Sommaire

Introduction

Microsoft LAPS (Local Administrator Password Solution) est une solution gratuite fournie par Microsoft qui permet la sécurisation des postes de travail.

LAPS permet pour chaque ordinateur présent dans OU de générer de façon aléatoire un mot de passe pour le compte Administrateur local et de l’enregistrer dans un attribut Active Directory (ms-Mcs-AdmPwd). Il ‘s’appuie sur SID du compte qui est structuré de la même manière sur n’importe quel poste, ce qui permet d’appliquer LAPS à n’importe quelle langue de Windows ou même de renommer le compte administrateur.

Il est également possible de configurer une date d’expiration du mot de passe (ms-Mcs-AdmPwdExpirationTime), qui forcera un nouveau mot de passe pour le compte Administrateur Local.

LAPS se présente sous la forme « client/serveur », il nécessite l’installation d’une partie sur le(s) serveur(s) contrôleur de domaine et l’enregistrement d’une DLL sur les postes clients.

Prérequis :

- Minimum serveur : Windows 2003 SP1.

- Minimum poste : Windows 8.1.

Si vous êtes dans un environnement avec plusieurs contrôleurs de domaines, il faut installer la définition des stratégies de groupes sur l’ensemble des serveurs ou utiliser un magasin central. Dans le second cas, il faut copier après l’installation les fichiers (%WINDIR%\PolicyDefinitions\AdmPwd.admx et %WINDIR%\PolicyDefinitions\en-US\AdmPwd.adml) dans le magasin central.

Windows LAPS

Si vous êtes dans un environnement récent avec des clients Windows 11 et des serveur Windows Serveur 2019 et plus récent, vous pouvez utiliser Windows LAPS qui est prise en charge nativement.

Installation de LAPS

Installer de LAPS sur le contrôleur de domaine

Sur un contrôleur de domaine, exécuter le fichier télécharger.

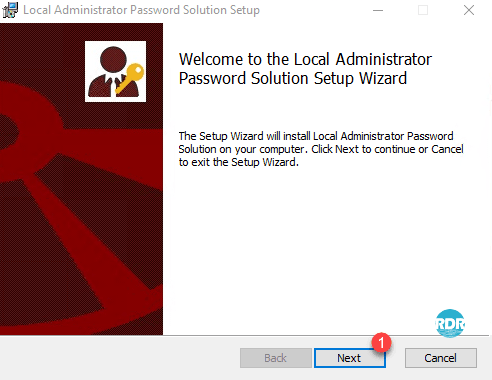

Au lancement de l’assistant d’installation, cliquer sur Next 1.

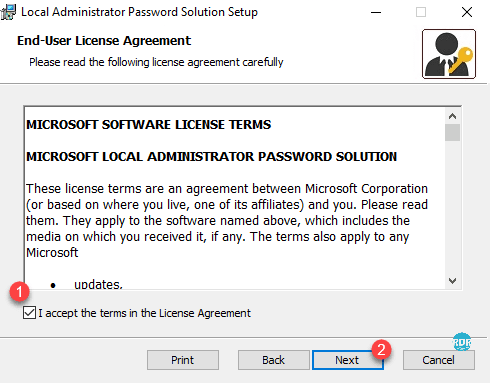

Cocher la case pour accepter le contrat de licence 1 et cliquer Next 2.

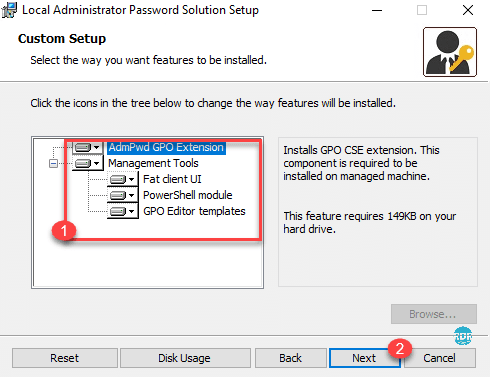

Installer l’ensemble des composants 1 puis cliquer sur Next 2.

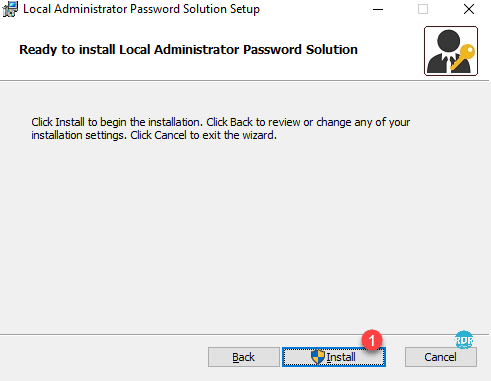

Cliquer sur Install 1.

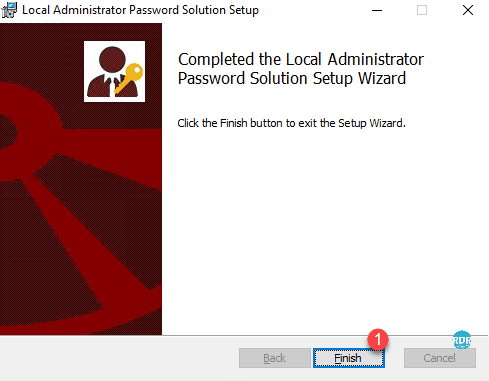

L’installation terminée, fermer l’assistant en cliquant sur Finish 1.

Maintenant que LAPS est installé sur contrôleur de domaine, nous allons voir comment l’installer sur les postes clients.

Installation du client LAPS

Pour déployer la partie « cliente » de LAPS sur les postes, vous avez plusieurs solutions :

- Installation manuelle en ne sélectionnant que le composant AdmPwd GPO Extension.

- Installation par un outil de déploiement de logiciel (SCCM / WAPT).

- Installation par GPO.

- Installation par script : msiexec /i <file location>\LAPS.x64.msi /quiet

- Copier le fichier AdmPwd.dll et l’enregistrer sur le poste regsvr32.exe AdmPwd.dll

En fonction de votre environnement, je vous laisse choisir la meilleure solution.

Mise à jour du schéma Active Directory

Pour fonctionner correctement LAPS à besoin de modifier le schéma Active Directory pour ajouter deux attributs aux ordinateurs.

Sur le contrôleur de domaine où il a été installé, ouvrir une invite de commande PowerShell avec les droits Administrateur.

Charger le module PowerShell :

Import-Module AdmPwd.PS

Mettre à jour le schéma :

Update-AdmPwdADSchema

La commande devrait retourner le résultat suivant :

Operation DistinguishedName Status --------- ----------------- ------ AddSchemaAttribute cn=ms-Mcs-AdmPwdExpirationTime,CN=Schema,CN=Configuration,DC=l... Success AddSchemaAttribute cn=ms-Mcs-AdmPwd,CN=Schema,CN=Configuration,DC=lab,DC=intra Success ModifySchemaClass cn=computer,CN=Schema,CN=Configuration,DC=lab,DC=intra Success

Le schéma a été modifié et les attributs ajoutés.

Nous allons maintenant voir comment configurer LAPS.

Configuration de LAPS

Ajout des autorisations dans l’Active Directory

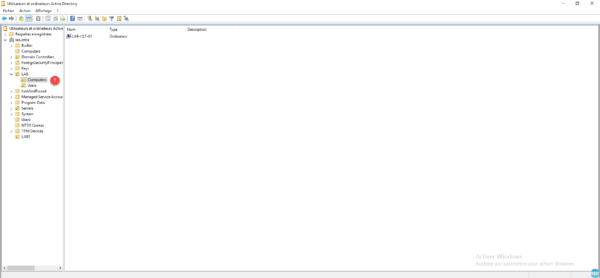

La configuration de LAPS se fait par OU au niveau de l’Active Directory. Dans ce tutoriel, nous allons appliquer la stratégie de mot de passe sur l’OU Computers 1 qui se trouve dans l’OU LAB.

Avant de configurer la stratégie de groupe, il faut donner les droits aux objects de type Ordinateur de pouvoir modifier leurs attributs. Ouvrir une invite de commande PowerShell.

Charger le module :

Import-Module AdmPwd.PS

Cas 1 : il y a une seule OU portant de le nom Computers :

Set-AdmPwdComputerSelfPermission -OrgUnit "Computers"

Cas 2 : plusieurs OU s’appellent Computers :

Set-AdmPwdComputerSelfPermission -OrgUnit "OU=Computers,OU=LAB,DC=lab,DC=intra"

Résultat de la commande :

Name DistinguishedName Status ---- ----------------- ------ Computers OU=Computers,OU=LAB,DC=lab,DC=intra Delegated

Si plusieurs OU ont le même nom et que vous appliquez la commande du cas 1, la délégation sera appliquée à l’ensemble des OU. La commande retournera également une erreur.

GPO pour appliquer les paramètres aux ordinateurs

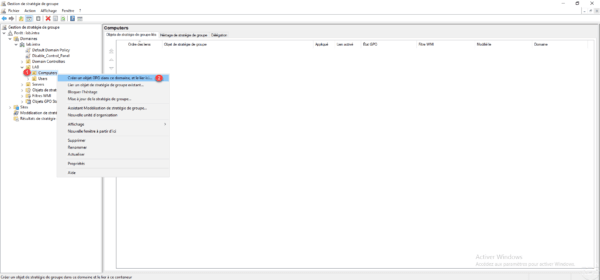

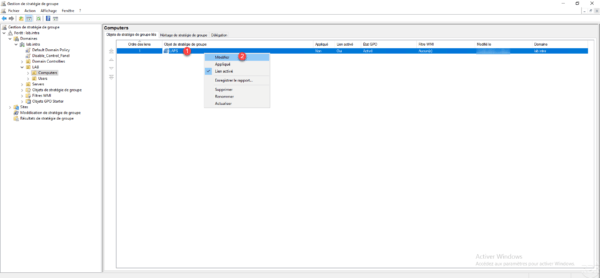

Maintenant que les ordinateurs peuvent modifier leurs attributs, il faut créer une stratégie de groupe. Ouvrir la console Gestion de stratégie de groupe, faire un clic droit sur OU 1 où sera appliqué et cliquer sur Créer un objet GPO dans ce domaine, et le lier ici 2.

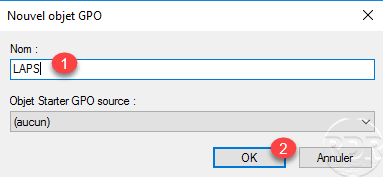

Nommer la stratégie 1 et cliquer sur OK 2.

Maintenant que la stratégie est créée, on va la configurer, faire un clic droit dessus 1 et cliquer sur Modifier 2.

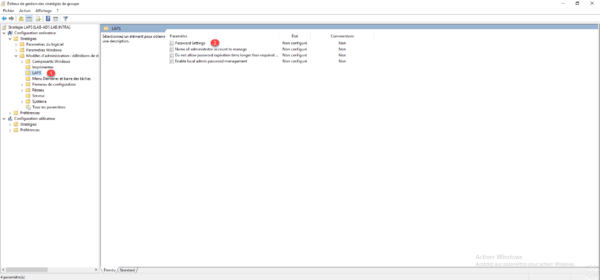

Aller sur Configuration ordinateur / Stratégies / Modèles d’administration / LAPS 1. Dans cet emplacement se trouve les différents paramètres de configuration. Ouvrir Password Settings 2 pour configurer le mot de passe.

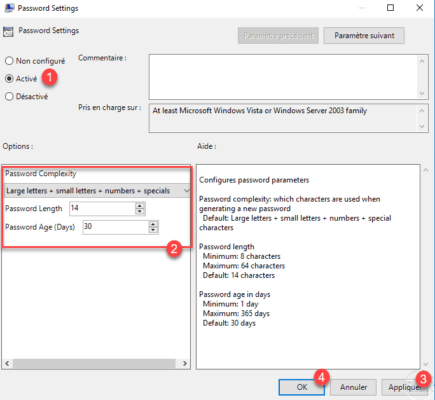

Activer 1 le paramètres puis configurer la complexité du mot de passe 2 à l’aide des différents paramètres. Cliquer sur Appliquer 3 et sur OK 4.

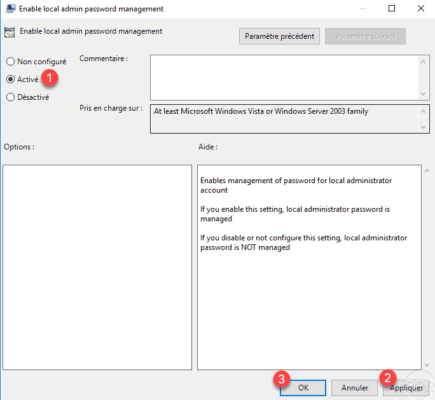

Ouvrir la paramètre Enable local admin password management, activer le 1 puis cliquer sur Appliquer 2 et OK 3. Il est nécessaire d’activer ce paramètre pour activer la gestion du mot de passe.

Dans le cas où vous auriez changéle compte administrateur local et que vous en auriez créé un nouveau, il est possible de l’indiquer avec le paramètre Name of administrator account to manage.

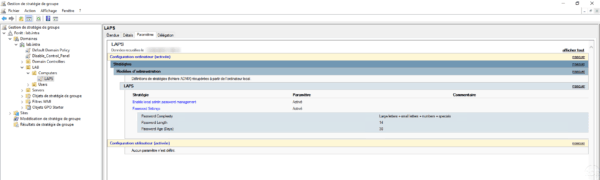

Résumé des paramètres de la stratégie de groupe :

Maintenant que la stratégie de groupe est prête, forcer la mise à jour de celle-ci afin que les ordinateurs récupèrent les paramètres et génère un mot de passe pour le compte administrateur local.

Voir le mot de passe généré par LAPS

Maintenant que nos ordinateurs ont un mot de passe différent, nous allons voir comment récupérer le mot de passe.

Depuis l’Active Directory

L’affichage des fonctionnalités avancées doit être activé.

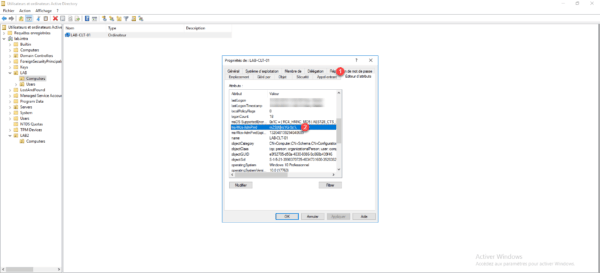

Avec la console Utilisateurs et ordinateurs Active Directory, ouvrir les propriétés de l’ordinateur, aller sur l’onglet Éditeur d’attributs 1 et rechercher l’attribut ms-Mcs-AdmPwd 2.

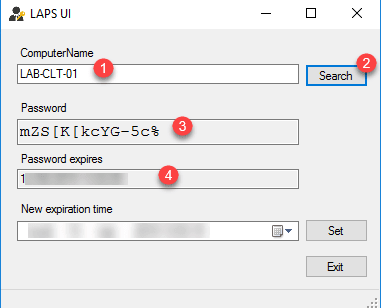

Avec le client LAPS

Lors de l’installation de LAPS sur le serveur, l’ensemble des composants a été installé. Un client est disponible par le menu Démarrer. Une fois celui-ci lancé, entrer le nom de l’ordinateur 1 puis cliquer Search 2 pour afficher le mot de passe 3 ainsi que la date d’expiration 4.

Il est possible de modifier la date d’expiration du mot de passe, une fois celle-ci configurée, cliquer sur Set. Le changement de mot de passe sera effective lors de l’application des stratégies de groupe sur l’ordinateur.

Autoriser la visualisation du mot de passe à un groupe AD

Par défaut, le groupe Admins du domaine peut voir l’attribut qui contient le mot de passe du compte Administrateur Local du poste. Il peut être nécessaire de donner la possibilité du mot de passe à d’autre personne comment par exemple les personnes de l’équipe du support s’ils n’ont pas membre du groupe Admins du domaine.

La partie client de LAPS devra être installé sur leur ordinateur pour voir le mot de passe.

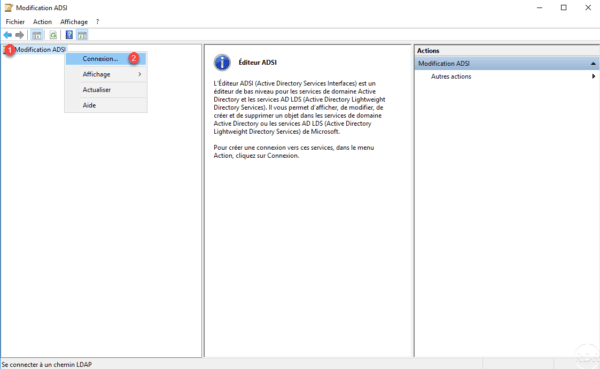

Sur le contrôleur de domaine, ouvrir la console Modification ADSI, faire un clic droit sur Modification ADSI 1 et cliquer sur Connexion 2.

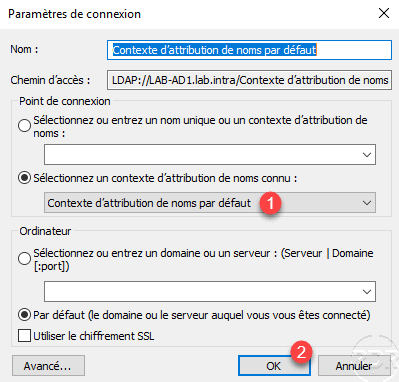

Choisir Contexte d’attribution de par défaut 1 et cliquer sur OK 2.

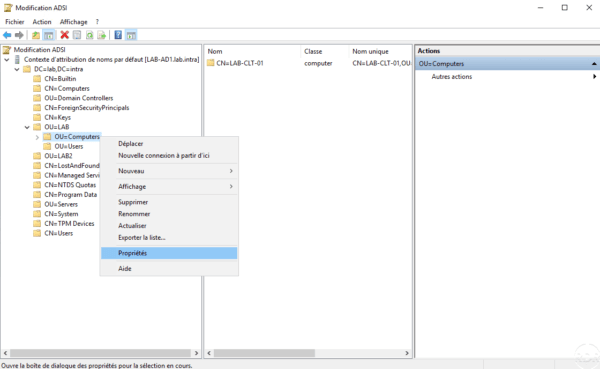

Une fois connecté, ouvrir les propriétés de l’OU où LAPS a été configuré.

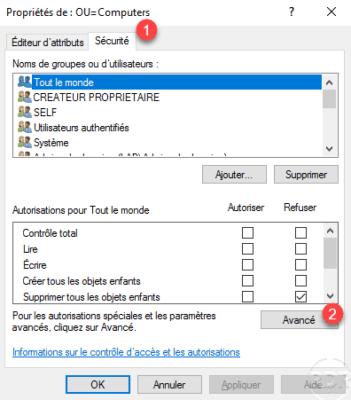

Aller sur l’onglet Sécurité 1 et cliquer sur le bouton Avancé 2.

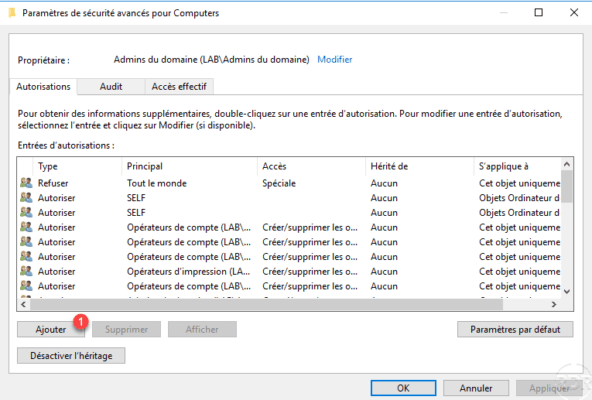

Cliquer sur Ajouter 1.

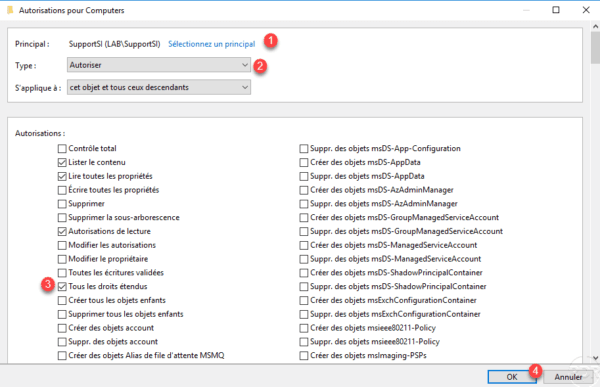

Sélectionner le groupe 1, type : Autoriser 2. Cocher l’autorisation Tous les droits étendus 3 et valider en cliquant sur OK 4.

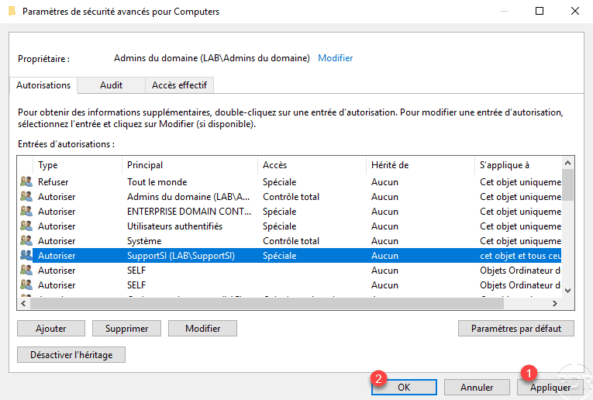

Les autorisations ont été ajoutées à l’unité d’organisation, cliquer sur Appliquer 1 puis OK 2 pour valider. Fermer ensuite les fenêtres.

Il est possible de faire la même chose en PowerShell à l’aide de la commande suivante :

Set-AdmPwdReadPasswordPermission -OrgUnit Computers -AllowedPrincipals SupportSI

Il est possible de vérifier en PowerShell les accès à l’aide de la commande suivante :

Import-Module AdmPwd.PS

Find-AdmPwdExtendedRights -Identity Computers | Format-Table ExtendedRightHolders

ExtendedRightHolders

--------------------

{AUTORITE NT\Système, LAB\Admins du domaine, LAB\SupportSI}Les utilisateurs dans le groupe SupportSI ont maintenant la possibilité de voir le mot de passe du compte Administrateur Local.

Pour donner l’autorisation au groupe SupportSI de modifier la date d’expiration du mot de passe entrer la commande PowerShell suivante :

Set-AdmPwdResetPasswordPermission -OrgUnit Computers -AllowedPrincipals SupportSI

Conclusion

LAPS est une solution gratuite qui permet de protéger le compte Administrateur local sur les ordinateurs client et les serveurs.

Je trouve cette solution d’autant plus intéressante sur les serveurs qui permet d’avoir un mot de passe différent pour chacun d’entre eux et ainsi d’augmenter la sécurité. L’expiration et le renouvellement automatique du mot de passe apporte une sécurité supplémentaire quand une personne du SI quitte l’entreprise.

Bonjour,

Très bon article!

Je me demandais s’il était possible de mettre en place LAPS pour tous les comptes admin locaux builtin d’un parc de machine (pour que les techs puissent intervenir dessus facilement en plus de la sécu) et en même temps de laisser certains utilisateurs particuliers avoir un compte admin local (non builtin, vu qu’il serait bloqué).

Est-ce possible ou est-ce que LAPS bloquera cet état de fait.

Merci