Le tutoriel a été réalisé sous Windows 2012R2. Le déploiement d’une ferme RDS sous Windows 2016 et 2019 est quasiment identique.

Dans ce tutoriel, nous allons voir comment mettre en place pas à pas d’une ferme RDS avec Windows Serveur 2012R2 / 2016 / 2019 / 2022 avec les fonctionnalités suivantes :

- Hôte de session de bureau à distance (x2)

- Service broker pour la répartition des connexions

- Mise en place d’une collection

- Publication de RemoteApp sur un portail web

- Passerelle de bureau à distance

- Disque de profil utilisateur (UPD)

Mise à jour : un nouveau tutoriel dédié à Windows Serveur 2025 est également disponible, avec les particularités et nouveautés de cette version. → Déploiement d’une ferme RDS sur Windows Serveur 2025

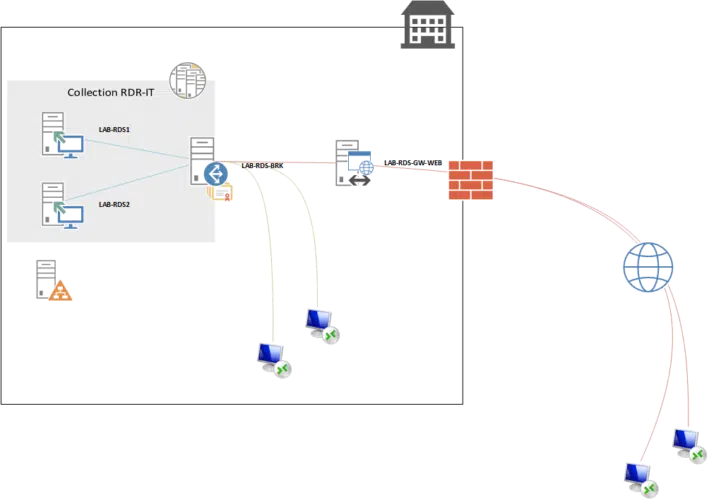

Pour la mise en place d’une ferme rds complète, il faut à minima 4 serveurs sans compter le contrôleur de domaine et serveur de fichiers et d’impression. L’ensemble des serveurs de la ferme doivent être membre du même domaine Active Directory.

Composition de la ferme RDS :

| Nom | IP | Rôles |

| LAB-RDS1.rdr-it.intra | 172.16.0.184 | Hôte de session bureau à distance |

| LAB-RDS2.rdr-it.intra | 172.16.0.185 | Hôte de session bureau à distance |

| LAB-RDS-BRK.rdr-it.intra | 172.16.0.186 | Service broker / Gestionnaire de licences |

| LAB-RDS-GW-WEB.rdr-it.intra | 172.16.0.187 | Passerelle Bureau à distance / Accès web |

Pour la réalisation du tutoriel, j’ai utilisé un serveur AD, LAB-AD1.rdr.it.intra avec l’adresse IP 172.16.0.100. Le DC sert au stockage des UPD.

Sommaire

Définitions des rôles serveur composant une ferme RDS.

Hôte de session du bureau à distance : c’est sur ces serveurs que les sessions utilisateurs sont ouvertes et qui leur permettent de travailler.

Service broker : c’est l’agent de circulation des sessions dans un environnement avec plusieurs hôtes de session bureau à distance.

Passerelle Bureau à distance : son rôle est principal est de permettre l’accès sécurisé à l’infrastructure RDS depuis Internet. Il permet de se connecter à la ferme en utilisant le protocole HTTPS et de filtrer les connexions à l’aide de stratégie d’accès.

Accès web : publie un portail web qui permet l’accès aux applications via RemoteApp par un navigateur Internet. Ce rôle est également utilisé pour l’accès RemoteApp des clients Windows. A travers ce portail, il est également possible de mettre le changement de mot de passe des utilisateurs.

Gestionnaire de licences : ce service sert à la distribution des licences (CAL RDS).

Installation RDS « Simple »

Dans en un environnement de « petite taille », il est possible de déployer un environnement de bureau à distance (RDS) sur un seul serveur. Le tutoriel : Déployer un serveur RDS – Service de bureau à distance explique comme faire.

Envie d’en savoir plus sur le bureau à distance, suis le cours Le bureau à distance avec Windows

Préparation de l’environnement

Avant de commencer le déploiement des différents rôles sur les serveurs, il faut préparer l’environnement.

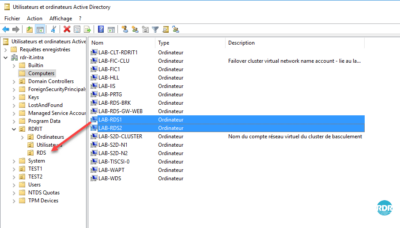

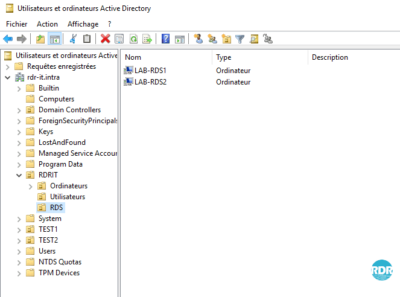

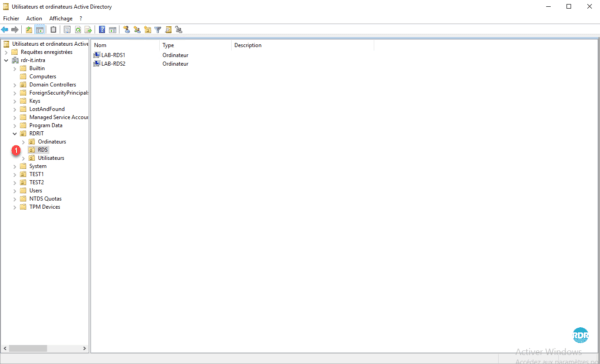

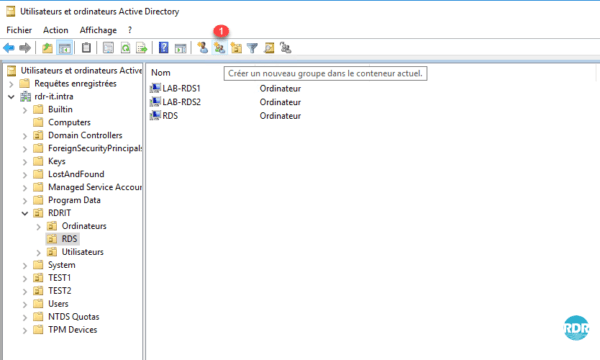

Déplacer dans une unité d’organisation les serveurs hôtes de session de bureau à distance

Cette manipulation va permettre par la suite d’appliquer des GPO spécifiques à l’environnement RDS en utilisant une stratégie de boucle de rappel pour les paramètres utilisateurs.

Ouvrir la console Utilisateurs et ordinateurs Active Directory, créer une OU spécifique pour les serveurs hôtes de session bureau à distance et les déplacer dedans.

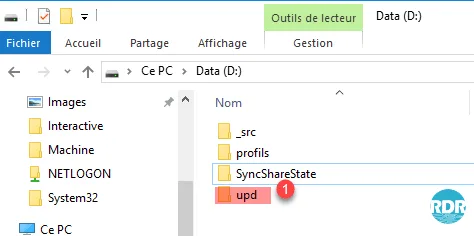

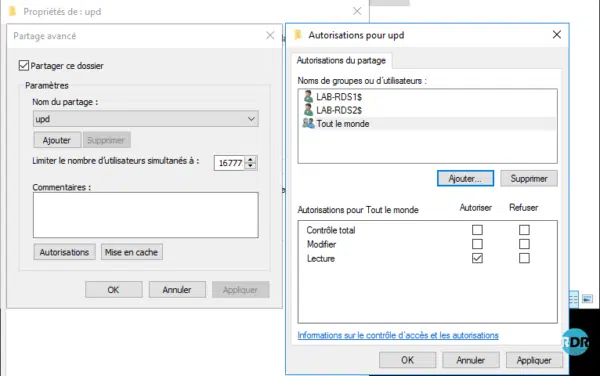

Dossier pour les disques de profils utilisateurs – UPD

1. Sur un serveur de fichier, créer un dossier pour le stockage des UPD.

2. Partager le dossier, les comptes des ordinateurs ayant le rôle hôte de session bureau à distance (LAB-RDS1$ et LAB-RDS2$) doivent avoir le contrôle total.

Enregistrements DNS

Créer un enregistrement de type A avec le même nom qui va pointer sur les IP de votre hôte de session bureau à distance, comme illustrer ci-dessous.

Les enregistrements DNS ci-dessus sont à créer seulement si vous souhaitez accéder au bureau à distance en configurant manuellement le client RDP ou si vous utilisez un client léger qui ne prend pas en charge la configuration des collections.

Cette solution n’est pas recommandée.

Dans la cadre du LAB, j’ai ajouté un enregistrement de type A rdsgw pointant sur l’IP du serveur LAB-RDS-GW-WEB pour pouvoir utiliser la passerelle en interne.

En production, il faudra prévoir un enregistrement sur un domaine accessible depuis internet de type A sur une IP publique et mettre en place une règle sur routeur/firewall pour autoriser le trafic sur le port 443.

Il est également possible d’accéder à la ferme RDS en configurant directement la connexion par le serveur broker. Cette solution implique de modifier le fichier .rdp.

Gestionnaire de serveur : ajouter les serveurs dans une même console

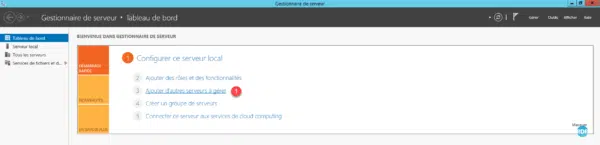

Pour utiliser l’outil de déploiement Windows, il faut ajouter les serveurs qui composent l’environnement RDS dans une même console.

Les manipulations ci-dessous sont à faire sur le serveur broker (LAB-RDS-BRK.rdr-it.intra).

1. Depuis le gestionnaire de serveur, cliquer sur Ajouter d’autres serveurs à gérer 1.

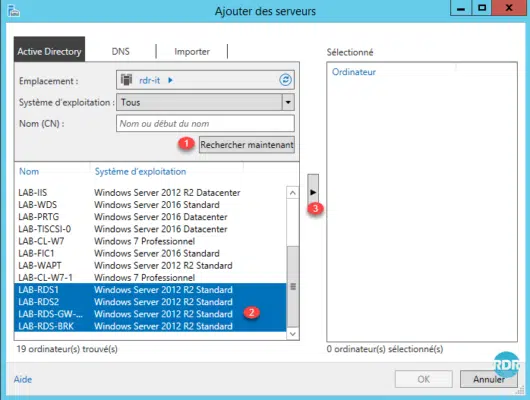

2. Lancer une recherche 1 dans l’Active Directory pour afficher les ordinateurs disponibles. Sélectionner les ordinateurs composant l’infrastructure RDS 2 et cliquer sur la flèche 3 pour les ajouter.

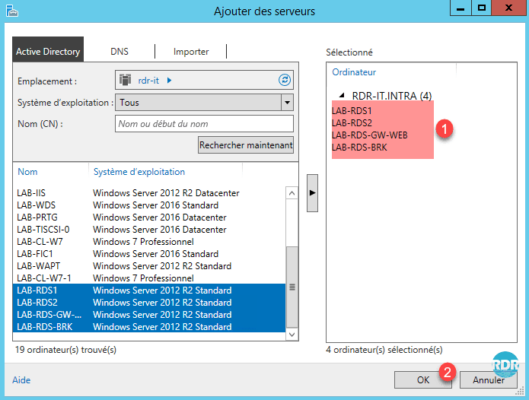

3. Les serveurs sont sélectionnés 1, cliquer sur OK 2.

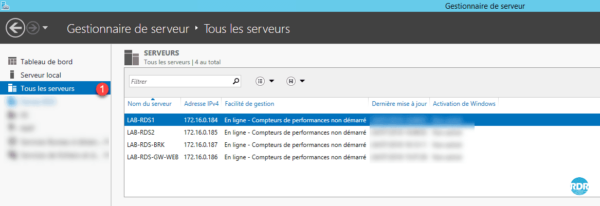

4. Sur le gestionnaire de serveur aller sur Tous les serveurs 1 pour les afficher.

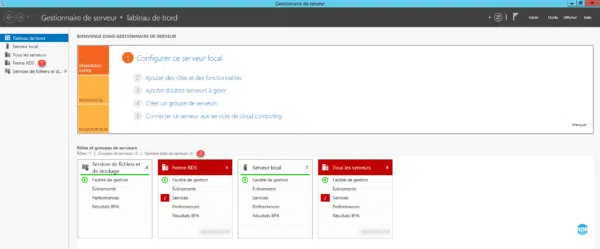

Gestionnaire de serveur : créer un groupe de serveur

Cette étape est facultative

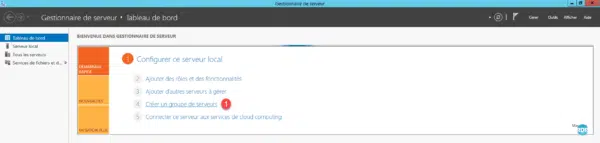

1. Depuis le Tableau de bord du Gestionnaire de serveur, cliquer sur Créer un groupe de serveurs 1.

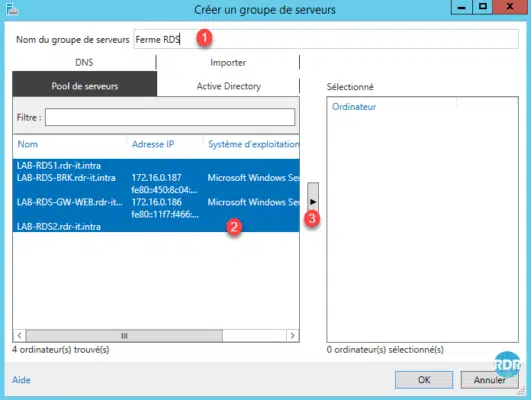

2. Nommer le groupe 1, sélectionner les serveurs 2 et cliquer sur la flèche 3 pour les ajouter.

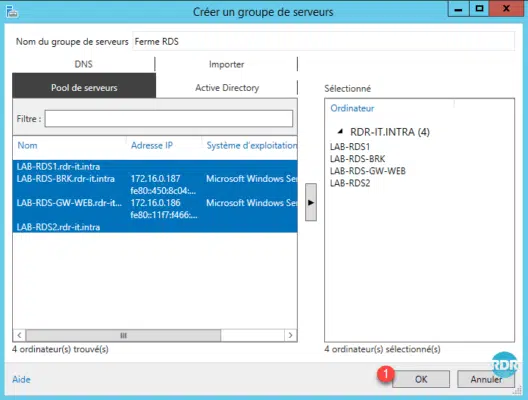

3. Valider la création du groupe en cliquant sur OK 1.

4. Sur le gestionnaire de serveur, le groupe est disponible dans le menu de gauche 1. On retrouve le groupe dans la section Rôles et groupes de serveurs dans un encart 2.

5. Cliquer sur le groupe Ferme RDS 1, on retrouve la même chose que dans Tous les serveurs en limitant aux serveurs qui appartiennent au groupe.

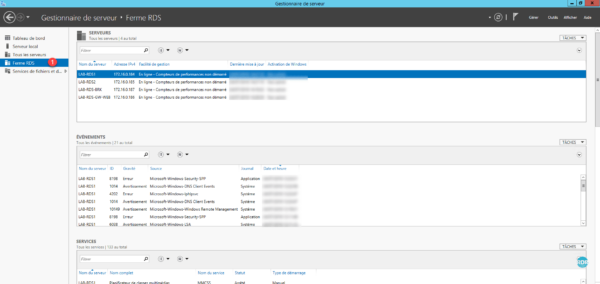

Installation des rôles sur les différents serveurs

Le déploiement d’une infrastructure RDS est facilité par l’outil intégré aux gestionnaires de serveurs, en une seule manipulation les rôles suivants seront installés :

- Hôte de session bureau à distance

- Broker

- Accès Bureau à distance par le Web

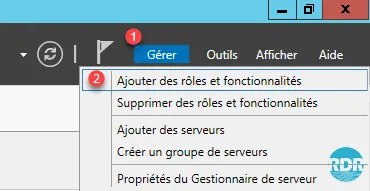

1. Depuis le gestionnaire de serveur, cliquer sur Gérer 1 / Ajouter des rôles et fonctionnalités 2.

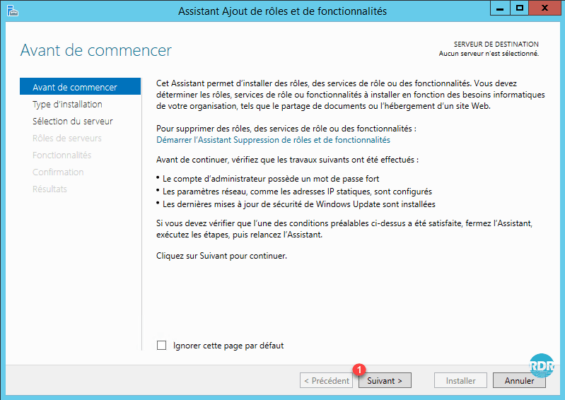

2. Au lancement de l’assistant cliquer sur Suivant 1.

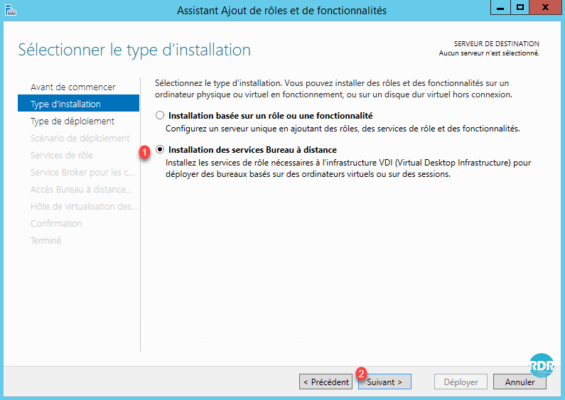

3. Type d’installation : sélectionner Installation des services Bureau à distance 1 et cliquer sur Suivant 2.

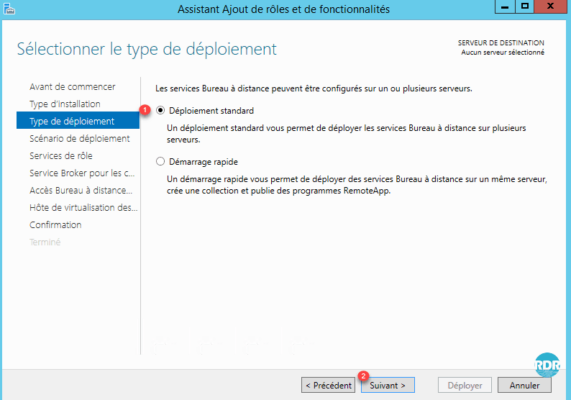

4. Type de déploiement : sélectionner Déploiement standard 1 et cliquer sur Suivant 2.

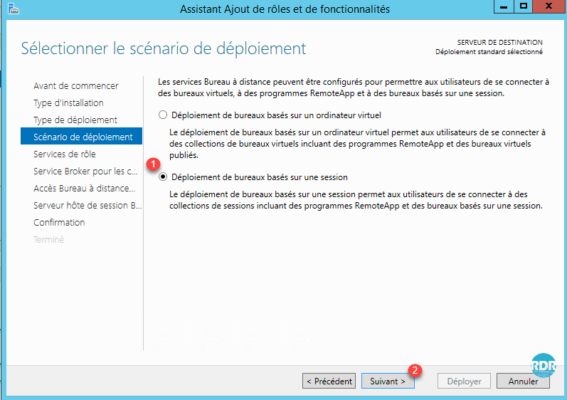

5. Scénario de déploiement : sélectionner Déploiement de bureau basés sur une session 1 et cliquer sur Suivant 2.

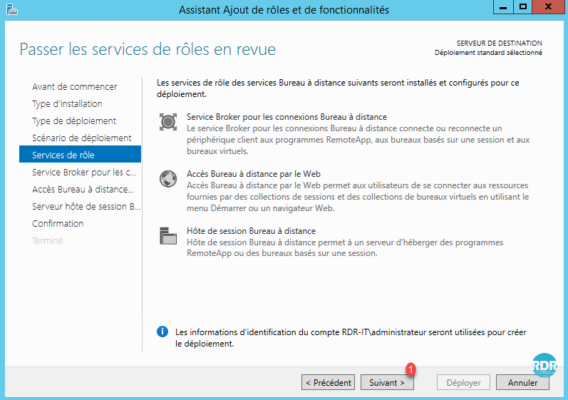

6. L’assistant résume les rôles qui vont être déployés. Cliquer sur Suivant 1.

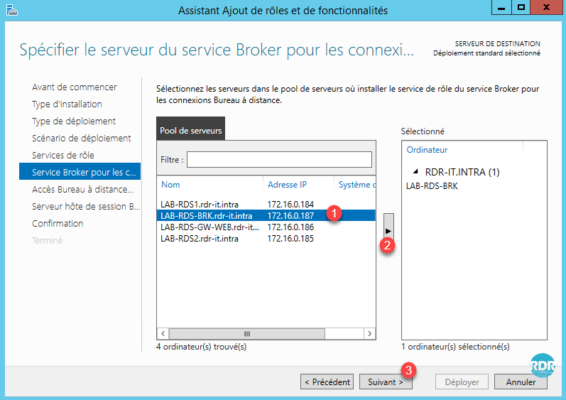

7. Service broker : sélectionner le serveur qui aura le rôle 1, cliquer sur la flèche 2 pour l’ajouter à la sélection et cliquer sur Suivant 3.

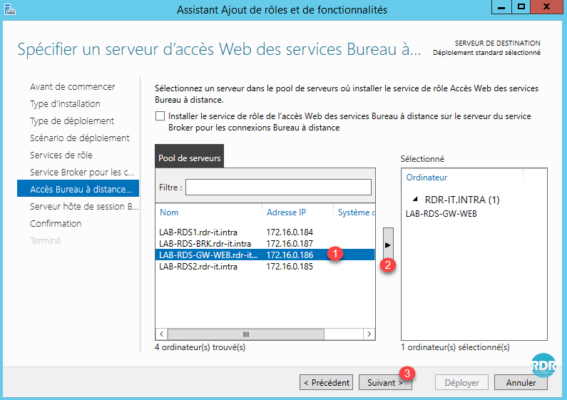

8. Accès Web des services Bureau à distance : sélectionner le serveur qui aura le rôle 1, cliquer sur la flèche 2 pour l’ajouter à la sélection et cliquer sur Suivant 3.

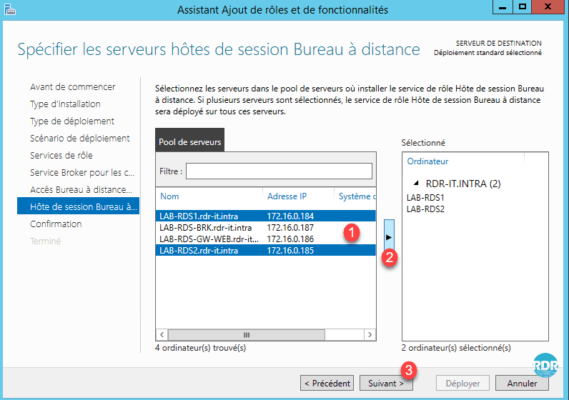

9. Hôtes de session Bureau à distance : sélectionner les serveurs qui auront le rôle 1, cliquer sur la flèche 2 pour les ajouter à la sélection et cliquer sur Suivant 3.

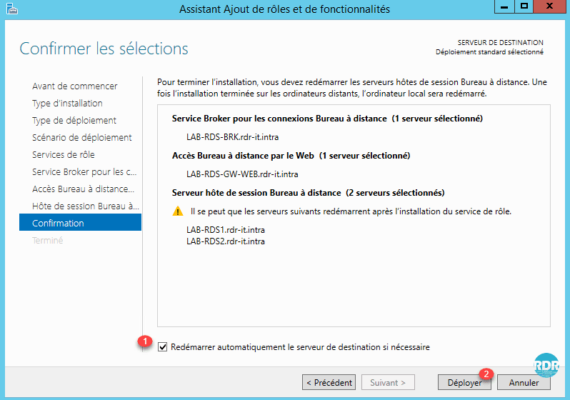

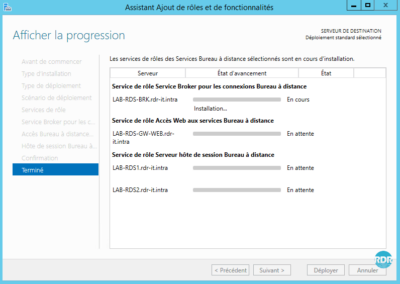

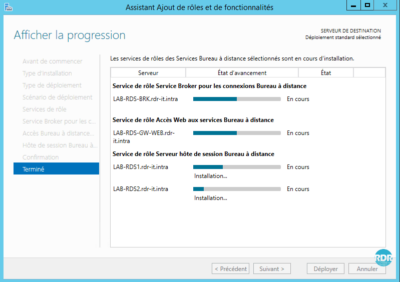

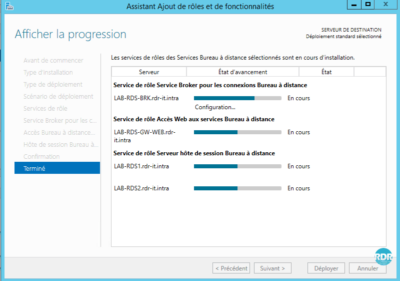

10. Cocher la case Redémarrer automatiquement le serveur de destination si nécessaire 1 puis cliquer sur le bouton Déployer 2.

11. Patienter pendant le déploiement, cette étape prend plus ou moins de temps en fonction du nombre de serveurs et de l’infrastructure matérielle.

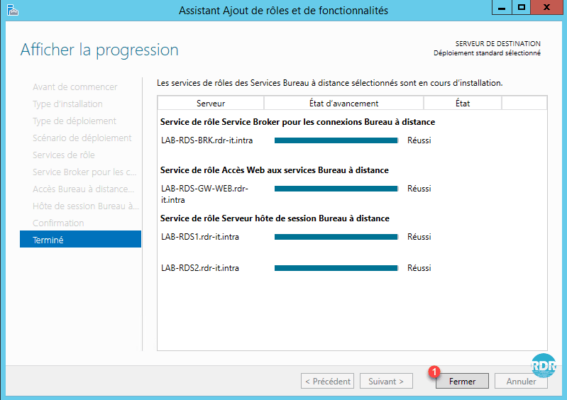

12. L’installation est terminée, cliquer sur Fermer 1.

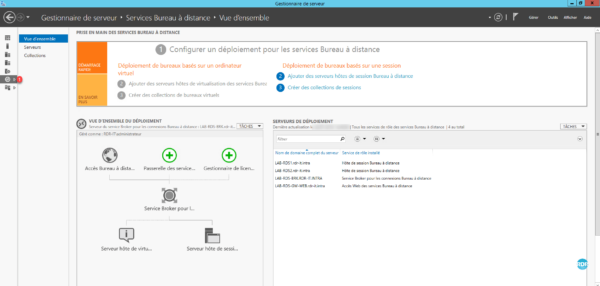

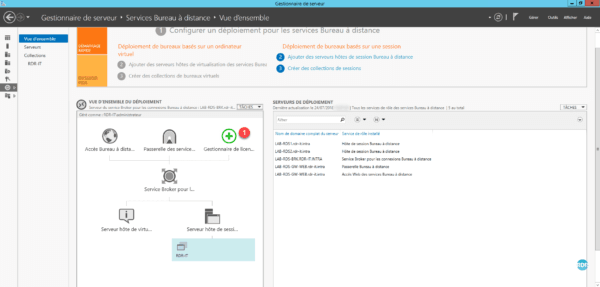

13. Depuis le gestionnaire de serveur, aller sur Services Bureau à distance 1. Depuis cette vue, un aperçu du déploiement est visible. L’administration de l’infrastructure RDS se faite également depuis cet endroit.

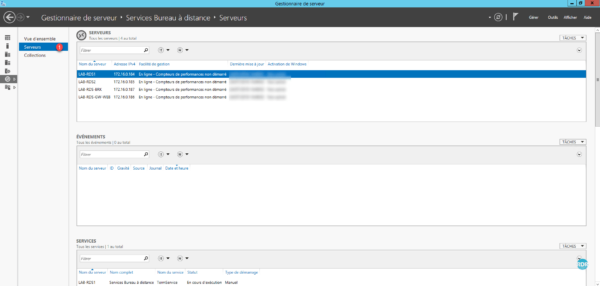

14. Sur la partie Serveurs 1, on retrouve les mêmes informations que la partie Tous les serveurs en limitant le résultat aux machines qui composent l’environnement RDS.

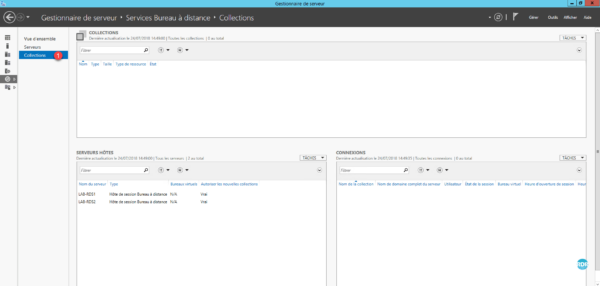

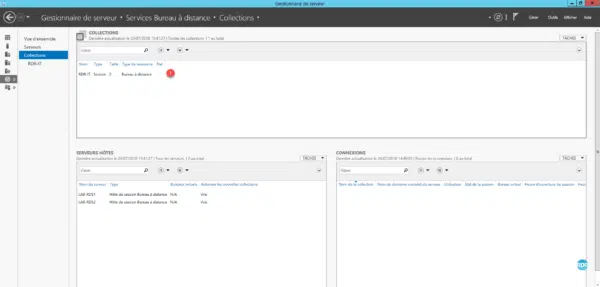

15. L’onglet Collections 1 permet l’administration de celle-ci et également de voir les utilisateurs connectés. Cette partie est pour le moment vide.

Configurer une collection

Une collection permet de configurer au bureau à distance en spécifiant les hôtes qui composent la collection et qui peut accéder à celle-ci.

C’est au niveau de la collection que se configure l’utilisation des disques de profils utilisateurs (UPD) et les applications publiées en RemoteApp via l’ accès Web.

Créer une collection

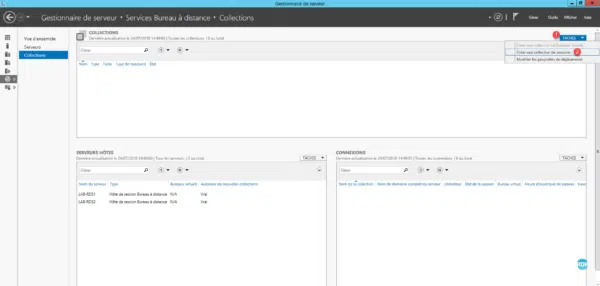

1. Depuis le Gestionnaire de serveur sur la page de gestions des collections, cliquer sur TACHES 1 et Créer une collection de sessions 2.

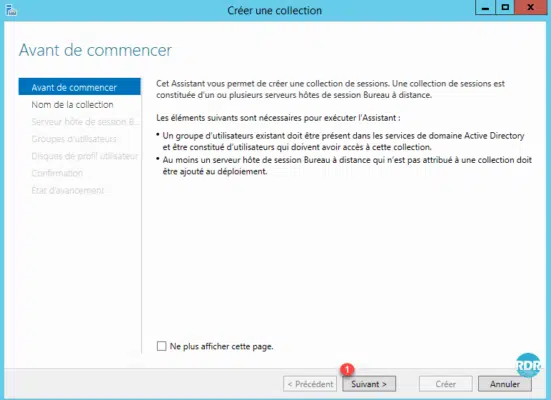

2. Au démarrage de l’assistant de création de collection RDS, cliquer sur Suivant 1.

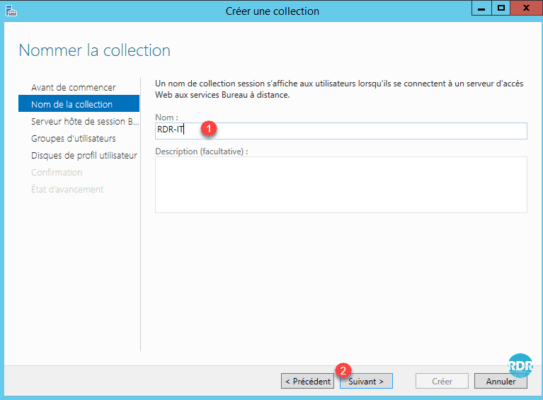

3. Entrer le nom de la collection 1 et cliquer sur Suivant 2.

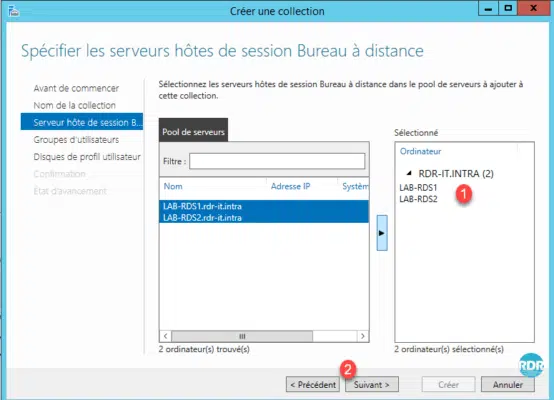

4. Ajouter les serveurs hôtes de sessions bureau à distance de la collection 1 et cliquer sur Suivant 2.

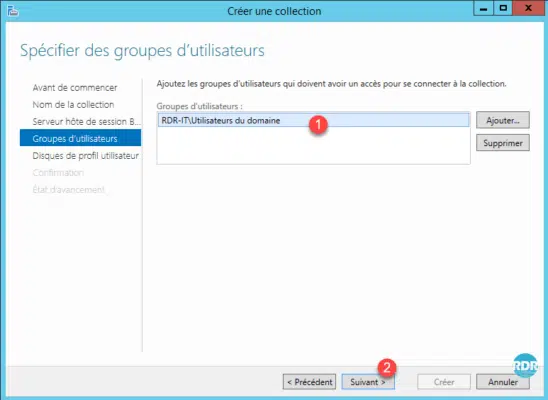

5. Spécifier le(s) groupe(s) utilisateurs autorisé(s) 1 à se connecter à la collection puis cliquer sur Suivant 2.

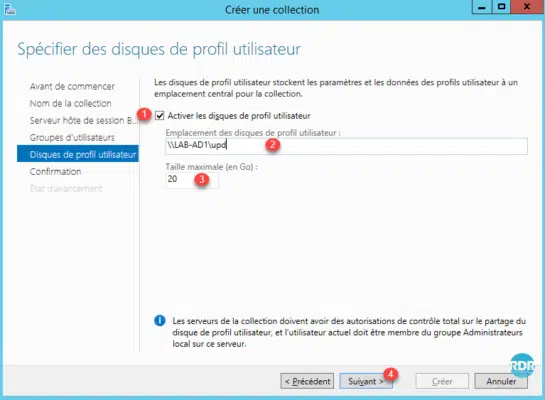

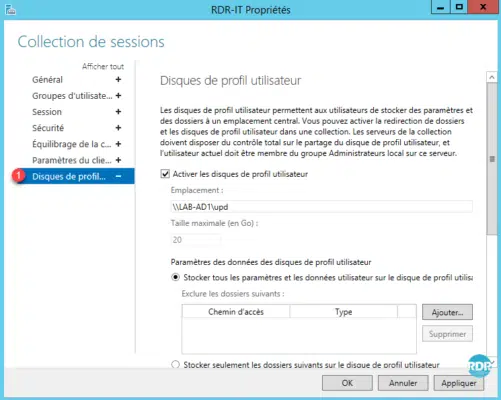

6. Cocher la case Activer les disques de profil utilisateur 1, spécifier le partage pour le stockage des UPD 2, entrer la taille maximale d’un disque 3 et cliquer sur Suivant 4.

Par défaut les disques utilisateurs stockent l’intégralité du profil (appdata/bureau/documents/…).

Il est important de bien évaluer la taille à configurer.

Une fois le disque créé (ouverture de session sur la collection), le redimensionnement du vhd est « compliqué ».

La modification de la taille n’affectera que les nouveaux disques créés après application du paramètre.

Je vous invite à lire cet article sur mon retour d’expérience avec les UPD.

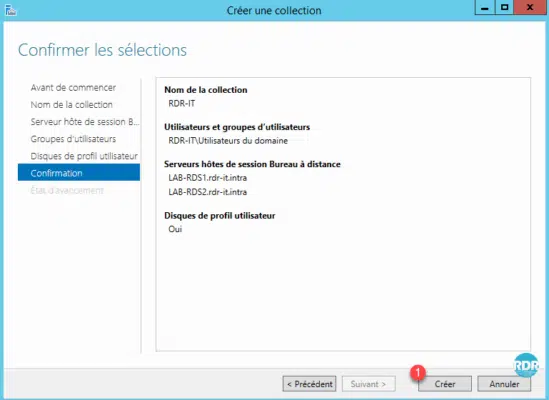

7. Cliquer sur Créer 1.

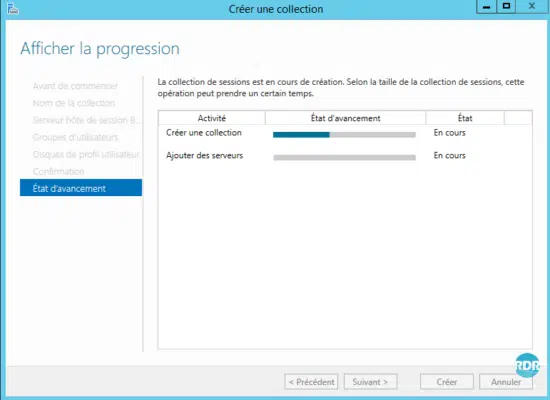

8. Patienter pendant la création de la collection…

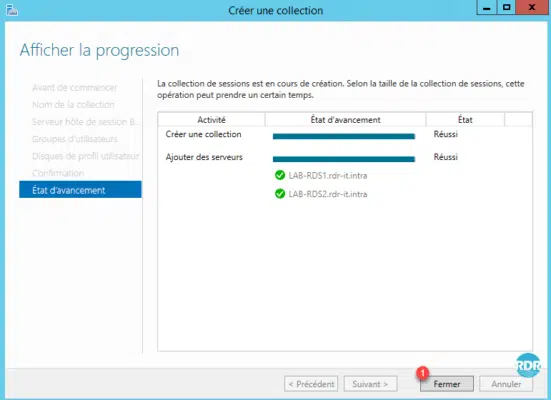

9. La collection est prête, cliquer sur Fermer 1.

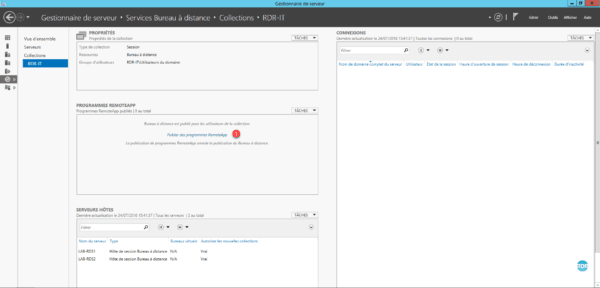

10. Sur le Gestionnaire de serveur, la collection est visible 1.

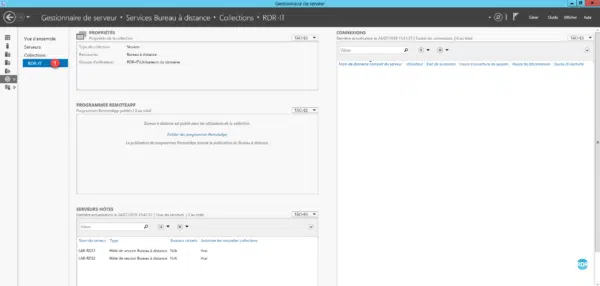

11. Cliquer sur le nom de la collection 1 pour accéder aux détails.

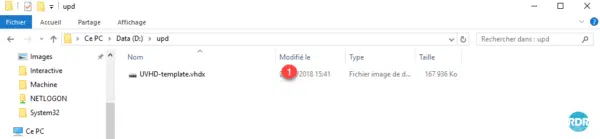

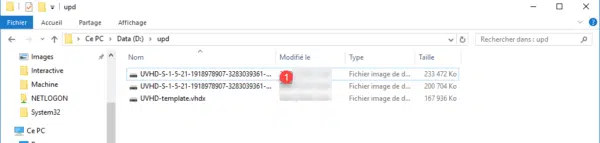

12. Ouvrir le dossier paramètre pour le stockage des upd, un disque nommé UVHD-template.vhdx 1 est créé. Il correspond au dossier Default profil sur un poste.

Modifier une collection

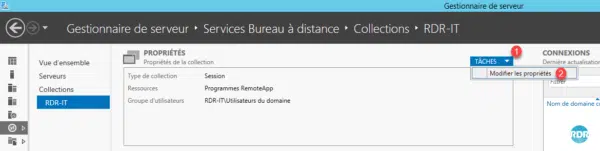

1. Depuis la page de la collection, sur l’encart PROPRIETES cliquer sur TACHES 1 / Modifier les propriétés 2.

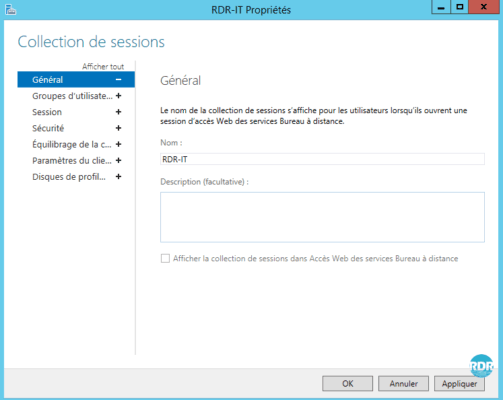

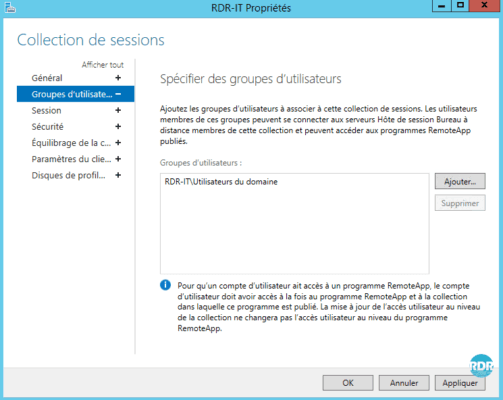

2. Il est possible de modifier le nom, les groupes utilisateurs autorisés à se connecter.

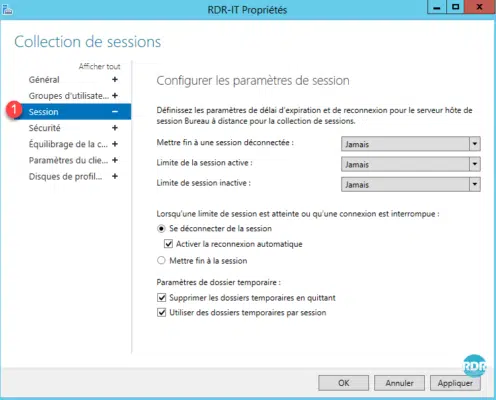

3. Section Session 1 : paramétrage du délai d’expatriation et de reconnexion sur les hôtes de la collection, paramétrage du comportement des dossiers temporaires.

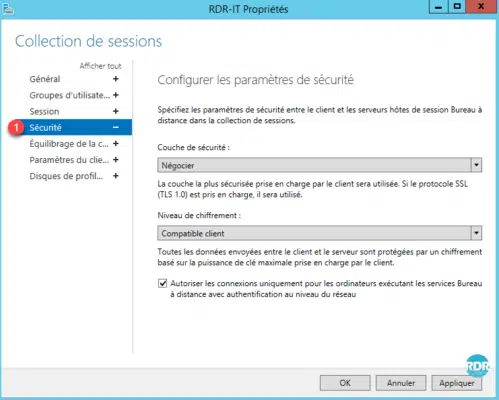

4. Section Sécurité 1 : configuration des couches de sécurités entre le client RDP et les serveurs.

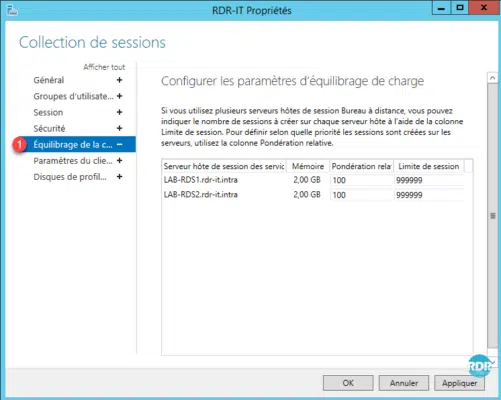

5. Section Équilibrage de la charge 1 : Dans le cas d’utilisation de serveur de puissance différente, il est possible de prioriser un serveur et de définir une limite de session.

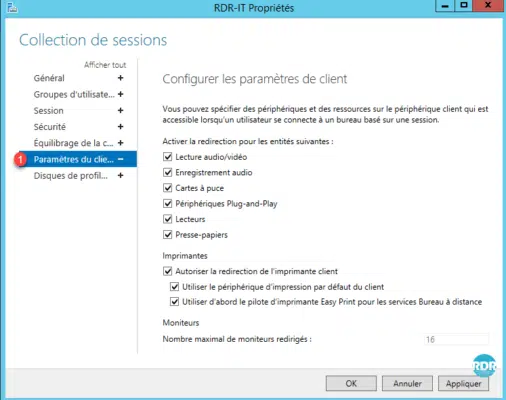

6. Section Paramétrage du client 1 : Configuration de la redirection des périphériques et des imprimantes.

7. Section Disques de profil utilisateur 1 : Configuration des UPD (taille, exclusions de dossiers, emplacement…).

Les collections n’ont plus de secret. La ferme RDS est dès à présent utilisable.

Il est possible de déployer plusieurs collections sur un même déploiement RDS, qui permet de mutualiser les services brokers, accès Web. Les hôtes de session bureau à distance sont dédiés à une collection.

Maintenant nous allons voir comment publier des applications en RemoteApp accessible par l’accès Web de la ferme RDS.

Publier des RemoteApp

Les programmes publiés en RemoteApp permettent de lancer des programmes depuis les serveurs hôtes de session de Bureau à distance en donnant l’impression à l’utilisateur que celui-ci est exécuté depuis son poste. Seule la fenêtre du programme est affichée.

Cette solution apporte l’avantage d’utiliser la puissance des serveurs et facilite l’administration en ayant besoin de mettre à jour seulement les serveurs. Dans le cadre de déploiement de nouveau poste, cette solution évite d’avoir à installer l’ensemble des logiciels.

L’utilisation des RemoteApp peut dérouter les utilisateurs s’ils ne sont pas bien informés du fonctionnement. Si la redirection des documents utilisateurs n’est pas en place, les fichiers enregistrés par l’application ne seront pas disponibles sur le poste.

Avant de publier un programme, celui-ci doit être installé sur l’ensemble des hôtes de la collection.

Publication de programme

1. Depuis la page de gestion de la collection, cliquer sur Publier des programmes RemoteApp 1.

2. Patienter pendant l’assistant collecte les programmes disponibles sur un hôte.

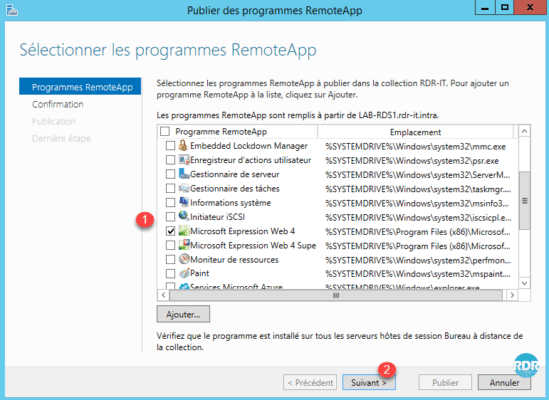

3. Sélectionner les programmes à publier 1 et cliquer sur Suivant 2.

Si un programme n’est pas disponible dans la liste, il est possible de le déclarer manuellement en cliquant sur Ajouter… .

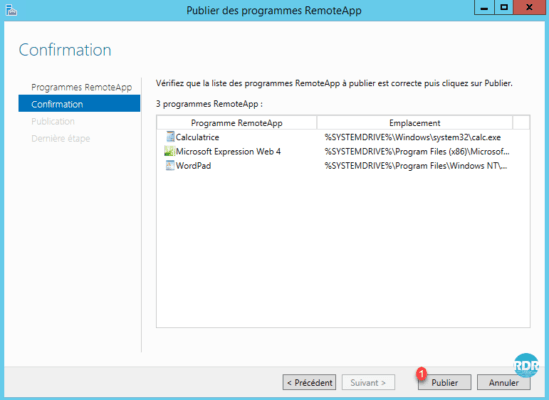

4. Cliquer sur Publier 1.

5. Patienter pendant la publication …

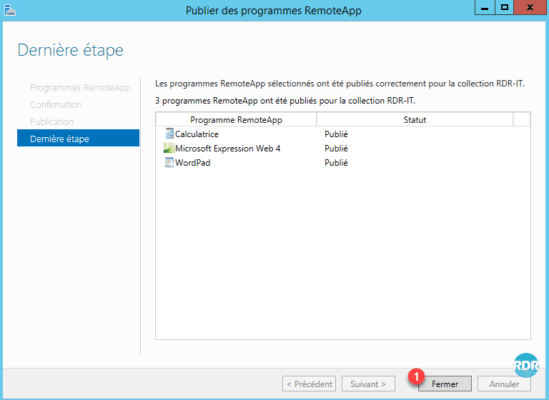

6. Les programmes sont publiés, Fermer 1 l’assistant.

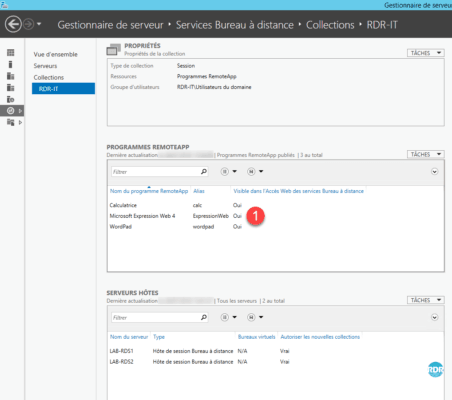

7. Les applications sont visibles 1 depuis la page d’administration de la collection.

Personnaliser un programme

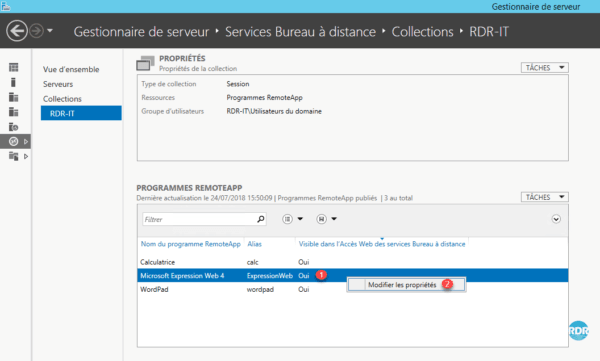

1. Faire un clic droit sur le programme 1 et cliquer sur Modifier les propriétés 2.

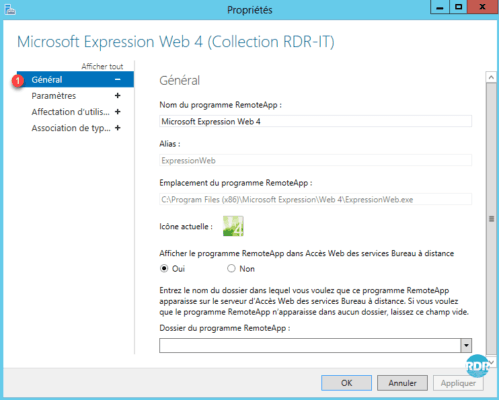

2. Section Général 1 : modifier le nom de l’application / masquer le programme sur le portail Web / organiser dans un dossier.

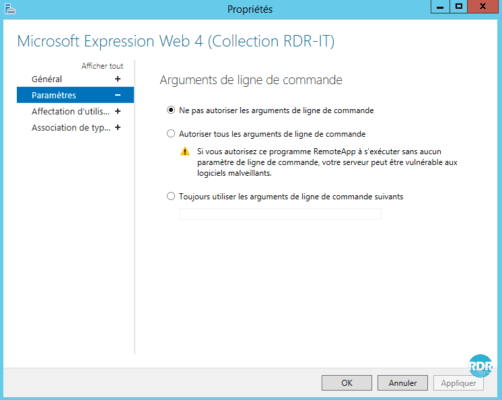

3. Section Paramètres 1 : permet de définir des paramètres en ligne de commande.

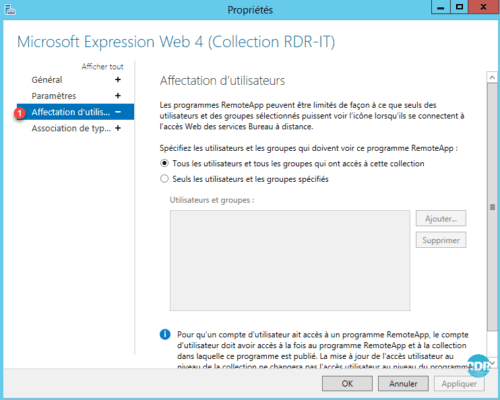

4. Section Affectation d’utilisateurs 1 : il est possible de limiter l’accès au programme à des groupes spécifiques.

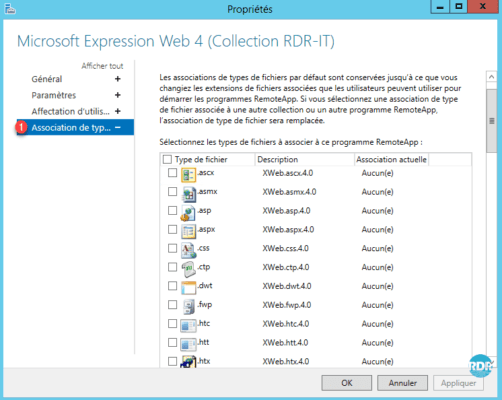

5. Section Association de types de fichiers 1 : permet d’associer une extension au programme (Fonctionne pour les fichiers accessibles depuis une session sur la collection).

Retirer un programme

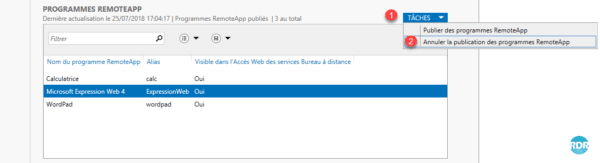

1. Sur la partie PROGRAMMES REMOTEAPP, cliquer sur TACHES 1 puis Annuler la publication des programmes RemoteApp 2.

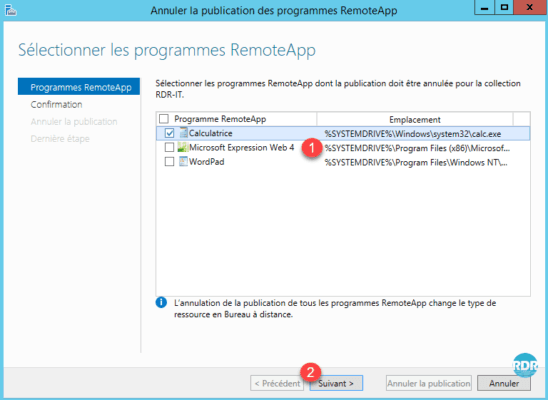

2. Cocher la case du ou des programmes 1 à retirer et cliquer sur Suivant 2.

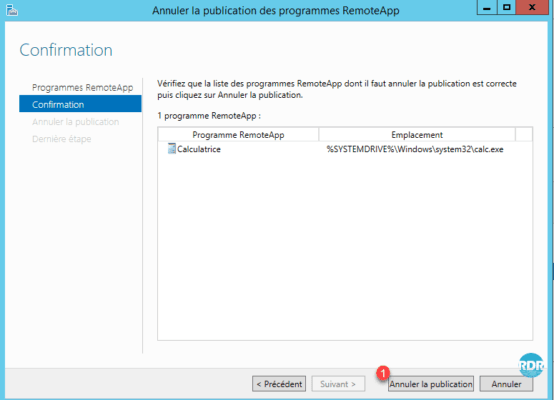

3. Cliquer sur Annuler la publication 1.

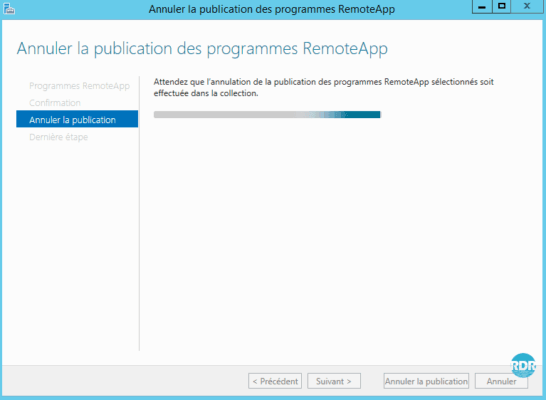

4. Patienter…

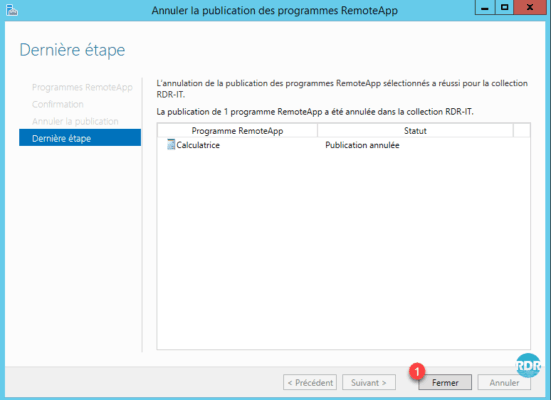

5. Cliquer sur Fermer 1. L’application n’est plus disponible en RemoteApp.

Passerelle de Bureau à distance – Gateway RDS

Pour résumé, la passerelle de Bureau à distance permet l’accès à des ressources (serveurs/ordinateurs) accessible depuis l’extérieur de l’entreprise sur le port 443 (https) sans avoir besoin d’établir une connexion VPN et en appliquant des stratégies de sécurité.

Installation de passerelle des services bureau à distance

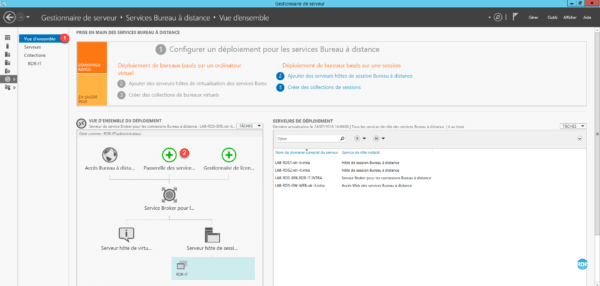

1. Aller sur la Vue d’ensemble 1 des services de Bureau à distance et cliquer sur Passerelle des service… 2. Ceci va ouvrir l’assistant d’installation du rôle pour la ferme RDS.

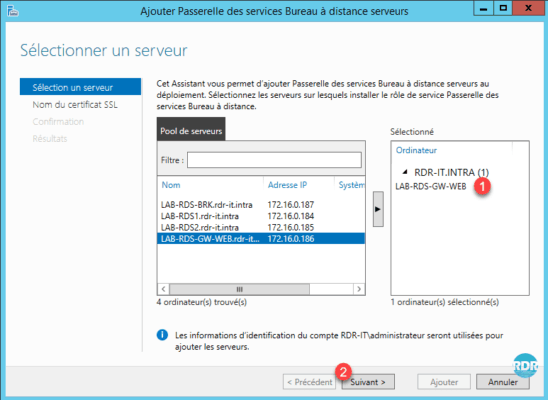

2. Sélectionner le serveur 1 où le rôle doit être installé et cliquer sur Suivant 2.

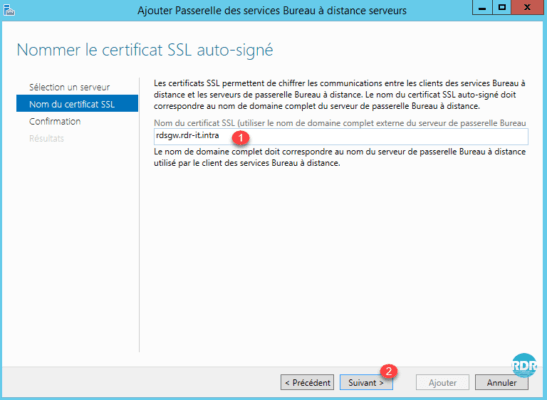

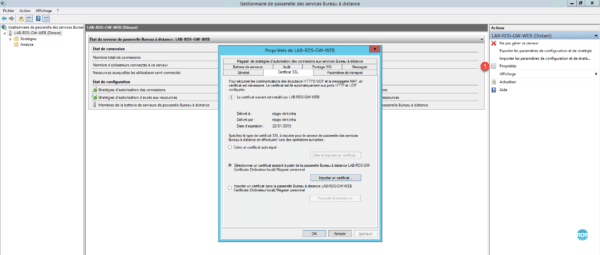

3. Entrer le nom du certificat SSL 1 (généralement le nom de publication sur internet) et cliquer sur Suivant 2.

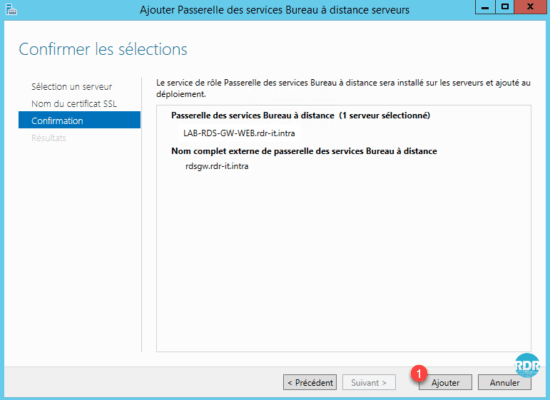

4. Cliquer sur Ajouter 1 pour lancer l’installation.

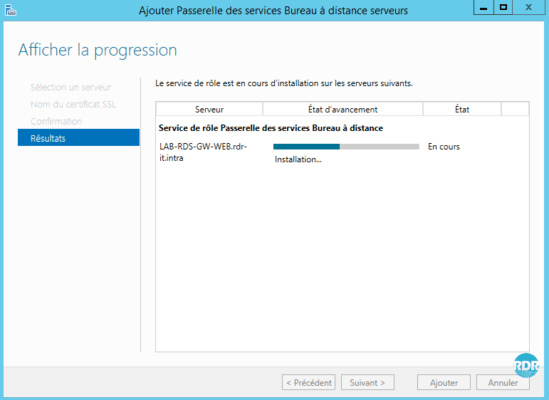

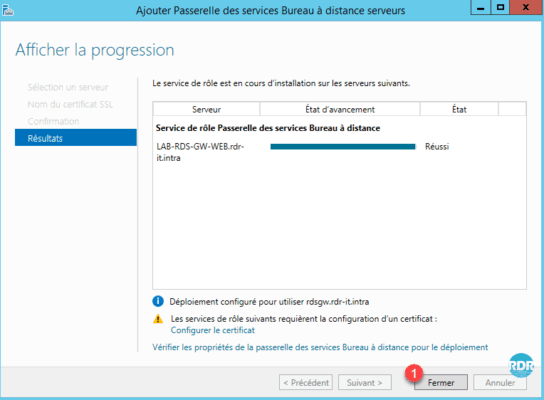

5. Patienter pendant l’installation …

6. Installation terminée, cliquer sur Fermer 1.

Installation du Gestionnaire de passerelle des services de Bureau à distance sur le serveur Broker

Rappel : l’ensemble des manipulations sont effectuées depuis le serveur broker. Lors de l’installation de la Gateway RDS la console de gestion a été installé sur le serveur cible.

1. Ouvrir une invite de commande PowerShell en administrateur.

2. Entrer la ligne suivante pour installer la console :

Install-WindowsFeature RSAT-RDS-GATEWAYPrésentation du rôle de la passerelle de Bureau à distance

Pour utiliser la passerelle RDS avec un certificat Auto-signé, il est nécessaire de le déployer sur les postes clients en tant qu’Autorité de certification racine de confiance.

Pour fonctionner la passerelle de bureau à distance utilise 2 types de stratégies :

- Stratégies d’autorisation des connexions : elles définissent qui peut se connecter à la passerelle (utilisateurs et postes), quels périphériques sont redirigés et le délai d’expiration des sessions.

- Stratégies d’autorisation d’accès aux ressources : elles définissent qui peut se connecter à quoi.

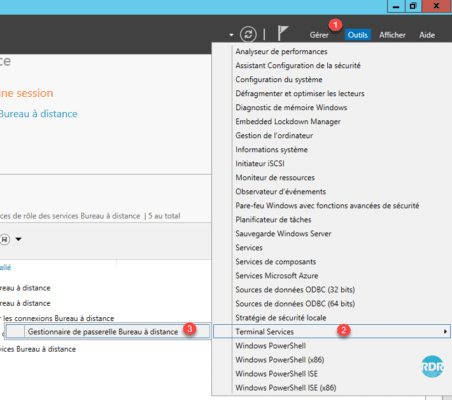

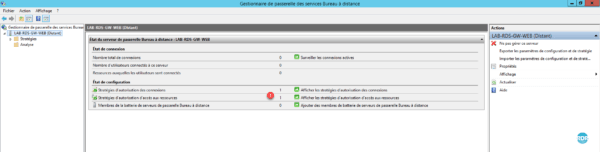

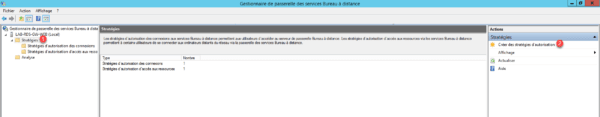

1. Ouvrir la console, depuis le Gestionnaire de serveur, Outils 1 / Terminal Services 2 / Gestionnaire de passerelle Bureau à distance 3.

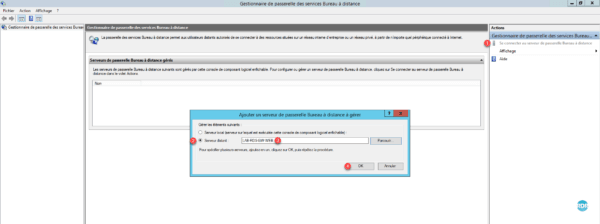

2. Cliquer sur Se connecter au serveur de passerelles Bureau à distance 1. Dans la nouvelle fenêtre cocher Serveur distant 2, entrer le nom du serveur où le rôle est installé 3 puis cliquer sur OK 4.

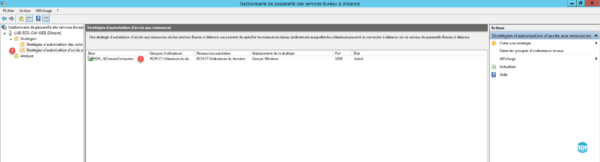

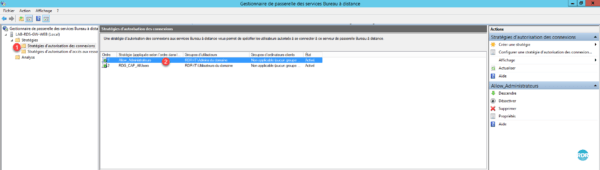

3. Lors de l’installation du rôle, l’assistant a créé deux stratégies 1, qui rend la passerelle normalement utilisable.

Le fait d’avoir ajouté un enregistrement DNS pour la ferme RDS (rds.rdr-it.intra) et de configurer l’accès clients avec cet enregistrement, il est nécessaire de modifier la stratégie d’accès aux ressources ou d’ajouter un ordinateur dans l’Active Directory avec ce nom.

4. Dans le menu Actions cliquer sur Propriétés 1. Une fenêtre s’ouvre avec différents onglets disponibles qui permet de modifier les options et le comportement du service passerelle de Bureau à distance.

Par défaut lors de l’installation un certificat SSL auto-signé est créé, il est possible de le modifier depuis l’onglet Certificat SSL ou depuis le gestionnaire de serveur dans la partie Services Bureau à distance.

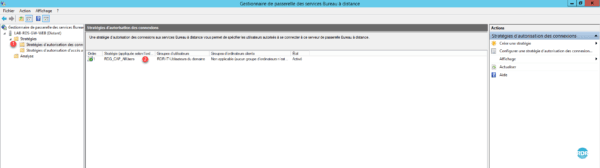

Stratégies d’autorisation des connexions

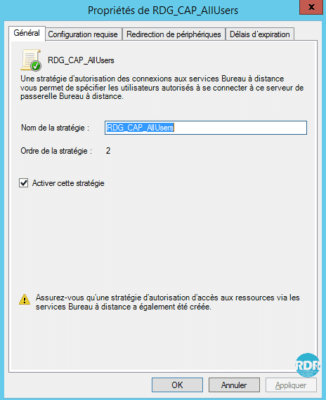

1. Depuis le menu de gauche, aller sur le dossier Stratégie d’autorisation des connexions 1. D’ici, il est possible de voir et de gérer les stratégies en place. Faire un double clic sur la stratégie RDG_CAP_AllUsers 2.

2. Onglet Général : d’ici il est possible de changer le nom de la stratégie et de l’activé ou non en cochant la case Activer cette stratégie.

3. Onglet Configuration requise : définition de la configuration de l’utilisateur pour pouvoir se connecter aux services de la passerelle. Appartenant à un groupe pour l’utilisateur, ce paramètre est obligatoire. L’autre paramètre facultatif mais très utile pour augmenter le niveau de sécurité est l’appartenance au groupe pour l’ordinateur. En définissant cette option il est possible par exemple d’empêcher un salarié de se connecter depuis son ordinateur personnel.

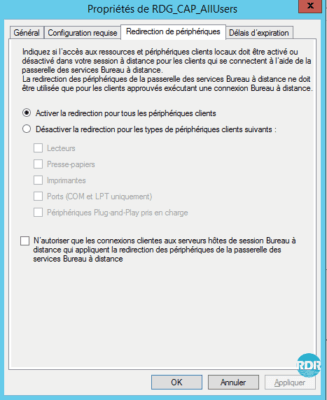

4. Onglet Redirection de périphériques : comment pour la configuration de la collection, il est possible de définir quels périphériques est redirigé à travers la passerelle. Les paramètres de la stratégie sont prioritaires aux paramètres de la collection. C’est-à-dire que si les imprimantes sont autorisées dans la collection et non autorisées par la passerelle, lors d’une connexion passant par la passerelle l’utilisateur n’aura pas les imprimantes.

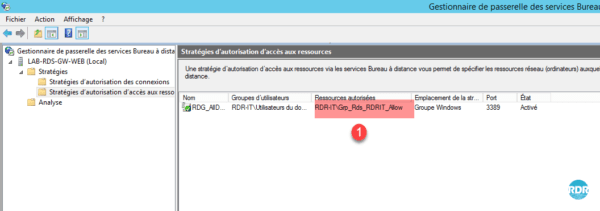

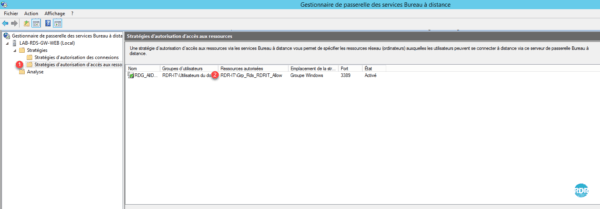

Stratégies d’autorisation d’accès aux ressources

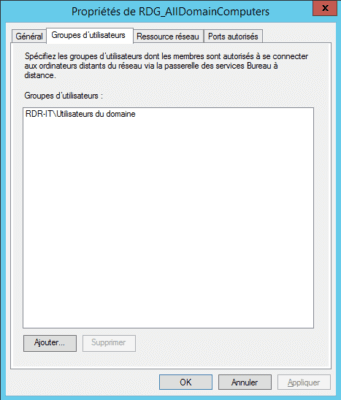

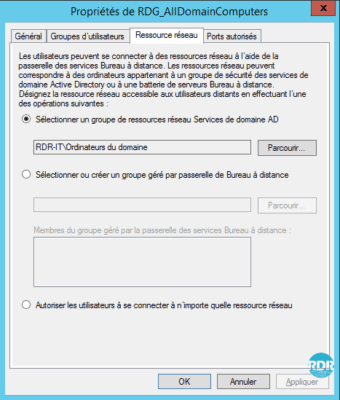

1. Depuis le menu de gauche, aller sur le dossier Stratégies d’autorisation d’accès aux ressources 1. D’ici, il est possible de voir et de gérer les stratégies en place. Faire un double clic sur la stratégie RDG_AllDomainComputers 2.

2. Onglet Général : d’ici il est possible de changer le nom de la stratégie et de l’activé ou non en cochant la case Activer cette stratégie.

3. Onglet Groupes d’utilisateurs : définir qui peut utiliser cette stratégie.

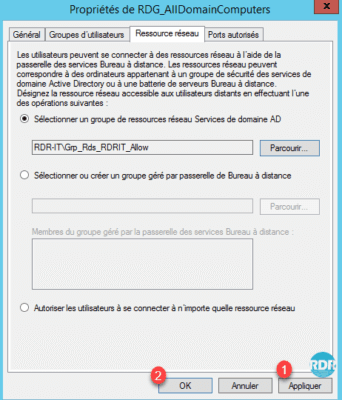

4. Onglet Ressource réseau : à quoi cette stratégie permet d’accéder.

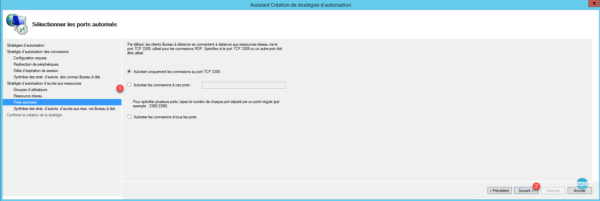

5. Onglet Ports autorisés : si l’accès au bureau à distance a été configuré sur un autre port que le 3389, il faut le configurer ici.

Configuration

Dans cette partie, nous allons voir comment rendre la passerelle utilisable pour la ferme RDS. Plusieurs méthodes et solutions sont disponibles. Il convient de choisir la meilleure solution en fonction de votre environnement et du degré de sécurité souhaité.

- Méthode 1 : autoriser l’accès à toutes les ressources (déconseillée)

- Méthode 2 : utiliser la configuration par défaut

- Méthode 3 : autoriser l’accès à un groupe Active Directory limité à la ferme RDS

- Méthode 4 : utilisation des groupes géré par la passerelle

Méthode 1 : autoriser l’accès à toutes les ressources (déconseillée)

Ouvrir la stratégie RDG_AllDomainComputers et aller sur l’onglet Ressource réseau 1, cocher Autoriser les utilisateurs à se connecter à n’importe quelle ressource réseau 2. Cliquer sur les boutons Appliquer 3 et OK 4.

Explication : cette méthode autorise l’accès à l’ensemble des ordinateurs (même hors domaine) ayant le bureau à distance d’activé. En production il n’est pas conseillé d’utiliser cette solution.

Méthode 2 : utiliser la configuration par défaut

Comme expliqué au début de ce tutoriel, l’utilisation d’un alias DNS pour les serveurs hôtes empêche la connexion à la fermer RDS du fait que l’ordinateur RDS (objet AD) n’existe pas.

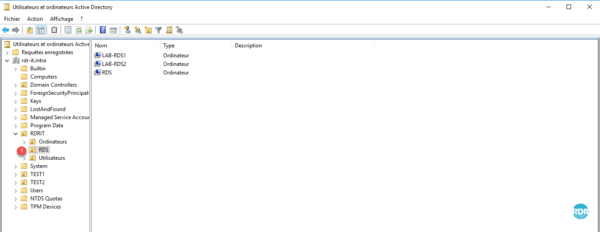

1. Aller sur le contrôleur de domaine et ouvrir la console Utilisateurs et Ordinateurs Active Directory et aller dans l’OU RDS 1.

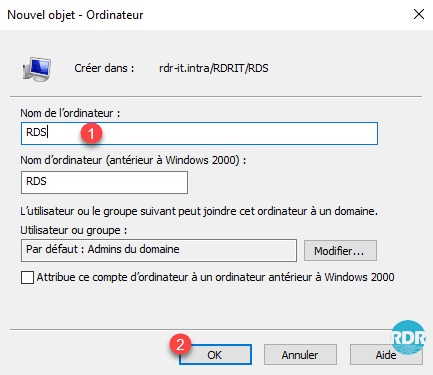

2. Faire un clic droit sur OU 1, aller sur Nouveau 2 et cliquer sur Ordinateur 3.

3. Entrer le Nom de l’ordinateur 1 qui doit correspondre à votre alias puis cliquer sur OK 2.

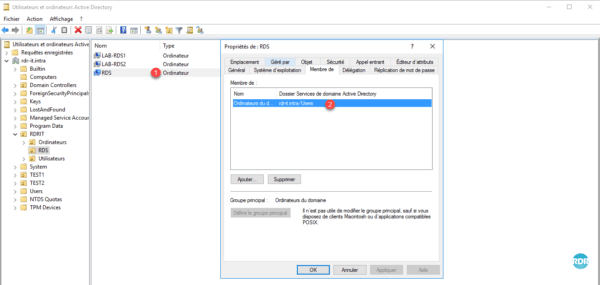

4. L’ordinateur est créé 1 et membre du groupe : Ordinateurs du domaine 2.

Avec cette méthode, les règles par défaut fonctionnent avec la ferme RDS.

Explication : cette méthode autorise l’accès à l’ensemble des ordinateurs du domaine. L’ajout d’un ordinateur fictif permet à la passerelle de valider que l’ordinateur rds.rdr-it.intra fait partie du groupe AD et autorise l’accès.

Méthode 3 : autoriser l’accès à un groupe Active Directory limité à la ferme RDS

Prérequis : avoir fait la procédure de la méthode 2.

Cette méthode consiste a créé un groupe, dans lequel nous allons mettre les serveurs RDS et le déclarer dans la stratégie d’accès aux ressources.

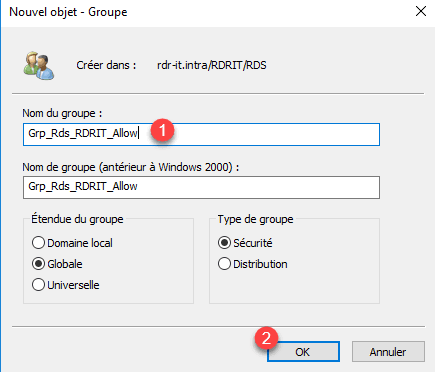

1. Retourner sur la console Utilisateurs et Ordinateurs Active Directory et aller dans l’OU RDS 1.

2. Cliquer sur l’icône 1 permettant la création d’un groupe dans le conteneur.

3. Entrer le Nom du groupe 1 et cliquer sur OK 2.

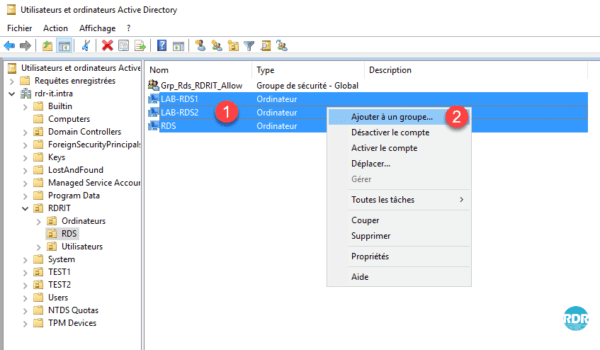

4. Sélectionner les objets Ordinateurs 1 à ajouter au groupe, faite un clic droit et cliquer sur Ajouter à un groupe 2.

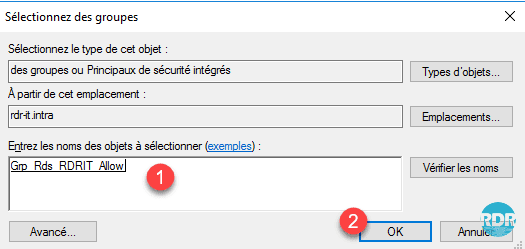

5. Entrer le nom du groupe 1 qui vient d’être créé et cliquer sur OK 2.

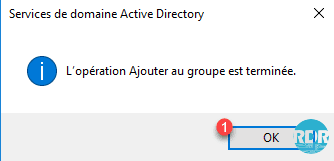

6. Cliquer sur OK 1 pour fermer la fenêtre de confirmation.

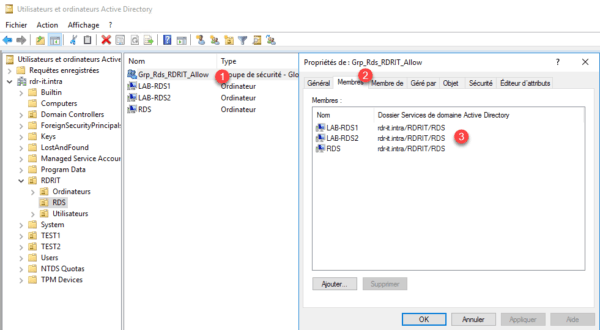

7. Faire un double clic sur le groupe 1 , aller sur l’onglet Membres 2 et vérifier que les Ordinateurs 3 ont bien été ajoutés.

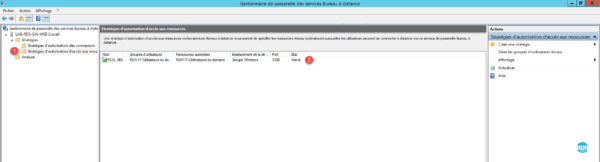

8. Retourner sur la console de gestion de la passerelle, aller sur le dossier Stratégies d’autorisation d’accès aux ressources 1 et faire un double clic sur la stratégie par défaut 2.

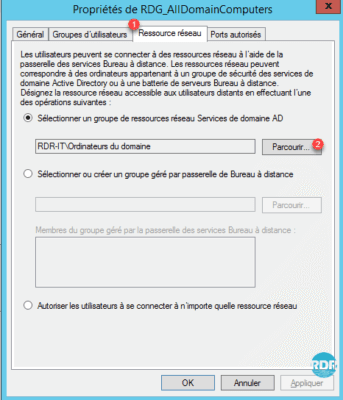

9. Aller sur l’onglet Ressources réseau 1 et cliquer sur Parcourir … 2.

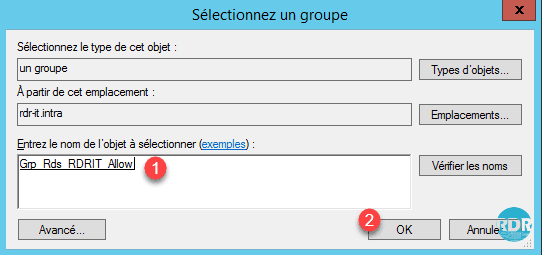

10. Entrer le nom du groupe 1 et cliquer sur OK 2.

11. Cliquer sur Appliquer 1 et OK 2.

12. Le changement de groupe 1 est visible dans l’aperçu de la stratégie.

Pour utiliser les RemoteApp depuis l’extérieur du réseau (Internet), il faut ajouter le serveur broker au groupe.

Méthode 4 : utilisation des groupes géré par la passerelle

Cette méthode est équivalente à la méthode 3 à une différence, les groupes utilisés pour les autorisations sont gérés directement par la passerelle, qui permet d’ajouter des ordinateurs hors domaine ou d’un autre domaine sans relation d’approbation.

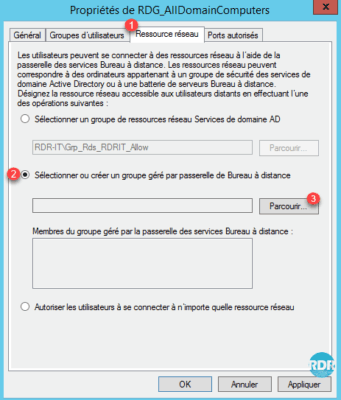

1. Sur la console de gestion de la passerelle et aller sur le dossier Stratégies d’autorisation d’accès aux ressources 1 et faite un double clic sur la stratégie par défaut 2.

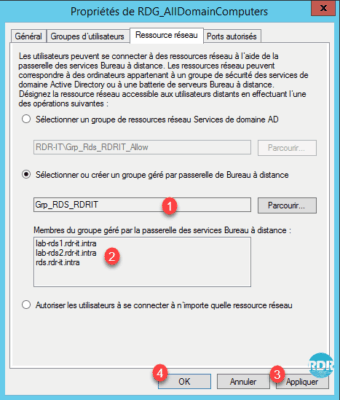

2. Aller sur l’onglet Ressources réseau 1, sélectionner l’option Sélectionner ou créer un groupe géré par passerelle de Bureau à distance 2 et cliquer sur Parcourir … 3.

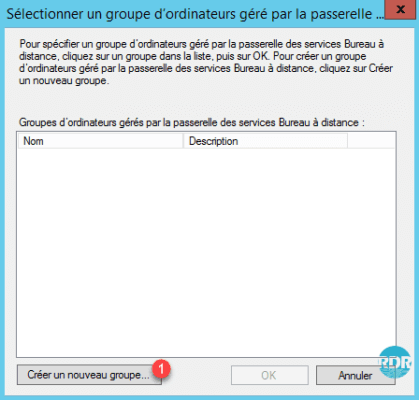

3. Cliquer sur Créer un nouveau groupe … 1.

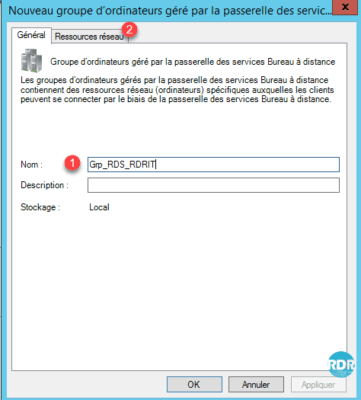

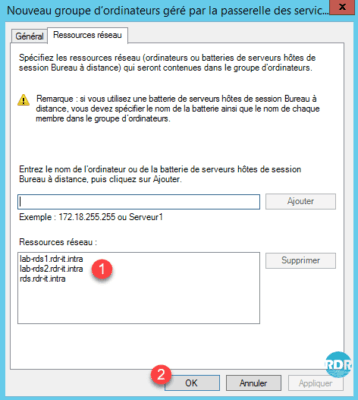

4. Entrer le Nom du groupe 1 et aller sur l’onglet Ressources réseau 2.

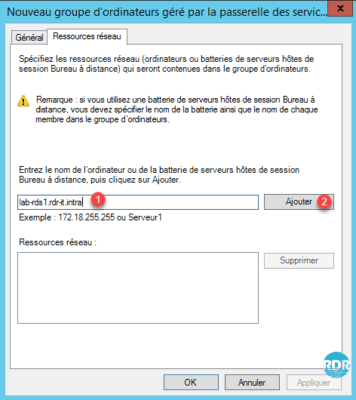

5. Entrer le nom du serveur fqdn du serveur 1 et cliquer sur Ajouter 2.

6. Ajouter tous les serveurs hôtes qui composent la ferme RDS ainsi que l’alias 1 et cliquer sur OK 2.

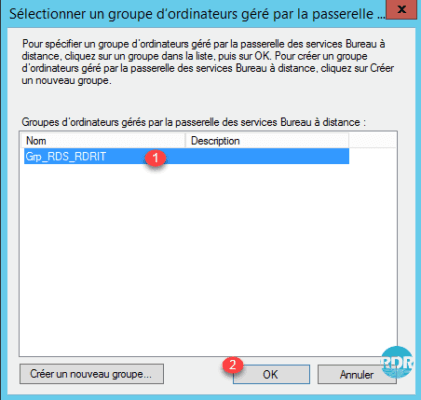

7. Sélectionner le groupe 1 qui vient d’être créé et cliquer sur OK 2.

8. Vérifier que le groupe soit bien sélectionné 1, valider les serveurs qui le composent 2 puis cliquer sur Appliquer 3 et OK 4.

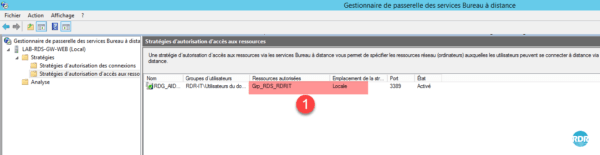

9. Le changement de groupe 1 est visible dans l’aperçu de la stratégie.

Comme pour la méthode 3, si vous souhaitez utiliser les RemoteApp depuis l’extérieure de votre réseau, il faut ajouter au groupe le serveur broker.

Aller plus loin avec la passerelle de Bureau à distance

Maintenant, nous allons mettre en place les stratégies nécessaires pour permettre aux administrateurs d’accéder à toutes les ressources

Pour la création des stratégies, il existe deux méthodes :

- Création à l’aide de l’assistant qui va nous guider pour la mise en place des stratégies connexions et ressources.

- Créer les deux stratégies séparément.

Dans ce tutoriel, nous allons utiliser l’assistant.

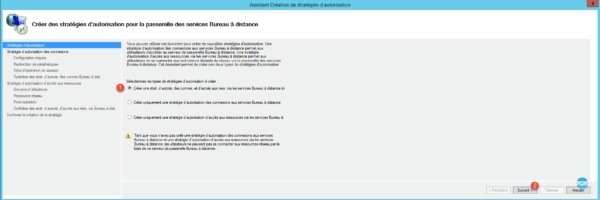

1. Depuis la console de gestion, aller sur le dossier Stratégies 1 et cliquer sur Créer des stratégies d’autorisation 2.

2. Cocher la première option 1 pour créer les deux règles et cliquer sur Suivant 2.

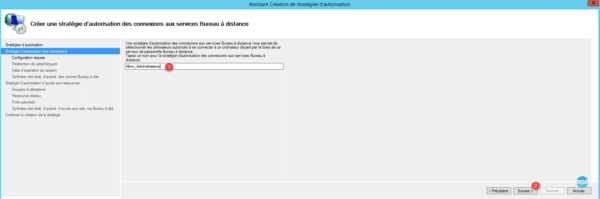

3. Donner un nom 1 pour la stratégie d’autorisation des connexions et cliquer sur Suivant 2.

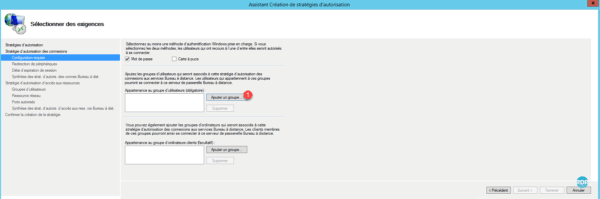

4. Cliquer sur Ajouter 1 pour paramètres un groupe.

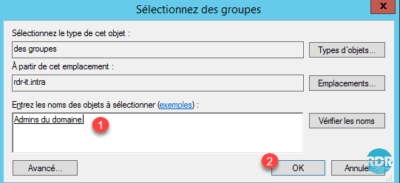

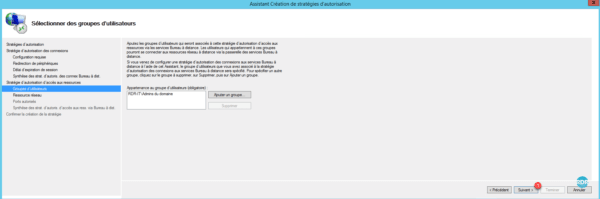

5. Sélectionner le groupe Admins du domaine 1 et cliquer sur OK 2.

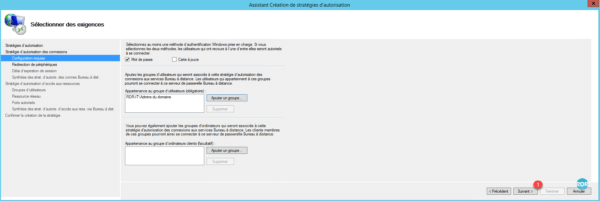

6. Pour augmenter le niveau de sécurité, il est possible d’ajouter un groupe ordinateur. Cliquer sur Suivant 1.

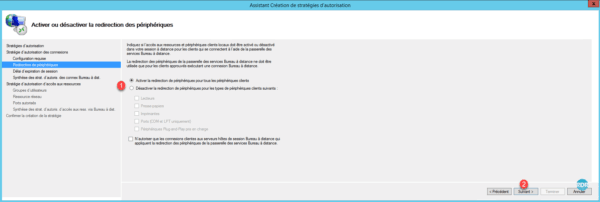

7. Activer ou désactiver la redirection des périphériques 1 et cliquer sur Suivant 2.

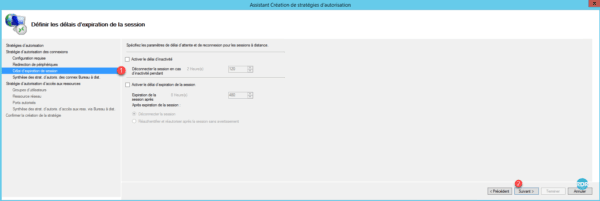

8. Paramétrer les délais des sessions 1 et cliquer sur Suivant 2.

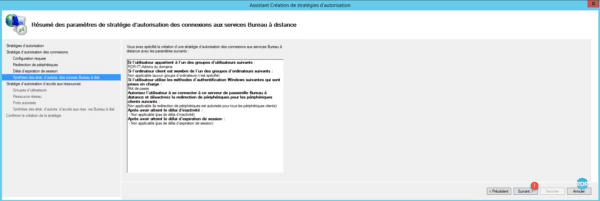

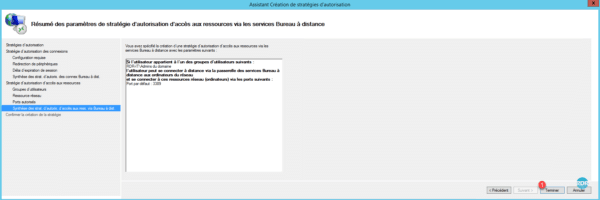

9. Un résumé de la stratégie est affiché, cliquer sur Suivant 1 pour passer à la stratégie d’accès aux ressources.

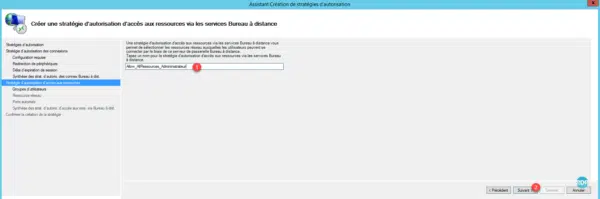

10. Nommer la stratégie 1 et cliquer sur Suivant 2.

11. Le groupe d’appartenance est déjà défini, cliquer sur Suivant 1.

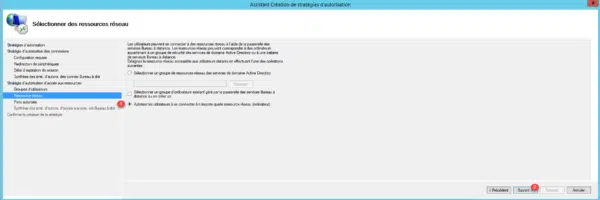

12. Sélectionner l’option Autoriser les utilisateurs à se connecter à n’importe quelle ressource réseau (ordinateur) 1 et cliquer sur Suivant 2.

13. En fonction des ports utilisés adapter les paramètres 1 et cliquer sur Suivant 2.

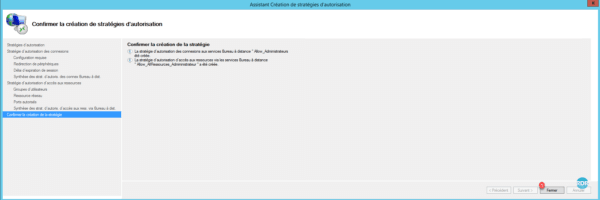

14. Un résumé de la stratégie s’affiche, cliquer sur Terminer 1.

15. Les stratégies sont créées, cliquer sur Fermer 1.

16. Aller sur le dossier contenant les stratégies d’autorisation des connexions 1 et sélectionner la nouvelle stratégie 2.

Les stratégies de connexions sont lues comment les règles d’un pare-feu de haut en bas (Ordre). En sélectionnant une stratégie, il est possible de modifier son ordre par le menu Actions à droite de la console.

Nous avons terminé avec le rôle de passerelle de Bureau à distance. Nous allons maintenant voir le Gestionnaire de licences des services de Bureau à distance.

Gestionnaire de licences des services de Bureau à distance

Le gestionnaire de licence permet de délivrer aux utilisateurs ou aux périphériques, qui se connectent à la ferme RDS une licence d’accès (cal).

Un seul mode de licensing pour la ferme RDS peut être configuré : utilisateurs ou périphériques. Un serveur de licence peut distribuer plusieurs types de licences et de différentes versions (2008/2012…).

Installation

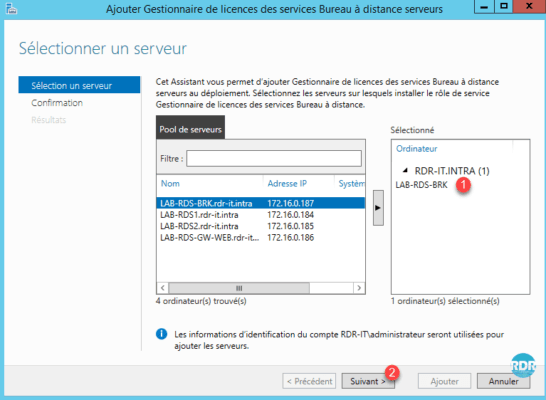

1. Depuis le Gestionnaire de serveur, sur la vue d’ensemble de la ferme RDS, cliquer sur Gestionnaire de licen… 1 pour ouvrir l’assistant.

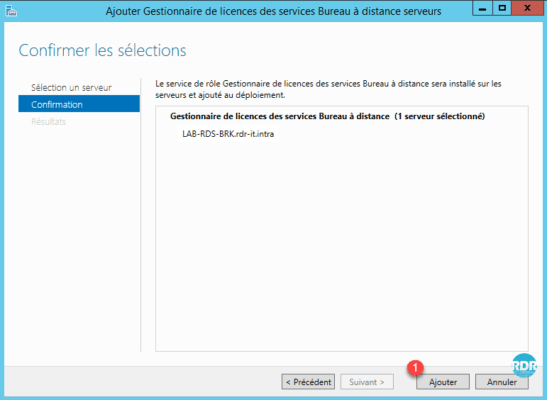

2. Ajouter le serveur qui va recevoir 1 le rôle et cliquer sur Suivant 2.

3. Cliquer sur Ajouter 1 pour lancer l’installation.

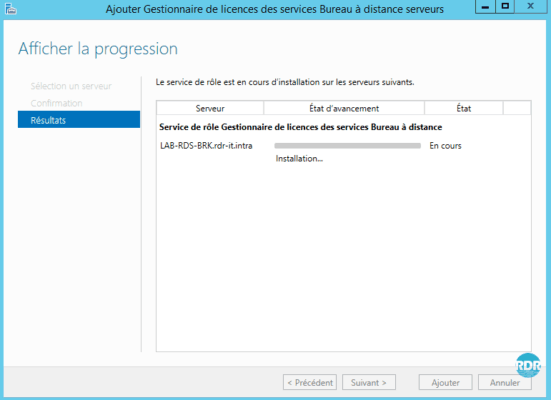

4. Patienter pendant l’installation…

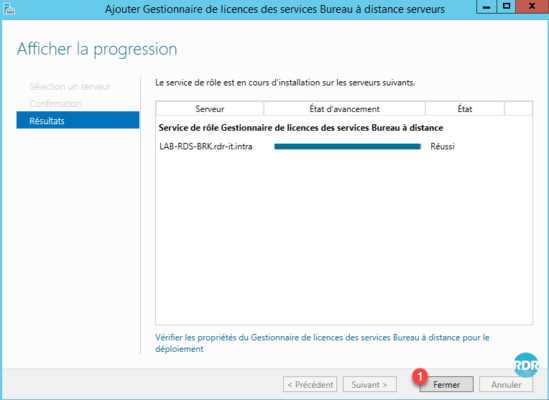

5. L’installation est terminée, cliquer sur Fermer 1 pour quitter l’assistant.

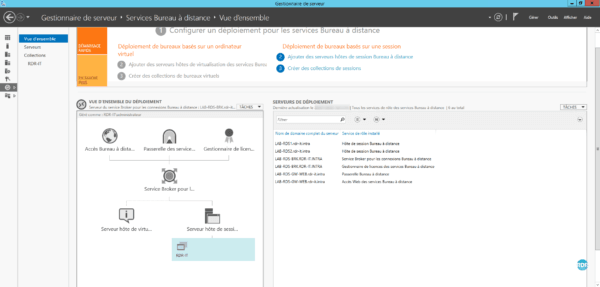

Le déploiement des rôles de la ferme RDS est complet. Il est possible de visualiser l’emplacement des rôles depuis l’encart SERVEURS DE DEPLOIEMENT.

Configuration du mode de licence des services de Bureau à distance

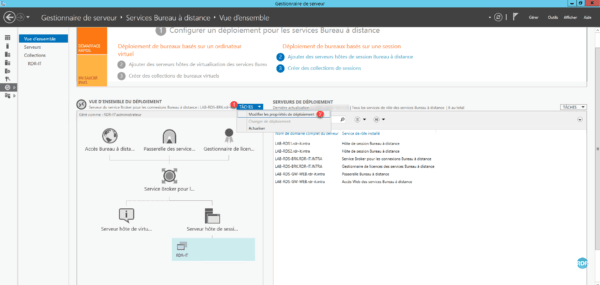

1. Depuis la vue d’ensemble, du déploiement, cliquer sur TACHES 1 / Modifier les propriétés de déploiement 2.

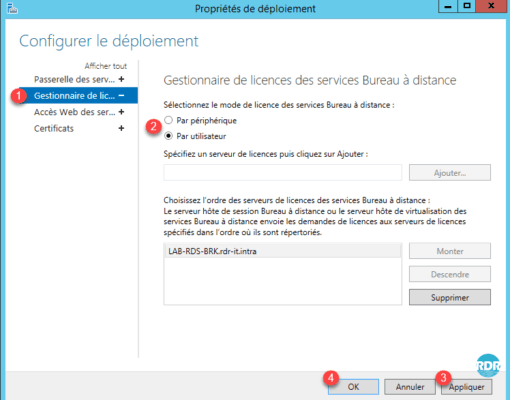

2. Aller sur la section Gestionnaire de lic… 1, sélectionner le mode de licence 2 puis cliquer sur Appliquer 3 et OK 4.

Ajouter des licences

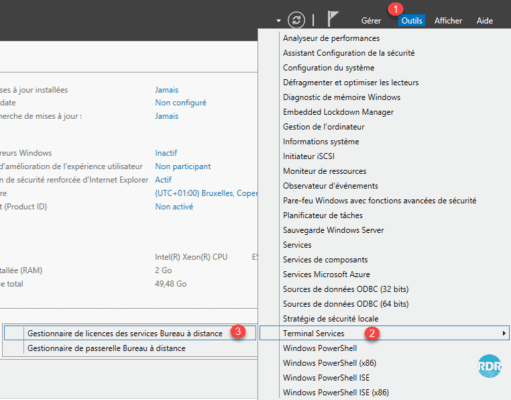

1. Ouvrir la console, depuis le Gestionnaire de serveur, cliquer sur Outils 1 / Terminal Services 2 / Gestionnaire de licences des services Bureau à distance 3.

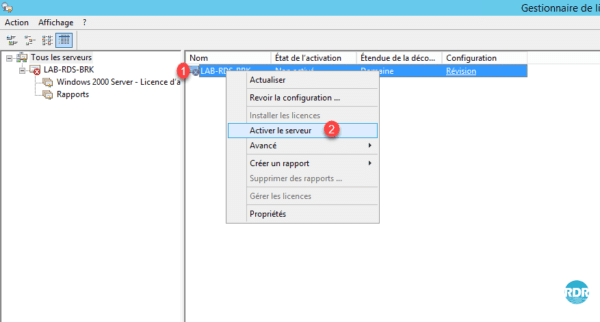

2. Avant d’ajouter des licences, il faut activer le serveur, faire un clic droit dessus 1 et cliquer sur Activer le serveur 2.

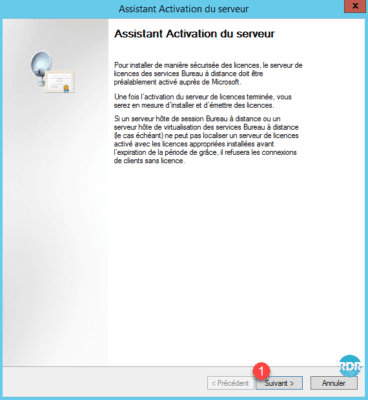

3. Au lancement de l’assistant d’activation, cliquer sur Suivant 1.

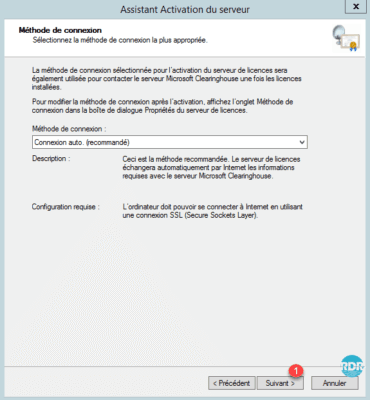

4. Laisser le monde de Connexion auto. Cliquer sur Suivant 1.

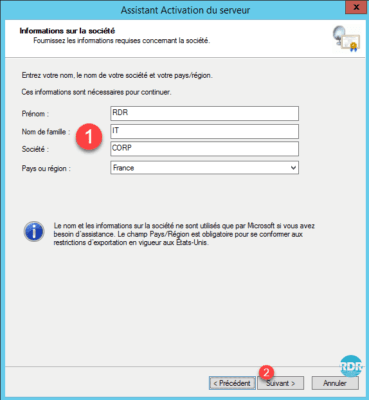

5. Entrer les informations de la société 1 et cliquer sur Suivant 2.

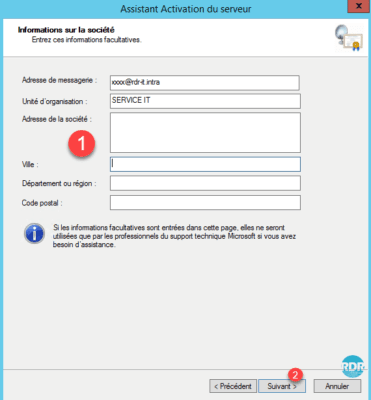

6. Entrer des informations de contact (facultatif) 1 et cliquer sur Suivant 2.

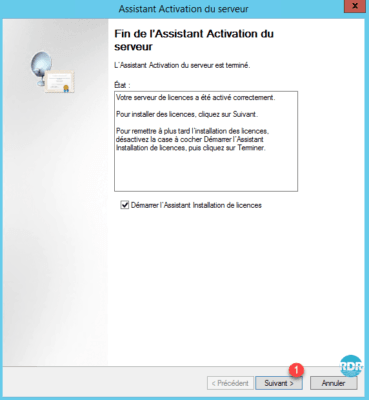

7. Le serveur est activé, cliquer sur Suivant 1, l’assistant d’ajout de licence va se lancer.

Si vous souhaitez installer les licences ultérieurement, il faut faire un clic droit sur le serveur depuis la console et cliquer sur Installer les licences.

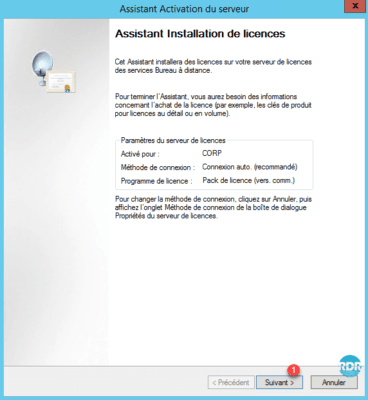

8. Au lancement du nouvel assistant, cliquer sur Suivant 1.

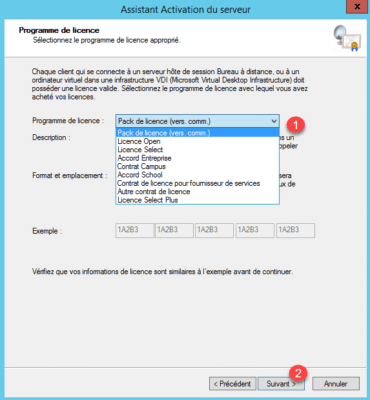

9. Sélectionner le type de licence 1 et cliquer sur Suivant 2.

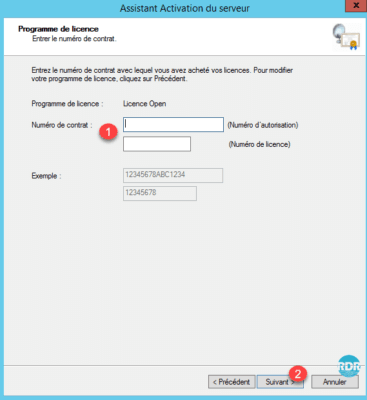

10. Entrer les informations de la licence 1 et cliquer Suivant 2.

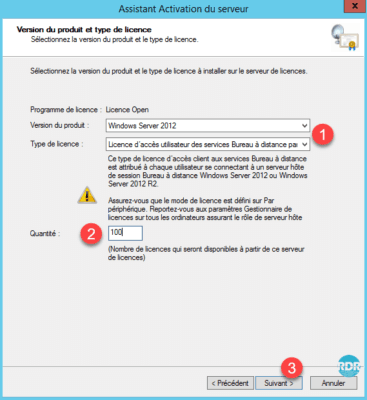

11. Sélectionner la version du produit 1 et la quantité 2 puis cliquer sur Suivant 3.

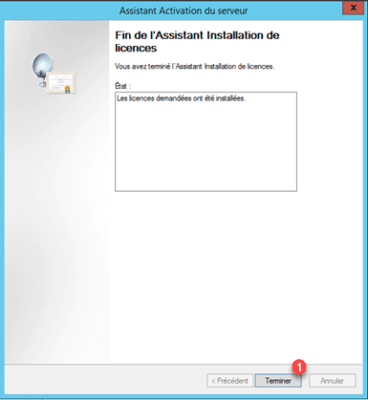

12. Cliquer sur Terminer 1 pour fermer l’assistant.

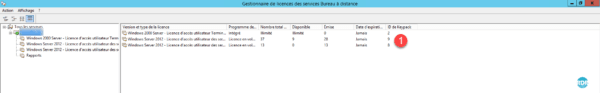

13. Les licences sont visibles 1 sur le serveur.

Depuis le gestionnaire de licence, il est possible de faire des rapports pour avoir un état des licences.

La ferme RDS est configurée et fonctionnelle, nous allons voir la partie client.

Utilisation de la ferme RDS – Client

Dans cette partie, nous allons voir comment exploiter la ferme RDS avec un client.

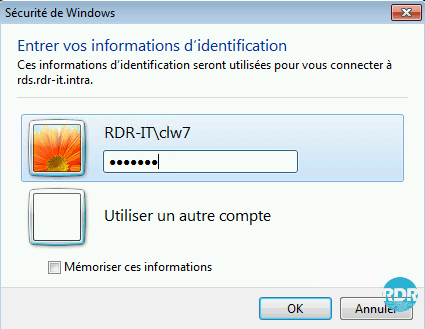

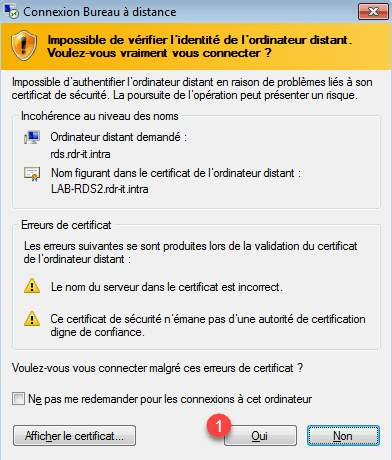

Lors des différentes, étapes vous aurez à plusieurs reprises les messages suivants qui ne seront pas détaillés à chaque fois :

Identification : entrer identifiant et mot de passe d’un compte autorisé à se connecter à la collection RDS.

Alerte de sécurité sur les certificats : cliquer sur Oui pour passer l’alerte avec la possibilité de cocher la case pour ne plus avoir la demande. Lors d’une connexion il est possible d’avoir plusieurs fois le message en cas de bascule sur un hôte à un autre par le broker.

Au préalable, le certificat de la Passerelle a été installé sur le poste client de test. Vous trouverez ici un tutoriel pour déployer un certificat à l’aide d’une GPO.

Pour installer le certificat manuellement sur un poste, une fois celui-ci exporté, coller le sur le poste client, faire un double clic dessus pour lancer l’assistant d’installation et placer le dans le magasin Autorité de certification racine de confiance de l’ordinateur.

Les méthodes de connexion possibles :

- Connexion au bureau par le portail Web

- Connexion par le client RDC de Windows en utilisant un enregistrement DNS

- Connexion par le client RDC de Windows avec la passerelle en utilisant un enregistrement DNS

- Connexion aux applications RemoteApp par l’accès Web

- RemoteApp directement depuis Windows

- Windows 10 : utiliser l’application Bureau à distance

Connexion au bureau par le portail Web

Cette solution est la méthode à privilégier, on va aller sur le portail Web pour télécharger le fichier RDP qui permet de connecter à la collection de serveur.

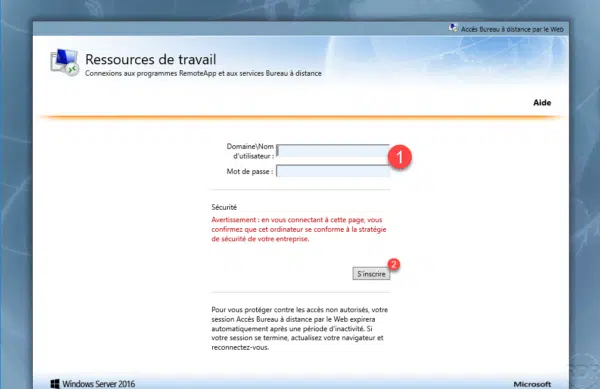

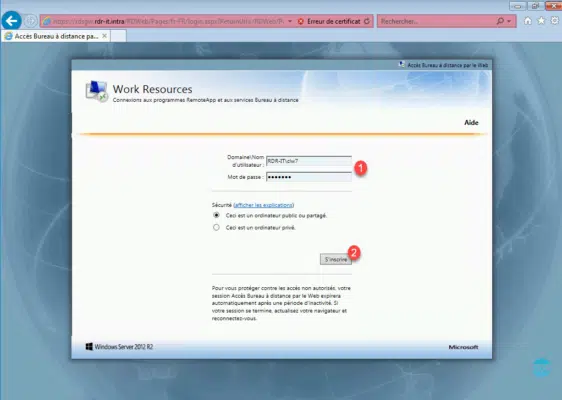

Depuis un ordinateur, ouvrir un navigateur Internet et entrer l’url de l’accès Web (https://nom-fqdn.dom/rdweb). Sur le portail entrer les informations d’identifications (utilisateur / mot de passe) 1 d’un compte autorisé à se connecter et cliquer sur S’inscrire 2.

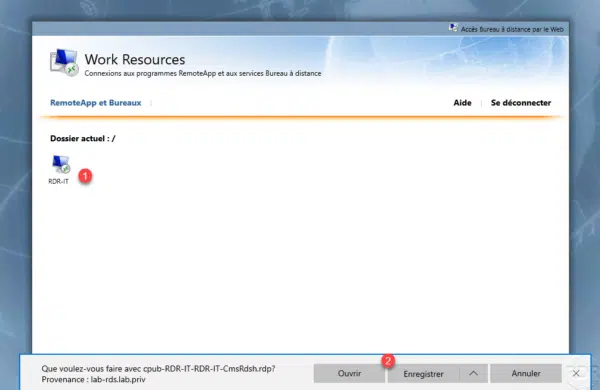

Cliquer sur l’icône qui représente le bureau à distance 1 puis en fonction du navigateur Internet utilisé, Ouvrir ou Enregistrer le fichier 2. (Si le fichier est enregistré, exécuter le).

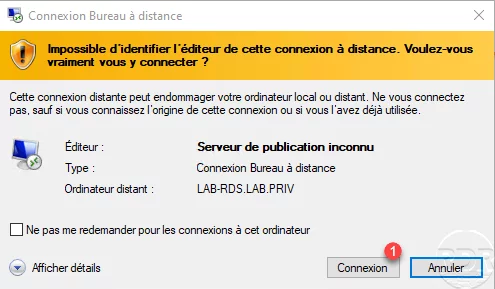

Un message d’avertissement s’affiche, cliquer sur Connexion 1.

Entrer les identifiants de connexion d’un utilisateur autorisé à se connecter et valider les messages d’alertes de sécurité pour les certificats.

Patienter pendant l’ouverture de session …

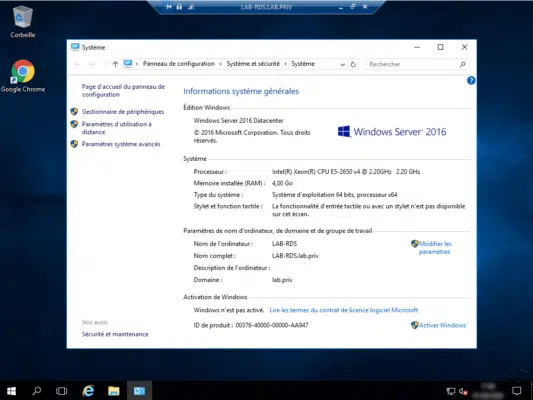

La session est ouverte sur le serveur.

Il est tout à fait possible, de télécharger le fichier RDP, de le renommer et l’utiliser sans avoir besoin de passer par le portail RdWeb. Le fichier peut être déployé sur les autres ordinateurs à l’aide d’une GPO.

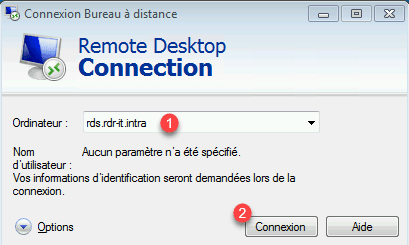

Connexion par le client RDC de Windows

Cette méthode est à utiliser si vous avez créé l’enregistrement DNS commun à l’ensemble des serveurs hôte d’une même collection

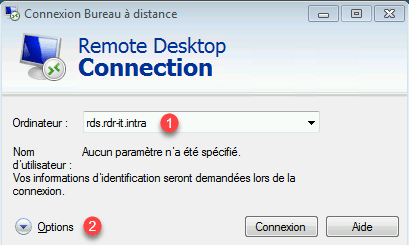

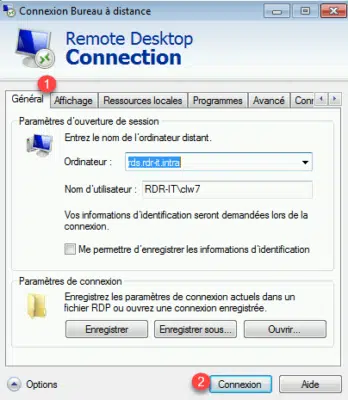

1. Lancer le client, entrer l’alias de la ferme RDS 1 et cliquer sur Connexion 2.

2. Entrer votre mot de passe et valider les demandes de certificats.

3. La session est ouverte sur le serveur hôte de la collection.

Connexion par le client RDC de Windows avec la passerelle

1. Lancer le client, entrer l’alias de la ferme RDS 1 et cliquer sur Options 2.

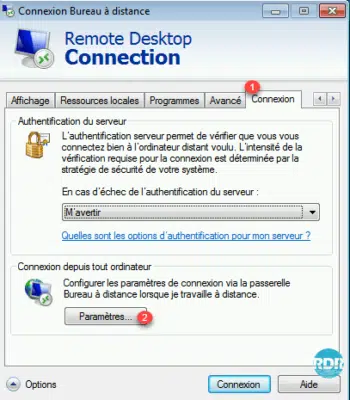

2. Aller sur l’onglet Connexion 1 (si celui-ci n’est pas visible cliquer sur les flèches) et cliquer sur Paramètres … 2.

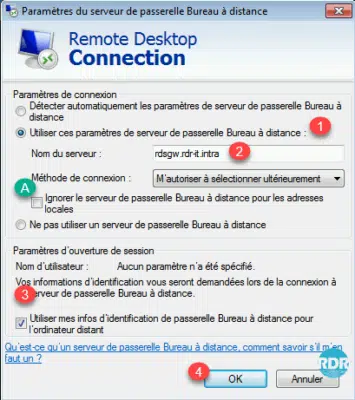

3. Cocher Utiliser ces paramètres de serveur de passerelle de Bureau à distance 1, entrer l’url défini pour la passerelle 2, A pour forcer le passage par la gateway décocher la case. Cocher la case 3 Utiliser mes infos d’identification de passerelle Bureau à distance pour l’ordinateur distant et cliquer sur OK 4.

4. Retourner sur l’onglet Général 1 et cliquer sur Connexion 2.

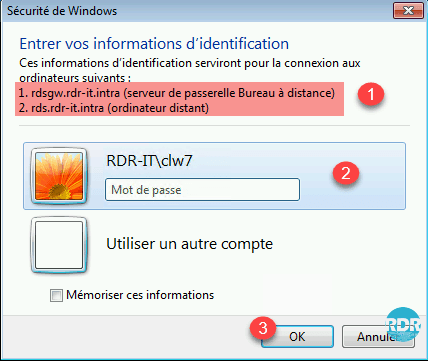

5. Sur la fenêtre de demande de mot de passe, on voit les serveurs 1 où l’utilisateur va être identifié. Entrer les identifiants 2 et cliquer sur OK 3.

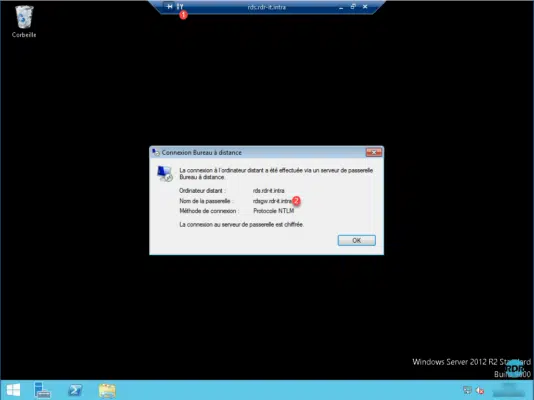

6. Une fois connecté au serveur, cliquer sur la clef 1 et il est possible de vérifier le passage par la passerelle 2.

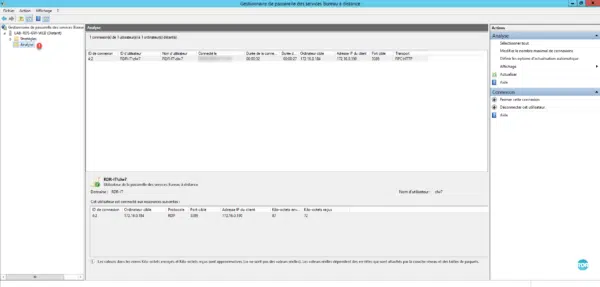

7. Retourner le serveur broker et ouvrir la console d’administration de la passerelle, aller sur le dossier Analyse 1, la connexion est visible.

RemoteApp par l’accès Web

1. Depuis un poste client, lancer un navigateur de préférence IE et entrer l’url https://rdsgw.rdr-it.intra/rdweb de l’accès Web

2. Entrer les informations d’identification 1 et cliquer sur S’inscrire 2.

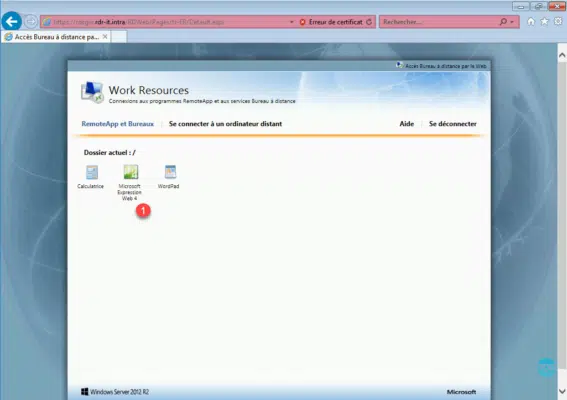

3. Une fois connecté, une page avec les applications disponibles s’affiche 1. Cliquer un programme pour le lancer (Microsoft Expression Web 4).

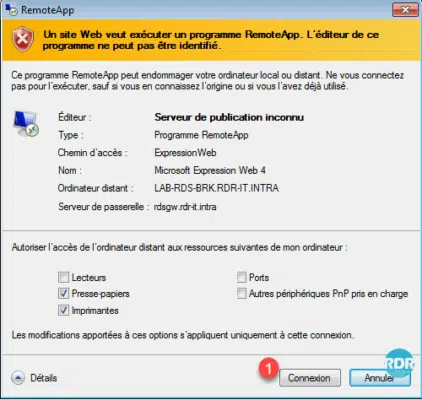

4. Une alerte de sécurité s’affiche et offre également la possibilité de choisir les périphériques redirigés, cliquer sur Connexion 1.

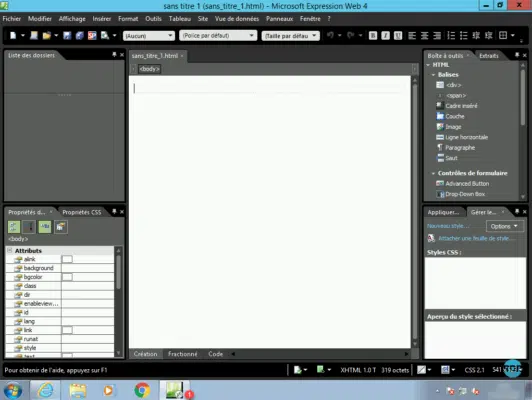

5. Entrer vos identifiants et valider les alertes de certificat.

6. L’application se lance avec l’impression que celle-ci est ouverte directement sur le poste. Le badge 1 sur l’application visible en barre des tâches permet d’identifier qu’elle est en RemoteApp.

RemoteApp directement depuis Windows

Il est possible dans Windows, de paramètre l’accès au RemoteApp comme si celui-ci est installé sur le poste.

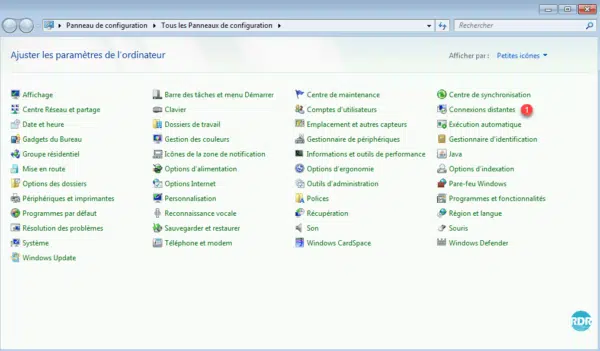

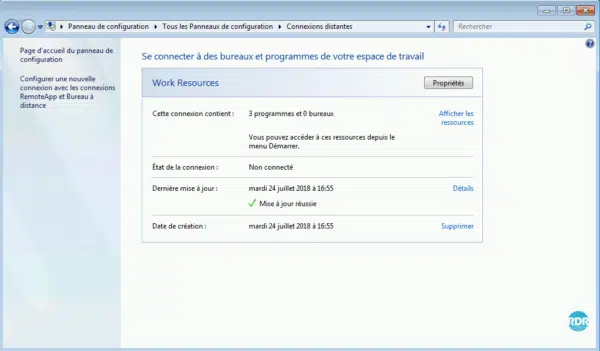

1. Sur le client ouvrir le panneau de configuration et cliquer sur Connexions distantes 1 ou Connexions RemoteApp et Bureau à distance en fonction de la version de Windows.

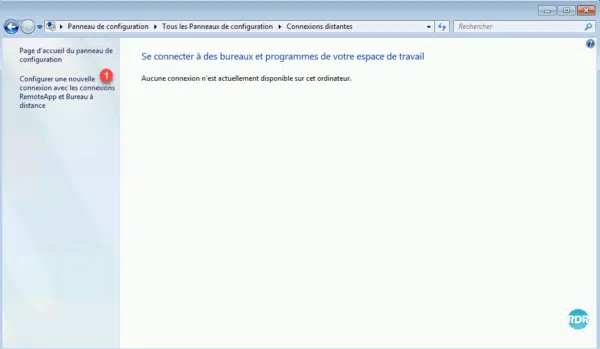

2. Cliquer sur Configurer une nouvelle connexion avec les connexions RemoteApp et Bureau à distance 1.

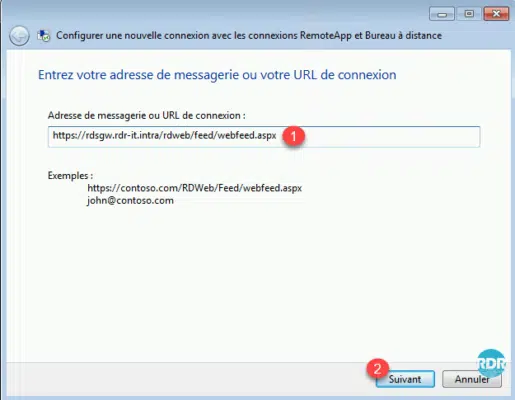

3. Entrer l’url d’accès RemoteApp 1 sous la forme https://url-acces-web/rdweb/feed/webfeed.aspx et cliquer sur Suivant 2.

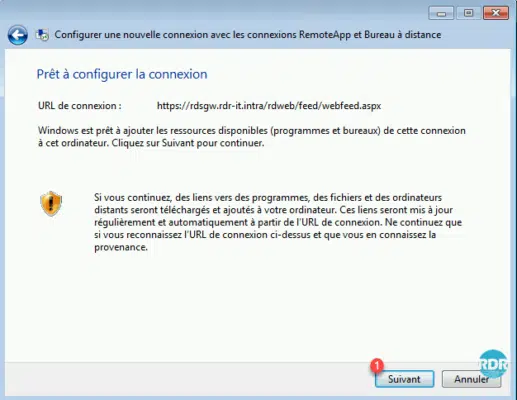

4. Cliquer sur Suivant 1 pour lancer la configuration.

5. Entrer vos identifiants et valider les alertes de certificat.

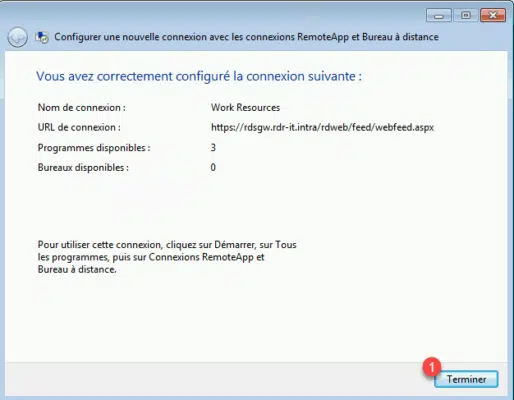

6. Cliquer sur Terminer 1.

7. Les programmes en RemoteApp sont « installés » sur le poste. Ils sont accessibles soit depuis cette page du panneau de configuration ou depuis le menu démarrer.

8. Programmes 1 depuis le menu Démarrer.

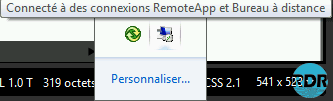

9. Un icône présent dans la zone de notification permet également de gérer les RemoteApp configurés sur le poste.

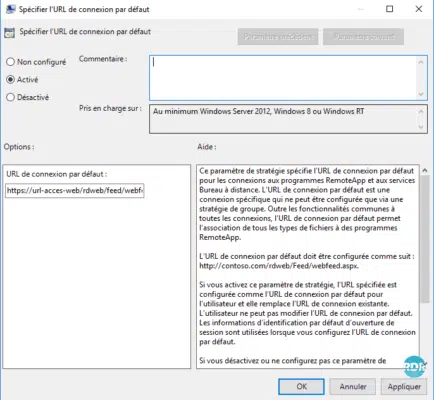

Il est possible d’automatiser la configuration des RemoteApps à l’aide d’une GPO.

Activer le paramètre et entrer l’url du serveur d’Accès Web dans la paramètres Spécifier l’URL de connexion par défaut, qui se trouve dans : Configuration utilisateur / Stratégies / Modèles d’administration / Composants Windows / Services Bureau à distance / Connexions aux programmes RemoteApp et aux services Bureau à distance.

Compléments :

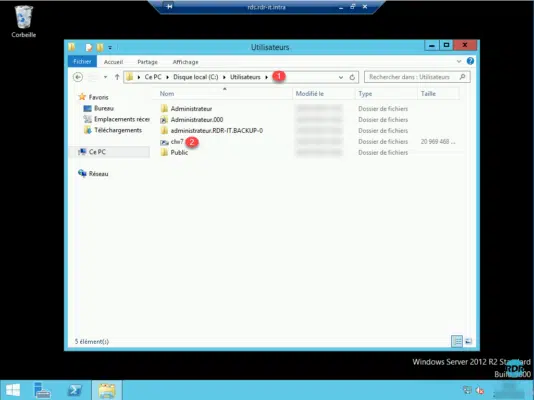

Dans un environnement « bureau » et si les UPD sont configurés, ouvrir l’explorateur de fichiers Windows et aller dans le dossier C\:Users 1. L’UPD de l’utilisateur connecté est monté et porte le nom d’ouverture de session de l’utilisateur.

Sur le serveur, qui héberge les UPD, il y a maintenant des VHDX ayant pour nom un ID 1 qui correspond à celui-ci de l’utilisateur.

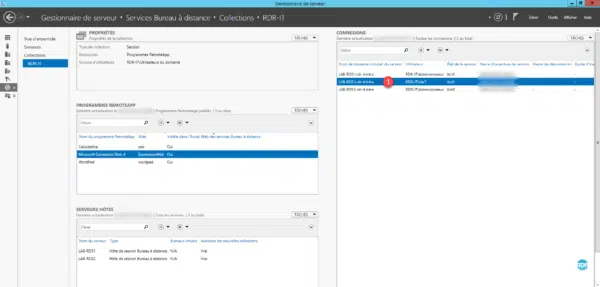

Sur le serveur broker, aller sur les détails de la collection, dans l’encart CONNEXIONS on voit l’utilisateur qui a ouvert sa session 1. En faisait un clic droit dessus plusieurs actions sont possibles, notamment prendre la main sur la session pour apporter du support à une personne en cas de problème.

Administrer et personnaliser l’environnement RDS

Liens vers d’autre article

- Forcer un template pour le menu démarrer

- Permettre le changement de mot de passe depuis l’interface RDWEB – Accès web

- Appliquer des paramètres utilisateurs avec une boucle de rappel

- Configurer le SSO pour les connexions RDP

Troubleshooting

Forcer la connexion sur hôte de session de Bureau à distance

Pour forcer la connexion sur un hôte particulier et éviter d’être routé par le broker, il faut lancer le client RDC en mode admin

- Ouvrir fenêtre Exécuter

- Entrer : mstsc.exe /admin

- Entrer l’ip ou le nom dns du serveur hôte, la connexion ne sera pas redirigé par le broker.

Liens vers d’autre article

- UPD augmenter la taille

- Redémarrer un serveur RDS 2012R2/2016

- Résoudre les problèmes d’installation d’Extensions sous Google Chrome

- Connexion aux serveurs hôte de session Bureau à distance par le Broker

- Réduire le délai d’ouverture de session avec une application asynchrone des stratégies de groupe

FAQ

Pourquoi passer dans un environnement RDS ?

Point de vue technique : permet de réduire la maintenance du parc en ayant à maintenir seulement la ferme RDS. Les mises à jour logiciel sont à déployer seulement sur les serveurs de la collection. Le déploiement d’un nouveau logiciel est également plus rapide pour la même raison. Toujours dans la même optique, le changement d’un poste utilisateur est plus facile du fait que son environnement de travail est hébergé sur les serveurs. Tous les utilisateurs travaillent sur le même environnement, ce qui permet de faciliter le support.

Point de vue financier : le taux de renouvellement des postes peut être allongé du fait que la puissance de calcul est assurée par les serveurs. Des postes type client léger (mini-pc) sont également moins chers à l’achat.

Combien d’hôte de session de Bureau à distance au minimum pour un déploiement RDS ?

La réponse théorique à cette question est 1. Pour des raisons de disponibilité et d’administration je vous conseille de mettre au minimum deux hôtes. Il vaut mieux mettre deux petites machines virtuelles avec 4 CPU et 8GO de RAM plutôt qu’une “grosse” vm avec 8CPU et 16GO de RAM.

De cette manière, si un hôte crash ou si vous avez besoin d’effectuer une maintenance, il est possible de le faire sans impacter la production.

Comment dimensionner les serveurs hôtes ?

Cette question revient régulièrement sur les forums et malheureusement il n’existe pas de réponse toute faite.

Avant de mettre en place une ferme RDS, il est nécessaire de faire un audit pour connaître :

L’environnement logiciel utilisé

– Quoi ?

– Par qui ?

– Comment ?

– Consommation CPU/RAM

– Pré-requis éditeur …

– Conflit entre logiciel

– Le nombre d’utilisateur simultané

Une fois l’audit réalisé, une analyse des d’informations collectées est à faire pour trouver la meilleure solution à mettre en place.

Combien d’utilisateur maximum par hôte ?

Cette question qui revient aussi régulièrement n’a pas de réponse toute faite. La réponse à cette question dépend l’audit réalisé pour la mise en place de la fermes RDS.

Combien de CAL RDS ?

La réponse à cette question est très simple, autant que d’utilisateurs ou de périphériques qui vont utiliser les services RDS. Les licences sont attribuées pour un temps donné.

Souvent les personnes ont tendances dans un souci d’économie à acheter moins de licences que d’utilisateur en prenant le prétexte qu’il n’y a que X connexions simultanées.

Si vous avez 20 utilisateurs qui utilisent la ferme RDS avec seulement 10 simultanément, il vous faut 20 licences.

Est il possible d’avoir plusieurs collections ?

Oui c’est possible, il faut juste prendre en considération qu’un hôte de session de Bureau à distance ne peut pas faire partie de plusieurs collections et que les UPD sont liés à une collection également. Il n’est pas possible de partager un disque de profil utilisateur entre plusieurs collections.

Pourquoi utiliser plusieurs collections ?

La réponse à cette question est multiple.

– Séparation par service.

– Séparation par site.

– Créer des collections spécifiques par application pour ensuite les présenter en RemoteApp soit sur les postes clients ou sur des bureaux à distance.

L’utilisation de plusieurs collections permet de segmenter l’infra RDS en fonction des besoins (performances/conflits logiciels…).

Comment on fait pour monter en version d’OS une ferme RDS?

Exemple d’une ferme RDS Windows Server 2016 vers 2022.