L’administration d’un serveur IIS se fait le plus souvent directement depuis la machine qui héberge le rôle. Pourtant, dans de nombreux contextes (environnements de production, serveurs hébergés, délégation à des équipes tierces…), il est indispensable de pouvoir administrer IIS à distance, sans ouvrir une session RDP complète sur le serveur.

Windows Server permet nativement l’administration distante du rôle IIS via IIS Manager, mais cette fonctionnalité reste peu connue et surtout souvent mal configurée, avec des impacts possibles sur la sécurité.

Dans cet article, nous allons voir comment configurer correctement l’administration à distance d’IIS sur Windows Server, en passant par les prérequis, l’activation du service, la configuration des droits et les bonnes pratiques de sécurité à appliquer.

Sommaire

Pourquoi ce tutoriel ?

Afin d’optimiser notre infrastructure, nous profitons de la migration vers Windows Server 2025 pour passer certaines installations en mode Core (sans interface graphique).

Les serveurs IIS sont de très bons candidats à ce type de déploiement, car le rôle n’a pas besoin d’interface graphique pour fonctionner.

Une fois l’installation terminée, j’ai naturellement cherché à administrer le rôle IIS depuis un serveur de management, sur lequel la console IIS est déjà installée.

Contrairement à d’autres rôles comme DHCP ou DNS, où il suffit simplement d’ajouter le serveur distant dans la console de gestion, IIS nécessite une configuration spécifique pour permettre l’administration à distance.

(Microsoft aime visiblement faire les choses un peu différemment…)

Prérequis

Un serveur avec le rôle IIS d’installé et un serveur de management avec cette fois-ci seulement la console d’administration du rôle IIS.

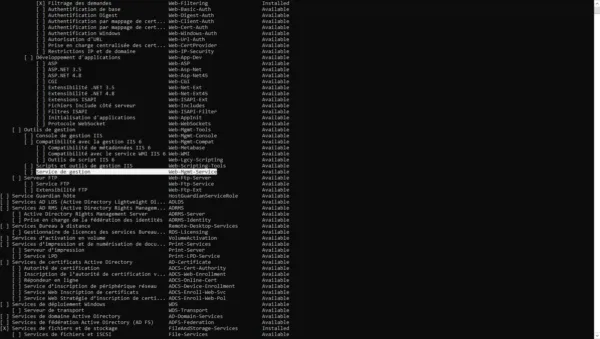

Installation de la fonctionnalité Service de gestion à distance

Pour commencer, sur le serveur que vous souhaitez administrateur à distance, il faut installer la fonctionnalité Service de gestion à distance (Web-Mgmt-Service) du rôle IIS.

Entrer la commande PowerShell pour effectuer l’installation :

Install-WindowsFeature Web-Mgmt-Service

La fonctionnalité est installée.

Configuration du service à distance

En temps normale, cette configuration se fait en mode graphique à l’aide la console d’administration de IIS, mais comme nous sommes sur un serveur en mode Core, il va falloir faire autrement et passer directement par l’ajout de clé dans le registre.

Pour être franc, cette partie n’a pas été la plus simple, afin de récupérer les clés de registre pour la configuration, je suis passer par un autre serveur en mode GUI où j’ai fais la configuration afin de récupérer les bonnes valeurs.

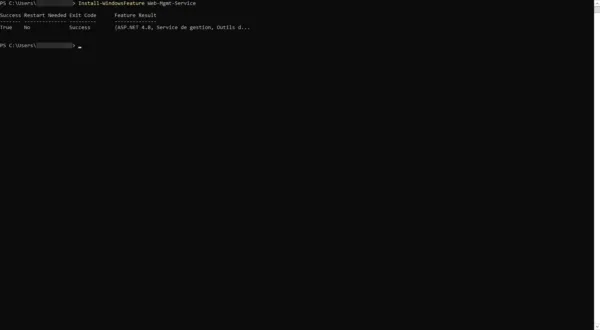

Pour commencer récupérer l’empreinte numérique (Thumprint) du certificat du service : WMSvc-xxxxx.

Get-ChildItem Cert:\LocalMachine\My

Ci-dessous un script pour la configuration du service :

# Definition de l'empreinte du certificat

$certHash = "0000000000000000000000000000000"

# Conversion de la chaîne hexadecimale en tableau d'octets

$certByte = for($i=0; $i -lt $certHash.Length; $i+=2) {

[Convert]::ToByte($certHash.Substring($i, 2), 16)

}

$registryPath = "HKLM:\SOFTWARE\Microsoft\WebManagement\Server"

# Creation de la cle si elle n'existe pas

if (-not (Test-Path $registryPath)) {

New-Item -Path $registryPath -Force | Out-Null

}

# Configuration des valeurs

$values = @{

"EnableRemoteManagement" = 1

"Port" = 8172 # 1fec en hexa

"WindowsAuthenticationEnabled" = 1

"IPAddress" = "*"

"RequiresWindowsCredentials" = 1

}

# Application des valeurs DWORD et String

foreach ($name in $values.Keys) {

$value = $values[$name]

$type = if ($value -is [int]) { "DWord" } else { "String" }

Set-ItemProperty -Path $registryPath -Name $name -Value $value -Type $type

}

# Application des valeurs binaires (Certificats)

Set-ItemProperty -Path $registryPath -Name "SelfSignedSslCertificateHash" -Value $certByte -Type Binary

Set-ItemProperty -Path $registryPath -Name "SslCertificateHash" -Value $certByte -Type Binary

Write-Host "Configuration du Registre terminee avec succes." -ForegroundColor CyanPour plus de détails sur le rôle de chaque clé de registre, une explication complète est disponible en annexe.

Redémarrer le service de gestion à distance :

Restart-Service WMSVC

Se connecter au serveur IIS à distance

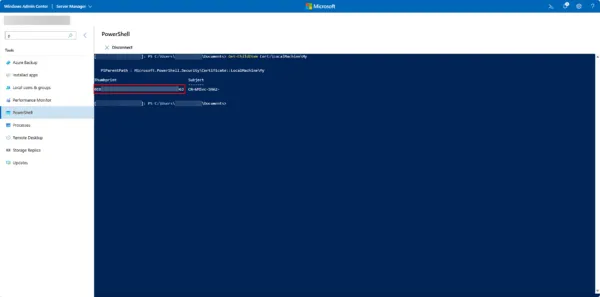

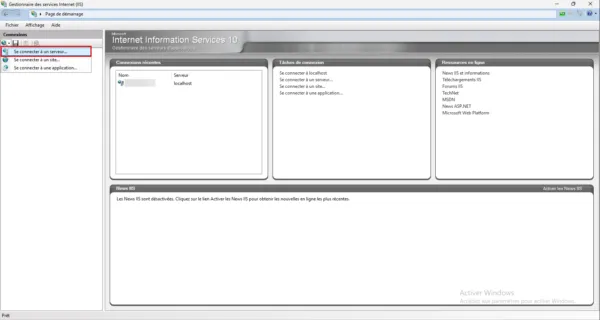

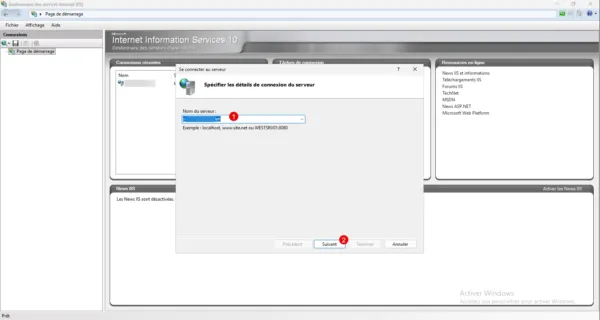

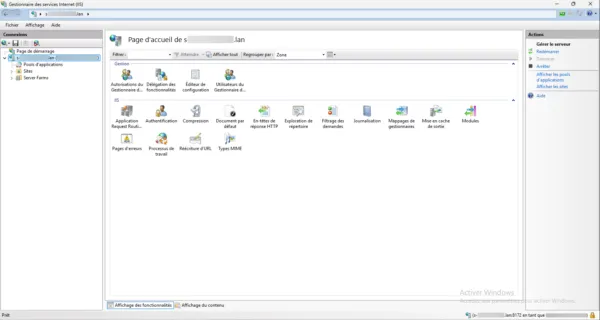

Sur le serveur de management, lancer la console : Gestionnaire des services Internet (IIS).

Cliquer sur le bouton pour ajouter une connexion puis sur Se connecter à un serveur.

Entrer le FQDN du serveur et cliquer sur le bouton Suivant.

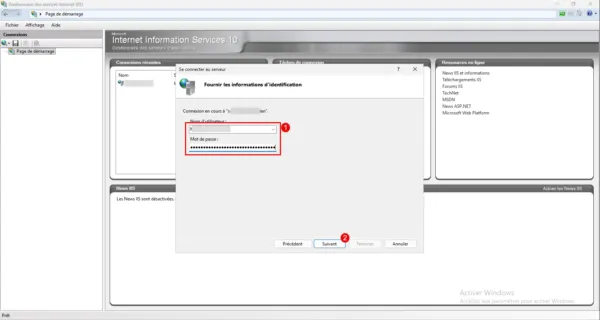

Saisir les informations de connexion au serveur distant (compte du domaine ou local) puis cliquer sur Suivant.

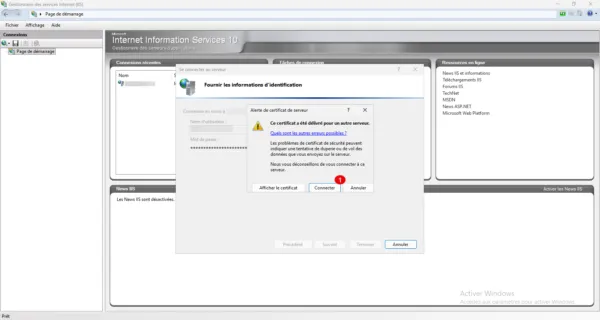

Valider l’alerte sur le certificat en cliquant sur le bouton Connecter.

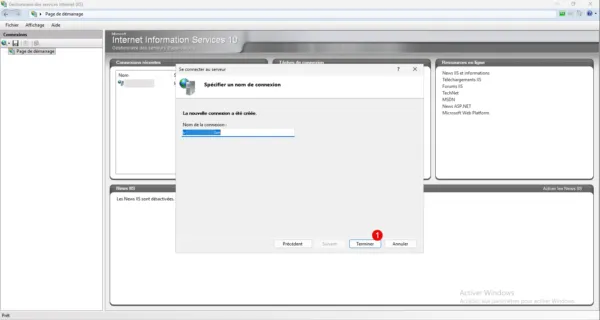

Terminer l’ajout du serveur dans la console d’administration IIS en cliquant sur Terminer.

Le serveur IIS est ajouté et vous pouvez maintenant l’administrer.

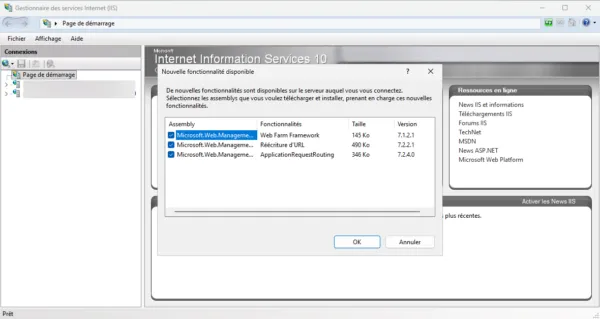

Pour ce qui ont l’œil, on peut voir que le serveur distant est un serveur IIS avec ARR d’installé, ce qui implique l’installation du ARR et du module Rewrite. Lors de la connexion au serveur, vous aurez un assistant qui va se lancer, qui va permettre l’installation des composants manquant pour le gestion à distance comme vous pouvez le voir ci-dessous :

Conclusion

Configurer l’administration à distance du rôle IIS sur Windows Server est un excellent moyen de centraliser la gestion de vos serveurs sans avoir à ouvrir des sessions RDP complètes.

Grâce aux paramètres de registre et à l’activation du Web Management Service, vous pouvez :

- administrer IIS depuis un serveur de management,

- sécuriser l’accès grâce à l’authentification Windows et un certificat SSL,

- limiter l’exposition du service aux seules adresses IP nécessaires.

Ce tutoriel vous a guidé pas à pas, et l’annexe fournit les détails techniques pour ceux qui souhaitent comprendre ou adapter chaque paramètre.

En appliquant ces bonnes pratiques, vous combinez praticité et sécurité pour vos environnements de production.

FAQ – Administration distante IIS

Peut-on administrer IIS à distance sans SSL ?

Non, IIS Management Service nécessite HTTPS pour l’administration distante. Même avec un certificat auto-signé, la connexion doit être sécurisée.

Peut-on changer le port par défaut 8172 ?

Oui, dans le registre (Port) ou via la console IIS Manager. Assurez-vous que le pare-feu autorise ce port

Peut-on utiliser un compte IIS Manager à la place d’un compte Windows ?

Uniquement si RequiresWindowsCredentials est mis à 0. Dans un environnement sécurisé, il est recommandé d’utiliser les comptes Windows.

Comment vérifier que le service fonctionne après configuration ?

Vérifiez que le service Web Management Service (WMSVC) est démarré.

Testez la connexion depuis un serveur de management avec IIS Manager.

Le journal d’événements de Windows (Applications and Services Logs → Microsoft → WebManagement) peut indiquer les erreurs de connexion.

Annexe – Détail des clés de registre – Administration à distance IIS

EnableRemoteManagement

- Type :

DWORD - Valeur :

1(activé) /0(désactivé)

Active ou désactive l’administration à distance d’IIS.

Sans cette clé positionnée à 1, toute tentative de connexion distante via IIS Manager sera refusée

Port

- Type :

DWORD - Valeur par défaut :

8172

Définit le port TCP utilisé par le service IIS Management Service pour les connexions distantes.

Ce port doit être ouvert dans le pare-feu du serveur IIS

WindowsAuthenticationEnabled

- Type :

DWORD - Valeur :

1(activé) /0(désactivé)

Active l’authentification Windows (Active Directory ou comptes locaux) pour l’administration distante.

C’est le mode recommandé en environnement d’entreprise.

RequiresWindowsCredentials

- Type :

DWORD - Valeur :

1(obligatoire) /0(optionnel)

Force l’utilisation d’identifiants Windows pour se connecter à IIS Manager.

Lorsque cette clé est activée, les comptes IIS spécifiques (IIS Manager Users) ne peuvent pas être utilisés.

IPAddress

- Type :

REG_SZ - Valeur :

"*"ou une adresse IP spécifique

Définit l’adresse IP d’écoute du service de gestion IIS :

*→ écoute sur toutes les interfaces- IP spécifique → limite l’exposition du service

SelfSignedSslCertificateHash

- Type :

REG_BINARY

Contient l’empreinte du certificat SSL auto-signé généré par IIS Management Service.

Cette valeur est utilisée si aucun certificat personnalisé n’est configuré.

SslCertificateHash

- Type :

REG_BINARY

Contient l’empreinte du certificat SSL utilisé pour sécuriser la connexion HTTPS entre IIS Manager et le serveur distant.