Test de DirectAccess avec un client Windows 10

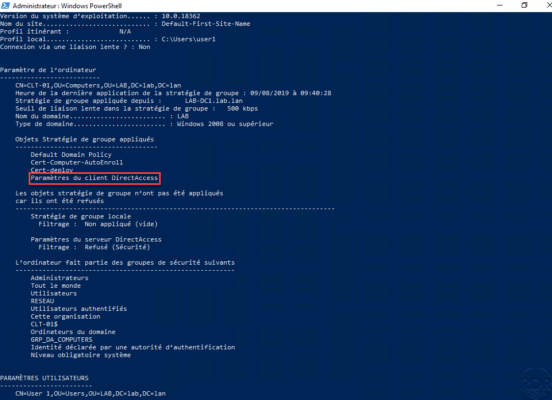

Avant de tester la configuration d’un ordinateur client, celui-ci doit être branché sur le réseau de l’entreprise, vérifier que la stratégie soit appliquée à l’aide de la commande gpresult /r.

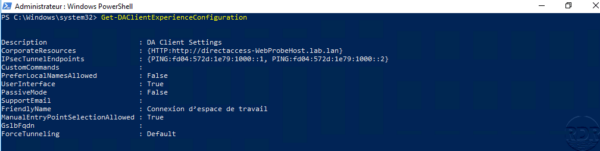

Il est possible de vérifier la configuration avant la commande PowerShell ci-après qui retourne la configuration DirectAccess :

Get-DAClientExperienceConfiguration

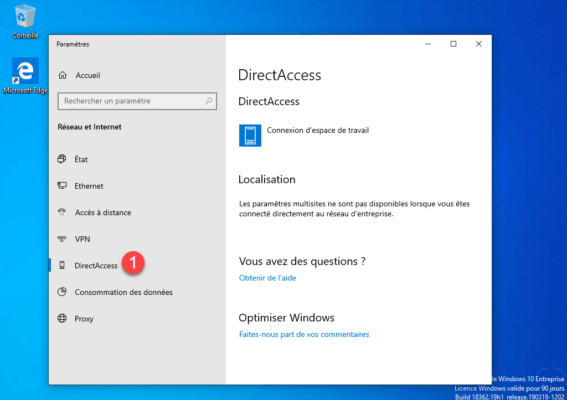

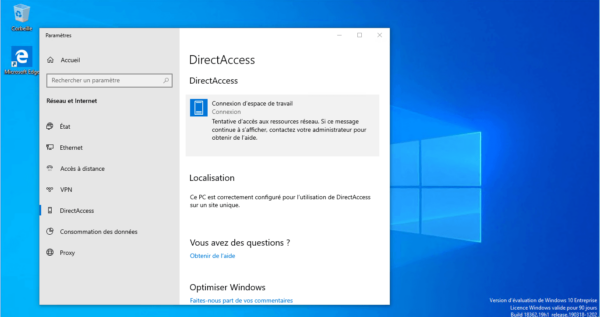

Il est aussi possible de vérifier l’activation de DirectAccess dans les paramètres de connexion Windows 10 avec l’ajout d’une section DirectAccess 1.

On peut voir sur la capture ci-dessus que l’on est localisé comme étant dans le réseau de l’entreprise car le poste arrive à contacter la sonde.

Si la section DirectAccess n’est pas disponible vérifier que le service Assistant de connectivité réseau (NcaSvc) est démarré.

Pour rappel, vous devez avoir une version Entreprise de Windows.

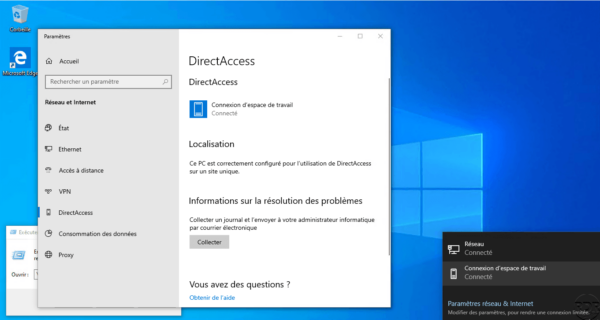

Maintenant placer l’ordinateur en dehors du réseau de l’entreprise (Internet) et vérifier que celui-ci se connecte…

L’ordinateur est connecté.

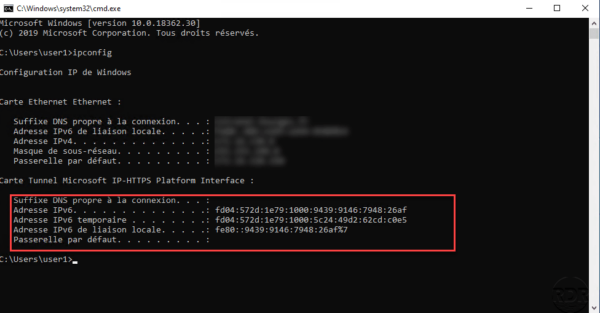

Dans une fenêtre de commande entrer ipconfig pour vérifier l’adresse ipv6 de la Carte Tunnel Microsoft IP-HTTPS.

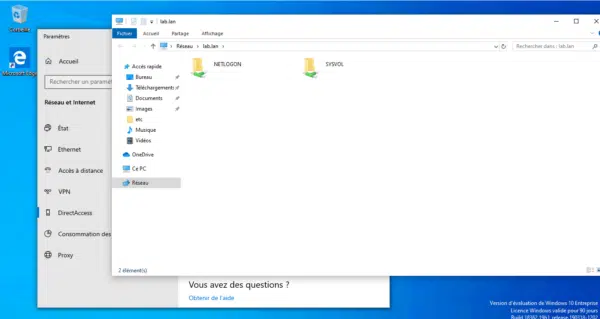

Pour valider le bon fonctionnement, essayer d’accéder à une ressource sur le réseau de l’entreprise, dans la capture ci-dessous j’accède au contrôleur de domaine en entrant le nom du domaine Active Directory.

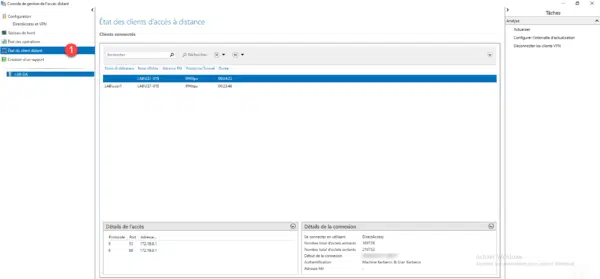

Sur le serveur DirectAccess sur la console de Gestion de l’accès distant dans la partie État du client distant 1, on peut voir l’ordinateur et l’utilisateur connectés.

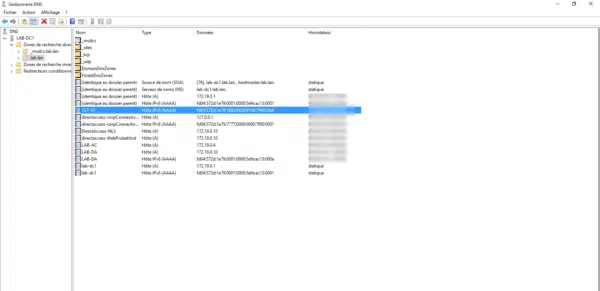

Si on regarde les enregistrements DNS sur un contrôleur de domaine, on retrouve un enregistrement pour le client connecté avec une IPv6.