Dans ce tutoriel, je vais vous expliquer comment mettre en place un VPN Always On, une solution qui permet aux utilisateurs de rester connectés en permanence au réseau de l’entreprise, sans avoir à établir manuellement la connexion. Nous verrons ensemble les étapes de configuration, les prérequis nécessaires et quelques bonnes pratiques pour garantir sécurité et fiabilité

Les étapes présentées dans ce guide peuvent également être utilisées pour configurer un VPN classique sous Windows, offrant ainsi une solution flexible selon vos besoins.

Pour déployer un serveur VPN avec Windows Serveur, nous allons déployer deux serveurs :

- Un serveur NPS

- Un serveur RAS

Sommaire

Comprendre Always On VPN sur Windows

Avant de rentrer dans le vif du sujet, clarification Always On. Le concept clé à comprendre est que “Always On VPN” sur Windows est avant tout une fonctionnalité côté client, même si un serveur VPN doit être disponible pour accepter les connexions.

Dépendance côté client :

- Always On est conçu pour que le client Windows établisse automatiquement une connexion VPN dès que l’ordinateur a accès à Internet ou à un réseau non approuvé.

- La configuration côté client définit :

- Quand et comment la connexion VPN doit s’établir (au démarrage, à la mise en veille, etc.).

- Les profils VPN disponibles et leurs conditions d’activation automatique.

Même si le serveur VPN est parfaitement configuré, si le profil client Windows n’est pas correctement configuré, la connexion automatique ne fonctionnera pas.

Rôle du serveur VPN :

- Le serveur VPN fournit simplement un point d’accès sécurisé pour accepter les connexions.

- Il gère l’authentification et la distribution des adresses IP, mais il ne force pas la connexion “Always On”.

- Tant que le serveur est accessible et accepte les connexions, le vrai moteur de l’automatisation et de la continuité reste le client.

Vous l’aurez compris, la fonctionnalité Always On VPN dépend principalement du client VPN et non du serveur VPN sur Windows Serveur qui est simplement configuré pour être un serveur VPN.

Les avantages à utiliser un VPN avec Windows Serveur

Voici un liste d’avantages de mon point de vue à utiliser le serveur VPN intégré à Windows :

- Client natif Windows

- Pas besoin d’installer un client tiers.

- Gestion directe depuis les paramètres Windows.

- Intégration Active Directory

- Authentification AD native.

- Déploiement via GPO ou Intune

- Always On VPN

- Connexion automatique dès la mise en route de Windows.

- Expérience utilisateur transparente.

- Indépendance vis-à-vis du firewall

- Changement ou remplacement du firewall n’impacte pas la configuration VPN.

- Pas de dépendance aux clients propriétaires ou aux mises à jour firmware du firewall.

Prérequis pour le déploiement d’un serveur VPN avec Windows Serveur

Avant de commencer le déploiement de l’environnement pour le serveur VPN, vous devez :

- Etre dans un environnement Active Directory

- Avoir une autorité de certification interne

Pouvoir également ouvrir les flux nécessaires sur votre pare-feu périmétrique, dédié une adresse IP pour un nom DNS pour la configuration des clients.

L’environnement du tutoriel

Pour une meilleur compréhension du tutoriel, voici quelques informations.

- Réseau LAN : 192.168.105.0/24

- Plage IP pour le VPN : 192.168.110.0/24

- Adresse IP des différents équipements :

- Contrôleur de domaine (AD, DNS) : 192.168.105.1

- Autorité de certification : 192.168.105.2

- Serveur NPS : 192.168.105.10

- Serveur RAS : 192.168.105.11

- Pare-feu périmétrique :

- interface LAN : 192.168.105.254

- interface WAN : 172.X.Y.148

Afin que vous puissiez identifier facilement, les serveurs sur les captures d’écran j’ai laisse visible le bandeau de la connexion RDP avec l’adresse IP.

L’interface WAN utilise une adresse IP privée, j’ai réalisé ce tutoriel en environnement de LAB

Préparation de l’environnement pour déployer un serveur VPN

Avant de commencer l’installation des rôles sur les serveurs et la configuration, nous allons préparer notre environnement, qui est aussi importante que la configuration des serveurs qui vont constitués le VPN.

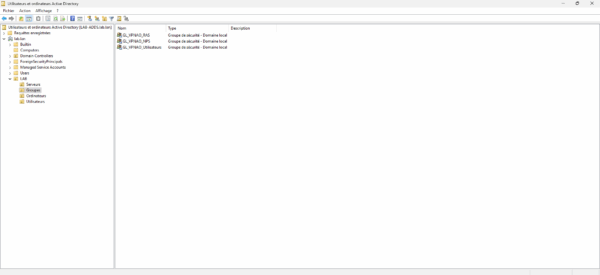

Créer des groupes Active Directory

Pour commencer, créer 3 groupes dans l’annuaire Active Directory :

- GL_VPNAO_RAS : celui-ci va contenir le serveur d’accès distant et sera utiliser pour gérer les droits le modèle de certificat.

- GL_VPNAO_NPS : celui-ci va contenir le serveur NPS et sera utiliser pour gérer les droits le modèle de certificat.

- GL_VPNAO_Utilisateurs : va contenir les utilisateurs qui seront autorisés à se connecter au VPN et permettre l’enrôlement automatique pour le certificats utilisateurs.

Vous pouvez dès à présent ajouter les utilisateurs et les serveurs dans les groupes correspondant.

Création des modèles de certificats

Nous allons devoir créer 3 modèles que certificats, qui vont être utiliser pour :

- Le serveur RAS

- Le serveur NPS

- Les utilisateurs

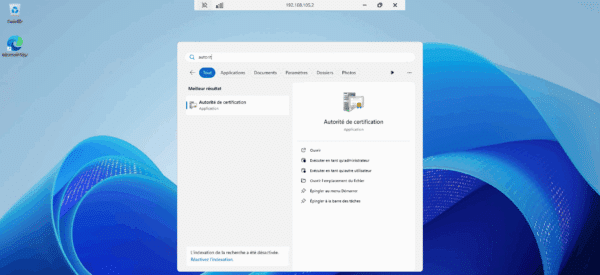

Sur le serveur ADCS, ouvrir la console Autorité de certification.

Depuis la console, faire un clic droit sur Modèles de certificat et cliquer sur Gérer 1.

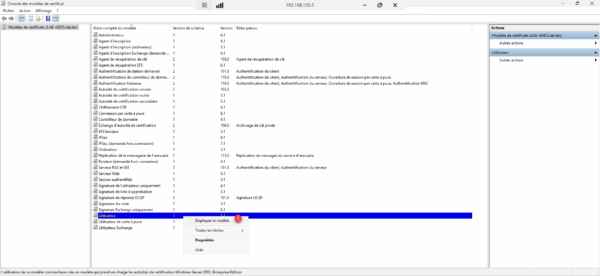

Modèle du certificat Utilisateur

Faire un clic droit sur le modèle Utilisateur et cliquer sur Dupliquer le modèle 1.

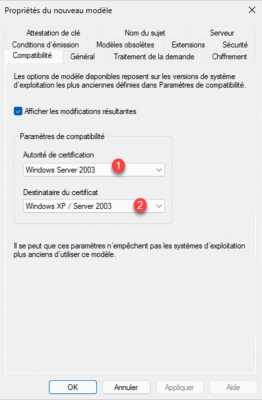

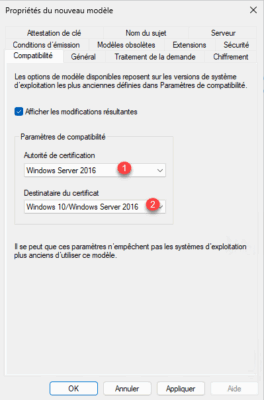

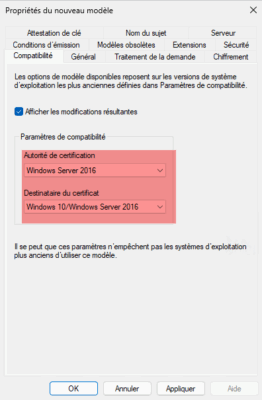

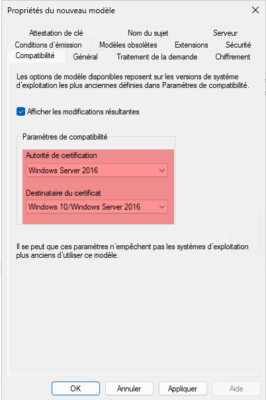

Sur l’onglet Compatibilité, ajuster les paramètres de compatibilité pour Autorité de certificat 1 et Destinataire du certificat 2 en fonction de votre environnement.

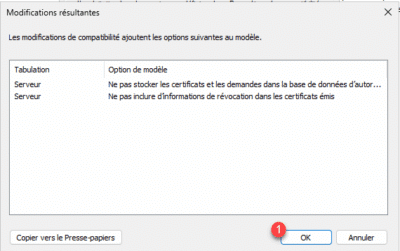

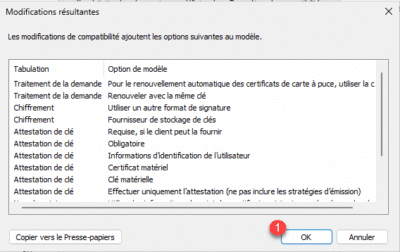

Pour chaque changement, valider les modifications en cliquant sur OK 1.

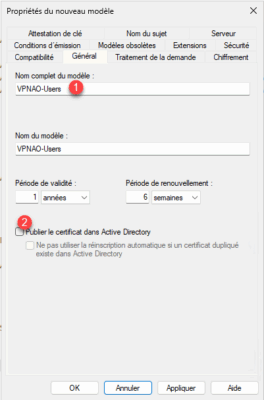

Aller sur l’onglet Général, nommer le modèle 1 puis décocher la case Publier le certificat dans Active Directory 2.

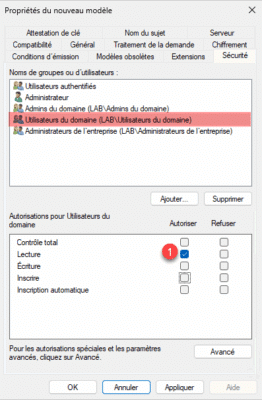

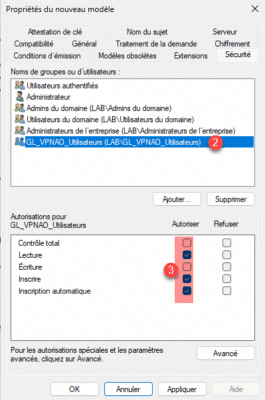

Sur l’onglet sécurité, pour le groupe Utilisateurs du domaine, configurer seulement l’autorisation de Lecture 1, ajouter le groupe créé précédemment pour les utilisateurs 2 avec les autorisations suivantes : Lecture, Inscription et Inscription automatique 3.

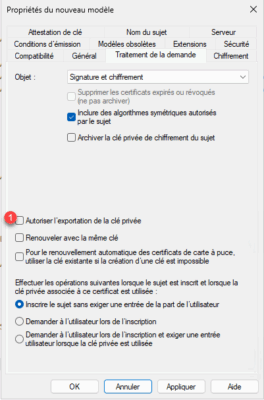

Sur l’onglet Traitement de la demande, décocher Autoriser l’exportation de la clé privée 1.

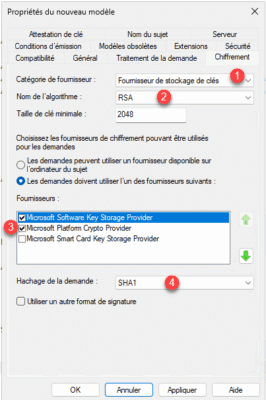

Ensuite aller sur l’onglet Chiffrement, changer la catégorie de fournisseur par Fournisseur de stockage de clé 1, nom de l’algorithme, sélectionner RSA 2, ensuite dans les fournisseurs, cocher les cases 3 Microsoft Software Key Storage Provider et Microsoft Platform Crypto Provider, pour le Hachage de la demande choisir SHA1 4.

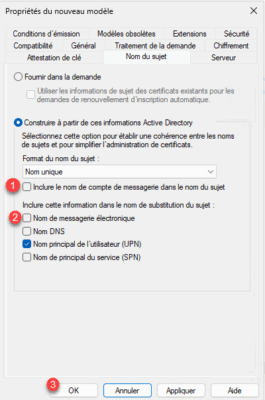

Pour finir, aller sur l’onglet Nom du sujet, décocher les cases : 1 Inclure le nom du compte de messagerie dans le nom du sujet et 2 Nom de messagerie électronique. Pour finir, cliquer sur le bouton OK 3 pour créer le modèle.

Le modèle pour le certificat utilisateur est créé.

Modèle du certificat pour le Serveur VPN – RAS

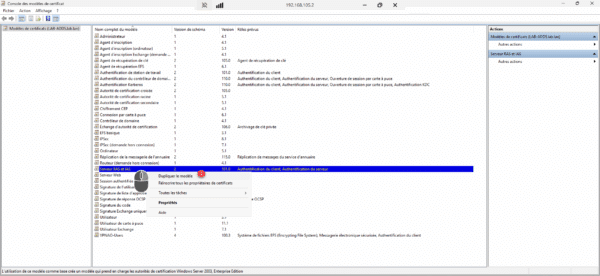

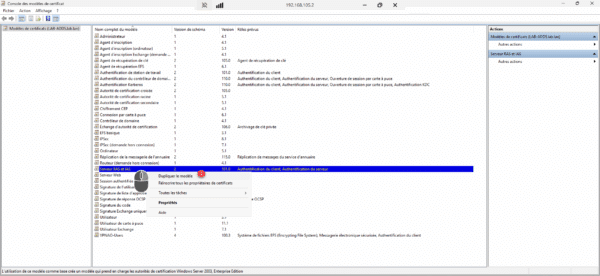

Faire un clic droit sur le modèle Serveur RAS et IAS et cliquer sur Dupliquer le modèle 1.

Sur l’onglet Compatibilité, ajuster les Paramètres de compatibilité.

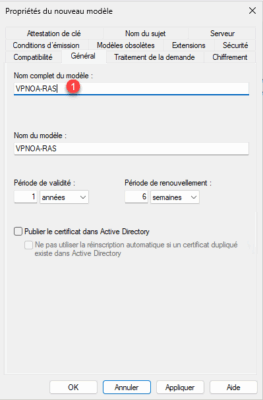

Sur l’onglet Général, nommer le modèle 1.

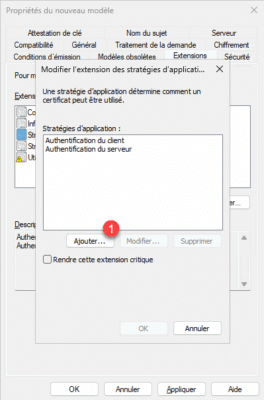

Sur l’onglet Extensions, sélectionner Stratégie d’application 1 et cliquer sur le bouton Modifier 2.

Cliquer ensuite sur le bouton Ajouter 1.

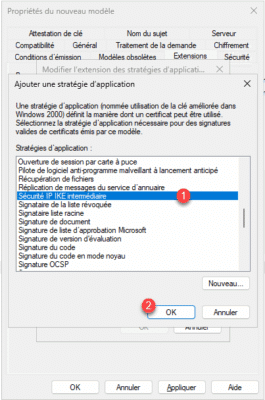

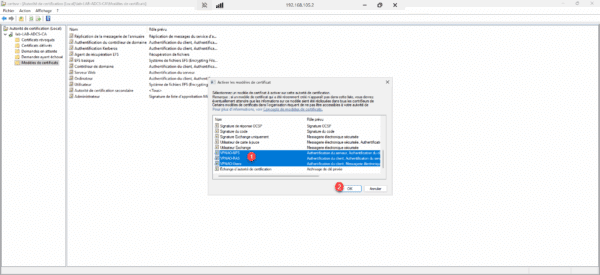

Dans la liste des stratégies, sélectionner Sécurité IP IKE intermédiaire 1 et cliquer sur OK 2 pour l’ajouter.

Cliquer ensuite sur OK 1.

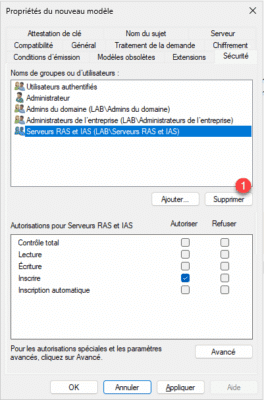

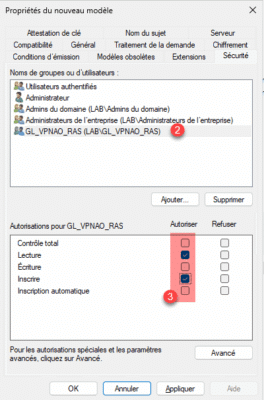

Sur l’onglet Sécurité, supprimer le groupe Serveur RAS et ISA 1, puis ajouter le groupe créé pour les serveurs RAS 2 avec les droits de lecture et d’inscription 3.

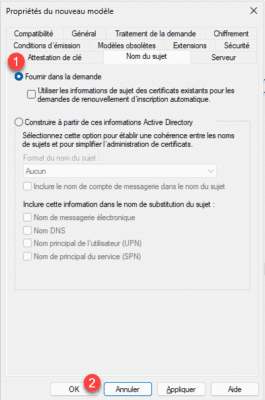

Aller sur l’onglet Nom du sujet, sélectionner Fournir dans la demande 1, lors du changement, un message d’avertissement s’affiche, cliquer sur OK pour le fermer. Pour finir cliquer sur OK 2 pour créer le certificat.

Le modèle de certificat pour les serveurs RAS est créé.

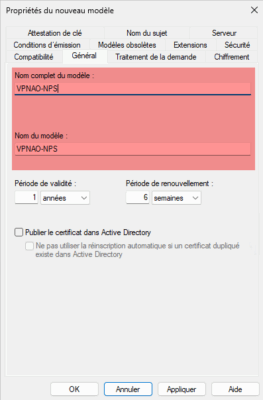

Modèle du certificat pour le Serveur NPS

Sélectionner de nouveau le modèle Serveur RAS et ISA, faire un clique droit dessus puis cliquer sur Dupliquer le modèle 1.

Comme pour les autres certificats, sur l’onglet Compatibilité, ajuster les paramètres de compatibilité à votre environnement, puis sur l’onglet Général, nommer le modèle.

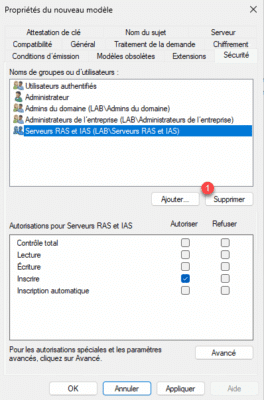

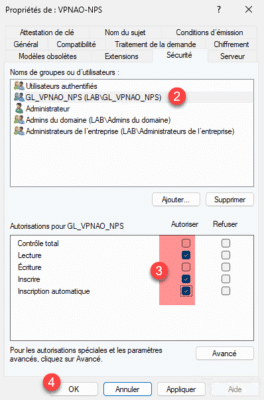

Sur l’onglet Sécurité, supprimer le groupe Serveurs RAS et IAS 1 puis ajouter le groupe créé pour les serveur NPS 2 avec les autorisations de Lecture, Inscription et Inscription automatique 3, pour finir créer sur le bouton OK 4 pour créer le modèle.

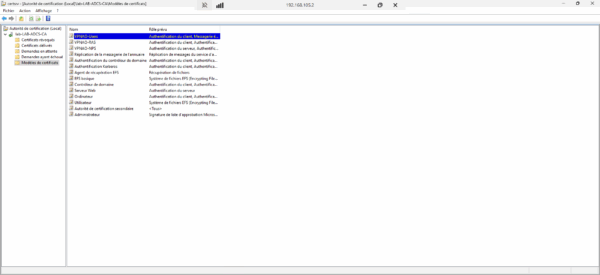

Nous en avons fini avec la création des modèles de certificat, vous pouvez fermer la console des modèles de certificat.

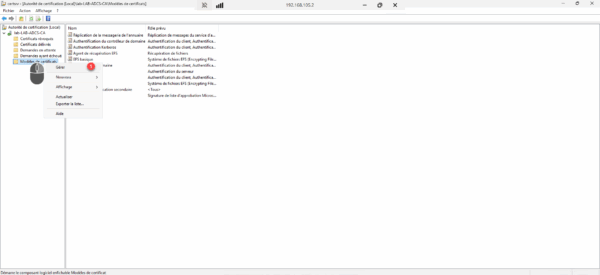

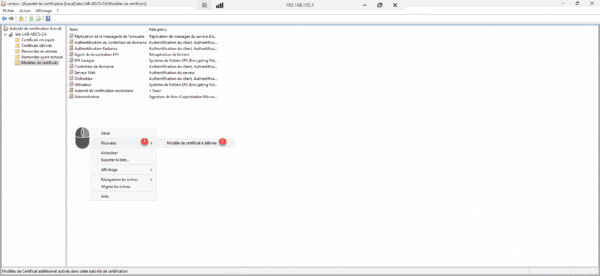

Ajouter les modèles à délivrer

Pour le moment, nous avons seulement créer les modèles, ils ne sont pas encore disponible depuis l’autorité de certification. Dans la zone centrale des Modèles de certificat, faire un clic droit, aller sur Nouveau 1 puis cliquer sur Modèle de certificat à délivrer 2.

Sélectionner les 3 modèles 1 que l’on vient de créer puis cliquer sur le bouton OK 2.

Les modèles sont ajoutés à l’autorité de certification.

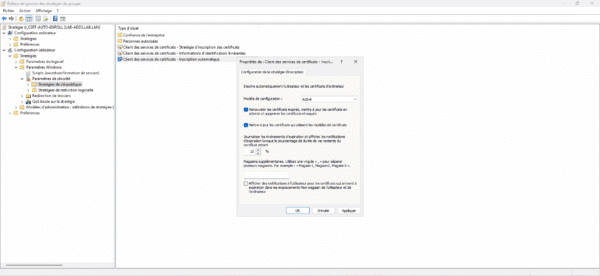

Stratégie de groupe pour l’auto enrôlement de certificats

Si vous n’avez pas encore de GPO qui permet l’auto enrôlement des certificats pour les ordinateurs et les utilisateurs, nous allons voir comment les créer.

Sachant qu’il faut deux stratégies, pour éviter d’avoir à répéter, la même procédure, je vais mettre les deux en parallèles.

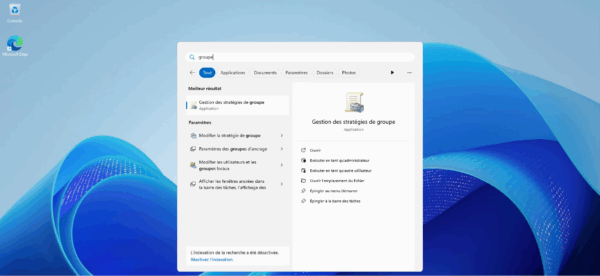

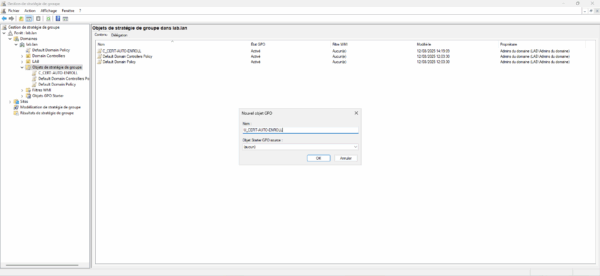

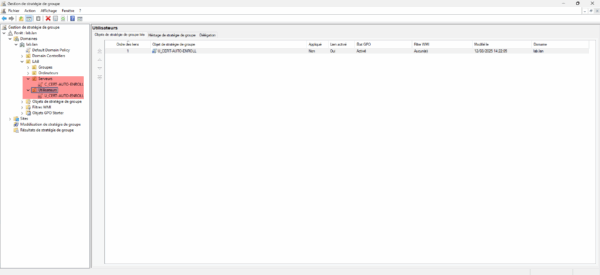

Ouvrir la console Gestion des stratégies de groupe.

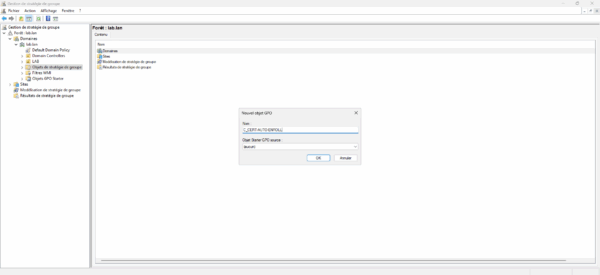

Dans le dossier Objets de stratégie de groupe, créer un nouvel objet GPO, puis nommer le et cliquer sur OK pour le créer.

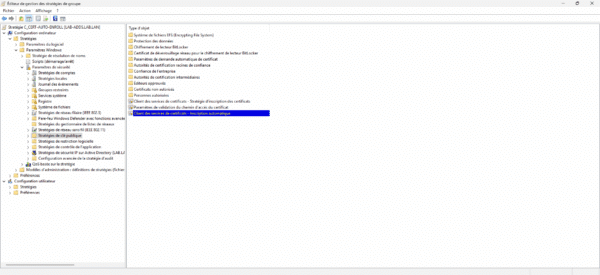

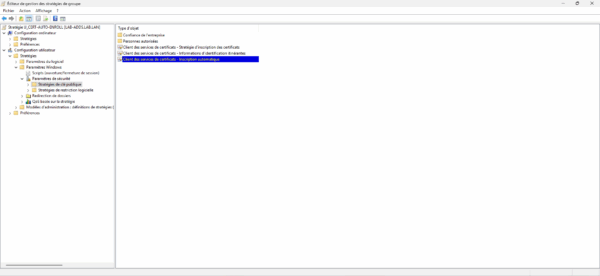

Faire un clic droit sur l’objet et cliquer sur Modifier pour ouvrir l’Editeur de gestion de stratégie de groupe puis aller :

- Ordinateur : Configuration ordinateur / Stratégies / Paramètres Windows / Paramètres de sécurité / Stratégies de clé publique

- Utilisateur : Configuration utilisateur / Stratégies / Paramètres Windows / Paramètres de sécurité / Stratégies de clé publique

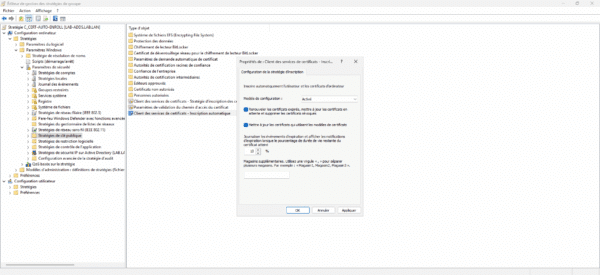

Ouvrir le paramètre : Clients des services de certificats – Inscription automatique.

Sélectionner Activé pour le Modèle de configuration et cocher les cases :

- Renouveler les certificats expirés, mettre à jour les certificats en attente et supprimer les certificats révoqués

- Mettre à jour les certificats qui utilisent les modèles de certificats

Valider ensuite en cliquant sur OK.

Pour finir, lier les stratégies de groupe que l’on vient de créer aux Unités d’Organisation.

A partir de maintenant, le ou les serveurs NPS qui sont membres du groupe vont se voir délivrer le certificat ainsi que les utilisateurs.

Nous en avons fini avec la préparation de l’environnement.

Installation des rôles sur les serveurs NPS et RAS

Dans un premier temps, nous allons installer les rôles nécessaires sur chaque serveur, nous verrons leur configuration par la suite.

Installation du rôle NPS – Network Policy Server

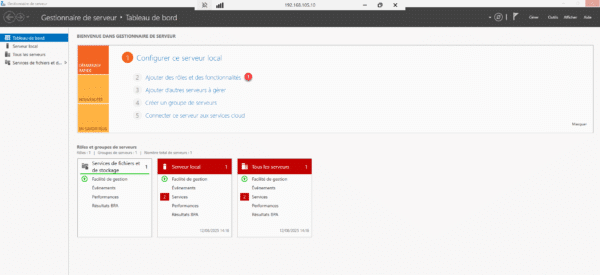

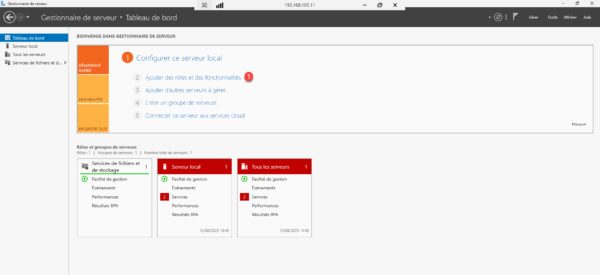

Sur le serveur NPS (LAB-NPS – 192.168.105.10), lancer l’assistant d’installation, pour cela depuis le Gestionnaire de serveur, cliquer sur Ajouter des rôles et des fonctionnalités 1.

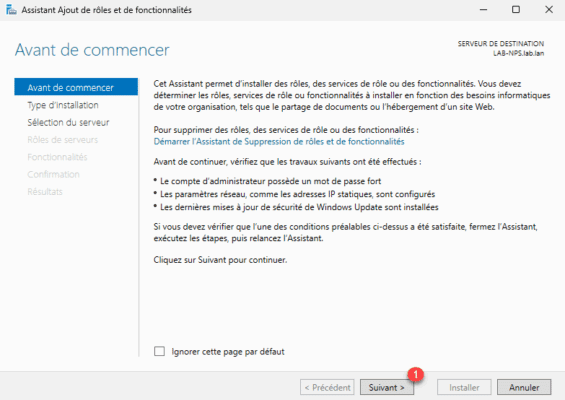

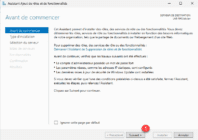

Au lancement de l’assistant, cliquer sur Suivant 1.

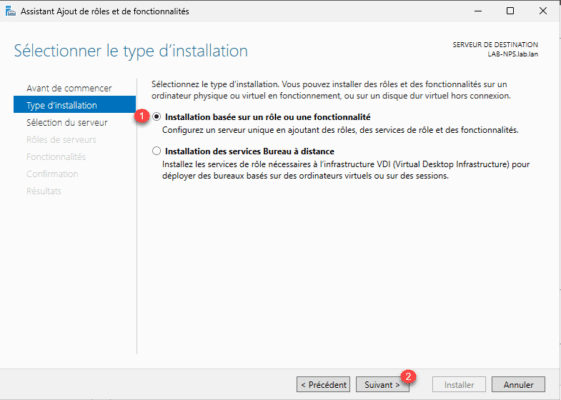

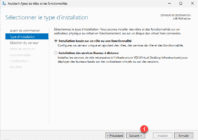

Type d’installation : Installation basée sur un rôle ou une fonctionnalité 1, cliquer sur Suivant 2.

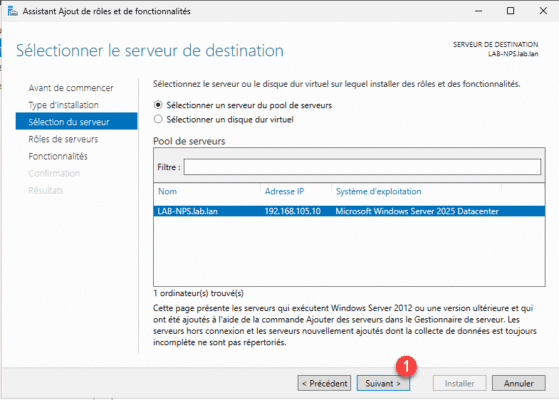

A la sélection du serveur, cliquer sur Suivant 1.

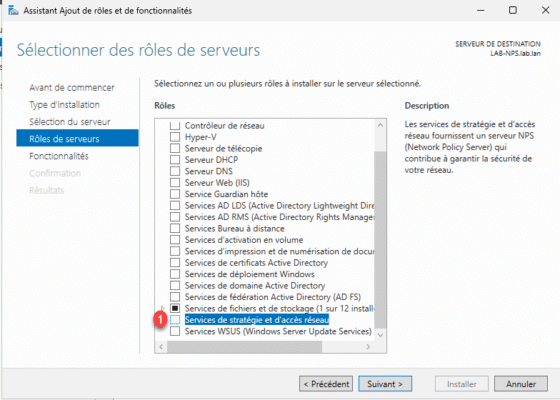

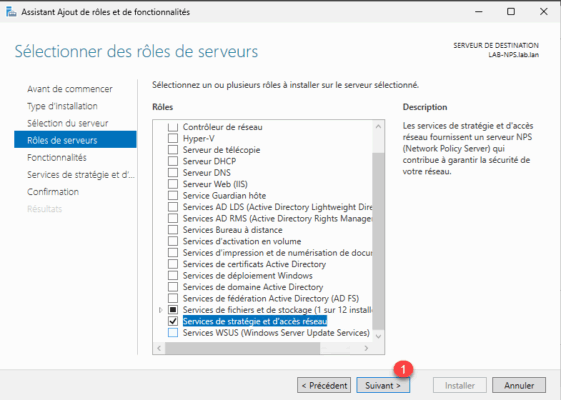

Dans la liste des rôles, cocher la case : Service de stratégie et d’accès réseau 1.

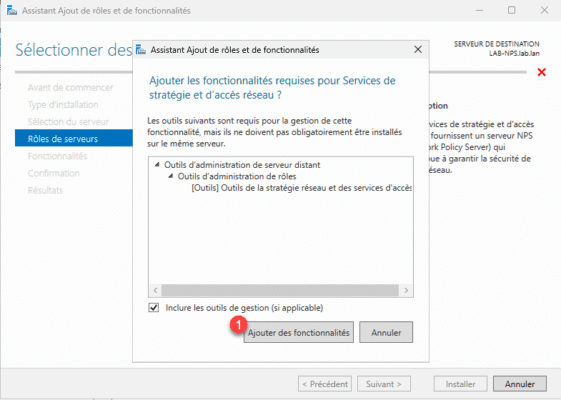

Cliquer sur le bouton Ajouter des fonctionnalités 1 pour installer les consoles d’administration du rôle NPS.

Le rôle sélectionné, cliquer sur Suivant 1.

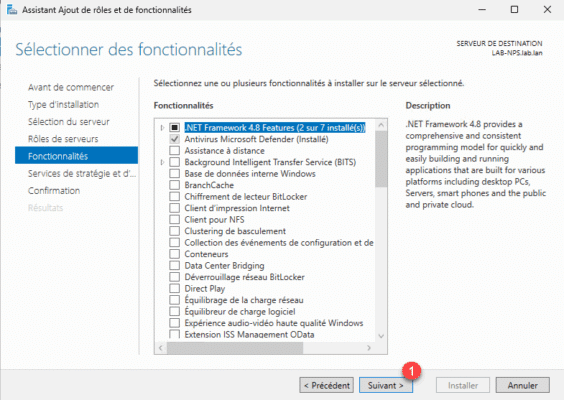

Passer les fonctionnalités en cliquant sur Suivant 1.

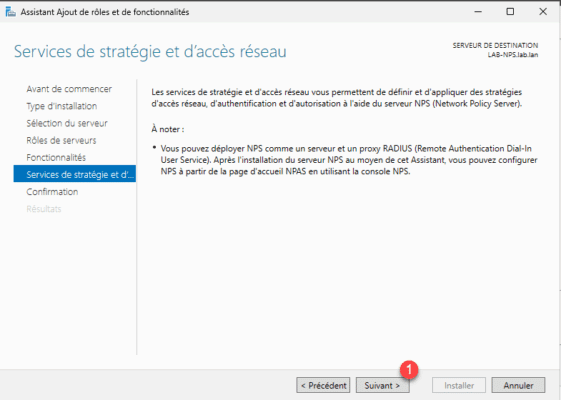

Passer ensuite le résumé du rôle NPS, cliquer sur le bouton Suivant 1.

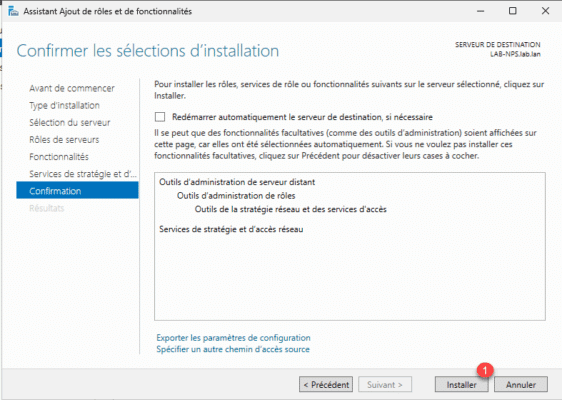

Confirmer l’installation du rôle NPS en cliquant sur Installer 1 puis patienter pendant l’installation …

En parallèle, vous pouvez passer à l’installation du rôle Accès à distance sur le serveur RAS.

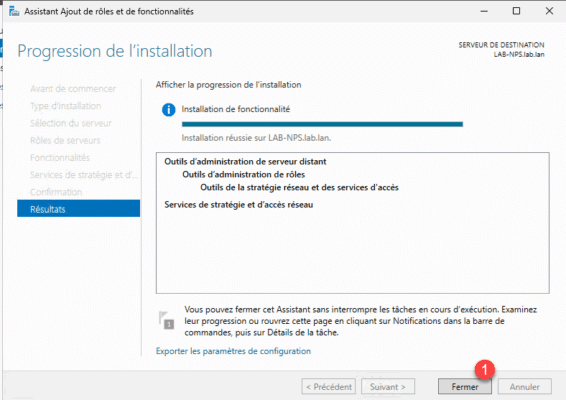

L’installation terminée, quitter l’assistant en cliquant sur le bouton Fermer 1.

Installation du rôle Accès à distance sur le serveur RAS

Le rôle Accès à distance va nous permettre la configuration du VPN.

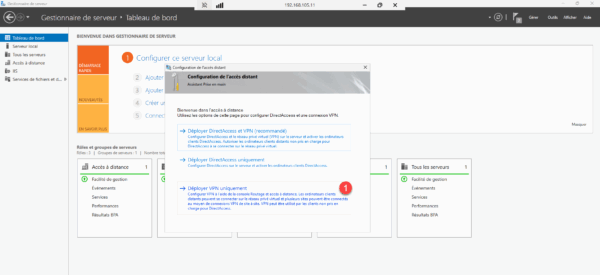

Sur le serveur RAS, lancer l’assistant d’installation de rôle et fonctionnalité depuis le Gestionnaire de serveur, en cliquant sur Ajouter des rôles et des fonctionnalités 1.

Sur les trois premières étapes (Avant de commencer, Type d’installation et Sélection du serveur), cliquer sur Suivant 1.

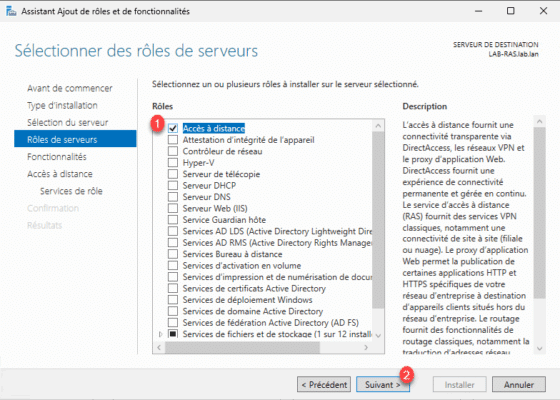

Dans la liste des fonctionnalités, cocher la case : Accès à distance 1 et cliquer sur Suivant 2.

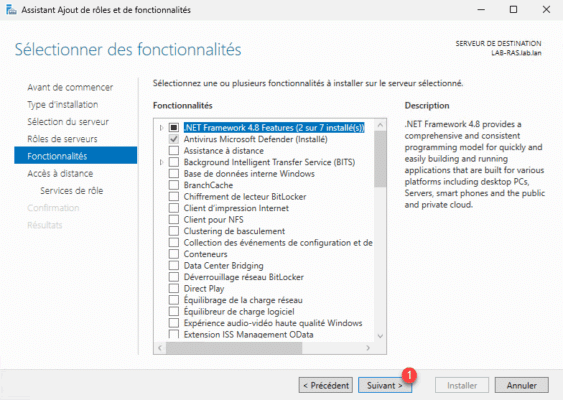

Passer ensuite la liste des fonctionnalités, cliquer sur Suivant 1.

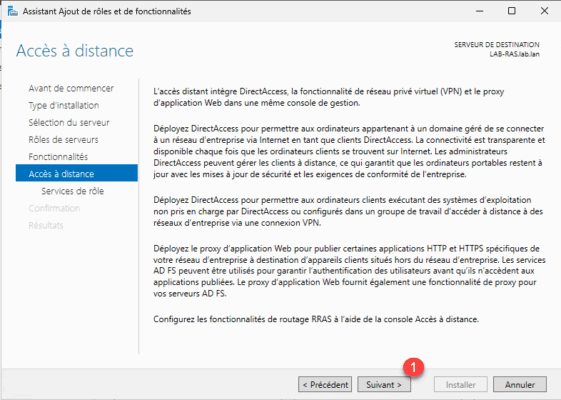

Passer le résumé du rôle Accès à distance, cliquer sur Suivant 1.

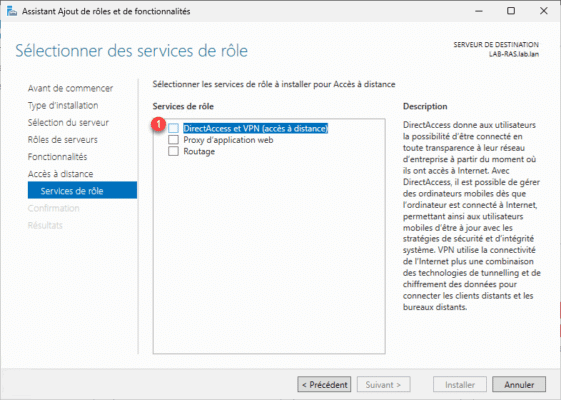

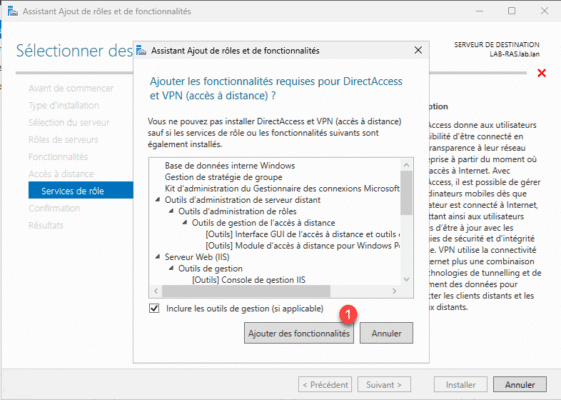

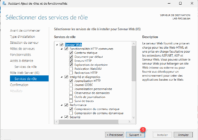

Dans la liste des services du rôle, cocher la case DirectAccess et VPN (accès à distance) 1.

Confirmer l’ajouter des fonctionnalités supplémentaires (Console d’administration et IIS) en cliquant sur le bouton Ajouter des fonctionnalités 1.

Le service du rôle : DirectAccess et VPN (accès à distance) est coché, cliquer sur le bouton Suivant 1 ainsi que pour les étapes suivantes dans l’assistant concernant IIS.

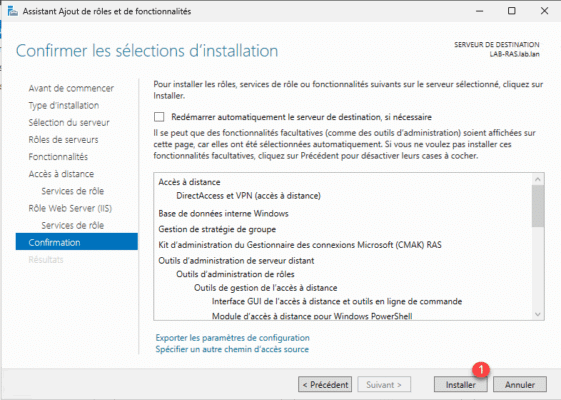

A l’étape de confirmation, cliquer sur Installer 1 puis patienter …

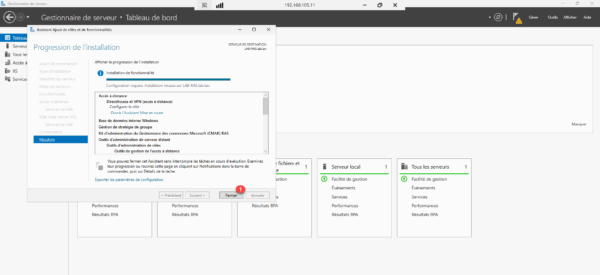

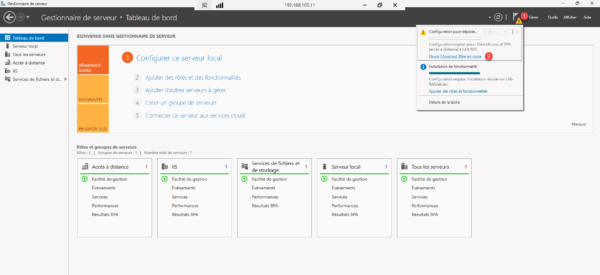

L’installation terminer, cliquer sur le bouton Fermer 1 pour quitter l’assistant d’installation. Au passage, on peut qu’une configuration post-installation est nécessaire.

Les rôles sont installés sur les serveurs, nous allons passer à leur configuration.

Configuration du service NPS

La première étape de la configuration pour le VPN, va être de configurer le service NPS pour la gestion de l’authentification des utilisateurs.

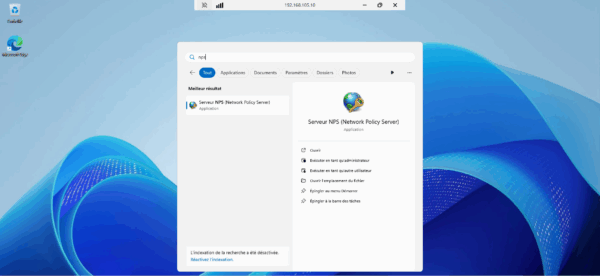

Sur le serveur NPS, ouvrir la console d’administration.

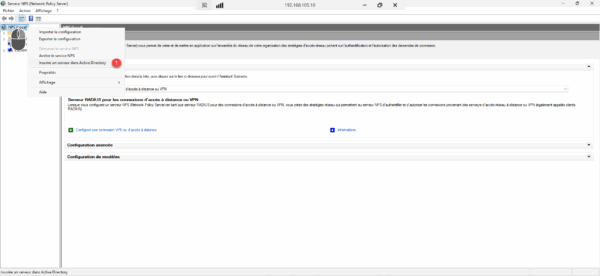

Inscrire le serveur NPS dans l’Active Directory

Faire un clic droit sur NPS (Local) et cliquer sur Inscrire un serveur dans l’Active Directory 1.

Un premier message s’affiche, confirmer l’enregistrement dans le domaine en cliquant sur OK 1.

L’opération effectuée, cliquer sur OK 1 pour fermer le message.

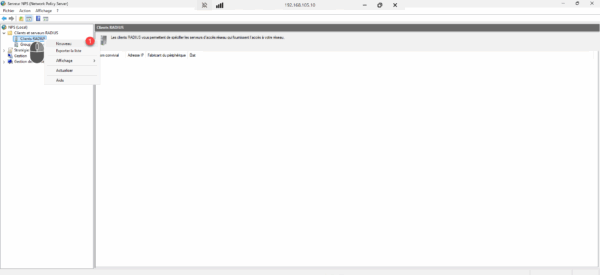

Ajouter le serveur RAS comme client RADIUS

Nous allons maintenant déclarer comme client RADIUS, le serveur RAS qui va utiliser ce serveur NPS pour authentifier les utilisateurs.

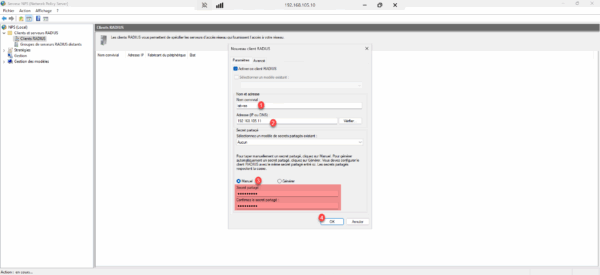

Déplier le dossier Clients et Serveur RADIUS, faire un clic droit sur Client RADIUS et cliquer ensuite sur Nouveau 1.

Nommer le client 1, entrer l’adresse IP du serveur VPN (RAS) 2 puis saisir le secret partagé 3 et cliquer sur OK 4 pour ajouter le client.

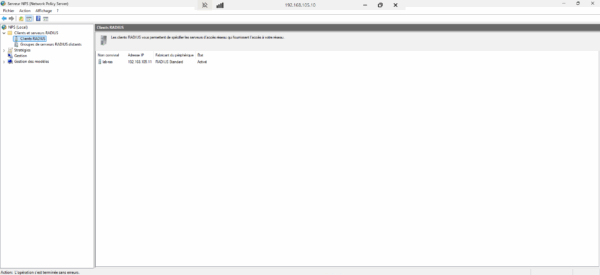

Le serveur RAS est ajouté en tant que client RADIUS sur le serveur NPS.

Configurer une connexion VPN sur le service NPS

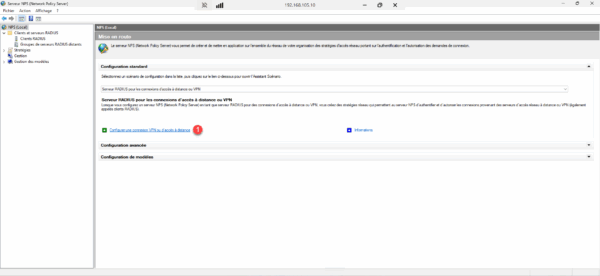

On va maintenant créer une configuration pour une connexion VPN sur le serveur NPS, cela va créer les stratégies d’autorisation pour que les utilisateurs puissent se connecter au serveur RAS.

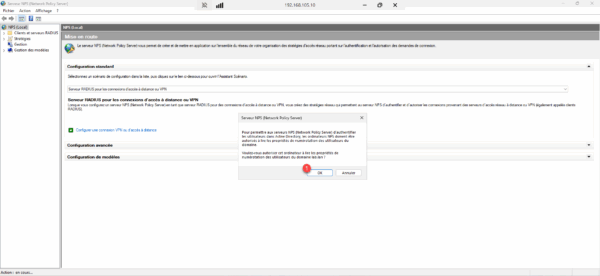

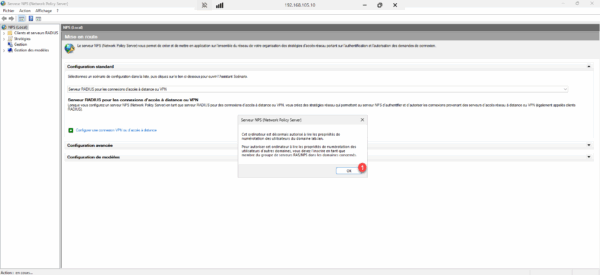

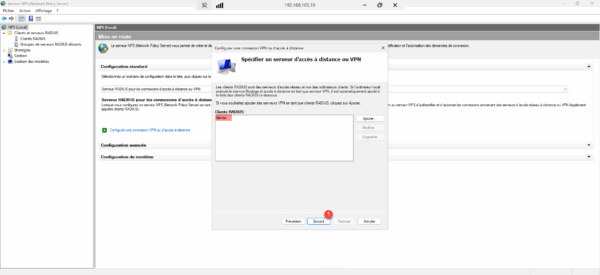

Depuis la console NPS, sur NPS (Local) cliquer sur Configurer une connexion VPN ou d’accès distant 1 pour ouvrir l’assistant.

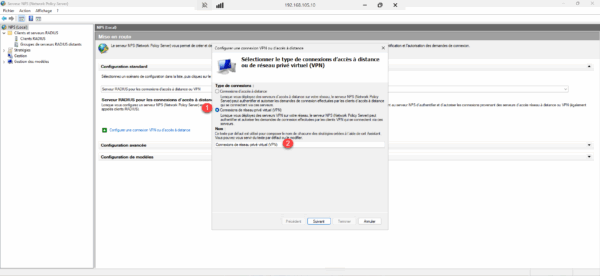

Comment par sélectionner Connexions de réseau privé virtuel (VPN) 1, cela doit donner automatiquement la configuration, si vous le souhaitez changer le nom puis cliquer sur Suivant 2.

Normalement, le client RADIUS est déjà présent, cliquer sur Suivant 1.

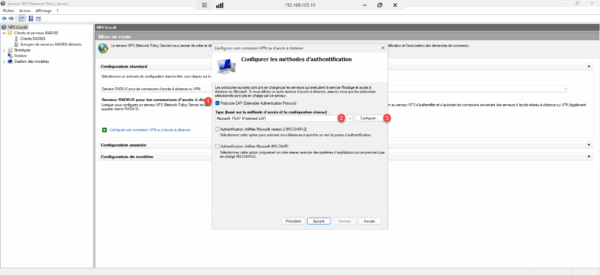

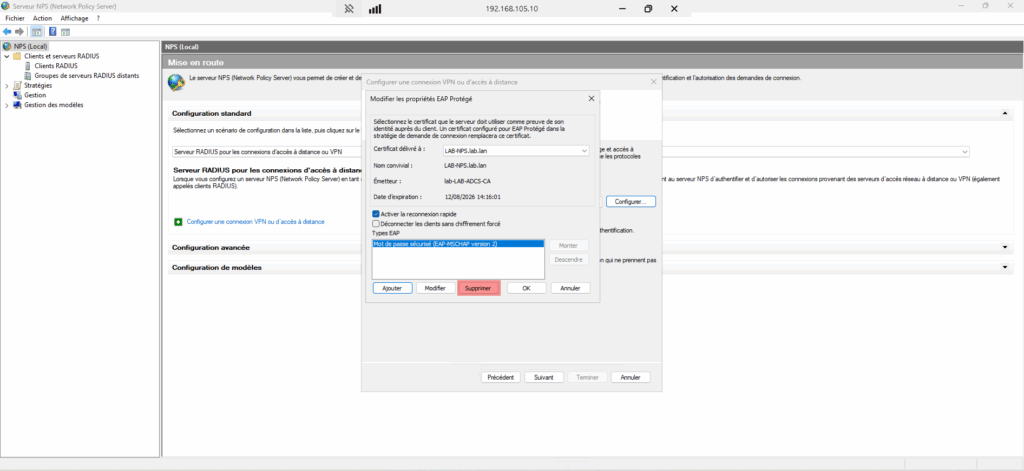

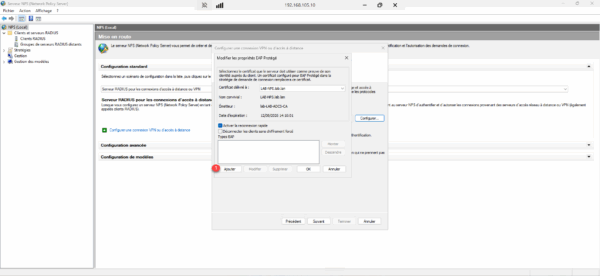

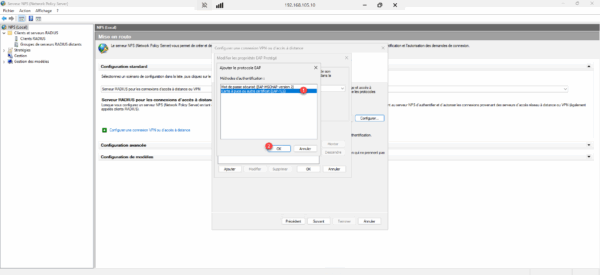

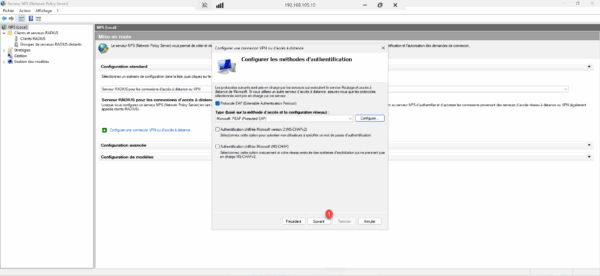

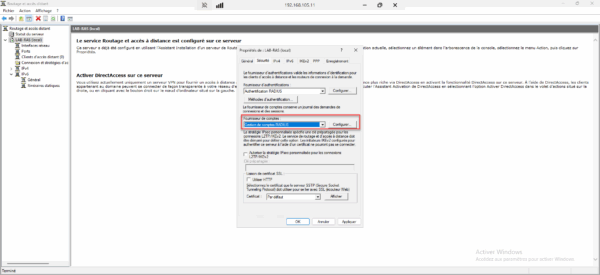

Cocher : Protocole EAP (Extensible Authentification Protocol) 1, puis dans la liste choisir Microsoft: PEAP (Protected EAP) 2 et cliquer sur le bouton Configurer 3.

Dans la liste des types EAP, supprimer le ou les types présents.

La liste vide, cliquer sur le bouton Ajouter 1.

Sélectionner méthode d’authentification : Carte à puce ou autre certificat (EAP-TLS) 1 puis cliquer sur OK 2.

Cliquer sur OK 1 pour valider la configuration de PEAP.

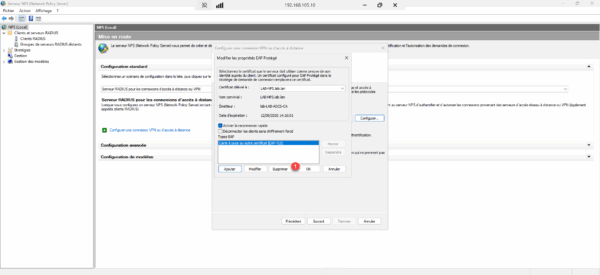

Au passage, on peut voir que le certificat utilisé par le serveur NPS, provient de AC interne, ce qui signifie que la GPO a fait son travail sur le modèle NPS.

De retour sur l’assistant, cliquer sur le bouton Suivant 1.

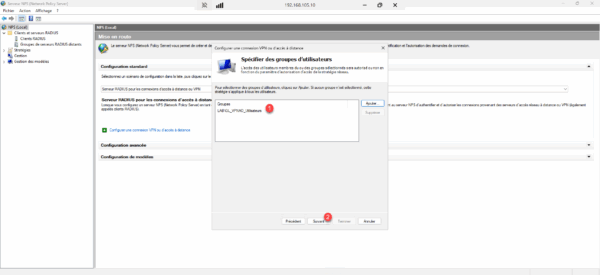

Ajouter le groupe 1 qui contient les utilisateurs autorisés à se connecter au VPN et cliquer sur Suivant 2.

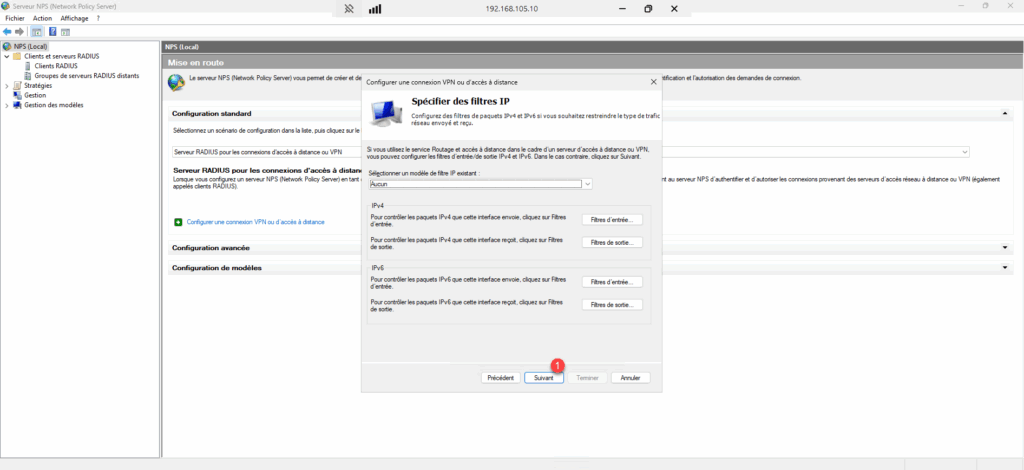

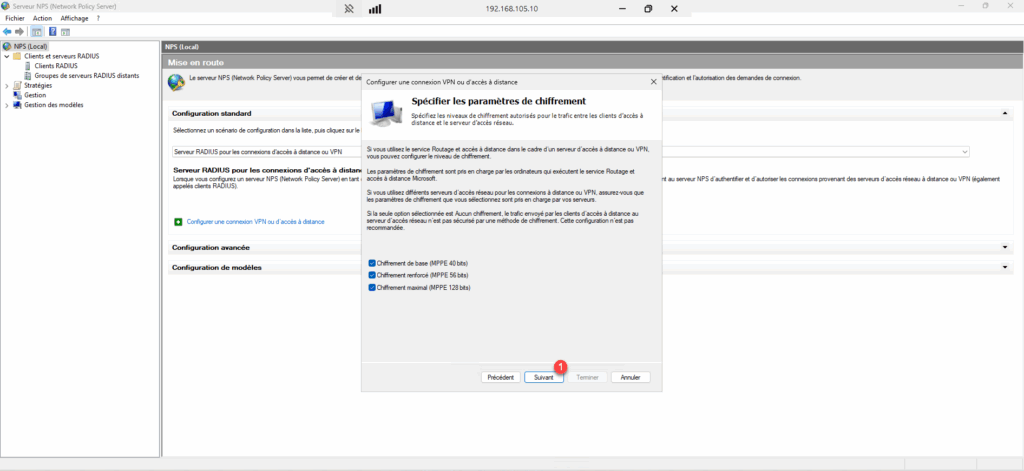

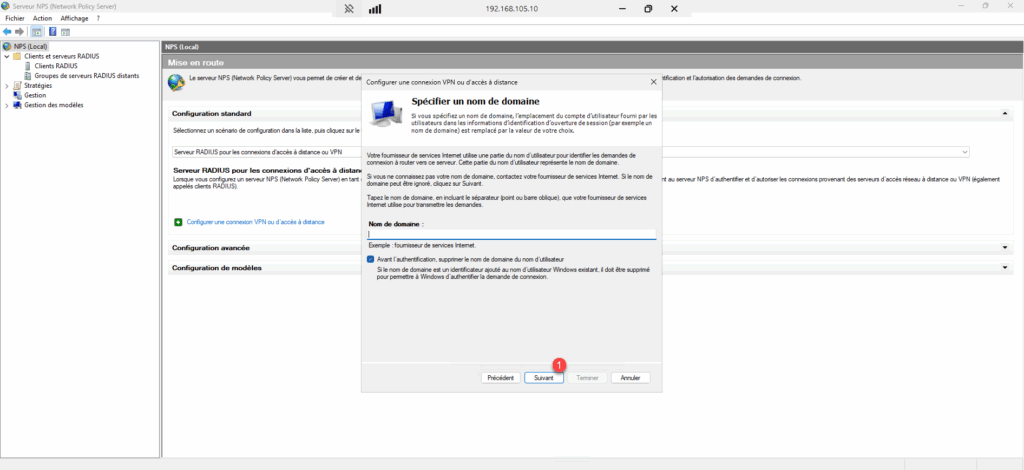

Passer les étapes suivante (Spécifier des filtres IP, Spécifier les paramètres de chiffrement et Spécifier un domaine) en cliquant sur Suivant 1.

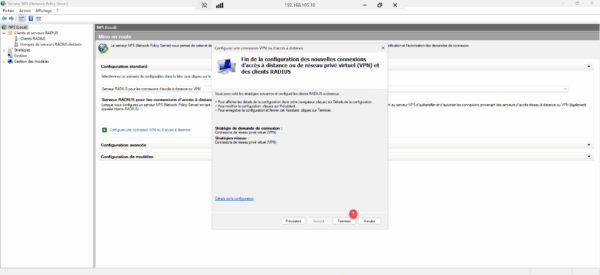

Pour finir, cliquer sur Terminer 1 pour fermer l’assistant.

Les deux stratégies (demande de connexion et réseau) pour le VPN sont créées.

Nous en avons fini avec le serveur NPS.

Configuration du Serveur RAS (VPN)

Dernière étape de la configuration au niveau infrastructure, le serveur d’accès à distance.

Demander le certificat

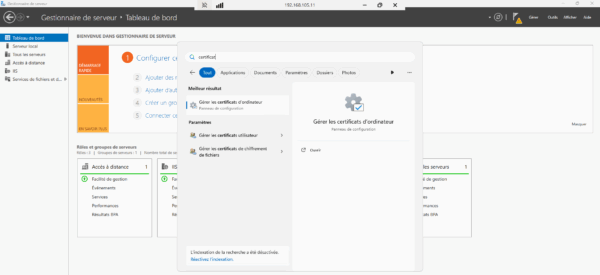

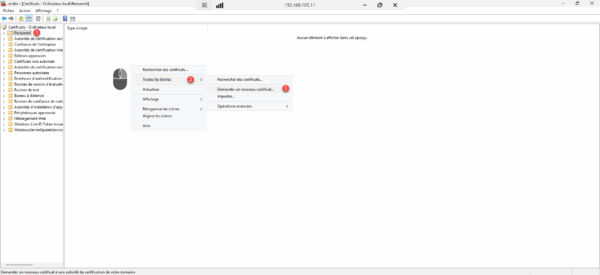

Ouvrir la console de Gestion de certificats d’ordinateur sur le serveur RAS.

Depuis le magasin Personnel 1, faire un clic droit dans la zone centrale, puis aller sur Toutes les tâches 2 et cliquer sur Demande un nouveau certificat 3.

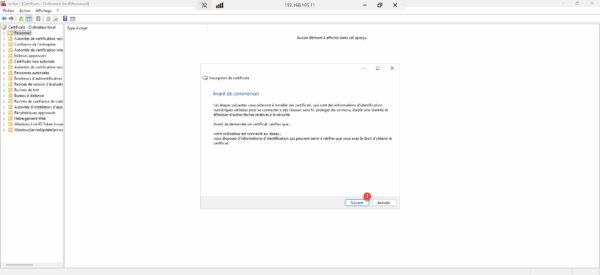

Au lancement de l’assistant, cliquer sur le bouton Suivant 1.

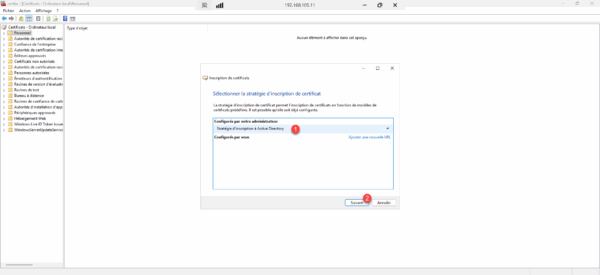

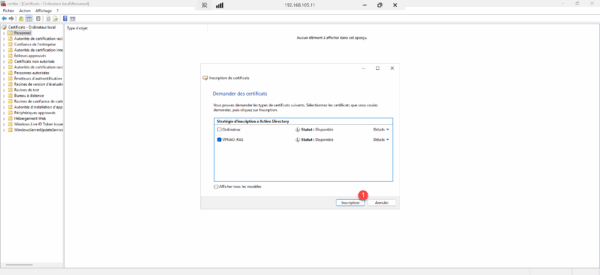

A la sélection de la stratégie, cliquer sur Stratégie d’inscription à Active Directory 1 et cliquer sur Suivant 2.

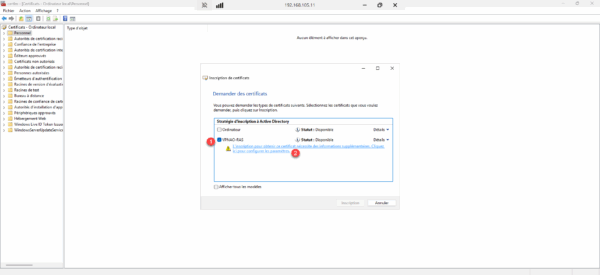

Sélectionner le modèle créé 1 au début, puis cliquer sur le lien 2 pour accéder aux paramètres du certificat.

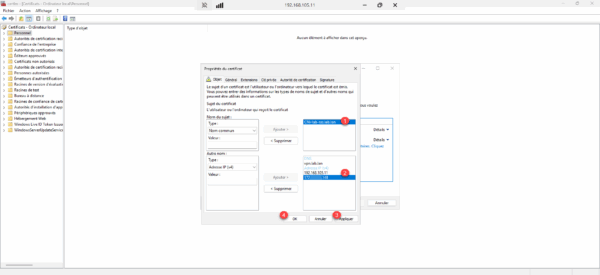

Dans l’onglet Objet du certificat, ajouter le CN (Nom commun) 1 qui correspond au nom FQDN du serveur, puis dans la partie Autre nom 2, ajouter le nom DNS de la connexion qui sera utilisé dans la configuration des clients, vous pouvez également ajouter les adresses IP publique, ensuite cliquer sur le bouton Appliquer 3 et OK 4.

De retour sur l’assistant, on peut voir que l’avertissement avec le lien d’accès aux paramètres n’est plus présent, cliquer sur le bouton Inscription 1.

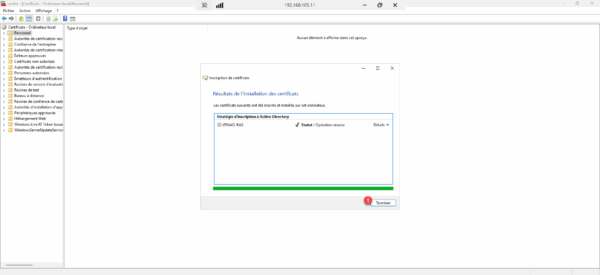

Le certificat inscrit, cliquer sur Terminer 1 pour fermer l’assistant.

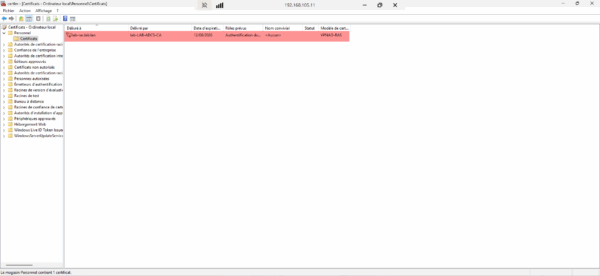

Dans le magasin, on peut voir le certificat qui vient d’être délivré.

Configuration du rôle accès à distance

Avant de passer à la configuration du serveur VPN, on va indiquer à quoi va servir le rôle, de retour sur le Gestionnaire de serveur, cliquer sur l’icone de notification 1 puis cliquer sur Ouvrir l’assistant Mise en route 2.

Cliquer sur Déployer VPN uniquement 1.

Configuration du VPN sur le serveur RAS

Nous allons enfin pouvoir commencer la configuration du serveur VPN.

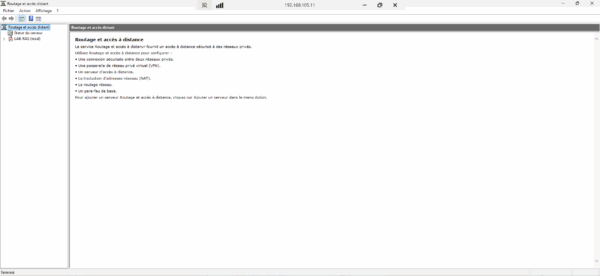

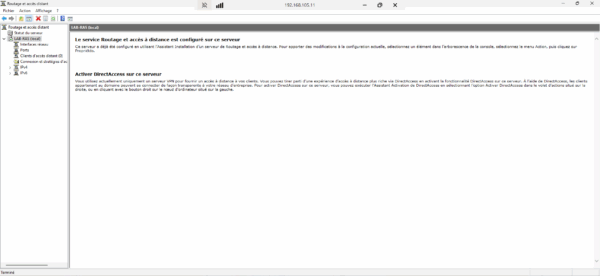

Normalement, l’assistant précédent doit vous ouvrir la console Routage et accès distant.

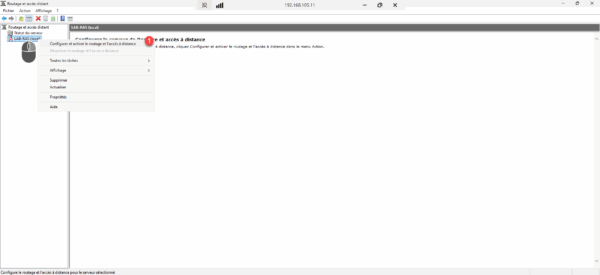

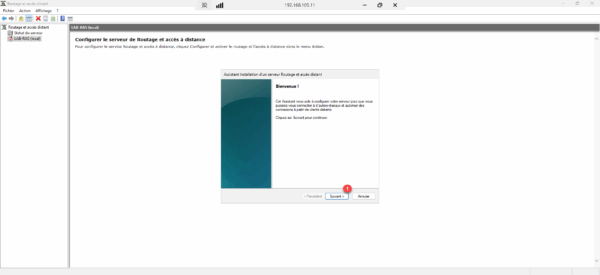

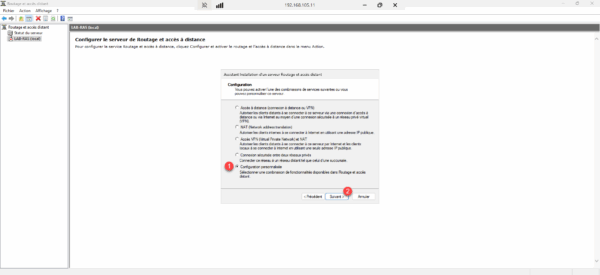

Faire un clic droit sur le serveur (Local) et cliquer sur Configurer et activer le routage et l’accès à distance 1.

Au lancement de l’assistant de configuration, cliquer sur Suivant 1.

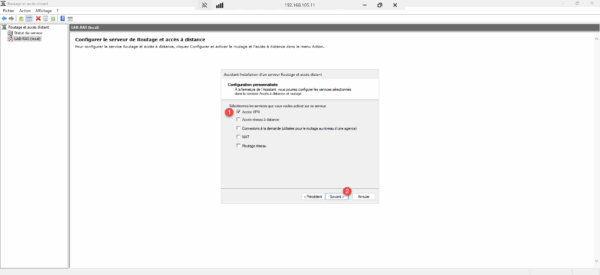

Choisir l’option : Configuration personnalisée 1 puis cliquer sur le bouton Suivant 2.

Dans la liste des services, sélectionner Accès VPN 1.

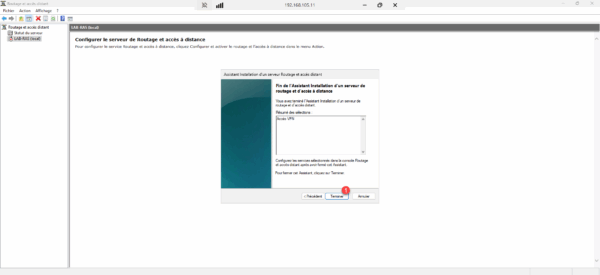

Pour finir, cliquer sur Terminer 1 pour fermer l’assistant.

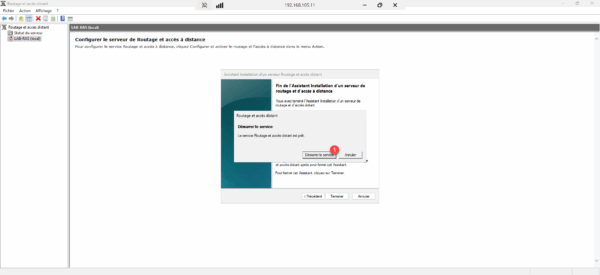

Cliquer ensuite sur Démarrer le service 1 et patienter pendant le démarrage, celui-ci terminé, la fenêtre de l’assistant se ferme.

Le serveur VPN est démarré et les différents éléments sont disponibles dans la console.

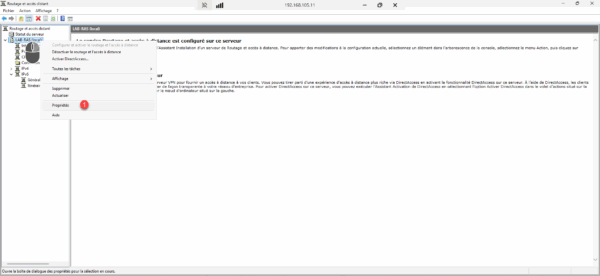

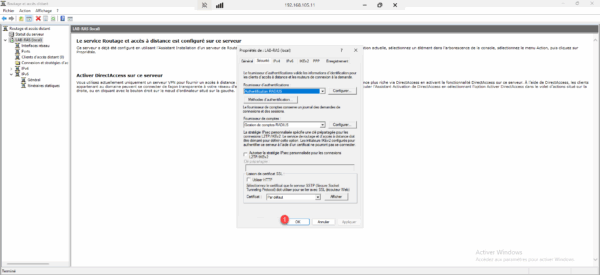

On va continuer la configuration, de notre service VPN, faire un clic droit sur le serveur (Local) puis cliquer sur Propriétés 1.

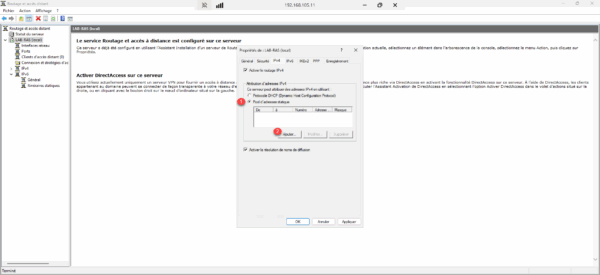

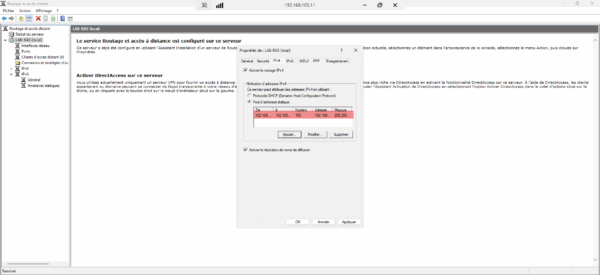

On va commencer par configurer les adresses IP qui seront attribués aux ordinateurs, aller sur l’onglet IPv4, sélectionner Pool d’adresses statique 1 et cliquer sur Ajouter 2.

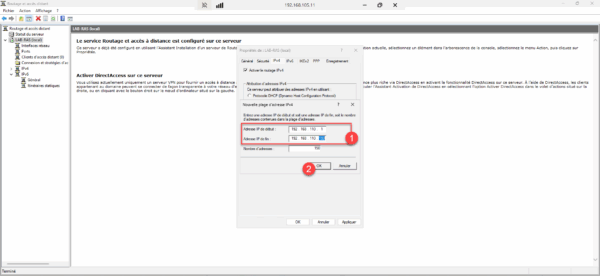

Configurer le plage d’adresses IP 1 et cliquer sur OK 2.

Le pool d’adresse est configuré.

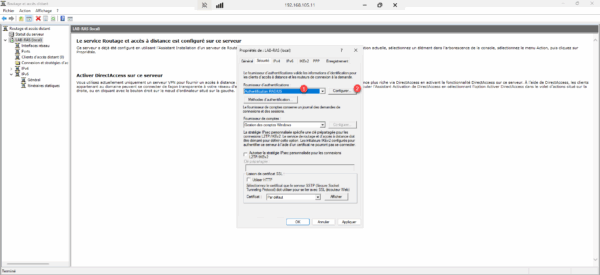

Aller sur l’onglet Sécurité, dans le champ Fournisseur d’authentification, sélectionner Authentification RADIUS 1 puis cliquer sur Configurer 2.

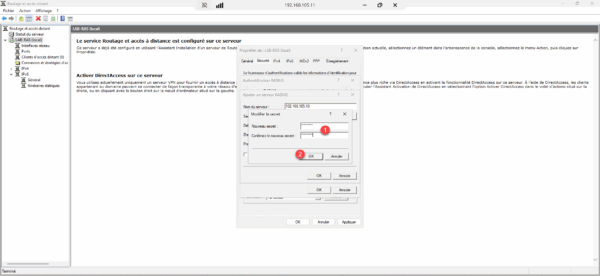

Cliquer sur le bouton Ajouter 1.

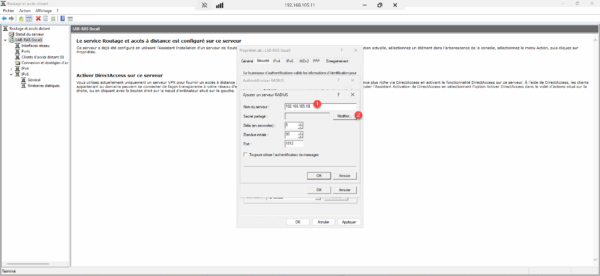

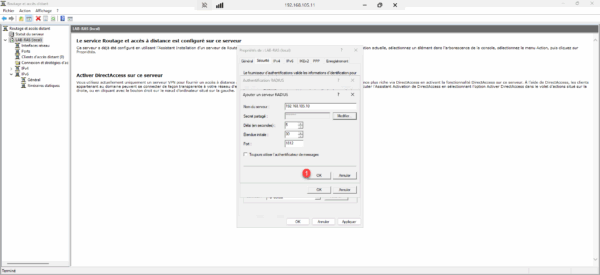

Entrer l’adresse du serveur RADIUS (NPS) 1 puis cliquer sur le bouton Modifier 2.

Entrer le secret 1 qui a été configuré lors de la configuration du client RADIUS et cliquer sur OK 2.

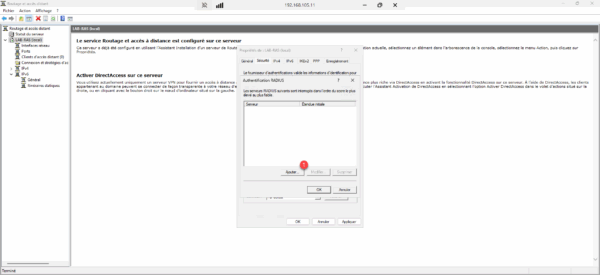

Cliquer sur OK 1 pour ajouter le serveur RADIUS.

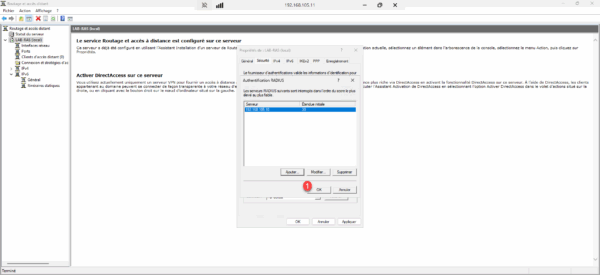

Cliquer de nouveau sur OK 1 pour fermer la liste des serveurs RADIUS.

Refaire la même opération pour le fournisseur de compte, sélectionner Gestion de comptes RADIUS, cliquer ensuite sur Configurer et ajouter le serveur RADIUS (NPS) de la même façon.

Pour finir, cliquer sur OK 1 pour fermer les propriétés.

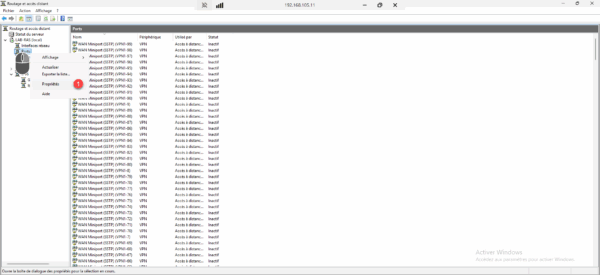

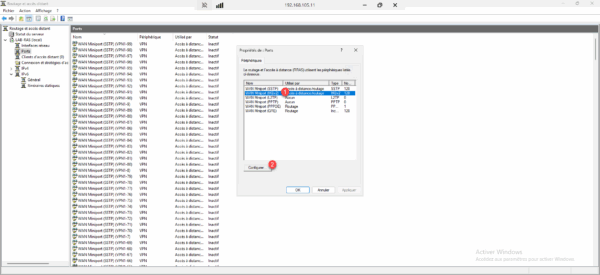

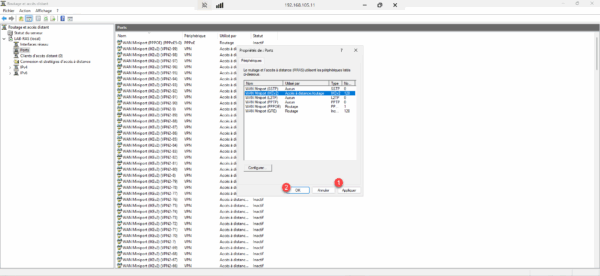

Ensuite faire, un clic droit sur Ports et cliquer sur Propriétés 1.

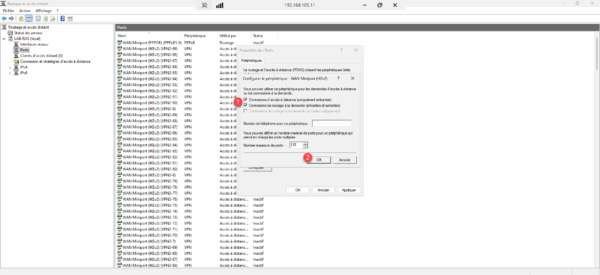

Sélectionner WAN Miniport (IKEv2) 1 et cliquer sur Configurer 2.

Cocher les cases 1 :

- Connexions d’accès à distance (uniquement entrantes)

- Connexions de routage à la demande (entrantes et sortantes)

Cliquer ensuite sur OK 2 pour valider la configuration.

Vous pouvez aussi adapter le de nombre de port, qui doit être en adéquation avec le nombre maximum de connexion simultanée que vous pouvez avoir.

Cliquer ensuite sur Appliquer 1 et OK 2 pour valider la configuration.

Le serveur VPN est prêt.

Configuration de la connexion VPN sur Windows 11 avec le client natif

Nous allons enfin pouvoir passer à la configuration de la connexion VPN sur Windows 11 en utilisant le client natif, ce qui est un avantage par rapport à d’autre solution VPN qui nécessite l’installation d’un logiciel tier.

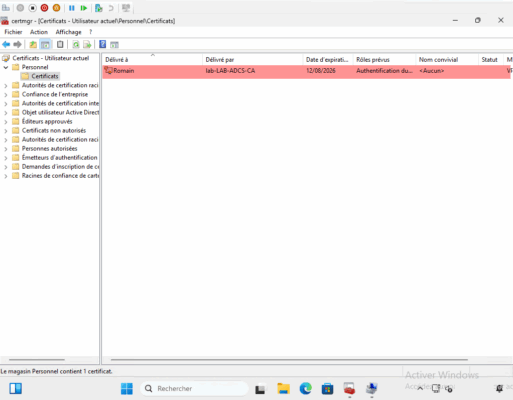

Avant de commencer la configuration du VPN, vérifier que l’utilisateur a bien un certificat qui lui a été délivré par l’autorité de certification.

Ajouter une connexion VPN

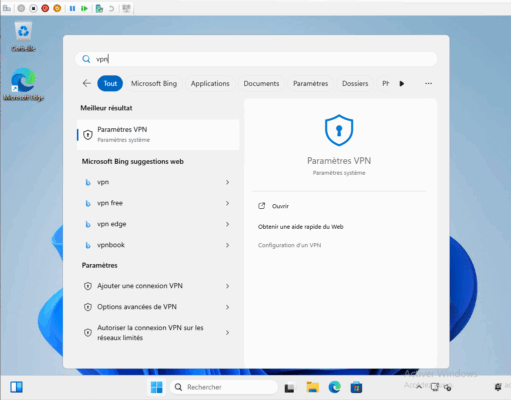

Depuis le menu Démarrer, accéder aux Paramètres VPN.

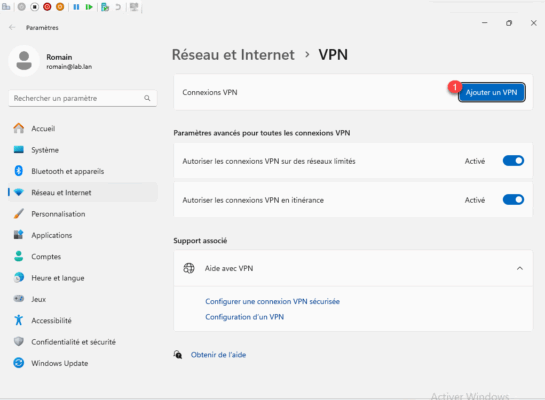

Depuis les Paramètres, cliquer sur Ajouter un VPN 1.

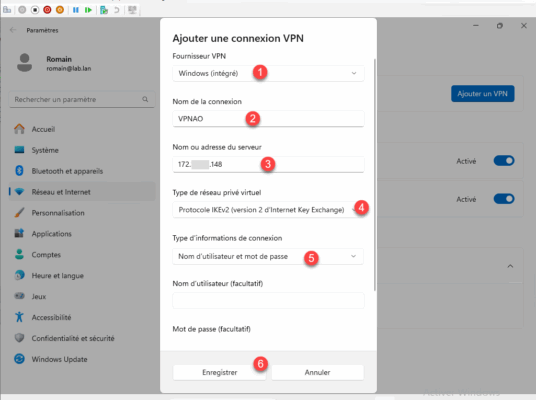

Fournisseur VPN, choisir Windows (intégré) 1, ensuite nommer la connexion VPN 2, entrer l’adresse IP publique ou le nom DNS 3, sélectionner le type : Protocole IKEv2 4, Type d’information de connexion laisser Nom d’utilisateur et mot de passe 5 et cliquer sur Enregistrer 6.

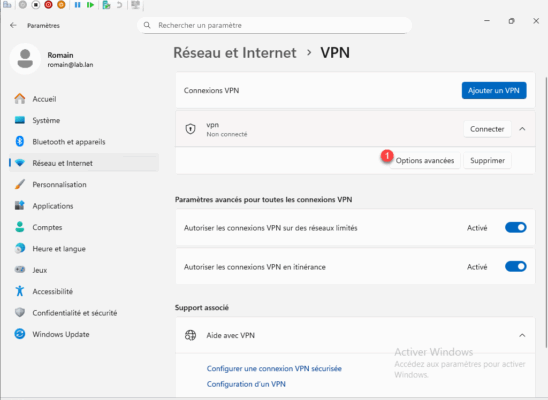

la connexion VPN est ajouté, déplier la connexion et cliquer sur Option avancées 1.

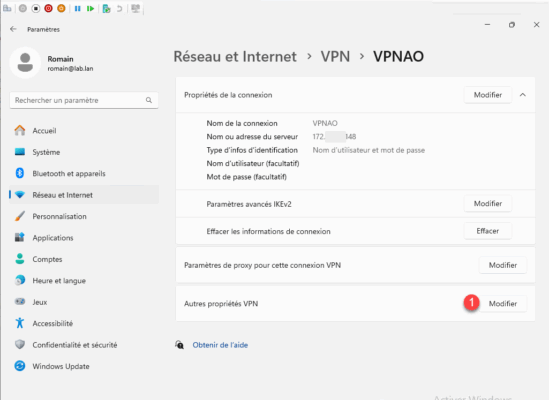

Ensuite sur les Propriétés de la connexion, cliquer sur Modifier 1 dans Autres propriétés VPN.

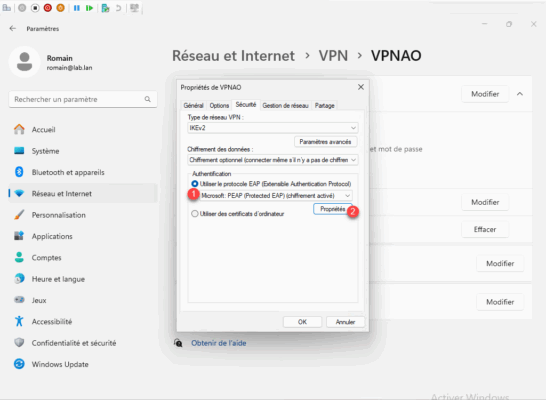

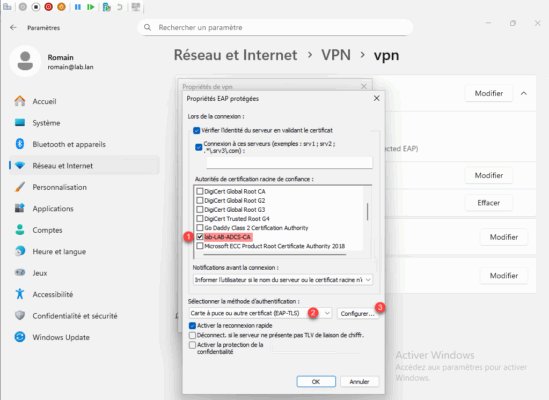

Aller sur l’onglet Sécurité, Sélectionner Microsoft: PEAP (Protected EAP) (chiffrement activé) 1 et cliquer sur Propriétés 2.

Dans la liste des autorités de certification racine de confiance, sélectionner AC interne 1, ensuite choisir Carte à puce ou autre certificat (EAP-TLS) 2 dans la méthode d’authentification et cliquer sur le bouton Configurer 3.

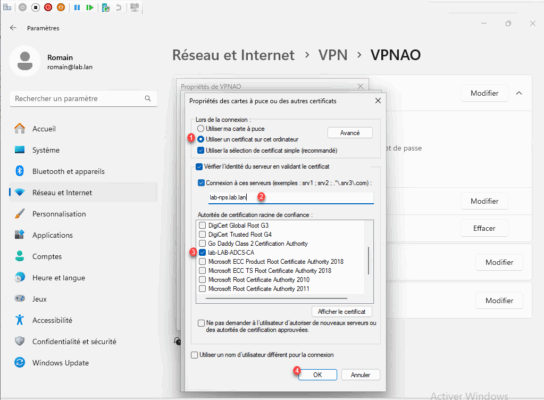

Commencer par choisir : Utiliser un certificat sur cet ordinateur 1, entrer l’adresse le nom fqdn du serveur NPS 2, sélectionner AC interne 3 puis cliquer sur OK 4.

Cliquer ensuite sur OK pour fermer les deux autres fenêtres. La connexion VPN est configuré sur Windows 11.

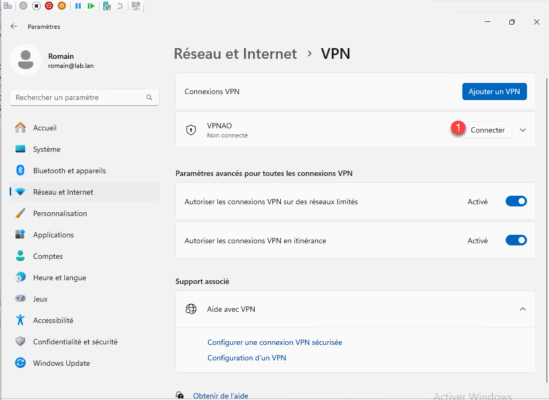

Cliquer ensuite sur Connecter 1 pour tester la connexion VPN.

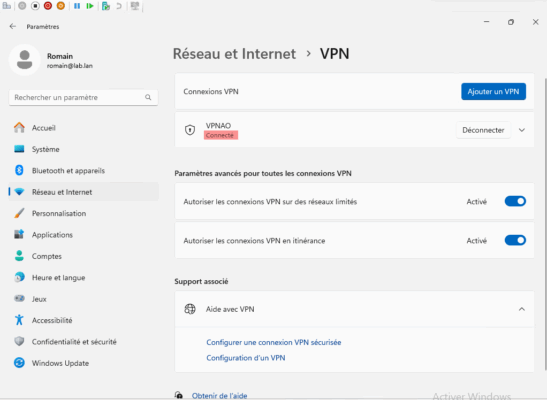

La connexion au VPN est établie.

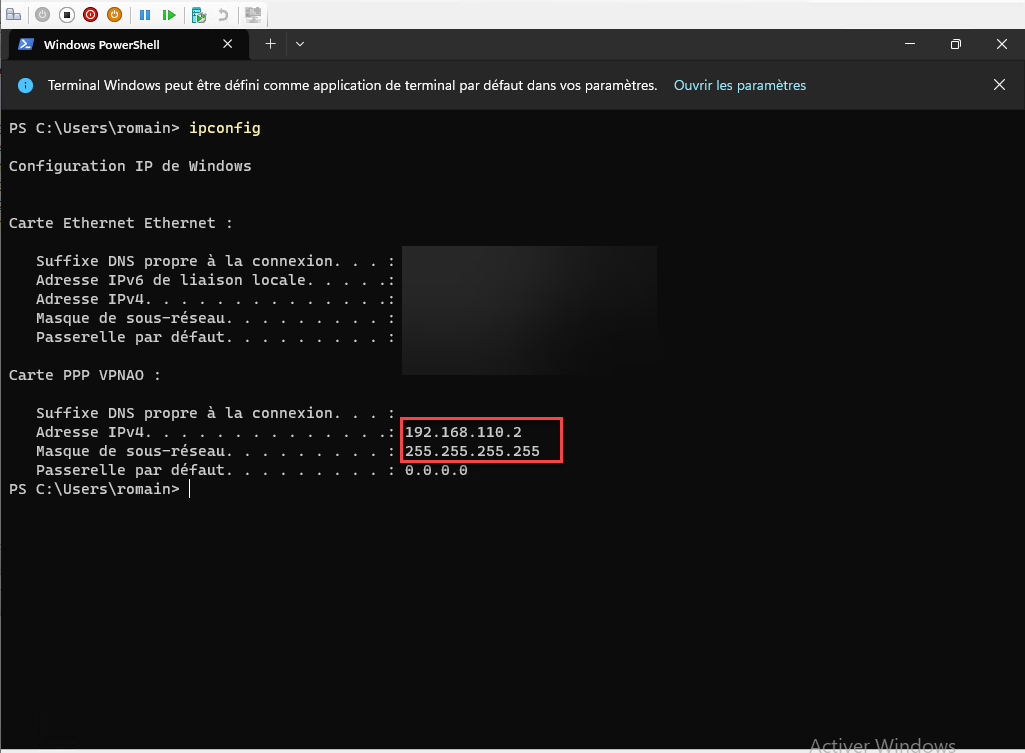

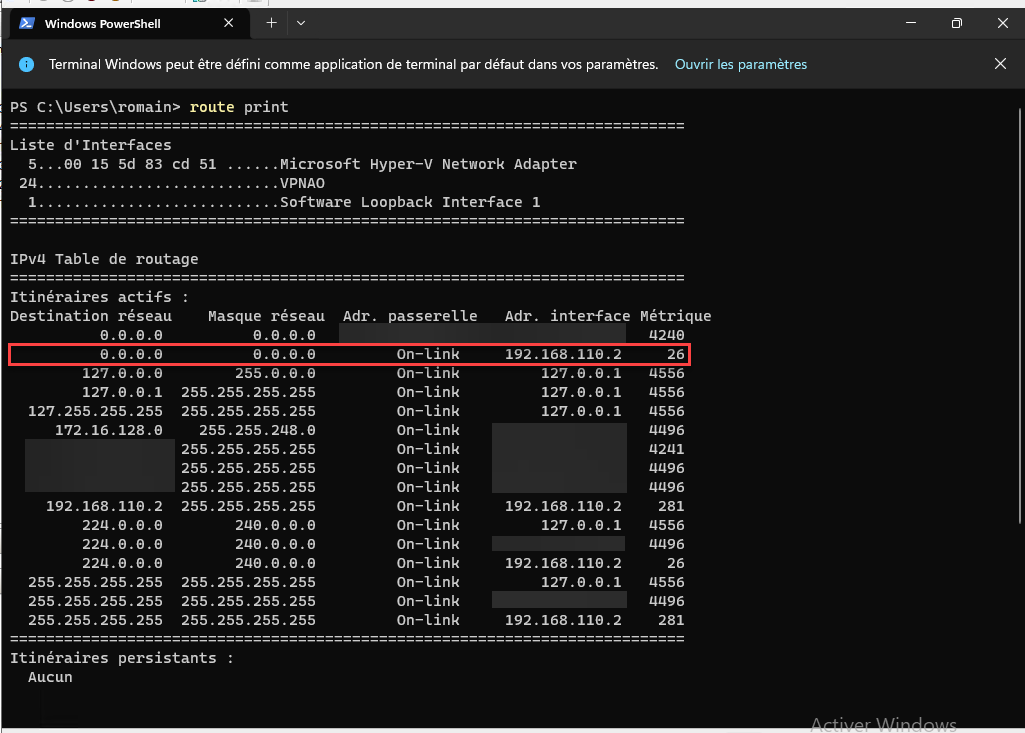

Sur le PC Windows 11, on peut voir l’adresse IP de la connexion VPN et aussi les routes.

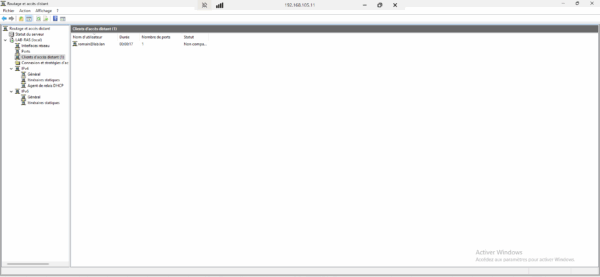

Depuis le serveur VPN (RAS) dans la console, on peut également suivre les clients connectés.

La configuration du client est terminé et le VPN fonctionnel.

Convertir la connexion VPN manuelle en connexion VPN Always On

Pour effectuer cette configuration Microsoft met a disposition un script qui se trouve ici : https://learn.microsoft.com/fr-fr/windows-server/remote/remote-access/tutorial-aovpn-deploy-configure-client#convert-the-manual-vpn-connection-to-an-always-on-vpn-connection

Après exécution du script et puis du fichier généré, vous aurez une connexion automatique au VPN.

Lors de mes déploiements de serveur VPN et de configuration client, je préfère laisser le choix à l’utilisateur de monter au nom le tunnel, par contre j’applique un verrouillage au niveau pare-feu sur les profils hors domaine, de façon à ce que l’ordinateur lorsqu’il est hors réseau de l’entreprise ne puisse aller sur Internet que pour monter une connexion Internet où accéder à des services publiés qui ne nécessite pas de connexion VPN.

Ceci est un choix perso, si un utilisateur laisse un membre de sa famille utiliser l’ordinateur pour du traitement texte, je préfère que cela soit fait hors VPN.

Configuration avancée du VPN Always ON

Le VPN Always On est une solution flexible qui offre plusieurs possibilités :

- Connexion automatique au niveau ordinateur : il est possible de faire monter le tunnel VPN avec un certificat ordinateur, ce qui monte le tunnel VPN avant l’ouverture de session, cette solution peut être pratique pour des sites distants qui ont une simple connexion Internet. Cette configuration nécessite des ajustements au niveau de la configuration NPS, RAS et certificat pour la prise en charge

- Tunnel VPN monté automatiquement au lancement d’une application

Vous trouverez plus d’information sur le site de Microsoft :

- https://learn.microsoft.com/fr-fr/windows/security/operating-system-security/network-security/vpn/vpn-guide

- https://learn.microsoft.com/fr-fr/windows-server/remote/remote-access/tutorial-aovpn-deploy-setup

Configuration du réseau de l’entreprise

A ce stade, la connexion VPN est fonctionnelle entre le client et le serveur, mais il y a fort à parier que vous ne pouvez ni accéder aux ressources en interne et à Internet.

Dans ce tutoriel, je ne vais pas pouvoir vous donner pas à pas la configuration à effectuer car cela va dépendre de la configuration du réseau dans votre entreprise, mais voici les grandes lignes.

- Déclarer une route pour accéder au pool d’adresse du VPN en indiquant comme routeur le serveur RAS

- Ajouter des règles dans le pare-feu périmétrique pour autoriser le trafic de ce pool d’adresse vers les ressources et internet

- Un ou plusieurs règle NAT

Foire aux Questions (FAQ)

Quels sont les ports à ouvrir depuis Internet ?

Il faut ouvrir le ports 500 en UDP (ISAKMP) et le port 4500 aussi en UDP (NAT Traversal) sur le serveur RAS

Où placer le serveur RAS ?

Comme celui-ci est exposé sur Internet, il doit être placer en DMZ, ce placement va aussi facilité la gestion des règles au niveau pare-feu périmétrique pour le flux réseau d’accès aux ressources (Serveurs, Imprimantes …).

Il faut aussi penser en flux réseau entre le serveur RAS et les autres serveurs (NPS), AC et contrôleur de domaine.

Quel est la différence entre Fournisseur d’authentification et fournisseur de compte ?

Fournisseur d’authentification : c’est le service qui valide l’identité de l’utilisateur (mot de passe, certificat, MFA…) et décide si la connexion VPN peut être acceptée ou refusée.

Fournisseur de compte : c’est le service qui journalise la session VPN, en enregistrant des informations comme l’heure de connexion, la durée, l’adresse IP attribuée ou la quantité de données échangées.

Conclusion

Pour conclure, la configuration d’un VPN Always On sous Windows Server permet de garantir une connexion sécurisée et permanente à vos utilisateurs, sans intervention manuelle de leur part. En suivant les étapes de ce tutoriel, vous avez mis en place une solution performante, adaptée aux environnements professionnels, qui facilite l’accès aux ressources tout en respectant les bonnes pratiques de sécurité. Pensez à maintenir votre serveur à jour et à vérifier régulièrement les journaux de connexion afin d’assurer la stabilité et la fiabilité de votre infrastructure.

Très bon TUTO, j’ai mis cela en place dans mon lieu de travail il y a 2 ans maintenant le gain en termes d’expérience utilisateur et stabilité et indéniable.

Je me permets d’ajouter un point sur le chiffrement qui par défaut est obsolète, je vous recommande de le modifier avant de passer en production. Je vous joins le lien vers l’article sur le sujet par le Boss du AOV MS Richard Hicks: https://directaccess.richardhicks.com/2020/07/27/always-on-vpn-device-tunnel-and-custom-cryptography-native-support-now-in-intune/

Je vous conseille aussi de faire vos propres configuration Intune pour le déploiement car les modèles par défaut sont limités et ne permettent pas de faire un bon filtrage du flux si vous souhaitez faire du full tunneling en excluant des flux comme Teams et consorts..

Encore Merci pour ce tuto qui permet démarrer facilement un AOV.