Sommaire

Présentation de la passerelle RDS

Dans ce tutoriel, nous allons comment installer, configurer et utilisateur une passerelle RDS (Gateway RDS) hors déploiement d’une ferme RDS.

Dans un environnement principalement constitué de serveur Windows, l’utilisation de la passerelle RDS est un moyen de mettre en place un accès distant pour le serveur IT. Il n’est pas nécessaire d’utiliser un service VPN.

Pour un accès SSH sur un serveur ou un actif, il est possible de passer en rebond par un serveur Windows.

Il est aussi possible d’utiliser la passerelle RDS dans un contexte de télétravail pour donner accès à « son ordinateur » à un utilisateur, pour cela il suffit d’activer le bureau à distance et le mettre dans les bons groupes.

L’avantage d’utiliser la passerelle RDS :

- Les serveurs / ordinateurs ne sont pas directement publiés sur Internet.

- Contrôle des accès par des stratégies.

- Contrôle des éléments redirigés par la passerelle.

- Consommation de bande passant réduite par rapport à un VPN

À travers ce tutoriel, nous allons voir comment utiliser une passerelle RDS pour donner accès à un groupe d’utilisateurs à des serveurs/ordinateurs qui sont eux même membre d’un groupe.

Prérequis et préparation

Prérequis

Un serveur Windows 2012R2 / 2016 ou 2019 de préférence dédié au rôle (dans le tutoriel celui-ci est membre d’un domaine).

Un certificat SSL pour la passerelle RDS, il est possible d’utiliser un certificat auto-signé, dans ce cas celui-ci devra être installé (gpo) sur chaque ordinateur qui va utiliser la passerelle RDS.

Pour la publication sur Internet, prévoir un enregistrement DNS compatible avec le certificat et la publication (IP/ports 443) sur le pare-feu de périmètre.

Création des groupes

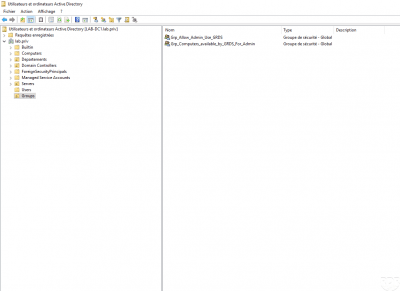

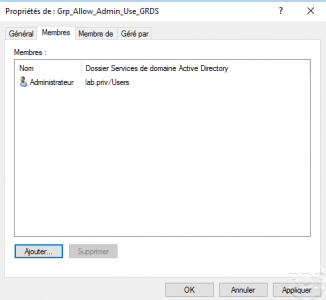

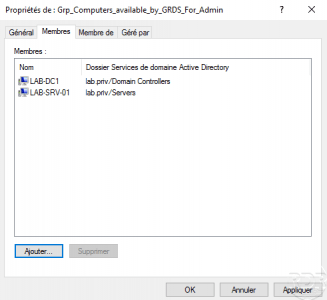

Pour les besoins du tutoriel, nous allons créer deux groupes :

- Grp_Allow_Admin_Use_GRDS qui va contenir les utilisateurs autorisés à se connecter à la passerelle.

- Grp_Computers_available_by_GRDS_for_Admin qui va contenir les ordinateurs (objets Active Directory) où les membres du groupe Grp_Allow_Admin_Use_GRDS pourront se connecter.

Installation des rôles

Maintenant que l’environnement est prêt, nous allons passer à l’installation des rôles, lors de l’installation du rôle Passerelle des services Bureau à distance deux rôles dépendants sont installées :

- IIS : qui est le serveur intègre à Windows va gérer la publication sur le port HTTPS (443).

- NPS (Network Policy Server) : ce rôle va gérer les stratégies d’accès réseau pour accorder au non l’accès.

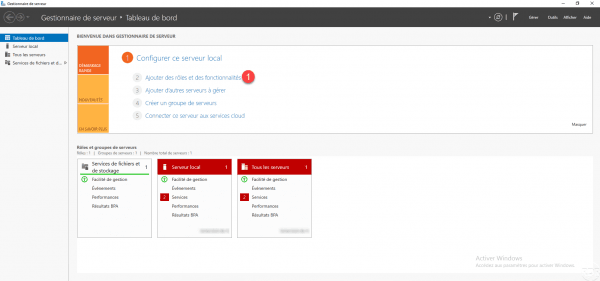

Depuis le gestionnaire de serveur, cliquer sur Ajouter des rôles et des fonctionnalités 1.

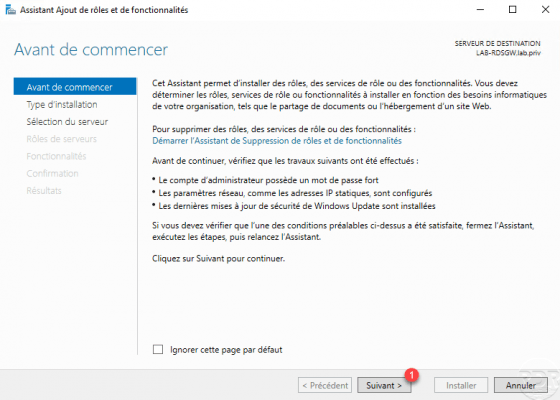

Au lancement de l’assistant, cliquer sur Suivant 1.

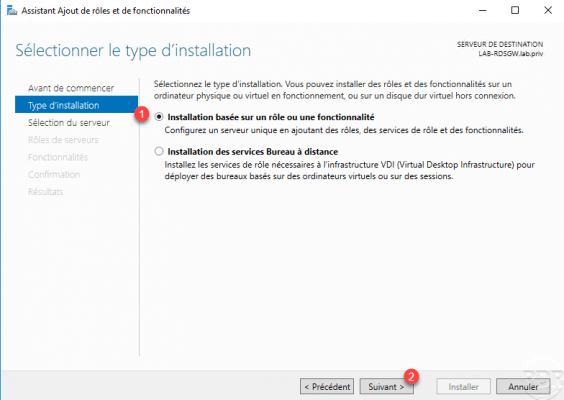

Choisir Installation basée sur un rôle ou une fonctionnalité 1 et cliquer sur Suivant 2.

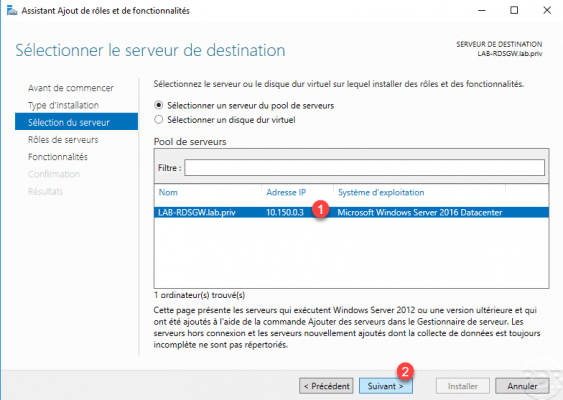

Sélectionner le serveur 1 qui va recevoir le rôle puis cliquer sur le bouton Suivant 2.

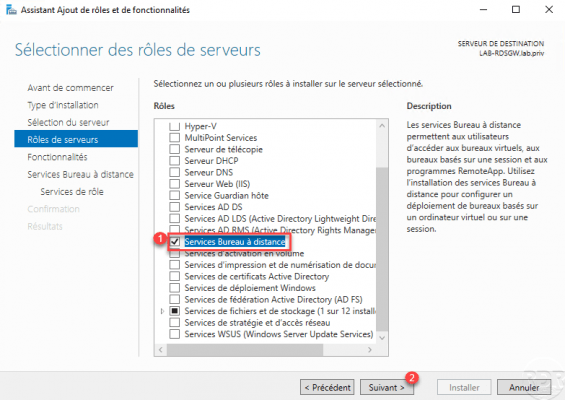

Dans les rôles, cocher la case Service Bureau à distance 1 et cliquer sur Suivant 2.

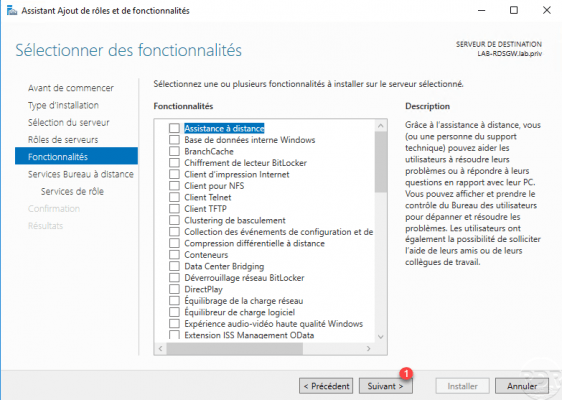

Passer les fonctionnalités, en cliquant sur Suivant 1.

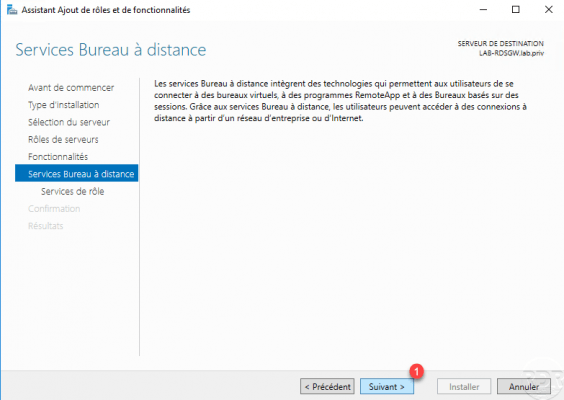

Une présentation des Services Bureau à distance s’affiche, cliquer sur Suivant 1.

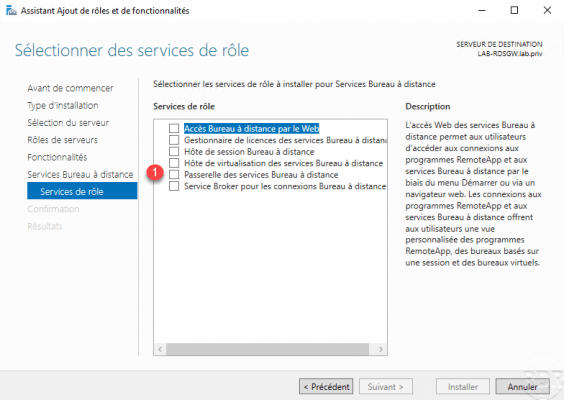

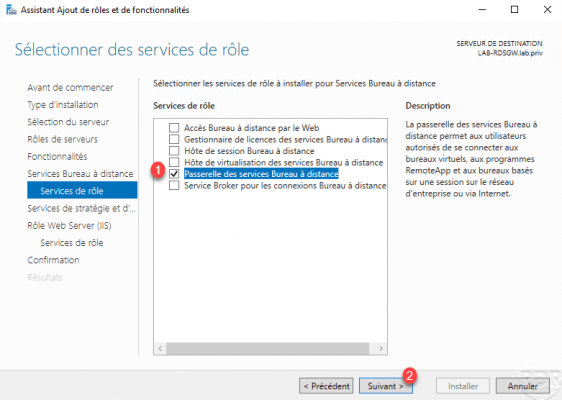

Cocher le service Passerelle des services Bureau à distance 1.

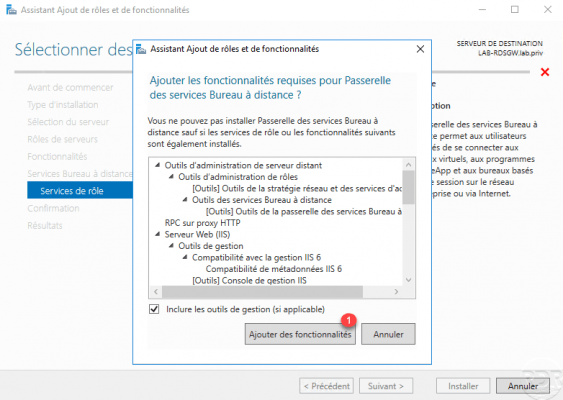

Cliquer sur Ajouter des fonctionnalités 1 pour installer les dépendances nécessaires à la passerelle RDS.

Le service Passerelle des services Bureau à distance sélectionné 1, cliquer sur Suivant 2.

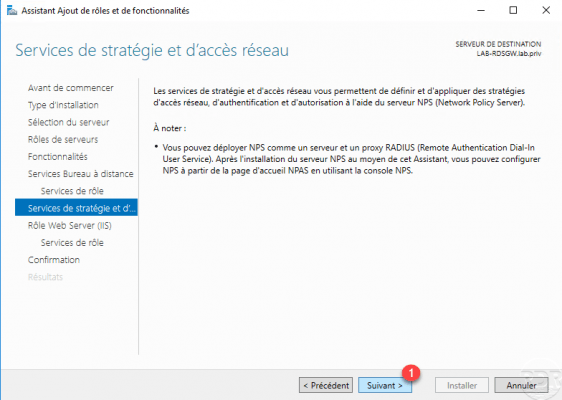

Passer la présentation des Services de stratégie et d’accès réseau (NPS) en cliquant sur Suivant 1.

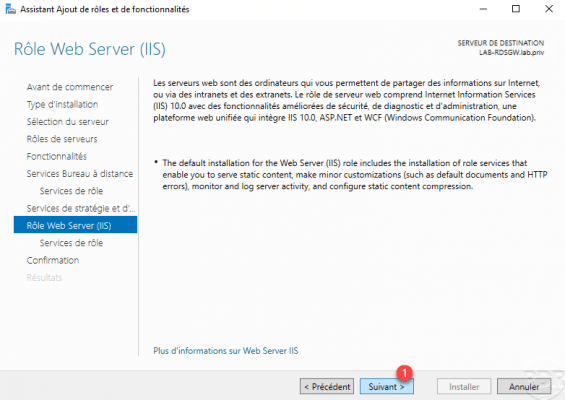

Faire de même avec le rôle IIS, cliquer sur Suivant 1 pour passer la présentation.

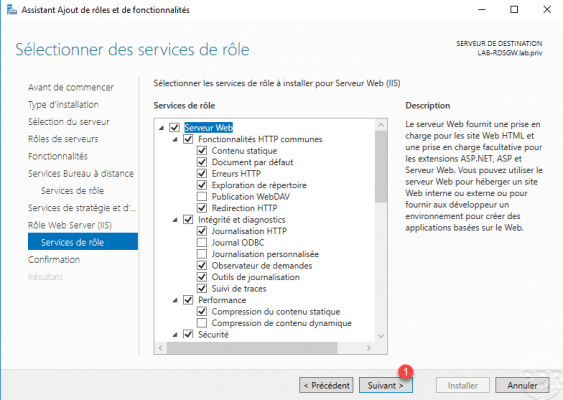

Cliquer sur Suivant 1 pour confirmer l’installation des différents composants (services) lié à IIS.

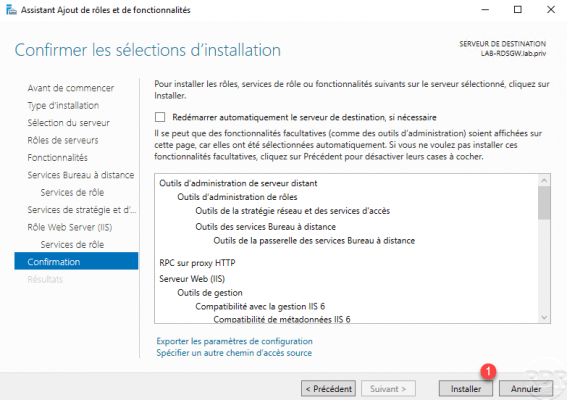

Confirmer l’installation de la passerelle RDS en cliquant sur Installer 1.

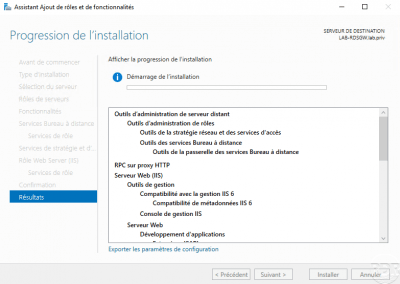

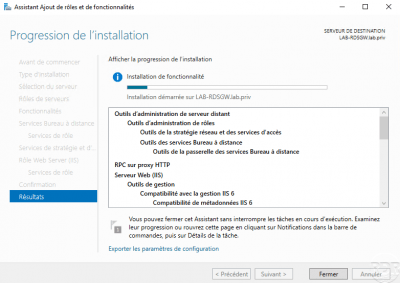

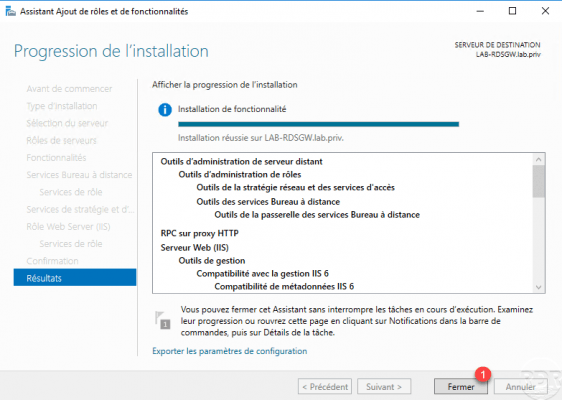

Patienter pendant l’installation …

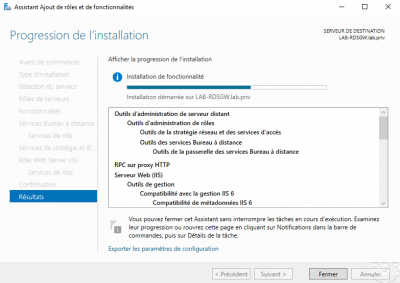

L’installation des rôles terminés, quitter l’assistant en cliquant sur le bouton Fermer 1.

Maintenant que les rôles sont installés, nous allons voir comment configurer la passerelle RDS.

Configuration de l’accès distant par la passerelle RDS

Dans cette partie nous allons :

- Configurer le certificat SSL pour la passerelle RDS.

- Créer une stratégie d’autorisation de connexion.

- Créer une stratégie d’accès aux ressources.

L’administration de la passerelle se fait par la console Gestionnaire de passerelle Bureau à distance accessible par le menu Démarrer.

D’autres consoles ont été également installé pour gérer le service IIS et NPS.

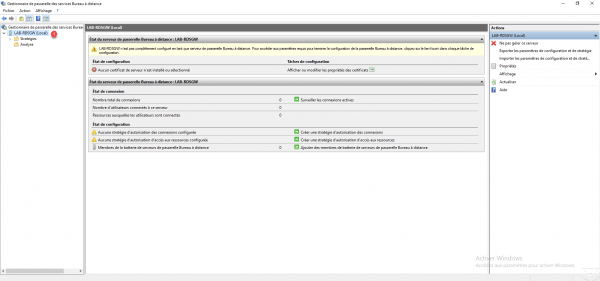

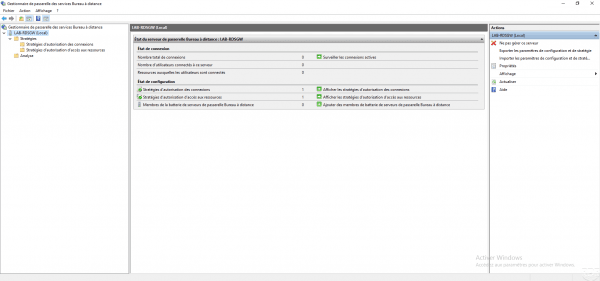

Une fois la console lancée, se placer sur le serveur local 1. Dans la partie centrale, on peut voir que plusieurs avertissements s’affiche car le certificat n’est pas configuré et qu’il n’y a pas de stratégies.

Configuration du certificat SSL

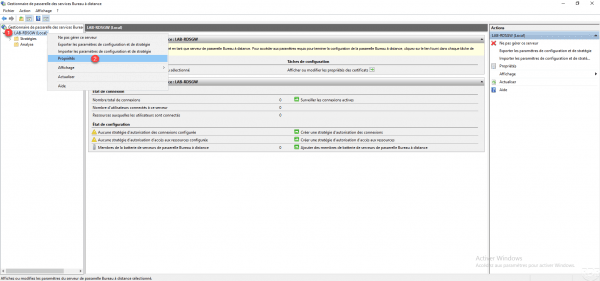

Faire un clic droit sur le serveur local 1 et cliquer sur Propriétés 2.

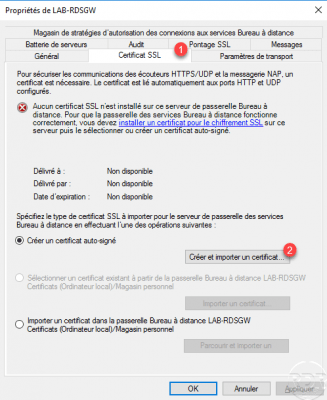

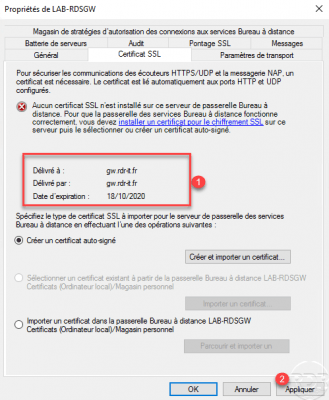

Aller sur l’onglet Certificat SSL 1 et cliquer sur le bouton Créer et importer un certificat 2.

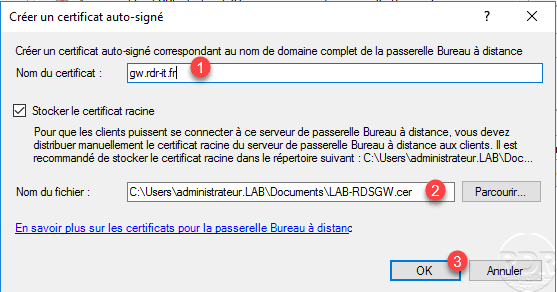

Indiquer l’URL 1 qui sera utilisé pour contacter la passerelle RDS, indiquer l’emplacement 2 où le certificat sera enregistré afin d’être déployer sur les ordinateurs et cliquer sur OK 3.

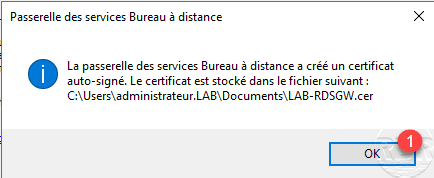

Cliquer sur OK 1 pour fermer le message.

Dans la partie centrale, on peut voir que le certificat est installé 1 mais la configuration non prise en compte. Cliquer sur Appliquer 2.

Le certificat est maintenant installé 1, cliquer sur OK 2 pour fermer les propriétés.

Configuration des stratégies

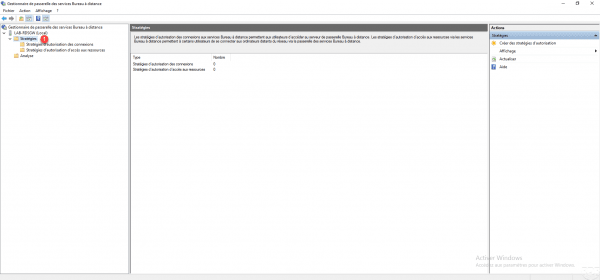

Sur la console d’administration, qu’il ne reste plus que les alertes sur la configuration des stratégies.

La passerelle RDS nécessite deux stratégies afin que les utilisateurs puissent accéder à des ordinateurs en bureau à distance :

- Stratégies d’autorisation des connexions vont déterminer qui peut se connecter et avec quels paramètres. Ces stratégies sont appliquées selon ordre comme un pare-feu.

- Stratégies d’autorisation d’accès aux ressources vont déterminer si la personne est autorisé à accéder à la ressource (bureau à distance) demandée.

L’accès aux différentes stratégies se fait en déroulant le nœud Stratégies 1.

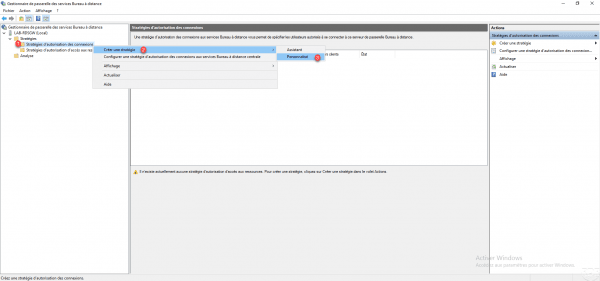

Créer une stratégie d’autorisation de connexion

Faire un clic droit sur Stratégies d’autorisation des connexions 1 et aller sur Créer une stratégie 2 et cliquer sur Personnalisé 3.

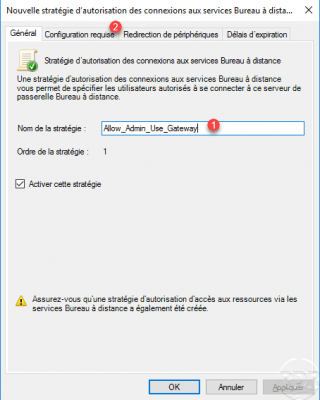

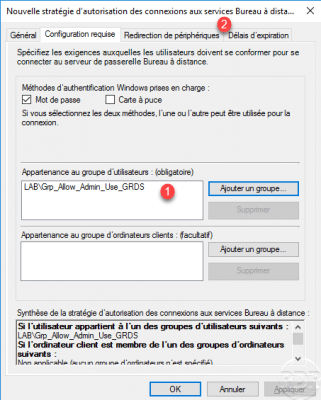

Nommer la stratégie 1 et aller sur l’onglet Configuration requise 2.

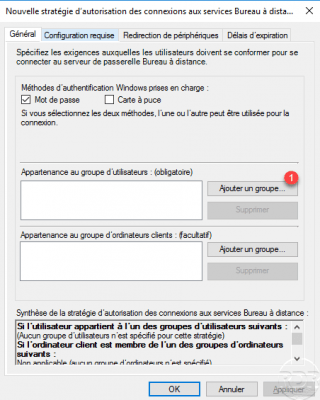

Dans cette partie, il faut configurer le groupe, qui a le droit de se connecter. Cliquer sur Ajouter un groupe 1.

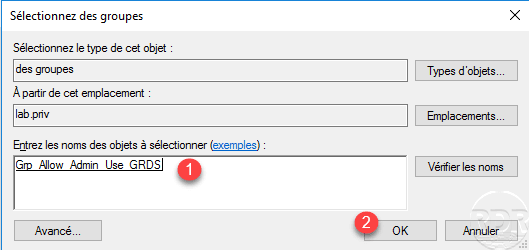

Sélectionner le groupe créé 1 au début du tutoriel et cliquer sur OK 2.

Le groupe est ajouté 1 à la stratégie, aller sur l’onglet Redirection de périphérique 2.

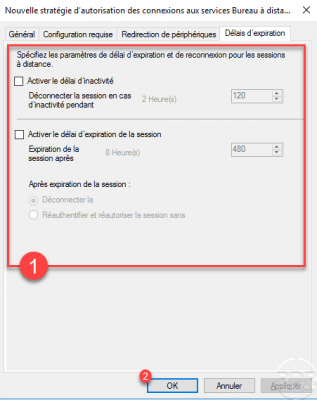

En fonction des besoins, configurer la redirection des périphériques 1 et aller sur l’onglet Délais d’expiration 2.

Comme la redirection des périphériques, configurer les délais d’expiration pour les sessions 1 puis cliquer sur OK 2 pour créer la stratégie.

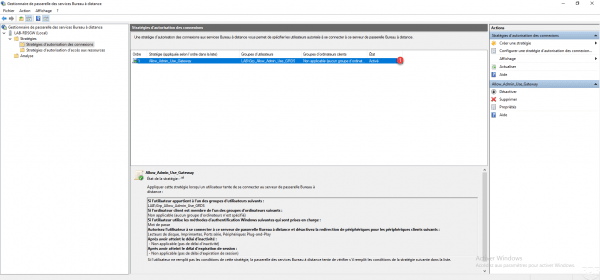

La stratégie de connexion 1 est ajoutée et active.

Créer une stratégie d’autorisation d’accès aux ressources

Dans cette stratégie, nous allons configurer « qui peut utiliser quoi ».

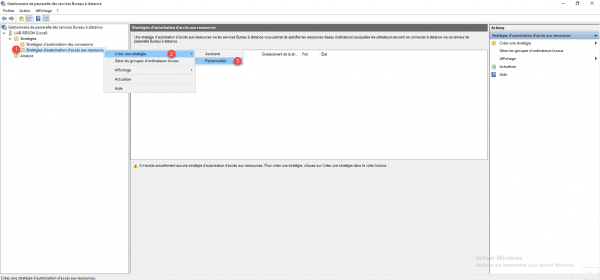

Faire un clic droit sur Stratégies d’autorisation d’accès au ressources 1, aller sur Créer une stratégie 2 et cliquer sur Personnalisé 3.

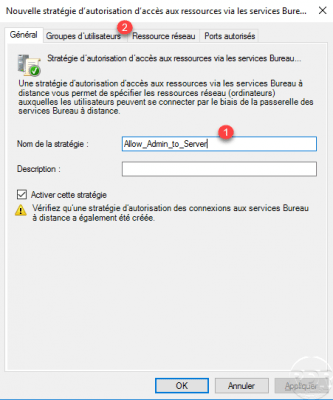

Nommer la stratégie 1 et aller sur l’onglet Groupes d’utilisateurs 2.

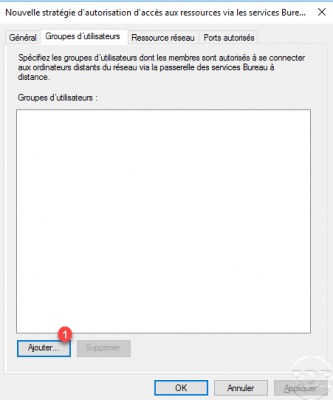

Sur cet onglet, on indique Qui, il faut sélectionner le groupe qui contient les utilisateurs autorisés à se connecter. Cliquer sur le bouton Ajouter 1.

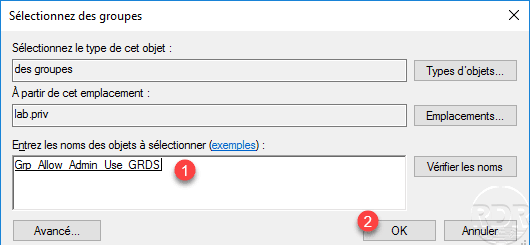

Sélectionner le groupe 1 et cliquer sur OK 2.

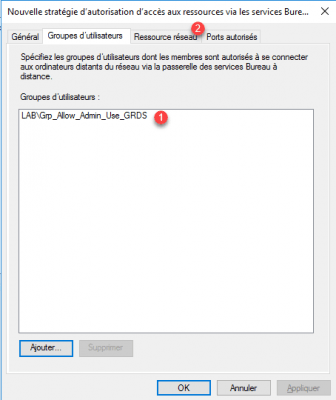

Le groupe d’utilisateurs 1 est ajouté, aller sur l’onglet Ressource réseau 2.

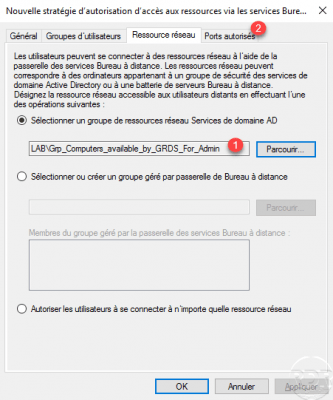

Sur l’onglet Ressource réseau, on va définir Quoi, c’est-à-dire les ordinateurs où le groupe d’utilisateur à le droit de se connecter. Il existe 3 options, indiquer un groupe Active Directory comme on va le faire dans ce tutoriel, utiliser un groupe géré par la passerelle RDS ou autoriser toutes les ressources (déconseillé).

Choisir Sélectionner un groupe de ressources réseau Services de domaine AD 1 et cliquer sur Parcourir 2.

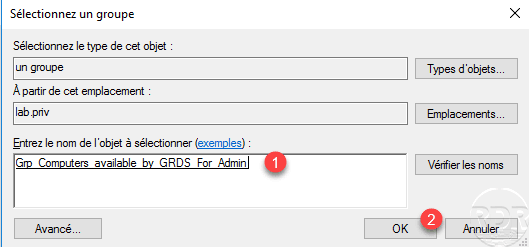

Sélectionner le groupe 1 Active Directory qui contient les objets Ordinateurs et valider en cliquant sur OK 2.

Le groupe 1 est configuré dans la stratégie, aller sur l’onglet Ports autorisés 2

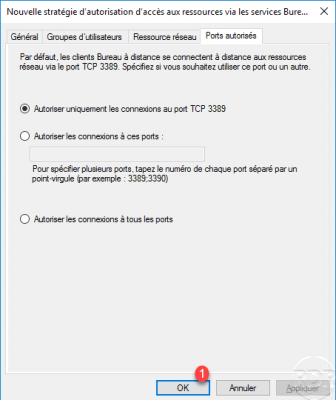

Si le port RDP a été modifié, il faut configurer la stratégie pour autoriser les ports autre que 3389. Cliquer sur OK 1 pour créer la stratégie.

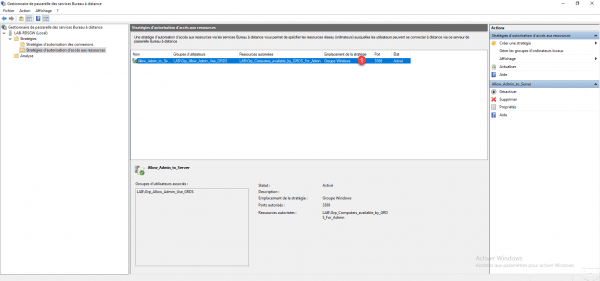

La stratégie d’autorisation d’accès aux ressources 1 est ajoutée à la passerelle RDS.

La configuration de la passerelle RDS est terminée, elle est maintenant prête à être utilisée. Sur la console d’administration on peut voir qu’il n’y a pas d’avertissement.

Utilisation

Dans cette partie, nous allons voir maintenant comment utiliser la passerelle RDS que l’on vient de configurer.

Installer le certificat auto-signe de la passerelle RDS

Cette opération est à faire que le cas où vous utilisez un certificat auto-signe et que celui-ci n’est pas déployer à l’aide de GPO.

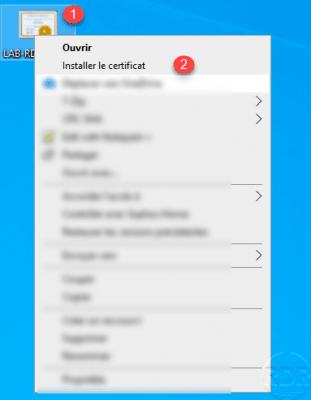

Récupérer le certificat sur la passerelle RDS et copier l’ordinateur qui va être utilisé. Faire un clic droit sur certificat 1 et cliquer sur Installer le certificat 2.

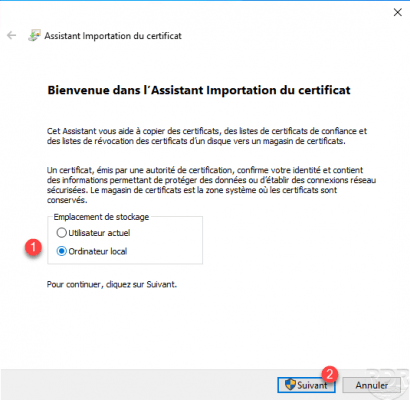

Choisir l’emplacement Ordinateur local 1 et cliquer Suivant 2.

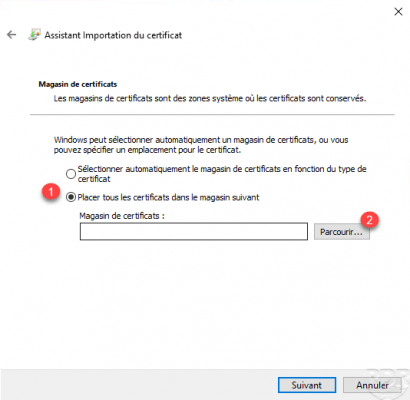

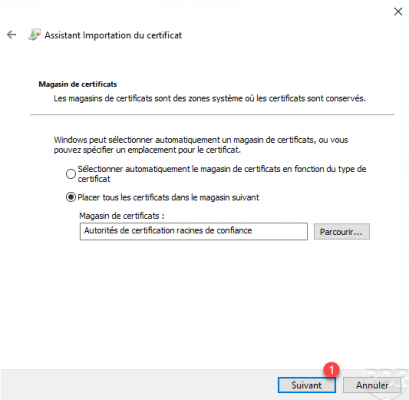

Choisir Placer tous les certificats dans le magasin suivant 1 et cliquer sur Parcourir 2.

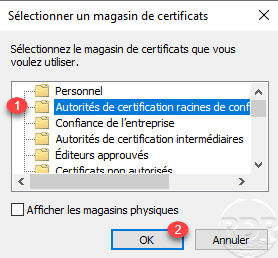

Sélectionner le magasin Autorités de certification racines de confiance 1 et valider en cliquant OK 2.

Le magasin sélectionné, cliquer sur Suivant 1.

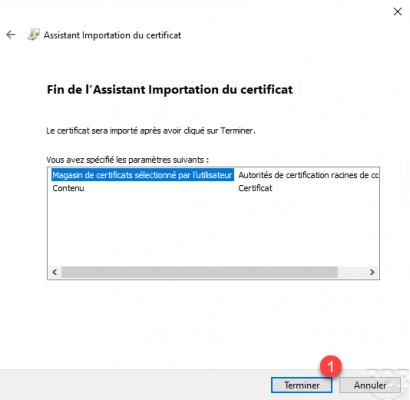

Cliquer sur Terminer 1 pour confirmer l’installation du certificat de la passerelle RDS.

Cliquer OK 1 pour fermer le message de confirmation.

Utiliser avec la passerelle RDS avec le client Connexion Bureau à distance

Ouvrir le client Connexion Bureau à distance disponible sur Windows.

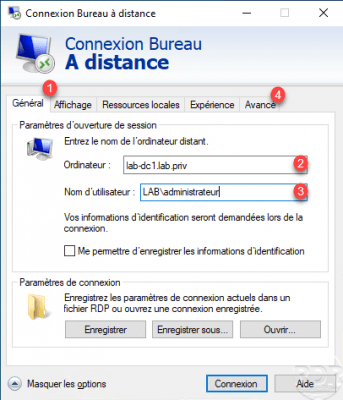

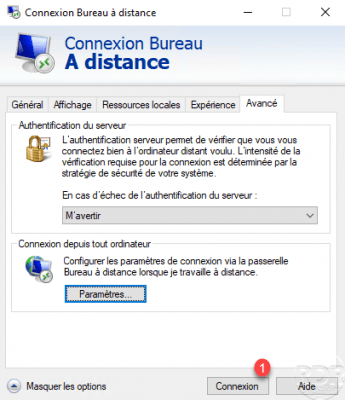

Sur l’onglet Général 1, indiquer l’ordinateur 2 puis l’identifiant du compte 3 à utiliser pour se connecter. Aller ensuite sur l’onglet Avancé 4.

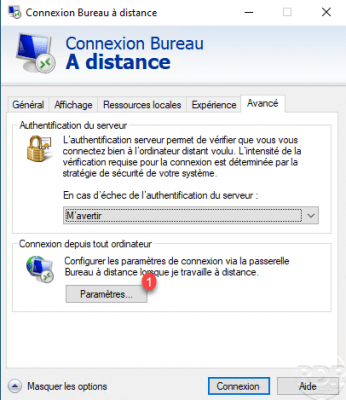

Cliquer sur le bouton Paramètres pour accéder à la configuration de la passerelle RDS.

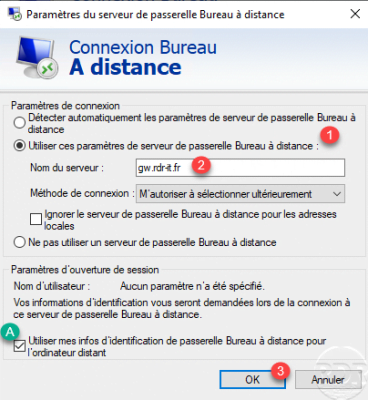

Choisir le paramètre Utiliser ces paramètres de serveur de passerelle Bureau à distance 1, indiquer le nom DNS (fqdn) de la passerelle 2. Si les identifiants de connexion au serveur et à la passerelle RDS sont identiques, cocher la case Utiliser mes infos d’identification de passerelle Bureau à distance pour l’ordinateur distant A. Cliquer sur OK 3 pour valider les paramètres.

Cliquer sur Connexion 1.

Valider les éventuelles alerte de certificat.

Une fenêtre de sécurité Windows d’identification s’ouvre, on peut voir dessus l’identification concerne la passerelle RDS et le serveur distant A. Entrer le mot de passe du compte 1 et cliquer sur OK 2.

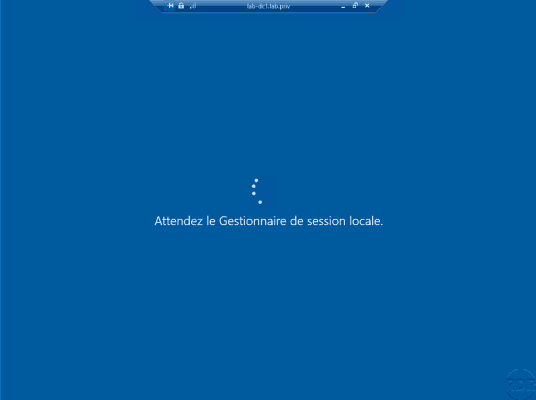

Patienter pendant la configuration et l’ouverture de session.

La session est ouverte en passant la passerelle RDS.

Supervision de la passerelle RDS

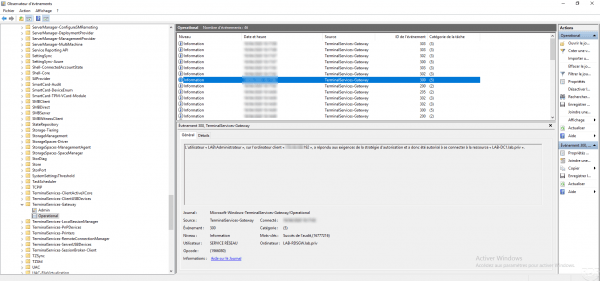

Il est possible de suivre les connexions à l’aide de la console Gestionnaire de passerelle des services Bureau à distance sur le nœud Analyse 1 qui permet d’afficher les connexions en cours. On peut ainsi voir l’utilisateur connecté et les ordinateurs.

L’observateur d’évènement Windows permet aussi de suivre les connexions, les événements se trouvent dans le journal Operational dans Journaux des applications et des services / Microsoft / Windows / TerminalServices-RemoteConnectionManager.

Conclusion

La passerelle est RDS est rôle Windows qui permet de publier des accès à des bureaux à distance de façon sécurité à travers une HTTPS. Cette solution peut facilement remplacer les accès VPN et utilisable sur plusieurs périphériques, il existe aujourd’hui des clients RDP pour Android, Apple, Linux …

L’utilisation de l’HTTPS permet aussi d’utiliser cette solution dans la plupart des wifi « publiques », les accès VPN étant souvent bloqués.

Afin d’augmenter le niveau de sécurité d’accès à la passerelle RDS et si vos équipements le permettent, appliquer un filtrage geoip sur les accès.

Ressources complémentaires :