Dans ce tutoriel, je vais vous expliquer comment chiffrer un ordinateur virtuel sur Hyper-V avec Bitlocker et une puce TPM puis l’intégrer dans un cluster Hyper-V et profiter la fonctionnalité de live migration entre les différents nœuds.

BitLocker est une fonctionnalité de chiffrement native de Windows qui permet de protéger les données en chiffrant les volumes de disque. Il utilise des algorithmes de chiffrement robustes pour empêcher l’accès non autorisé, même si le disque est physiquement retiré de l’ordinateur. BitLocker peut être associé à une puce TPM (Trusted Platform Module) pour renforcer la sécurité en garantissant l’intégrité du système au démarrage. Il est particulièrement adapté aux environnements professionnels et aux exigences de conformité.

Le chiffrement d’un ordinateur virtuel sur Hyper-V permet de protéger les données sensibles en cas d’accès non autorisé, de fuite de données ou de compromission du système hôte. C’est une exigence de sécurité courante les secteurs soumis à des réglementations strictes (RGPD, santé, finance…).

Cependant, chiffrer une VM avec BitLocker, introduit des contraintes importantes :

- Sauvegarde : les solutions de sauvegarde peuvent perdre en efficacité. Le contenu chiffré est vu comme un bloc opaque, ce qui empêche l’analyse granulaire et la sauvegarde incrémentielle efficace. Certaines solutions nécessitent un agent dans la VM pour contourner ce problème.

- Déduplication : le chiffrement modifie l’ensemble des blocs de données, même pour des fichiers identiques. Cela empêche la déduplication côté stockage ou dans les systèmes de sauvegarde, augmentant considérablement la taille des sauvegardes et la consommation d’espace disque.

- Performance de la baie de disques : les baies SAN ou NAS ne peuvent plus optimiser les I/O sur les blocs redondants ou appliquer des mécanismes avancés de compression ou cache, car les données sont illisibles sans déchiffrement.

En résumé, bien que le chiffrement renforce la sécurité, il peut impacter les performances, augmenter les coûts de stockage, et complexifier les stratégies de sauvegarde. Il est donc crucial d’évaluer ces contraintes en fonction du niveau de risque et des exigences de conformité.

Sommaire

Ajouter une puce TPM à l’ordinateur virtuel

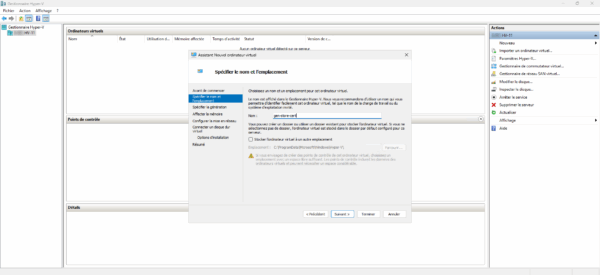

Pour commencer, nous allons devoir ajouter une puce TPM à l’ordinateur virtuel afin de pouvoir l’utiliser pour Bitlocker, pour cela la VM doit être de génération 2.

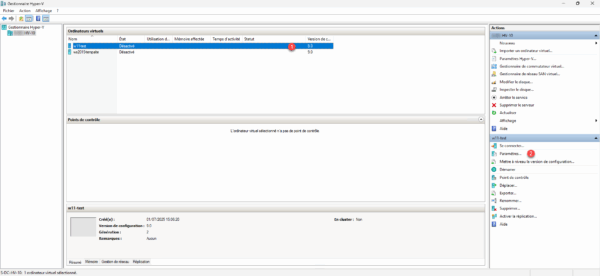

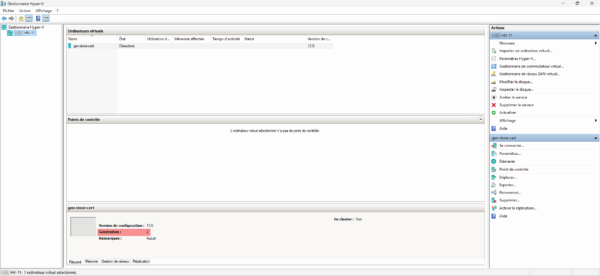

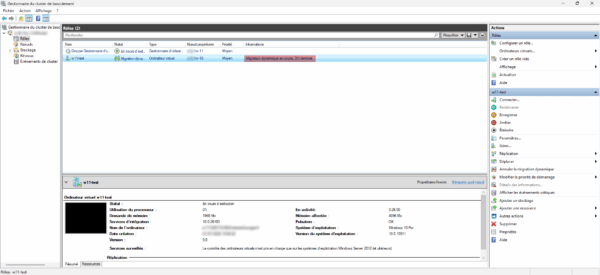

Depuis la console Hyper-V, sélectionner l’ordinateur virtuel 1 puis ouvrir ses paramètres 2.

Comme on peut le voir sur la capture, la VM n’est pas encore en cluster.

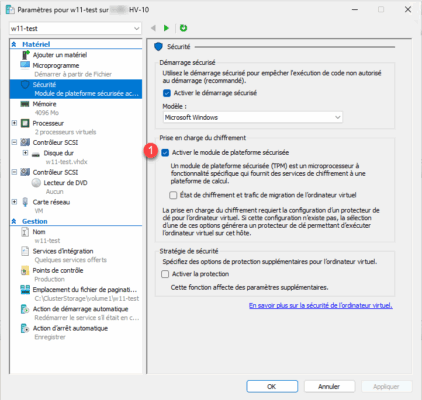

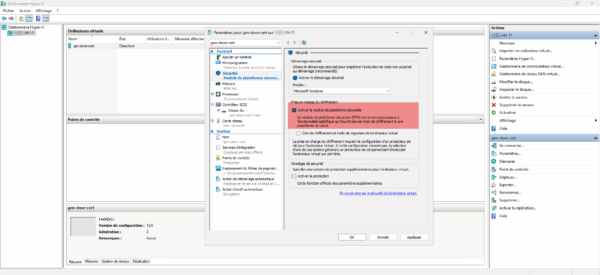

Dans les paramètres de sécurité, vous devez ajouter la prise en charge du chiffrement, pour cela cocher la case : Activer le module de plateforme sécurisée 1 sur l’ordinateur virtuel.

L’ordinateur virtuel est maintenant équipé d’une puce TPM qui va nous permettre le chiffrement des lecteurs avec Bitlocker.

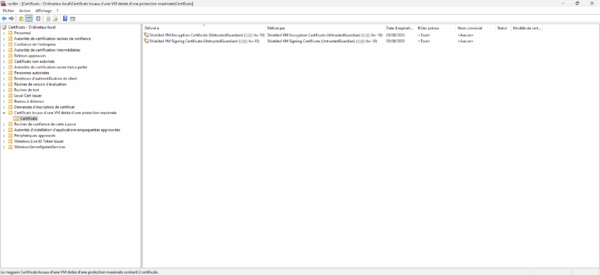

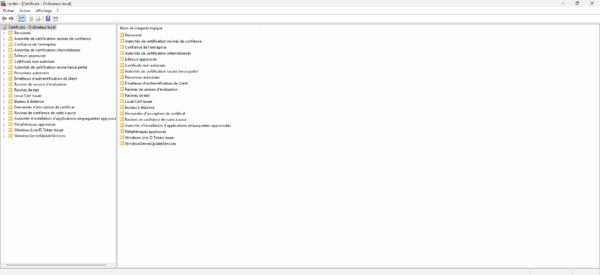

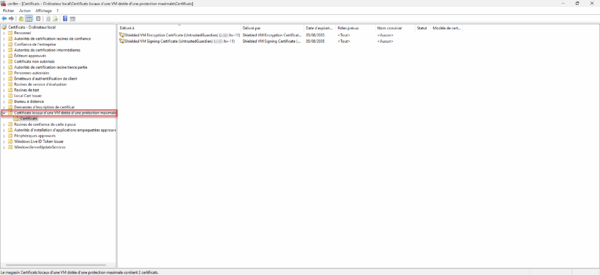

Lors de l’ajout de la première puce sur un ordinateur virtuel sur Hyper-V, cela créer un nouveau magasin de certificat sur l’hôte Hyper-V qui contient les certificats qui vont permettre le chiffrement, ce magasin s’appel : Certificat locaux d’une VM dotée d’une protection maximale et contient deux certificat liés à l’hôte.

Nous reviendrons après vers ces certificats.

Chiffre avec Bitlocker le disque de l’ordinateur virtuel

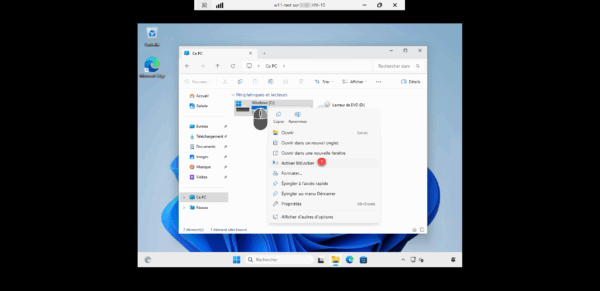

Maintenant, nous allons chiffrer le lecteur C de l’ordinateur virtuel, pour cela faire un clic droit sur lecteur et cliquer sur Activer BitLocker 1.

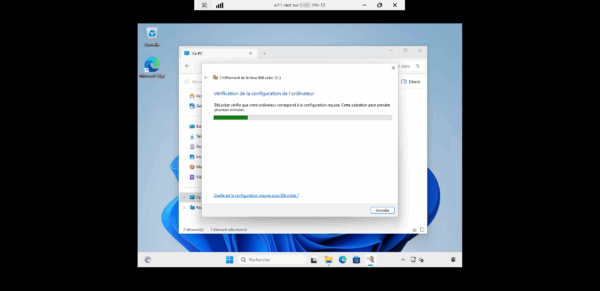

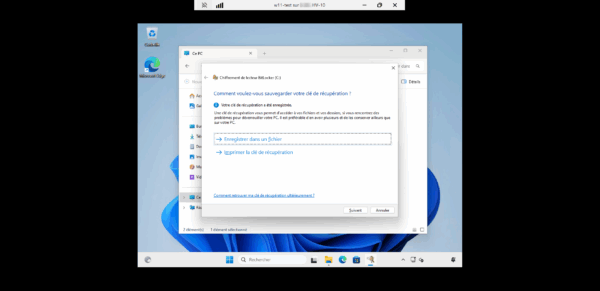

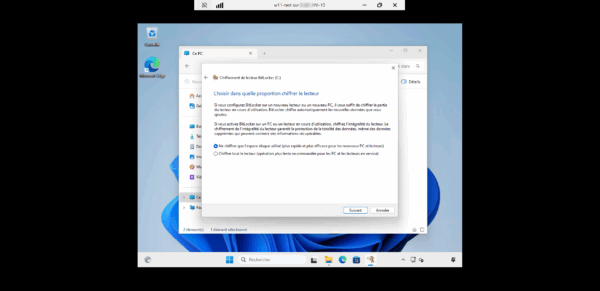

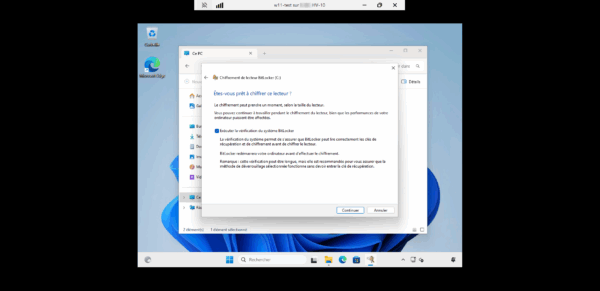

Suivre les étapes de l’assistant pour activer le chiffrement BitLocker sur le lecteur …

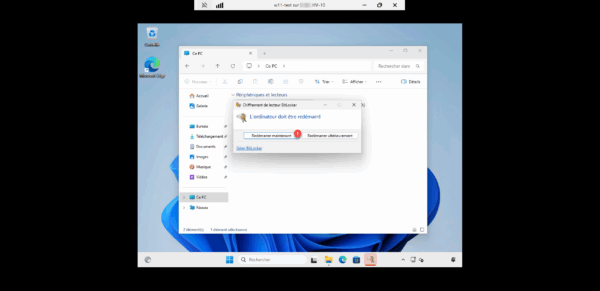

A la fin de l’assistant, cliquer sur le bouton Redémarrer maintenant 1 pour appliquer la configuration de BitLocker …

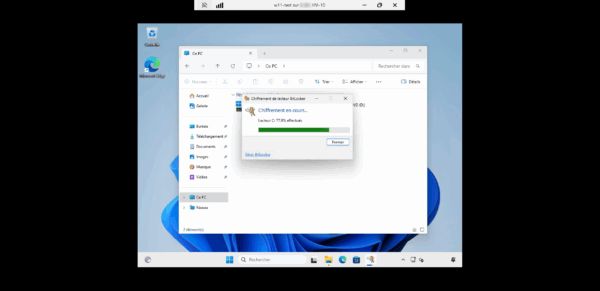

Après le redémarrage, on peut voir que le chiffrement du lecteur est en cours …

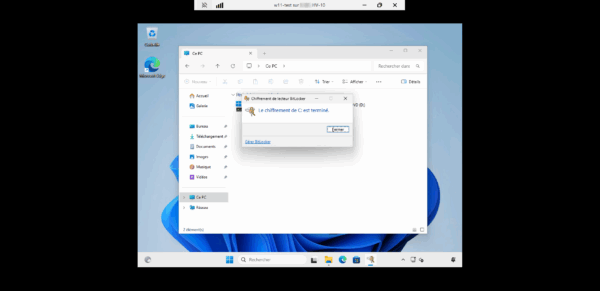

Le chiffrement du lecteur est terminé.

Le disque de l’ordinateur virtuel est chiffré.

Ajouter de l’ordinateur virtuel dans le cluster Hyper-V

Pour le moment, l’ordinateur virtuel n’est pas en cluster, pour commencer, nous allons l’ajouter au cluster.

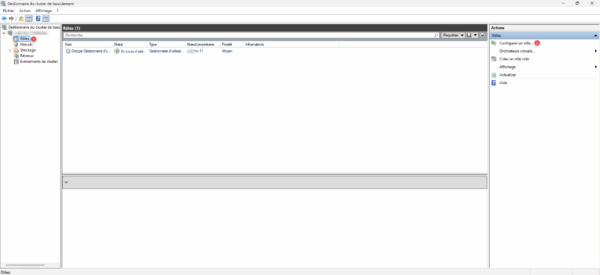

Depuis la console : Gestionnaire de cluster de basculement, aller sur les Rôles 1 puis cliquer sur Configurer un rôle 2, qui va nous permettre d’ajouter l’ordinateur virtuel dans le cluster Hyper-V.

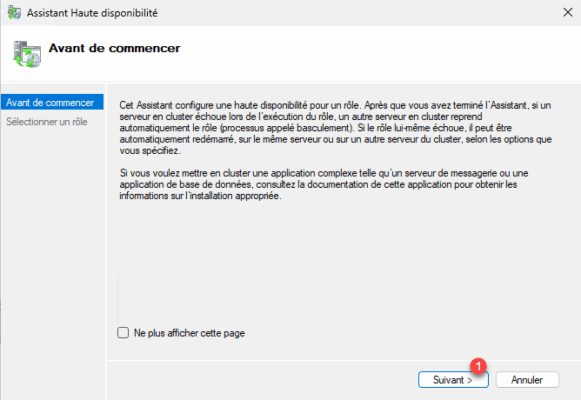

Au lancement de l’assistant, cliquer sur le bouton Suivant 1.

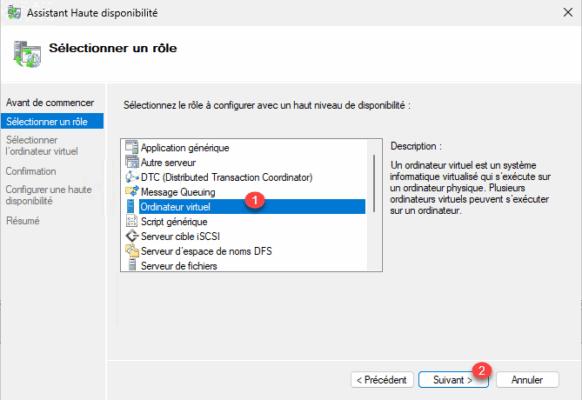

Sélectionner le rôle Ordinateur virtuel 1 et cliquer sur le bouton Suivant 2.

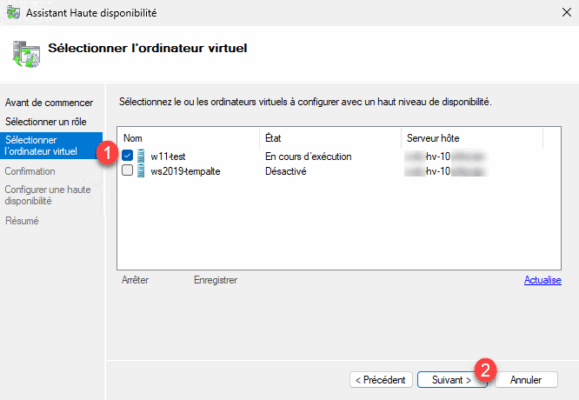

Sélectionner l’ordinateur virtuel 1 puis cliquer sur Suivant 2.

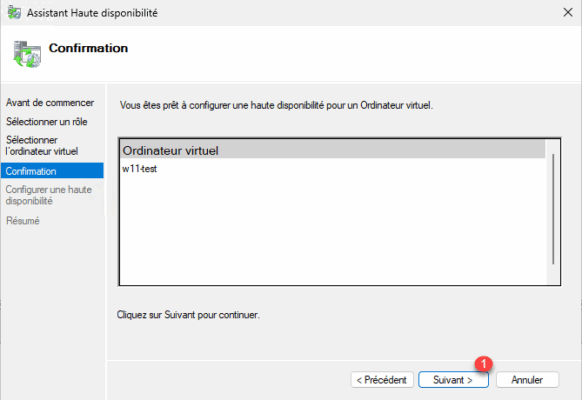

Confirmer l’ajout de l’ordinateur virtuel dans le cluster Hyper-V en cliquant sur Suivant 1.

L’opération terminée, fermer l’assistant en cliquant sur le bouton Terminer 1.

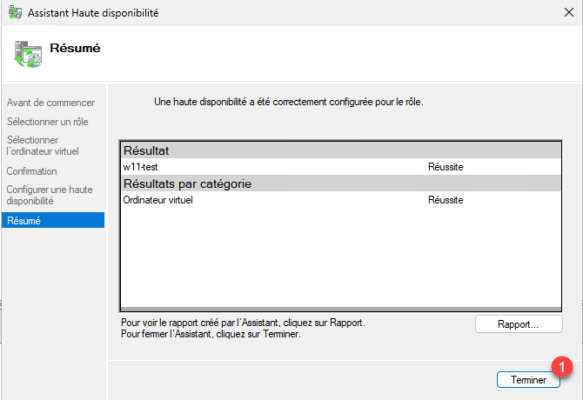

L’ordinateur virtuel est ajouté au rôle en cluster.

Configurer les nœuds du cluster Hyper-V pour la prise en charge des puces TPM des autres hôtes

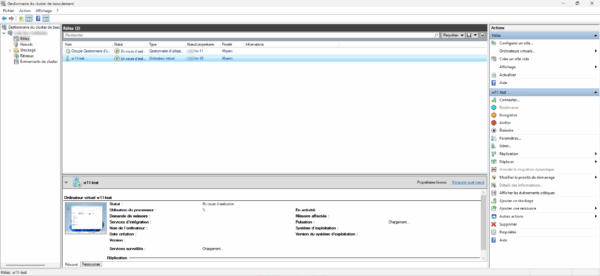

Si on tente une migration dynamique vers un autre hôte (nœud) du cluster Hyper-V, celle-ci sera en échec à cause d’une erreur TPM, car l’autre nœud n’a pas connaissance des certificats utilisé par la puce TPM.

Les étapes qui vont suivre vont être à réaliser sur chaque nœuds du cluster Hyper-V.

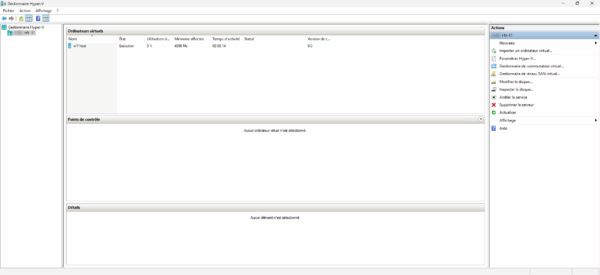

Créer un ordinateur virtuel avec une puce TPM pour créer le magasin de certificat

Par défaut, le magasin : Certificat locaux d’une VM dotée d’une protection maximale n’est pas créer, comme on peut le voir sur la capture ci-dessous qui a été faite sur un autre nœud (HV-11).

Commencer par créer un ordinateur virtuel de génération 2 :

Ouvrir les paramètres de l’ordinateur et ajouter une puce TPM.

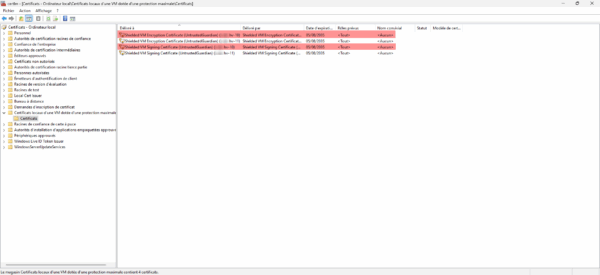

L’ajout d’une puce TPM à un ordinateur virtuel va créer le magasin de certificat : Certificat locaux d’une VM dotée d’une protection maximale sur l’hôte Hyper-V ainsi que les deux certificats qui permettent la gestion des puces TPM sur les VM.

Exporter les certificats Shielded VM

De chaque nœuds du cluster Hyper-V, il faut exporter les deux certificats (Shielded VM Encryption Certificate et Shielded VM Signing VM) avec leur clé privée.

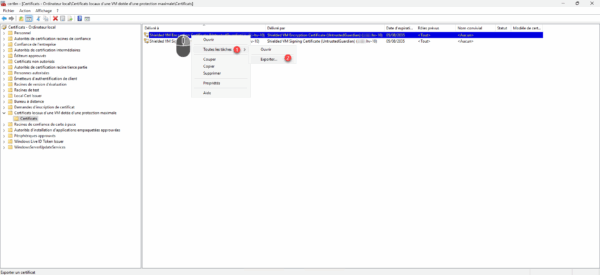

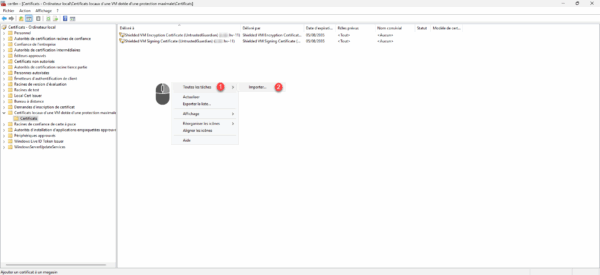

Faire un clic droit sur le certificat, puis aller sur Toutes les tâches 1 et cliquer sur Exporter 2.

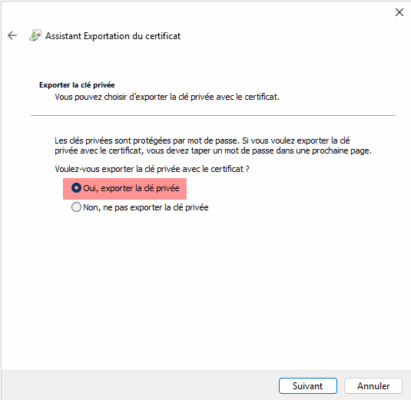

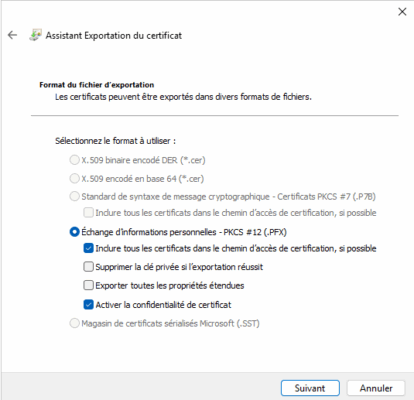

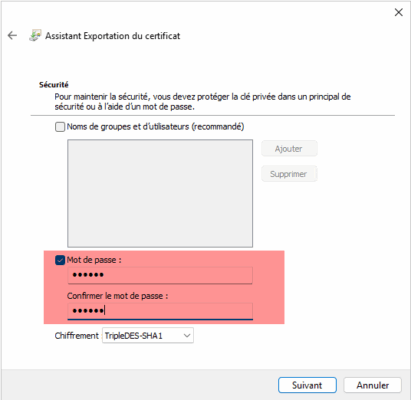

Suivre l’assistant d’Exportation de certificat, il faut cocher la case Oui, exporter la clé privée et configurer le mot de passe.

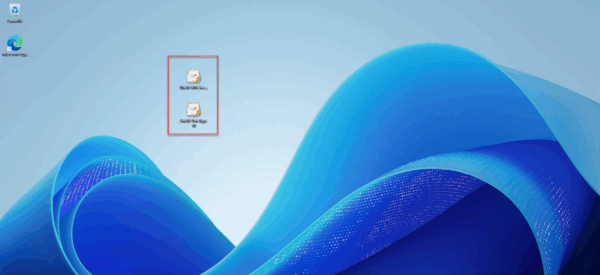

Les deux certificats de l’ôte Hyper-V (HV10) sont exportés.

Importer les certificats Shielded VM des autres hôtes Hyper-V du cluster

Afin de pouvoir déplacer les ordinateurs virtuels d’un nœud à un autre, sur chaque hôte Hyper-V du cluster, il faut importer les certificats de tous les nœuds.

Aller dans le magasin Certificat locaux d’une VM dotée d’une protection maximale puis dans le dossier Certificats, faire un clic droits dans la zone centrale puis aller sur Toutes les tâches 1 et cliquer sur Importer 2.

Suivre l’assistant pour importer pour importer les certificats.

Les certificats de serveur (HV10) ont été importé sur l’hôte (HV11).

La configuration des hôtes Hyper-V est terminées.

Si vous avez des hôtes Hyper-V standalone (hors cluster) et que vous souhaitez des déplacer des ordinateurs virtuels entre les serveurs Hyper-V, cette configuration s’applique également, de même si vous faites des déplacements entre différents clusters.

Déplacer un ordinateur virtuel sur un autre nœud du cluster Hyper-V

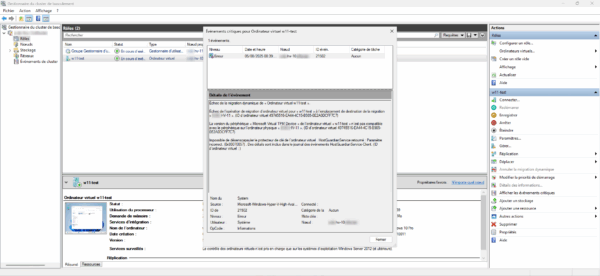

Le déplacement d’un nœud à un autre devrait fonctionné normalement, comme on peut le voir sur l’image ci-dessous, l’ordinateur est en cours de migration (dynamique) du nœud HV10 au nœud HV11.

L’ordinateur virtuel est migré sur le serveur HV11.

FAQ

Pourquoi chiffrer une machine virtuelle dans un cluster Hyper-V ?

Le chiffrement d’une VM avec BitLocker permet de sécuriser les données sensibles contre les accès non autorisés, y compris en cas de vol ou de copie du disque virtuel. C’est également une exigence dans de nombreuses politiques de sécurité ou de conformité (ex. : RGPD, ISO 27001, PCI-DSS).

Est-il possible d’utiliser BitLocker dans une VM hébergée sur Hyper-V ?

Oui, il est possible de chiffrer un disque virtuel avec BitLocker dans une VM Hyper-V, à condition d’activer une puce TPM virtuelle dans les paramètres de la machine. Celle-ci simule un Trusted Platform Module pour permettre l’intégration sécurisée de BitLocker.

Le chiffrement avec BitLocker a-t-il un impact sur les performances ?

L’impact est généralement faible grâce à l’optimisation des performances dans les versions récentes de Windows et Hyper-V. Cependant, sur des systèmes à forte charge ou avec des disques non-SSD, un léger ralentissement peut être observé, notamment lors de l’accès massif aux données.

Quels sont les impacts du chiffrement sur la sauvegarde ?

Le principal impact est la perte de capacité de déduplication et de sauvegarde incrémentielle efficace. Les données étant chiffrées, elles apparaissent comme des blocs uniques pour les outils de sauvegarde, ce qui augmente les volumes de sauvegarde et les temps de traitement.

Comment sauvegarder efficacement une VM chiffrée ?

Pour contourner les limitations du chiffrement, il est recommandé d’utiliser un agent de sauvegarde dans la VM. Cela permet d’accéder aux données en clair depuis l’intérieur du système. L’autre option est de faire des sauvegardes complètes régulières, mais cela consomme beaucoup d’espace.

La déduplication sur baie de stockage ou backup est-elle compatible avec BitLocker ?

Non. Une fois chiffrées, les données ne présentent plus de redondance exploitable pour les mécanismes de déduplication. Cela entraîne une augmentation de l’espace disque utilisé et réduit l’efficacité des systèmes de stockage optimisés

Le chiffrement des machines virtuelles avec BitLocker et une puce TPM virtuelle dans un environnement Hyper-V permet de renforcer considérablement la sécurité des données, en particulier dans des contextes sensibles ou soumis à des obligations de conformité. Cette configuration s’intègre parfaitement à un cluster Hyper-V, tout en tirant parti des fonctionnalités natives de Windows Server.

Cependant, cette approche implique également des contraintes, notamment au niveau de la sauvegarde, de la déduplication et des performances globales de stockage. Il est donc essentiel de bien évaluer ces impacts avant de généraliser l’usage du chiffrement, et d’adapter sa stratégie de sauvegarde en conséquence.

En sécurisant correctement vos VM, vous améliorez la résilience de votre infrastructure face aux menaces actuelles, tout en répondant aux exigences croissantes en matière de protection des données.