Sommaire

Dans ce tutoriel, nous allons découvrir étape par étape comment déployer le rôle AD FS (Active Directory Federation Services). Cette solution vous permettra de mettre en place un portail SSO (Single Sign-On) sécurisé, facilitant l’accès à vos applications internes comme externes. Grâce à AD FS, vous pourrez centraliser l’authentification de vos utilisateurs, simplifier leur expérience de connexion tout en renforçant la sécurité grâce à la fédération d’annuaire. Ce guide vous accompagnera depuis l’installation jusqu’à la configuration complète, pour tirer pleinement parti des fonctionnalités offertes par AD FS.

Présentation d’ADFS

ADFS et le proxy qui l’accompagne permettent de mettre plusieurs choses en place :

- Un système de SSO (pour les applications compatibles à l’aide d’OpenID et SAML) qui permet l’authentification unique, en s’appuyant sur plusieurs standard comme SAML. L’utilisation de ADFS, permet de s’authentifier avec son compte AD sans avoir de faire de liaison directe entre l’application et l’annuaire AD. Cette solution est aussi pratique pour les applications de type cloud, cela permet d’utiliser les comptes local de l’Active Directory sans avoir besoin de liaison directe entre l’application et un contrôleur de domaine.

- Une sécurisation en gérant l’authentification avant l’application

- L’approbation entre plusieurs domaines par la communication de proxy ADFS (différents de l’approbation de domaine au sein de l’active directory).

Prérequis

Pour la réalisation de ce tutoriel voici les machines utilisées :

- LAB-AD1 : AD / DHCP / DNS / IIS

- LAB-ADFS : ADFS

- LAB-ADFS-PROXY : Proxy WAP(normalement à placer en DMZ)

- Un client

- Générer un certificat pour la liaison HTTPS avec les services ADFS (fs.lab.intra) et l’installer sur le serveur ADFS dans le magasin personnel.

- Générer un certificat pour la liaison HTTPS pour le site de test (*.lab.intra) et l’installer sur le serveur IIS dans le magasin personnel.

J’ai utilisé le serveur AD1 pour avoir une page web de test. Sur le client pour fonctionner l’url de fédération doit pointer sur le proxy.

Pour générer les certificats, j’ai utilisé itisscg, en production, vous devez utiliser un certificat qui émane d’une autorité de certification reconnue ou utiliser une autorité de certification interne (AD CS).

ADFS : installation du rôle

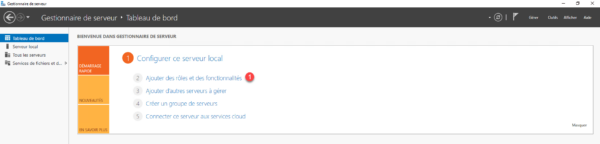

Depuis le Gestionnaire de serveur, cliquer sur Ajouter des rôles et des fonctionnalités 1 pour ouvrir l’assistant.

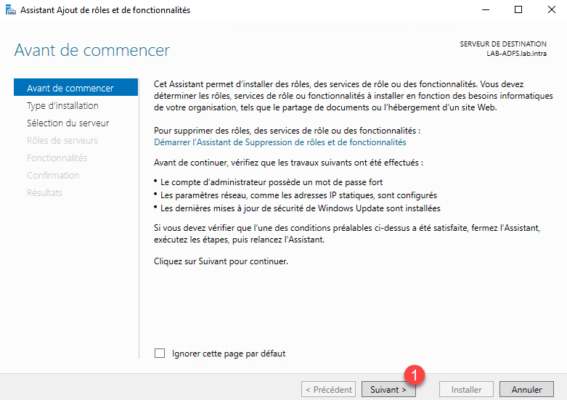

Au lancement de l’assistant, cliquer sur Suivant 1.

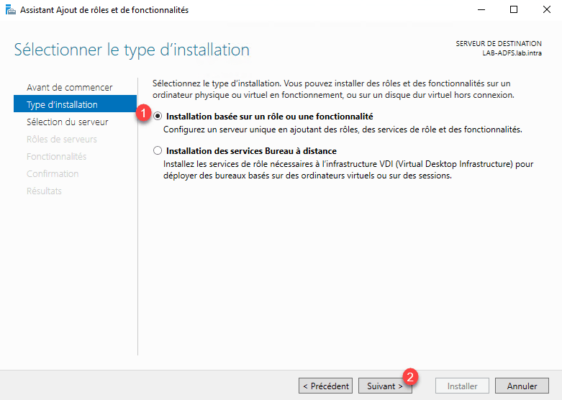

Sélectionner l’option Installation basée sur un rôle ou une fonctionnalité 1 et cliquer sur Suivant 2.

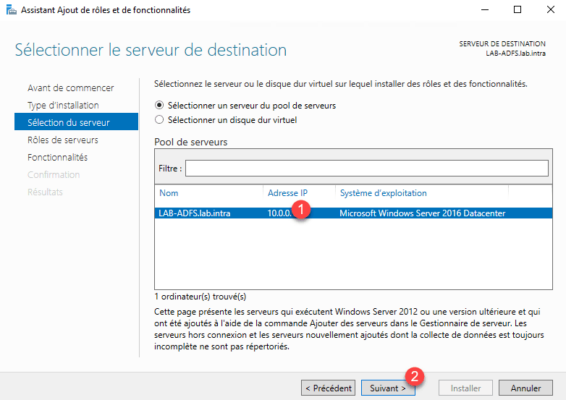

Sélectionner le serveur 1 et cliquer sur Suivant 2.

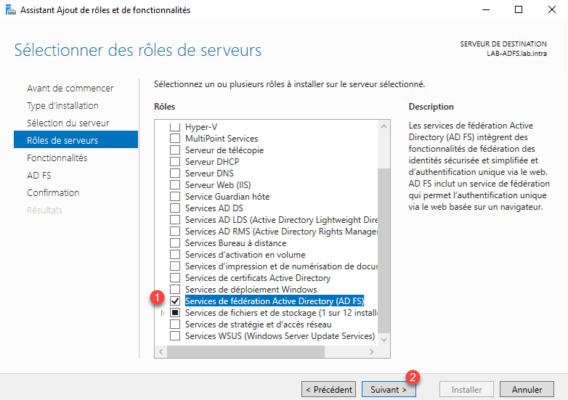

Cocher le rôle Services de fédération Active Directory (AD FS) 1 et cliquer sur Suivant 2.

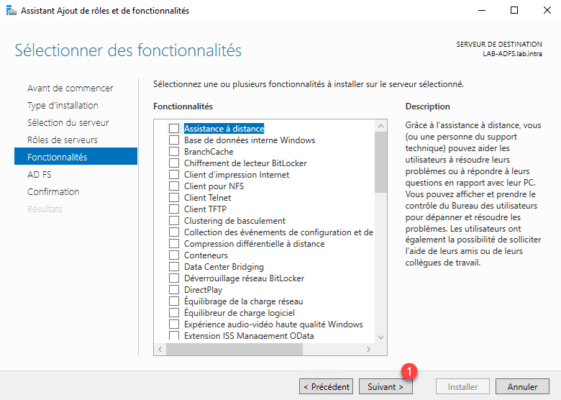

Passer la liste des fonctionnalités en cliquant sur Suivant 1.

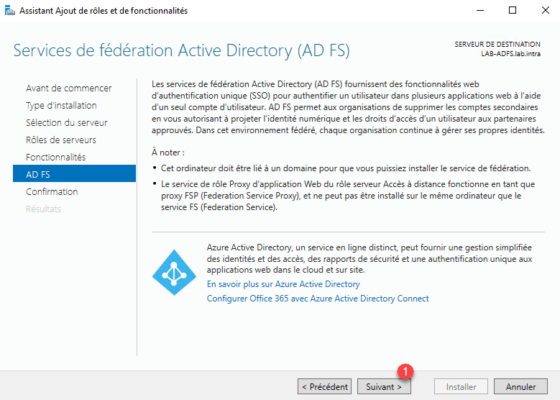

Une résumé du rôle AD FS s’affiche, cliquer sur Suivant 1.

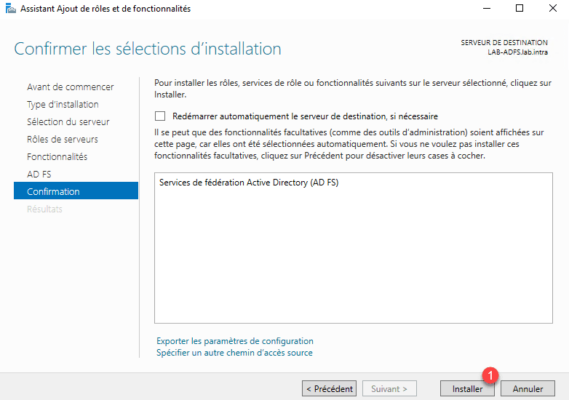

Cliquer sur Installer 1.

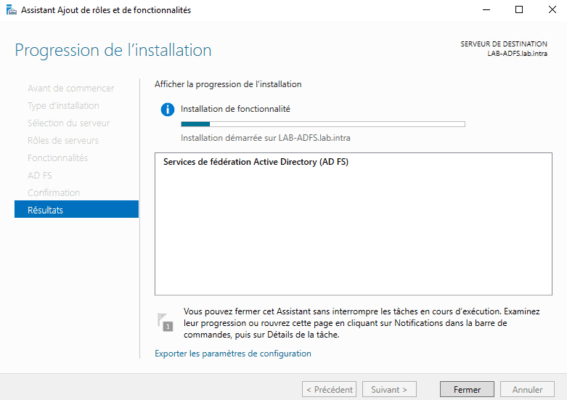

Patienter pendant l’installation …

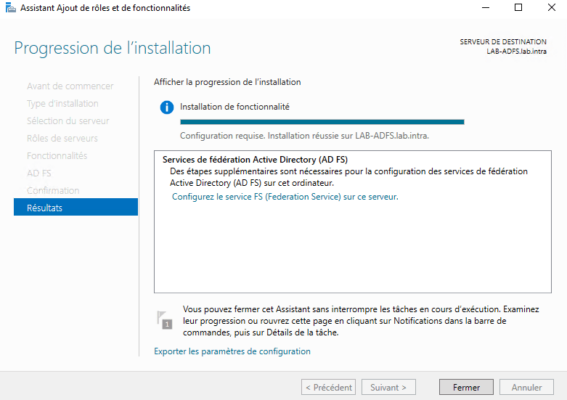

Une fois l’installation terminée, fermer l’assistant en cliquant sur Terminer 1.

Maintenant qu’AD FS est installé, nous allons passer à la configuration post-installation.

AD FS : configuration post-installation

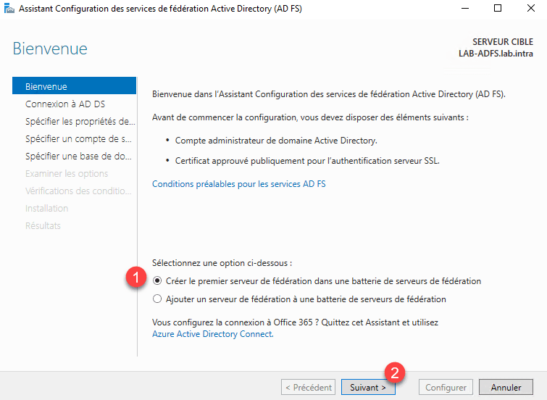

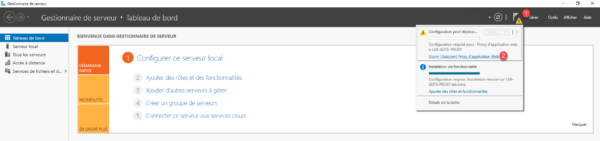

Sur le Gestionnaire de serveur, cliquer sur l’icône de notification 1 puis sur Configure le service FS 2 pour lancer l’assistant.

Vue que c’est le premier serveur AD FS, sélectionner l’option Créer le premier serveur de fédération dans une batterie de serveurs de fédération 1 et cliquer sur Suivant 2.

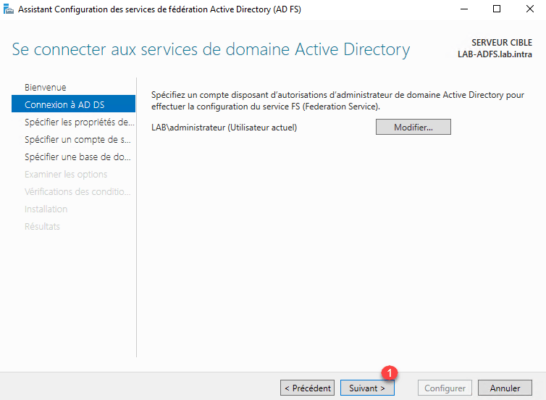

Configurer un compte pour effectuer la configuration, j’ai utilisé le compte Administrateur et cliquer sur Suivant 1.

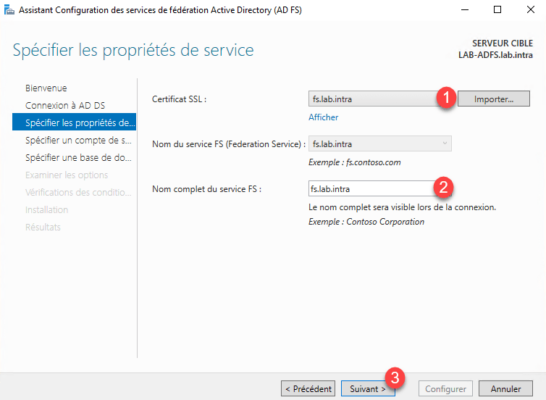

Choisir le certificat généré pour le service de fédération 1, configurer le nom 2 (vous pouvez mettre ce que vous souhaitez) et cliquer sur Suivant 3.

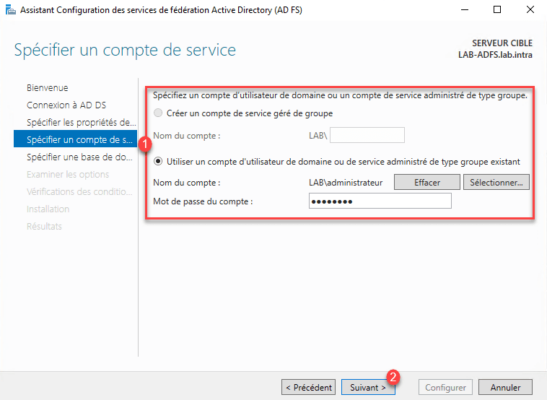

Pour fonctionner le service AD FS à besoin d’un compte de service, dans l’environnement de test, j’ai utilisé le compte Administrateur. Indiquer un compte de service 1 et cliquer sur Suivant 2.

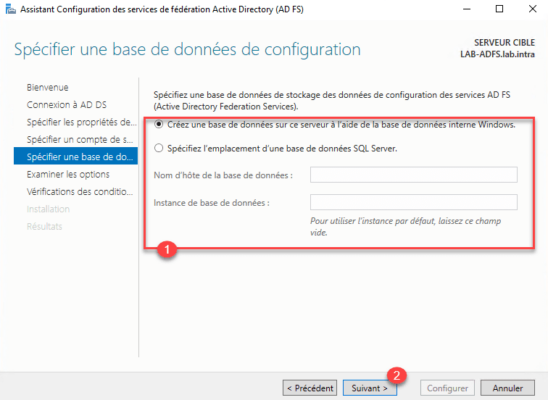

Indiquer la base de données 1 et cliquer sur Suivant 2. Etant dans un environnement LAB, j’ai utilisé la base Interne à Windows, dans un environnement de production avec une batterie de plusieurs, il est conseillé d’utiliser un base SQL Server sur un autre serveur.

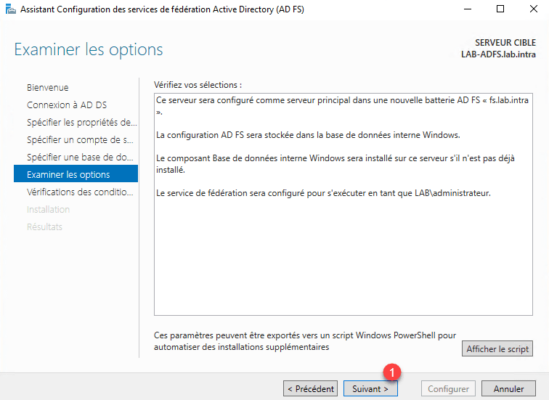

Un résumé de la configuration s’affiche, cliquer sur Suivant 1.

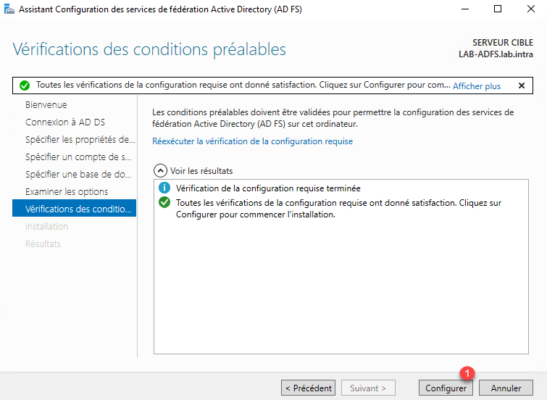

Une fois les tests de vérification effectués, cliquer sur Configurer 1.

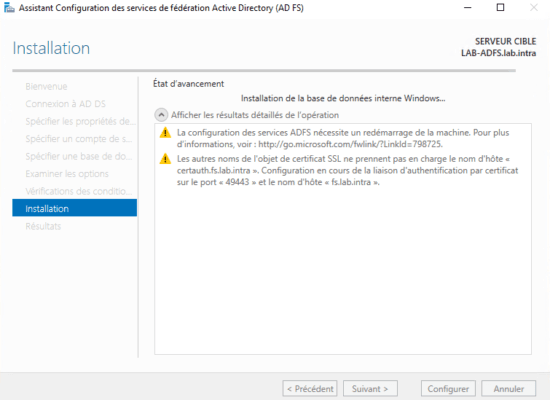

Patienter pendant l’application de la configuration…

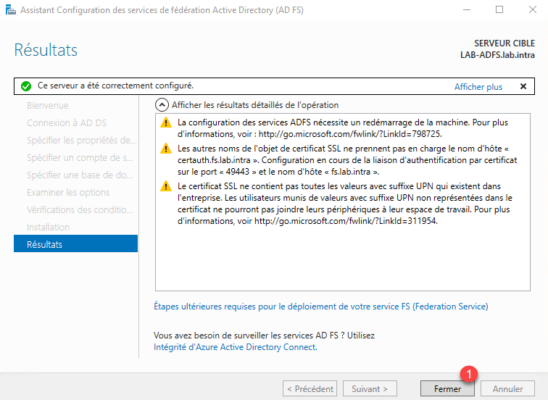

La configuration appliquée, quitter l’assistant en cliquant sur Fermer 1.

Premiers pas avec AD FS – Active Directory Federation Services

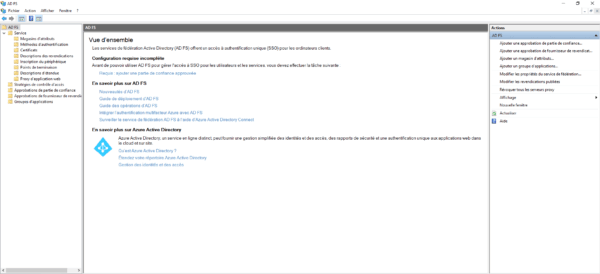

Console d’administration

Sur le serveur lancer la console d’administration AD FS.

C’est depuis cette console que se configure les différentes options d’authentification et de revendication ainsi que les fédérations.

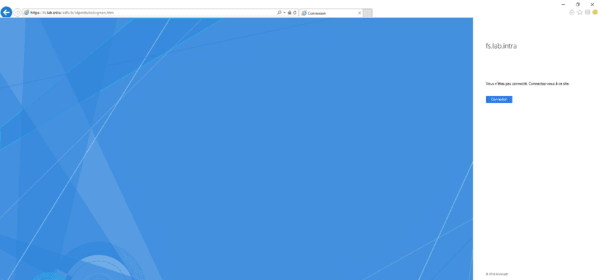

Tester le portail d’authentification

Ajouter un enregistrement DNS correspondant au nom fqdn du certificat et le faire pointer sur le serveur AD FS.![]()

A faire si vous êtes sur Windows 2016 ou + :

Ouvrir une fenêtre powershell et entrer la commande suivante :

Get-AdfsProperties | Select-Object EnableIdpInitiatedSignonpageSi le retour de la commande est False, entrer la commande suivante :

Set-AdfsProperties –EnableIdpInitiatedSignonPage $TrueLancer un navigateur internet entrer l’adresse suivante : https:///adfs/ls/idpinitiatedsignon.htm

Cliquer sur le bouton Connexion pour vous identifier.

Installer et configurer le proxy AD FS – WAP

Installation de Web Application Proxy

Maintenant que le service AD FS est installé et configuré, nous allons installer le proxy AD FS qui s’appuie sur la fonctionnalité WAP (Web Application Proxy) pour mettre en place la pré authentification.

Il est possible d’utiliser WAP sans authentification comme on le ferait avec ARR.

Sur le serveur LAB-ADFS-PROXY, lancer le gestionnaire de serveur et cliquer sur Ajouter des rôles et des fonctionnalités 1.

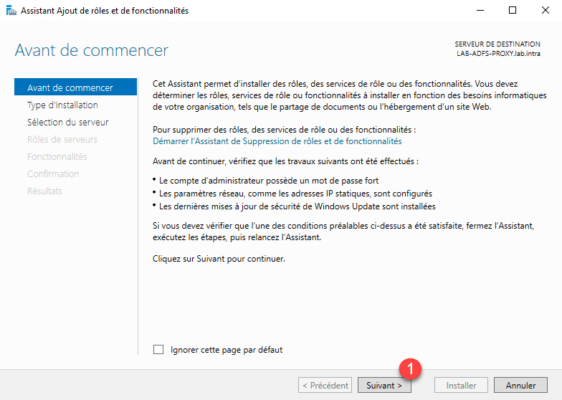

Au lancement de l’assistant cliquer sur Suivant 1.

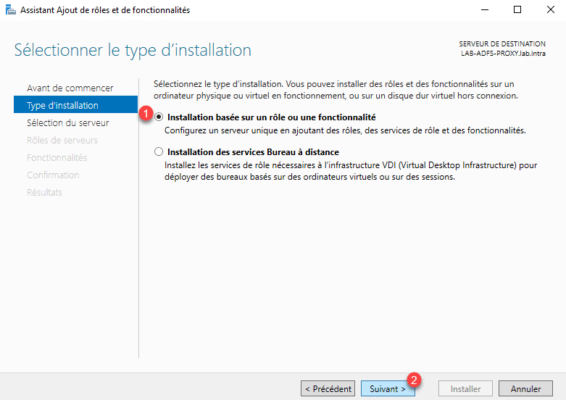

Sélectionner Installation basée sur un rôle ou une fonctionnalité 1 puis cliquer sur Suivant 2.

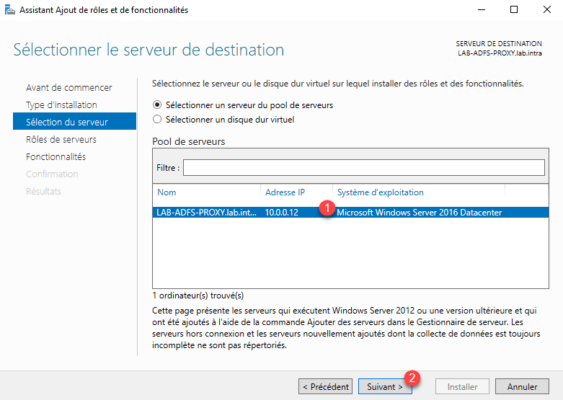

Sélectionner le serveur 1 et cliquer sur Suivant 2.

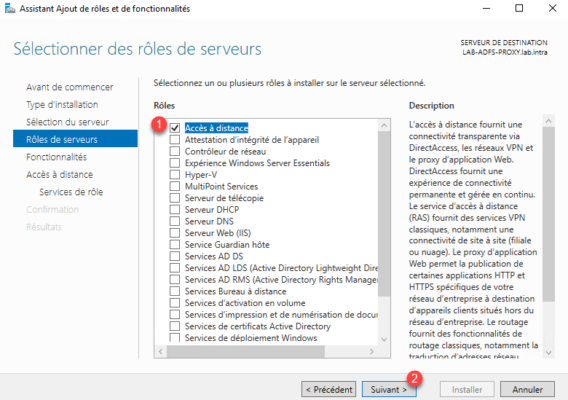

Dans la liste des rôles cocher la case Accès distant 1 et cliquer sur Suivant 2.

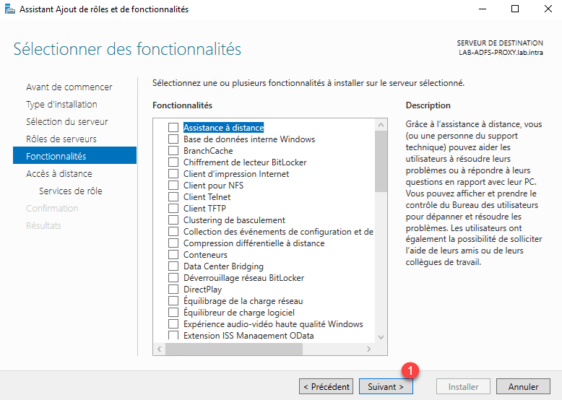

Passer les fonctionnalités en cliquant sur Suivant 1.

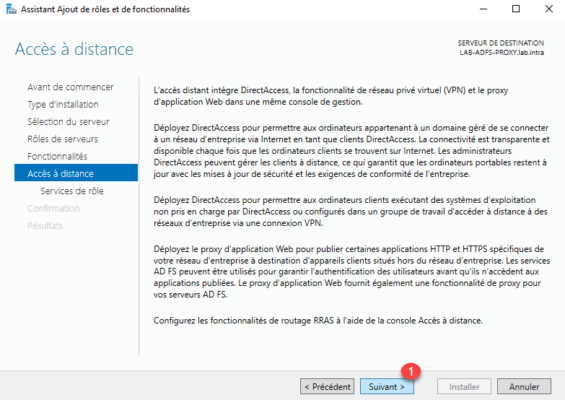

Un résumé du rôle Accès distant s’affiche, cliquer sur Suivant 1.

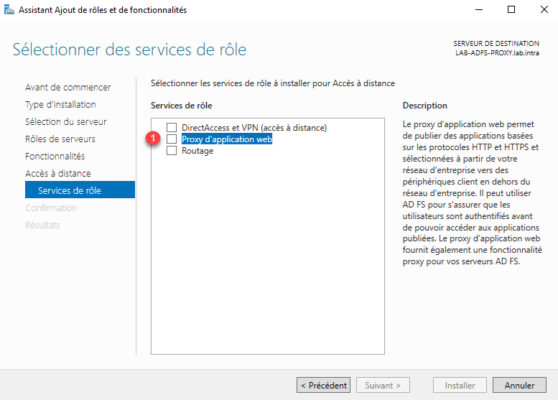

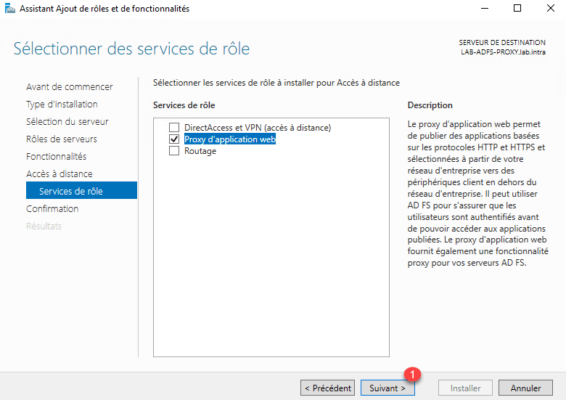

Le rôle accès distant propose 3 services, cocher Proxy d’application web 1.

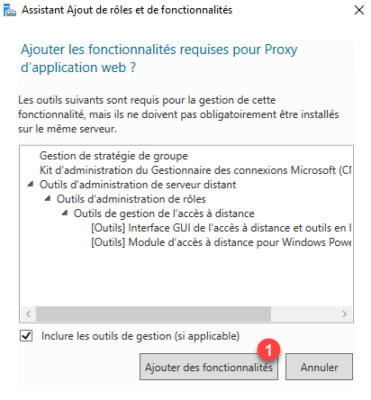

Confirmer l’ajout des dépendances en cliquant sur le bouton Ajouter des fonctionnalités 1.

Une fois le service sélectionné, cliquer sur Suivant 1.

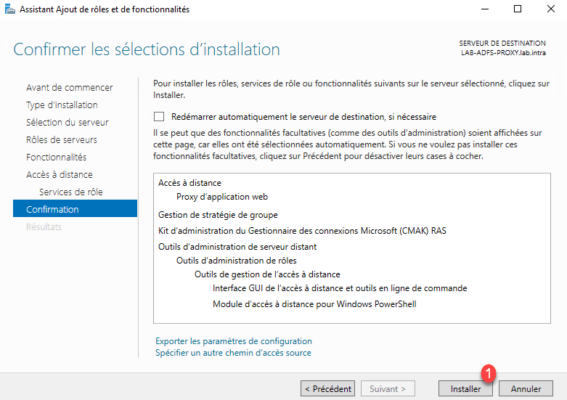

Cliquer sur Installer 1.

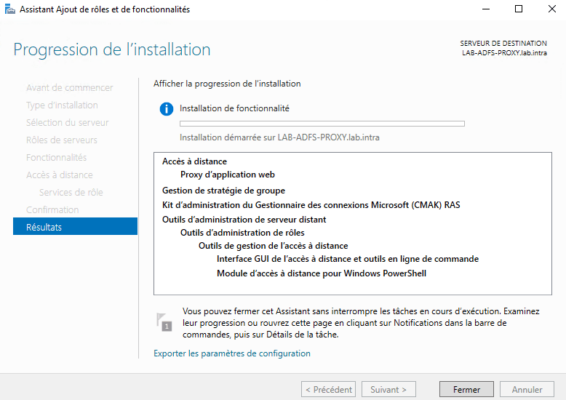

Patienter pendant l’installation du rôle Accès distant et du service WAP…

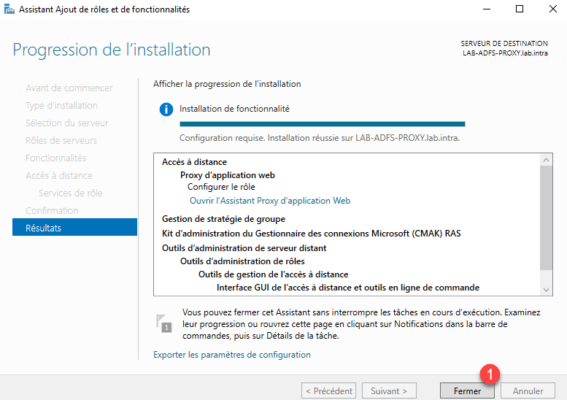

L’installation terminée, quitter l’assistant en cliquant sur Fermer 1.

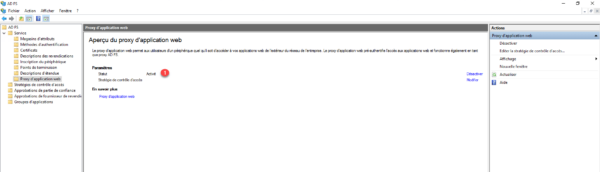

Configuration post installation de WAP

Comment pour le rôle AD FS, la fonctionnalité de proxy (WAP) nécessite une configuration post-installation.

Si cela n’est pas fait, installer le certificat utilisé par le service de fédération dans le magasin personnel et dans le magasin Autorité de certification racine de confiance du serveur.

Depuis le gestionnaire de serveur, cliquer sur l’icône de notification 1 puis sur Ouvrir l’assistant Proxy d’application Web 2.

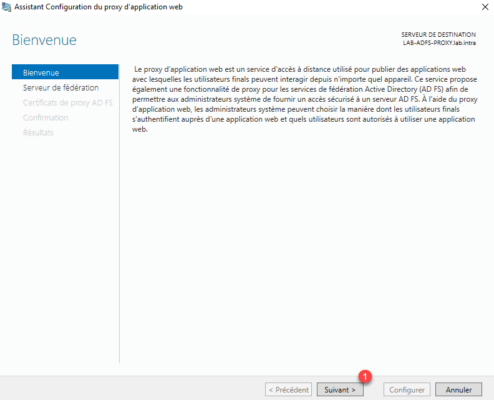

Au lancement de l’assistant, cliquer sur Suivant 1.

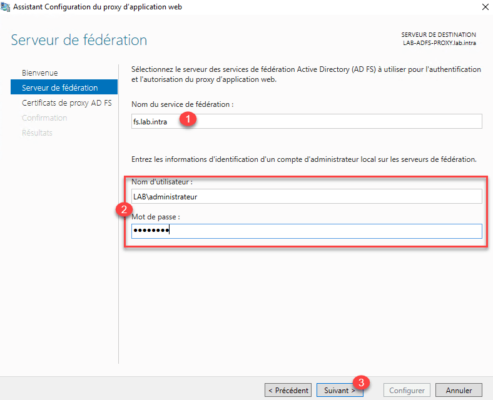

Entrer le nom du service de fédération 1 et indiquer un compte avec les droits Administrateur 2 puis cliquer sur Suivant 3.

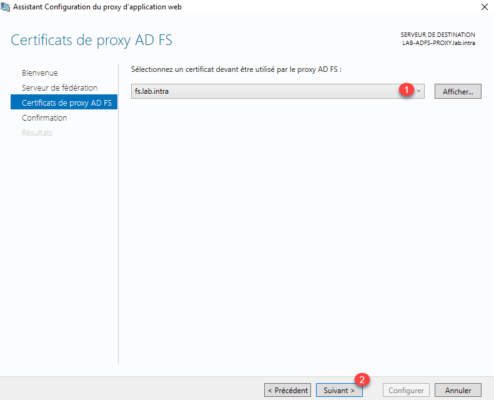

Choisir le certificat 1 et cliquer sur Suivant 2.

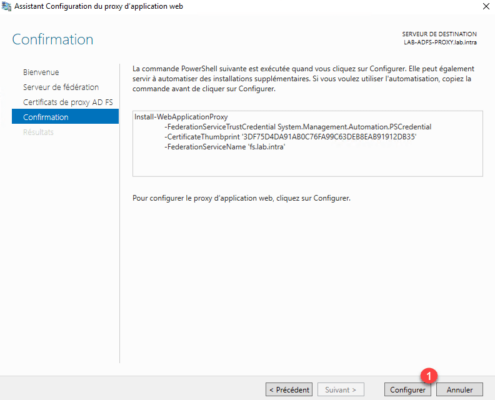

Confirmer la configuration en cliquant sur le bouton Configurer 1.

Patienter pendant la configuration du proxy WAP …

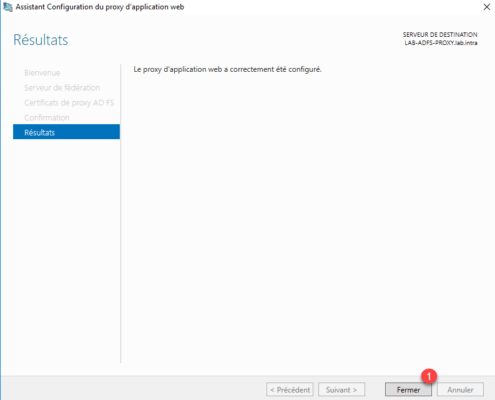

Le proxy est maintenant configuré, quitte l’assistant en cliquant sur Fermer 1.

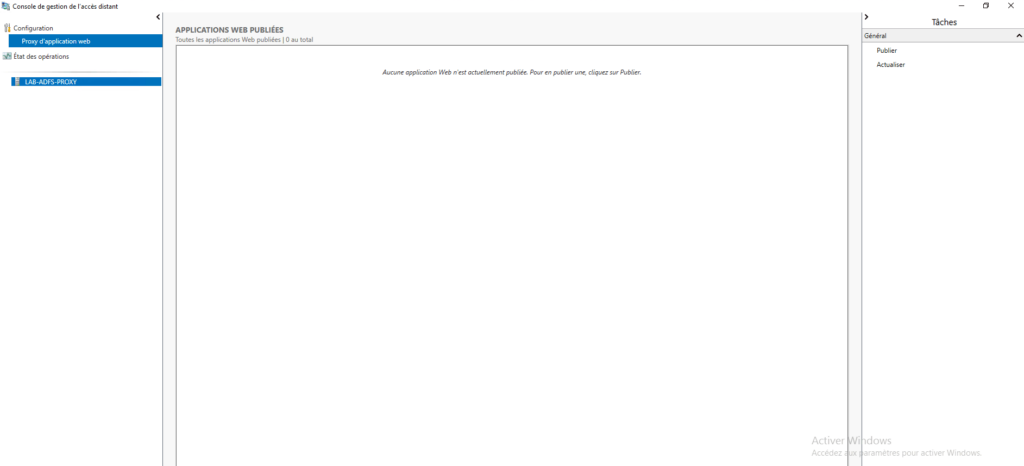

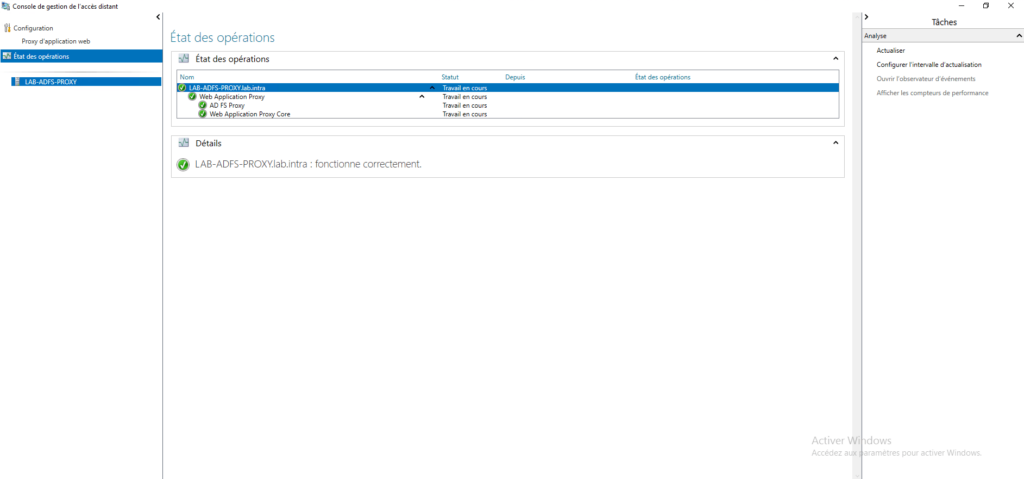

La console d’administration s’ouvre automatiquement :

Sur le serveur AD FS, ouvrir la console d’administration et vérifier que le statut du proxy soit bien activé 1.

Utiliser le proxy WAP

Utilisation du WAP sans authentification

Dans cette partie, nous allons mettre en place une règle waP sans authentification pour aller consulter le site IIS sur le serveur LAB-AD1.

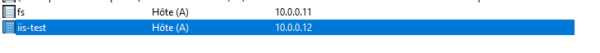

Avant de comment, il faut créer un enregistrement DNS qui va pointer sur le serveur proxy, dans l’exemple, l’enregistrement iis-test.lab.intra va pointer sur l’IP du serveur WAP.

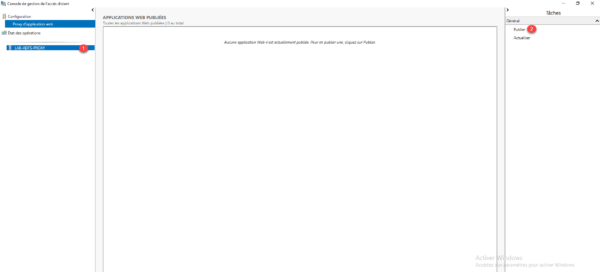

Configuration

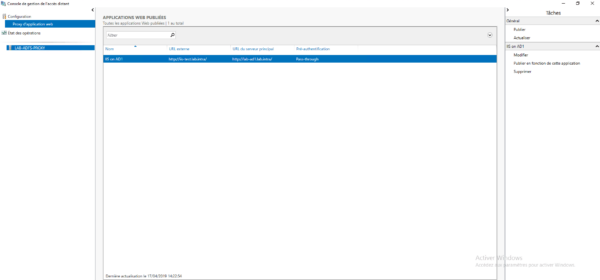

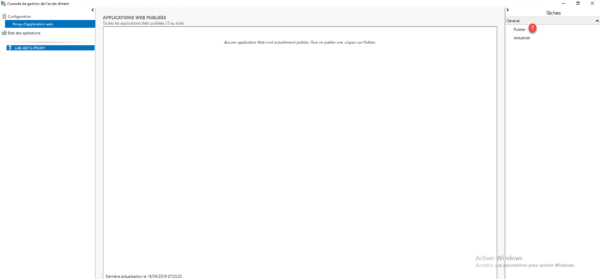

Depuis la console de gestion de l’accès distant, sélectionner le proxy 1 et cliquer sur Plublier 2.

Au lancement de l’assistant, cliquer sur Suivant 1.

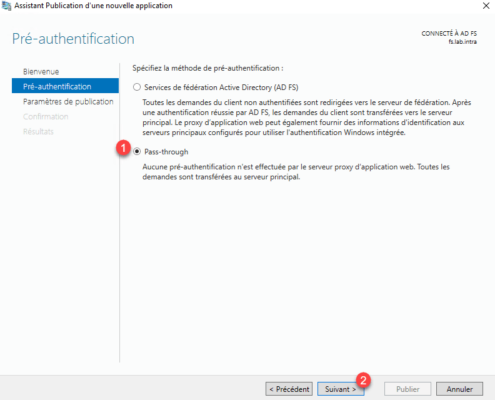

Choisir l’option Pass-trough 1 puis cliquer sur Suivant 2.

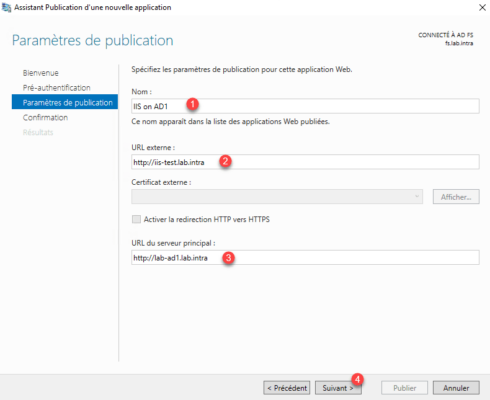

Donner un nom pour la publication 1, entrer l’url d’accès externe 2 et l’url du serveur en interne 3 puis cliquer sur Suivant 4.

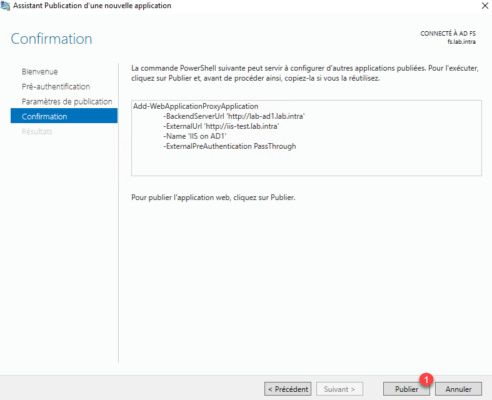

Confirme la publication en cliquant sur Publier 1.

Une fois la configuration terminée, cliquer sur Fermer 1 pour quitter l’assistant.

L’application est disponible dans la console.

Ajouter un enregistrement DNS pour résoudre le nom externe en interne.

Test

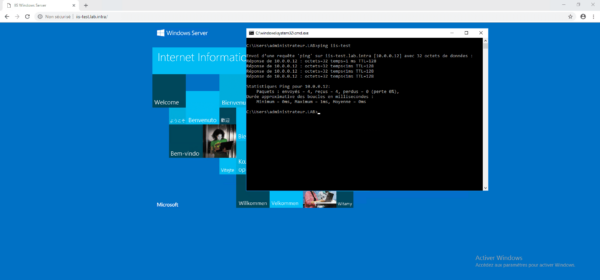

Depuis un poste client, lancer un navigateur internet et entrer l’adresse externe du site, la page par défaut de IIS s’affiche.

Utilisation du WAP avec authentification

Dans cette partie, nous allons voir comment ajouter une authentification pour accéder à la page du serveur IIS.

Dans la console du proxy supprimé la publication. Pour fonctionner, il faut que le domaine fs.lab.intra pointe également sur le serveur proxy, j’ai donc ajouté dans le fichier host du client de test un enregistrement.

Pour cette partie, j’ai également activé la liaison HTTPS sur le site IIS et installer les certificats pour assurer le bon fonctionnement.

Configuration

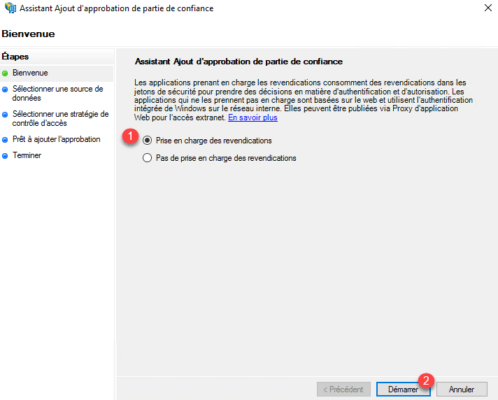

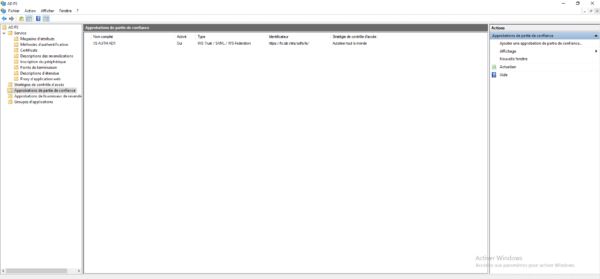

Sur la console AD FS, aller sur le dossier Approbation de partie de confiance 1 et cliquer sur Ajouter une approbation de partie de confiance 2 dans le menu Actions.

A l’ouverture de l’assistant, choisir l’option Prise en charge des revendications 1 et cliquer sur Démarrer 2.

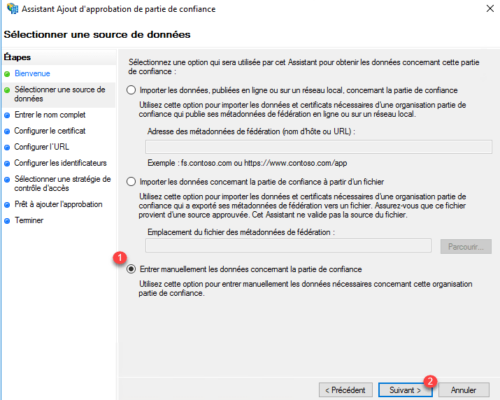

Choisir l’option Entrer manuellement les données concernant la partie de confiance 1 et cliquer sur Suivant 2.

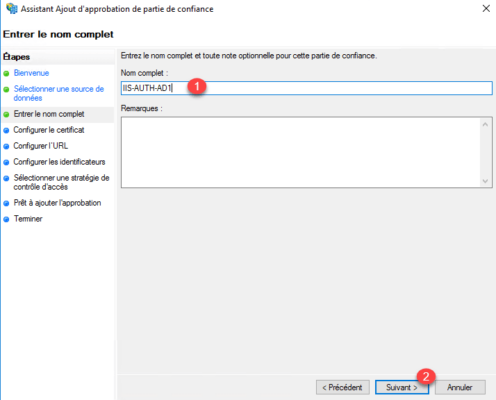

Entrer le nom 1 pour la partie de confiance et cliquer sur Suivant 2.

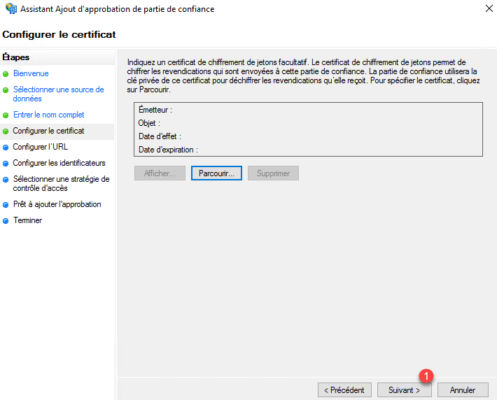

Passer la partie certificat pour le chiffrement du jeton en cliquant sur Suivant 1.

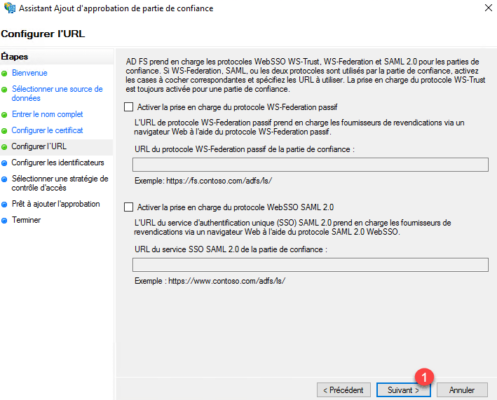

Configuration d’url, cliquer sur Suivant 1.

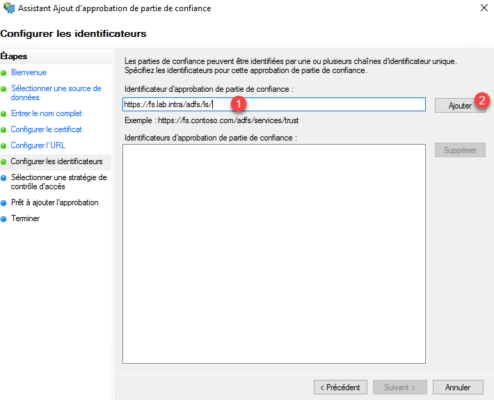

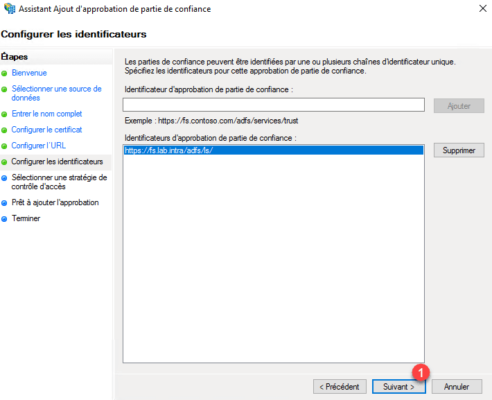

Identificateur, configurer l’url du portail https://fs.domain.com/adfs/ls/ 1 et cliquer sur Ajouter 2.

Cliquer ensuite sur Suivant 1.

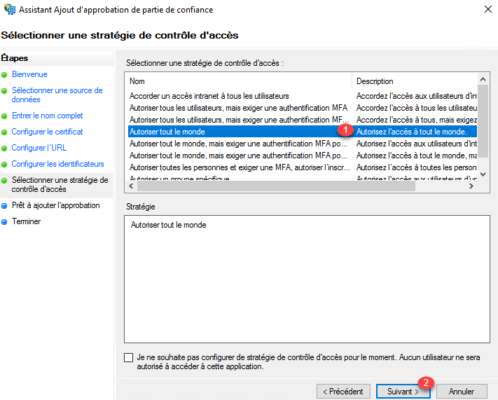

Sélectionner Autoriser tout le monde 1 et cliquer sur Suivant 2.

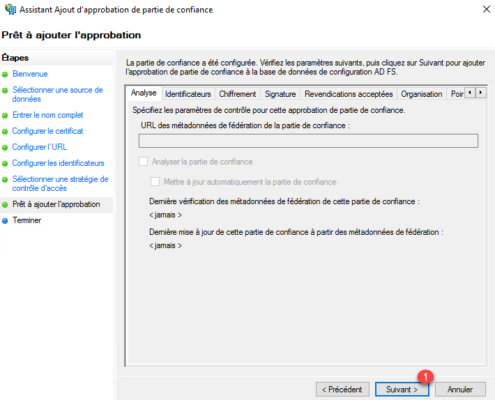

Cliquer sur Suivant 1.

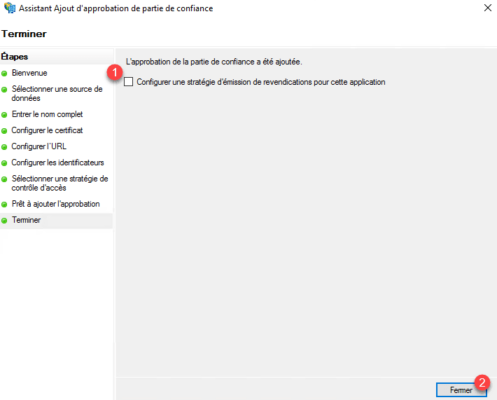

Décocher la case Configurer une stratégie d’émission de revendications pour cette application 1 et cliquer sur Fermer 2.

L’approbation est ajoutée dans la console AD FS.

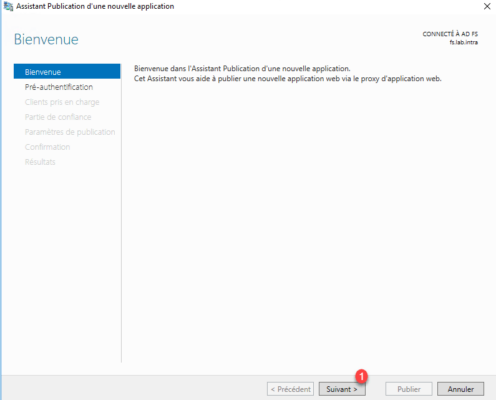

Maintenant aller sur le serveur proxy, depuis la console d’administration, cliquer sur Publier 1.

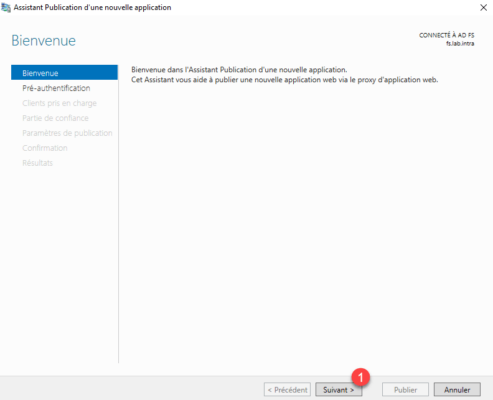

Au lancement de l’assistant cliquer sur Suivant 1.

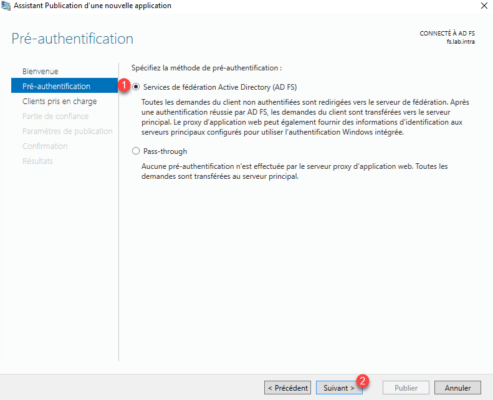

Pré-authentification sélectionner Service de fédération Active Directory (AD FS) 1 puis cliquer sur Suivant 2.

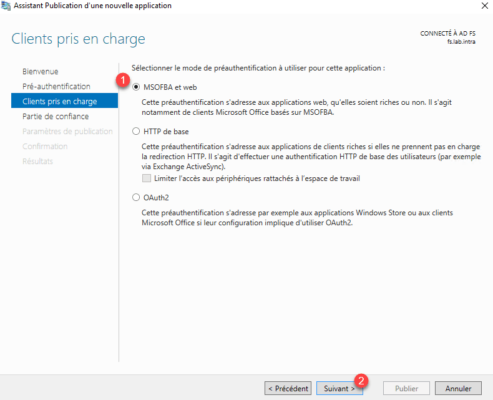

Choisir l’option MFSOFBA et Web 1 et cliquer sur Suivant 2.

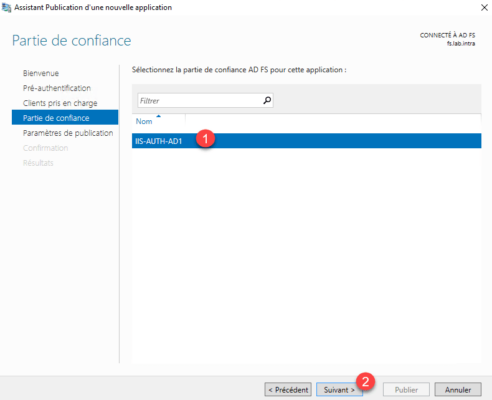

Sélectionner la partie confiance créée sur le serveur AD FS 1 et cliquer sur Suivant 2.

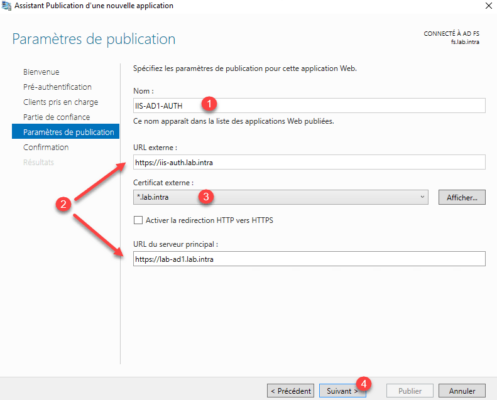

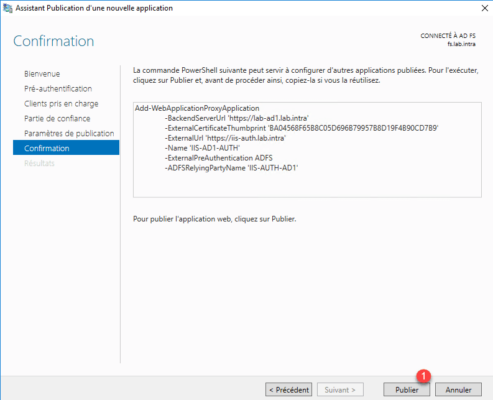

Comment pour la partie sans authentification, nommer la publication 1, configurer les urls 2, sélectionner le certificat HTTPS 3 et cliquer sur Suivant 4.

Confirmer la création en cliquant sur Publier 1.

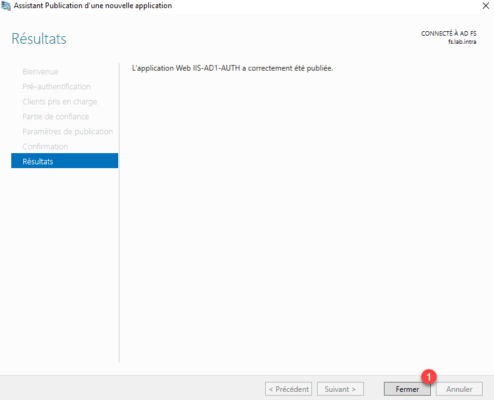

Cliquer sur Fermer 1 pour quitter l’assistant.

Test

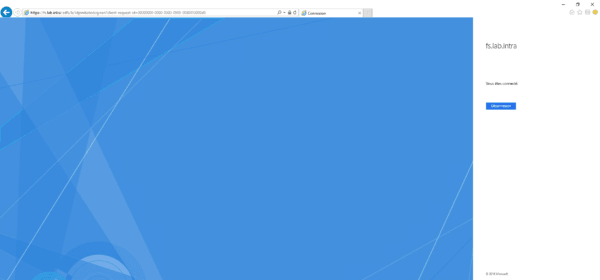

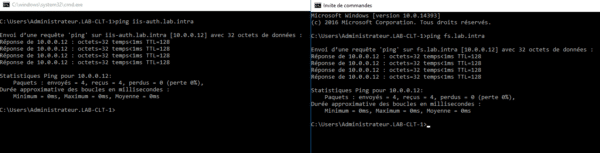

L’url externe de la publication et du service de fédération doivent pointer le serveur Proxy.

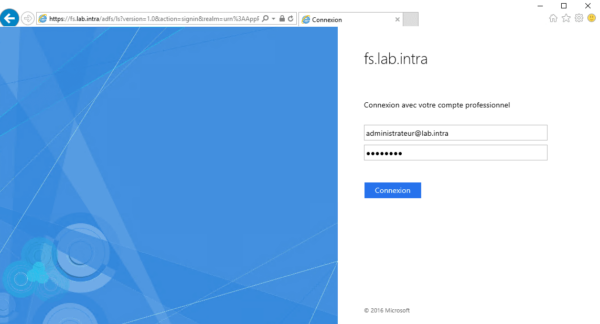

Depuis un client, lancer le navigateur internet et entrer l’url externe configuré sur le service WAP. Vous devirez normalement être redirigé sur un formulaire d’authentification. Saisir les informations pour s’identifier et cliquer sur Connexion.

Une fois identifié, la page IIS s’affiche et on peut voir le paramètre authToken dans l’URL.

Conclusion

La mise en place des services AD FS permet de sécuriser l’accès au ressource internet depuis l’extérieure en gérant l’authentification utilisateur avant l’accès à la publication.

AD FS permet également de fédérer l’identification entre différents environnements AD comme avec Office 365.

La mise en place d’AD FS cote serveur n’a rien de compliqué, pour ce qui est de la configuration des publications c’est autre chose.

Exemple d’utilisation :

- Fédération avec Office 365 (1)

- Fédération avec Office 365 (2)

- Exchange 2016 (1)

- Exchange 2016 (2)

- Exchange 2016 (3)

- RDWEB

Vous trouverez également sur le site plusieurs tutoriels sur l’utilisation des services AD FS pour mettre en place l’authentification SAML et OpenID sur des applications afin de bénéfier du SSO.

dans mon cas , j aimerai savoir comment obtenir un certificat pour ADFS apartir de mon ADCS

Merci boucoup

Bonjour,

Vous trouverez ici : https://rdr-it.com/autorite-certification-entreprise-installation-configuration-windows-server/6/#faire-une-demande-personnalisee-de-certificat un tutoriel qui explique comment faire une demande personnalisée pour obtenir un certificat que vous pourrez déployer sur vos serveurs ADFS.

Romain