Dans ce tutoriel, nous allons découvrir une fonctionnalité intégrée à Windows : l’audit des accès aux fichiers et dossiers.

Cette fonctionnalité permet de logger toutes les tentatives d’accès, qu’elles soient réussies ou échouées aux ressources partagées du système, telles que les fichiers ou les répertoires.

Elle repose sur un mécanisme de journalisation des événements de sécurité, consultables dans le journal des événements Windows.

Activer l’audit sur les dossiers sensibles de l’entreprise peut s’avérer essentiel pour détecter des comportements anormaux, identifier les utilisateurs à l’origine des accès et renforcer la sécurité globale de l’infrastructure.

Sommaire

Configuration de la journalisation des accès aux fichiers et dossiers

La configuration se fait en deux étapes :

- Activer les paramètres d’audit sur le ou les dossiers où vous souhaitez avoir les traces d’accès

- Configurer la stratégie d’audit sur le serveur Windows

Configuration de l’audit sur le dossier

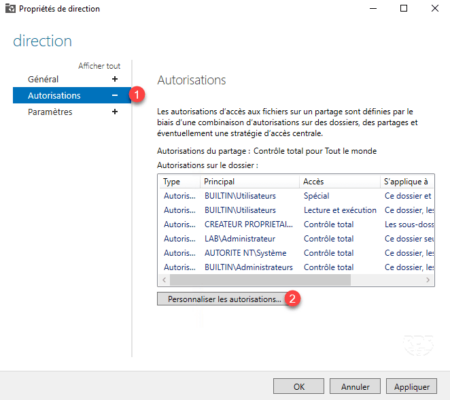

1. Sur le serveur de fichier, ouvrir les Propriétés du partage par le gestionnaire de serveur, aller sur Autorisations 1 puis cliquer sur Personnaliser les autorisations 2.

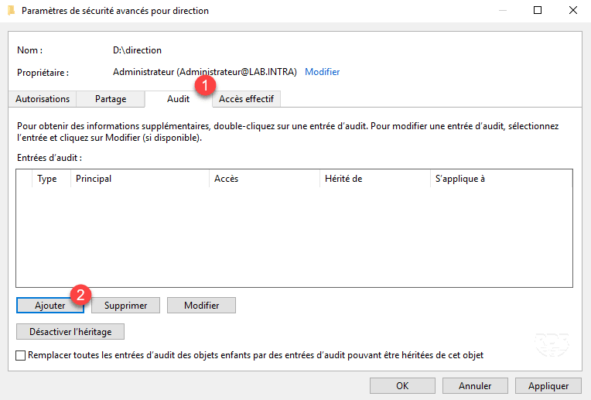

2. Aller sur l’onglet Audit 1 et cliquer sur Ajouter 2.

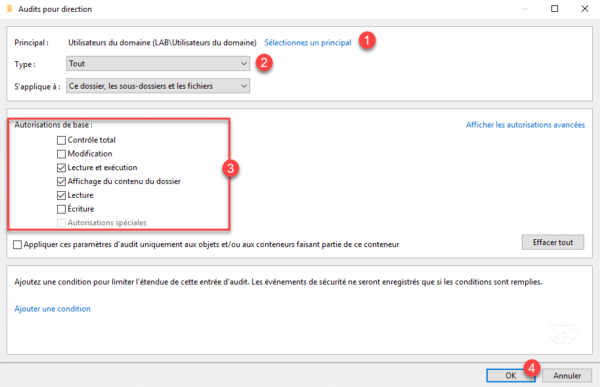

3. Sélectionner les utilisateurs à auditer 1, le type (Réussit, Échec ou Tout) 2, cocher les éléments à enregistrer 3 puis cliquer sur OK 4.

Pour afficher toutes les autorisations disponibles notamment les suppressions, cliquer sur Afficher les autorisations avancées.

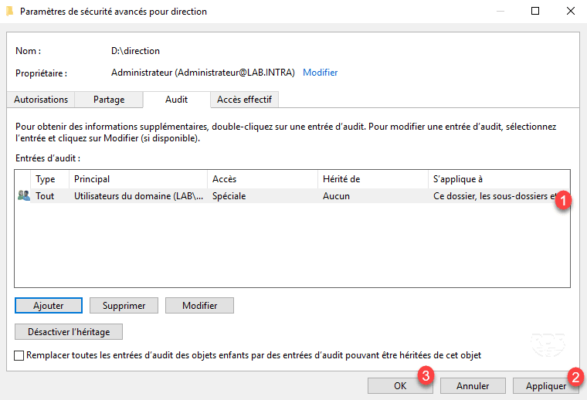

4. L’audit est ajouté 1 et visible comment une autorisation NTFS., cliquer sur Appliquer 2 puis OK 3 et fermer la fenêtre de propriétés du partage.

Configurer la stratégie d’audit sur le serveur

Pour fonctionner il est nécessaire d’activer l’audit d’accès aux objets sur le serveur.

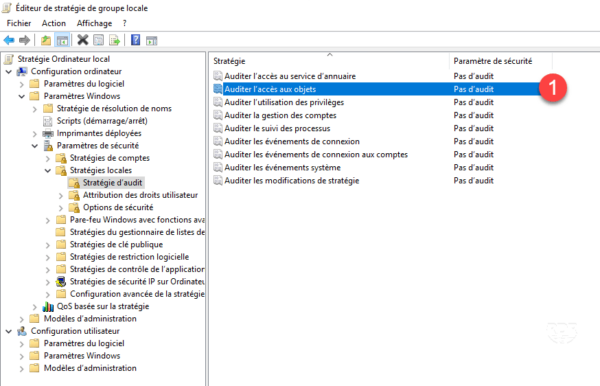

1. Ouvrir une fenêtre exécuter (crtl+R) et entrer gpedit.msc pour accéder à la console de stratégie local de l’ordinateur.

2. Editer le paramètre Auditer l’accès aux objets 1 qui se trouve à l’emplacement suivant : Configuration ordinateur / Paramètres Windows / Paramètres de sécurité / Stratégies locales / Stratégie d’audit.

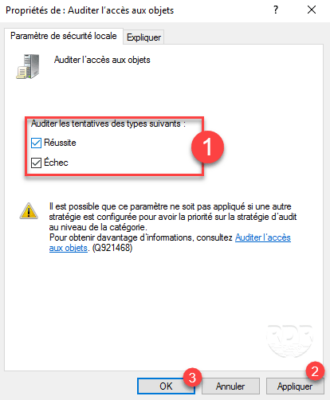

3. Configurer les types d’audit à activer 1 et cliquer sur Appliquer 2 puis OK 3.

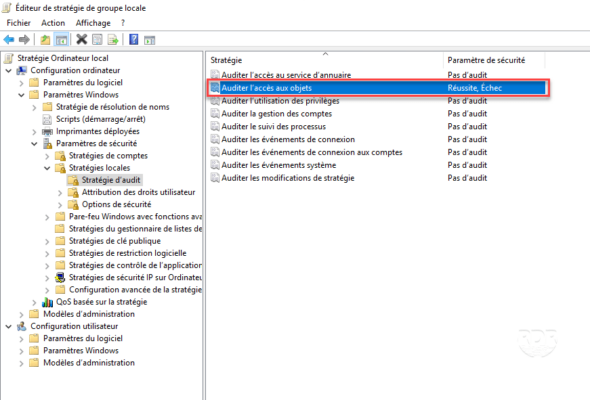

4. La stratégie est configurée.

5. Forcer une mise à jour des stratégies, en ouvrant une invite de commande en administrateur et en passant la commande gpupdate.

Visualiser les journaux Windows dans l’observateur d’événements

1. Afin de générer des logs, effectuer des accès sur les dossiers et fichiers en fonction des paramètres d’audit définis.

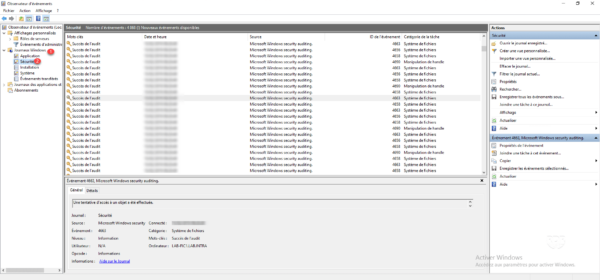

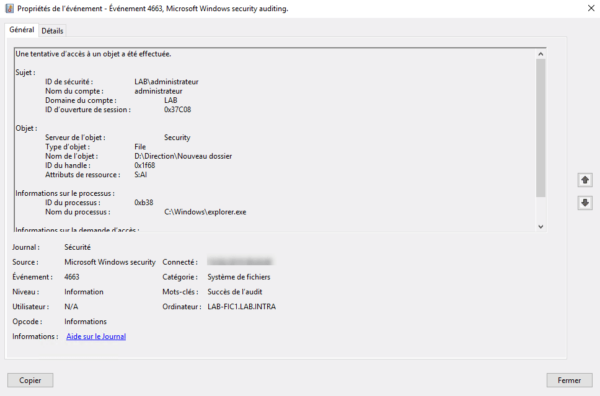

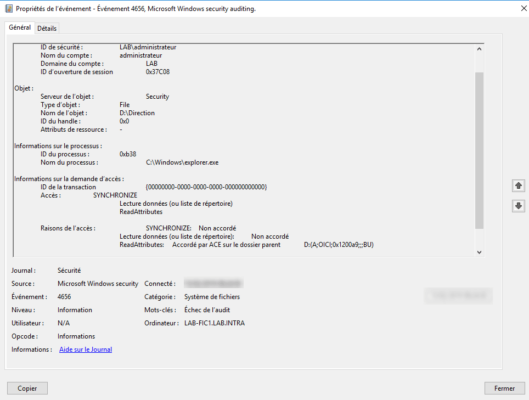

2. Sur le serveur ouvrir l’observateur d’événements puis aller sur Journaux Windows 1 / Sécurité 2. Rechercher les événements de la catégorie Systèmes de fichiers.

3. Exemple de logs :

Conclusion

Avec les fonctionnalités d’audit, vous pouvez maintenant voir les utilisateurs qui se baladent sur les partages et qui sont trop curieux.

Personnellement je vous conseille d’activer cette fonctionnalité sur les dossiers sensibles et d’enregistrer seulement les refus, car le nombre d’enregistrement peut vite devenir important et impacter également les performances du système.

Il est aussi possible d’envoyer les évènements dans un puit de logs (SIEM) comme ELK ou Wazuh pour une exploitation plus facile.

Afin de sécuriser au mieux l’accès aux partages, je vous recommande également d’activer l’énumération basée sur l’accès.

Il est aussi possible de voir en temps réel les fichiers en cours d’accès sur un partage réseau.