Dans ce tutoriel, nous allons voir comment configurer une redirection de port (Port Forwarding) sur OPNsense afin de publier un service interne sur Internet.

Cette fonctionnalité, basée sur le NAT, est indispensable pour rendre accessibles des applications comme un serveur web, un serveur de messagerie ou encore une connexion VPN.

Nous verrons pas à pas comment mettre en place la règle de redirection et vérifier son bon fonctionnement

Sommaire

Introduction à la redirection de port dans OPNsense

La redirection de port (aussi appelée Port Forwarding ou NAT – Network Address Translation) est une fonctionnalité indispensable pour publier un service interne sur Internet.

Elle permet de rediriger un flux entrant sur une adresse IP publique et un port précis vers une machine de votre réseau local.

Quelques exemples :

- rendre accessible un serveur web (HTTP/HTTPS) hébergé en interne

- publier un serveur de messagerie

- autoriser l’accès distant via VPN

- ou encore exposer une application métier pour des utilisateurs externes.

Sans cette configuration, vos services restent inaccessibles depuis l’extérieur, même si votre pare-feu OPNsense dispose d’une connexion Internet.

Préparer la configuration

Avant de se lancer la configuration de la publication, voici quelques points à vérifier.

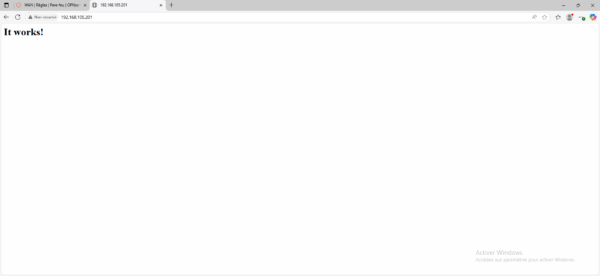

Dans ce tutoriel, je vais publier un serveur web sur le port 80 (HTTP), la premier chose à faire est de s’assurer de son bon fonctionnement en interne.

Ici mon serveur Web est bien fonctionnel en interne.

Sur le pare-feu vérifier que le port et l’adresse IP publique n’est pas déjà utilisé pour ce service.

Si vous prévoyez d’utiliser un nom DNS, vérifier que l’enregistrement DNS est bien créé et qu’il est résolu correctement.

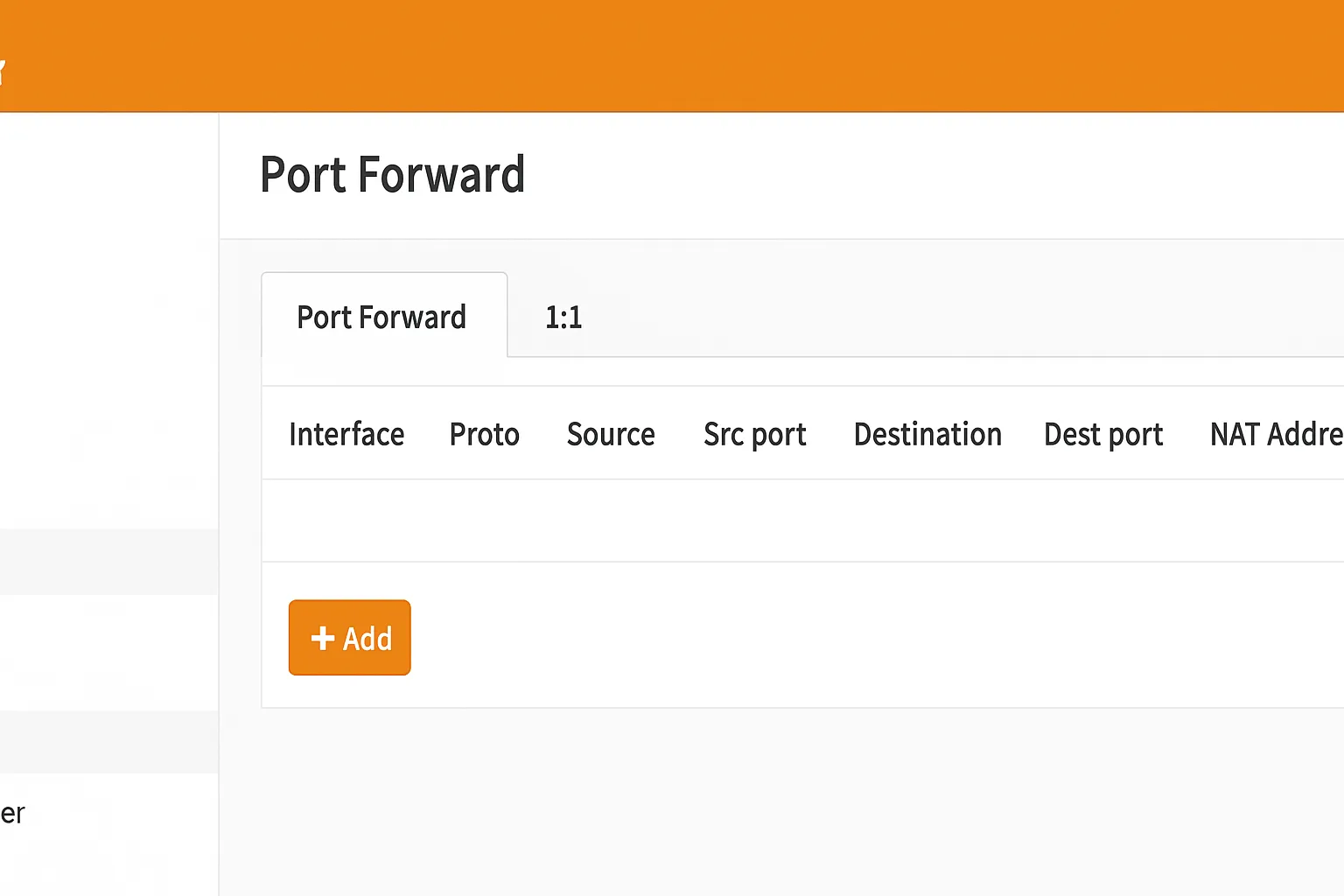

Créer une règle de redirection de port (Port Forwarding) sur OPNsense

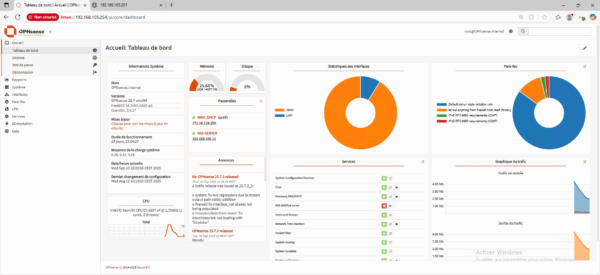

Commencer par aller sur l’interface Web du pare-feu OPNsense.

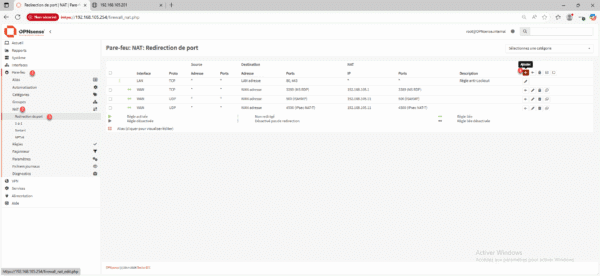

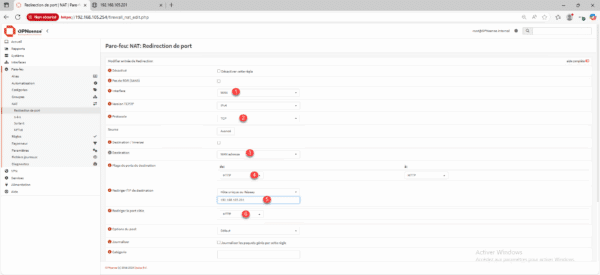

Depuis le menu de navigation sur la gauche, aller sur Pare-feu 1 / NAT 2 / Redirection de port 3 et cliquer sur le bouton Ajouter 4.

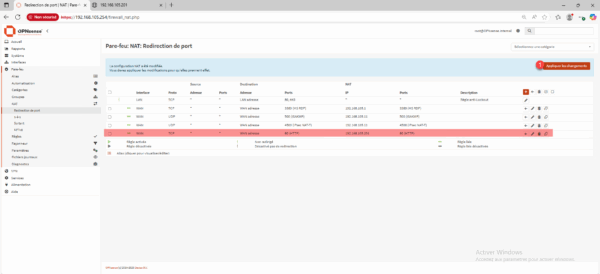

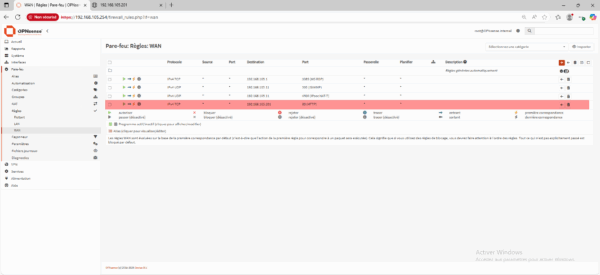

On peut voir sur la capture ci-dessus, que j’ai déjà plusieurs régles qui publient le port 3389 (RDP) et aussi un VPN IPSEC.

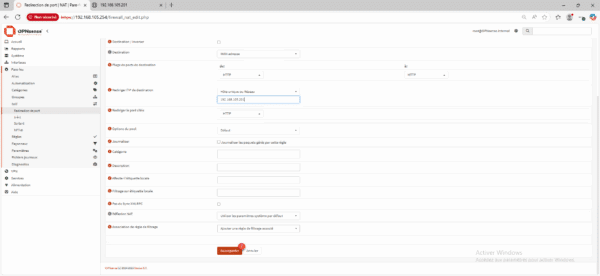

Sélectionner l’interface WAN 1, sélectionner le protocole 2 (pour ma part TCP), en destination choisir WAN Adresse <3 (qui sera l’adresse IP sur mon interface WAN), sélectionner le port 4 (je vais sélectionner HTTP), ensuite configurer le serveur de redirection 5 et le port 6. Pour finir cliquer sur sauvegarder 7 qui se trouve en bas de la page.

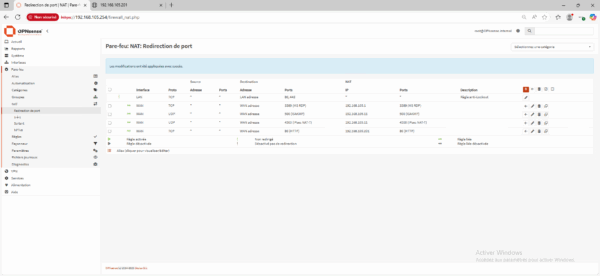

La règle est ajoutée, cliquer sur le bouton Appliquer les changements pour la prise en compte 1.

La configuration a été appliquée.

Au passage, dans la partie Règles dans la section WAN, on peut voir qu’une règle a aussi été créé pour autoriser le trafic sur le port 80.

Vérifier et tester la redirection

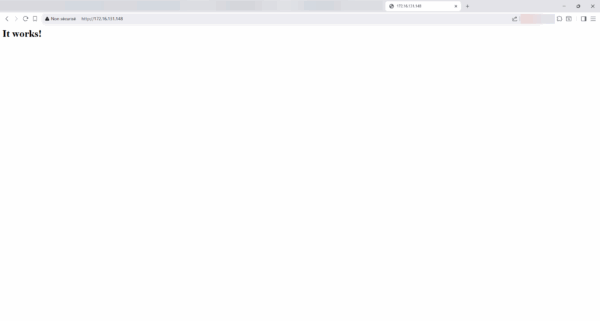

Dernière étape pour la valider le bon fonctionnement va être de tester la publication en passant par l’interface WAN du pare-feu.

Pour ma part tout fonctionne ici, sur la capture, on peut voir que c’est sur un adresse privée, car mon pare-feu OPNsense est utilisé en LAB.

Bonnes pratiques de sécurité pour la redirection de port

La redirection de port permet de rendre vos services accessibles depuis Internet, mais elle introduit aussi des risques si elle est mal configurée. Voici quelques recommandations pour limiter l’exposition et renforcer la sécurité :

- Restreindre les adresses IP sources

- Si votre service doit être accessible uniquement à certaines adresses (par exemple, une IP fixe de partenaire ou de télétravailleur), configurez la règle NAT pour n’autoriser que ces sources.

- Cela réduit fortement la surface d’attaque en bloquant tout le reste du trafic.

- Éviter de publier directement des services sensibles

- Ne publiez pas en clair des services comme RDP (3389), SSH (22) ou bases de données.

- Ces ports sont des cibles privilégiées par les attaques automatisées.

- Si vous devez y accéder, préférez un VPN pour créer un tunnel sécurisé.

- Utiliser le chiffrement dès que possible

- Si vous exposez un serveur web, assurez-vous d’utiliser le HTTPS avec un certificat SSL/TLS valide.

- Vous pouvez aussi intégrer un reverse proxy (ex : Nginx, HAProxy) derrière OPNsense pour gérer le chiffrement et filtrer les accès.

- Surveiller et analyser les logs

- Activez la journalisation sur les règles de firewall liées à vos redirections.

- Consultez régulièrement les logs dans Firewall > Log Files pour détecter des tentatives d’intrusion ou un trafic anormal.

Conclusion

En résumé, la redirection de port sur OPNsense permet de publier facilement un service interne vers Internet grâce au Port Forwarding. Cette configuration repose sur le NAT et s’applique à de nombreux cas d’usage, comme l’accès à un serveur web, un service VPN ou une application métier.

Pensez toujours à limiter l’exposition de vos services en appliquant les bonnes pratiques de sécurité (filtrage firewall, authentification forte, surveillance des journaux).