Dans ce tutoriel, nous allons voir comment renforcer la sécurité d’OPNsense en ajoutant une liste d’adresses IP externes à bloquer. Que ce soit depuis un dépôt GitHub, une blocklist publique ou une source comme CrowdSec, OPNsense permet d’intégrer ces IP dans un alias et de les utiliser dans une règle de firewall.

Cette méthode permet de protéger automatiquement votre réseau contre des adresses connues comme malveillantes.

Dans un présentent tutoriel, j’explique comment intégré la liste de CrowdSec dans un firewall Fortinet : Crowdsec : intégration avec les pares-feu Fortigate – Fortinet. Vous pouvez utiliser ce tutoriel pour le déploiement de la liste CrowdSec : Blocklist Mirror

Dans ce tutoriel, j’ai choisi la liste Data-Shield_IPv4_Blocklist de Laurent M. qui est disponible sur Github.

Sommaire

Choisir les listes d’adresse IP à intégrer

La premier étape va être de choisir les listes d’adresses IP que vous souhaitez intégré à votre pare-feu OPNsense et récupérer les URL.

Ici je vais utiliser l’URL suivante : https://raw.githubusercontent.com/duggytuxy/Data-Shield_IPv4_Blocklist/refs/heads/main/prod_data-shield_ipv4_blocklist.txt

Ajouter la liste à OPNsense

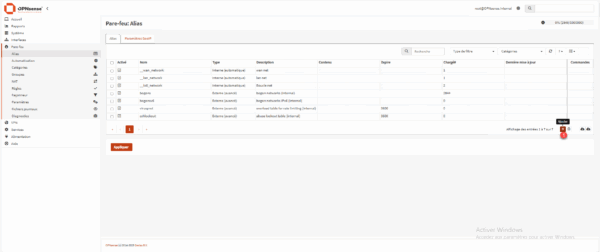

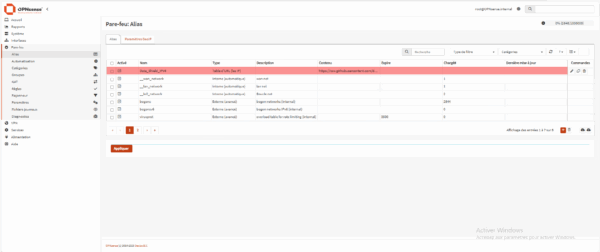

Pour ajouter une liste dans OPNsense, on va utiliser les Alias dans la configuration du Pare-feu.

Depuis l’interface Web, déplier le menu Pare-feu et cliquer sur Alias 1.

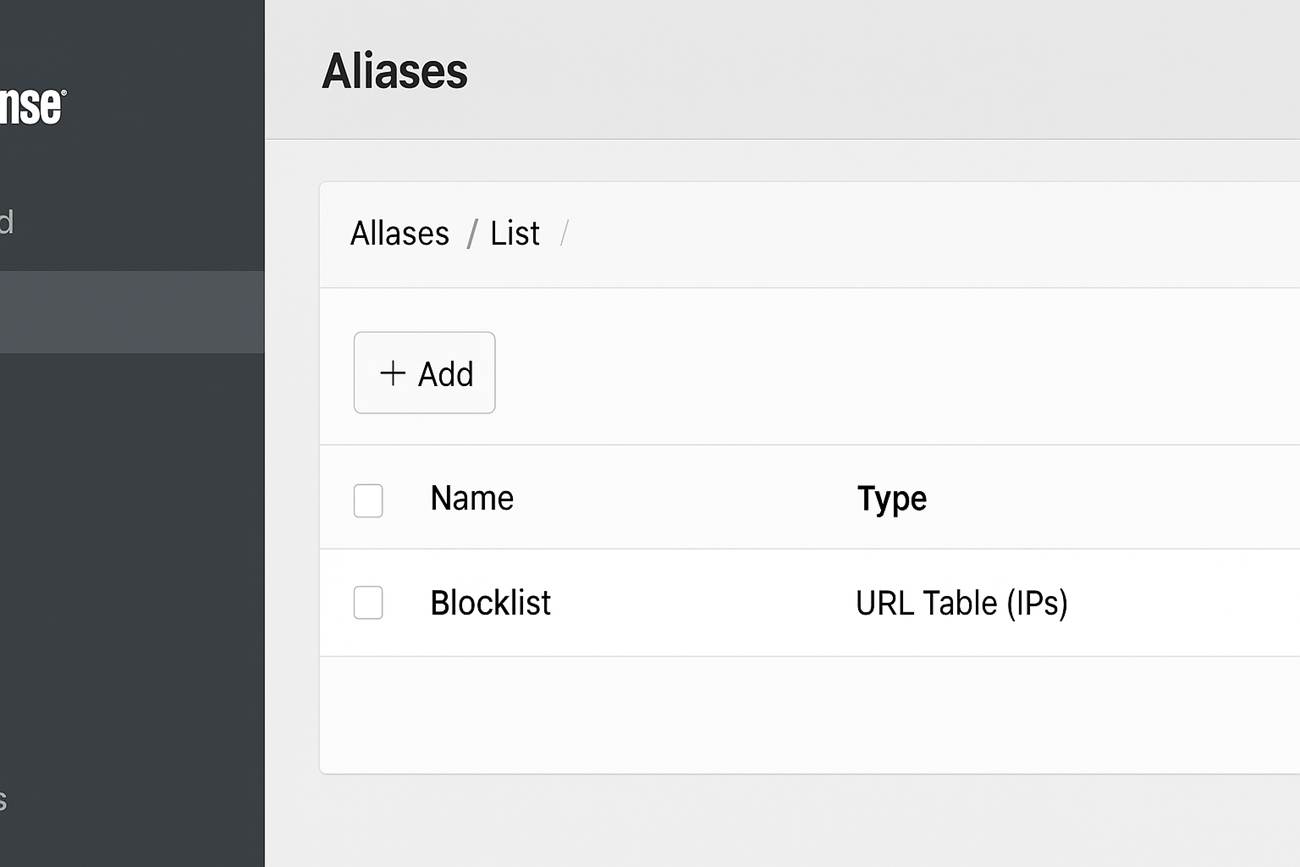

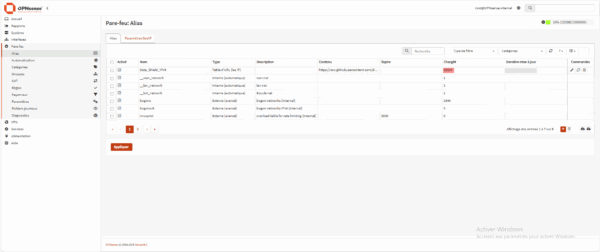

Depuis la liste des Alias, cliquer sur bouton Ajouter 1.

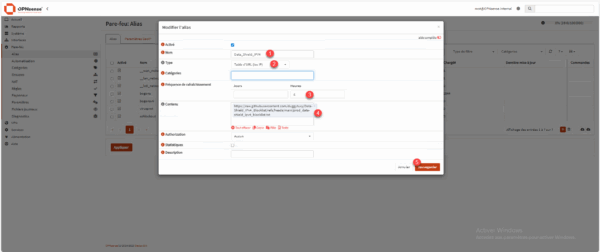

Nommer l’Alias 1, choisir le type : Table d’URL (les IP) 2, configurer le délai de mise à jour de la liste 3, entrer l’URL 4 dans le champ Contenu puis cliquer sur le bouton Sauvegarder 5.

L’Alias est ajoutée, cliquer sur le bouton Appliquer pour la prise en compte et patienter pendant le traitement de l’URL …

Au bout de quelques secondes / minutes, on peut voir le nombre d’IP qui a été chargé.

Ajouter une règle de blocage en utilisant la liste (Alias)

Dans ce tutoriel, je vais ajouter une règle de blocage sur le trafic entrant, c’est à dire venant d’Internet pour protéger les publications, cette liste contenant également des serveurs C&C, je vous conseille également d’ajouter par la suite, une seconde règle qui va bloquer le trafic sortant.

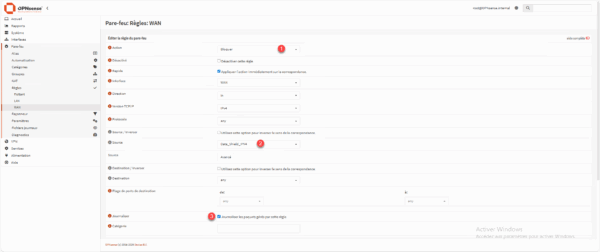

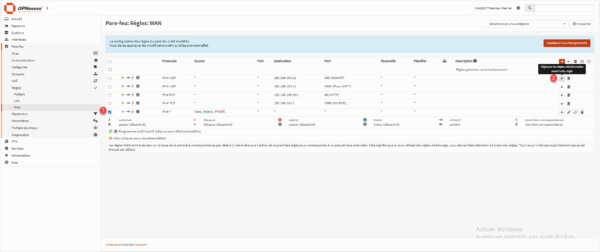

Dans le menu Pare-feu / Règles, cliquer sur WAN 1, puis depuis la liste des règles, cliquer sur la bouton + 2 pour créer une nouvelle règle dans OPNsense.

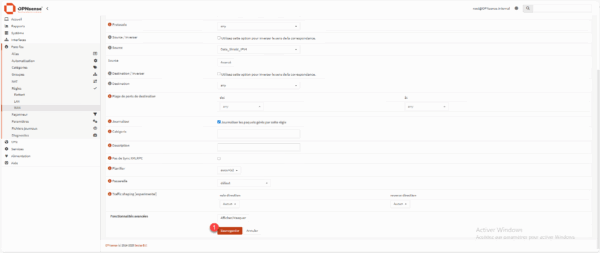

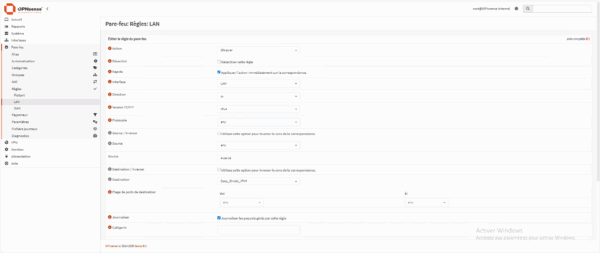

Commencer par choisir l’action : Bloquer 1, ensuite sélectionner l’Alias 2 dans le champ Source, si vous le souhaitez activer la Journalisation 3 pour cette règle puis cliquer sur le bouton Sauvegarder 4.

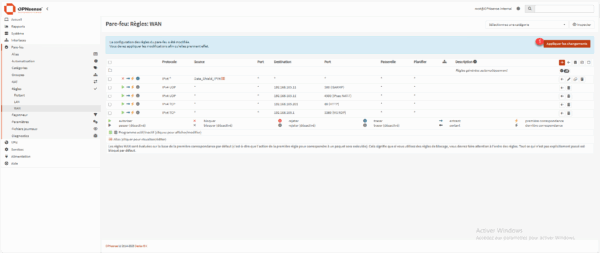

La règle est ajoutée, afin que celle-ci soit le plus efficace possible, il faut la placer en haut, sélectionner la règle puis cliquer sur la flèche de déplacement de la premier règle.

La règle est maintenant positionnée en haut, cliquer sur le bouton Appliquer les changements 1.

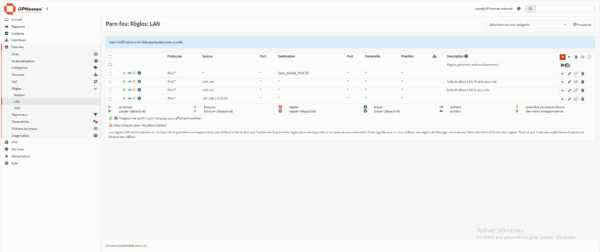

Faire de même pour le trafic sortant :

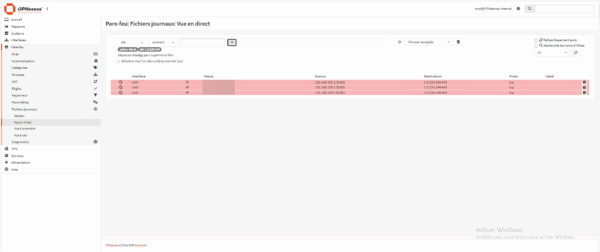

Tester la règle et voir les logs

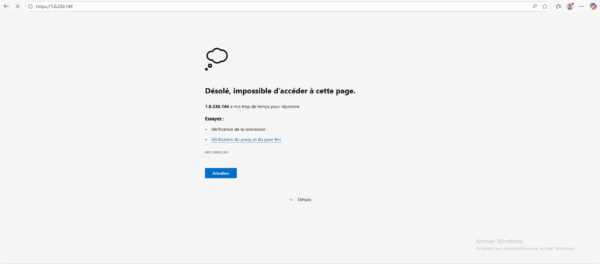

Pour finir ce tutoriel on va tester la règle de sortie, dans liste prendre une adresse IP et essayer d’y accéder depuis un navigateur.

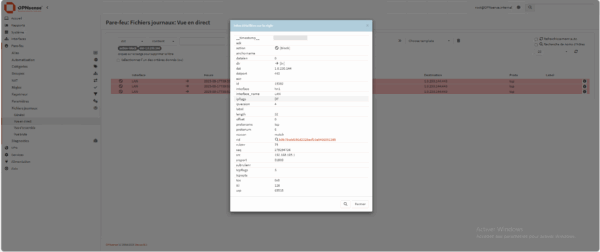

Pour vérifier que OPNsense a bien fait le travail, aller dans la Vue en direct des logs et ajouter un filtre sur l’IP tester, sur la capture on peut voir que j’ai 3 lignes en rouge qui sont liés à un blocage.

Le pare-feu a fait son travail.

Conclusion

Grâce à cette configuration, OPNsense peut désormais bloquer automatiquement les adresses IP figurant dans vos listes externes. Vous gagnez en efficacité et en sécurité, sans devoir gérer manuellement des centaines ou des milliers d’IP.

👉 Maintenant, vous savez comment importer une blocklist IP et l’utiliser dans une règle de firewall pour sécuriser encore davantage votre réseau avec OPNsense.