Dans ce tutoriel dédié à GLPI 11, je vais vous expliquer comment effectuer une liaison LDAP (Active Directory) pour gérer les utilisateurs dans GLPI et leur permettre de s’authentifier avec les compte Active Directory.

Dans ce tutoriel, je vais reste dans le « basique », c’est à dire que je vais faire la liaison entre GLPI et l’annuaire Active Directory en utilisant le protocole LDAP et non le LDAPS, à la fin de tutoriel, je vous donne les explications pour effectuer cette liaison avec le protocole LDAPS.

Sommaire

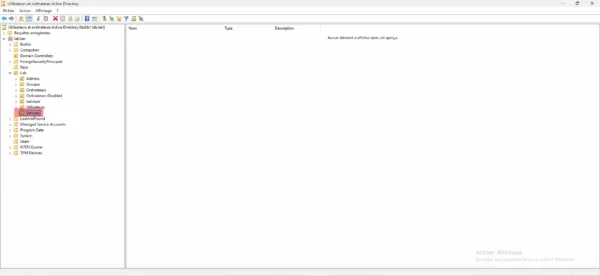

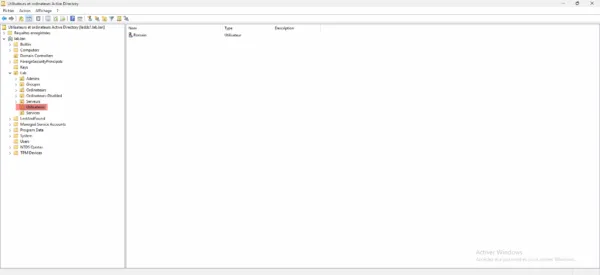

Créer un utilisateur pour la liaison avec l’Active Directory

Pour des raisons de gestion des comptes dans mon annuaire, pour chaque application qui a une liaison LDAP, je préfère créer un compte dédiés.

Pour cela je vais créer un utilisateur dans l’OU Services.

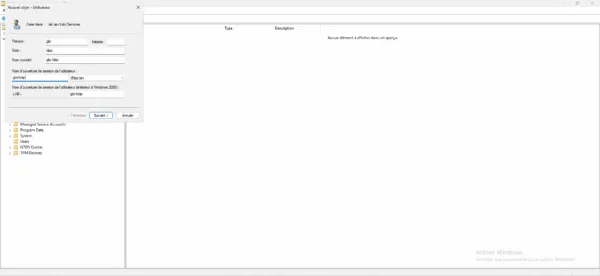

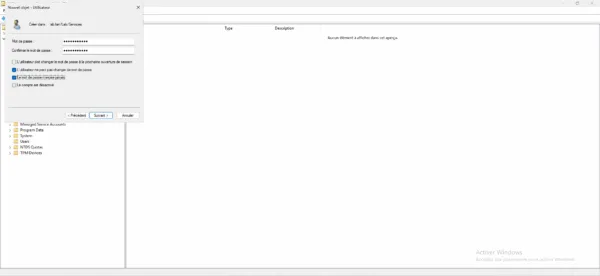

Créer un utilisateur sans droit particulier que l’on va utiliser pour la liaison entre GLPI et l’annuaire Active Directory.

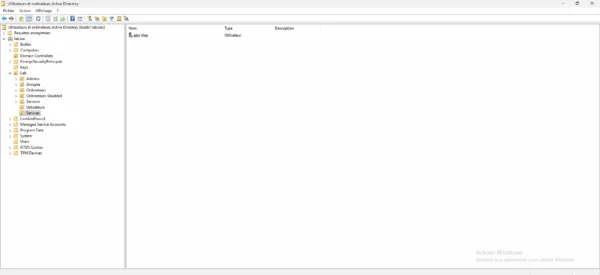

L’utilisation pour la liaison est créé.

Comme tout compte dans l’annuaire celui-ci possède des droits et notamment d’ouvrer des sessions sur des ordinateurs du domaine, il est donc important d’avoir une stratégie de gestion de ces comptes, à minima en utilisant un groupe AD et une GPO, interdire l’ouverture de session interactive.

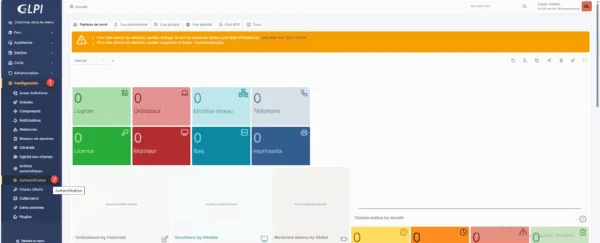

Configurer la liaison à l’annuaire Active Directory dans GLPI 11

Pour commencer, vous devez savoir quelle OU, vous allez utiliser pour synchroniser les utilisateurs, dans mon cas, je vais synchronise l’OU Utilisateurs.

Avant de continuer dans GLPI, nous allons avoir besoin du distinguishedName (base DN) de plusieurs objets, je vous expliquer dans le tuto : Active Directory : récupérer l’attribut base DN (distinguishedName) d’un objet comment faire.

Depuis GLPI, dérouler le menu Configuration 1 puis cliquer sur Authentification 2.

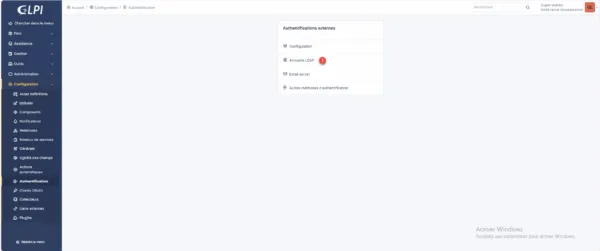

GLPI 11 propose plusieurs méthodes d’authentification par défaut dont la liaison LDAP qui va nous permettre de se connecter via une annuaire Active Directory. Cliquer sur Annuaire LDAP 1.

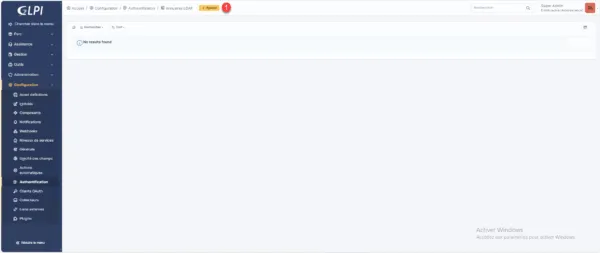

Il est possible d’avoir plusieurs annuaire LDAP, c’est pour cette raison que nous arrivons sur un liste qui est vide, cliquer sur le bouton Ajouter 1 situer en haut de l’interface Web.

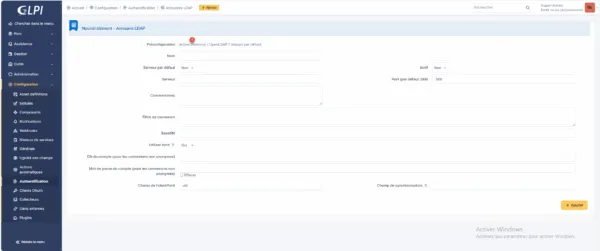

Sur la page de configuration, GLPI propose des préconfigurassions pour gagner du temps, cliquer sur Active Directory 1.

Cela appliquer la configuration pour :

- Filtre de connexion

- Champ de l’identifiant

- Cham de synchronisation

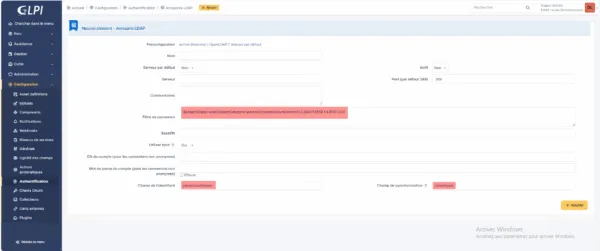

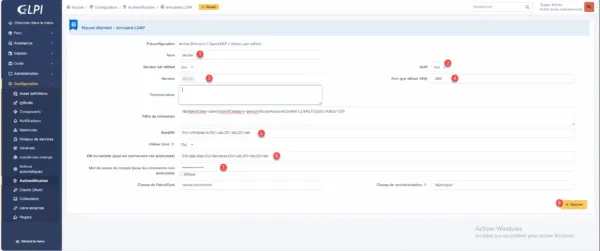

Entrer un nom pour la liaison LDAP 1, pour activer la connexion, sélectionner Oui 2, entrer le nom FQDN du contrôleur de domaine 3, configurer le port 4, dans le champ BaseDN 5, entrer l’emplacement de recherche des utilisateurs dans l’Active Directory (pour ma part l’OU Utilisateurs), entrer le DN du compte de liaison 6, le mot de passe 7 et cliquer sur Ajouter 8.

Si vous souhaitez que la source de connexion par défaut soit cet annuaire Active Directory, sélectionner Oui sur le champ Serveur par défaut.

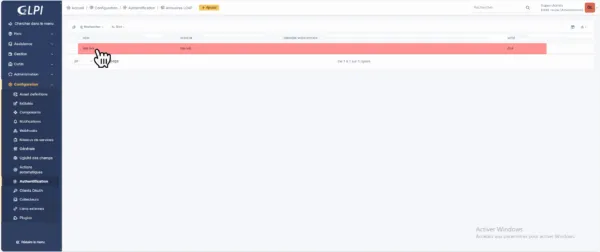

L’annuaire est ajouté, cliquer sur son nom pour accéder aux détails.

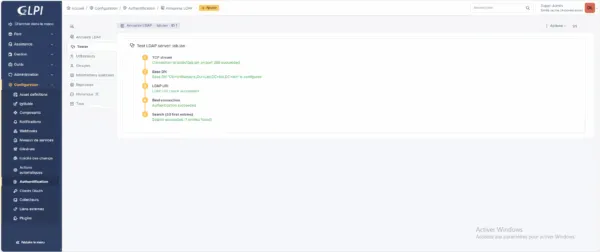

Dans la fichier de la liaison LDAP, aller sur l’onglet Tester et vérifier que les tests sont bons.

En cas d’erreur corrigé la configuration, si vous rencontrez l’erreur : Authentification failed : Strong(er) authentification required(8), voir la section Troubleshooting du tutoriel.

La liaison avec l’annuaire Active Directory est configurée.

Importer les utilisateurs dans GLPI

Maintenant, il faut importer les utilisateurs de l’annuaire Active Directory dans GLPI 11.

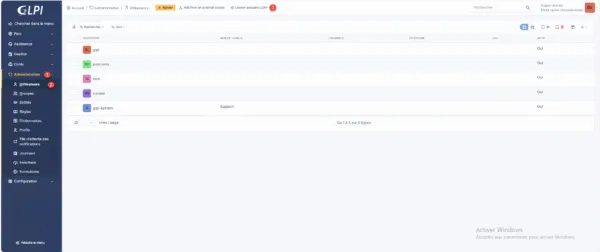

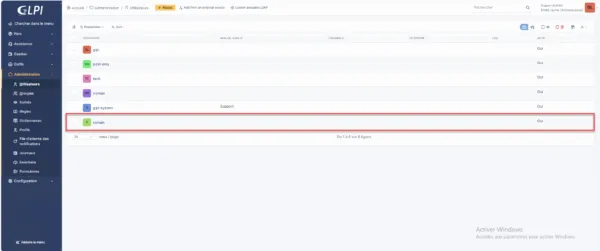

Depuis le menu, dérouler Administration 1, cliquer sur Utilisateurs 2 puis sur Liaison annuaire LDAP 3.

SI Liaison annuaire LDAP n’est pas visible, il faut se déconnecter / connecter à GLPI

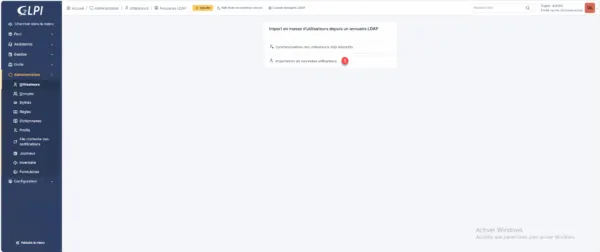

Pour importer les utilisateurs, cliquer sur Importation de nouveaux utilisateurs 1.

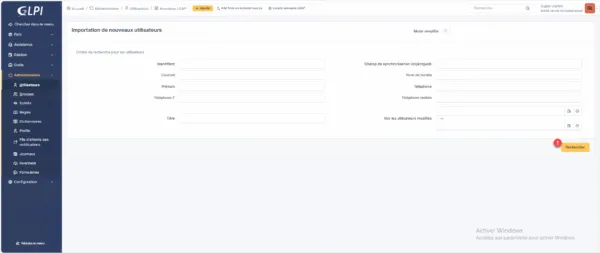

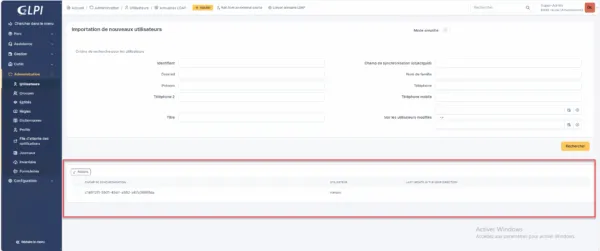

Cliquer sur le bouton Rechercher 1.

La liste des utilisateurs à importer s’affiche en dessous :

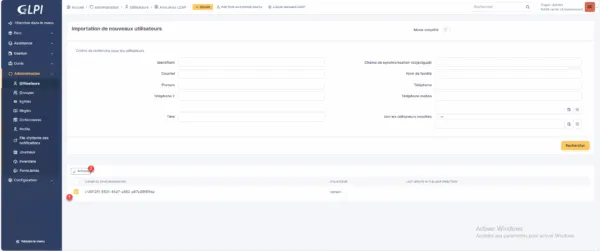

Sélectionner les utilisateurs 1 et cliquer sur le bouton Actions 2.

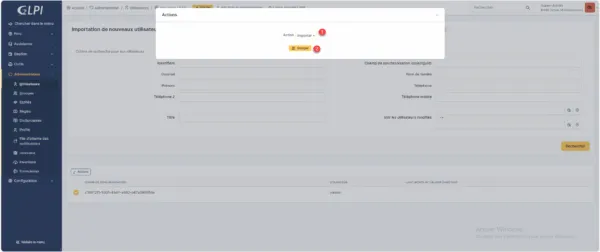

Action, choisir Impoter 1 et cliquer sur Envoyer 2.

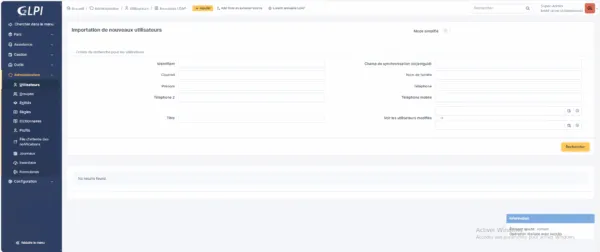

Les utilisateurs sont importés.

Connexion avec un utilisateur de l’Active Directory

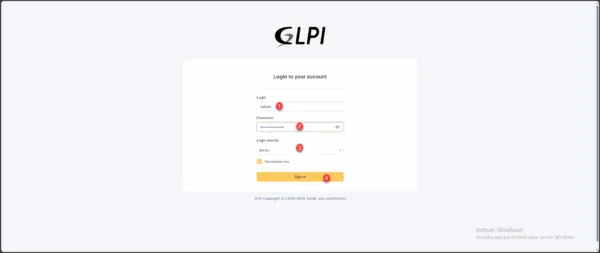

Pour tester la connexion ouvrir un autre navigateur ou une fenêtre en mode privé et aller sur URL de GLPI.

Sur le formulaire de connexion à GLPI, entrer le samaccountname 1 de l’utilisateur, le mot de passe 2, le champ Login source, vérifier que cela soit bien celui de la liaison LDAP 3 et cliquer sur Sign in 4.

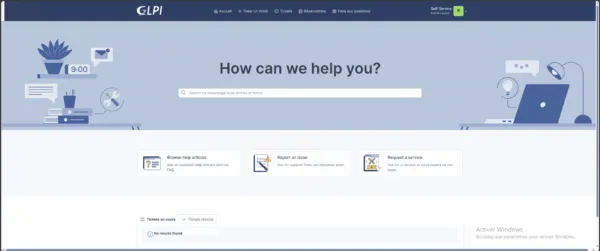

On est connecté et on arrive sur le portail libre service de GLPI 11 qui permet la déclaration d’incident et l’accès au catalogue de service qui est le profil par défaut.

Dans la gestion des utilisateurs, il est possible de modifier le profil de l’utilisateur en fonction de son rôle dans l’organisation.

Troubleshooting : Authentification failed : Strong(er) authentification required(8)

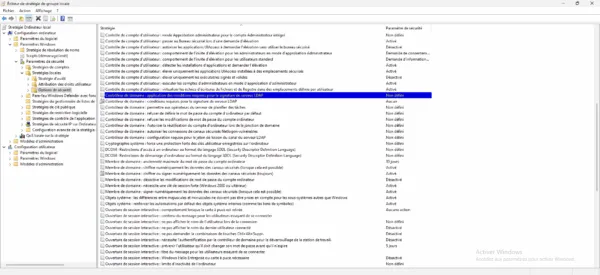

Dans cette partie, je vais vous expliquer comment contourner l’erreur : Authentification failed : Strong(er) authentification required(8).

Avant de continuer, vous devez savoir que la manipulation pour contourner ce problème va réduire le niveau de sécurité de votre environnement, car nous allons devoir désactiver la vérification de signature.

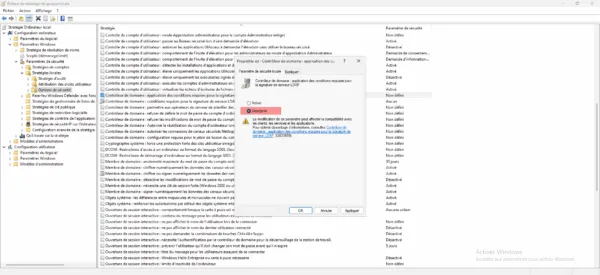

Depuis le contrôleur de domaine configuré dans la liaison, ouvrir la console de stratégie locale (gpedit.msc), aller à l’emplacement suivant : Configuration ordinateur / Paramètres Windows / Paramètres de sécurité / Stratégies locales / Options de sécurité, ouvrir le paramètre : Contrôleur de domaine : application des conditions requises pour la signature de serveur LDAP.

Passer la paramètre à : Désactivé.

Pour finir passer la commande gpupdate /force pour une prise en compte immédiate.

Utiliser le protocole LDAPS sur GLPI

Pour une sécurité accrue de votre environnement, je vous conseille d’utiliser le protocole LDAPS qui va permettre d’avoir une liaison chiffrée et sécurisée entre GLPI et votre contrôleur de domaine.

Pour commencer, vous devez mettre en place les certificats : Active Directory : configurer le protocole LDAPS.

Si GLPI 11 est hébergé sur un Linux, ajouter le certificat racine de l’autorité de certification sur le serveur, dans le cas d’un serveur Windows membre du domaine, celui-ci a déjà le certificat.

Dans la configuration de la liaison LDAP dans GLPI, pour le serveurs ajouter en préfix ldaps:// changer le port par 636.

Avec cette configuration, vous utiliserez une connexion sécurisé.

Synchronisation et importation régulière

Par défaut, GLPI ne fait pas l’importation et la synchronisation de façon automatique, vous devez soit le faire manuellement par le biais de l’interface Web ou mettre en place une tâche planifiée (cron) pour le faire.

Il faut passer par la console avec les commandes bin/console glpi:ldap:...

https://glpi-install.readthedocs.io/en/latest/command-line.html#ldap-synchonization

Vous savez comment faire pour authentifier les utilisateurs dans GLPI avec un annuaire Active Directory.

Si vous le pouvez, préférer une authentification avec le protocole OpenID ou SAML qui vous évite de faire une liaison directe avec l’annuaire Active Directory.

Voici un exemple avec GLPI 10 : GLPI 10 : authentification avec Keycloak – SSO OpenID