Bonjour à tous,

Afin de faire vivre la chaine Youtube, je vous propose un nouveau format d’article sous forme de vlog et le premier de cette série présente la mise en place d’une forêt bastion Active Directory pour séparer l’environnement de production et la partie infra.

Transcription de la vidéo :

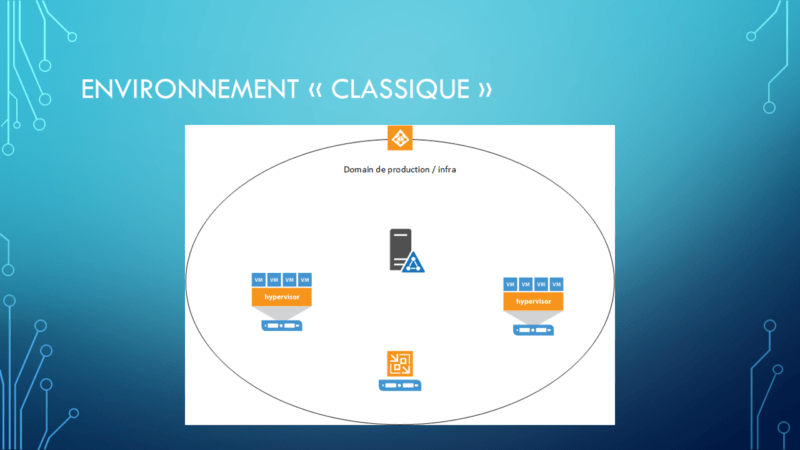

L’environnement dit classique, regroupe au sein d’une même foret Active Directory, l’ensemble des serveurs, qu’ils soient d’infrastructure comme les Hyperviseurs, la sauvegarde et l’environnement de production avec les serveurs de fichiers, messageries, base de données et progiciel.

Dans une architecture avec Hyper-V, un serveur physique est « souvent » configuré en tant que contrôleur de domaine dans le cas où l’ensemble des serveurs Hyper-V serait éteint.

Les clusters Hyper-V ont besoin d’avoir un contrôleur de domaine disponible afin de fonctionner.

Ce type d’environnement rend difficile, la séparation des rôles et des droits sur l’environnement de virtualisation, car les administrateurs du domaine ont un accès total à l’ensemble des serveurs.

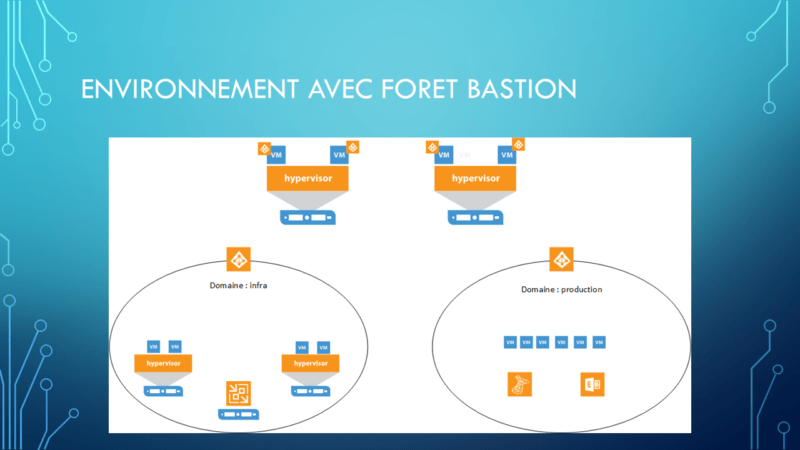

Ici, on peut voir un environnement avec une foret bastion pour l’infrastructure et un environnement Active Directory pour la production.

On voir également deux hyperviseurs qui sont hors domaine Active Directory donc en Workgroup, et qui ont chacun 2 machines virtuelles qui sont les contrôleurs de domaines pour les deux forêts. Ceci permet de démarrer plus facilement les contrôleurs de domaine et de s’assurer dans un environnement avec des cluster hyper-v qu’au moins un contrôleur de domaine soit disponible.

Cette configuration permet de séparer les rôles administrateurs en les cloisonnant dans un domaine précis (Infra ou Prod). Pour augmenter le niveau de sécurité, il n’existe de relation d’approbation entre les deux environnements afin de les rendre hermétique et il est important que les utilisateurs ayant un compte admins du domaine dans chaque environnement utilise un mot de passe différent.

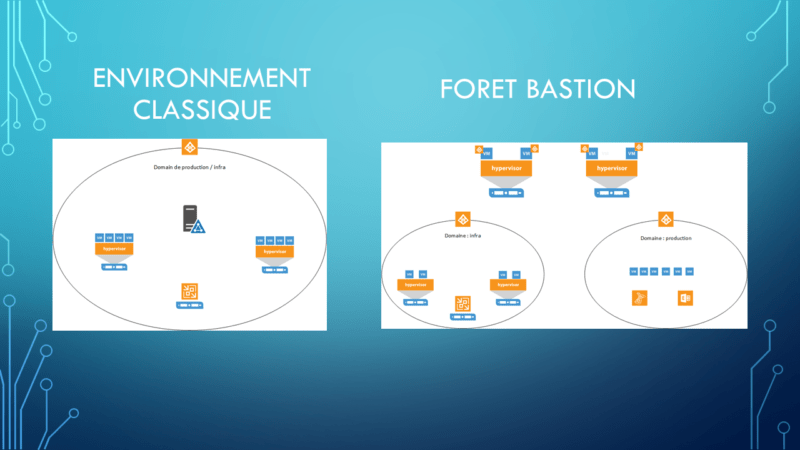

Sur cette diapo, les deux environnements sont cote à cote pour mieux visualiser la différence, je vais maintenant citer deux exemples pour vous convaincre de l’utilité cette configuration.

Exemple 1 : durcissement de la sécurité de votre infra, partout du constat que sur votre environnement de production, vous avez encore un ancien logiciel qui nécessite de garder actif SMB1. Dans un environnement classique l’ensemble de votre environnement est exposé au risque SMB1, avec une foret bastion, vous pouvez sans problème désactiver SMB1 sur la partie infrastructure.

Exemple 2 : on va parler gestion des droits, pour des raisons pratiques le support informatique dispose d’un compte admins du domaine pour certaine opération sur les éléments de production, dans un environnement dit classique, le support informatique va avoir les droits sur l’ensemble des serveurs et peuvent d’accéder à la gestion d’Hyper-V, dans un environnement avec une foret bastion, ils auront seulement les droits sur le domaine de production.

La mise en place d’une foret bastion dans un environnement existant peut être difficile pour plusieurs raisons.

Si vous souhaitez basculer sur ce type d’environnement, je vous conseille de le prévoir lors d’un renouvellement de matériels (serveurs) et de profiter de ce changement pour mettre une foret bastion, des coupures de services seront à prévoir lors du basculement des machines virtuelles sur le nouveau cluster. Afin de limiter la coupure de service, il est possible d’utiliser les restaurations instantanées proposés par les logiciels de sauvegarde comme Veeam, Altaro.