Dans ce tutoriel, je vais vous expliquer comment mettre en place une autorité de certification d’entreprise liée à un Active Directory contrairement à l’autorité de certification autonome.

Ce type d’autorité de certification permet d’automatiser la génération de certificat avec une soumission directe à l’AC. De délivrer automatiquement des certificats ordinateurs et utilisateurs pour sécuriser un accès VPN avec Windows NPS par exemple.

Depuis une autorité de certification d’entreprise, vous pourrez aussi demander des certificats pour les serveurs Web, pare-feu pour le déchiffrement SSL, signature de code …

Sommaire

Prérequis

Un serveur Windows :

- Joint à un domaine Active Directory

- Avec une adresse ip fixe

Le rôle AD CS ne doit pas être installé sur un contrôleur de domaine. Il est recommandé de dédié un serveur à ce rôle

Installation du rôle AD CS

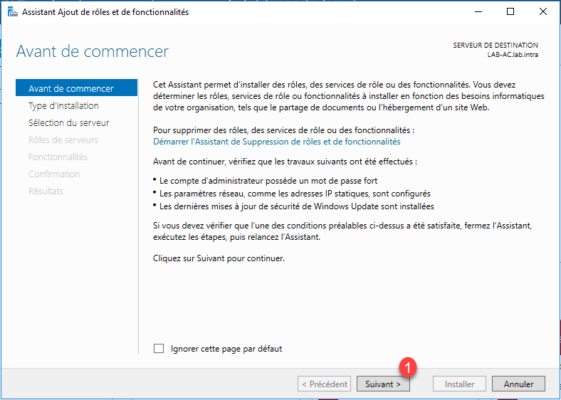

Depuis le gestionnaire de serveur, lancer l’assistant d’installation en cliquant sur Ajouter des rôles des fonctionnalités 1.

Au lancement de l’assistant cliquer sur Suivant 1.

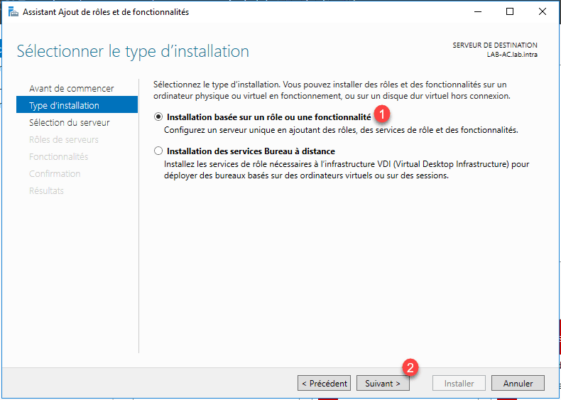

Choisir l’option Installation basée sur un rôle ou une fonctionnalité 1 puis cliquer sur Suivant 2.

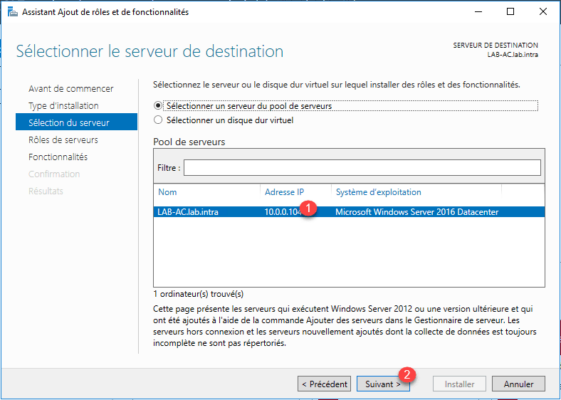

Sélectionner le serveur 1 où l’installation du rôle AD CS doit être effectué et cliquer sur Suivant 2.

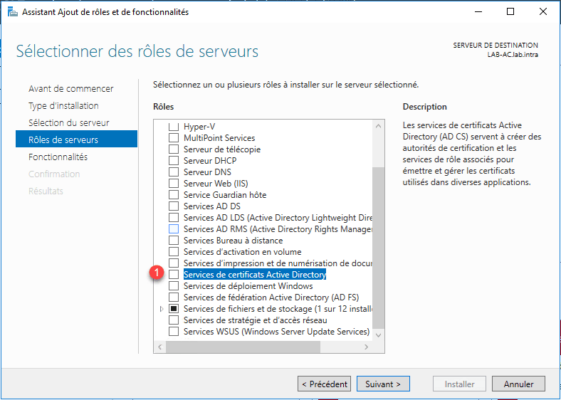

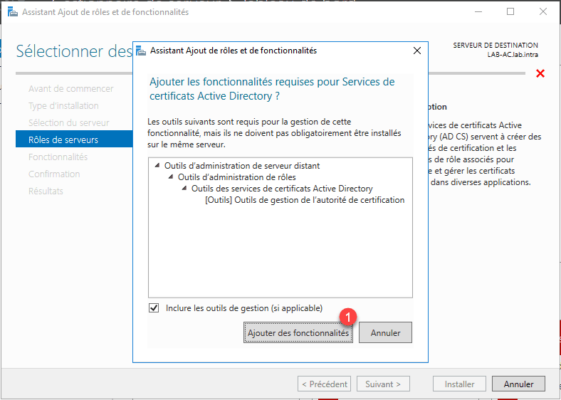

Cocher la case du rôle Serveur de certificat Active Directory 1.

Cliquer sur Ajouter des fonctionnalités 1 pour ajouter les outils d’administration.

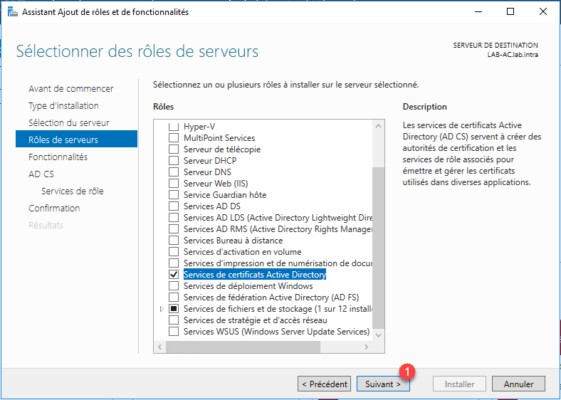

Le rôle AD CS sélectionné, cliquer sur Suivant 1.

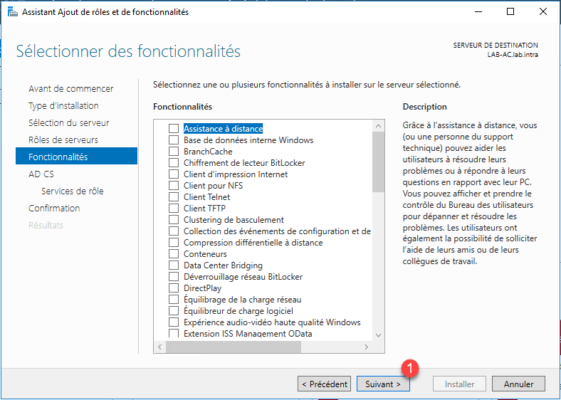

Passer la liste des fonctionnalités en cliquant sur Suivant 1.

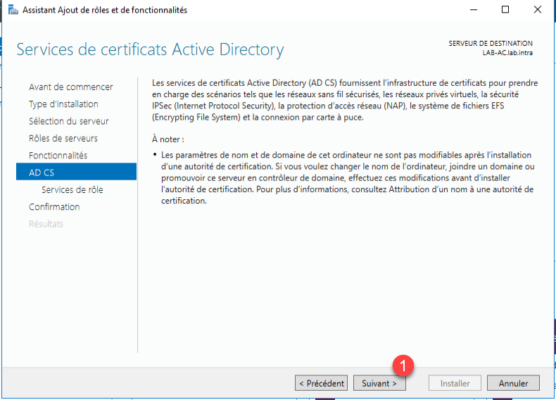

Un résumé du rôle AD CS s’affiche, cliquer sur Suivant 1.

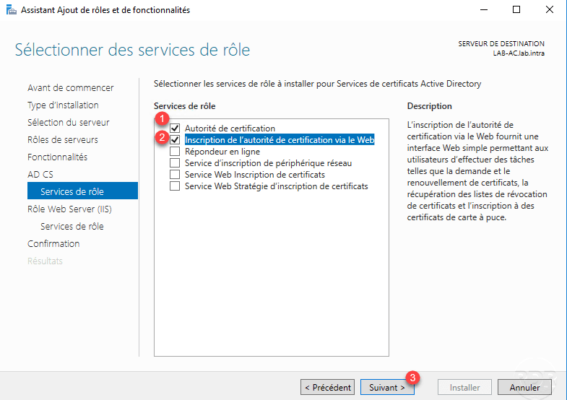

Cocher les services Autorités de certification 1 et Inscription de l’autorité de certification via le Web 2 puis cliquer sur Suivant 3.

Le service autorité de certification va nous permettre de générer de certificat, inscription via le web va permettre au utilisateur de demander des certificats à l’aide d’un interface graphique dans un navigateur.

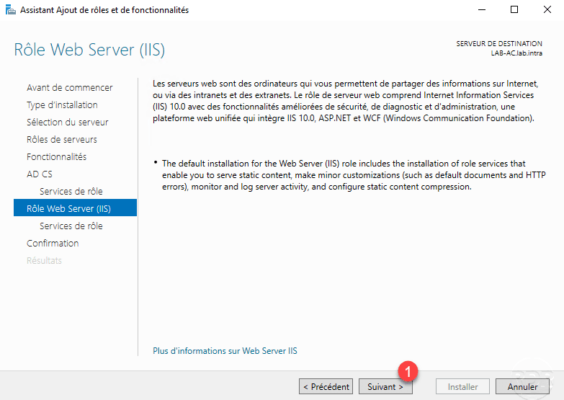

L’inscription via le Web s’appuie sur le rôle IIS, cliquer sur Suivant 1 pour passer le résumé du rôle IIS.

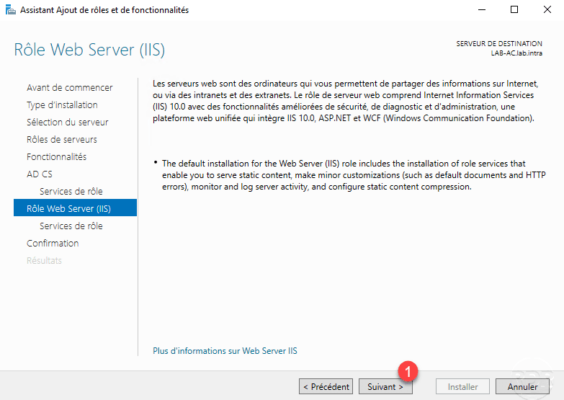

Cliquer sur Suivant 1 pour valider les services qui seront installés pour IIS.

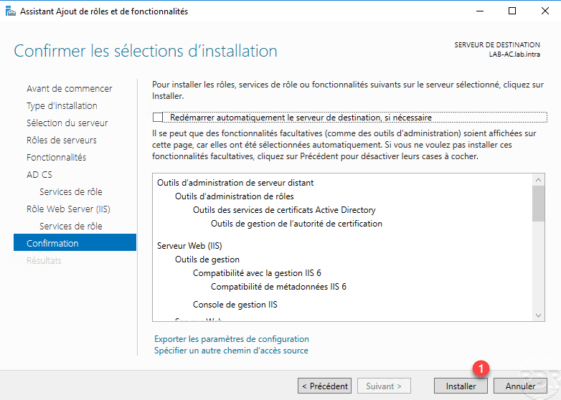

Confirmer l’installation en cliquant sur Installer 1.

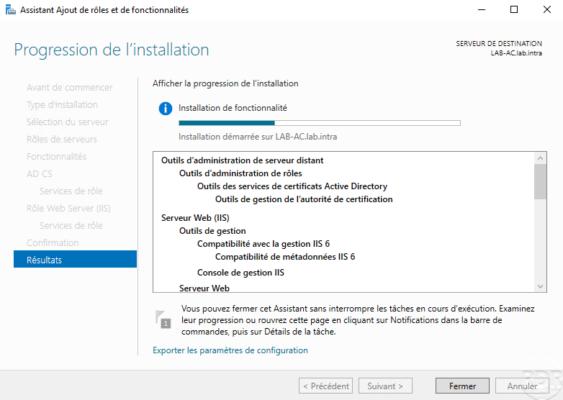

Patienter pendant l’installation …

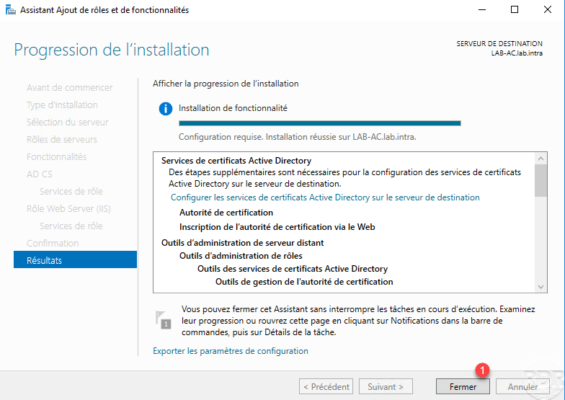

Une fois l’installation terminée, quitter l’assistant en cliquant sur Fermer 1.

Configuration de l’autorité de certification

Maintenant que le rôle AD CS est installé sur le serveur, nous allons configurer le service pour qu’il soit autorité de certification d’entreprise.

Depuis le gestionnaire de serveur, cliquer sur l’icône de notification puis sur Configurer les services de certificats Active Directory 1pour ouvrir l’assistant de configuration.

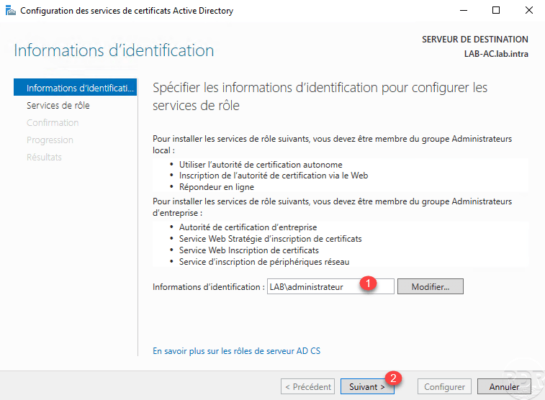

Indiquer le compte utilisateur 1 pour la configuration puis cliquer sur Suivant 2.

Pour la configuration d’une autorité de certification d’entreprise dont lié à l’Active Directory, le compte doit être membre du groupe Administrateurs d’entreprise.

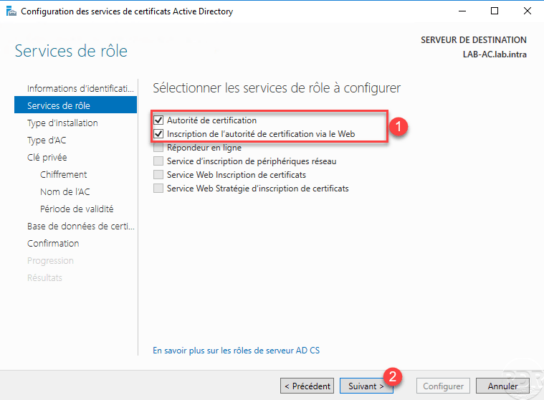

Cocher les deux services 1 qui ont été installé puis cliquer sur Suivant 2.

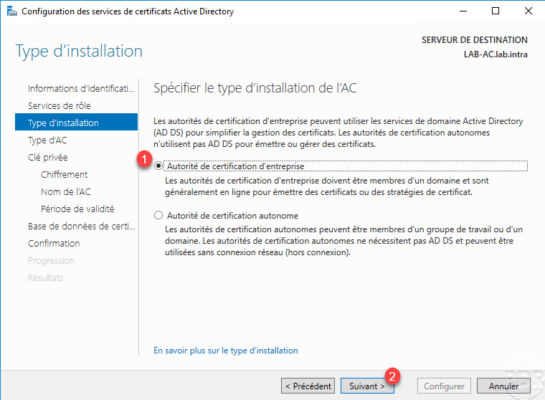

Choisir le type Autorité de certification d’entreprise 1 et cliquer sur Suivant 2.

Contrairement à une autorité de certification autonome qui peut être hors ligne, le serveur d’autorité de certification d’entreprise doit rester allumé.

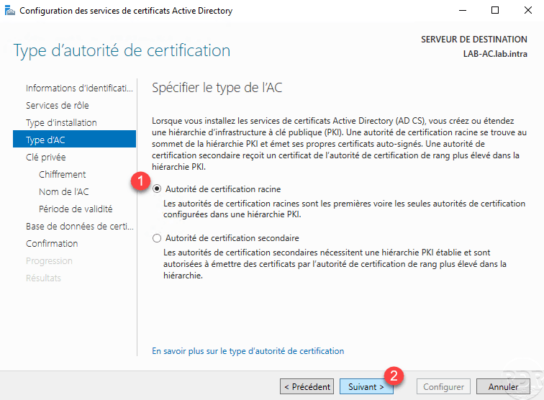

Choisir l’option Autorité de certification racine 1 et cliquer sur Suivant 2.

Si vous possédez une autorité de certification autonome et que vous souhaitez mettre en place une hiérarchie PKI, il faut choisir l’option Autorité de certification secondaire. À la suite de la configuration, vous serez amené à générer à l’aide de l’autorité racine.

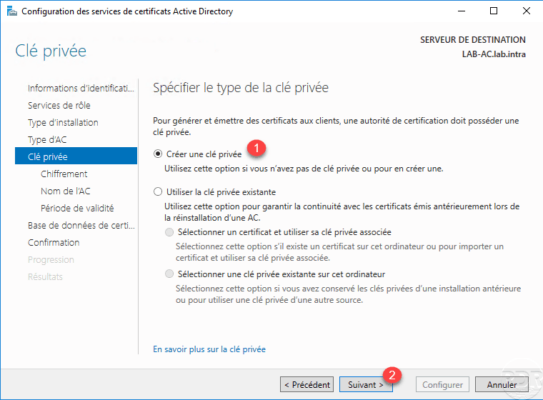

Sélectionner Créer une clé privée 1 et cliquer sur Suivant 2.

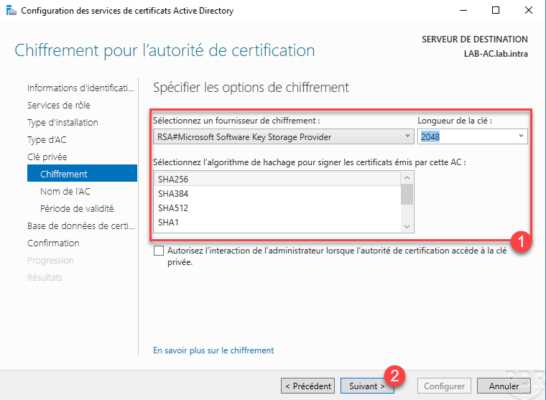

Configurer le chiffrement de la clé 1 puis cliquer sur Suivant 2.

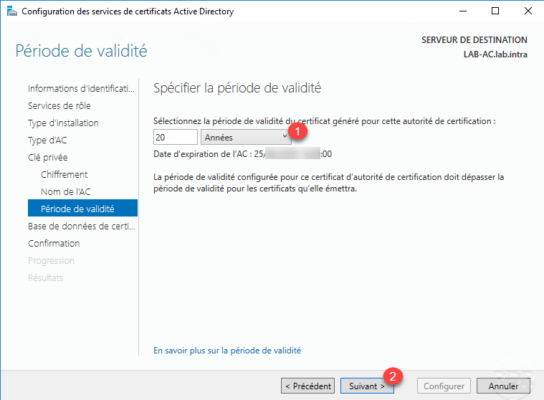

Configurer la période de validité 1 et cliquer sur Suivant 2.

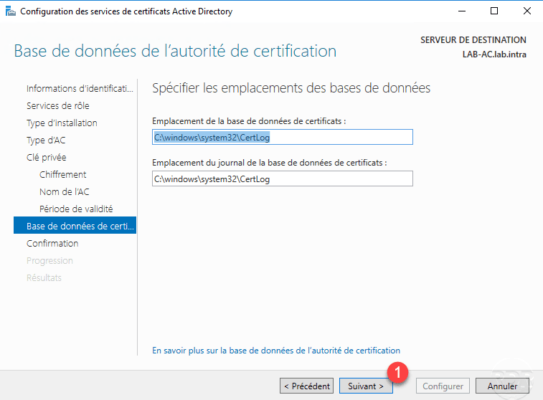

Si nécessaire modifier l’emplacement des bases de données et cliquer sur Suivant 1.

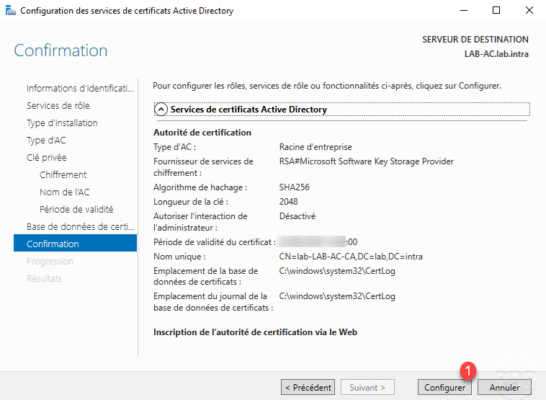

Valider les informations et cliquer sur Configurer 1.

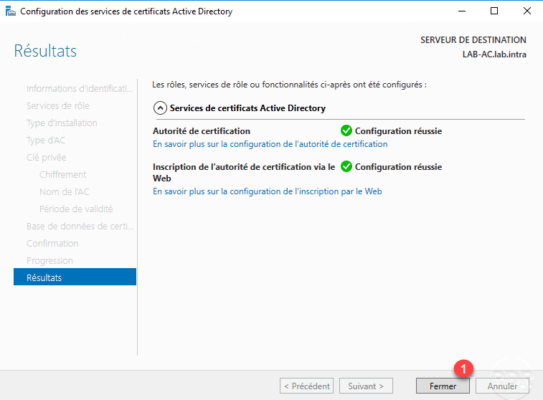

Une fois la configuration terminée, cliquer sur Fermer 1 pour quitter l’assistant.

Administration de l’autorité de certification ADCS

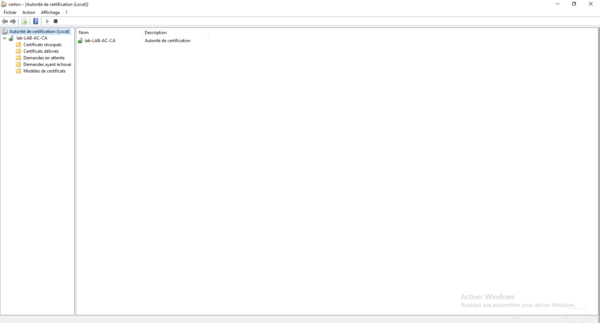

Sur le serveur où est installé le rôle, un console Autorité de certification est disponible.

La console d’administration de l’autorité de certification présente plusieurs dossiers qui vont comporter les certificats ainsi que les modèles.

Nous reviendrons plus en détail sur les différents dossiers à la suite du tutoriel lors des différentes manipulations.

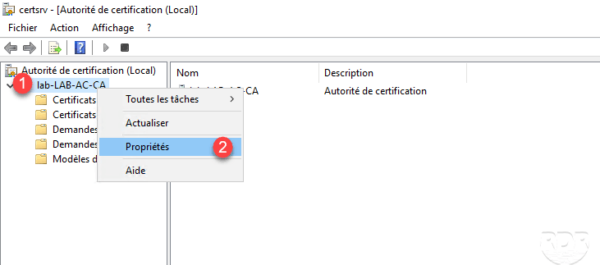

Pour accéder au paramétrage du service, faire un clic droit sur le serveur 1 puis cliquer sur Propriétés 2.

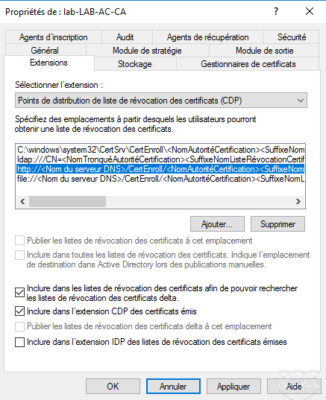

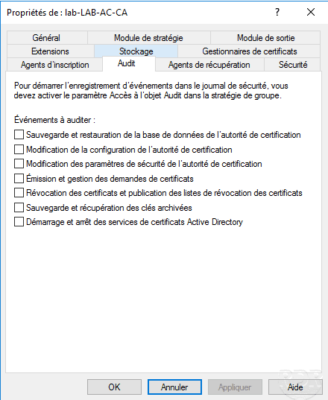

Les deux onglets sauf cas particuliers que l’on modifie régulièrement sont :

Extensions : qui permet de configurer les emplacements de révocations des certificats.

Audit : qui permet d’activer la journalisation d’événements.

Exporter et installer le certificat de l’autorité

Avant de commencer à générer des certificats avec l’autorité de certification, il faut exporter le certificat de celle-ci pour l’installer sur les postes du domaine. En installant le certificat sur les ordinateurs cela évite d’avoir le message d’erreur dans les navigateurs internet et cela permet à des services de fonctionner comme la passerelle RDS, VPN SSTP …

Exporter le certificat de l’autorité

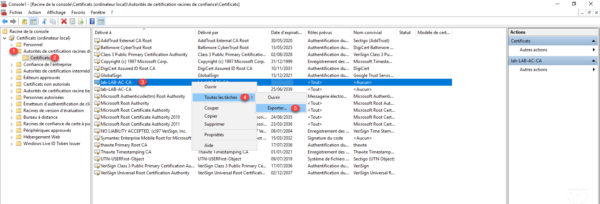

Accéder à la console mmc certlm disponible de plusieurs façons.

Dans la console, aller sur Autorité de certification racines de confiance 1 puis dans Certificats 2 et rechercher celui-ci de l’autorité. Faire un clic droit dessus 3 et aller sur Toutes les tâches 4 / Exporter 5.

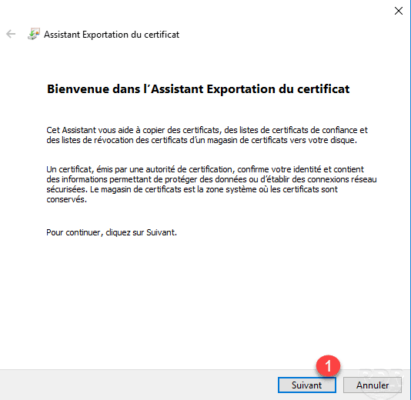

Au lancement de l’assistant d’exportation cliquer sur Suivant 1.

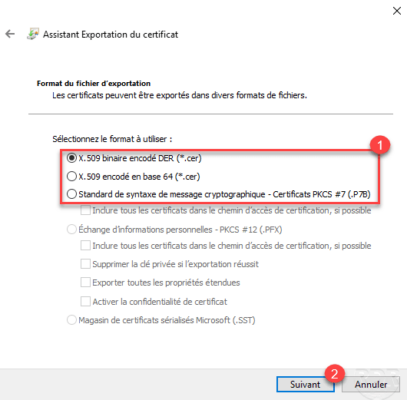

Choisir le format d’export 1 et cliquer sur Suivant 2.

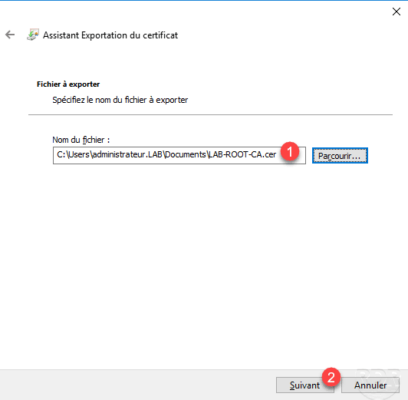

Indiquer l’emplacement et le nom du fichier d’export du certificat 1 et cliquer sur Suivant 2.

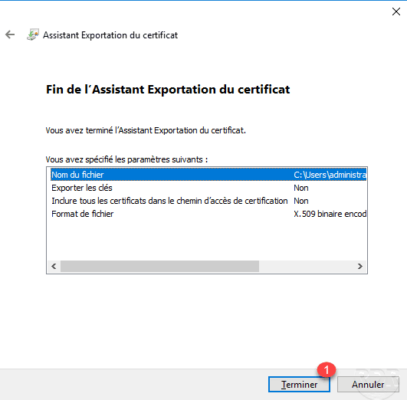

Cliquer sur Terminer 1 pour fermer l’assistant.

Un message s’affiche indiquant que l’export est réussi, cliquer sur OK 1 pour le fermer.

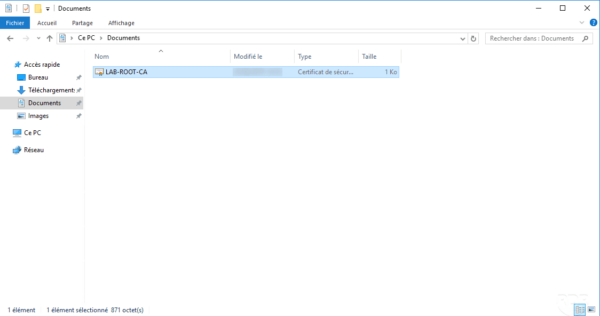

Le certificat est exporté.

Installer manuellement le certificat sur les ordinateurs du domaine

Maintenant, que nous avons vu comment exporter le certificat racine de l’autorité de certification, nous allons voir comment importer manuellement celui-ci sur un ordinateur hors domaine.

Information

Dans le cas d’une autorité de certification certificat d’entreprise (lié à un domaine Active Directory), le certificat racine est automatiquement distribué aux ordinateurs du domaine, il n’y a donc rien à faire.

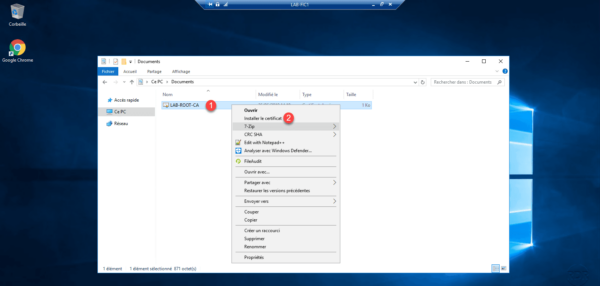

Copier le fichier sur un ordinateur où celui-ci doit être installé, faire un clic droit dessus 1 et cliquer sur Installer le certificat 2.

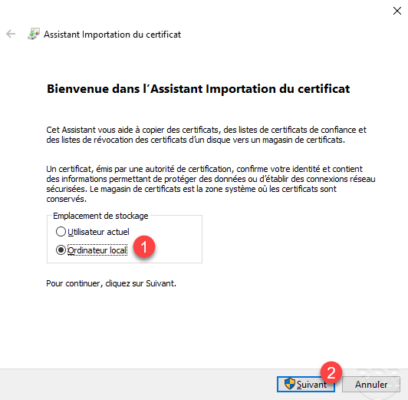

Un assistant se lance pour effectuer l’importation, choisir l’emplacement Ordinateur local 1 et cliquer sur Suivant 2.

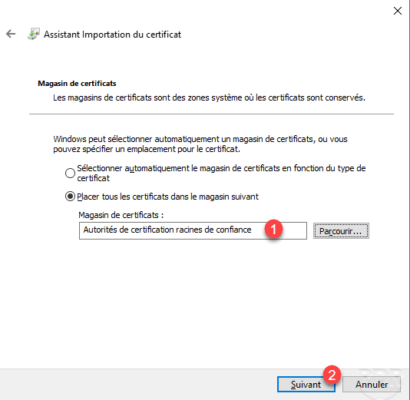

Sélectionner le magasin Autorités de certifications racines de confiance 1 et cliquer sur Suivant 2.

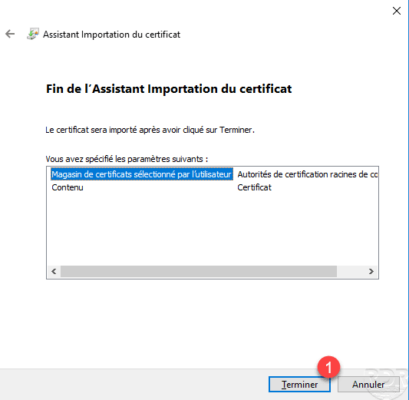

Cliquer Terminer 1 pour importer le certificat.

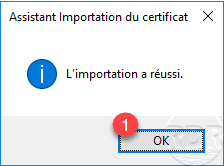

Un message s’affiche indiquant que l’importation est réussi, cliquer sur OK 1.

L’ordinateur peut maintenant utiliser des certificats qui émane de l’autorité de certification d’entreprise.

Si nécessaire, il est possible d’utiliser une stratégie de groupe (GPO) pour déployer un certificat aux ordinateurs du domaine, ceci pour être utiliser pour déployer un certificat racine d’un autorité autonome par exemple ou d’un autre domaine AD.

Demander un certificat à l’autorité de certification

Générer un certificat depuis la console Certificats

Dans cette partie, nous allons voir comment faire une demande de certificat depuis la console MMC Certificats d’un ordinateur membre du domaine Active Directory. Le compte utilisé est membre du groupe Admins du domaine.

Pour illustrer le tutoriel, nous allons générer un certificat Ordinateur qui sera utiliser pour les connexions Bureau à distance.

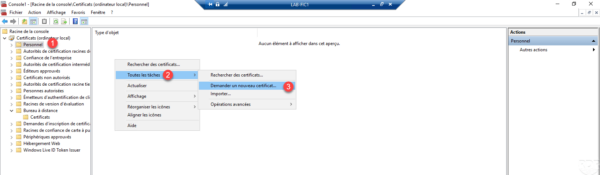

Sur la console se placer dans le dossier Personnel 1 et faire un clic droit dans la zone centrale et aller sur Toutes les tâches 2 et cliquer sur Demande un nouveau certificat 3.

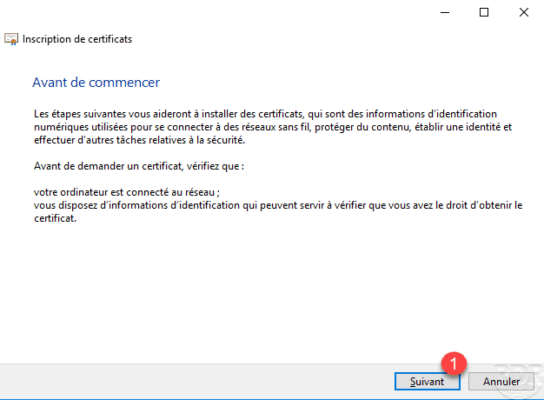

Au lancement de l’assistant cliquer sur Suivant 1.

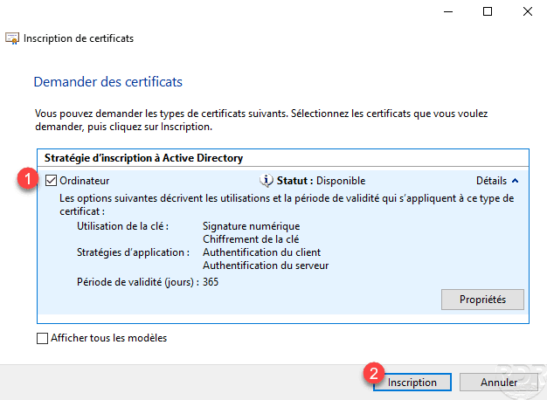

Sélectionner le modèle de certificat Ordinateur 1 puis cliquer sur Inscription 2.

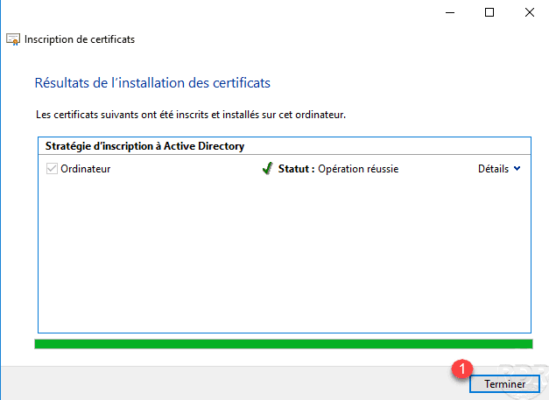

Le certificat a été généré, cliquer sur Terminer 1.

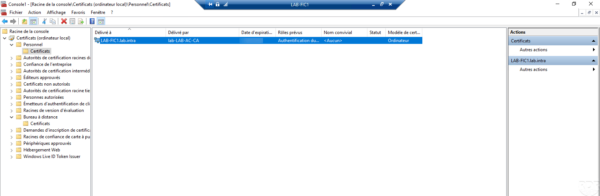

Le certificat est maintenant disponible dans le magasin.

Faire un copier / coller pour le mettre dans le magasin Bureau à distance 1 et supprimer le certificat auto signé du serveur.

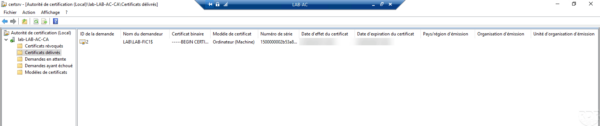

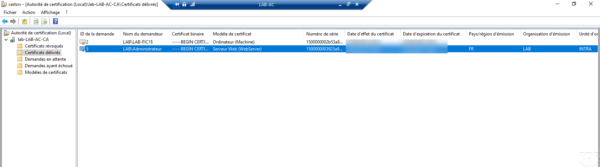

Il est possible de voir le certificat généré sur l’autorité de certification depuis la console d’administration dans le dossier Certificats délivrés.

Pour utiliser le certificat, il faut passer cette commande :wmic /namespace:\rootcimv2TerminalServices PATH Win32_TSGeneralSetting Set SSLCertificateSHA1Hash="<certificate thumbprint>"

Demande de certificat depuis IIS

Dans cette partie, nous allons voir comment effectuer une demande de certificat de domaine à l’aide de la console IIS. Afin de pouvoir contacter l’autorité de certification d’entreprise, le serveur doit être membre du domaine.

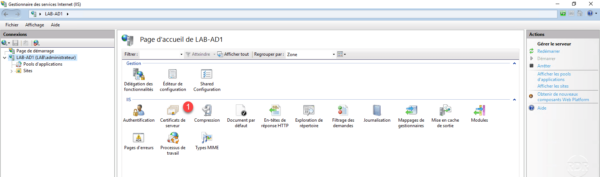

Depuis la console IIS d’un serveur, cliquer sur Certificats de serveur 1.

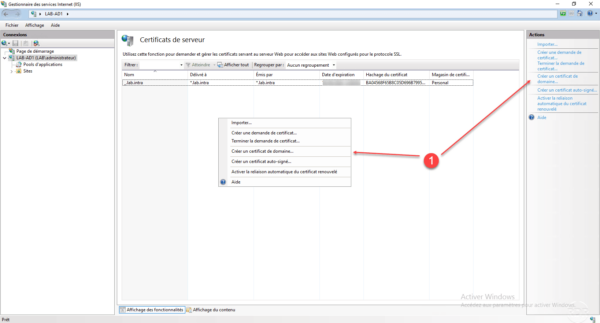

Faire un clic droit dans la zone des certificats et cliquer sur Créer un certificat de domaine 1 ou passer par le menu Actions.

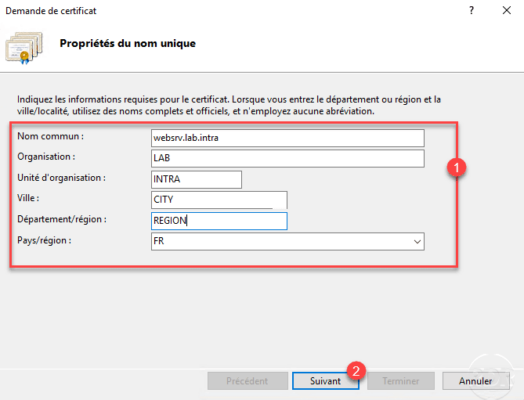

Entrer les informations du certificat 1, le nom commun contient l’adresse celui-ci va identifier. Il est possible de créer un certificat pour un autre domaine. Cliquer sur Suivant 2.

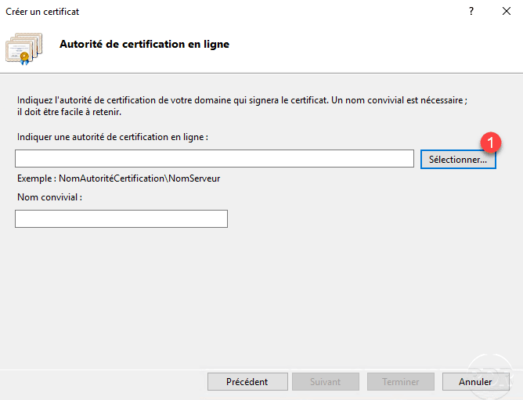

Il faut maintenant choisir l’autorité de certification d’entreprise, cliquer sur Sélectionner 1.

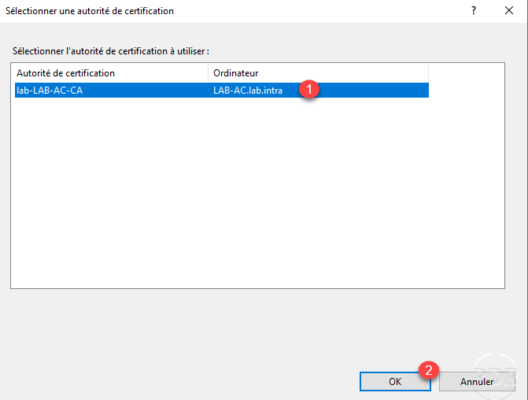

Choisir l’autorité 1 et cliquer sur OK 2.

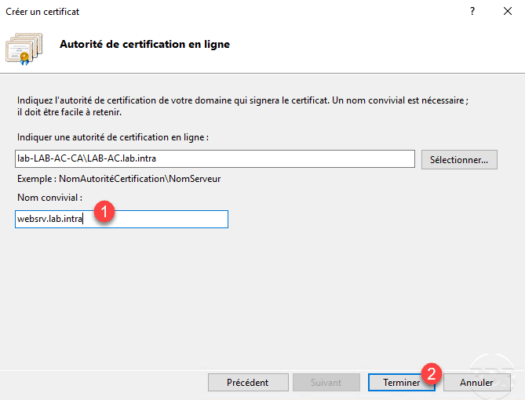

L’autorité sélectionnée, entrer le nom convivial 1 du serveur et cliquer sur Terminer 2.

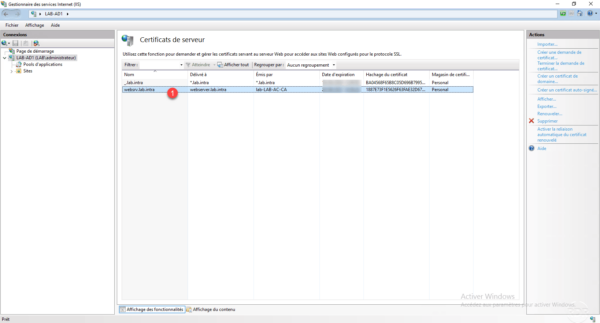

Le certificat 1 est généré et disponible dans IIS.

Le certificat est également disponible dans le magasin Certificats délivrés de l’autorité de certification.

Faire une demande personnalisée de certificat

Maintenant que nous avons vu comment effectuer des demandes de certificats pour les ordinateurs et les sites web dans IIS, nous allons maintenant voir comment faire pour faire une demande personnalisée de certificat avec plusieurs nom dns et adresse IP.

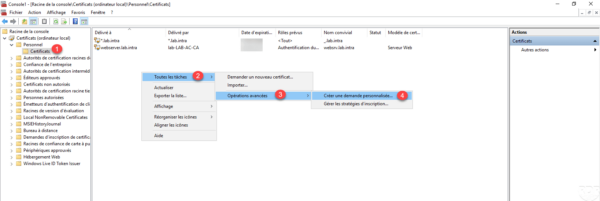

Depuis la console Certificats d’un ordinateur membre du domaine, aller sur le dossier Personnel / Certificats 1. Faire un clic droit dans la zone d’affichage et aller sur Toutes les tâches 2 / Opérations avancées 3 et cliquer sur Créer une demande personnalisée 4.

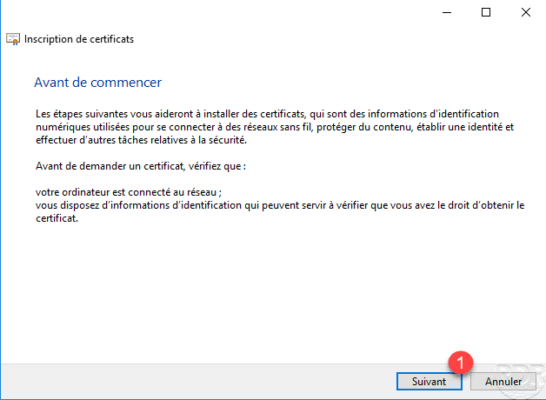

Au lancement de l’assistant, cliquer sur Suivant 1.

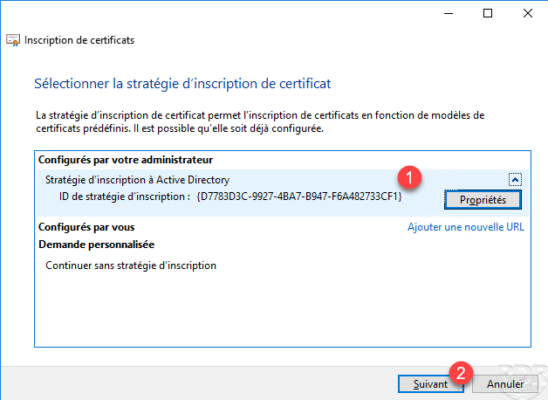

Sélectionner la stratégie d’inscription à l’Active Directory 1 puis cliquer sur Suivant 2.

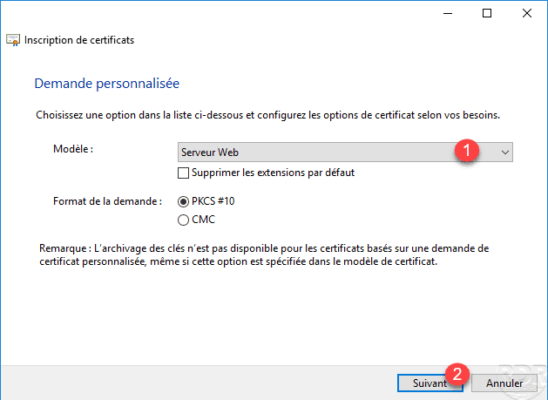

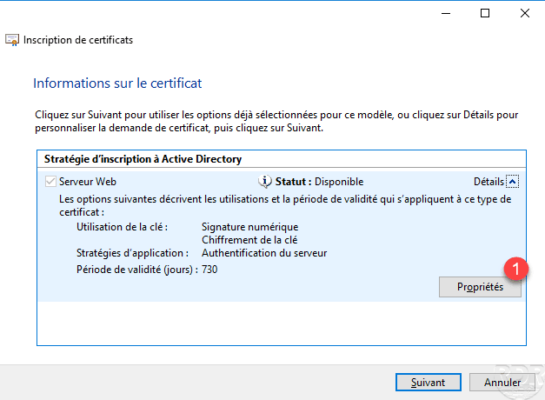

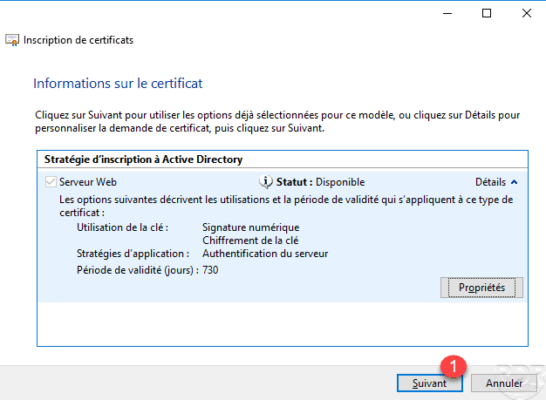

Choisir le modèle 1 (Serveur web) et cliquer sur Suivant 2.

Un résume du modèle de certificat s’affiche, cliquer sur Propriétés 1.

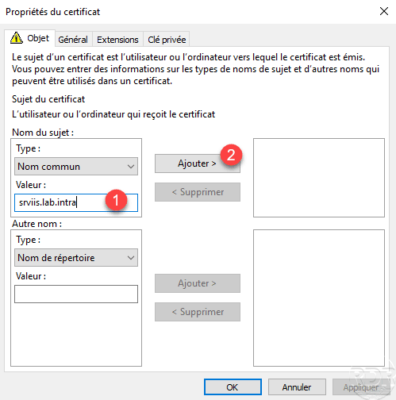

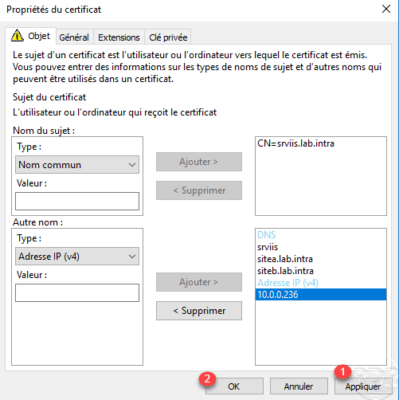

Configurer le nom commun du certificat 1 et cliquer sur Ajouter 2.

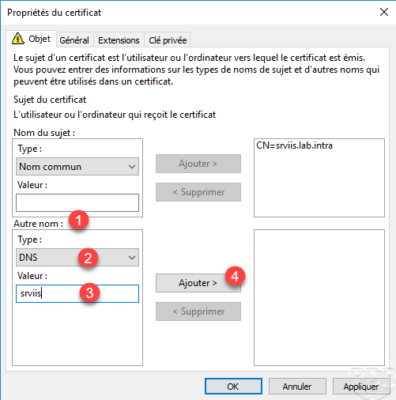

Maintenant que le nom commun est ajouté, dans la section Autre nom 1, choisir le type DNS 2, entrer le nom souhaité 3 et cliquer sur Ajouter 4.

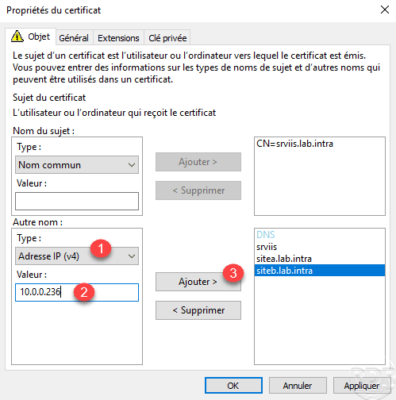

Comme vous pouvez le voir ci-dessous, il est possible d’ajouter plusieurs nom DNS. On va maintenant ajouter une adresse IP, choisir le type Adresse IP (v4) 1, indiquer l’adresse IP 2 et cliquer sur Ajouter 3.

Maintenant que l’adresse IP est ajoutée, cliquer sur Appliquer 1 et OK 2 pour valider les informations du certificat.

Cliquer sur Suivant 1 pour continuer la demande.

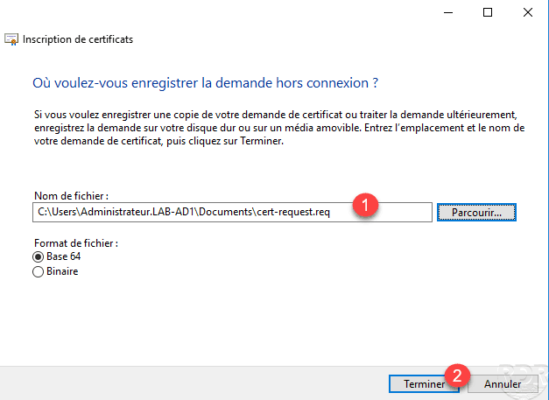

Indiquer l’emplacement et le nom du fichier 1 (CSR) pour sauvegarder la demande et cliquer sur Terminer 2.

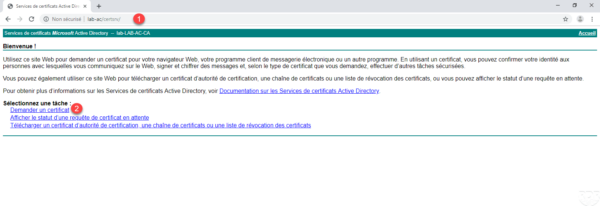

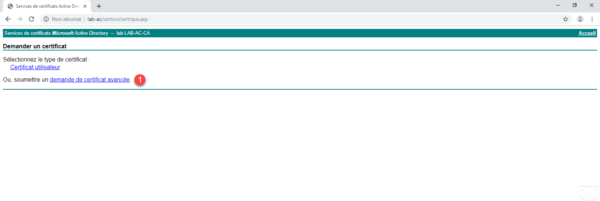

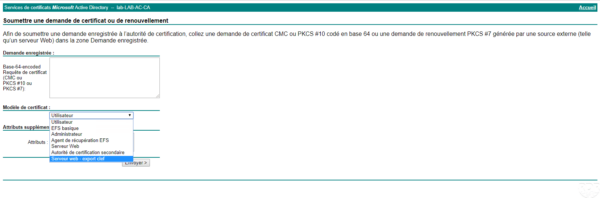

Le fichier de demande a été généré, il faut maintenant soumettre la demande à l’autorité de certification d’entreprise. Ouvrir un navigateur internet et entrer l’url http://server-name/certsrv/ 1. Cliquer sur le lien Demander un certificat 2.

Cliquer sur demande de certificat avancée 1.

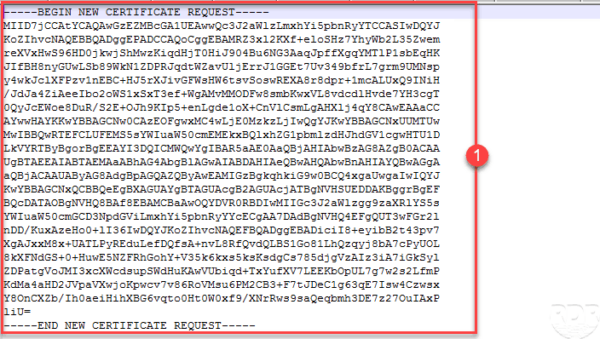

Ouvrir le fichier de requête avec un éditeur de test et copier la chaine 1.

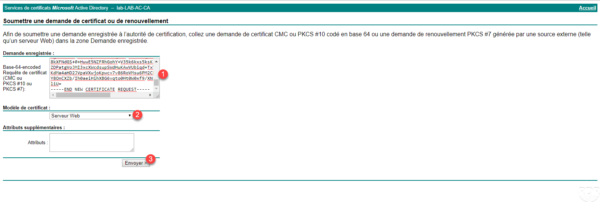

Coller la demande 1 dans le champ Demande enregistrée, choisir le modèle 2 et cliquer sur Envoyer 3.

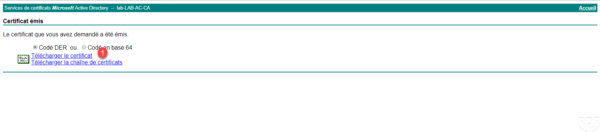

Récupérer le certificat en cliquant sur Télécharger le certificat 1.

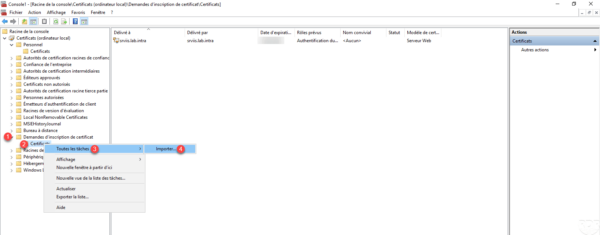

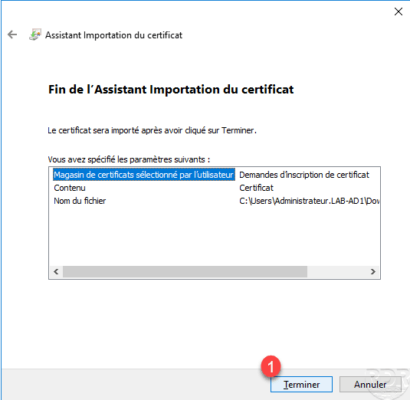

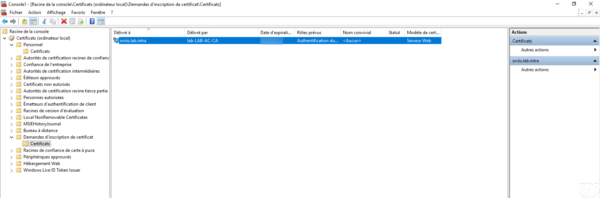

Retourner sur la console Certificats, aller sur Demande d’inscription de certificat 1 / Certificats 2, faire un clic droit dessus puis Toutes les tâches 3 / Importer 4.

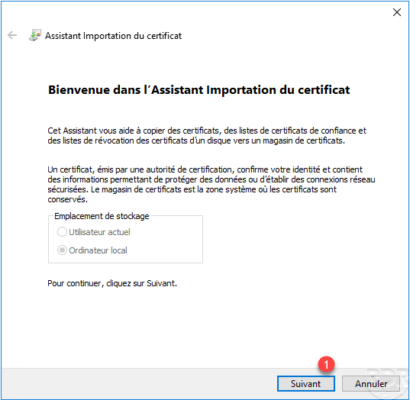

Au lancement de l’assistant, cliquer sur Suivant 1.

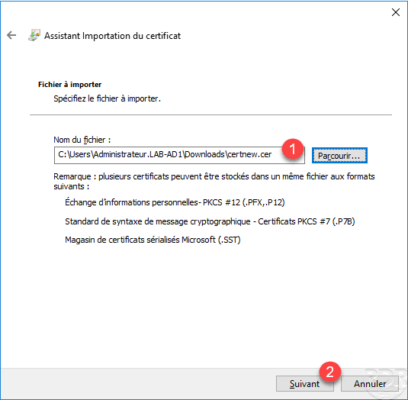

Sélectionner le certificat téléchargé 1 et cliquer sur Suivant 2.

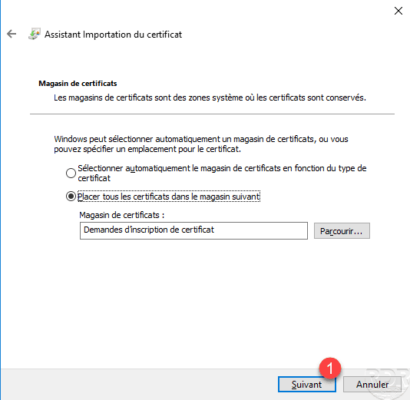

Laisser le magasin, cliquer sur Suivant 1.

Cliquer sur Terminer 1 pour finir l’importation.

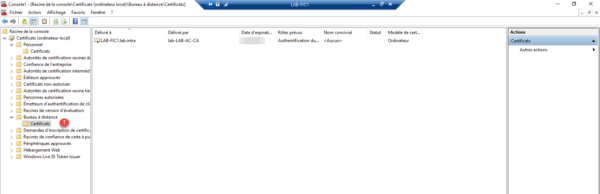

Le certificat est généré et on voit qu’il a été délivré par l’autorité de certification d’entreprise.

Vous pouvez maintenant déplacer le certificat de magasin pour le mettre dans Personnel.

Il n’est pas possible par défaut d’exporter le certificat avec sa clef privée, il faut modifier le modèle.

Créer un modèle de certificat

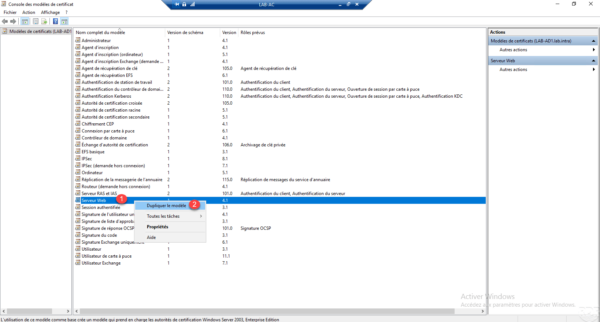

Dans cette partie, nous allons voir comment créer un modèle de certificat en s’appuyant sur un modèle existant, on va modifier le modèle serveur afin de pouvoir exporter la clef privée pour l’installer par exemple sur un serveur IIS hors domaine.

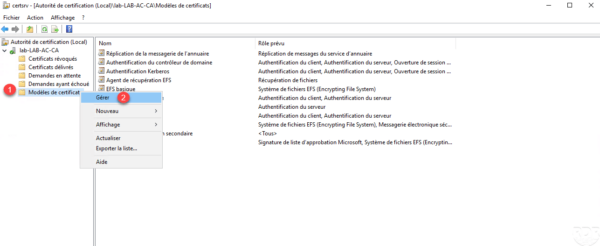

Ouvrir la console d’administration de l’autorité d’administration, faire un clic droit sur le magasin modèles de certificats 1 et cliquer sur Gérer 2.

Faire un clic droit sur le modèle 1 et cliquer sur Dupliquer le modèle 2.

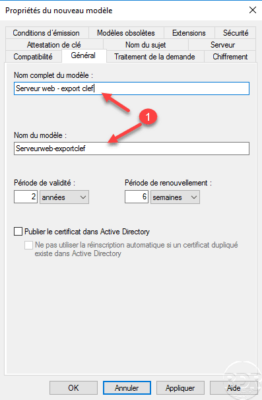

Nommer le modèle 1.

Aller sur l’onglet Traitement de la demande 1 et cocher la case Autoriser l’exportation de la clé privée 2.

Une fois le modèle configuré, cliquer sur Appliquer et OK pour sauvegarder les modifications.

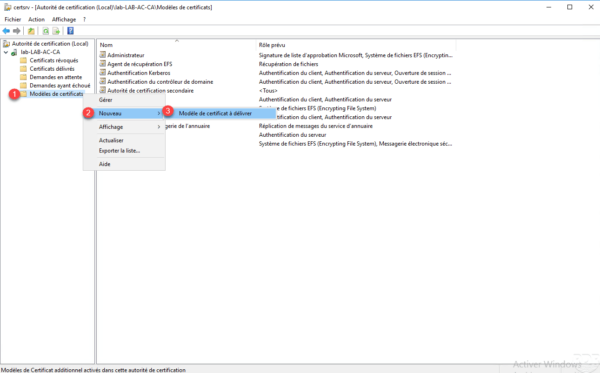

De retour sur la console d’administration de l’autorité de certification, faire un clic droit sur le dossier Modèle de certificat 1 puis aller sur Nouveau 2 et cliquer sur Modèle de certificat à délivrer 3.

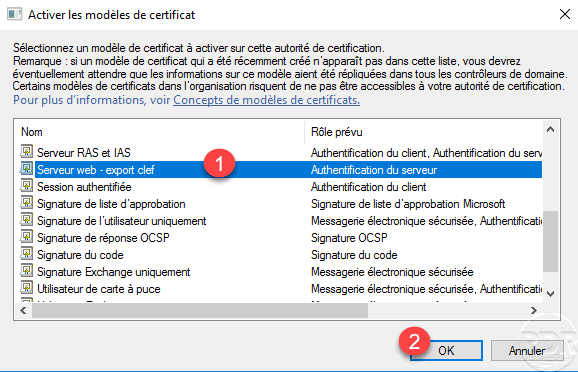

Sélectionner le modèle 1 et cliquer sur OK 2.

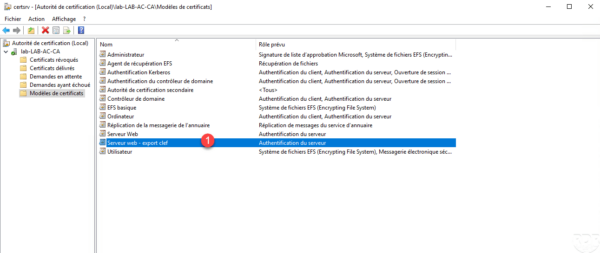

Le modèle est ajouté à la liste 1.

Il est aussi disponible dans les demandes.

Inscription automatique des certificats utilisateurs et ordinateurs – AutoEnroll

Dans cette partie, nous allons voir comment générer des certificats automatiquement pour les postes et ordinateurs du domaine par GPO.

Prérequis pour l’AutoEnroll

Pour les certificats utilisateurs quelques prérequis sont nécessaires pour que cela fonctionne.

Il est nécessaire que le champ e-mail dans l’Active Directory soit renseigné car le certificat s’appuie dessus.

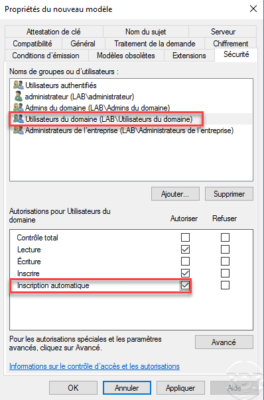

Créer un modèle de certificat basé sur le modèle Utilisateurs en autorisant l’inscription automatique pour les utilisateurs du domaine.

Stratégie de groupe – GPO

Créer une nouvelle GPO et placer là à la racine du domaine pour toucher l’ensemble des ordinateurs et des utilisateurs.

Paramètres ordinateur

Activation de l’inscription automatique

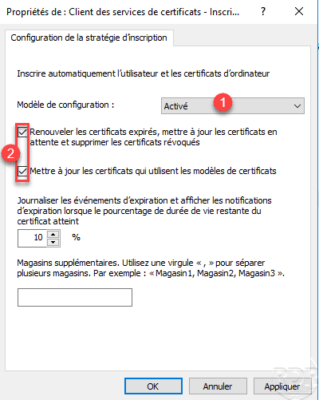

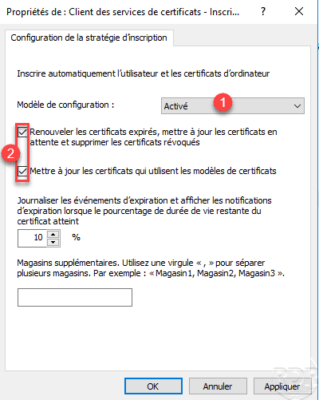

Configuration ordinateur / Stratégies / Paramètres Windows / Paramètres de sécurité / Stratégies de clé publique / Clients des services de certificat – Inscription automatique.

Activer 1 le paramètre et cocher les deux cases 2.

Configuration du modèle de certificat

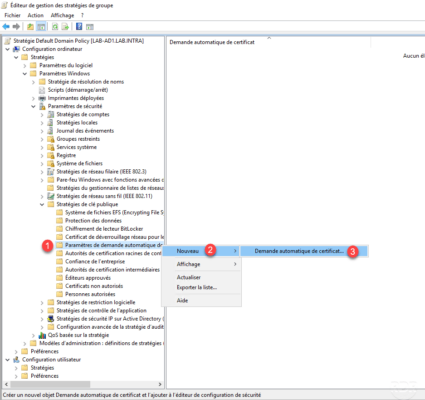

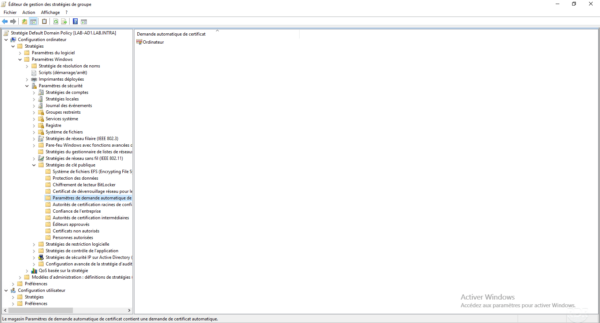

Dans Configuration ordinateur / Stratégies / Paramètres Windows / Paramètres de sécurité / Stratégies de clé publique, faire un clic droit sur Paramètres de demande automatique de certificat 1 puis aller sur Nouveau 2 et cliquer sur Demande automatique de certificat 3.

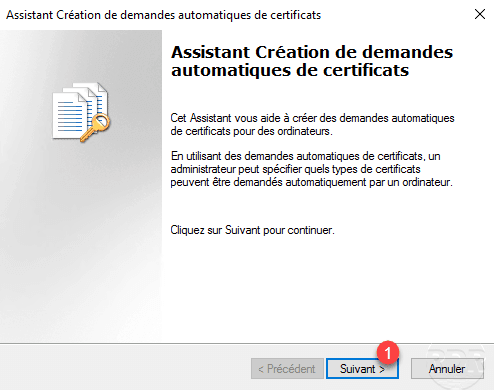

Au lancement de l’assistant, cliquer sur Suivant 1.

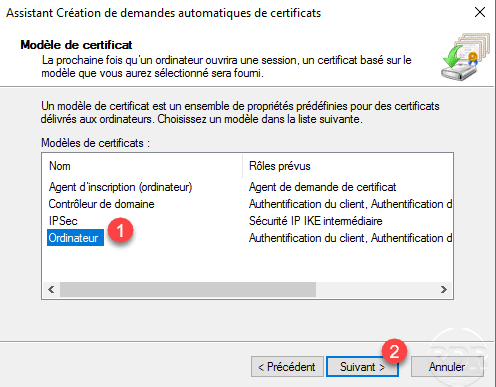

Choisir le modèle Ordinateur 1 puis cliquer sur Suivant 2.

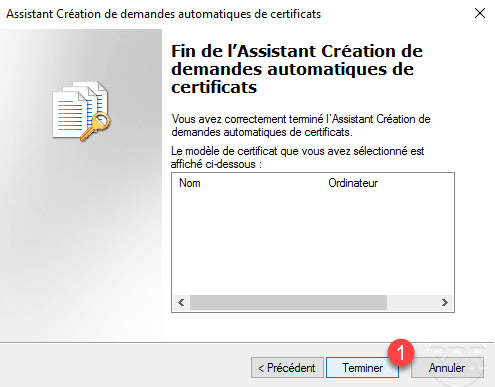

Cliquer sur Terminer 1 pour quitter l’assistant et valider les paramètres.

Le modèle a été ajouté au demande automatique.

Paramètres utilisateur

Activation de l’inscription automatique

Configuration utilisateur / Stratégies / Paramètres Windows / Paramètres de sécurité / Stratégies de clé publique / Clients des services de certificat – Inscription automatique.

Activer 1 le paramètre et cocher les deux cases 2.

Valider l’inscription automatique

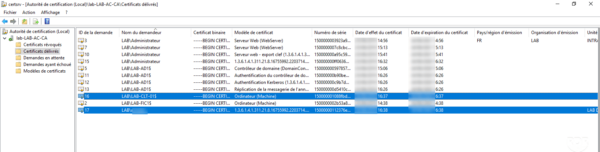

Sur un ordinateur membre du domaine, ouvrir une session et valider dans la console d’administration de l’autorité de certification d’entreprise dans le magasin Certificats délivrés que les certificats soient générés.

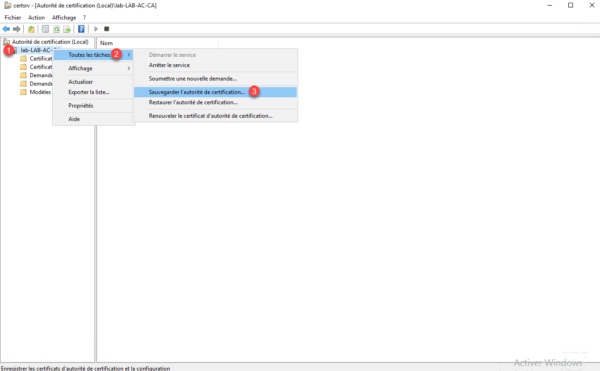

Sauvegarder l’autorité de certification

Depuis la console d’administration, faire un clic droit sur le serveur 1, aller sur Toutes les tâches 2 et cliquer sur Sauvegarder l’autorité de certification 3.

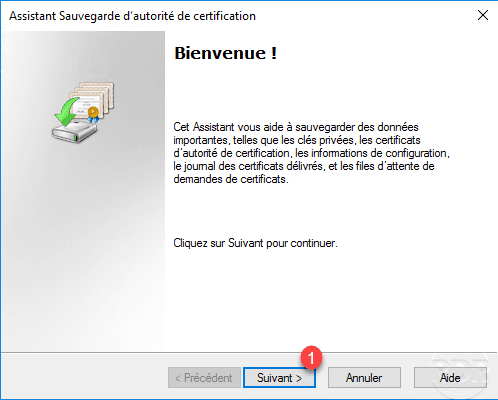

Au lancement de l’assistant, cliquer sur Suivant 1.

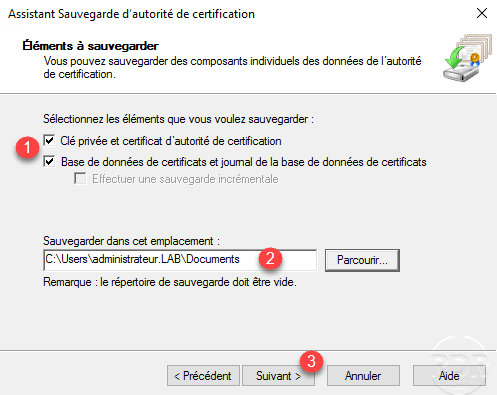

Sélectionner les éléments 1 à sauvegarder, indiquer l’emplacement de sauvegarde 2 et cliquer sur Suivant 3.

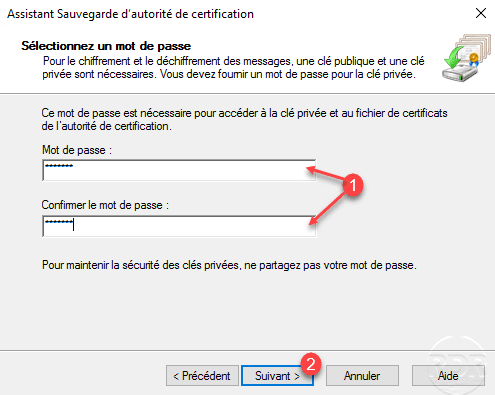

Entrer un mot de passe afin d’accéder à la clef privée 1 puis cliquer sur Suivant 2.

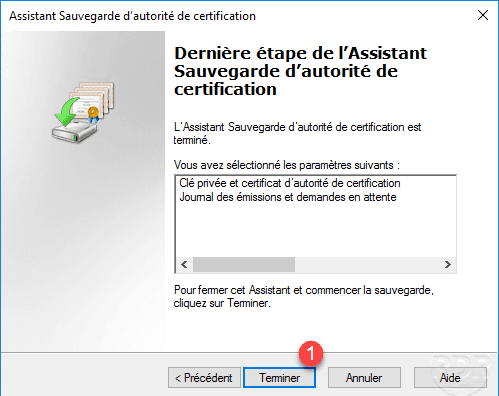

Cliquer sur Terminer 1 pour fermer l’assistant et effectuer la sauvegarde.

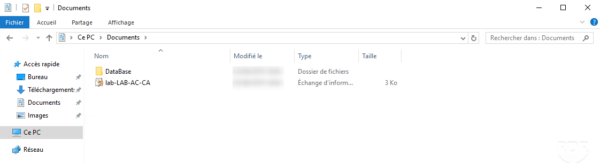

Vérifier que la sauvegarde se soit bien effectuée en allant voir les fichiers.

Vous avez maintenant tous les éléments de base pour mettre une autorité de certification interne et commencer à délivrer des certificats.