Après avoir vu comment utiliser un clef Yubikey comme carte à puce pour l’ouverture de session Windows avec l’enrôlement automatique du certificat dans le tutoriel suivant : Yubikey : authentification avec une carte à puce dans un environnement Active Directory, on va voir dans ce tutoriel, comment configurer l’enrôlement pour le compte de (enroll on behalf of) qui va permettre à une personne tier de configurer le certificat sur la clé pour un autre utilisateur.

Ce tutoriel s’inscrit dans le suite du tutoriel précédent.

Sommaire

Configurer le modèle de certificat pour l’enrôlement

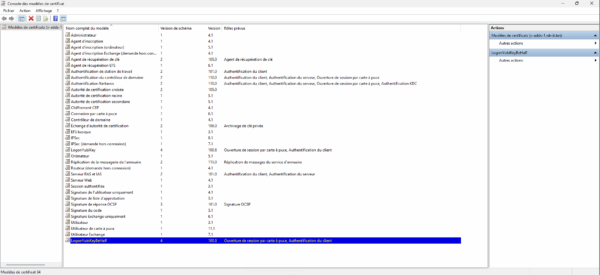

Pour commencer, nous allons configurer le modèle de certificat, pour cela ouvrir la console Autorité de certification 1.

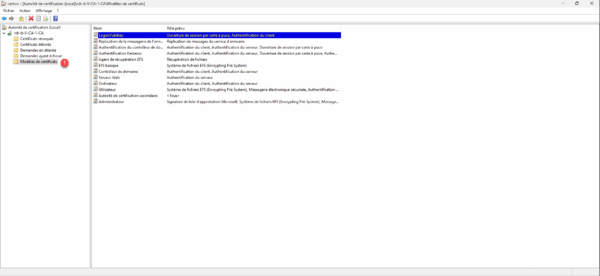

Aller sur Modèles du certificats 1, normalement vous devriez avoir le modèle précédemment créer.

Faire un clic droit sur Modèles de certificats puis cliquer sur Gérer 1.

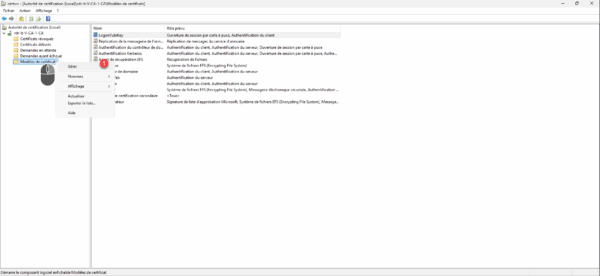

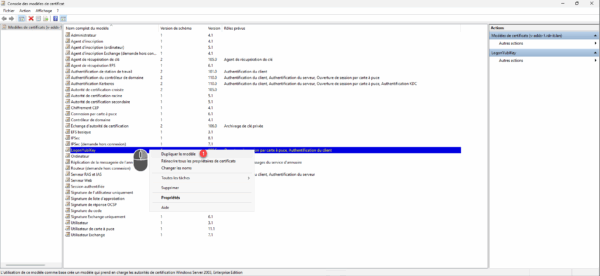

Dans la liste des modèles, faire un clic droit sur le modèle que l’on a créé précédemment puis cliquer sur Dupliquer le modèle 1.

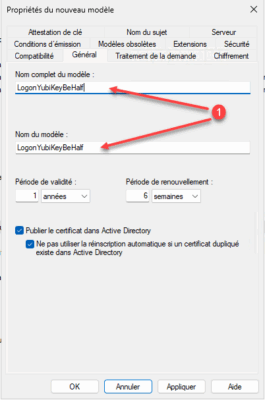

Commencer par renommer 1 le modèle.

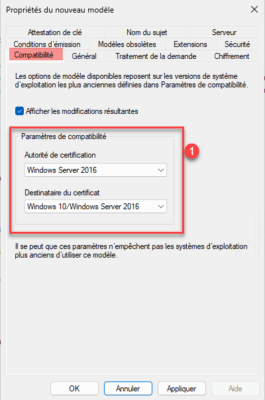

Sur l’onglet Compatibilité, vérifier que les paramètres de compatibilité 1 correspondent à votre environnement.

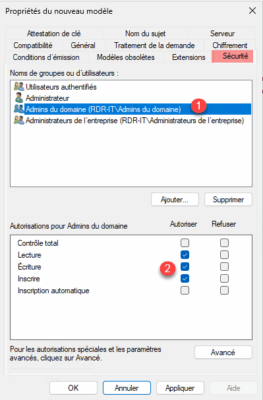

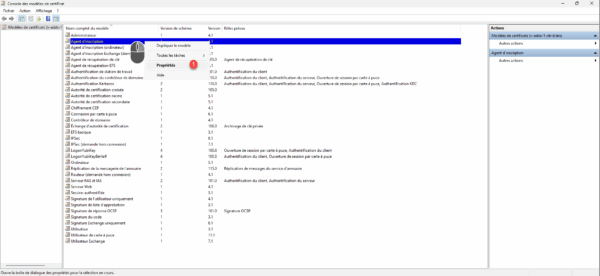

Aller sur l’onglet Sécurité, commencer par supprimer le groupe qui a été ajouté pour l’auto enrôlement, sélectionner le groupe 1 puis cliquer sur Supprimer 2.

Pour l’enrôlement, je vais utiliser mon compte Administrateur du domaine, il faut configurer le groupe Admins du domaine 1 avec les droits de Lecture / Ecriture / Inscrire 2.

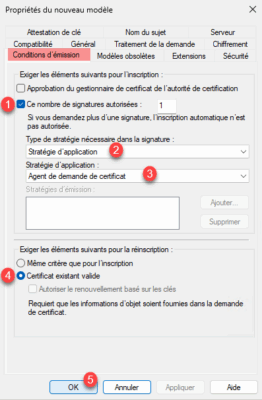

Aller sur l’onglet Conditions d’émission et configurer les éléments suivants :

- 1 Cocher la case : Ce nombre de signature autorisées et mettre la valeur à 1

- 2 Sélectionner : Stratégie d’application

- 3 Sélectionner : Agent de demande de certificat

- 4 Sélectionner Certificat existant valide.

Pour terminer, cliquer sur OK 5 pour créer le modèle.

Le modèle est créé.

Vérification du modèle : Agent d’inscription

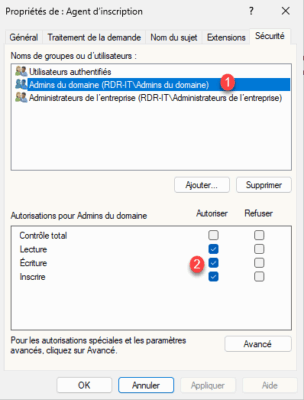

Avant d’ajouter les modèles aux certificats, il faut vérifier que le groupe Admins du domaine peut se voir délivrer un certificat d’Agent d’inscription.

Toujours depuis les Modèles, faire un clic droit sur le modèle Agent d’inscription puis cliquer sur Propriétés 1.

Dans l’onglet sécurité, vérifier le groupe Admins du domaine 1 à les droits de Lecture / Ecriture / Inscrire 2.

Vous pouvez fermer le Gestionnaire de modèle de certificat.

Ajouter des modèles de certificats délivrables

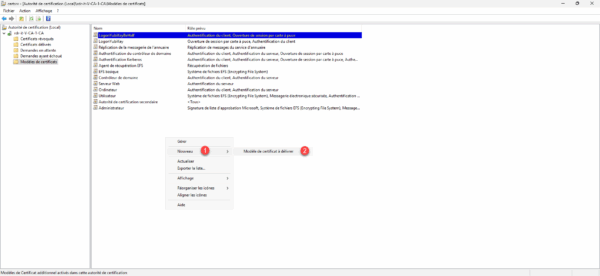

On va maintenant ajouter les nouveaux modèles de certificats qui peuvent être délivrés par l’autorité de certification Windows.

Faire un clic droit dans la zone centrale, aller sur Nouveau 1 puis cliquer sur Modèle de certificat à délivrer 2.

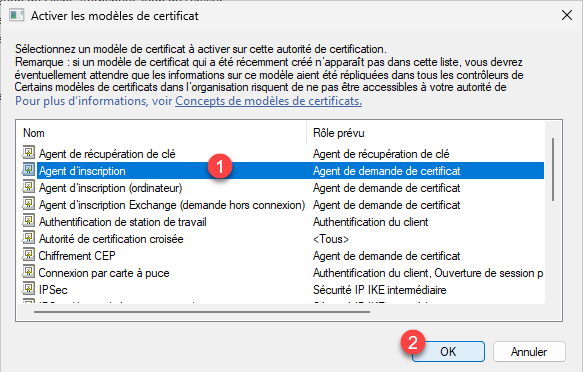

Sélectionner le modèle Agent d’inscription 1 puis cliquer sur OK 2.

Répéter l’opération pour le modèle que l’on a créé pour la Yubikey.

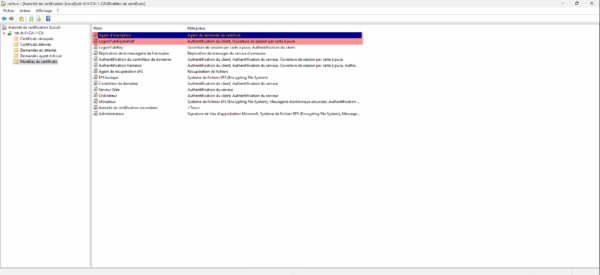

Les modèles sont configurés.

Se délivrer un certificat d’Agent d’inscription

Avant de pouvoir générer un certificat pour un autre utilisateur, il faut se délivrer un certificat d’Agent d’inscription.

Sur un ordinateur Windows 10, j’ai ouvert une session avec mon Admins du domaine (romain.t0).

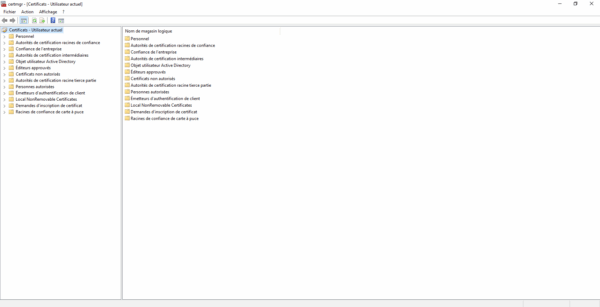

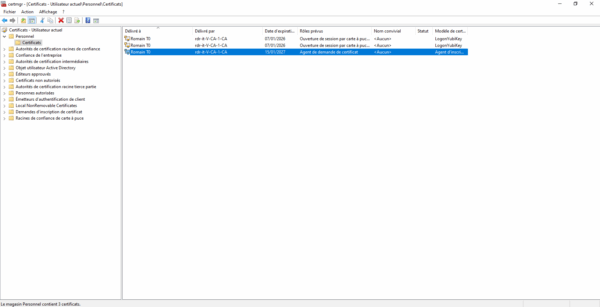

Ouvrir la console MMC Certificat – Utilisateur, pour cela depuis une fenêtre Executer entrer : certmgr.msc

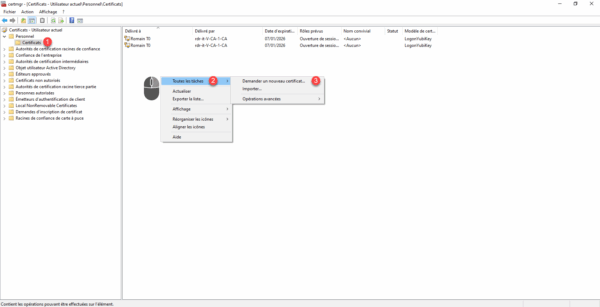

Déplier le dossier Personnel pour vous placez sur Certificats 1, faire un clic droit dans la zone centrale puis aller sur Toutes les tâches 2 et cliquer sur Demander un nouveau certificat 3.

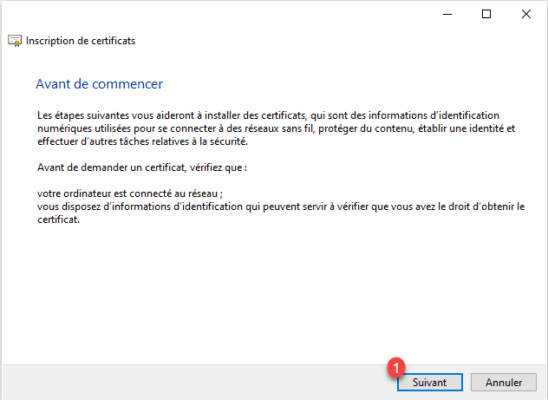

Au lancement de l’assistant, cliquer sur Suivant 1.

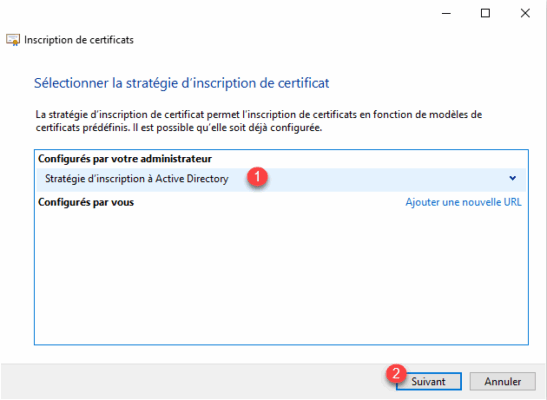

Sélectionner : Stratégie d’inscription à Active Directory 1 et cliquer sur le bouton Suivant 2.

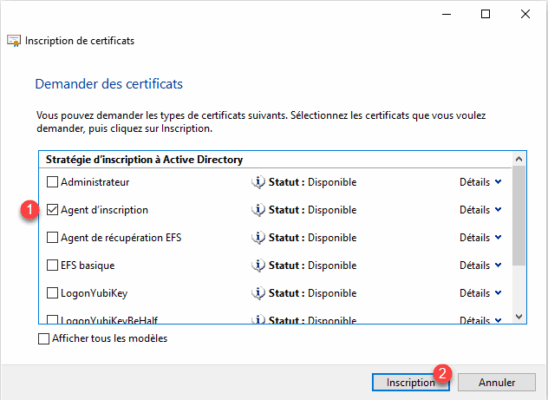

Cocher la case : Agent d’inscription 1 et cliquer sur le bouton Inscription 2.

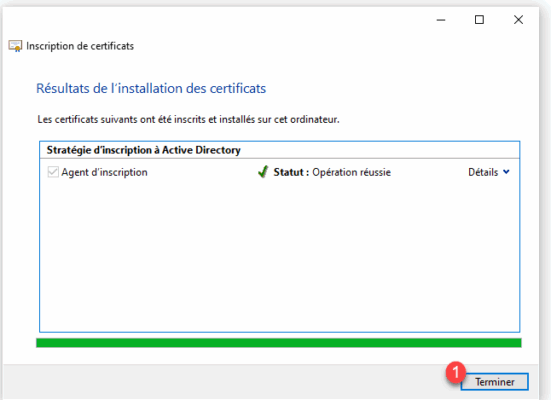

L’opération terminée, cliquer sur Terminer 1 pour fermer l’assistant.

Le certificat d’agent d’inscription est généré, celui-ci va nous permettre de demander des certificats pour d’autre utilisateur.

Enrôler une clé Yubikey pour un autre utilisateur

Nous sommes prêt à faire l’enrôlement pour un utilisateur tier.

Je ne vais pas reprendre depuis le départ, la configuration mais avant configurer le code Pin de la clé.

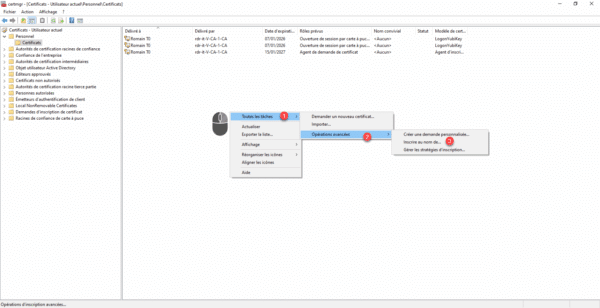

Toujours depuis la console de Gestion de certificat, faire un clic droit dans la zone centrale, puis aller sur Toutes les tâches 1 / Opérations avancées 2 et cliquer sur Inscrire au nom de … 3.

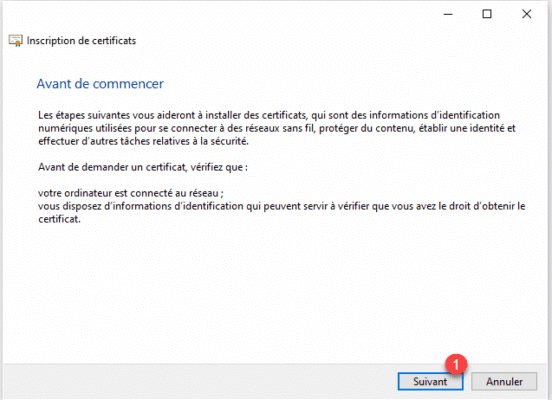

Au lancement de l’assistant, cliquer sur le bouton Suivant 1.

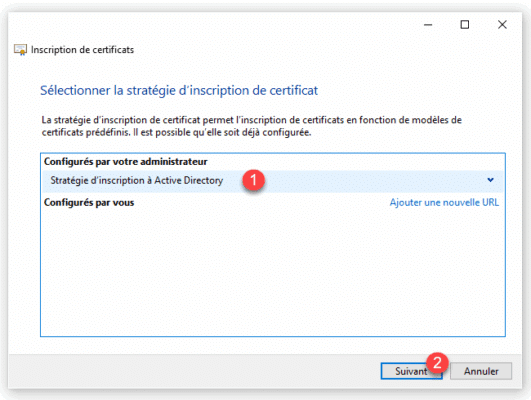

Sélectionner Stratégie d’inscription à Active Directory 1 puis cliquer sur Suivant 2.

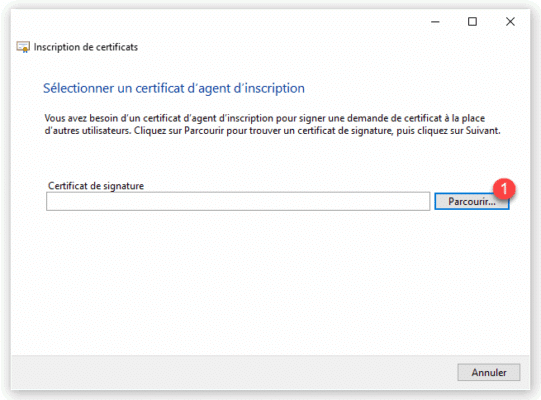

Il faut choisir le certificat d’inscription, cliquer sur le bouton Parcourir 1.

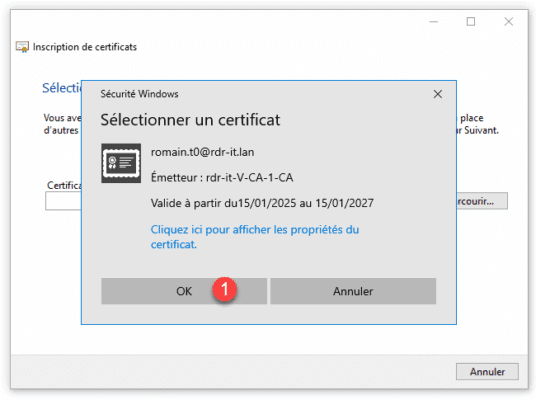

Le certificat d’inscription que l’on a créé précédemment, doit être proposer, cliquer sur OK 1 pour le sélectionner.

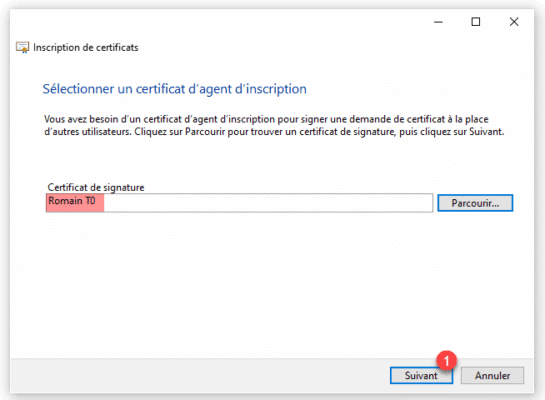

Le certificat sélectionné, cliquer sur le bouton Suivant 1.

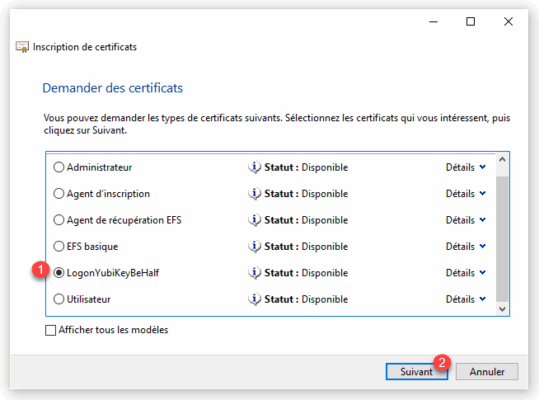

Dans la liste des certificats, choisir le modèle 1 que l’on a créé et cliquer sur Suivant 2.

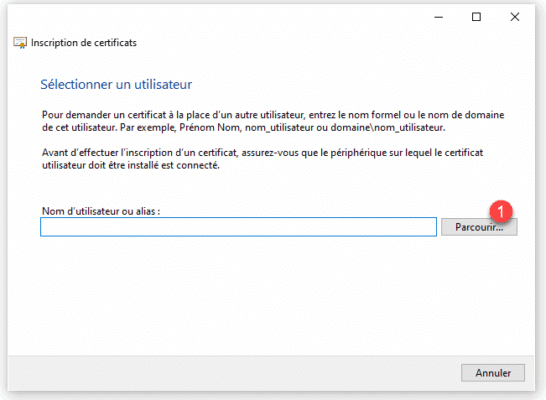

Maintenant, il faut indiquer l’utilisateur, cliquer sur Parcourir 1.

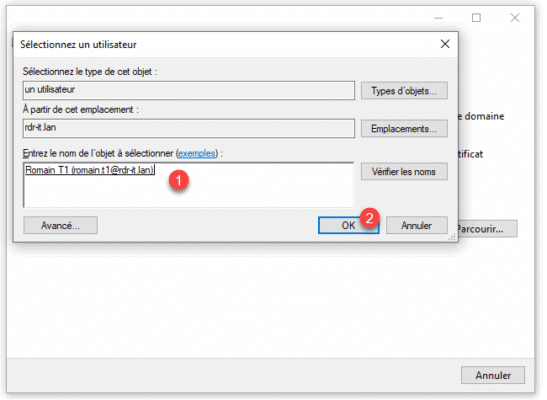

Sélectionner le compte utilisateur 1 et cliquer sur OK 2.

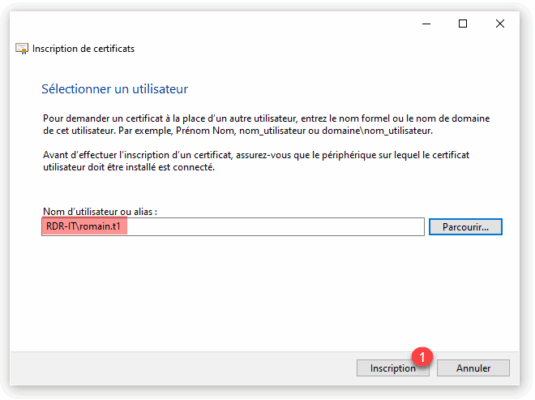

Le compte utilisateur sélectionné, cliquer sur Inscription 1.

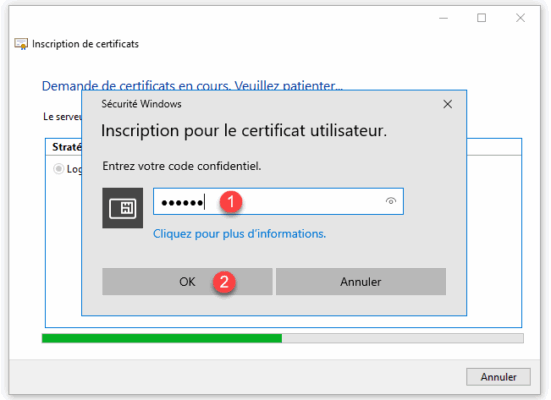

Entrer le code Pin de clé 1 puis cliquer sur OK 2.

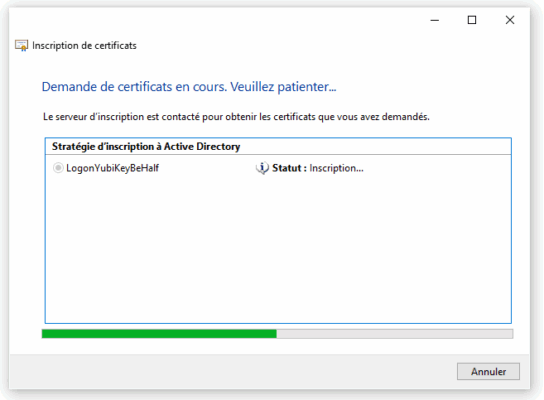

Patienter pendant la création du certificat et l’ajout du la clé Yubikey.

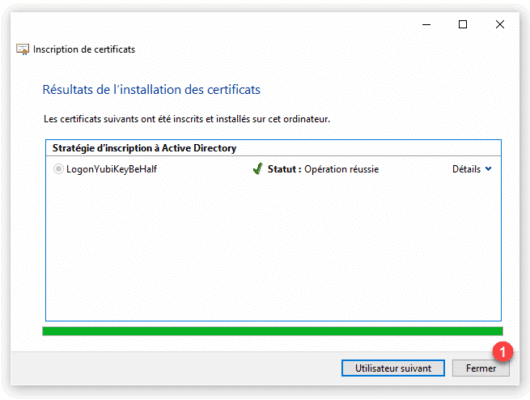

L’opération réussi, vous avez deux possibilités, ajouter un utilisateur supplémentaire ou cliquer sur Fermer 1.

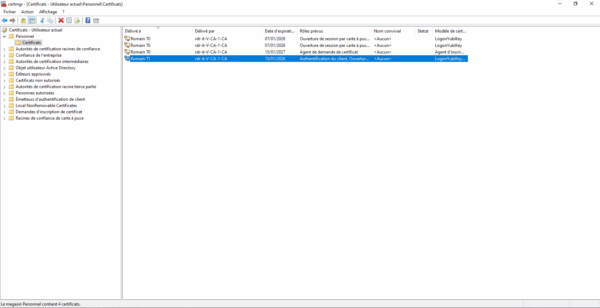

Dans la liste des certificats, on peut voir celui-ci qui a été créé pour l’utilisateur.

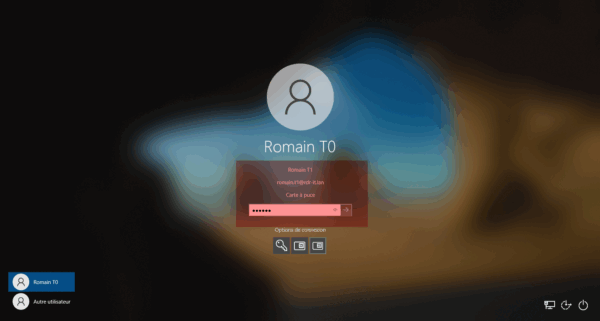

Pour tester la connexion, le plus simple va être d’ouvrir une session en utilisant le clé.

Comme on peut le voir sur la capture ci-dessous, j’ai pu sélectionné mon compte Romain T1.

Vous savez maintenant comment configurer l’enrôlement de clé Yubikey pour des utilisateurs tiers.