Dans ce tutoriel, nous allons voir comment mettre en place SMB over QUIC afin de permettre un accès sécurisé aux partages de fichiers Windows, y compris depuis Internet, sans avoir recours à un VPN.

Nous aborderons le principe de fonctionnement de SMB over QUIC, les prérequis côté serveur et client, puis la configuration pas à pas sur Windows Server 2025. À la fin de ce guide, vous disposerez d’un accès SMB chiffré, résilient et adapté aux utilisateurs nomades ou aux environnements hybrides.

Sommaire

Présentation de SMB over QUIC

MB over QUIC est une évolution du protocole SMB introduite par Microsoft afin de permettre un accès sécurisé et chiffré aux partages de fichiers Windows via Internet, sans nécessiter de connexion VPN.

Contrairement au SMB classique qui repose sur TCP (port 445), SMB over QUIC utilise le protocole QUIC, basé sur UDP 443, le même port que HTTPS. Cette approche facilite le passage à travers les pare-feux et les proxys tout en garantissant un niveau de sécurité élevé.

SMB over QUIC ne remplace pas totalement le SMB classique en réseau local, mais constitue une alternative moderne et sécurisée pour les accès distants. Il s’inscrit dans la stratégie Microsoft visant à renforcer la sécurité des accès tout en simplifiant l’expérience utilisateur.

Prérequis pour utiliser SMB over QUIC

- Le serveur de fichiers doit être sous Windows Serveur 2025 ou Windows Server 2022 Datacenter: Azure Edition

- Ordinateur client sous Windows 11

- Serveurs et ordinateurs membres du même domaine Active Directory.

- Disposer d’une PKI pour le certificat SSL pour le liaison HTTPS

Générer un certificat SSL

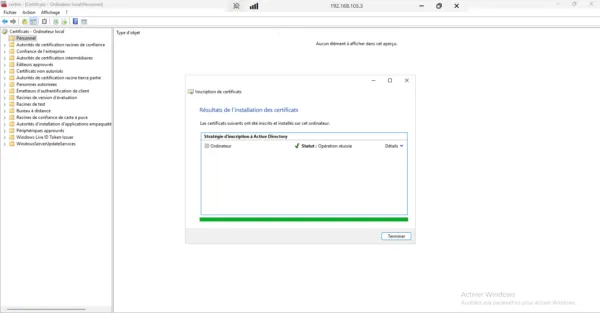

Pour commencer demander un certificat SSL à l’autorité de certification, pour ce tutoriel, je vais demander un certificat Ordinateur. Si vous souhaitez publier sur un internet votre serveur de fichiers, il faut passer par un certificat Serveur Web où vous allez indiquer les différent nom DNS.

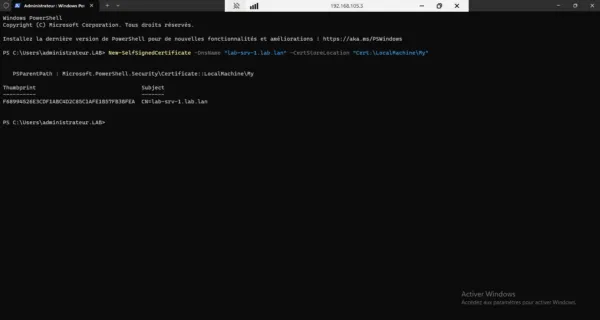

Si vous n’avez pas de PKI, il est possible de générer un certificat auto-signé, qui devra être déployer sur les ordinateurs client.

New-SelfSignedCertificate -DnsName "server-fqdn.domain.tld" -CertStoreLocation "Cert:\LocalMachine\My"

Installer les composants nécessaire pour SMB over QUIC

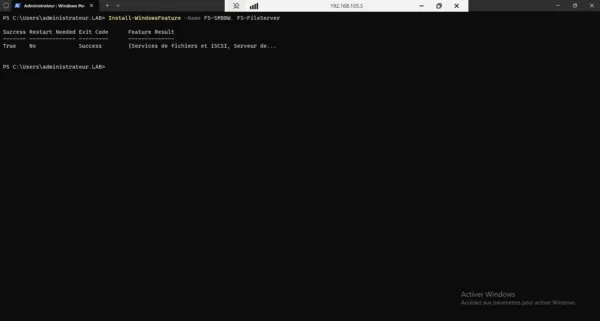

Depuis une invite de commande PowerShell entrer la commande suivante :

Install-WindowsFeature -Name FS-SMBBW, FS-FileServer

Configurer le certificat SSL

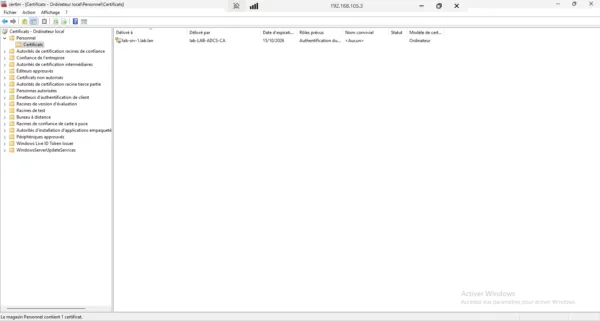

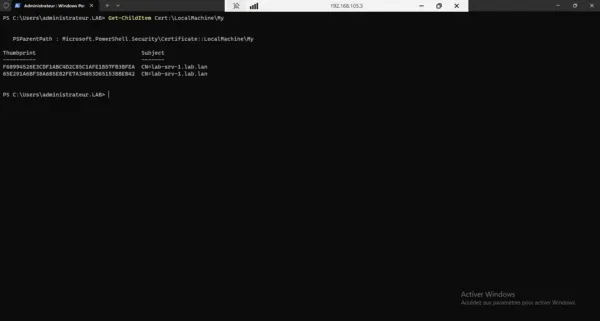

Afficher la liste des certificats sur le serveur et noter l’empreinte numérique (Thumbprint) du certificat à configurer.

Get-ChildItem Cert:\LocalMachine\My

Vous pouvez aussi récupérer l’empreinte numérique depuis la console Certificat de l’ordinateur avec la console MMC qui permet d’avoir plus d’information sur le certificat, ce qui est pratique comme donc mon cas, quand on a plusieurs certificat avec le même sujet.

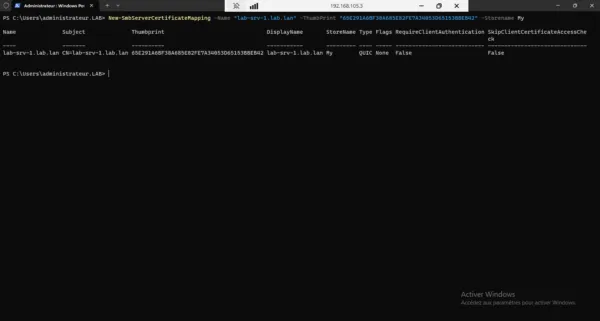

Pour configurer le certificat sur le serveur de fichiers :

New-SmbServerCertificateMapping -Name "server-fqdn.domain.tld" -ThumbPrint "65E....153BBEB42" -Storename My

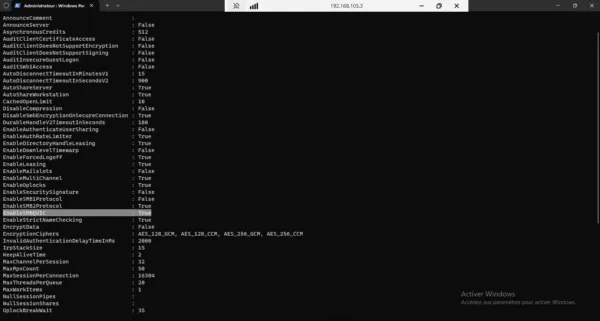

Vérifier que SMB over QUIC est activé

Vérifier que SMB over QUIC est activé entrer la Cmdlet suivante :

Get-SmbServerConfiguration

Si SMB over QUIC n’est pas activé, il suffit d’entrer la commande PowerShell suivante :

Set-SmbServerConfiguration -EnableSMBQUIC $trueAutoriser le trafic dans firewall Windows

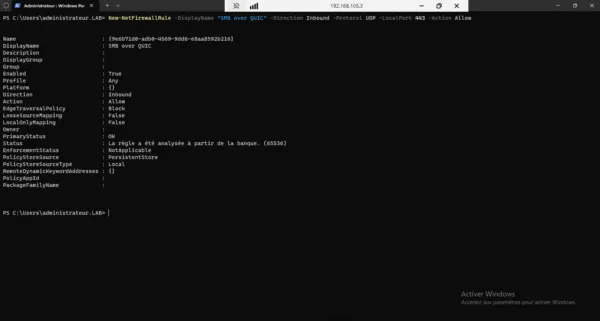

Si vous utilisez le firewall Windows (ce que j’espère), voici la commande PowerShell a entrée pour autorisé le trafic entrant sur le port 443 avec le protocole UDP.

New-NetFirewallRule -DisplayName "SMB over QUIC" -Direction Inbound -Protocol UDP -LocalPort 443 -Action Allow

Mapper un lecteur réseau qui utilise SMB over QUIC

Maintenant que la configuration est terminé, je vais vous expliquer comment faire pour utiliser le partage réseau avec SMB over QUIC.

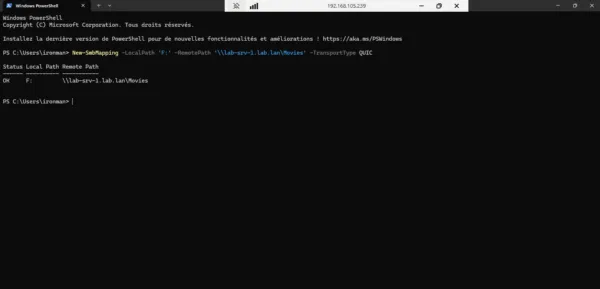

Pour cela il va falloir mapper le lecteur réseau à l’aide de la commande NET USE ou New-SmbMapping en indiquant dans les paramètres que l’on souhaite utilise le transport QUIC.

Avec NET USE :

NET USE F: \\server-fqdn.domain.tld/share /TRANSPORT:QUICAvec PowerShell et New-SmbMapping

New-SmbMapping -LocalPath 'F:' -RemotePath '\\server-fqdn.domain.tld/share' -TransportType QUIC

Si on indique pas le type de transport QUIC, le client Windows 11 va en premier test la connexion sur du TCP 445 puis passer en UDP 443 si la connexion TCP a échoué et que le chemin UNC du partage est configuré avec FQDN.

Mon avis sur SMB over QUIC

À l’annonce de SMB over QUIC, je me suis clairement emballé.

Sur le papier, l’idée de réduire l’exposition du port 445 et de faire transiter SMB via HTTPS semblait très prometteuse, surtout avec l’arrivée de Windows Server 2025.

Après plusieurs tests en lab, avec des clients Windows 11, y compris sur des racines DFS, la fonctionnalité fonctionne correctement. La mise en œuvre est stable et je n’ai rencontré aucun problème particulier en environnement interne.

En revanche, en termes de performances, je n’ai constaté aucune différence notable entre un accès SMB classique et SMB over QUIC en interne. Les débits et la latence sont comparables.

L’intérêt réel de SMB over QUIC me semble donc très limité en environnement interne.

À mon sens, cette fonctionnalité prend tout son sens uniquement si l’objectif est de publier un partage de fichiers directement sur Internet, sans VPN. Cela implique toutefois :

- de ne pas utiliser de racines DFS, ou

- de disposer de noms FQDN internes résolus depuis Internet, ce qui complexifie fortement l’architecture.

Mon verdict :

SMB over QUIC n’est pas inutile, mais aujourd’hui je le considère davantage comme une fonctionnalité de niche que comme une solution à déployer par défaut. Je ne la recommande que pour des cas d’accès distants spécifiques, clairement identifiés. Pour un usage interne, le SMB classique reste plus simple et tout aussi efficace.

Avez-vous déjà déployé ou testé SMB over QUIC en environnement réel ? N’hésitez pas à partager votre retour d’expérience en commentaire, notamment en production ou en accès distant.

Conclusion

SMB over QUIC constitue une solution moderne, sécurisée et performante pour permettre l’accès aux partages de fichiers Windows depuis l’extérieur, sans dépendre d’une infrastructure VPN. Grâce à l’utilisation du protocole QUIC sur le port UDP 443 et à un chiffrement obligatoire, il répond efficacement aux enjeux actuels de mobilité et de sécurité.

Toutefois, sa mise en œuvre nécessite de repenser l’architecture d’accès aux fichiers, notamment en présence de services historiques comme DFS. Les espaces de noms DFS reposant sur des références internes peuvent poser des problèmes d’accessibilité depuis Internet et ne sont, à ce jour, pas adaptés aux scénarios SMB over QUIC exposés.

En pratique, SMB over QUIC est particulièrement pertinent pour :

- un accès direct aux partages depuis l’extérieur,

- des utilisateurs nomades,

- des environnements hybrides ou cloud.

Il est en revanche recommandé de conserver SMB classique et DFS pour les accès internes, et de réserver SMB over QUIC aux usages distants clairement identifiés. En respectant ces bonnes pratiques, SMB over QUIC s’impose comme une alternative fiable et sécurisée au VPN pour l’accès aux fichiers Windows.

FAQ – SMB over QUIC

SMB over QUIC remplace-t-il un VPN ?

Dans de nombreux scénarios, oui. SMB over QUIC permet un accès sécurisé et chiffré aux partages de fichiers depuis Internet sans VPN. En revanche, il ne remplace pas un VPN pour des besoins d’accès réseau complets ou multi-services.

Quels ports doivent être ouverts pour SMB over QUIC ?

Seul le port UDP 443 doit être accessible depuis Internet vers le serveur. Le port TCP 445 ne doit jamais être exposé publiquement.

SMB over QUIC est-il compatible avec DFS ?

SMB over QUIC fonctionne en interne avec DFS, mais les accès DFS depuis l’extérieur posent problème, car les espaces de noms DFS renvoient des noms internes généralement inaccessibles via QUIC. Il est donc déconseillé d’utiliser DFS pour des accès externes en SMB over QUIC.

Quels systèmes sont compatibles avec SMB over QUIC ?

SMB over QUIC est disponible sur Windows Server 2022 / 2025 (éditions compatibles) côté serveur, et nécessite un client Windows 11 ou plus récent pour l’accès distant.

Sympa l’article !