Dans ce tutoriel, nous allons voir comment installer et configurer Erugo afin de mettre en place une véritable alternative à WeTransfer en auto-hébergement.

Les services de transfert de fichiers en ligne sont pratiques, mais ils impliquent souvent de confier ses données à des plateformes tierces, avec peu de visibilité sur leur stockage, leur durée de conservation ou leur localisation.

En auto-hébergeant Erugo, vous gardez le contrôle total de vos fichiers, de leur accès et de leur cycle de vie, tout en proposant une solution simple d’utilisation pour vos utilisateurs.

Nous verrons pas à pas comment déployer Erugo sur votre serveur, le rendre accessible via une interface web et obtenir un service de partage de fichiers fiable, sécurisé et entièrement sous votre maîtrise.

La version 0.2.0 d’Erugo permet maintenant l’inscription autonome des utilisateurs (Self-Registration), ce qui permet maintenant sont déploiement en milieu professionnel.

Sommaire

Prérequis pour déployer Erugo

Pour mettre en place Erugo vous aurez besoin :

- Un serveur Docker et docker compose pour le déploiement d’Erugo

- Un serveur SMTP de disponible pour l’envoie des e-mails (partage, enregistrement des utilisateurs, …)

- Un reverse proxy (Nginx, Traefik) avec un certificat SSL pour le déploiement d’Erugo

Optionnel : un portail SSO type Keycloak ou Authentik pour une authentification OpenID.

Déployer Erugo avec Docker

Commencer par créer le dossier où vous souhaitez mettre Erugo puis se déplacer dedans :

mkdir -p /containers/erugo

cd /containers/erugoCréer le fichier docker-compose.yml

nano docker-compose.ymlContenu du fichier docker-compose.yml :

services:

app:

image: wardy784/erugo:latest

restart: unless-stopped

volumes:

- ./erugo-storage:/var/www/html/storage

ports:

- "8080:80"Adapter le port publier à votre environnement

Démarrer le conteneur :

docker compose up -dOn va maintenant passer à la configuration du compte administrateur, ouvrir un navigateur Internet et aller à l’adresse suivante : http://ip-host-docker:8080.

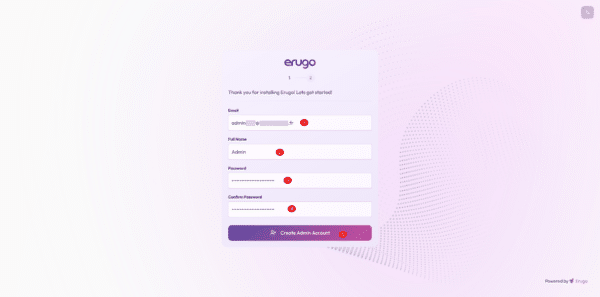

On arrive sur un formulaire qui va nous permettre de créer le premier compte utilisateur qui sera également administrateur. Entrer une adresse e-mail 1, un nom pour le compte 2 puis le mot de passe 3 que l’on confirme 4 et cliquer sur Create Admin Account 5.

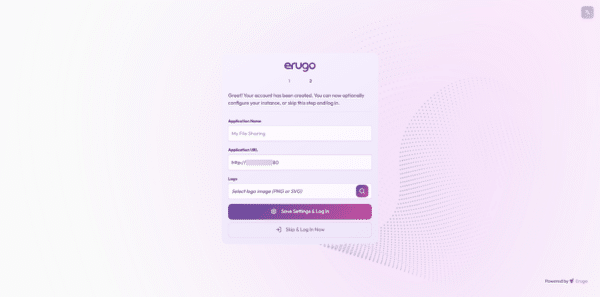

En second étape, l’assistant vous propose de configurer le nom de l’application, son URL et de mettre un logo, pour ma part, je vais passer cette étape et cliquer sur Skip & Log In Now.

Pour ma part, j’ai configuré cette partie dans un second temps, une fois le reverse proxy configuré.

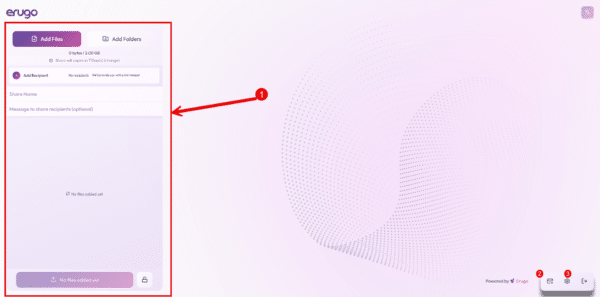

Une fois connecté, on arrive sur l’interface d’Erugo, qui va nous permettre de partagé des fichiers 1, créer un partage inversé 2 ou accéder à la configuration 3.

Configurer un reverse proxy pour Erugo

Sur la documentation officiel, vous avez plusieurs exemple de configuration de reverse proxy qui sont disponible ici : https://erugo.app/docs/guides/reverse-proxy/

Exemple pour Nginx :

server{

# URL

server_name erugo.domain.tld;

listen 443 ssl;

http2 on;

# SSL Certifcate

ssl_certificate /etc/nginx/ssl/domaintld.cert;

ssl_certificate_key /etc/nginx/ssl/domaintld.key;

# Config upload size

client_max_body_size 0;

# Remove header require module Nginx

#more_clear_headers Server;

#more_clear_headers X-Powered-By;

# Log on top

access_log /var/log/nginx/erugo.domain.tld_access.log;

error_log /var/log/nginx/erugo.domain.tld_error.log;

location / {

proxy_pass http://ip-docker-host:8080;

include proxy_params;

proxy_ssl_verify off;

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

}

}Les labels pour Traefik à ajouter au fichier docker-compose.yml :

labels:

- "traefik.enable=true"

- "traefik.docker.network=proxy"

- "traefik.http.routers.erugo.rule=Host(`erugo.domain.tld`)"

- "traefik.http.routers.erugo.entrypoints=websecure"

- "traefik.http.services.erugo.loadbalancer.server.port=80"

- "traefik.http.routers.erugo.service=erugo"

- "traefik.http.routers.erugo.middlewares=erugo-headers"

- "traefik.http.middlewares.erugo-headers.headers.sslProxyHeaders.X-Forwarded-Proto=https"

- "traefik.http.middlewares.erugo-headers.headers.sslProxyHeaders.X-Forwarded-For=true"

- "traefik.http.middlewares.erugo-headers.headers.sslProxyHeaders.X-Real-Ip=true"

- "traefik.http.middlewares.erugo-headers.headers.sslProxyHeaders.X-Forwarded-Port=443"

- "traefik.http.middlewares.erugo-headers.headers.customRequestHeaders.X-Forwarded-Proto=https"

- "traefik.http.middlewares.erugo-headers.headers.customRequestHeaders.X-Forwarded-Port=443"Cette partie est propre à chaque environnement

Configurer l’URL d’Erugo dans l’application

Maintenant que vous avez configuré votre reverse proxy, on va aller dans le paramétrage d’Erugo pour configurer l’URL afin que les liens envoyer dans les e-mails soient correcte.

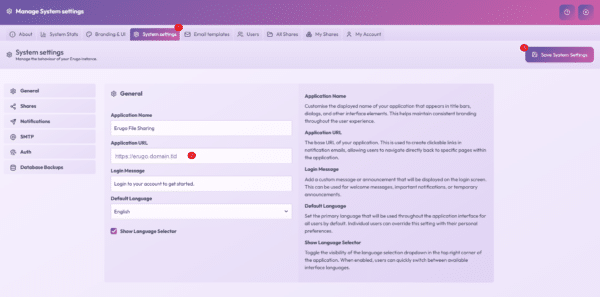

Dans l’administration, aller sur System settings 1 puis dans la section General, configurer Application URL 2 puis cliquer suer Save System Settings 3.

Tant que vous êtes ici, vous pouvez modifier le nom de l’application, le texte à la connexion et modifier le langue par défaut.

Configurer l’auto-inscription

La version 0.2.0 d’Erugo permet maintenant l’auto-inscription des utilisateurs qui était une fonctionnalité très attendu, cela permet au utilisateur de créer leur compte lors de leur premier utilisation. Afin que tout le monde ne puisse créer un compte, il est possible de limiter l’inscription à des domaines de messagerie.

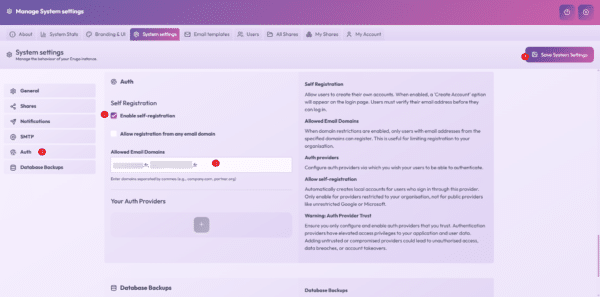

Dans la partie System Setting, aller sur la section Auth 1, cocher la case Enable self-registration 2, indiquer les domaines de messagerie autorisés 3 (séparer par une virgule si plusieurs) et cliquer sur Save System Setting 4.

L’utilisateur devra valider son compte à l’aide d’une code envoyé à l’adresse de messagerie, ce qui implique d’avoir un serveur SMTP de configuré.

Configurer le serveur SMTP

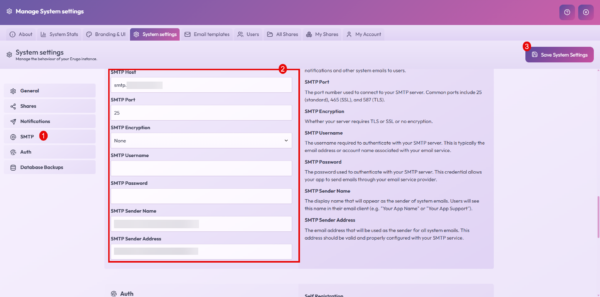

Cet élément est indispensable si vous souhaitez utiliser Erugo, dans la partie System Setting -> SMTP 1, saisir la configuration de votre serveur SMTP 2 et cliquer sur Save System Settings 3.

Là aussi, je ne rentre pas dans le détail, car les paramètres vont être différents pour chaque environnement, penser à configurer les champs SMTP Sender Name et SMTP Sender Address.

Configuration du SSO avec Authentik

Comme vous avez du le remarquer dans mes différents tutoriels, j’utilise beaucoup de solution qui prennent en charge OpenID que je configure avec Authentik, par chance Erugo prend en charge OpenID, ce qui en milieu professionnel permet de mettre en facilement des applications pour les utilisateurs.

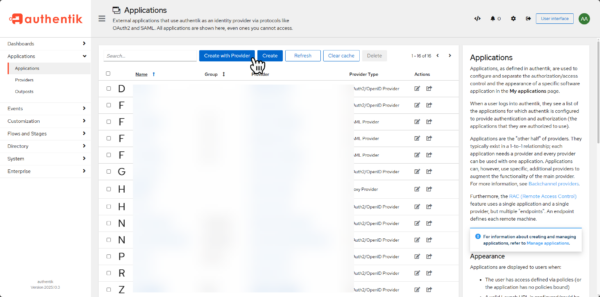

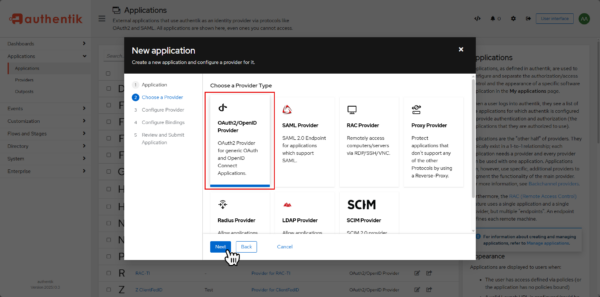

Pour commencer, dans Authentik, créer une application avec un fournisseur.

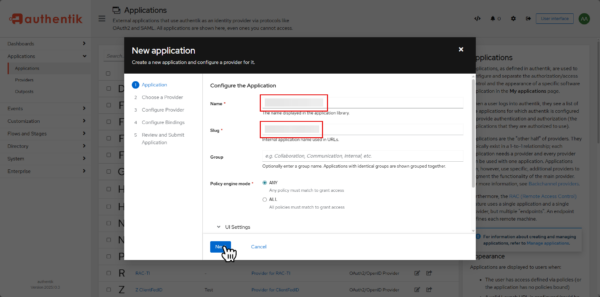

Commencer par configurer l’application puis sélectionner le fournisseur (provider) de type OAuth2/OpenID Provider.

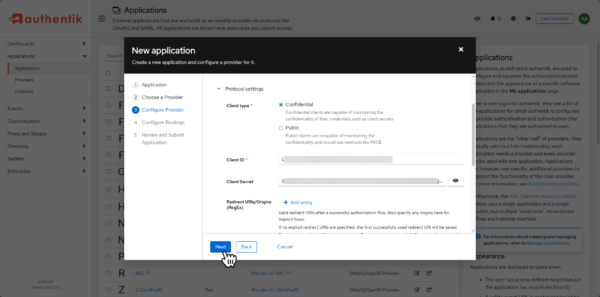

Dans la configuration du fournisseur, rien de particulier à configurer, cliquer sur le bouton Next.

Pour gagner du temps, copier les champ Client ID et Client Secret dans un bloc notes.

Continuer de suivre l’assistant pour créer le fournisseur dans Authentik.

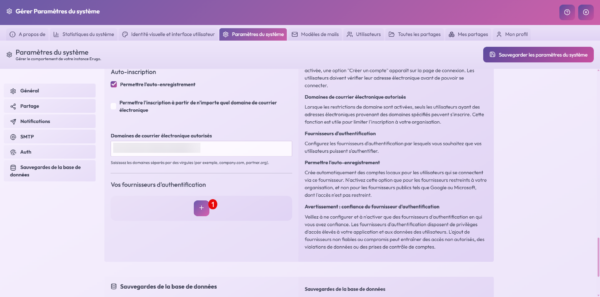

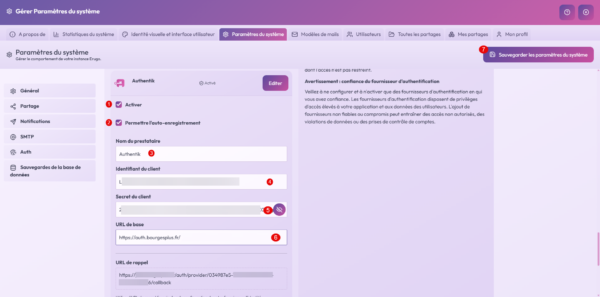

De retour dans les paramètres d’Erugo dans la section Auth, ciquer sur le bouton + 1 en dessous Vos fournisseurs d’authentification.

Dans la liste des fournisseurs, sélectionner Authentik 1 et cliquer sur le bouton + 2.

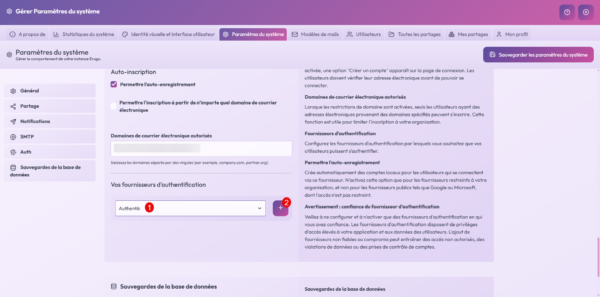

On va passer la configuration, commencer par cocher les case Activer 1 et Permettre l’auto-enregistrement 2, le champ Nom du prestataire 3 sera le texte affiché sur le formulaire de connexion, dans le champ Identifiant du client 4 saisir le Client ID, dans le champ Secret du client saisir Client Secret 5 puis entrer l’URL de base d’Authentik 6 et cliquer sur Sauvegarder les paramètres du système 7.

Sur la page de connexion, on peut maintenant se connecter avec Authentik.

Si tout vos utilisateurs peuvent utiliser Authentik, je vous conseille de désactiver l’auto-inscription par e-mail.

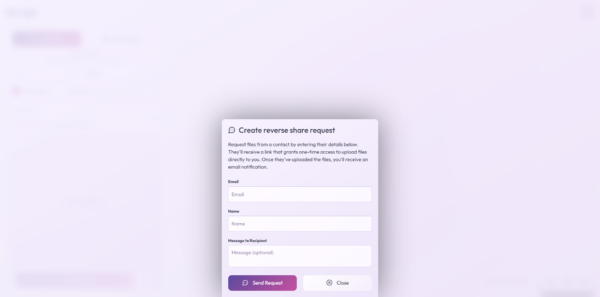

Créer une demande de partage inversé

Pour finir ce tutoriel, je vais un petit focus sur : Créer une demande de partage inversé, comme on l’a vu, pour partager un fichier avec Erugo, il faut avoir un compte dans l’application, il est possible de faire une demande de partage inversé par exemple pour un fournisseur qui doit vous mettre à disposition un fichier. En créant une demande de partage inversé, cela va envoyer un e-mail avec un lien où la personne pourra vous envoyer le fichier.

Conclusion

Avec Erugo, il est possible de mettre en place une véritable alternative à WeTransfer en auto-hébergement, tout en gardant le contrôle total sur ses données et son infrastructure.

Ce tutoriel ne couvre volontairement pas l’ensemble des fonctionnalités proposées par l’outil. Erugo offre encore d’autres possibilités que je vous laisse découvrir par vous-même, en fonction de vos besoins et de vos usages.

Côté utilisation, la prise en main est rapide : l’interface est intuitive, claire et très proche de celle de WeTransfer, ce qui permet aux utilisateurs de s’y retrouver immédiatement, sans formation particulière.

Erugo constitue donc une solution efficace, moderne et accessible pour le partage de fichiers, aussi bien dans un contexte professionnel que personnel.

FAQ – Erugo

Erugo est-il une alternative à WeTransfer ?

Oui. Erugo propose les mêmes usages principaux que WeTransfer (envoi et partage de fichiers via un lien), tout en étant auto-hébergé. Cela permet de garder le contrôle total sur les données, leur stockage et leur durée de conservation.

Erugo est-il compliqué à utiliser pour les utilisateurs ?

Non. L’interface est intuitive et très proche de celle de WeTransfer. Un utilisateur peut envoyer et partager des fichiers sans formation ni connaissance technique particulière.

Faut-il obligatoirement créer un compte pour utiliser Erugo ?

Cela dépend de la configuration choisie. L’administrateur peut autoriser ou non l’inscription des utilisateurs. Depuis la version 0.2.0, l’inscription autonome est possible via l’interface.

Erugo gère-t-il la sécurité et la confidentialité des fichiers ?

Oui. En étant auto-hébergé, Erugo permet de maîtriser où sont stockés les fichiers, qui y accède et combien de temps ils sont conservés, ce qui est un avantage important pour la confidentialité et la conformité.

Peut-on utiliser Erugo en entreprise ?

Oui. Erugo est parfaitement adapté à un usage professionnel, que ce soit pour un usage interne ou pour permettre à des utilisateurs externes d’envoyer et de recevoir des fichiers de manière sécurisée.