Dans ce tutoriel, nous allons voir comment déployer T-Pot, une plateforme de honeypots tout-en-un permettant de détecter, analyser et piéger différents types de cyberattaques. Nous passerons en revue les prérequis, l’installation étape par étape et la mise en place de l’environnement afin de disposer d’une solution de cybersécurité prête à l’emploi.

Sommaire

Présentation de T-Pot

T-Pot est une plateforme open source développée par Deutsche Telekom qui regroupe plusieurs honeypots et outils de cybersécurité dans un seul environnement. Son objectif est de piéger, observer et analyser les cyberattaques en temps réel afin de mieux comprendre les méthodes utilisées par les attaquants.

Basé sur Docker, T-Pot intègre automatiquement différents honeypots spécialisés (Cowrie, Dionaea, Conpot, ElasticPot, Heralding, entre autres) et les connecte à un système centralisé de collecte et de visualisation. Grâce à son intégration avec ELK Stack (Elasticsearch, Logstash, Kibana) et Grafana, il offre des tableaux de bord intuitifs pour suivre les tentatives d’intrusion et les tendances d’attaques.

T-Pot peut être installé sur une machine physique, une machine virtuelle ou un serveur cloud, ce qui le rend flexible et accessible pour les chercheurs, les administrateurs système et les passionnés de cybersécurité.

C’est un outil idéal pour l’analyse des menaces, la veille sécurité, la formation et l’amélioration des défenses d’un système d’information.

Lien vers le dépôt Github : https://github.com/telekom-security/tpotce

Prérequis pour déployer T-Pot

Pour le déploiement de T-Pot, vous avez seulement besoin d’un Linux (Ubuntu 24.04) fraichement installé, concernant les besoins :

- 4 CPU

- 16 GB de Ram (il est possible de descendre à 12Gb)

- 200 GB d’espace disque

Déployer T-Pot

Pour commencer sur le serveur Ubuntu, créer un dossier :

sudo mkdir /tpotAller dans le dossier :

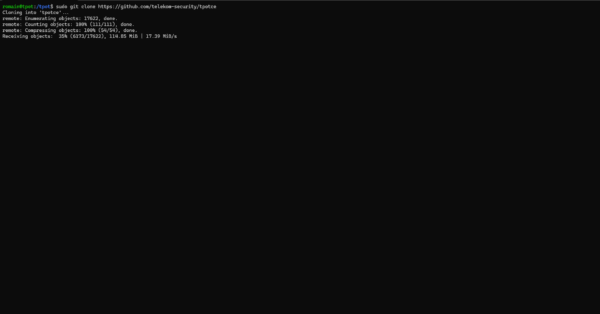

cd /tpotCloner le dépôt :

sudo git clone https://github.com/telekom-security/tpotce.git

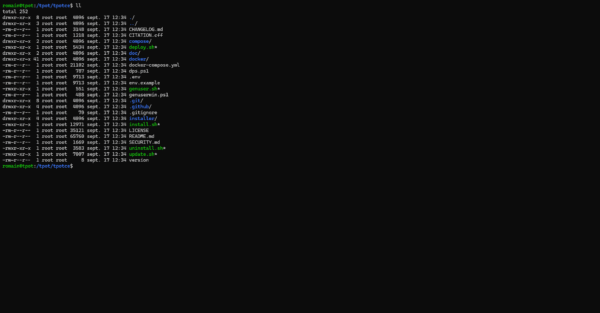

Aller ensuite dans le dossier tpotce où se trouve les fichiers de dépôts dont plusieurs scripts.

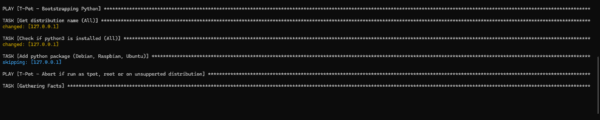

Exécuter le script d’installation :

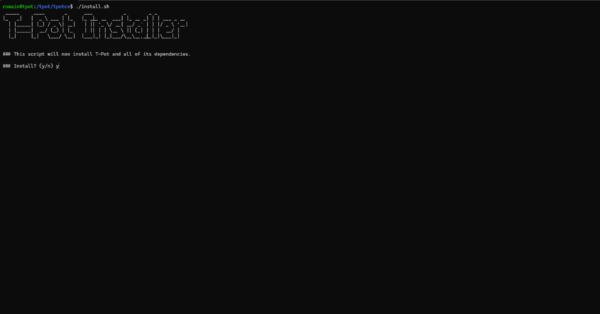

./install.sh

Confirmer l’installation de T-Pot en entrant la lettre y.

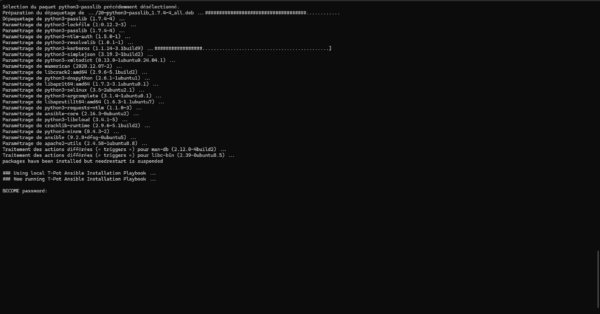

Entrer le mot de passe du compte utilisateur à l’invite de saisir BECOME password.

Comme on peut le voir, le script d’installation utiliser Ansible.

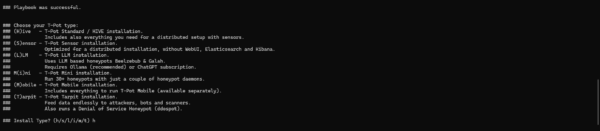

Sélectionner le type d’installation Hive, entrer le lettre h.

Ensuite configurer le compte qui va permettre l’accès à l’interface Web :

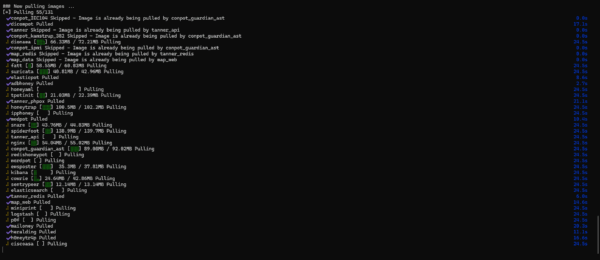

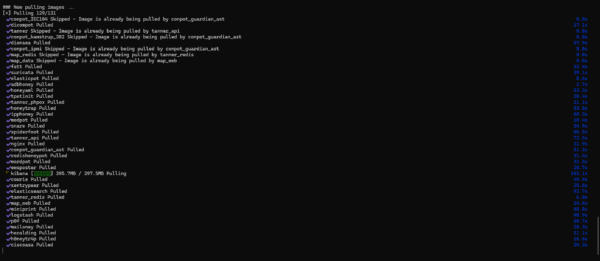

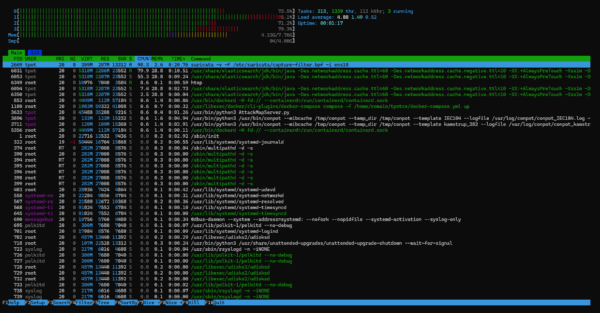

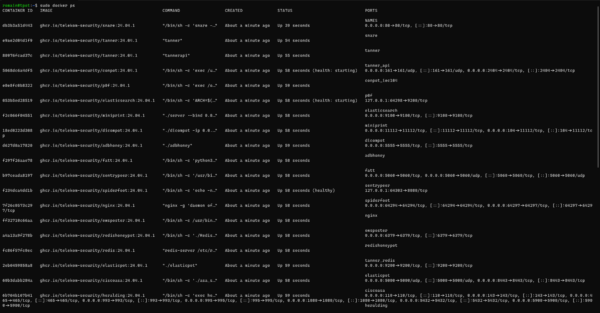

Patienter pendant le déploiement des différents conteneurs Docker :

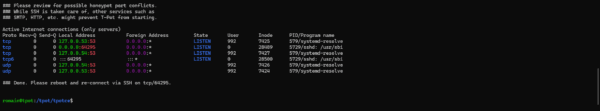

Le déploiement est terminée, vous avez la liste de différents protocoles avec les adresses et port d’écoute, au passage on peut également voir que le port ssh a été changé pour utiliser le port 64295.

Redémarrer le serveur :

sudo rebootUne fois redémarrer se connecter au serveur :

ssh user@ip -p 64295Patienter pendant le démarrage des conteneurs …

Publier le pot de miel (T-Pot) sur Internet

⚠️ Avertissement important

Le déploiement de T-Pot expose volontairement des services vulnérables sur Internet afin d’attirer les attaquants. Avant de publier un honeypot :

- N’utilisez jamais T-Pot en production ni sur un serveur hébergeant des services critiques.

- Isolez-le sur une machine dédiée, de préférence dans un environnement virtuel ou cloud séparé.

- Protégez l’accès aux dashboards et interfaces d’administration (Kibana, Grafana, Cockpit, etc.) avec un pare-feu, un VPN ou des règles de filtrage strictes

- Surveillez régulièrement l’activité générée, car un honeypot peut être utilisé comme point de relais si mal configuré.

- Vérifiez la législation locale : la collecte et l’analyse de données d’attaques peuvent être soumises à des règles spécifiques en matière de cybersécurité et de protection des données.

👉 En résumé : T-Pot est un outil pédagogique et de recherche, à déployer uniquement dans un cadre contrôlé et sécurisé.

Configurer votre Firewall périmétrique pour publier les différents port de miel de T-Pot.

Vous trouverez la liste des ports ici : https://github.com/telekom-security/tpotce?tab=readme-ov-file#required-ports

Les port 64XXX ne doivent pas être publiés sur Internet, car ils permettent l’administration du serveur et de T-Pot.

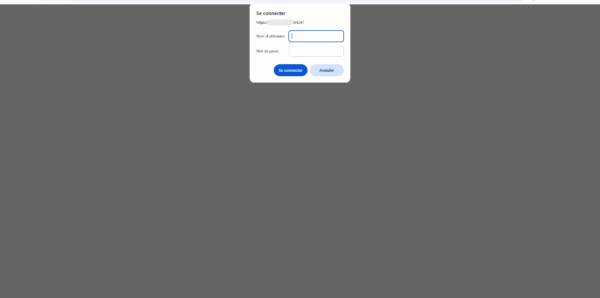

Accéder à l’interface Web de T-Pot

Depuis un navigateur internet, aller l’adresse suivante : https://ip:64297 puis entrer les informations du compte configuré pendant l’installation.

Une fois connecté, on arrive sur une page d’accueil qui nous permet d’accéder aux différents éléments d’analyse.

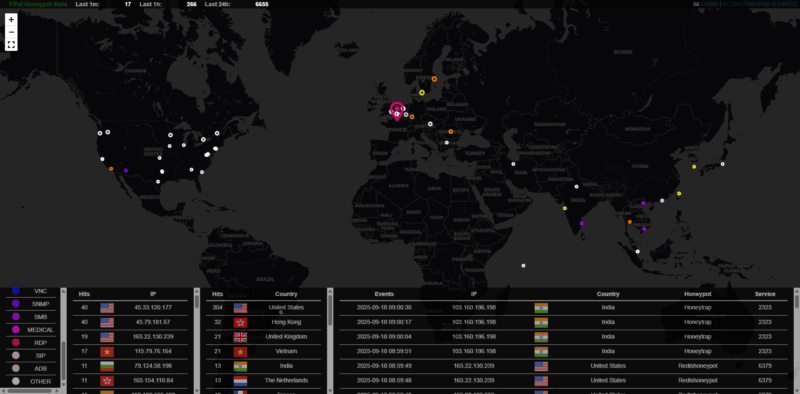

Attack Map est une carte du monde qui affiche en temps réel, les attaques qui sont effectuées sur T-Pot.

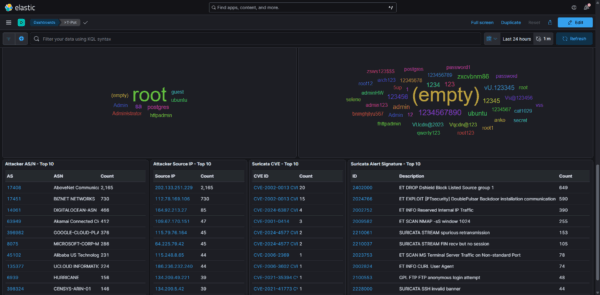

Kibana permet d’avoir un tableau de bord des différentes et aussi les identifiants et mot de passe qui ont été utilisés.

Exploiter T-Pot pour bloquer les attaquants

Pour finir ce tutoriel sur T-Pot, je vais vous donner un script Bash qui va vous permettre d’exploiter le T-Pot en faisant une extraction des adresses IP qui attaque votre Honeypot.

Vous pourrez ensuite exploiter cette liste pour ajouter une règles de blocage sur votre pare-feu.

export ES_USER="username"

export ES_PASS="password"

ES="http://127.0.0.1:64298"

INDEX="logstash-*"

FIELD="src_ip.keyword"

rm -f /tmp/tpot_top_ips.txt

rm -f /tmp/attackers_public.txt

curl -s -u "${ES_USER}:${ES_PASS}" -XPOST "${ES}/${INDEX}/_search?size=0" \

-H 'Content-Type: application/json' -d'{

"query": { "range": { "@timestamp": { "gte": "now-24h", "lte": "now" } } },

"aggs": { "top_ips": { "terms": { "field": "'"${FIELD}"'", "size": 10000 } } }

}' | jq -r '.aggregations.top_ips.buckets[].key' > /tmp/tpot_top_ips.txt

grep -vE '^(10\.|192\.168\.|172\.(1[6-9]|2[0-9]|3[0-1])\.|127\.|169\.254\.)' /tmp/tpot_top_ips.txt > /tmp/attackers_public.txtAdapter le script en modifiant ES_USER et ES_PASS, une fois le script exécuter, récupérer la liste dans /tmp/attackers_public.txt

❓ FAQ – Déployer T-Pot

Qu’est-ce que T-Pot en cybersécurité ?

T-Pot est une plateforme open source qui regroupe plusieurs honeypots et outils d’analyse. Elle permet d’attirer, piéger et étudier les cyberattaques dans un environnement contrôlé.

Sur quel système peut-on installer T-Pot ?

T-Pot s’installe principalement sur Ubuntu Server (versions LTS comme 22.04 ou 24.04). Il est possible de le déployer sur une machine physique, une VM ou dans un environnement cloud.

Quels sont les avantages d’utiliser T-Pot ?

T-Pot offre une visibilité en temps réel sur les attaques, centralise différents honeypots et fournit des dashboards complets. C’est une solution idéale pour la veille sécurité, la formation et l’analyse des menaces.

Conclusion

En suivant ce tutoriel, vous avez appris à déployer T-Pot et à installer une plateforme de honeypots complète pour analyser et piéger les cyberattaques. Cette solution open source centralise différents types de honeypots et d’outils d’analyse, ce qui en fait un atout précieux pour mieux comprendre les menaces et renforcer la sécurité de votre infrastructure.

Que vous soyez administrateur système, pentester ou simplement passionné de cybersécurité, T-Pot vous offre un environnement riche et prêt à l’emploi pour observer le comportement des attaquants en conditions réelles.

👉 N’hésitez pas à tester, personnaliser et surveiller régulièrement vos honeypots afin de tirer le maximum de cette plateforme