Dans ce tutoriel, nous allons voir comment configurer Authentik pour utiliser ADFS comme source d’authentification. Vous apprendrez pas à pas à établir une fédération d’identités entre ADFS et Authentik, afin de centraliser et sécuriser la gestion des utilisateurs dans votre environnement.

Ce guide est adapté pour les administrateurs systèmes et toute personne souhaitant mettre en place une authentification SAML fiable et efficace.

Sommaire

Pourquoi fédérer ADFS avec Authentik ?

L’intérêt de fédérer ADFS avec Authentik est multiple. Cela permet de séparer vos utilisateurs internes et externes tout en centralisant l’authentification :

- Pour les utilisateurs internes : ils conservent leurs comptes dans Active Directory, avec ADFS et SSO. Pas besoin de recréer ou de dupliquer leurs comptes ailleurs.

- Pour les utilisateurs externes (partenaires, consultants, clients) : vous pouvez créer des comptes directement dans Authentik, sans toucher à votre domaine de production.

- Sécurité et cloisonnement renforcé : les comptes externes restent isolés, ce qui limite les risques liés aux accès au réseau interne.

- Flexibilité et gestion simplifiée : vous combinez les avantages du SSO pour vos utilisateurs internes avec une gestion indépendante pour vos utilisateurs externes, le tout dans un seul portail Authentik.

En résumé, cette approche vous permet de garder le contrôle et la sécurité tout en offrant une expérience utilisateur fluide et adaptée à chaque type d’utilisateur.

Prérequis pour connecter ADFS à Authentik

Avant de commencer la configuration, assurez-vous d’avoir les éléments suivants déjà installés et opérationnels :

- Authentik : votre instance doit être installée et accessible. Consultez le tutoriel d’installation d’Authentik pour savoir comment le mettre en place.

- ADFS (Active Directory Federation Services) : un serveur ADFS fonctionnel dans votre environnement. Suivez le guide ADFS pour l’installation et la configuration de base.

Ces prérequis sont essentiels pour que la fédération SAML entre ADFS et Authentik fonctionne correctement. Avoir ces deux systèmes prêts vous permettra de suivre ce tutoriel étape par étape sans blocages.

Configurer la fédération ADFS dans Authentik

Dans cette section, nous allons mettre en place une fédération SAML entre ADFS et Authentik. L’objectif est de permettre à vos utilisateurs internes d’utiliser leurs identifiants Active Directory via ADFS pour se connecter à Authentik, tout en bénéficiant du SSO. Nous verrons étape par étape comment créer la connexion SAML côté Authentik, configurer les attributs nécessaires et tester la fédération pour vous assurer que l’authentification fonctionne correctement.

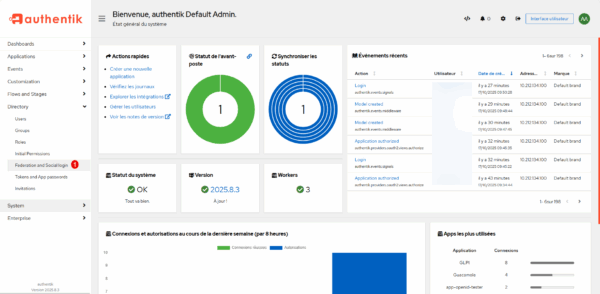

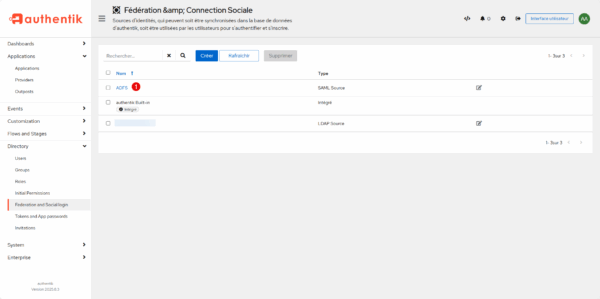

Depuis l’interface d’administration d’Authentik, déplier Directory et cliquer sur Federation and Social login 1.

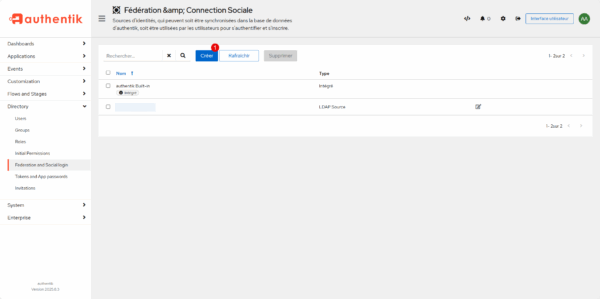

Cliquer sur le bouton Créer 1 pour ajouter une nouvelle fédération.

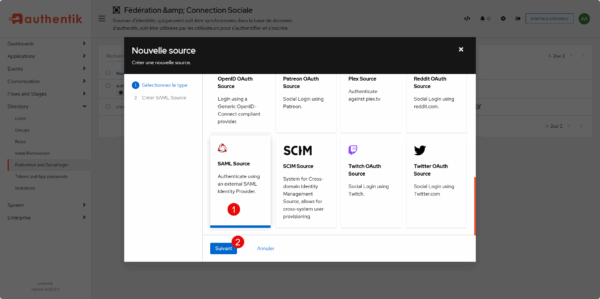

Dans la liste des sources disponibles, cliquer sur SAML Source 1 et cliquer sur le bouton Suivant 2.

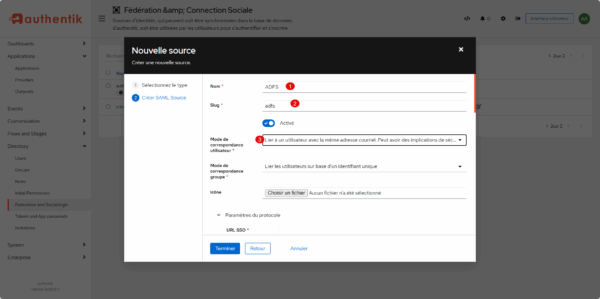

Nommer la source 1 (ce nom sera utilisé dans le lien), entrer le slug 2 et choisir le mode de correspondance utilisateur 3.

Le mode de correspondance utilisateur va permettre de faire le lien entre les différentes sources utilisateurs (Active Directory, Base locale ….) disponible dans Authentik, pour ma part, j’ai choisi l’adresse e-mail.

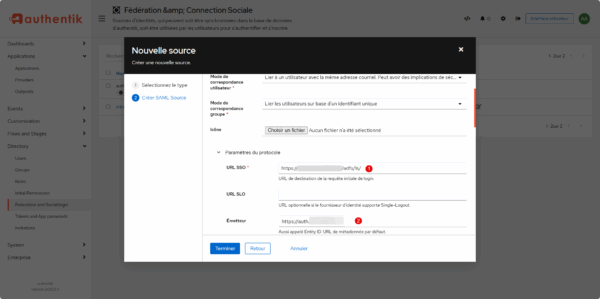

Ensuite, indiquer l’URL SSO du service ADFS 1 qui est généralement https://<adfs.domain.tld>/adfs/ls/, puis dans le champ Emetteur, entrer l’url d’Authentik 2.

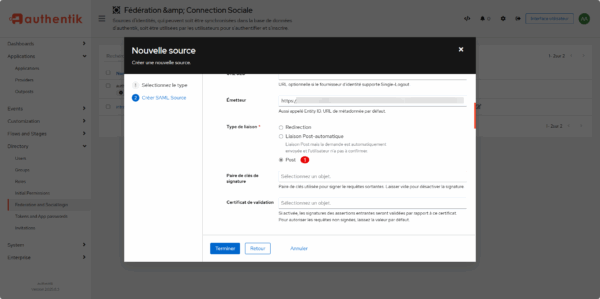

Pour continuer, changer le Type de liaison par Post 1.

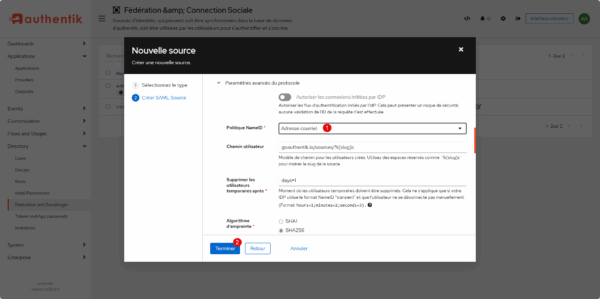

On continuer la configuration de la source SAML, dans les Paramètres avancés du protocole, sélectionner Adresse courriel 1 comme Politique NameID, pour finir cliquer sur Terminer 2.

La source SAML est ajoutée dans Authentik, cliquer sur son nom 1 pour accéder aux détails.

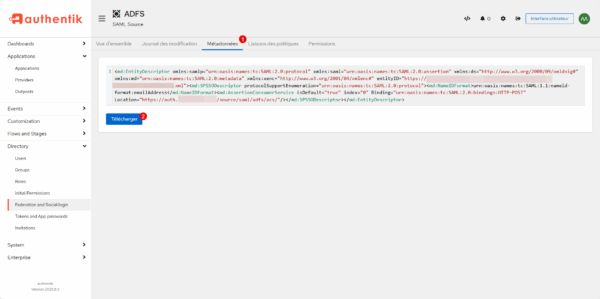

On va aller récupérer le fichier XML qui va permettre de configurer ADFS, aller sur l’onglet Métadonnées 1 et cliquer sur le bouton Télécharger 2 pour récupérer le fichier XML.

Nous en avons fini avec Authentik.

Configurer la partie de confiance dans ADFS

Dans cette section, nous allons configurer la partie de confiance côté ADFS pour permettre à Authentik de s’authentifier correctement via SAML. Cela implique de créer une relation de confiance de fournisseur de services (Relying Party Trust), de définir les attributs et revendications à transmettre, et de s’assurer que les utilisateurs d’Active Directory peuvent se connecter de manière sécurisée à Authentik. Cette étape est cruciale pour que la fédération fonctionne et que le SSO soit effectif pour vos utilisateurs internes.

Pour commencer, rendre disponible le fichier XML sur le serveur ADFS, puis lancer la console d’administration.

Dans la console, aller dans le dossier : Approbation de partie de confiance, puis dans le panneau Actions, cliquer sur Ajouter une approbation de partie de confiance 1.

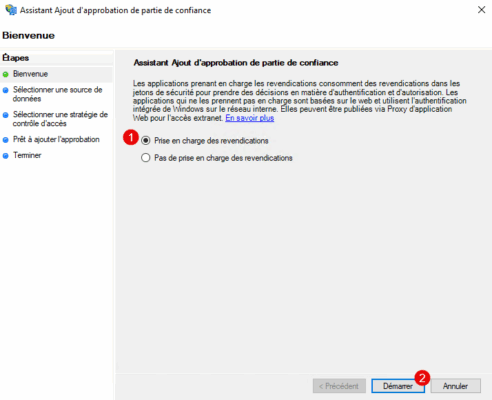

Au démarrage de l’assistant, choisir l’option : Prise en charge des revendications 1 puis cliquer sur le bouton Démarrer 2.

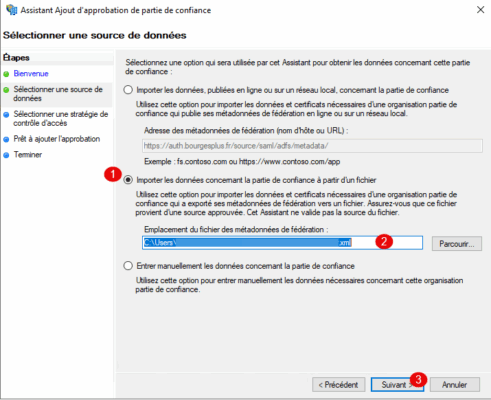

Choisir l’option : Importer les données concernant la partie de confiance à partir d’un fichier 1, sélectionner le fichier 2 et cliquer sur Suivant 3.

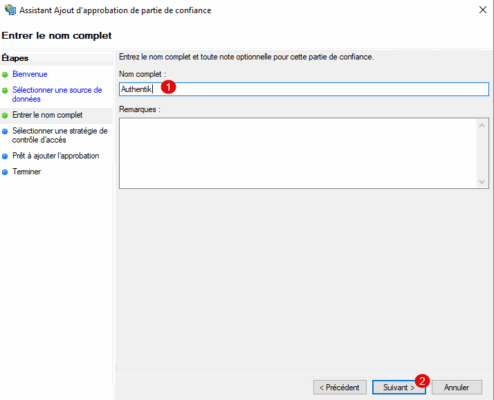

Entrer un nom 1 pour l’Approbation de partie de confiance et cliquer sur Suivant 2.

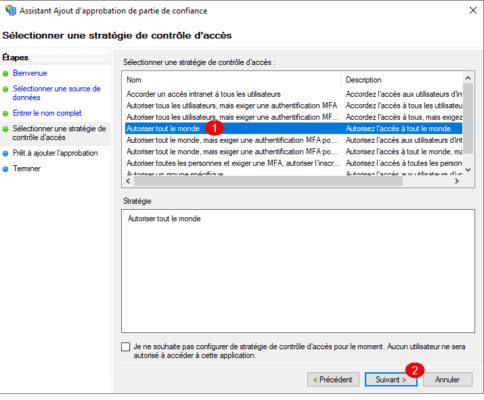

Comme Authentik permet de gérer les autorisations en interne, sélectionner Autoriser tout le monde 1 et cliquer sur Suivant 2.

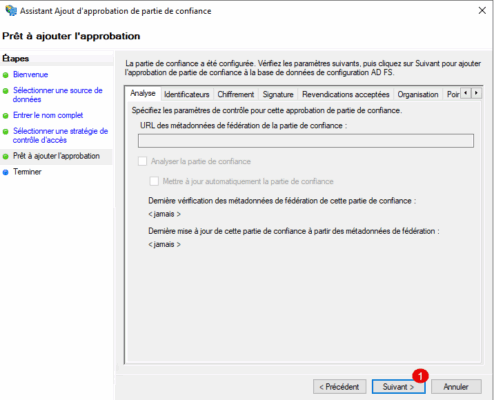

Passer la configuration qui est normalement effectuée par le fichier XML, cliquer sur Suivant 1.

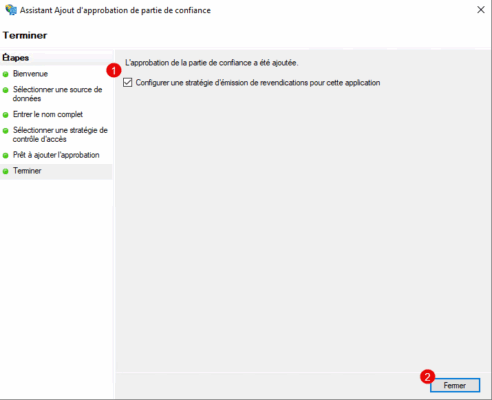

Laisser cocher la case : Configurer une stratégie d’émission de revendications pour cette application, cliquer sur Fermer 1.

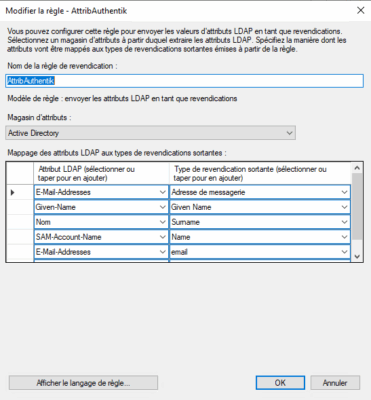

En arrière plan, aller sur la fenêtre qui permet de configurer les revendications, on va ajouter deux règles :

- Les revendications (claims) à passer

- la transformation de ID de nom

Pour la première configurer les éléments suivants :

- E-Mail-Addresses -> Adresse de messagerie

- Given-Name -> Given Name

- Nom -> Surname

- SAM-Account-Name -> Name

- E-Mail-Addresses -> email

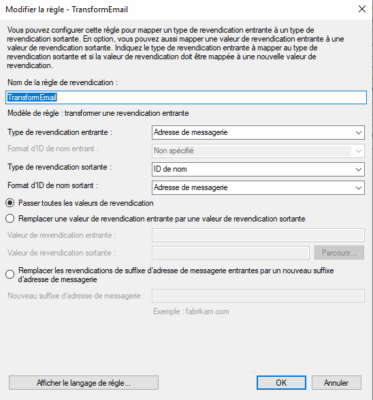

Pour la transformation de l’ID de nom au formation Email

La configuration coté ADFS est terminée.

Ajouter le bouton de connexion ADFS dans Authentik

Il faut maintenant retourner sur Authentik pour ajouter le bouton de fédération sur la page d’Authentification.

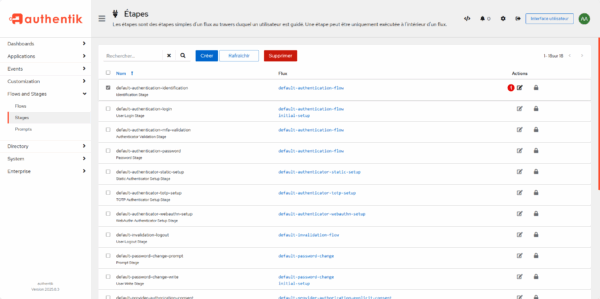

Aller sur la liste des Etapes (Flow) et cliquer sur le bouton de modification de : default-authentification-identification 1.

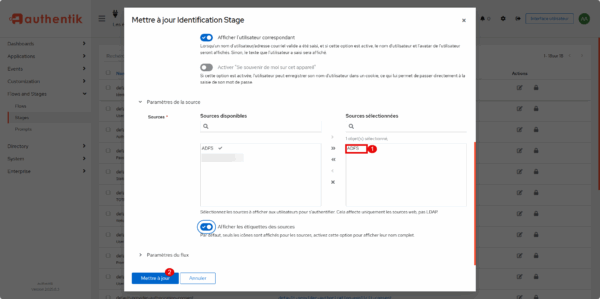

Dans les sources, ajouter ADFS 1 et cliquer sur Mettre à jour 2.

Se connecter en utilisant ADFS depuis Authentik

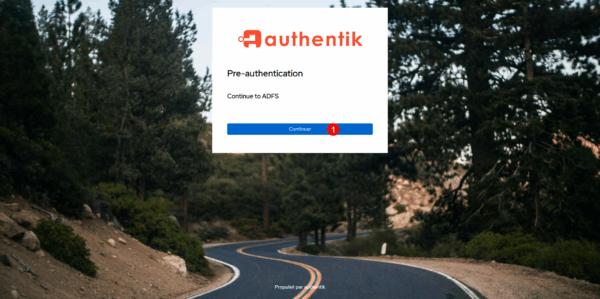

Sur la page de connexion, cliquer sur le lien (ADFS) 1 sous le bouton Log in.

Cliquer ensuite sur le bouton Continuer 1.

Entrer vos informations d’identification sur la page de connexion AD FS.

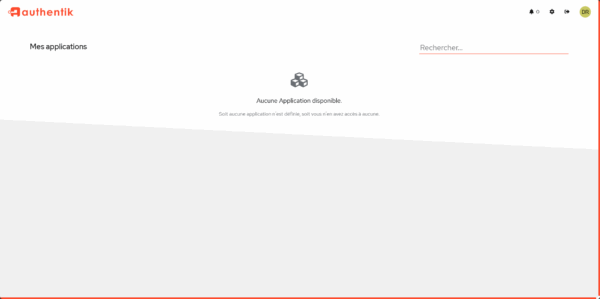

Si tout est bon, vous êtes ensuite redirigé vers la page des applications dans Authentik.

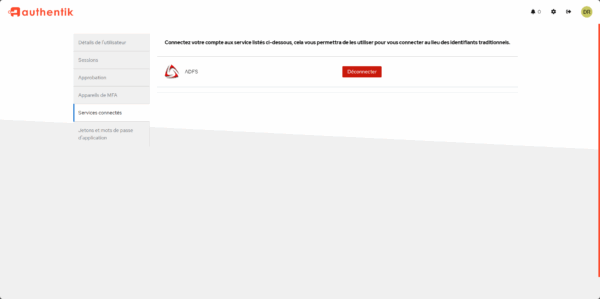

Si votre utilisateur est présent dans la base locale Authentik ou par une liaison Active Directory, on peut voir la liaison avec le service ADFS dans Services connectés dans les paramètres de l’utilisateur.

FAQ

Est-il possible d’utiliser ADFS avec plusieurs domaines dans Authentik ?

Oui, Authentik peut gérer plusieurs sources SAML. Il suffit de créer une connexion ADFS distincte pour chaque domaine et de configurer les revendications correspondantes.

Que faire si l’utilisateur est considéré comme externe dans Authentik après la fédération

Vérifiez que les attributs et revendications SAML, notamment l’email et le groupe, sont correctement mappés dans Authentik. L’ajout du claim email dans ADFS est souvent nécessaire.

Puis-je utiliser cette configuration avec des applications qui supportent uniquement OAuth2 ou OpenID Connect ?

Non directement. Cette fédération SAML fonctionne uniquement avec les applications compatibles SAML. Pour OAuth2/OpenID Connect, il faudra utiliser un autre type de connexion dans Authentik

Conclusion

Configurer Authentik pour utiliser ADFS comme source d’authentification permet d’établir une fédération SAML sécurisée entre votre Active Directory et Authentik. Cela centralise la gestion des utilisateurs tout en conservant les politiques de sécurité existantes dans ADFS, comme l’authentification multifacteur et les restrictions d’accès. Une fois la configuration terminée, vos applications intégrées à Authentik peuvent bénéficier d’une authentification unique (SSO) transparente pour les utilisateurs, simplifiant l’expérience et réduisant les risques liés aux mots de passe.