Dans ce tutoriel, je vais vous montrer comment configurer Authentik en tant que fournisseur LDAP afin de centraliser l’authentification de vos applications et services. Vous verrez pas à pas comment mettre en place cette intégration, depuis la configuration du module LDAP jusqu’aux tests de connexion, pour simplifier la gestion des utilisateurs et renforcer la sécurité de votre infrastructure.

Une fois la configuration terminée, Authentik pourra être utilisé comme fournisseur LDAP pour l’authentification. Il pourra également agir comme proxy entre vos applications et votre environnement Active Directory, si vous disposez d’un domaine comme source d’identité

Comment vous allez le voir, la configuration se faire en plusieurs étapes.

Sommaire

Créer un compte de serveur dans Authentik

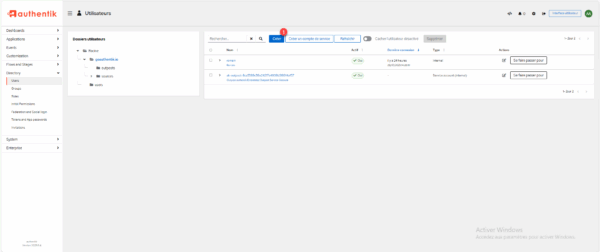

La premier étape va être de créer un compte de service dans Authentik, depuis le menu aller à la gestion des utilisateurs (Directory / Users), sur la page qui liste des utilisateurs gérer part Authentik, cliquer sur le bouton Créer 1.

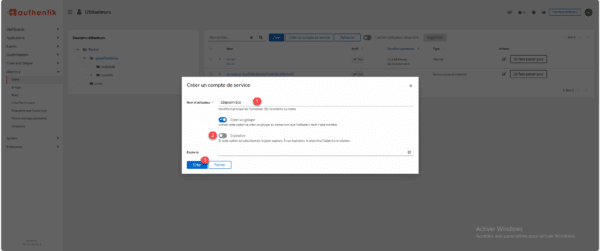

Entrer le nom d’utilisateur 1 (ldapservice), désélectionner l’expiration du mot de passe 2 et cliquer sur le bouton Créer 3.

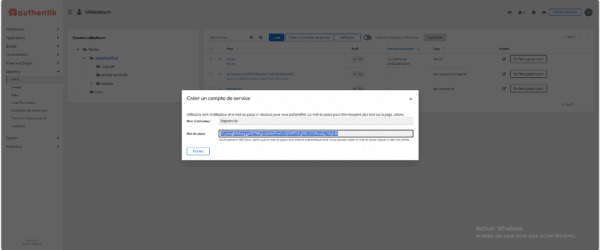

Copier le mot de passe du compte 1, nous en aurons besoin plus tard.

Le compte de service pour l’intégration LDAP dans Authentik est créé.

Créer des étapes et flux dans Authentik pour LDAP

Maintenant, nous allons créer les différentes étapes puis le flux dans Authentik qui va nous permettre de créer le fournisseur LDAP.

Créer des différentes étapes

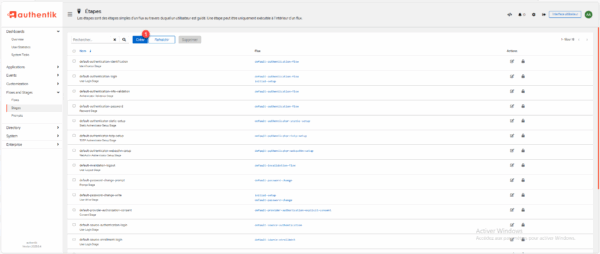

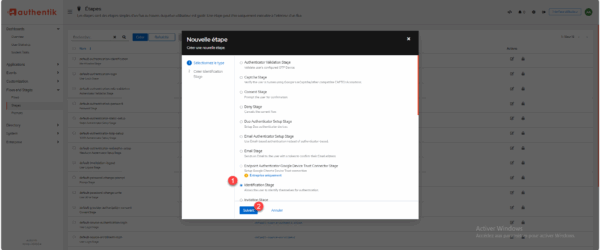

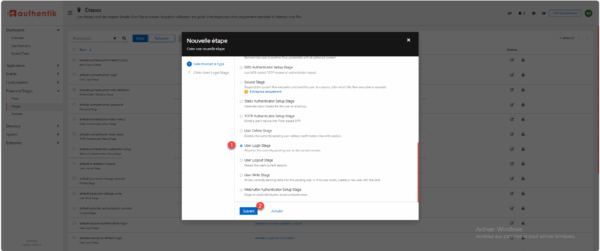

Pour commencer aller à l’emplacement dans l’administration d’Authentik, Flow and Stages puis Stages, sur la page qui liste des étapes, cliquer sur le bouton Créer 1 pour ajouter une étape.

La première étage va être de type Identification stage 1, une fois sélectionné, cliquer sur Suivant 2.

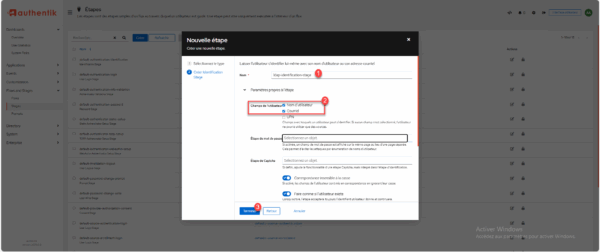

Configurer l’étape comme ci-dessous, c’est à dire, commencer par la nommer 1 sélectionner Nom d’utilisateur et courriel 2 et cliquer sur Terminer 3.

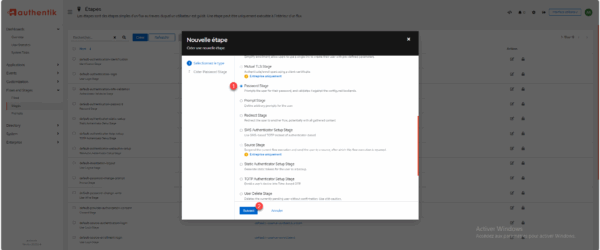

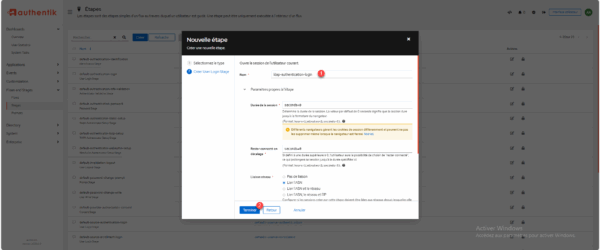

Créer la seconde étape, cette fois ci de type Password Stage 1 et cliquer sur Suivant 2.

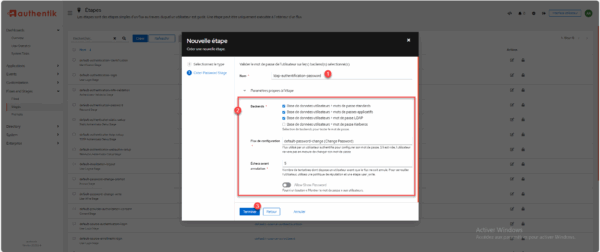

Nommer 1 l’étape, vérifier que la configuration 2 est similaire à la capture ci-dessous et cliquer sur Terminer 3.

Pour finir avec les étapes, créer une troisième étape de type User Login Stage 1 et cliquer sur le bouton Suivant 2.3

Là aussi pas besoin de configuration particulière, laisser par défaut, nommer l’étape 1 et cliquer sur la bouton Terminer 2.

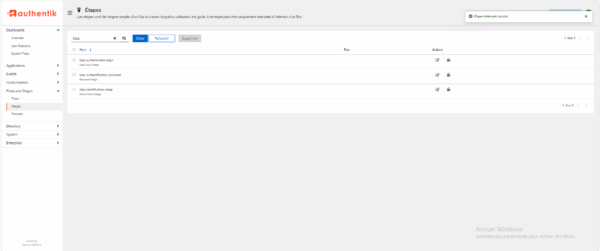

Les 3 étapes sont créées.

Configuration du flux pour le fournisseur LDAP

On va maintenant configurer le flux qui va permettre l’authentification LDAP dans Authentik en utilisant les étapes créées précédemment.

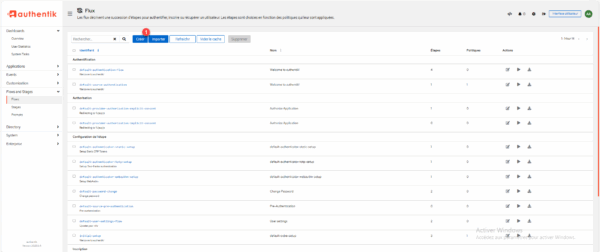

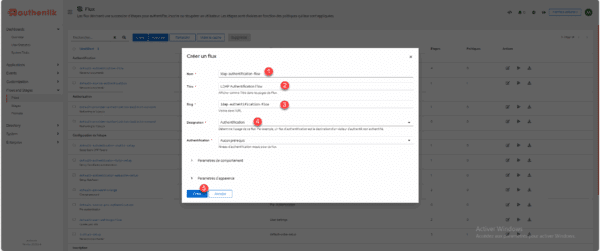

Aller sur la liste des flux (Flows and Stages), cliquer sur le bouton Créer 1.

Nommer le flux 1 et donner un titre 2, le slug 3 devrait être généré automatiquement, pour le Désignation, sélectionner Authentification 4, cliquer ensuite sur Créer 5.

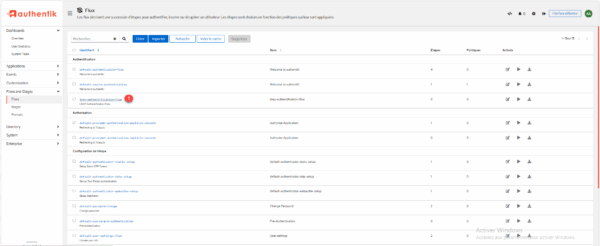

Le flux est créé, cliquer dessus 1 pour l’éditer.

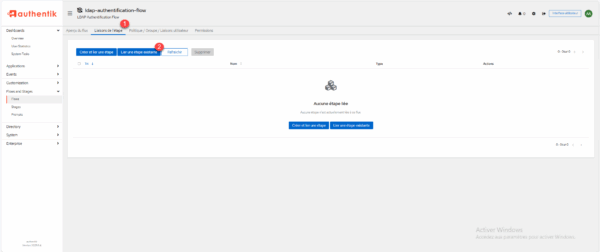

On peut voir qu’il n’y a pas encore d’étape à notre flux.

Aller sur l’onglet Liaisons de l’étape 1, et cliquer sur Lier une étape existante 2.

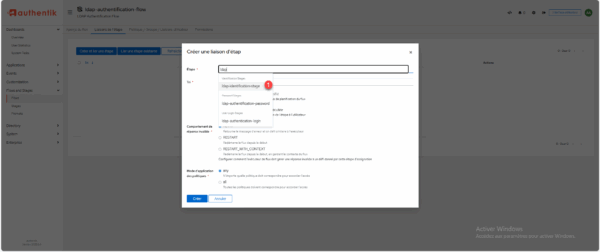

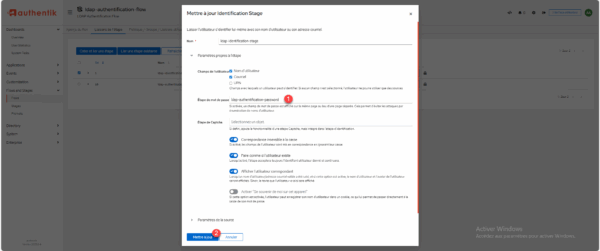

Dans le champ étape, commencer par lier l’étape : ldap-identification-stage 1.

Pour le tri, mettre la valeur 5 1, activer Evaluer quand le flux est planifié 2 puis désélectionner Evaluer quand l’étape est exécutée 3 et cliquer sur Créer 4.

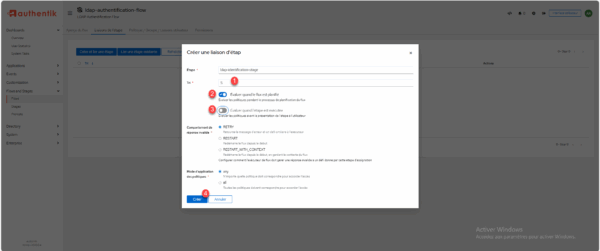

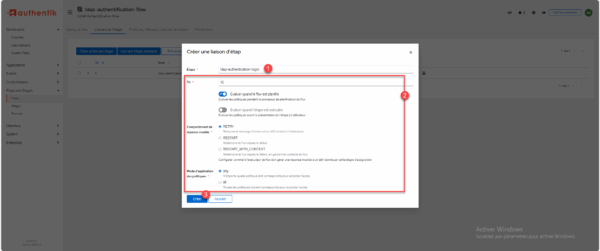

La premier étape ajoutée, cliquer sur le bouton pour lier une nouvelle étape existante, cette fois, sélectionner l’étape ldap-authentification-login 1, vérifier la configuration pour la faire correspond à la capture 2 (avec un tri à 10) et cliquer sur Créer 3.

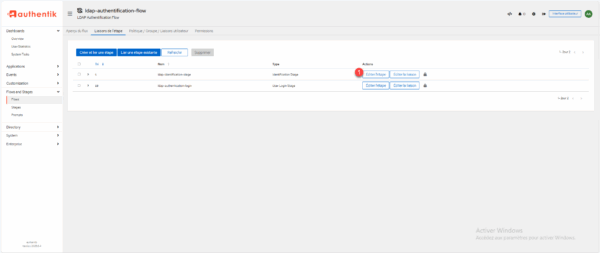

Nos deux étapes sont ajoutées, cliquer sur le bouton Editer l’étape 1 de ldap-identification-stage.

Dans le champ étape de mot de passe, sélectionner : ldap-authentification-password 1 et cliquer sur le bouton Mettre à jour 2.

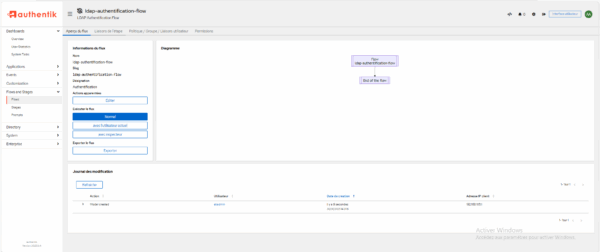

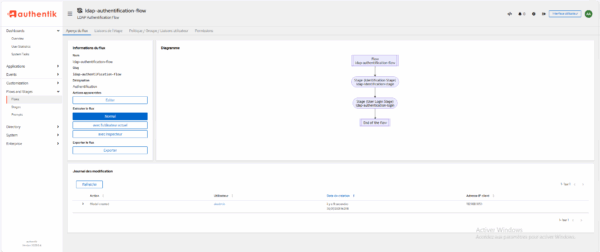

Le flux est configuré et on peut voir les étapes dans le diagramme.

Cette partie est terminée.

Ajouter le fournisseur LDAP à Authentik

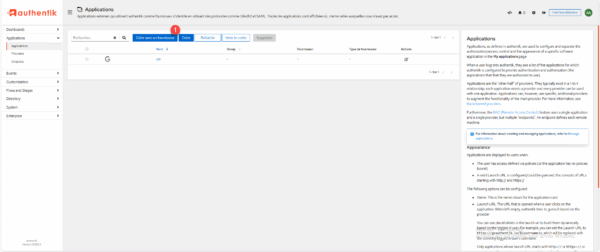

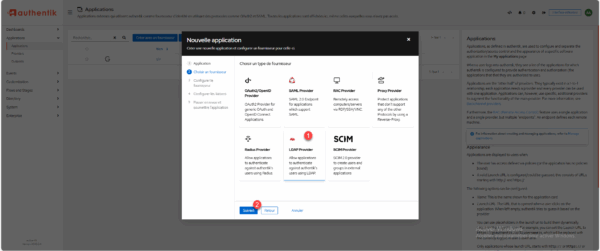

Aller sur la page des Applications (Application -> Applications) et cliquer sur le bouton Créer avec un fournisseur 1.

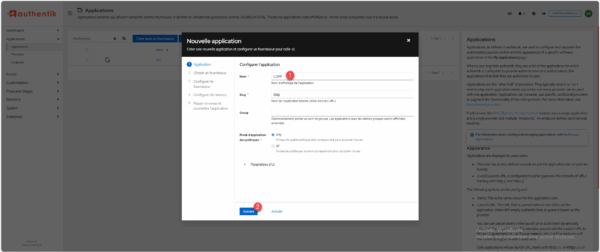

Nommer l’application 1 (LDAP), vérifier que le slug est généré et cliquer sur Suivant 2.

Dans la liste des fournisseurs, sélectionner LDAP Provider 1 et cliquer sur le bouton Suivant 2.

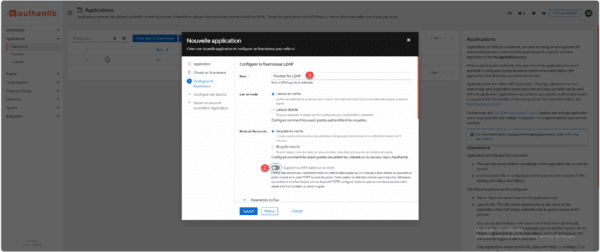

Dans la partie configuration du fournisseur, comment par le nommer 1 et désélectionner Support du MFA basé sur un code 2.

Pour un support du MFA par code, il faut le configurer dans l’application que va utiliser le fournisseur LDAP d’Authentik

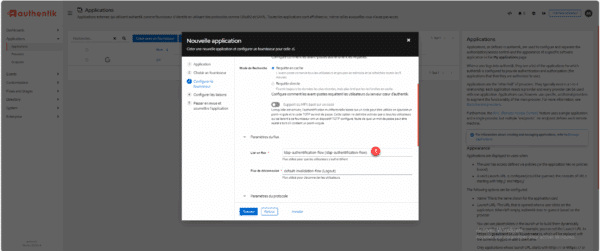

Dans les paramètres de flux, sélectionner le lien : ldap-authentification-flow 1.

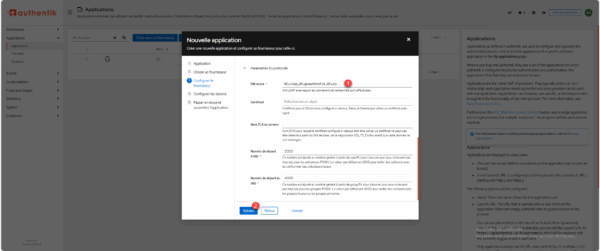

Dans la partie protocole, vérifier le que le DN racine soit bien : DC=ldap,DC=goauthentik,DC=io 1 puis cliquer sur le bouton Suivant 2.

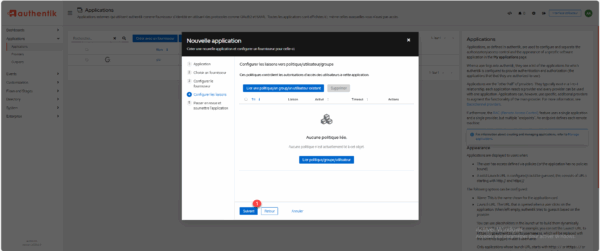

Passer la partie Configurer les liaisons en cliquant sur Suivant 1.

Pour finir, cliquer sur Soumettre 1 pour créer le l’application et le fournisseur LDAP dans Authentik.

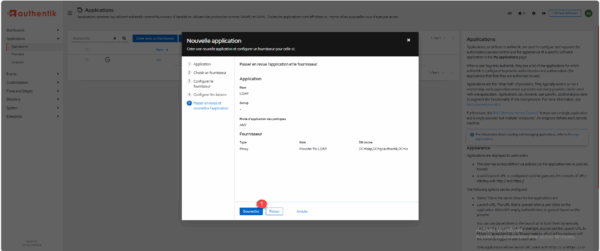

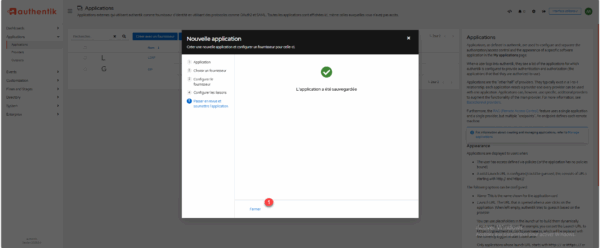

L’application est créé, cliquer sur Fermer 1 pour quitter l’assistant.

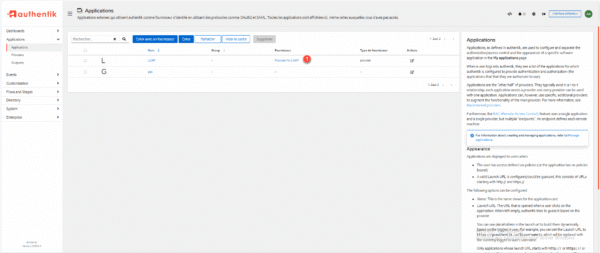

Le fournisseur et l’application sont créés, cliquer sur le fournisseur 1.

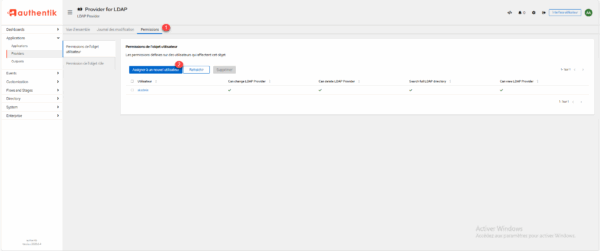

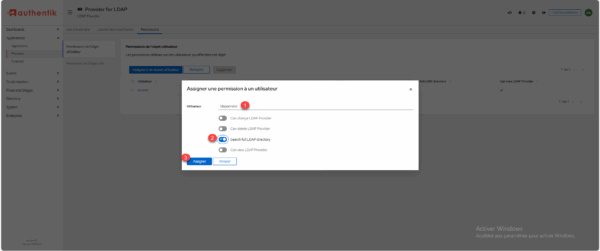

Aller sur Permissions 1 et cliquer sur Assigner à un nouvel utilisateur 2.

Ajouter l’utilisateur ldapservice 1 avec les droits de rechercher (Search full LDAP directory) 2 et cliquer sur le bouton Assigner 3.

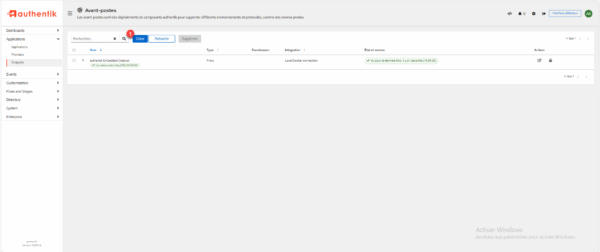

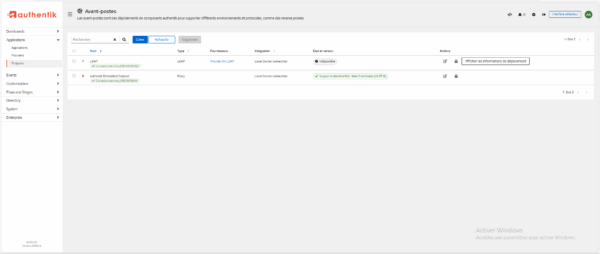

Pour finir la configuration, on va ajouter un avant-poste (Outpost) qui va permettre le déploiement du protocole LDAP sur Authentik.

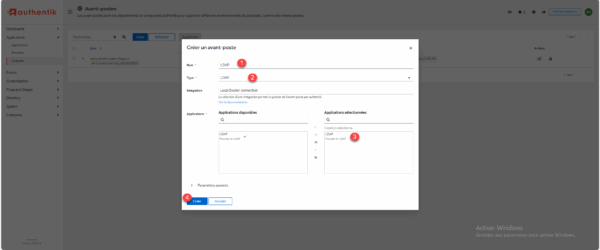

Depuis le menu aller sur Outposts, depuis la page qui affiche la liste, cliquer sur Créer 1.

Nommer l’avant poste 1, choisir le type LDAP 2, dans la liste des application faire passer le fournisseur LDAP dans la partie Applications sélectionnées 3 et cliquer sur le bouton Créer 4.

L’avant poste est créé.

Modification de la configuration du conteneur Docker

Si vous avez opté pour un déploiement avec Docker d’Authetik, il faut modifier le fichier .env pour ajouter la publication des ports LDAP et LDAPS.

Ouvrir le fichier :

sudo nano .envAjouter les lignes suivantes :

AUTHENTIK_LISTEN__LDAP:389

AUTHENTIK_LISTEN__LDAPS:636Ensuite redémarrer les conteneurs pour la prise en compte des modifications :

sudo docker compose down -v && sudo docker compose up -dTester la configuration LDAP

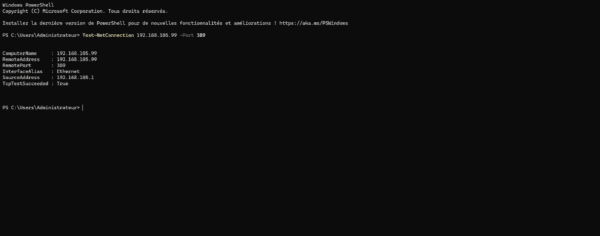

Depuis un ordinateur sous Windows, on va tester la connexion, en premier lieu, on va vérifier que le port 389 est bien en « écoute » avec PowerShell :

Test-NetConnection <ip-authentik> -Port 389

Ici tout fonctionnement parfaitement, on va maintenant tester la connexion avec LDAP Admin.

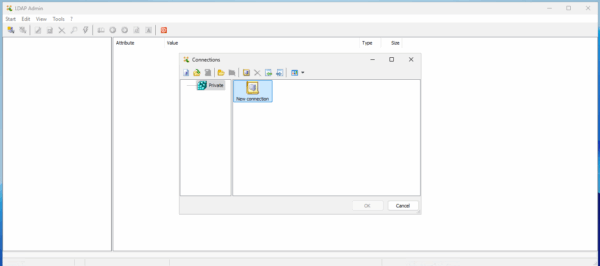

Une fois l’archive téléchargée et décompressée, lancer l’exécutable pour créer une nouvelle connexion.

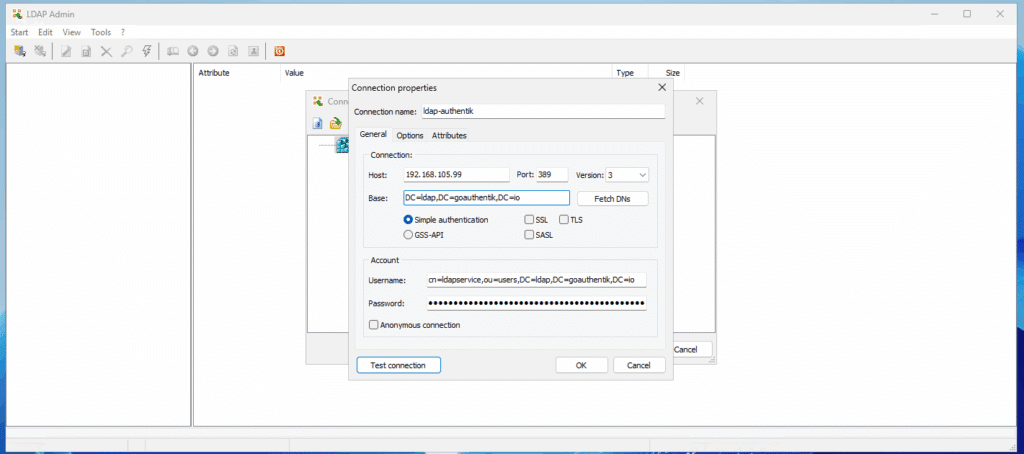

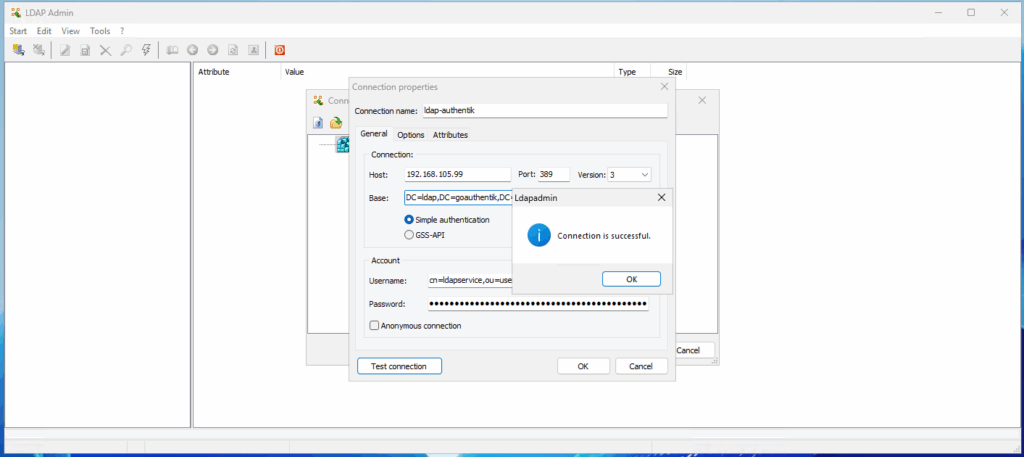

Configurer la nouvelle connexion, en indiquant l’adresse et le port (389), enter la base DN de l’annuaire LDAP, configurer les informations du compte ldapservice en indiquant la base DN pour l’utilisateur et le mot der passe, une fois cela fait cliquer sur Test connection pour valider la configuration et si tout est bon, cliquer sur OK pour la créer.

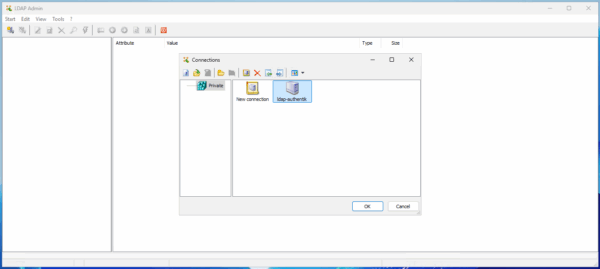

La connexion créée, cliquer dessus.

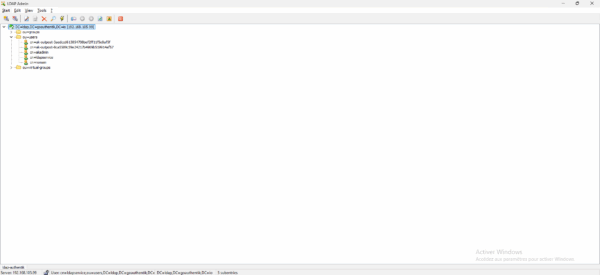

Une fois connecté, on peut naviguer dans l’annuaire LDAP et voir les utilisateurs présents dans Authentik.

Conclusion

En configurant Authentik comme fournisseur LDAP, vous bénéficiez d’une solution flexible qui centralise l’authentification et simplifie la gestion des accès. Grâce à son rôle de proxy entre vos applications et Active Directory, vous évitez de devoir exposer directement vos contrôleurs de domaine et gagnez en sécurité comme en souplesse d’intégration.

De plus, cette approche permet de créer des utilisateurs externes directement dans Authentik afin de leur donner accès aux applications, sans qu’ils aient besoin d’un compte dans l’annuaire Active Directory. Une solution idéale pour les environnements hybrides ou multi-applications où la maîtrise des identités et des accès est un enjeu essentiel.