En este tutorial, lo guiaré a través de cómo deshabilitar un conjunto de cifrado también llamado cipher.

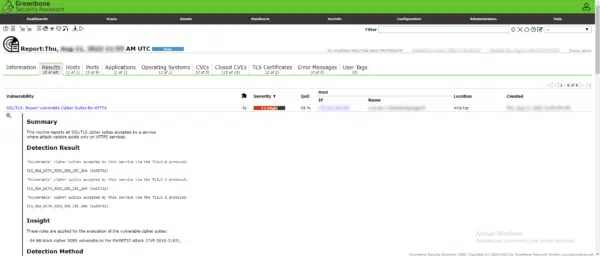

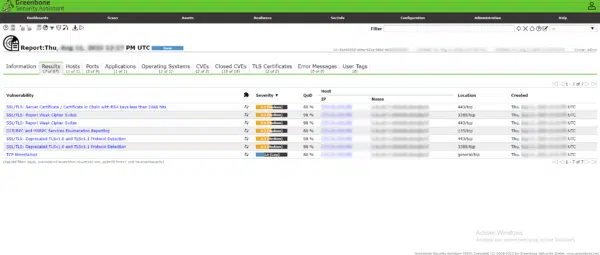

Si llega a este tutorial por un motor de búsqueda, es muy probable que se deba a una prueba de vulnerabilidad y que tenga una alerta que suba porque las suites criptográficas vulnerables (cipher) están activas.

Este es un ejemplo de una alerta que puede tener:

Para ilustrar este tutorial, explicaré cómo deshabilitar el conjunto de cifrado TLS_RSA_WITH_3DES_EDE_CBC_SHA en Windows Server.

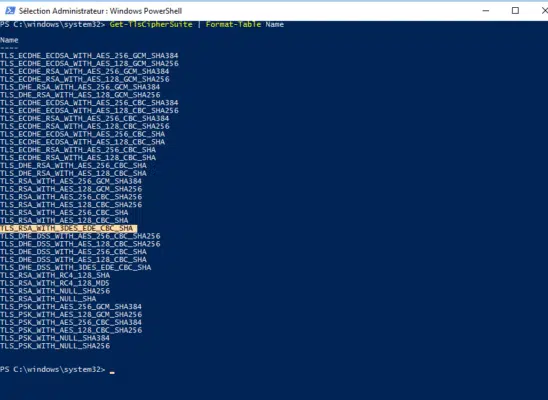

En el servidor de Windows, abra un indicador de PowerShell como administrador. Antes de pasar a la desactivación, veremos cómo mostrar conjuntos de cifrado con el cmdlet Get-TlsCipherSuite.

Ingrese el siguiente comando para mostrar la lista:

Get-TlsCipherSuite | Format-Table Name

En la captura, podemos ver los «cifrados» activos y podemos ver claramente la suite TLS_RSA_WITH_3DES_EDE_CBC_SHA que queremos desactivar.

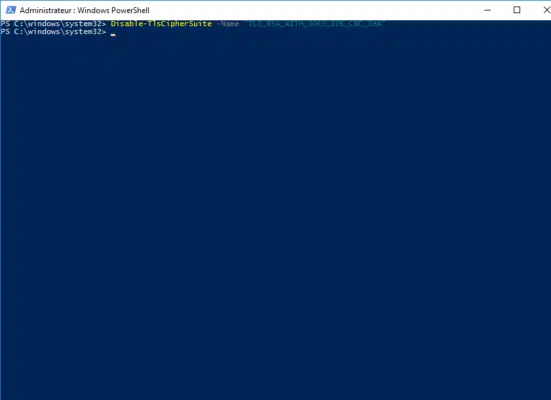

Para deshabilitar una suite de cifrado utilizaremos el cmdlet Disable-TlsCipherSuite, indicando como parámetro el nombre de la suite.

Aquí nuestro caso, ingresaremos el siguiente comando:

Disable-TlsCipherSuite -Name "TLS_RSA_WITH_3DES_EDE_CBC_SHA"

Como se puede ver en la captura, el cmdlet no tiene retorno.

Para verificar que se ha colocado el comando, puede mostrar la lista de cifrados y verificar que ya no está en la lista.

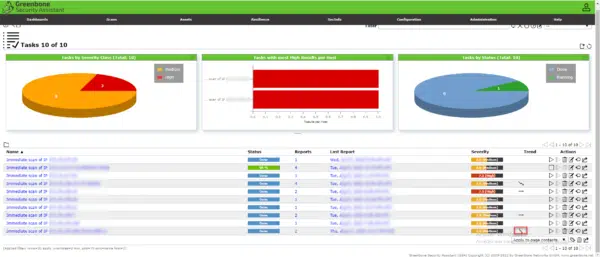

Get-TlsCipherSuite | Format-Table NameSi usa una herramienta como OpenVas, puede ejecutar un escaneo nuevamente y verificar que la vulnerabilidad ya no esté presente.

En la captura a continuación, después de un nuevo escaneo, podemos ver que una flecha indica una caída en la puntuación.

En la lista, podemos ver que la vulnerabilidad en la suite TLS_RSA_WITH_3DES_EDE_CBC_SHA ya no está presente.

Ahora sabe cómo desactivar una suite criptográfica (cifrado) en Windows Server, se puede hacer fácilmente en todo un parque de servidores de Windows con Ansible y el módulo PowerShell.

Este es un ejemplo del uso del módulo PowerShell en un libro de jugadas de Ansible.