Seit den im April 2026 veröffentlichten Sicherheitsupdates (einschließlich Patch Tuesday) hat Microsoft das Verhalten des Remote-Clients grundlegend geändert, um die Sicherheit um RDP-Verbindungen zu verbessern. Jetzt, Öffnen einer Datei .rdp systematisch neue Warnungen auslöst, wobei der Fokus auf die verwendeten Verbindungsparameter und strengere Einschränkungen, insbesondere auf lokale Umleitungen, liegt.

Diese Änderung ist nicht unerheblich: RDP-Dateien sind zu einem häufigen Ziel in Phishing-Kampagnen geworden, da sie Parameter enthalten können, die den Zugriff auf lokale Ressourcen (Papierpresse, Festplatten, Kennungen, etc.) erlauben, ohne dass der Benutzer sich dessen bewusst ist. So entschied Microsoft, ihre Verwendung transparenter zu machen… aber auch verbindlicher für Administratoren und Benutzer.

Konkret eine Datei .rdp ist eine einfache Konfigurationsdatei, die von Remote Desktop Client verwendet wird (mstsc) Es enthält alle Informationen, die erforderlich sind, um eine Verbindung zu einem Server oder RDS-Farm herzustellen: Serveradresse, Anzeigeoptionen, Geräteumleitungen, Authentifizierung usw. Beim Doppelklicken wird die Verbindung automatisch mit diesen Parametern vorbereitet.

Mit den im April 2026 eingeführten Änderungen treten sofort mehrere Auswirkungen auf:

- Erscheinung zusätzlicher Sicherheitsnachrichten beim Öffnen von RDP-Dateien

- detaillierte Anzeige von Parametern vor der Verbindung

- Standard-Deaktivierung bestimmter sensibler Einstellungen

- Notwendigkeit RDP-Dateien um Warnungen zu vermeiden und ihre Integrität zu gewährleisten

In diesem Tutorial werden wir sehen, wie man sich an diese Änderungen anpassen kann, indem wir eine Dateisignatur einfügen .rdp, aber auch durch die richtige Konfiguration Ihrer RDS-Umgebung, um Warnungen zu entfernen, während eine Sicherheitsstufe, die die neuen Anforderungen von Windows erfüllt.

Inhaltsverzeichnis

Unterschrift bei einem RDS-Farm

Dies ist der Fall, wenn Sie die Zertifikate der Bauernhof RDS auf der Broker, die Umgebung ist konfiguriert, um RDP-Dateien zu unterzeichnen, konfigurieren Sie einfach die Gruppenstrategie mit dem Zertifikat Footprint (SHA), der konfiguriert ist.

Klicken Sie in der Bereitstellungsübersicht auf TACHES und bearbeiten Sie dann die Bereitstellungseigenschaften.

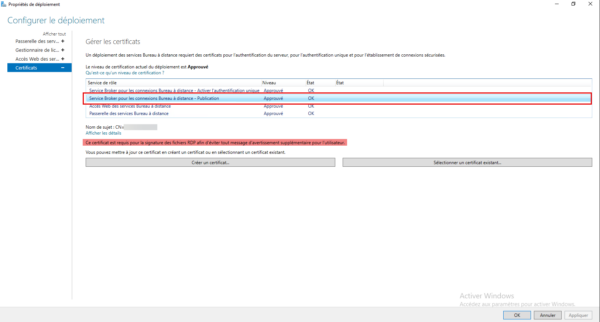

Gehen Sie im Fenster der Bereitstellungseigenschaft zu Zertifikaten, um zu identifizieren, für welche eine konfiguriert ist: Service Broker für Remotedesktopverbindungen – Veröffentlichung, einmal ausgewählt, Sie können unten die Liste des verwendeten Zertifikats sehen.

Durch Anklicken von Details anzeigen können Sie den Certificate Digital Print kopieren.

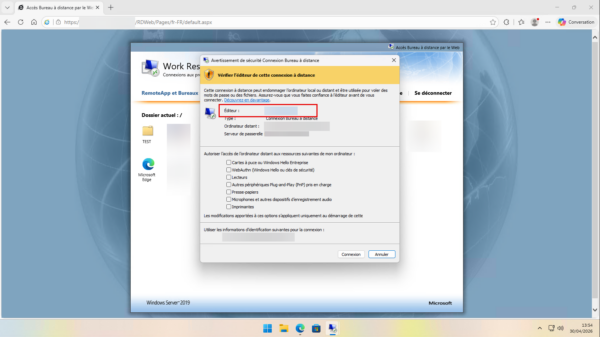

Für den Moment, wenn ich von der Web-Schnittstelle anschließe, habe ich die Warnmeldung, können wir den Editor sehen, der dem Zertifikat entspricht, das die Datei unterzeichnet hat.

Unterschreiben Sie eine .rdp-Datei

Der zweite Fall, den wir mit Besorgnissen behandeln werden .rdp Sie können Ihre Benutzer, ob für internen Zugriff auf Ihre Infrastruktur oder für Verbindungen zu externen Dienstleistungen zur Verfügung stellen. Mit den neuen Anforderungen der Updates vom April 2026 löst das Öffnen dieser Dateien nun eine strengere Sicherheitswarnung aus, die die Nutzererfahrung stören und Missverständnisse generieren kann.

Um das Auftreten dieser Botschaft zu vermeiden, ist es notwendig, RDP-Dateien um ihre Integrität und Herkunft zu gewährleisten. Wenn Sie bereits die Signatur von PowerShell-Skripten implementiert haben, ist das Prinzip ganz ähnlich: Ein Zertifikat wird verwendet, um zu bestätigen, dass die Datei nicht geändert wurde und dass es von einer Quelle von Vertrauen stammt.

Im Falle von RDP-Dateien bietet Microsoft ein dediziertes Tool namens rdpsign.exe, speziell entwickelt, um diese Unterschrift anzuwenden. Dies ist dieses Tool, das wir in der Fortsetzung dieses Tutorials verwenden, um Ihre Dateien zu sichern und Benutzer-Seite Warnungen zu entfernen.

Um eine .rdp-Datei zu unterschreiben, müssen Sie eine Code Signaturzertifikat.

Jetzt öffnen wir ein PowerShell-Fenster und starten, indem wir den Fingerabdruck Ihres Zertifikats (Thumbprint) abholen.

Get-ChildItem -Path Cert:\CurrentUser\My | Format-ListIn der Zertifikatsliste, die erscheint, kopieren Sie den Wert des Thumbprint Feldes des entsprechenden Zertifikats.

Sign RDP-Datei mit rdpsign.exe:

rdpsign.exe /sha256 <Thumbprint> C:\Path\rdp-file.rdpDer Befehl gibt einfach zurück: Alle rdp-Dateien wurden signiert.

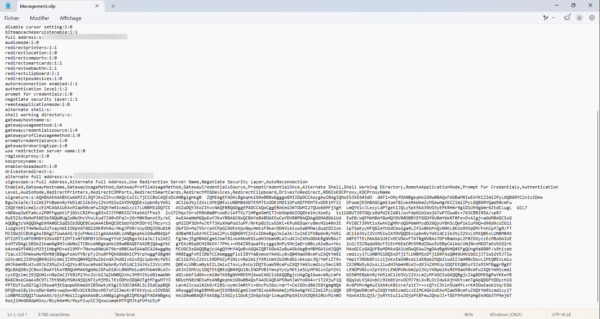

Wenn Sie neugierig sind, öffnen Sie die Datei .rdp mit dem Notizblock, am Ende davon, können Sie die Signatur sehen.

Einmal Datei

.rdpSie darf nicht mehr geändert werden. In der Tat basiert die Signatur auf der Integrität des Inhalts: die geringste Änderung (auch minimal, wie eine Parameteränderung oder eine hinzugefügte Zeile) unwirksamiert die Signatur. Die Datei wird dann wieder als unzuverlässig durch den Remote Desktop-Client betrachtet, und Sicherheitswarnungen werden wieder erscheinen.Es ist daher wichtig, die Konfiguration der Datei voll auszufüllen.

.rdpvor um es zu unterschreiben und dann zu verteilen, wie es für Benutzer ist, ohne Änderungen danach.

Wie bei einem RDS Farm, wenn eine Datei läuft .rdp signiert, zeigt der Remote Desktop-Client die Informationen über den Dateieditor an. Dies ermöglicht es dem Benutzer, den Ursprung der Verbindung schnell zu überprüfen und sicherzustellen, dass es von einer Quelle von Vertrauen kommt.

Im Falle Interne Zertifizierungsstelle, es ist in der Regel Name des dem Zertifikat zugeordneten Benutzerkontos die angezeigt wird. Während die Verwendung von generischen Konten nicht immer aus Sicherheitsgründen empfohlen wird, kann es hier relevant sein, ein Konto zu erstellen, das der Unterzeichnung gewidmet ist, mit einem expliziten und beruhigenden Namen für Benutzer, zum Beispiel DSI Firmenname.

Das Ziel ist zweifach:

- die Bereitstellung Kohärenz im benutzerseitigen Display

- Stärkung der Vertrauen durch eindeutige Identifizierung der Herkunft verteilter RDP-Dateien

Dies verhindert, dass technische oder persönliche Konten unter Beibehaltung einer guten Lesbarkeit in Sicherheitsnachrichten ausgestellt werden.

Konfigurieren von RDP Trust Prints über eine Gruppenstrategie

Der letzte Schritt, um keine Warnmeldung mehr zu haben, ist die Konfiguration der Vertrauenszeichen mit einem GPO. Mit dieser Konfiguration können Clients explizit angeben, welche Zertifikate für Remote Desktop-Verbindungen als zuverlässig angesehen werden und so die Anzeige von Sicherheitsalarmen beim Öffnen von Dateien vermeiden. .rdp oder Verbindung zu einem RDS-Farm.

Durch die Definition dieser Drucke in einer Gruppenstrategie zentralisieren Sie das Vertrauensmanagement und sorgen für ein reibungsloses Nutzererlebnis, ohne das Sicherheitsniveau durch neue Windows-Updates zu beeinträchtigen.

Ich gehe nicht zurück. den gesamten Prozess der Erstellung einer Gruppenstrategie. Je nach Umgebung können Sie entweder einen neuen GPO erstellen oder diesen Parameter in einer bestehenden Strategie konfigurieren, wenn er mit Ihrer Organisation in Einklang steht.

Die Konfiguration erfolgt auf Ebene Computer, die es ermöglicht, diesen Parameter insgesamt auf die betreffenden Positionen anzuwenden.

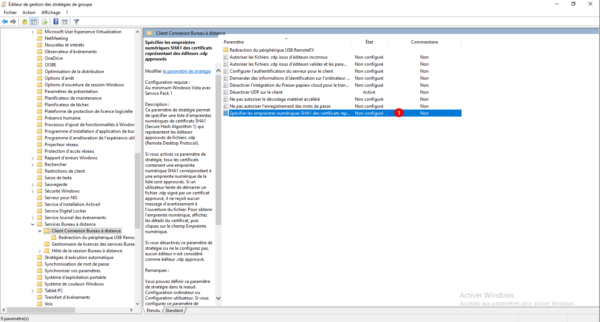

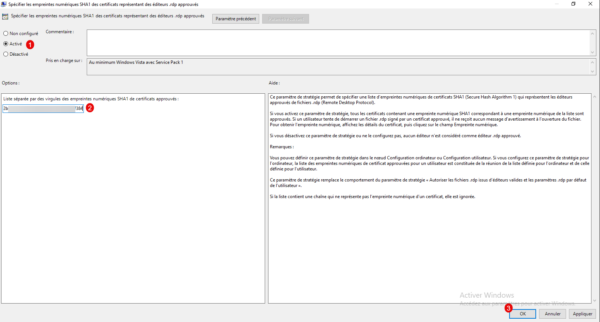

Von der Gruppenstrategie-Management-Editor, gehen Sie zu dem folgenden Standort: Computer-Konfiguration / Strategien / Administrationsmodelle / Windows-Komponenten / Remote Desktop Services / Client Remote Desktop Verbinden und öffnen Sie den Parameter: Geben Sie SHA1 digitale Fingerabdrücke von Zertifikaten an, die zugelassene .rdp Verlage repräsentieren 1.

Ermöglichen Parameter 1 und den SHA1 digitalen Fingerabdruck der Zertifikate angeben 2., wenn Sie mehrere angeben, müssen Sie sie durch eine Komma trennen, dann klicken Sie auf OK 3 um die Konfiguration zu speichern.

Sobald die Strategie auf Computern implementiert ist, sollten Benutzer keine Warnmeldung mehr haben.

Weiter zur Sicherung von .rdp-Dateien

Es ist möglich, das Verhalten von Dateien weiter zu härten.rdp unter Windows durch Änderung der folgenden Einstellungen:

- Lassen .rdp Dateien von unbekanntem Editor Dieser Strategieparameter gibt an, ob Benutzer unbeschriebene oder unbesignierte .rdp (Remote Desktop Protocol) Dateien von unbekannten Editoren auf dem Clientcomputer ausführen können.

- Lassen Sie .rdp-Dateien von gültigen Editoren und Benutzereinstellungen .rdp Dieser Strategieparameter gibt an, ob Nutzer eine .rdp (Remote Desktop Protocol)-Datei von einem Publisher ausführen können, der diese mit einem gültigen Zertifikat unterschrieben hat. Eine gültige Bescheinigung ist eine Bescheinigung, die von einer vom Kunden anerkannten Behörde ausgestellt wird, z.B. eines der Emittenten, die zum Zertifikatsgeschäft der Wurzelzertifizierungsbehörden des Kunden gehören. Dieser Strategieparameter bestimmt auch, ob der Benutzer eine RDP-Sitzung mit den standardmäßigen .rdp-Einstellungen starten kann (z.B. wenn ein Benutzer den Remote Desktop Connection Client direkt öffnet, ohne eine .rdp-Datei anzugeben).

Wenn Ihre Umgebung erlaubt, empfehle ich Ihnen, diese beiden Parameter zu aktivieren. Dies ermöglicht es Ihnen, das Benutzerverhalten in Remote-Desktop-Verbindungen besser zu steuern und gleichzeitig das Risiko der Verwendung von Dateien zu verringern .rdp nicht genehmigt oder geändert und Verbindungen vom Client mstsc.exe.

Schlussfolgerung

Die von Windows im April 2026 eingeführten Entwicklungen zeichnen eine deutliche Stärkung der Sicherheit rund um die Remote Office- und RDS-Infrastrukturen aus. Zwischen der obligatorischen Signatur von Dateien .rdp, die neuen kundenseitigen Warnungen und die Notwendigkeit, vertrauenswürdige Fingerabdrücke über GPO zu erklären, ist das Ziel offensichtlich: die Remote-Verbindungen besser zu rahmen und die Risiken von Ussurpation oder geänderten Dateien auf das Unbekannte der Benutzer zu begrenzen.

Durch das Einrichten der Signatur mit rdpsign.exe und indem Sie Ihre Gruppenstrategien richtig konfigurieren, finden Sie eine saubere, kontrollierte Umgebung, vor allem ohne unerwartete Warnungen für Endbenutzer. Dies hält eine reibungslose Erfahrung bei der Einhaltung der neuen Sicherheitsanforderungen von Windows.

Es gibt tatsächlich Umgehungsmethoden zu entfernen oder zu verstecken Warnmeldungen im Zusammenhang mit Dateien .rdp oder RDS-Verbindungen. Aber freiwillig werde ich sie in diesem Tutorial nicht diskutieren.

Mit der Evolution von Cyber-Bedrohungen und der Verbreitung von Phishing- oder Login-Techniken spielen diese Warnungen heute eine wichtige Rolle beim Schutz der Nutzer. Durch die Umgehung wird oft das Gesamtniveau der Umweltsicherheit reduziert, was in der modernen Infrastruktur nicht mehr eine gute Praxis ist.

Ziel ist es daher, in einem Ansatz zu bleiben sicher und konform mit Microsoft-Empfehlungen, diese neuen Einschränkungen zu akzeptieren und sie durch Dateisignatur und Gruppenstrategie-Konfiguration korrekt zu integrieren.

FAQ

Warum zeigt Windows jetzt Warnungen zu .rdp-Dateien an?

Microsoft hat die Sicherheitsvorkehrungen verstärkt, um das Risiko von Phishing und der Ausführung manipulierter oder schädlicher RDP-Dateien einzuschränken. Dateien werden nun vor der Verbindungsherstellung gründlicher analysiert.

Ist es zwingend erforderlich, alle .rdp-Dateien zu signieren?

Nein, aber dringend empfohlen. Ohne Signatur erhalten Benutzer beim Öffnen von Dateien oder beim Anmelden Sicherheitswarnungen.

Kann eine .rdp-Datei nach der Signierung noch verändert werden?

Nein. Jede Änderung führt zur Ungültigkeit der Signatur und reaktiviert clientseitige Sicherheitswarnungen.

Welchen Zweck haben Vertrauensfingerabdrücke über Gruppenrichtlinienobjekte (GPO)?

Sie ermöglichen es Ihnen, festzulegen, welche Zertifikate für Remote-Desktop-Verbindungen als zuverlässig gelten, um unnötige Warnungen zu vermeiden.

Hat diese Konfiguration Auswirkungen auf bestehende RDS-Verbindungen?

Nein, es verhindert keine bestehenden Verbindungen, sondern sichert und normalisiert das Verhalten von RDP-Clients bei neuen Verbindungen.