In diesem Lernprogramm entdecken wir eine in Windows integrierte Funktion: die Überwachung des Zugriffs auf Dateien und Ordner.

Mit dieser Funktion können Sie alle erfolgreichen oder fehlgeschlagenen Zugriffsversuche auf gemeinsam genutzte Systemressourcen wie Dateien oder Verzeichnisse protokollieren.

Es basiert auf einem Mechanismus zum Protokollieren von Sicherheitsereignissen, die im Windows-Ereignisprotokoll angezeigt werden können.

Die Aktivierung der Überwachung vertraulicher Unternehmensdateien kann für die Erkennung abnormalen Verhaltens, die Identifizierung der Benutzer hinter dem Zugriff und die Stärkung der allgemeinen Infrastruktursicherheit von entscheidender Bedeutung sein.

Inhaltsverzeichnis

Konfigurieren der Datei- und Ordnerzugriffsprotokollierung

Die Konfiguration erfolgt in zwei Schritten:

- Aktivieren Sie die Überwachungseinstellungen für die Ordner, für die Sie Zugriffsverfolgungen wünschen.

- Konfigurieren der Überwachungsrichtlinie auf Windows Server

Überwachungskonfiguration für den Ordner

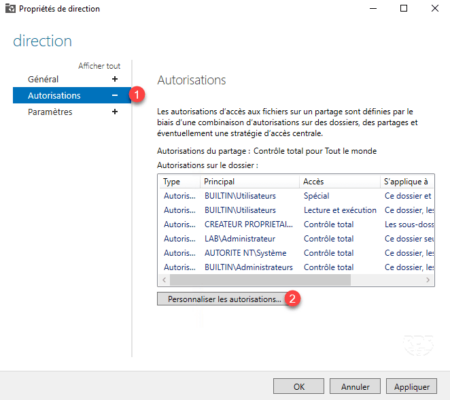

Öffnen Sie auf dem Dateiserver die Freigabeeigenschaften über den Server-Manager, gehen Sie zu Berechtigungen 1 und klicken Sie dann auf Berechtigungen anpassen 2.

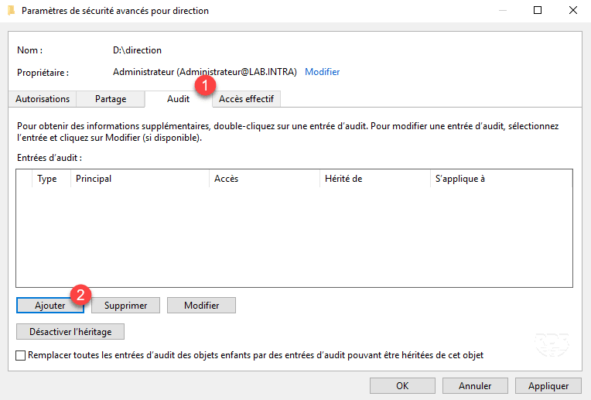

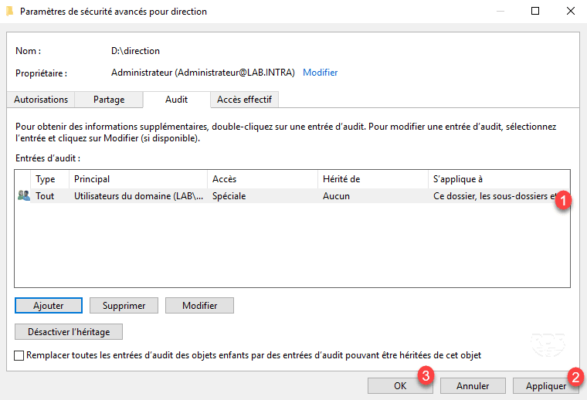

Gehen Sie zur Registerkarte „Audit“ 1 und klicken Sie auf „Hinzufügen“ 2.

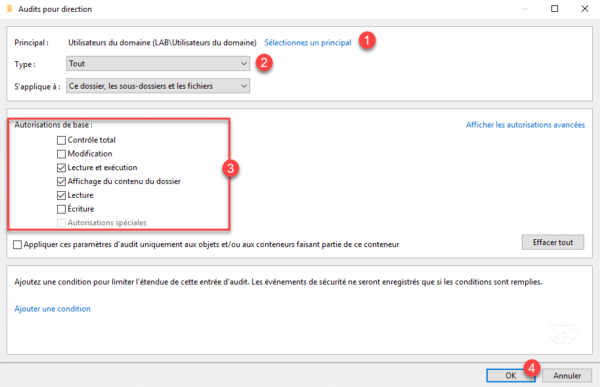

Wählen Sie die zu prüfenden Benutzer 1, den Typ (Bestanden, Nicht bestanden oder Alle) 2, aktivieren Sie die aufzuzeichnenden Elemente 3 und klicken Sie dann auf OK 4.

Um alle verfügbaren Berechtigungen, einschließlich Löschungen, anzuzeigen, klicken Sie auf „Erweiterte Berechtigungen anzeigen“.

Die Überwachung wird hinzugefügt 1 und als NTFS-Berechtigung angezeigt. Klicken Sie auf „Übernehmen“ 2, dann auf „OK“ 3 und schließen Sie das Fenster mit den Freigabeeigenschaften.

Konfigurieren der Überwachungsrichtlinie auf dem Server

Damit dies funktioniert, muss die Objektzugriffsüberwachung auf dem Server aktiviert werden.

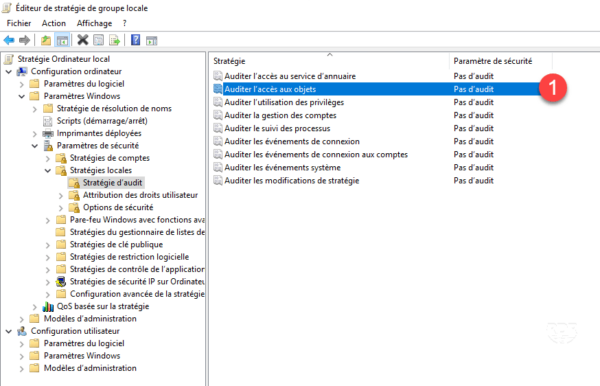

Öffnen Sie ein Ausführen-Fenster (Strg+R) und geben Sie gpedit.msc ein, um auf die lokale Richtlinienkonsole des Computers zuzugreifen.

Bearbeiten Sie die Einstellung „Objektzugriff überwachen 1“ an folgendem Speicherort: Computerkonfiguration / Windows-Einstellungen / Sicherheitseinstellungen / Lokale Richtlinien / Überwachungsrichtlinie.

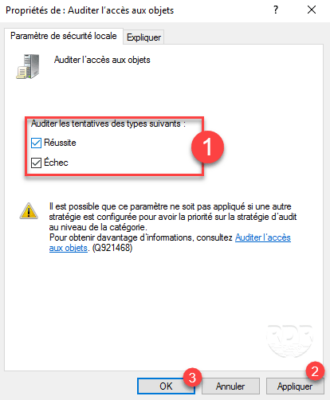

Konfigurieren Sie die zu aktivierenden Audittypen 1 und klicken Sie auf Übernehmen 2 und dann auf OK 3.

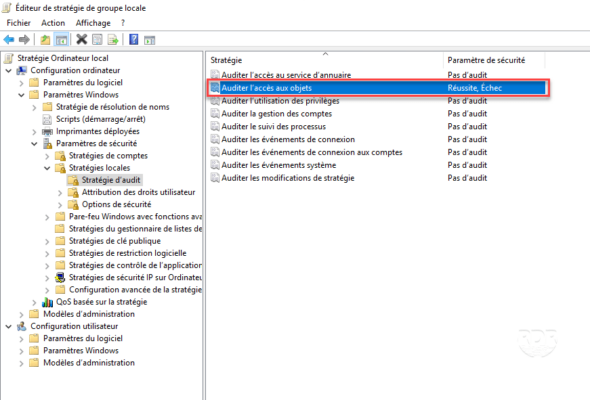

Die Strategie ist konfiguriert.

Erzwingen Sie eine Richtlinienaktualisierung, indem Sie als Administrator eine Eingabeaufforderung öffnen und den Befehl gpupdate ausführen.

Anzeigen von Windows-Protokollen in der Ereignisanzeige

Um Protokolle zu erstellen, greifen Sie gemäß den definierten Prüfparametern auf Ordner und Dateien zu.

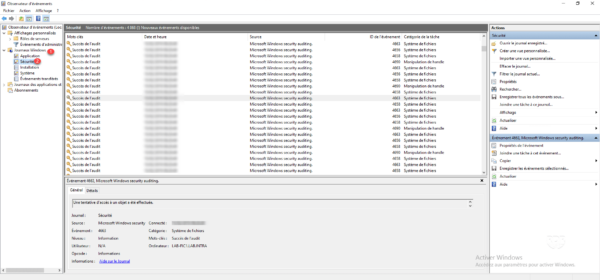

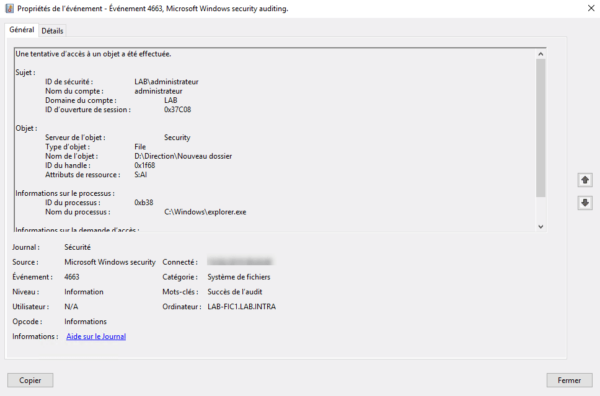

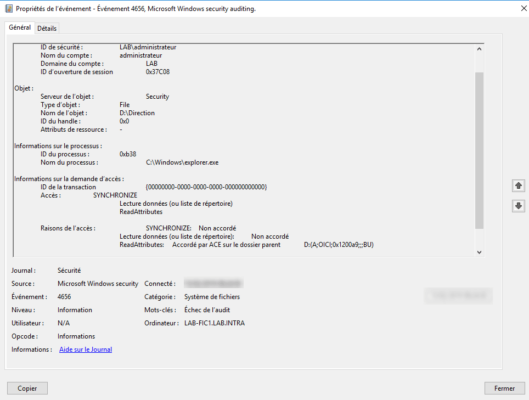

Öffnen Sie auf dem Server die Ereignisanzeige und gehen Sie zu Windows-Protokolle 1 / Sicherheit 2. Suchen Sie nach Ereignissen in der Kategorie Dateisysteme.

Beispiel für Protokolle:

Abschluss

Mit den Überwachungsfunktionen können Sie jetzt Benutzer erkennen, die Freigaben durchsuchen und zu neugierig sind.

Ich persönlich rate Ihnen, diese Funktion bei sensiblen Dateien zu aktivieren und nur Ablehnungen aufzuzeichnen, da die Anzahl der Datensätze schnell erheblich werden und sich auch auf die Systemleistung auswirken kann.

Es ist auch möglich, Ereignisse zur einfacheren Nutzung an einen Protokollbrunnen (SIEM) wie ELK oder Wazuh zu senden.

Um den Zugriff auf Freigaben optimal zu sichern, empfehle ich außerdem, die zugriffsbasierte Aufzählung zu aktivieren.

Es ist auch möglich, in Echtzeit zu sehen, auf welche Dateien in einer Netzwerkfreigabe zugegriffen wird.