WAP-Proxy verwenden

Utilisation du WAP sans authentification

In diesem Teil richten wir eine WAP-Regel ohne Authentifizierung ein, um die IIS-Site auf dem LAB-AD1-Server zu konsultieren.

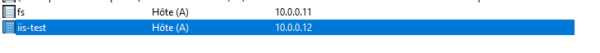

Bevor Sie kommentieren, müssen Sie einen DNS-Eintrag erstellen, der auf den Proxyserver verweist. Im Beispiel verweist der Eintrag iis-test.lab.intra auf die IP des WAP-Servers.

Konfiguration

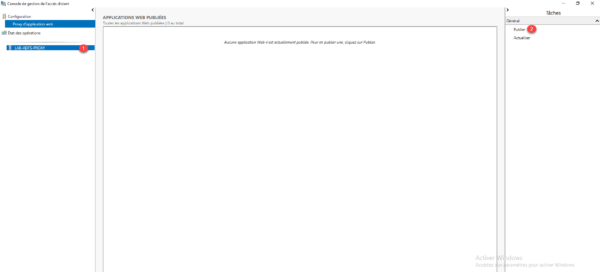

Wählen Sie in der Remote Access Management Console den Proxy 1 aus und klicken Sie auf „Veröffentlichen“ 2.

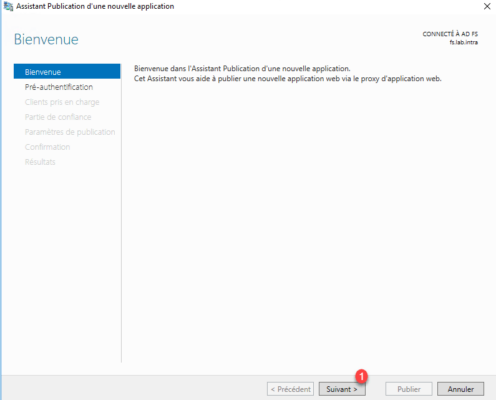

Wenn der Assistent gestartet wird, klicken Sie auf Weiter 1.

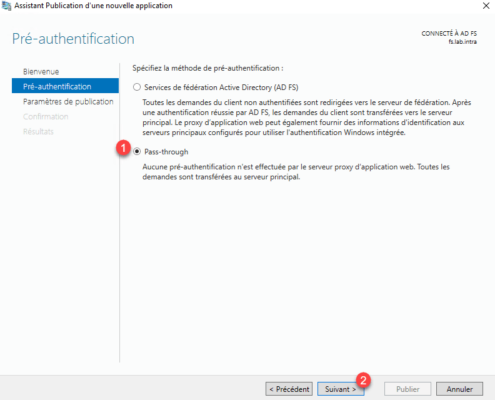

Wählen Sie die Pass-Through-Option 1 und klicken Sie dann auf Weiter 2.

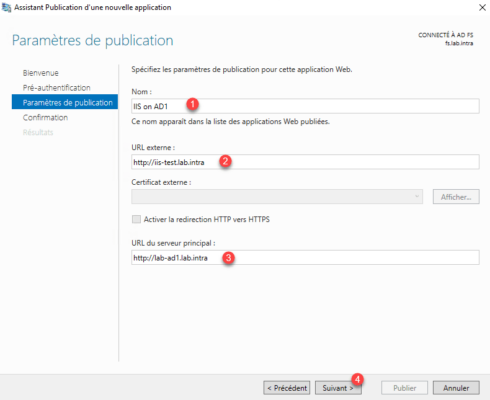

Geben Sie der Veröffentlichung einen Namen 1, geben Sie die externe Zugriffs-URL 2 und die interne Server-URL 3 ein und klicken Sie dann auf Weiter 4.

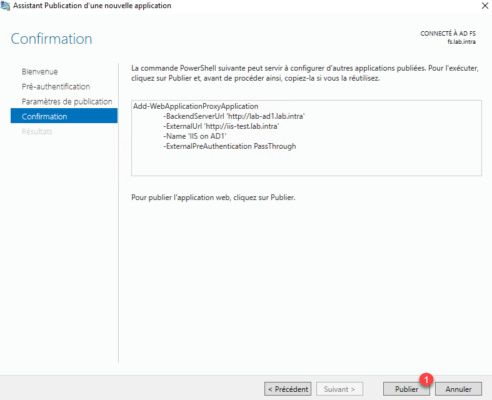

Bestätigen Sie die Veröffentlichung mit einem Klick auf Veröffentlichen 1.

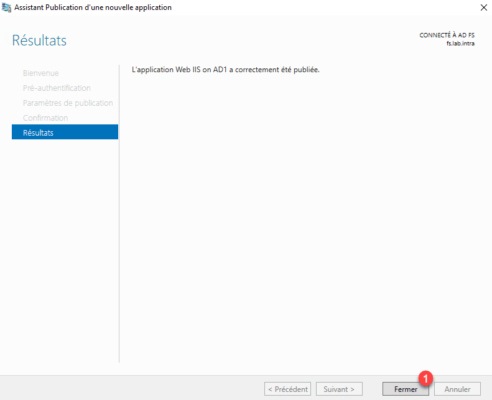

Wenn die Konfiguration abgeschlossen ist, klicken Sie auf Schließen 1, um den Assistenten zu beenden.

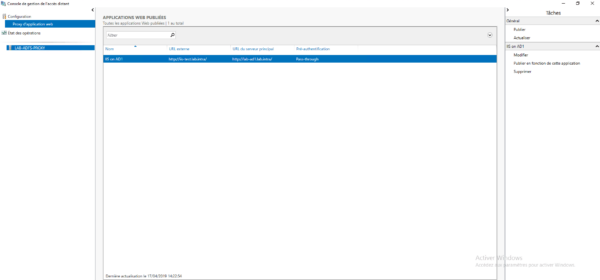

Die Anwendung ist in der Konsole verfügbar.

Fügen Sie einen DNS-Eintrag hinzu, um den externen Namen intern aufzulösen.

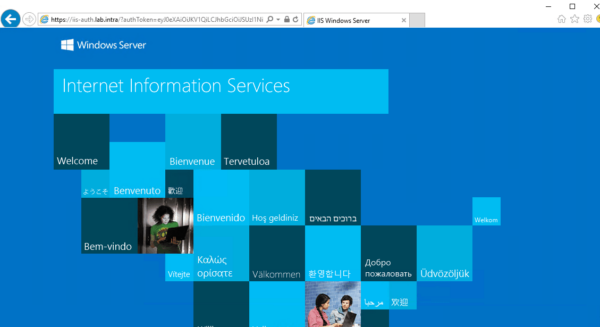

Prüfen

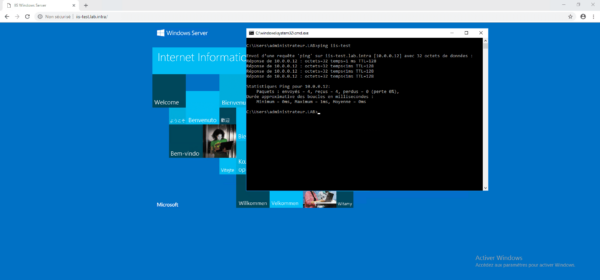

Starten Sie von einer Client-Workstation aus einen Internetbrowser und geben Sie die externe Adresse der Site ein. die Standard-IIS-Seite wird angezeigt.

WAP mit Authentifizierung verwenden

In diesem Teil sehen wir, wie man eine Authentifizierung hinzufügt, um auf die IIS-Serverseite zuzugreifen.

In der Proxy-Konsole wurde der Beitrag gelöscht. Damit es funktioniert, muss die Domäne fs.lab.intra auch auf den Proxyserver verweisen, daher habe ich einen Datensatz in der Hostdatei des Testclients hinzugefügt.

Für diesen Teil habe ich auch die HTTPS-Bindung auf der IIS-Site aktiviert und die Zertifikate installiert, um einen ordnungsgemäßen Betrieb sicherzustellen.

Konfiguration

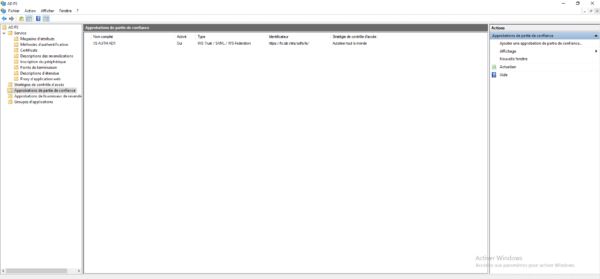

Gehen Sie in der AD FS-Konsole zum Ordner „Relying Party Trust 1“ und klicken Sie im Menü „Aktionen“ auf „Relying Party Trust hinzufügen 2“.

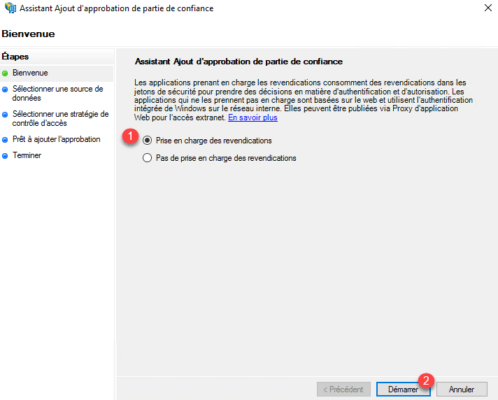

Wenn der Assistent geöffnet wird, wählen Sie die Option „Claims Support“ 1 und klicken Sie auf „Start“ 2.

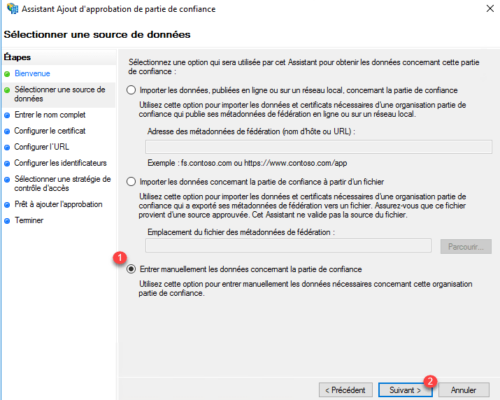

Wählen Sie die Option Daten zur vertrauenden Partei manuell eingeben 1 und klicken Sie auf Weiter 2.

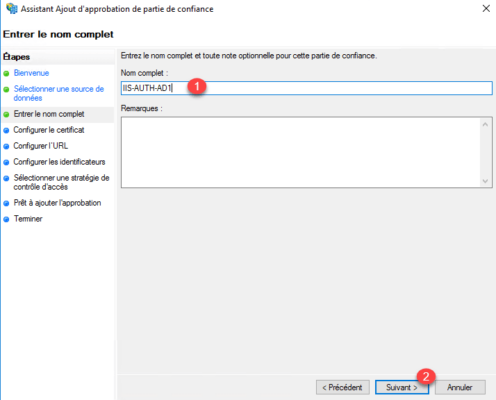

Geben Sie den Namen 1 für die vertrauende Partei ein und klicken Sie auf Weiter 2.

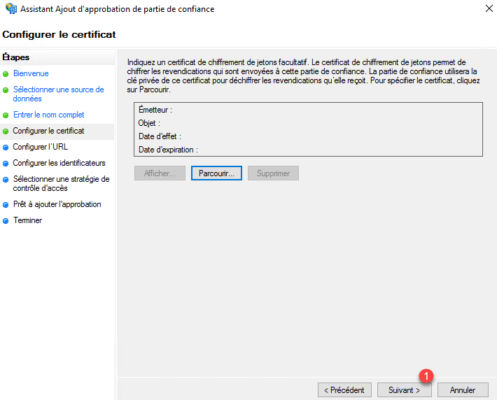

Überspringen Sie den Zertifikatsteil zur Token-Verschlüsselung, indem Sie auf Weiter 1 klicken.

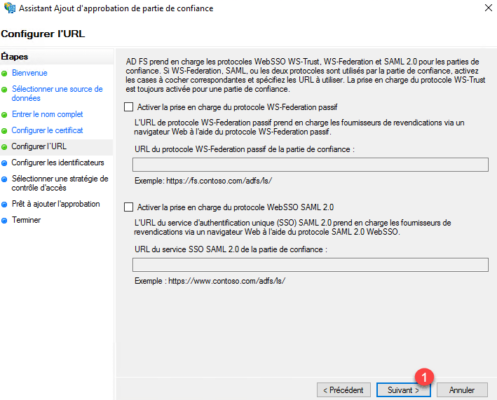

URL-Konfiguration, klicken Sie auf Weiter 1.

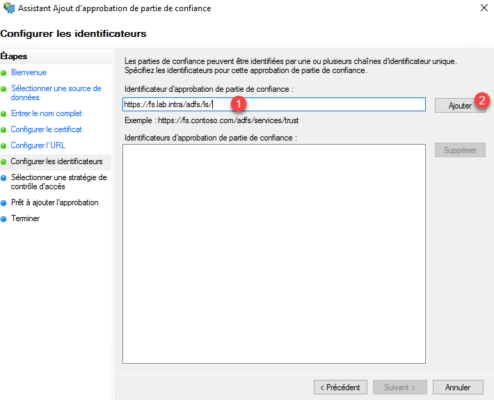

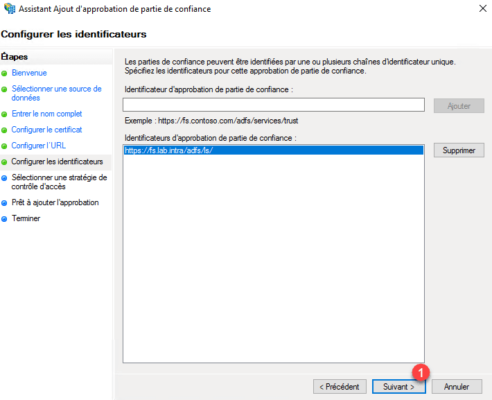

Kennung, konfigurieren Sie die Portal-URL https://fs.domain.com/adfs/ls/ 1 und klicken Sie auf Hinzufügen 2.

Klicken Sie dann auf Weiter 1.

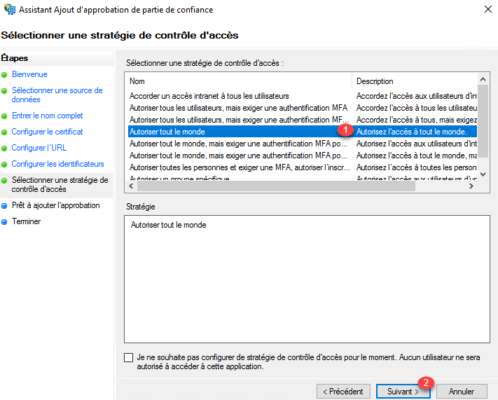

Wählen Sie „Jedem erlauben“ 1 und klicken Sie auf „Weiter“ 2.

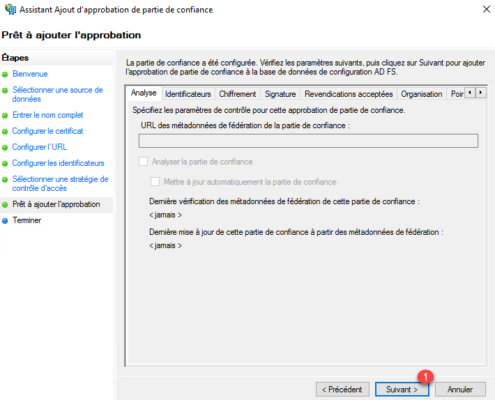

Klicken Sie auf Weiter 1.

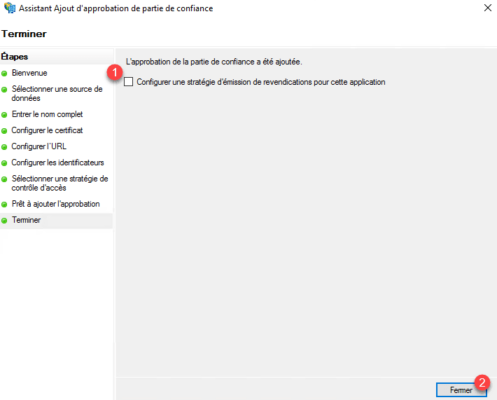

Deaktivieren Sie das Kontrollkästchen „Eine Richtlinie zur Anspruchsausstellung für diese Anwendung konfigurieren“ 1 und klicken Sie auf „Schließen“ 2.

Die Vertrauensstellung wird in der AD FS-Konsole hinzugefügt.

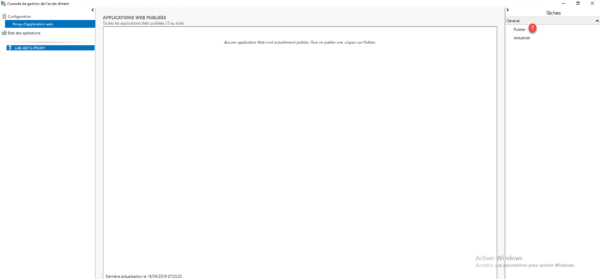

Gehen Sie nun zum Proxyserver und klicken Sie in der Verwaltungskonsole auf „Veröffentlichen 1“.

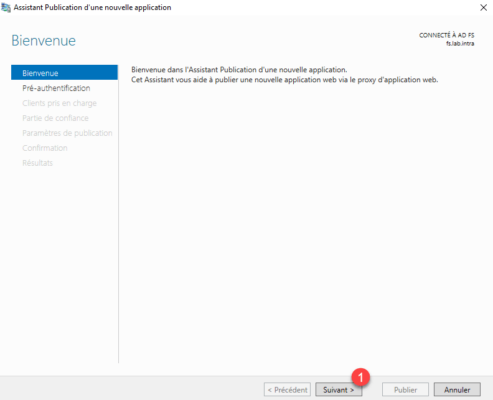

Klicken Sie beim Starten des Assistenten auf Weiter 1.

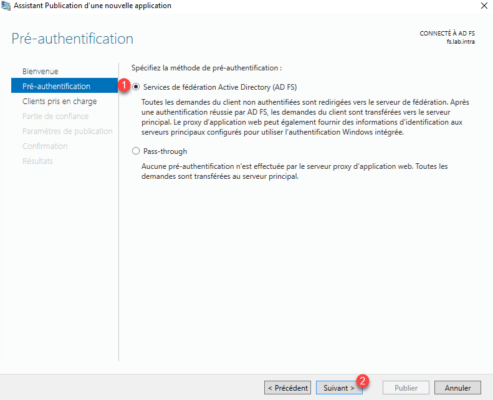

Wählen Sie vor der Authentifizierung „Active Directory Federation Service (AD FS)“ 1 und klicken Sie dann auf „Weiter“ 2.

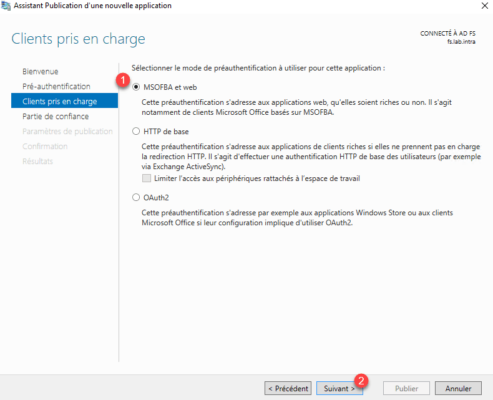

Wählen Sie die MFSOFBA- und Weboption 1 und klicken Sie auf Weiter 2.

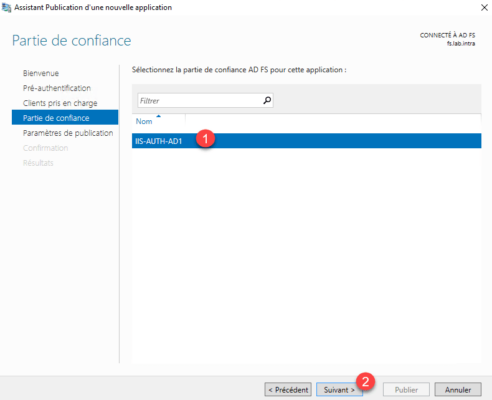

Wählen Sie die auf dem AD FS-Server erstellte vertrauenswürdige Partei 1 aus und klicken Sie auf Weiter 2.

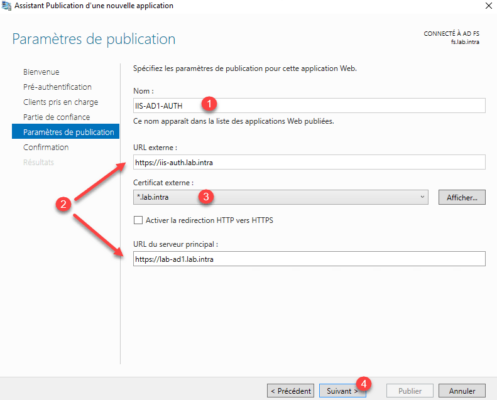

Wie wäre es mit dem Teil ohne Authentifizierung? Benennen Sie die Veröffentlichung 1, konfigurieren Sie die URLs 2, wählen Sie das HTTPS-Zertifikat 3 und klicken Sie auf Weiter 4.

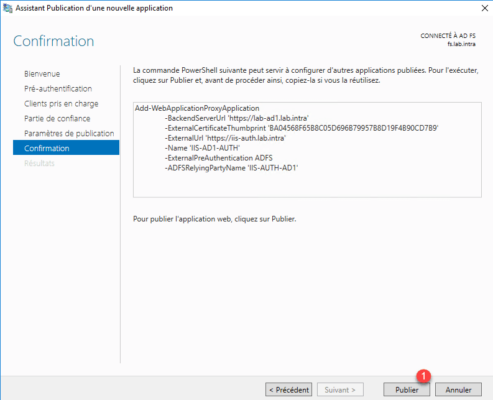

Bestätigen Sie die Erstellung, indem Sie auf Veröffentlichen 1 klicken.

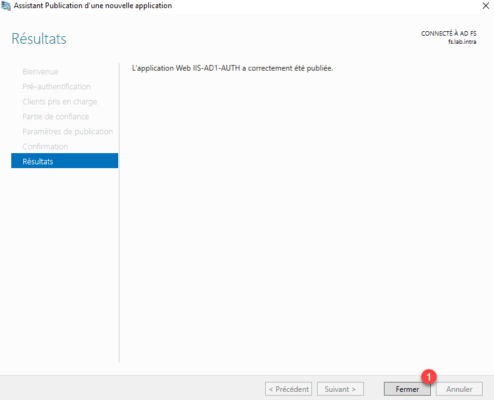

Klicken Sie auf „Schließen“ 1, um den Assistenten zu beenden.

Prüfen

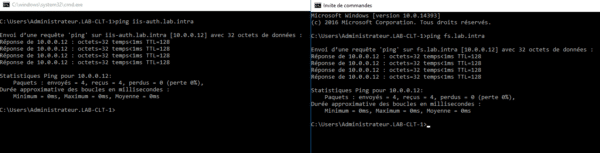

Die externe URL der Veröffentlichung und des Verbunddienstes muss auf den Proxyserver verweisen.

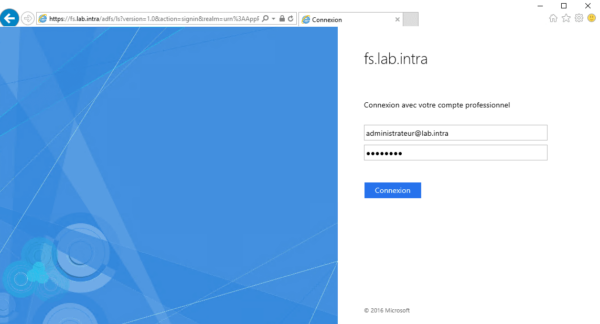

Starten Sie von einem Client aus den Internetbrowser und geben Sie die im WAP-Dienst konfigurierte externe URL ein. Normalerweise sollten Sie zu einem Authentifizierungsformular weitergeleitet werden. Geben Sie Ihre Anmeldeinformationen ein und klicken Sie auf „Anmelden“.

Nach der Anmeldung wird die IIS-Seite angezeigt und wir können den AuthToken-Parameter in der URL sehen.