Inhaltsverzeichnis

Einführung

In diesem Tutorial erfahren Sie, wie Sie Passwortstrategien in einem Verzeichnis definieren. Active Directory für Benutzerkonten.

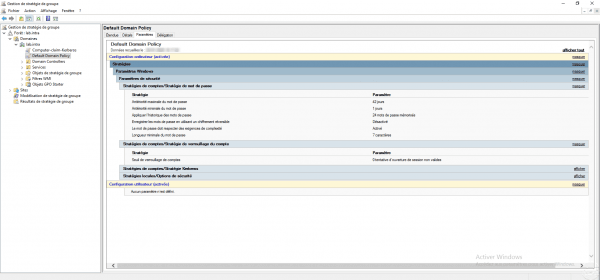

Standardmäßig wird die Kennwortrichtlinie in der Gruppenrichtlinienobjektrichtlinie (GPO) „Standarddomänenrichtlinie“ definiert, die auf alle Computer in der Domäne angewendet wird, sodass die Richtlinie für alle Benutzer identisch ist.

Je nach Benutzer kann aus Sicherheitsgründen eine komplexere Passwortstrategie erforderlich sein, beispielsweise für Mitglieder der Domänen-Admins-Gruppe.

Hierfür verwenden wir das Password Settings Object (PSO), ein Active Directory-Objekt, das eine Kennwortrichtlinie enthält, die auf eine oder mehrere Benutzergruppen angewendet werden kann.

Die Passwortrichtlinien werden über die ADAC-Konsole konfiguriert.

Jede Passwortrichtlinie hat eine Priorität; wenn für einen Benutzer mehrere Passwortrichtlinien gelten, wird die Richtlinie mit der niedrigsten Priorität angewendet.

Um dieses Tutorial zu veranschaulichen, erstellen wir zwei Strategien. Die erste wird auf die Gruppe „Domänenbenutzer“ mit der Priorität 99 angewendet, die zweite auf die Gruppe „Grp_Users_IT“ mit der Priorität 98.

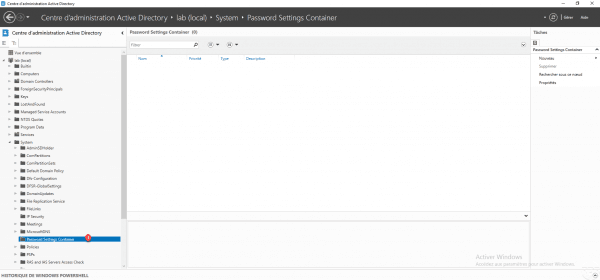

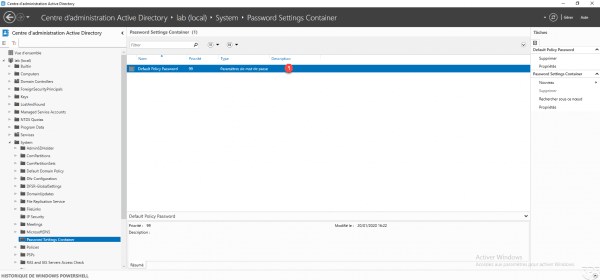

Die Richtlinien (PSO) werden im Kennworteinstellungscontainer 1 (PSC) unter folgendem Pfad gespeichert: DOMAIN/System

Passwortstrategien regeln auch die Kontosperrung im Falle eines falschen Passworts.

Erstellen Sie eine Passwortstrategie

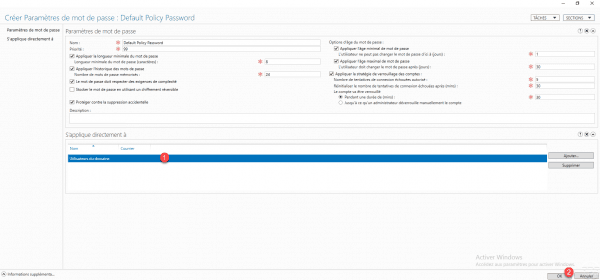

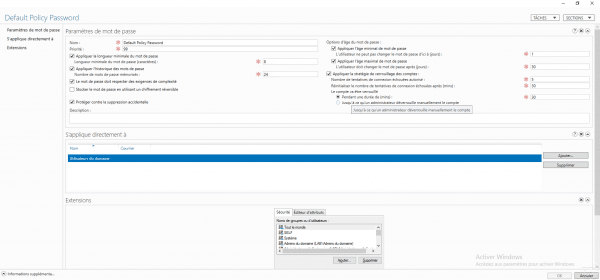

Klicken Sie im PSC-Container auf Neu 1 und dann auf Passworteinstellungen 2.

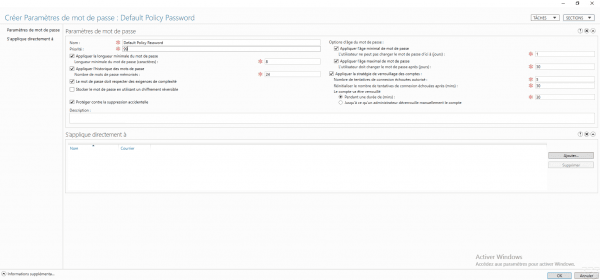

Konfigurieren Sie die Einstellungen für die Passwortrichtlinie, indem Sie die mit einem Sternchen (*) gekennzeichneten Felder ausfüllen. *.

| Feld | Kommentar |

|---|---|

| Name | Name der Passwortstrategie |

| Priorität | Bei der Anwendung der Strategie wird die niedrigste Gewichtung berücksichtigt. |

| Mindestpasswortlänge anwenden | Mindestzeichenlänge für das Passwort |

| Passwortverlauf anwenden | Anzahl der gespeicherten Passwörter, die nicht wiederverwendet werden können |

| Das Passwort muss bestimmte Komplexitätsanforderungen erfüllen. | Das Passwort muss 3 der 4 verfügbaren Zeichentypen enthalten. – Winzig – Großbuchstabe – Figur – Sonderzeichen |

| Mindestpasswortalter anwenden | Mindestgültigkeitsdauer des Passworts in Tagen, bevor es erneut geändert werden kann |

| Maximales Passwortalter anwenden | Maximale Gültigkeitsdauer des Passworts in Tagen vor Ablauf und erzwungener Änderung |

| Wenden Sie die Kontosperrungsstrategie an. | Konfiguration der Anzahl fehlgeschlagener Anmeldeversuche und der Sperrzeit. |

Nun müssen Sie festlegen, auf wen das Skript angewendet werden soll. Klicken Sie dazu auf Hinzufügen 1.

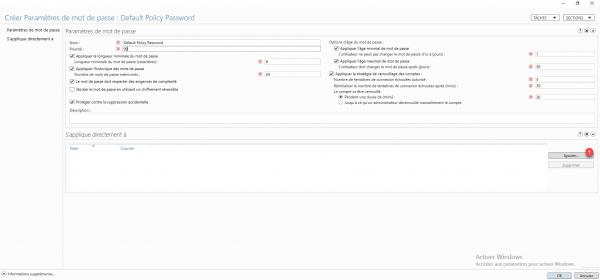

Wählen Sie die Benutzergruppe(n) 1 aus und klicken Sie auf OK 2.

Die Gruppe wird hinzugefügt 1, klicken Sie auf OK 2, um die Strategie zu erstellen.

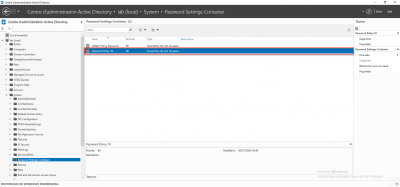

Die Strategie 1 wird dem Container hinzugefügt.

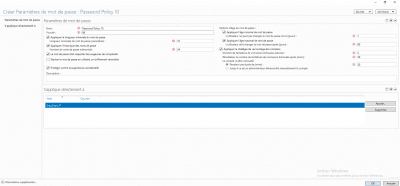

Erstellen Sie eine zweite Strategie

Dieser Abschnitt ist optional; er ermöglicht die Veranschaulichung der Anwendung verschiedener Passwortstrategien.

Die zweite Strategie wird analog zur ersten Strategie durchgeführt, hat jedoch eine niedrigere Priorität (98), eine Länge von 10 und wird auf die Gruppe Grp_Users_IT angewendet.

In dieser Konfiguration muss das Passwort 10 Zeichen lang sein, wenn der Benutzer der Gruppe Grp_Users_IT angehört, und für alle anderen Benutzer muss das Passwort 7 Zeichen lang sein.

Ermitteln Sie die passende Passwortstrategie.

Es gibt verschiedene Möglichkeiten, um festzustellen, welche Strategie bei einem Benutzer oder einer Gruppe angewendet wird.

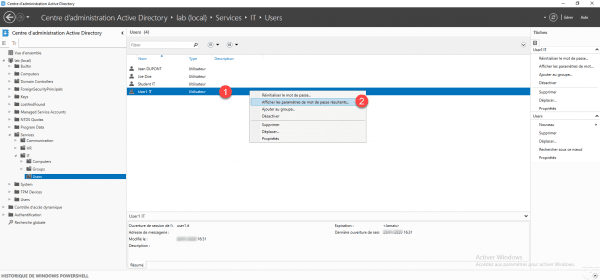

Identifizieren Sie die Passwortstrategie eines Benutzers

Klicken Sie in der ADAC-Konsole mit der rechten Maustaste auf Benutzer 1 und wählen Sie „Ergebnis der Passworteinstellungen anzeigen 2“.

Die Passwortstrategie ist nun offen:

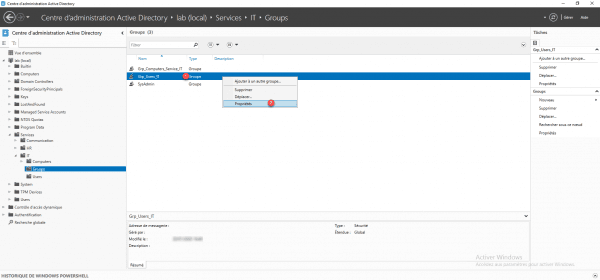

Die Passwortstrategie einer Gruppe ermitteln

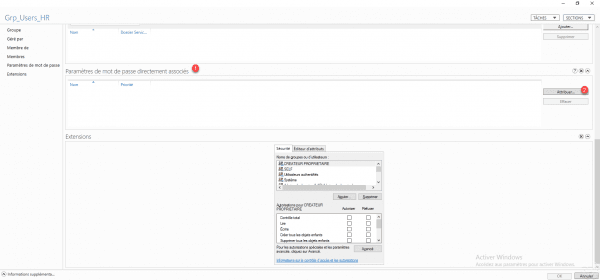

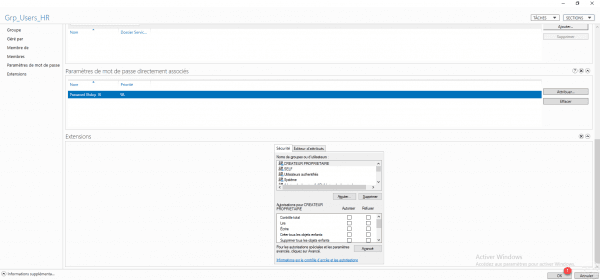

Klicken Sie mit der rechten Maustaste auf Gruppe 1 und klicken Sie auf Eigenschaften 2.

Wenn eine oder mehrere Passwortrichtlinien für die Gruppe gelten, werden diese im direkt zugehörigen Abschnitt „Passworteinstellungen“ angezeigt.

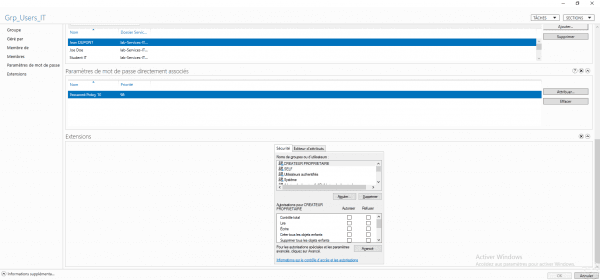

Weisen Sie einer Gruppe eine bestehende Kennwortrichtlinie zu.

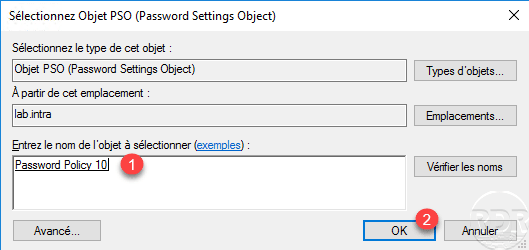

Gehen Sie in den Eigenschaften einer Gruppe zum Abschnitt Direkt zugeordnete Kennworteinstellungen 1 und klicken Sie auf die Schaltfläche Zuweisen 2.

Wählen Sie das PSO-Objekt 1 aus, das Sie zuweisen möchten, und klicken Sie auf OK 2.

Die Strategie wurde der Gruppe hinzugefügt. Klicken Sie auf OK 1, um die Einstellungen zu speichern.

Testen Sie die Anwendung der Passwortrichtlinie

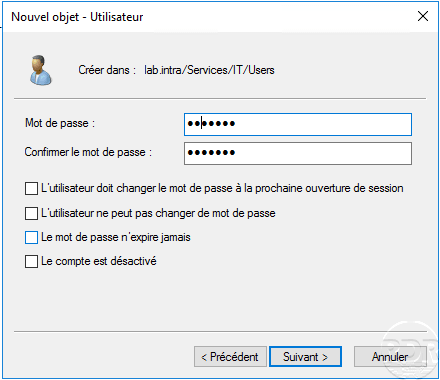

Um die Anwendung der Kennwortrichtlinie zu testen, kann ein Benutzer in Active Directory erstellt werden, der die PSO-Bedingungen nicht erfüllt.

Zur Erinnerung: Die in der Gruppenrichtlinie festgelegte Standardrichtlinie sieht 7 Zeichen vor. Es wurde jedoch eine PSO-Richtlinie erstellt, die für alle Benutzer (Domänenbenutzer) gilt und eine Länge von 8 Zeichen vorsieht.

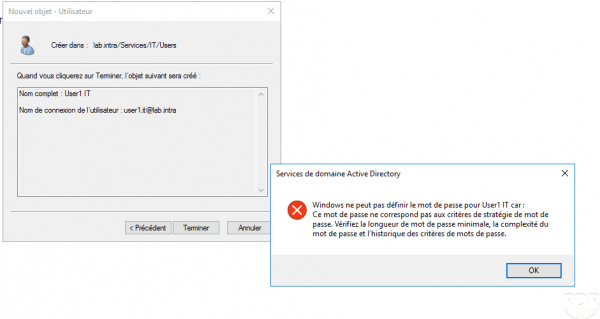

Nachfolgend ein neuer Benutzer mit einem 7-stelligen Passwort:

Bei der Überprüfung der Benutzererstellung wird eine Fehlermeldung angezeigt, die darauf hinweist, dass das Passwort die Kriterien nicht erfüllt.

PSO-Passwortstrategien mit PowerShell

PSOs können mit PowerShell-Cmdlets verwaltet werden.

Die Bestellung New-ADFineGrainedPasswordPolicy ermöglicht die Entwicklung einer Strategie.

New-ADFineGrainedPasswordPolicy AdminsDuDomaine -ComplexityEnabled:$true -LockoutDuration:"00:45:00" -LockoutObservationWindow:"00:45:00" -LockoutThreshold:"0" -MaxPasswordAge:"24.00:00:00" -MinPasswordAge:"1.00:00:00" -MinPasswordLength:"12" -PasswordHistoryCount:"12" -Precedence:"1" -ReversibleEncryptionEnabled:$false -ProtectedFromAccidentalDeletion:$trueDie Bestellung Add-ADFineGrainedPasswordPolicySubject ermöglicht es Ihnen, die Strategie mit einer Gruppe oder einem Benutzer zu verknüpfen.

Add-ADFineGrainedPasswordPolicySubject AdminsDuDomain -Subjects "Domain Admins"Abschluss

Die Verwendung von Kennworteinstellungsobjekten (PSOs) in Active Directory bietet eine Flexibilität, die herkömmliche Gruppenrichtlinien nicht bieten. Gruppenrichtlinienobjekte (GPOs) gelten nur für Gruppenrichtlinienobjekte, die mit Organisationseinheiten (OUs) verknüpft sind, wodurch die Granularität auf dieser Ebene eingeschränkt ist. PSOs hingegen ermöglichen es Ihnen, gezielt bestimmte Benutzer oder Gruppen anzusprechen, selbst wenn diese sich nicht in derselben OU befinden. Dies ist besonders in komplexen oder segmentierten Umgebungen von Vorteil.

Dies ermöglicht die Anpassung der Sicherheitsanforderungen (Länge, Komplexität, Ablaufdatum, Sperrung usw.) an den Sensibilitätsgrad der Konten. Administratorkonten können beispielsweise strengeren Beschränkungen unterliegen als Standardbenutzerkonten. Durch die zentrale Verwaltung in den PSOs werden Verzeichniskonsistenz und -sicherheit verbessert und gleichzeitig die Verbreitung ungeeigneter Gruppenrichtlinienobjekte (GPOs) vermieden.

Daher sind PSOs ein unverzichtbares Werkzeug für moderne Active Directory-Umgebungen, die eine feingranulare, flexible und sichere Verwaltung von Passwortrichtlinien erfordern.