In diesem Tutorial erkläre ich, wie man ein Tiering-System in einer Active Directory-Umgebung konfiguriert, genauer gesagt, wie man Gruppenrichtlinien (GPOs) konfiguriert.

Dieses Lernprogramm ist keine vollständige Anleitung zum Einrichten der Tiering-Funktion, erläutert jedoch die grundlegenden GPOs, die Sie einrichten müssen.

Die Implementierung eines 3-Tier-Modells ist „komplex“ und erfordert viel Arbeit und Anpassung.

Inhaltsverzeichnis

Was ist Tiering?

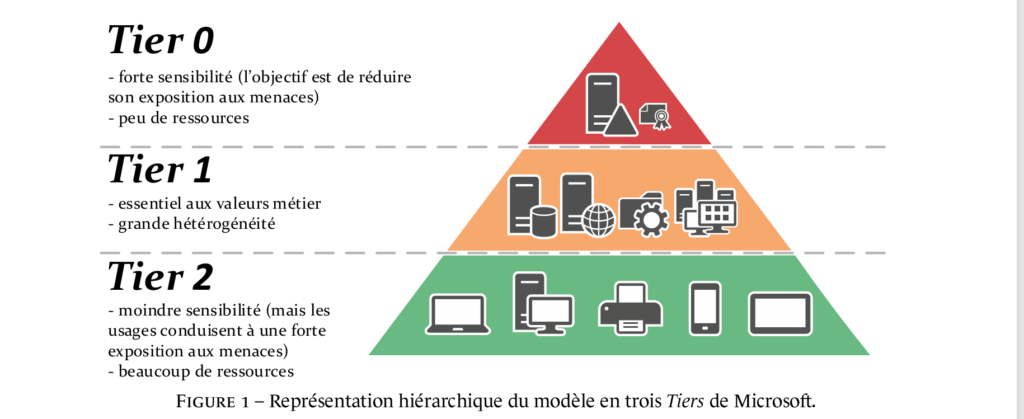

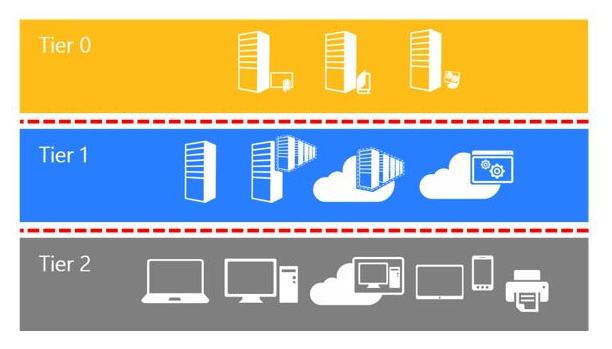

Bevor ich mit dem technischen Teil beginne, möchte ich Ihnen kurz das 3-Tier-Modell, auch Tiering genannt, in Erinnerung rufen. In den letzten Jahren hat die Zahl der Cyberangriffe erheblich zugenommen und die Sicherung von IT-Umgebungen ist zu einem wichtigen Thema geworden, insbesondere von Active Directory-Umgebungen. Um AD-Umgebungen zu härten, hat sich das 3-Tier-Modell (Tiering) zum Maßstab entwickelt.

Die Idee hinter diesem Modell besteht darin, die Active Directory-Umgebung in drei Sensibilitäts-/Vertrauensebenen zu unterteilen.

- Tier 0 :Das ist das kritischste, in dem wir die Domänencontroller finden, PKI

- Tier 1 : was auch kritisch ist, es enthält alle Server wie Dateiserver, Anwendungen, Datenbanken …

- Tier 2 : enthält den Rest der Ausrüstung, wie Computer, Remote-Desktop-Server, Telefone, Drucker…

Einige Illustrationen:

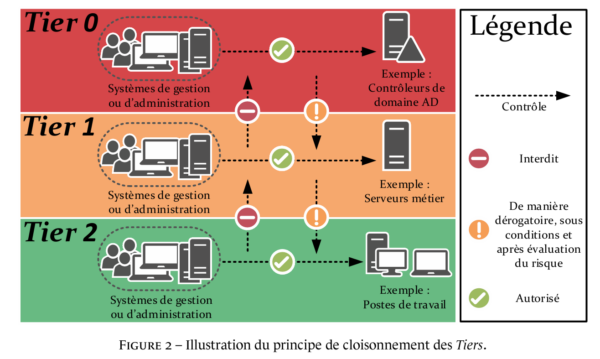

Nachdem die Elemente identifiziert wurden, die sich in jeder Ebene befinden, müssen auch Zugriff und Flüsse verwaltet werden. Ab diesem Moment wird die Implementierung der Staffelung komplexer, da die in jeder Staffelungsebene verwendeten Konten nicht in einer anderen Staffelung verwendet werden dürfen, außer in abwertender Weise von einer höheren Staffelung zu einer niedrigeren Staffelung. Darüber hinaus ist es notwendig, für jede Ebene Verwaltungsmaschinen bereitzustellen. Wir werden Tier 0 nicht von einer Maschine aus verwalten, die sich in Tier 2 befindet.

Hier ist eine Infografik der möglichen Ströme:

Das Einrichten von Verwaltungssystemen erfordert die Verwendung mehrerer Bastionen, PAWs (Privileged Access Workstations).

Schließlich ist es auch ratsam, Schutzmechanismen wie MFA, die Verwendung des eingeschränkten Administratormodus für RDP-Verbindungen, die Verwendung der Gruppe „Geschützte Benutzer“ usw. zu implementieren.

Wie Sie sicher verstanden haben, ist die Implementierung des Tiering-Modells komplex und wie bei allen komplexen Lösungen ist es ratsam, schrittweise vorzugehen.

Was werden wir in diesem Tutorial sehen?

Wie Sie sich vorstellen können, können wir in diesem Tutorial nicht die gesamte Implementierung einer 3-Tier-Lösung sehen, da diese für jede Umgebung spezifisch ist. Ich werde Ihnen lediglich Gruppenstrategien zeigen, mit denen Sie die Partitionierung zwischen Tier 0 und Tier 1 einrichten können.

Active Directory-Organisation

Bevor Sie mit der Erstellung von Gruppenrichtlinien beginnen, empfiehlt es sich, eine Organisation im Active Directory einzurichten, die die Implementierung der Tiering-Einstufung erleichtert.

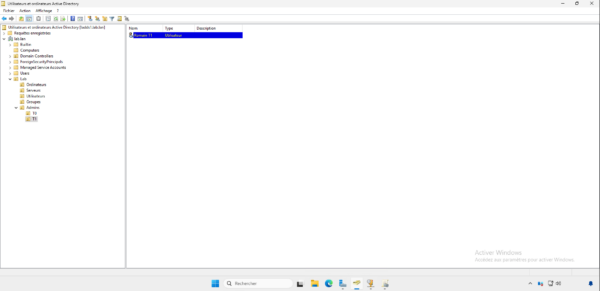

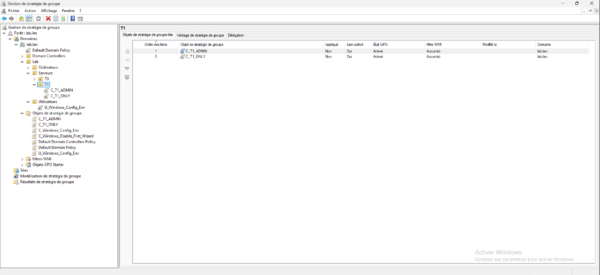

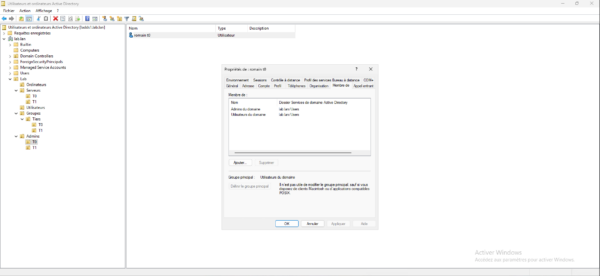

Ich habe mit der Erstellung einer Admins-OU mit den untergeordneten OUs T0 und T1 begonnen, die die Administratorkonten enthalten werden. Wie Sie im Screenshot sehen können, habe ich ein romain.t1-Konto erstellt, das zur Verwaltung der Server in Tier 1 verwendet wird. Zu diesem Zeitpunkt ist der Benutzer nur Mitglied der Gruppe „Domänenbenutzer“.

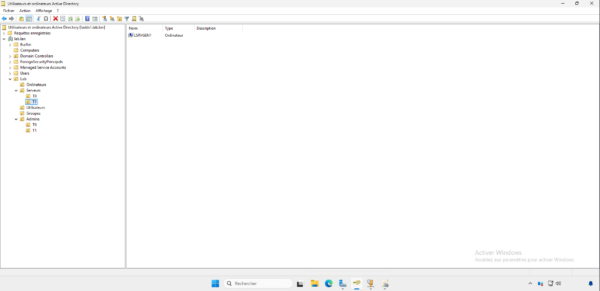

Anschließend habe ich eine Server-OU mit den untergeordneten OUs T0 und T1 erstellt, die die Server entsprechend ihrer Stufe enthalten. Wie wir sehen können, befindet sich der Server LSRVGEN1 in der OU T1.

Wir verschieben die Domänencontroller nicht in die OU T0, sie müssen in der OU „Domänencontroller“ verbleiben. In der OU T0 platzieren wir beispielsweise die PKI-Server.

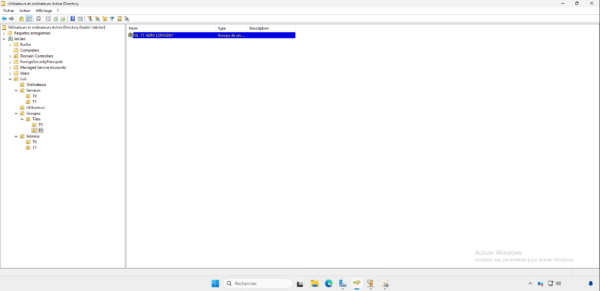

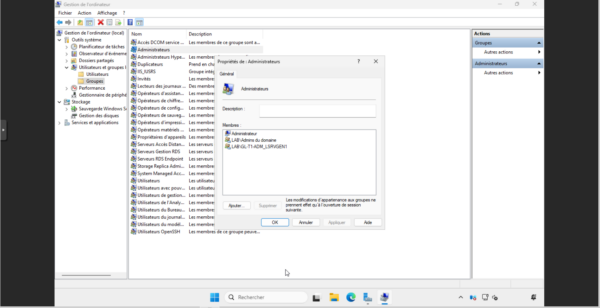

Um die verschiedenen Gruppen zu organisieren, die die Verwaltung der Administratorrechte auf den Servern ermöglichen, habe ich auch Sub-T0 und T1 in einer OU erstellt, einen Drittanbieter, der sich selbst in einer OU-Gruppe befindet. Außerdem können wir in der Erfassung sehen, dass es eine Gruppe mit dem Namen GL-T1-ADM_LSRVGEN1 gibt. Diese Gruppe ermöglicht die Definition der Administratoren für den LSRVGEN1-Server. Nachdem die Gruppe erstellt war, habe ich den Benutzer romain.t1 zur Gruppe hinzugefügt.

Wir werden uns die Gruppenbenennungskonvention später ansehen.

GPO 1: T1-Administratoren automatisieren

Zu Beginn erstellen wir eine Gruppenrichtlinie, die es uns ermöglicht, automatisch eine Active Directory-Gruppe in die lokale Administratorgruppe des Servers in OU T1 einzufügen.

Um diesen Prozess zu „automatisieren“, müssen Sie zunächst alle Tier-1-Server in der richtigen Organisationseinheit platzieren. Sobald dies erledigt ist, müssen Sie ein Benennungsschema für die Gruppe auswählen, die der lokalen Administratorgruppe der verschiedenen Server hinzugefügt wird.

Ich für meinen Teil habe GL-T1-ADM_ServerName gewählt, was als GL-T1-ADM_%ComputerName% übersetzt werden kann. Die Verwendung der Windows-Umgebungsvariable %ComputerName% ermöglicht diese „Automatisierung“.

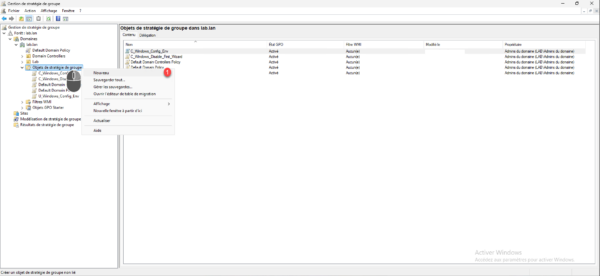

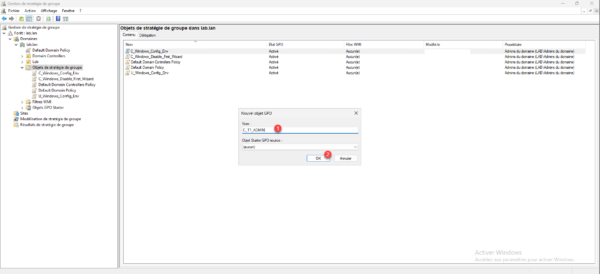

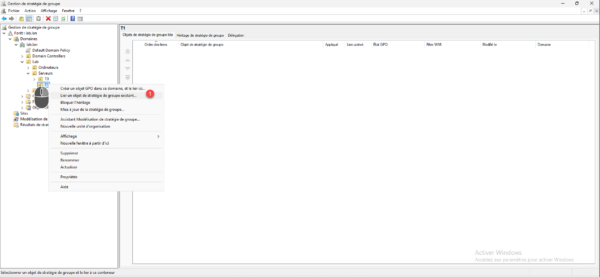

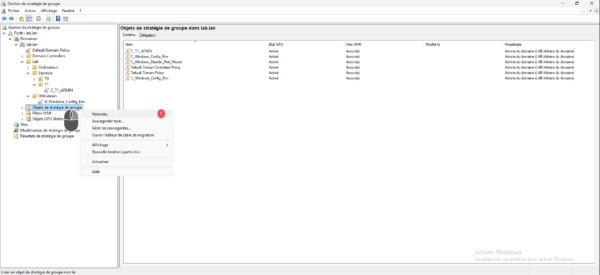

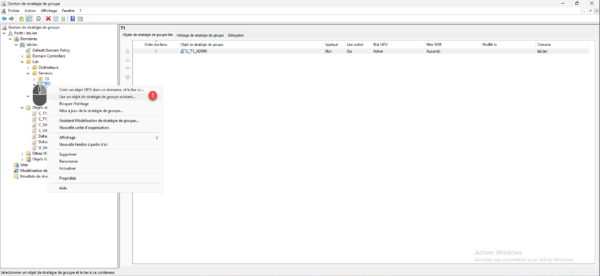

Klicken Sie in einem Domänencontroller in der Gruppenrichtlinien-Verwaltungskonsole mit der rechten Maustaste auf „Gruppenrichtlinienobjekt“ und dann auf „Neu 1“.

Benennen Sie das Gruppenrichtlinienobjekt 1 und klicken Sie auf die Schaltfläche OK 2.

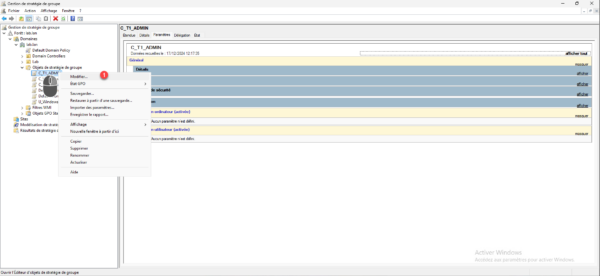

Klicken Sie in der Liste mit der rechten Maustaste auf das soeben erstellte Gruppenrichtlinienobjekt und klicken Sie auf Bearbeiten 1.

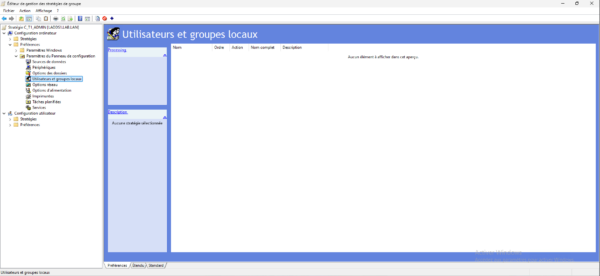

Gehen Sie zum folgenden Speicherort: Computerkonfiguration / Einstellungen / Systemsteuerungseinstellungen / Lokale Benutzer und Gruppen.

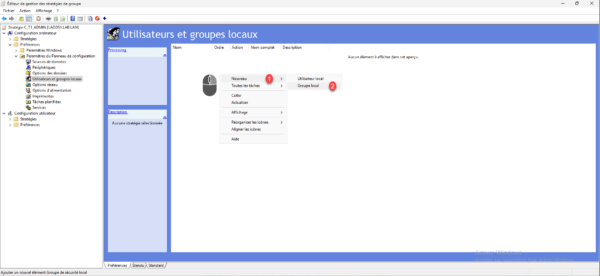

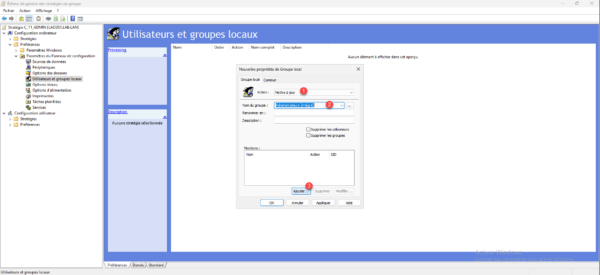

Klicken Sie im mittleren Bereich mit der rechten Maustaste, gehen Sie dann zu Neu 1 und klicken Sie auf Lokale Gruppe 2.

Aktion: Wählen Sie „Aktualisieren“ 1, „Gruppenname“, wählen Sie „Administrator (integriert)“ 2 und klicken Sie dann auf die Schaltfläche „Hinzufügen“ 3.

Geben Sie im Namen die Nomenklatur 1 ein, die für die Gruppenverwaltung verwendet wird, für mich: GL-T1-ADM_%ComputerName%, wählen Sie als Aktion „Zu dieser Gruppe hinzufügen“ 2 und klicken Sie dann auf „OK“ 3.

Die Gruppe wird hinzugefügt. Klicken Sie auf die Schaltflächen Übernehmen 1 und OK 2.

Unsere Gruppenrichtlinie ist fertig, Sie können den Editor schließen.

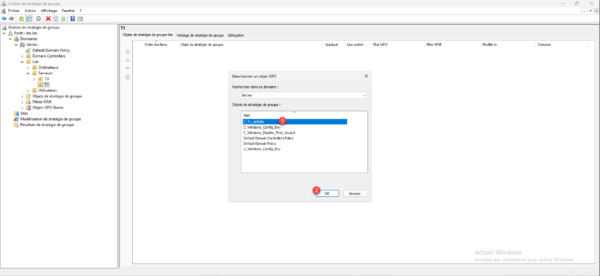

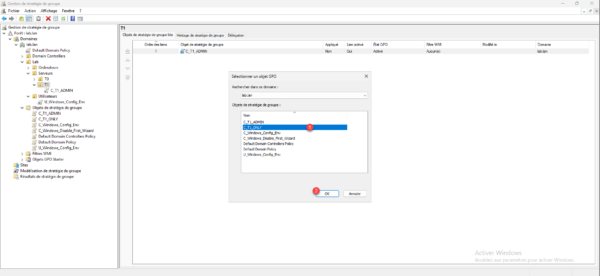

Jetzt verknüpfen wir unsere Gruppenrichtlinie mit der Organisationseinheit. Klicken Sie mit der rechten Maustaste auf OU T1 und klicken Sie auf „Vorhandenes Gruppenrichtlinienobjekt 1 verknüpfen“.

Wählen Sie das Gruppenrichtlinienobjekt 1 aus, das Sie gerade konfiguriert haben, und klicken Sie auf OK 2.

Das GPO ist mit der OU verknüpft und wird auf den Server angewendet.

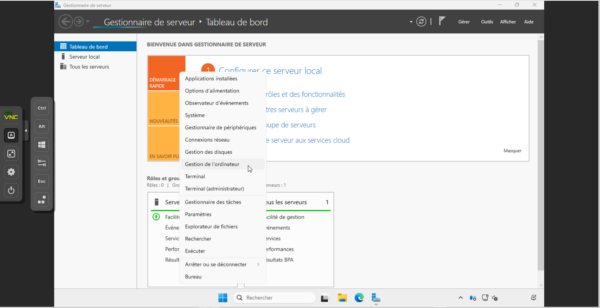

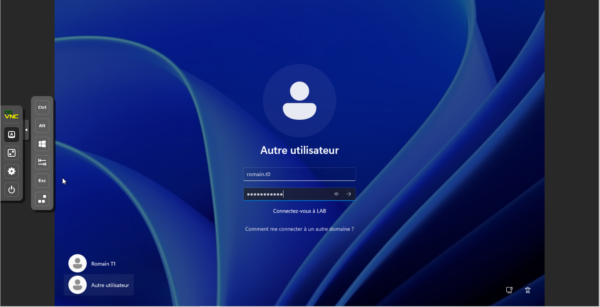

Nachdem ich meinen LSRVGEN1-Server für eine „schnelle“ Anwendung des GPO neu gestartet habe, melde ich mich mit meinem T1-Konto an.

Keine Sorge, ich konnte meine Sitzung darauf öffnen und werde überprüfen, ob die Computerverwaltung auf meinem GPO richtig angewendet wird. Wenn dies nicht der Fall wäre, hätte ich meine Sitzung darauf nicht öffnen können.

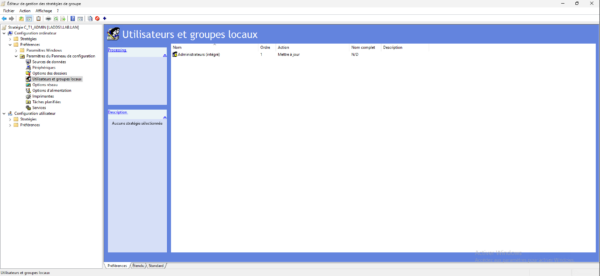

Wie Sie sehen, wurde die Gruppe der lokalen Administratorgruppe des Computers hinzugefügt.

Mit diesem ersten GPO haben wir gesehen, wie T1-Administratoren ihre Datenrechte auf dem Server verwalten. In dieser Phase können jedoch Mitglieder der Gruppe „Domänenadministratoren“ eine Verbindung zum Server herstellen.

GPO 2: Nur T1-Administratoren die Verbindung mit Tier 1 erlauben

Im zweiten Teil dieses Tutorials geht es darum, die Verbindung von Tier-0-Konten zu blockieren, die im Allgemeinen Mitglieder der Gruppe „Domänenadministratoren“ sind.

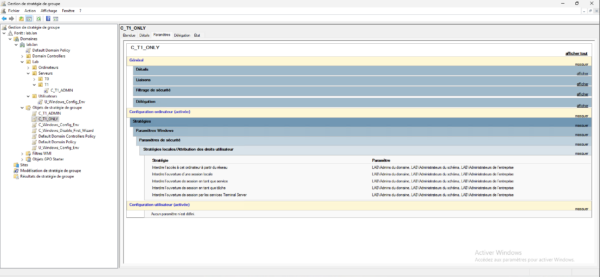

Klicken Sie noch in der Gruppenrichtlinienverwaltungskonsole mit der rechten Maustaste auf Gruppenrichtlinienobjekte und klicken Sie auf Neu 1.

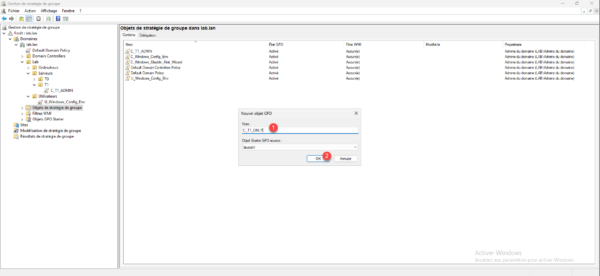

Benennen Sie das GPO 1 und klicken Sie auf OK 2, um das Objekt zu erstellen.

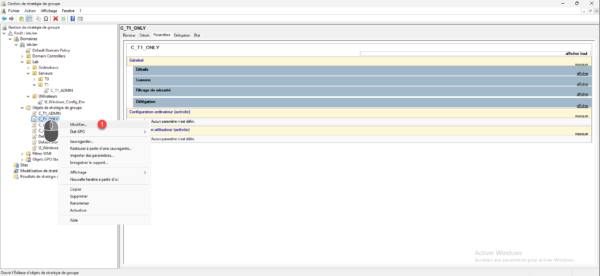

Klicken Sie mit der rechten Maustaste auf das gerade erstellte Objekt und klicken Sie auf Bearbeiten 1.

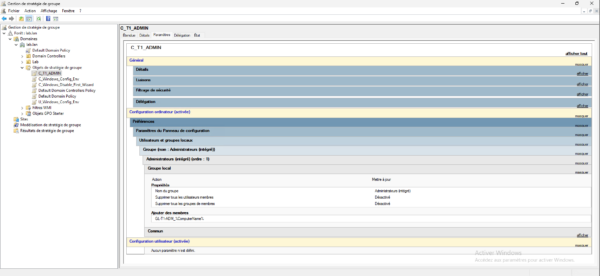

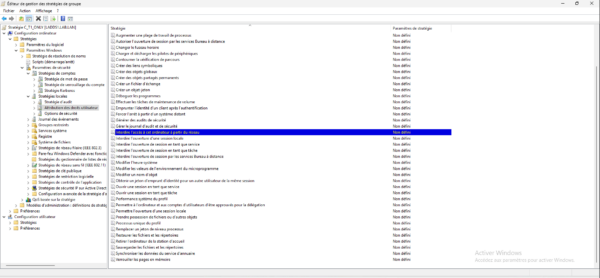

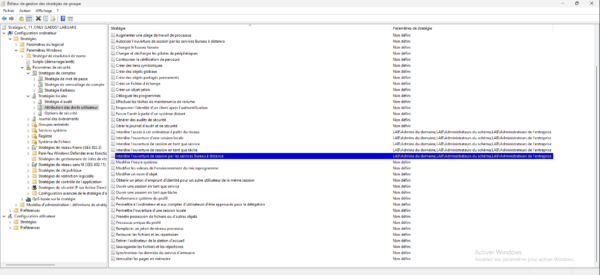

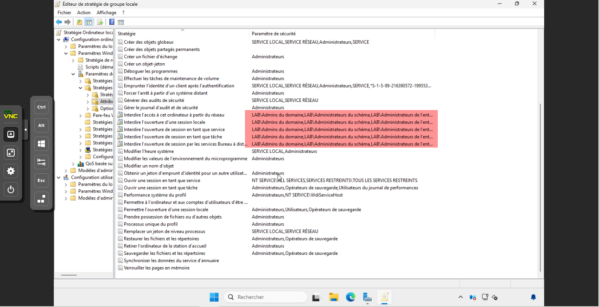

Gehen Sie zum folgenden Speicherort: Computerkonfiguration / Windows-Einstellungen / Sicherheitseinstellungen / Lokale Richtlinien / Zuweisen von Benutzerrechten.

Wir werden die folgenden Einstellungen konfigurieren: Zugriff auf diesen Computer vom Netzwerk aus verweigern, lokale Anmeldung verweigern, Anmeldung als Dienst verweigern, Anmeldung als Aufgabe verweigern und Anmeldung über Remotedesktopdienste verweigern, sodass wir kein Konto verwenden können, das Mitglied der Gruppe „Domänenadministratoren“ auf den T1-Servern ist.

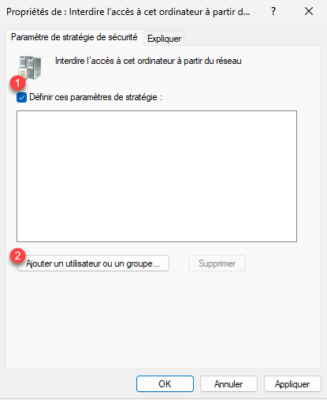

Öffnen Sie die erste Einstellung, aktivieren Sie das Kontrollkästchen Diese Richtlinieneinstellungen definieren 1 und klicken Sie dann auf die Schaltfläche Benutzer oder Gruppe hinzufügen 2.

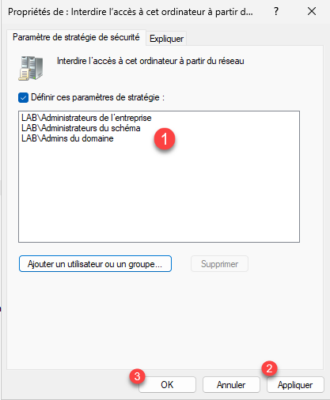

Fügen Sie die folgenden Gruppen hinzu 1:

- Geschäftsführer

- Schemaadministratoren

- Domänenadministratoren

Bestätigen Sie anschließend die Einstellungen durch Klicken auf die Schaltflächen Übernehmen 2 und OK 3.

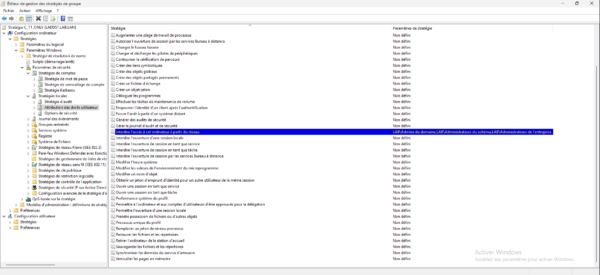

Der erste Parameter ist konfiguriert.

Machen Sie dasselbe mit den anderen Verbotseinstellungen.

Schließen Sie den Editor. Das GPO ist konfiguriert.

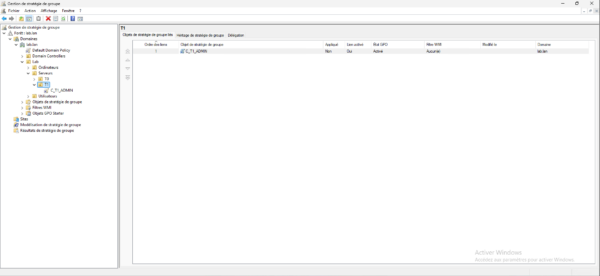

Jetzt müssen Sie das GPO mit der OU verknüpfen, damit es angewendet wird. Klicken Sie mit der rechten Maustaste auf OU T1 und klicken Sie auf „Vorhandenes GPO verknüpfen 1“.

Wählen Sie das GPO-Objekt 1 aus und klicken Sie auf OK 2.

Das Objekt ist mit der OU verknüpft.

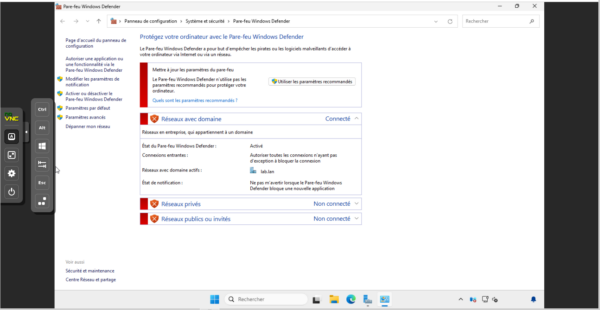

Führen Sie auf einem T1-Server ein gpupdate aus, um die Anwendung des Updates zu erzwingen. Wie wir im Screenshot unten sehen können, wurde das GPO angewendet.

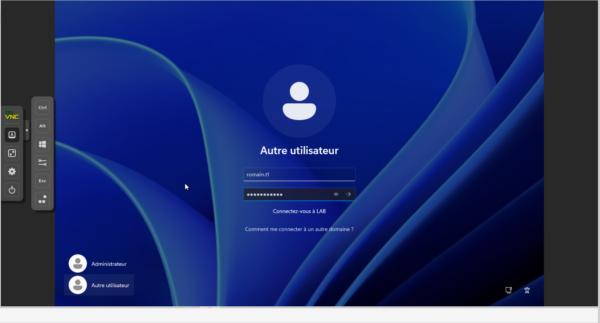

Jetzt werden wir das GPO testen. Dazu verfüge ich über ein romain.t0-Konto, das Mitglied der Gruppe „Domänenadministratoren“ ist und das ich verwenden werde, um zu versuchen, eine lokale Verbindung zum Server herzustellen.

Um sicherzustellen, dass die Blockierung tatsächlich vom Windows-System und nicht von der Firewall ausging, habe ich diese auf dem T1-Server absichtlich deaktiviert.

Um diesen ersten Test zu beginnen, bin ich mit dem Administratorkonto auf einem Domänencontroller angemeldet, also Mitglied der Gruppe „Domänenadministratoren“, und werde versuchen, auf die administrative Freigabe des C$-Servers zuzugreifen.

Sie sehen, dass ich mich mit meinem Konto, das Mitglied der Gruppe „Domänenadministratoren“ ist, nicht beim Server anmelden kann.

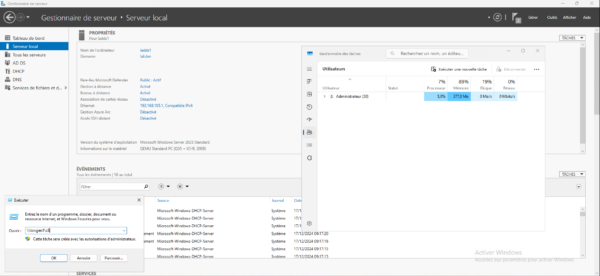

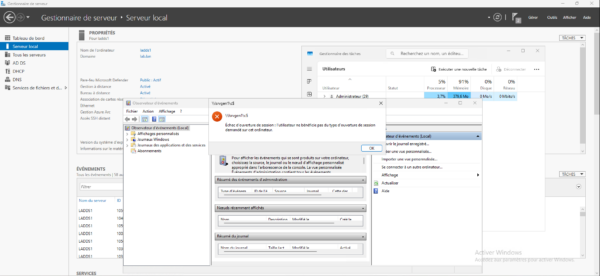

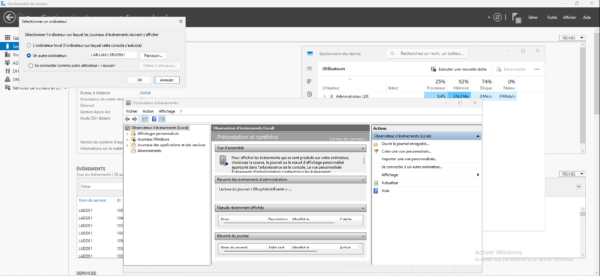

Der zweite Test besteht darin, vom Domänencontroller auf meinem Server in T1 eine Verbindung zur Ereignisanzeige herzustellen.

Auch dort wird der Zugriff verweigert.

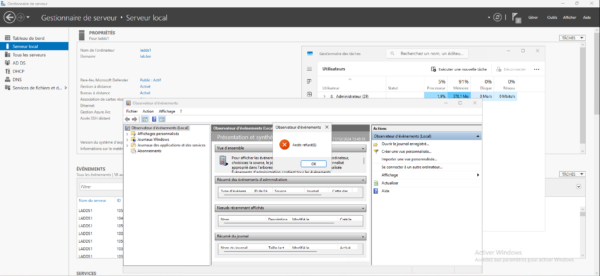

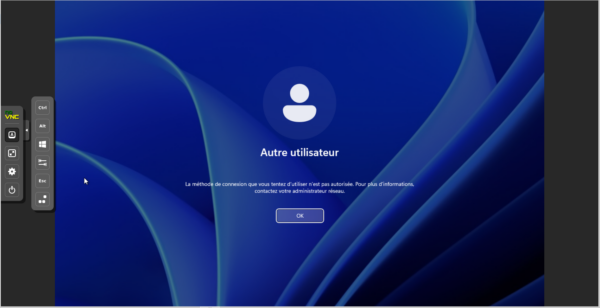

Schließlich habe ich versucht, mit meinem Konto in T0 eine lokale Sitzung auf dem Server zu öffnen.

Auch hier wird die Verbindung abgelehnt.

In diesem Tutorial haben wir gesehen, wie die ersten Bausteine des Tiering-Modells in einer Active Directory-Umgebung eingerichtet werden. Das Ziel dieses Artikels besteht nicht darin, Ihnen die Vorgehensweise von A bis Z zu zeigen, sondern Ihnen Elemente zu vermitteln, die Ihnen beim Verständnis der Implementierung und Funktionsweise helfen.

Für Tier0 empfiehlt es sich, ein Authentifizierungssilo einzurichten, um sicherzustellen, dass nur T0-Konten eine Verbindung zu Maschinen derselben Stufe herstellen. Ausführliche Erklärungen finden Sie im ANSSI-Leitfaden.

Zur Unterstützung bei der Implementierung können Sie auch HardenAD verwenden. Damit können Sie alle Gruppen und Richtlinien bereitstellen, die zum Einrichten eines Tiering-Modells mithilfe eines PowerShell-Skripts erforderlich sind. Um zu verstehen, wie es funktioniert, empfehle ich Ihnen dringend, es in einem LAB einzusetzen.