Desde las actualizaciones de seguridad publicadas en abril de 2026 (en particular, el Patch Tuesday), Microsoft ha modificado profundamente el comportamiento del cliente de Escritorio remoto con el fin de reforzar la seguridad de las conexiones RDP. A partir de ahora, al abrir un archivo.rdpse activan sistemáticamente nuevas advertencias, en las que se destacan los parámetros de conexión utilizados y se aplican restricciones más estrictas, especialmente en lo que respecta a las redirecciones locales.

Este cambio no es baladí: los archivos RDP se han convertido en un objetivo frecuente en las campañas de phishing, ya que pueden contener parámetros que permiten acceder a recursos locales (portapapeles, discos, credenciales, etc.) sin que el usuario sea plenamente consciente de ello. Por ello, Microsoft ha decidido hacer que su uso sea más transparente… pero también más restrictivo para los administradores y los usuarios.

En concreto, un archivo .rdp es un simple archivo de configuración utilizado por el cliente de Escritorio remoto (mstsc). Contiene toda la información necesaria para establecer una conexión con un servidor o una granja RDS: dirección del servidor, opciones de visualización, redireccionamientos de dispositivos, autenticación, etc. Al hacer doble clic sobre él, la conexión se prepara automáticamente con estos parámetros.

Con los cambios introducidos en abril de 2026, se observan varias repercusiones inmediatas:

- aparición de mensajes de seguridad adicionales al abrir los archivos RDP

- visualización detallada de los parámetros antes de la conexión

- desactivación por defecto de algunos ajustes sensibles

- necesidad de firmar los archivos RDP para evitar alertas y garantizar su integridad

En este tutorial, veremos cómo adaptarnos a estos cambios implementando una firma para los archivos .rdp, pero también configurando adecuadamente su entorno RDS para suprimir las advertencias y, al mismo tiempo, mantener un nivel de seguridad que cumpla con los nuevos requisitos de Windows.

Tabla de contenido

Firma en el caso de una granja RDS

Si ha configurado correctamente los certificados de la granja RDS en el Broker, el entorno está configurado para firmar los archivos RDP; solo hay que configurar la directiva de grupo con la huella del certificado (SHA) que se ha configurado.

Desde el servidor Broker, en la vista general de la implementación, haz clic en TAREAS y, a continuación, en Modificar propiedades de implementación.

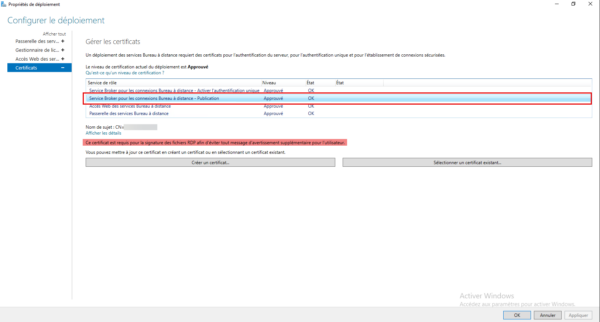

En la ventana de propiedades de la implementación, vaya a Certificados para identificar el que está configurado para: Servicio Broker para conexiones de Escritorio remoto – Publicación; una vez seleccionado, podrá ver debajo de la lista el certificado utilizado.

Al hacer clic en «Ver detalles», podrá copiar la huella digital del certificado.

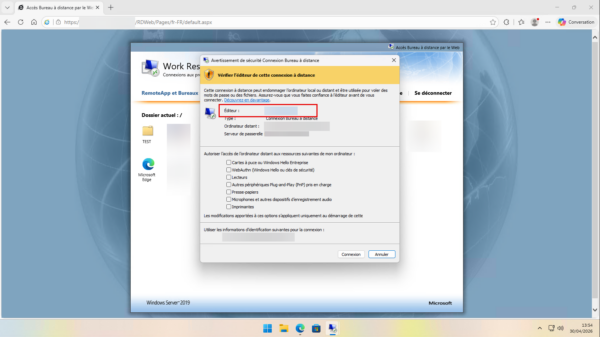

Por el momento, si me conecto desde la interfaz web, aparece el mensaje de advertencia; se puede ver el editor que corresponde al certificado que ha firmado el archivo.

Firmar un archivo .rdp

El segundo caso que vamos a tratar se refiere a los archivos.rdpque puede proporcionar a sus usuarios, ya sea para accesos internos a su infraestructura o para conexiones a servicios externos. Con los nuevos requisitos introducidos por las actualizaciones de abril de 2026, la apertura de estos archivos ahora activa una advertencia de seguridad más estricta, lo que puede perturbar la experiencia del usuario y generar malentendidos.

Para evitar que aparezca este mensaje, es necesario firmar los archivos RDP con el fin de garantizar su integridad y su procedencia. Si ya ha implementado la firma de scripts de PowerShell, el principio es bastante similar: se utiliza un certificado para acreditar que el archivo no ha sido modificado y que procede de una fuente de confianza.

En el caso de los archivos RDP, Microsoft proporciona una herramienta específica llamada rdpsign.exe, diseñada especialmente para aplicar esta firma. Es esta herramienta la que vamos a utilizar en el resto de este tutorial para proteger sus archivos y eliminar las advertencias que aparecen al usuario.

Para firmar un archivo .rdp, necesitas disponer de un certificado de firma de código.

Ahora abrimos una ventana de PowerShell y empezamos por recuperar la huella digital (Thumbprint) de su certificado.

Get-ChildItem -Path Cert:\CurrentUser\My | Format-ListEn la lista de certificados que se muestra, copie el valor del campo Thumbprint del certificado correspondiente.

Firmar el archivo RDP con rdpsign.exe:

rdpsign.exe /sha256 <Thumbprint> C:\Path\rdp-file.rdpEl comando simplemente devuelve: Todos los archivos rdp han sido firmados.

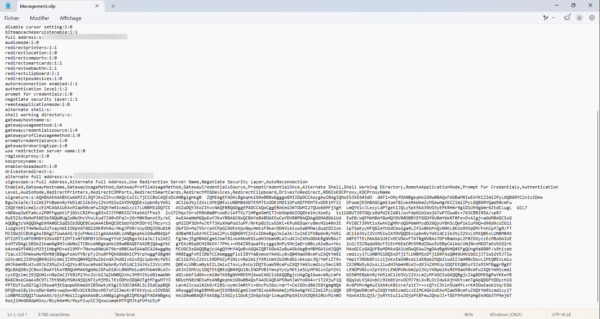

Si tiene curiosidad, abra el archivo.rdpcon el Bloc de notas; al final del mismo, podrá ver la firma.

Una vez firmado el archivo

.rdp, no debe modificarse. De hecho, la firma se basa en la integridad del contenido: la más mínima modificación (por pequeña que sea, como un cambio de parámetro o una línea añadida) invalida la firma. El archivo volverá a ser considerado no fiable por el cliente de Escritorio remoto y volverán a aparecer las advertencias de seguridad.Por lo tanto, es importante finalizar completamente la configuración del archivo

.rdpantes de proceder a su firma y, a continuación, distribuirlo tal cual a los usuarios sin realizar modificaciones posteriores.

Al igual que en una granja RDS, cuando se ejecuta un archivo.rdp firmado, el cliente de Escritorio remoto muestra la información relativa al editor del archivo. Esto permite al usuario verificar rápidamente el origen de la conexión y asegurarse de que procede de una fuente de confianza.

En el caso de una autoridad de certificación interna, normalmente se muestra el nombre de la cuenta de usuario asociada al certificado. Aunque el uso de cuentas genéricas no siempre es recomendable desde el punto de vista de la seguridad, en este caso puede ser conveniente crear una cuenta dedicada a la firma, con un nombre explícito y que inspire confianza a los usuarios, por ejemplo, DSI Nombre de la empresa.

El objetivo es doble:

- aportar coherencia en la visualización por parte del usuario

- reforzar la confianza identificando claramente el origen de los archivos RDP distribuidos

Esto evita exponer cuentas técnicas o personales, al tiempo que se mantiene una buena legibilidad en los mensajes de seguridad.

Configurar las huellas de confianza RDP mediante una política de grupo

El último paso para dejar de recibir mensajes de advertencia consiste en configurar las huellas de confianza mediante un GPO. Esta configuración permite indicar explícitamente a los equipos cliente qué certificados se consideran fiables para las conexiones de Escritorio remoto, evitando así que se muestren alertas de seguridad al abrir archivos.rdpo al conectarse a una granja RDS.

Al definir estas huellas en una política de grupo, centraliza la gestión de la confianza y garantiza una experiencia de usuario fluida, sin comprometer el nivel de seguridad impuesto por las nuevas actualizaciones de Windows.

No voy a repasar aquí todo el proceso de creación de una política de grupo. En función de su entorno, puede crear una nueva GPO o configurar este parámetro en una política existente si ello es coherente con su organización.

La configuración se realiza a nivel de equipo, lo que permite aplicar esta configuración de forma global en los equipos afectados.

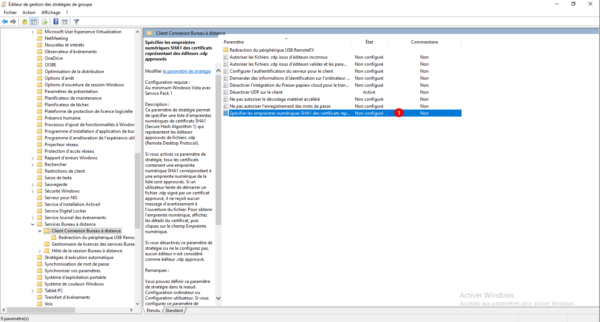

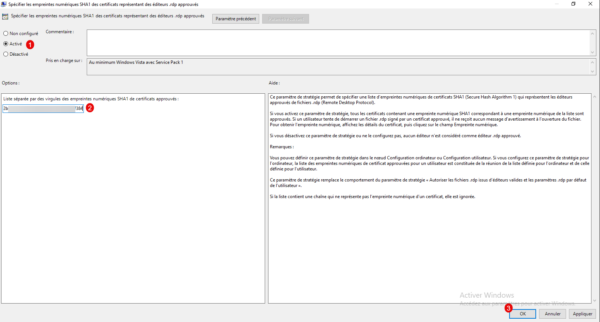

Desde el editor de gestión de políticas de grupo, vaya a la siguiente ubicación: Configuración del equipo / Políticas / Plantillas administrativas / Componentes de Windows / Servicios de Escritorio remoto / Cliente de conexión a Escritorio remoto y abra el parámetro: Especificar las huellas digitales SHA1 de los certificados que representan editores .rdp aprobados 1.

Active el parámetro 1 e indique la huella digital SHA1 o las huellas digitales SHA1 de los certificados 2; si indica varias, debe separarlas con una coma y, a continuación, haga clic en Aceptar 3 para guardar la configuración.

Una vez aplicada la política en los equipos, los usuarios ya no deberían recibir mensajes de advertencia.

Ir más allá en la seguridad de los archivos .rdp

Es posible reforzar aún más el comportamiento de los archivos .rdprdp en Windows modificando los siguientes parámetros:

- Permitir archivos .rdp de editores desconocidos: este parámetro de política permite especificar si los usuarios pueden ejecutar archivos .rdp (Remote Desktop Protocol) sin firmar o procedentes de editores desconocidos en el ordenador cliente.

- Permitir archivos .rdp de editores válidos y la configuración predeterminada de .rdp del usuario: Este parámetro de política permite especificar si los usuarios pueden ejecutar un archivo .rdp (Remote Desktop Protocol) procedente de un editor que lo haya firmado con un certificado válido. Un certificado válido es aquel emitido por una autoridad reconocida por el cliente, como uno de los emisores que pertenecen al almacén de certificados de las autoridades de certificación raíz de confianza de terceros del cliente. Esta configuración de directiva también determina si el usuario puede iniciar una sesión RDP utilizando los parámetros .rdp predeterminados (por ejemplo, cuando un usuario abre directamente el cliente de Conexión a Escritorio Remoto sin especificar un archivo .rdp).

mstsc.exeSi su entorno lo permite, le recomiendo que active estos dos parámetros. Esto le permite controlar mejor el comportamiento de los usuarios en las conexiones de Escritorio remoto, al tiempo que reduce los riesgos asociados al uso de archivos.rdpno aprobados o modificados y a las conexiones desde el cliente.

Conclusión

.rdpLas novedades introducidas por Windows en abril de 2026 suponen un claro refuerzo de la seguridad en torno a la Escritorio remoto y las infraestructuras RDS. Entre la firma obligatoria de los archivos, las nuevas advertencias en el lado del cliente y la necesidad de declarar huellas de confianza a través de GPO, el objetivo es evidente: regular mejor las conexiones remotas y limitar los riesgos de suplantación o de archivos modificados sin el conocimiento de los usuarios.

Al implementar la firma conrdpsign.exe y configurar correctamente sus políticas de grupo, recuperará un entorno limpio, controlado y, sobre todo, sin alertas inoportunas para los usuarios finales. Esto permite mantener una experiencia fluida al tiempo que se cumplen los nuevos requisitos de seguridad de Windows.

Existen, efectivamente, métodos para eludir estas medidas que permiten eliminar u ocultar los mensajes de advertencia relacionados con los archivos.rdp o las conexiones RDS. Sin embargo, deliberadamente, no los abordaré en este tutorial.

Hoy en día, con la evolución de las amenazas cibernéticas y la proliferación de técnicas de phishing o suplantación de conexiones, estas advertencias desempeñan un papel importante en la protección de los usuarios. Eludirlas suele equivaler a reducir el nivel de seguridad global del entorno, lo que ya no es una buena práctica en las infraestructuras modernas.

El objetivo aquí es, por tanto, mantener un enfoque seguro y conforme a las recomendaciones de Microsoft, aceptando estas nuevas restricciones e integrándolas correctamente mediante la firma de archivos y la configuración de políticas de grupo.

Preguntas frecuentes

¿Por qué Windows ahora muestra advertencias sobre los archivos .rdp?

Microsoft ha reforzado la seguridad para limitar los riesgos de phishing y la ejecución de archivos RDP modificados o maliciosos. Ahora, los archivos se analizan con mayor rigor antes de establecer la conexión.

¿Es obligatorio firmar todos los archivos .rdp?

No, pero es muy recomendable. Sin firma, los usuarios verán advertencias de seguridad al abrir archivos o iniciar sesión.

¿Se puede modificar un archivo .rdp después de haber sido firmado?

No. Cualquier modificación invalida la firma y reactiva las alertas de seguridad del cliente.

¿Cuál es la finalidad de las huellas digitales de confianza a través de GPO?

Permiten definir qué certificados se consideran fiables para las conexiones de Escritorio remoto, con el fin de evitar advertencias innecesarias.

¿Esta configuración afecta a las conexiones RDS existentes?

No, no impide las conexiones existentes, sino que garantiza la seguridad y normaliza el comportamiento de los clientes RDP durante las nuevas conexiones.