Tabla de contenido

Presentación

En este tutorial, explicaré cómo configurar OPNsense, que es una distribución que permite configurar un firewall perimetral.

OPNsense es una bifurcación basada en PFsense, que a su vez es una bifurcación de m0n0wall basado en FreeBSD.

OPNsense integra las características estándar de los firewalls de código abierto:

- Filtrado de flujo entrante y saliente

- Proxy basado en Squid

- Enrutamiento

- Servidor VPN

- servidor DHCP

- Servidor DNS

- …

OPNsense puede integrarse mediante un complemento de Crowdsec, lo que le permitirá proteger todas las publicaciones en Internet con la base de datos de direcciones IP de la comunidad.

Requisitos previos

Para instalar OPNsense, necesitas una computadora (física o virtual) con al menos dos tarjetas de red:

- LAN

- PÁLIDO

En este tutorial, mi interfaz WAN utilizará DHCP.

En cuanto a los recursos de CPU/RAM y disco, esto dependerá principalmente de la cantidad de dispositivos y funciones que actives.

Para espacio en disco, permita un mínimo de 20 GB.

Aquí utilizaré una máquina virtual bajo VMware.

Comience descargando la ISO de OPNsense: https://opnsense.org/descargar/

Instalación de OPNsense

Una característica única de OPNsense es que la instalación se realiza en dos etapas:

- Arranque en LiveCD

- Instalación

Arranque en modo LiveCD

Comience arrancando desde la ISO:

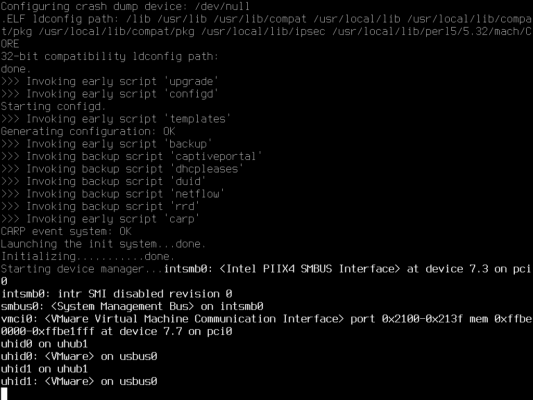

En un momento durante el inicio, se le pedirá que presione una tecla para configurar las interfaces de red (LAN y WAN):

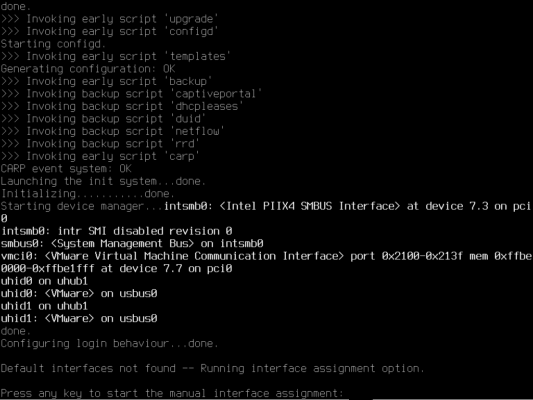

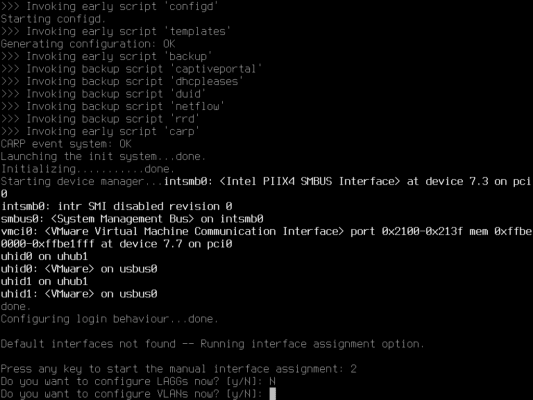

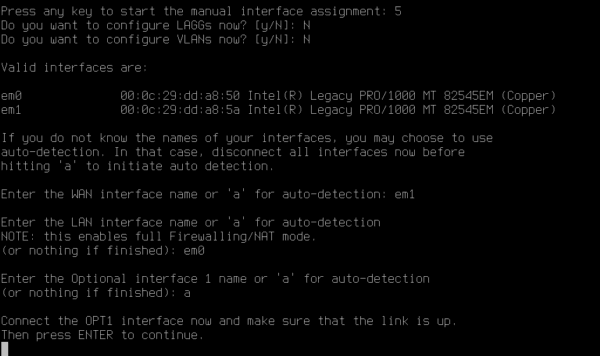

A continuación, se le pregunta si desea configurar un LAG y VLAN; en mi caso, respondo No (N) a ambas preguntas:

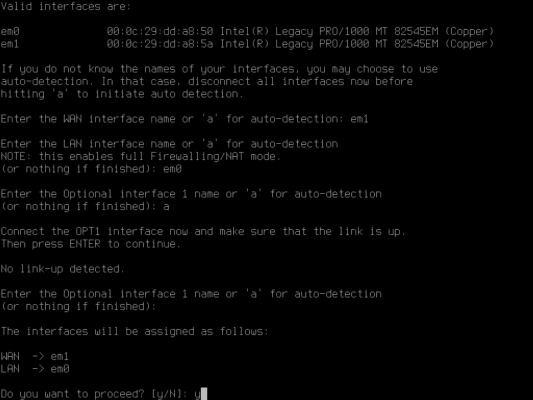

Ahora pasamos a la configuración de las interfaces de red. Comience ingresando el nombre de la tarjeta de red WAN (em1) y el nombre de la interfaz LAN (em0). Luego, deje en blanco el campo para la interfaz opcional.

Confirmar la aplicación de la configuración de la interfaz (Y):

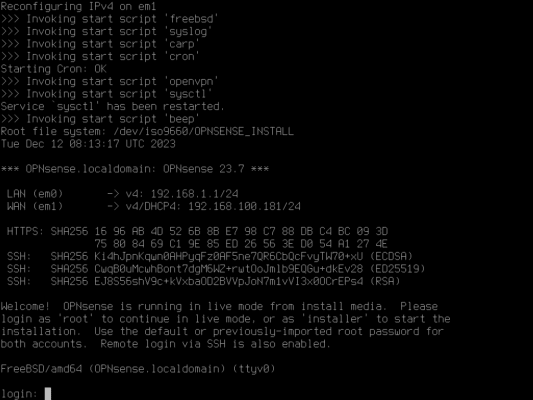

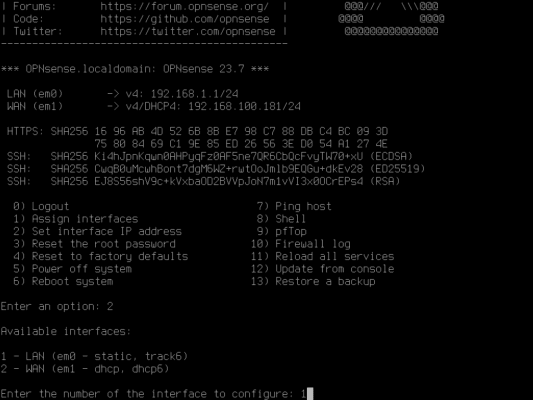

Una vez completada la configuración, recuperamos el mensaje en acceso:

La captura de pantalla muestra las direcciones IP asignadas a las interfaces.

Cambiar la dirección IP de una interfaz de red

Dependiendo de su entorno, las direcciones IP pueden ser adecuadas para usted, especialmente si tiene un servicio DHCP en ambas interfaces.

En mi caso, la interfaz LAN tiene una dirección IP 192.168.1.X/24, lo que es un problema para mí porque está en el mismo rango de IP que mi enrutador y, por lo tanto, no puedo acceder a la administración.

Ahora te voy a mostrar cómo cambiar la dirección IP.

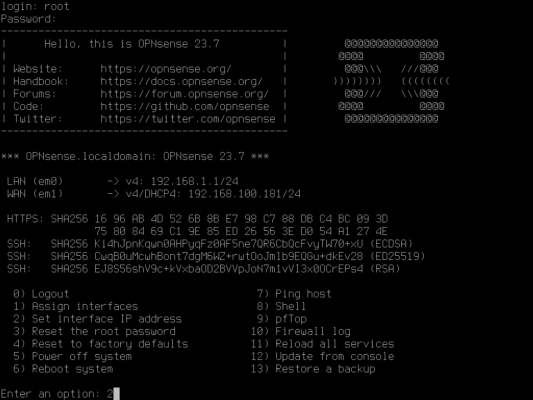

Comience iniciando sesión con su cuenta raíz y la contraseña sentido de opn.

Por defecto llegamos a un menú que nos permite realizar varias operaciones de forma “fácil”.

Para cambiar una dirección IP, ingrese la opción 2.

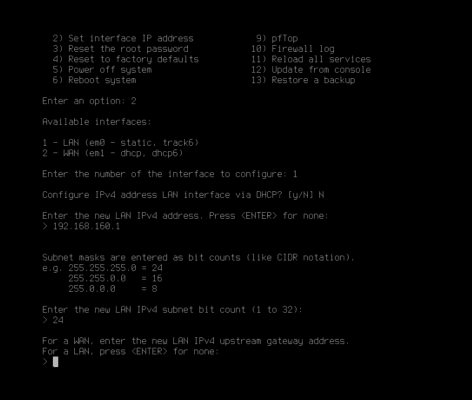

Introduzca el número de la interfaz que desea configurar.

Se requieren varias «preguntas» para configurar la interfaz de red:

- Indique si desea recibir una dirección de DHCP (N)

- Introduzca la dirección IP de la interfaz de red (192.168.160.1)

- La máscara de subred en notación CIDR (24)

- Presione Enter para una interfaz LAN

Luego puedes configurar IPv6 si es necesario.

Espere mientras se aplica la configuración; una vez finalizada, se le proporcionará la URL de la interfaz web de OPNsense.

Configuración de OPNsense después del inicio

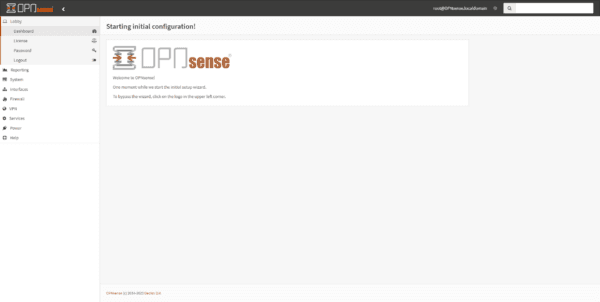

Antes de realizar la instalación final en el disco, seguiremos el asistente de configuración en la interfaz web.

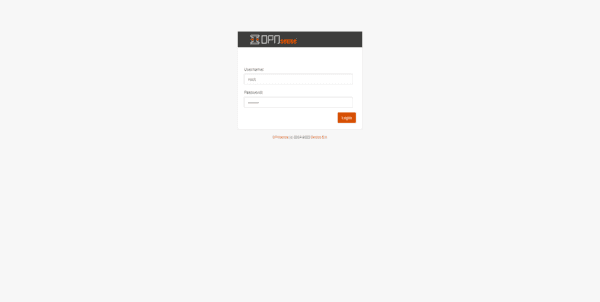

Desde un navegador de Internet, vaya a la interfaz web del firewall.

Inicia sesión con tu cuenta raíz y contraseña sentido de opn.

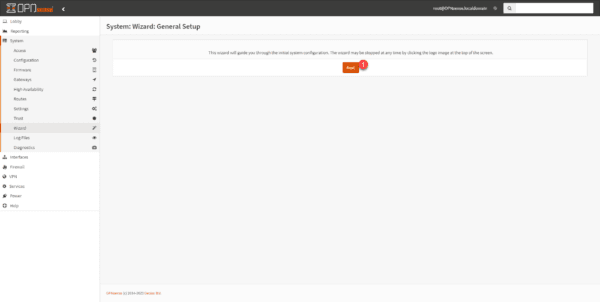

Por favor espere mientras se carga el asistente…

Al iniciar el asistente, haga clic en el botón Siguiente 1.

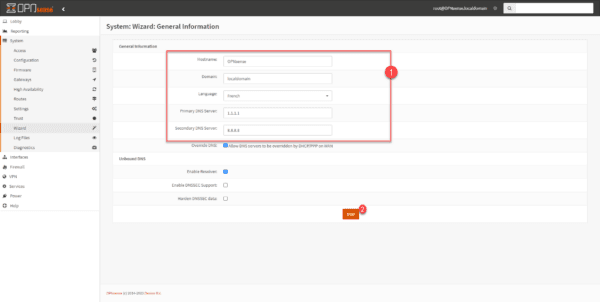

Configure la información del host: nombre de la interfaz, dominio e idioma y servidor DNS 1 luego valide haciendo clic en Siguiente 2.

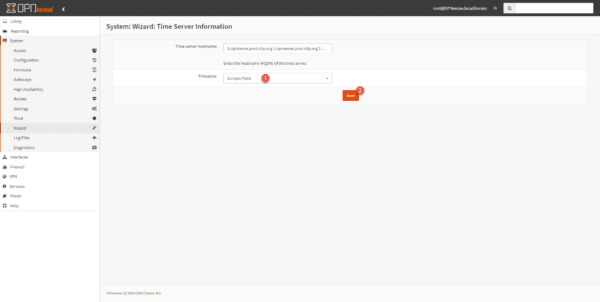

Introduzca la zona horaria 1 y haga clic en Siguiente 2.

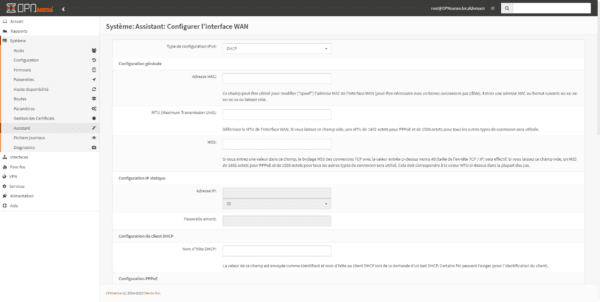

Si es necesario, modifique la configuración de la interfaz WAN y haga clic en Siguiente.

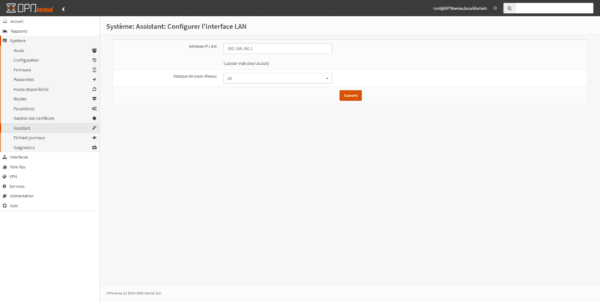

Haga lo mismo para la interfaz LAN y haga clic en Siguiente.

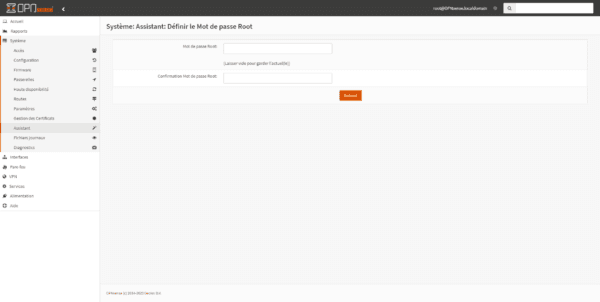

Por último, cambiamos la contraseña de la cuenta root y hacemos clic en Siguiente.

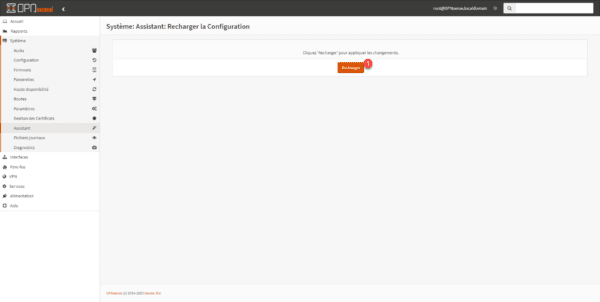

Para aplicar la configuración, haga clic en Recargar 1.

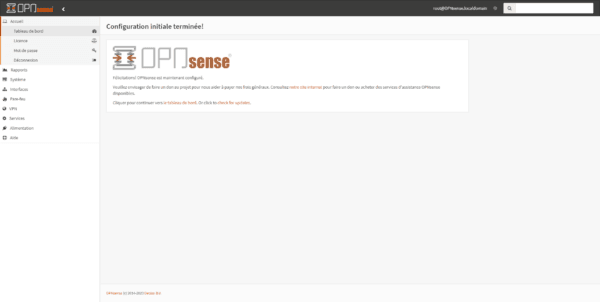

Una vez recargada la configuración, aparecerá una página indicando que OPNsense está configurado.

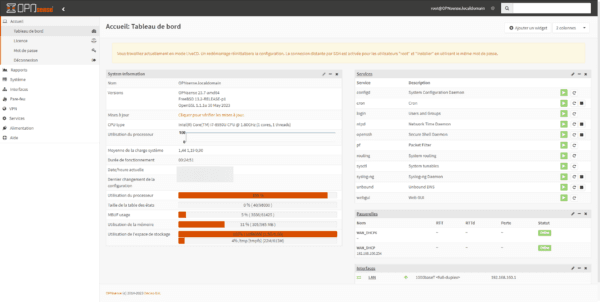

En el panel del firewall aparece un mensaje de alerta indicando que estamos en modo LiveCD.

Instalar OPNsense en el disco

Ahora haremos que nuestro firewall sea persistente.

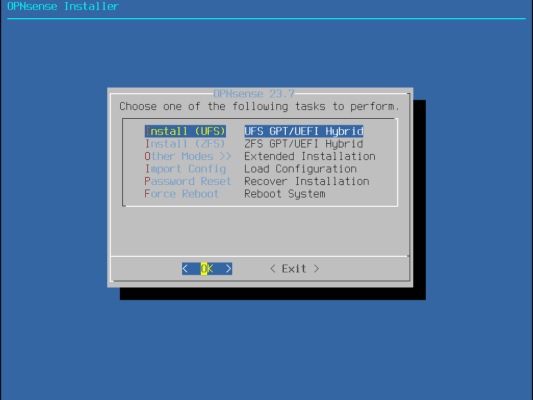

Regrese a la consola en Shell y esta vez inicie sesión con la cuenta del instalador y la misma contraseña que root.

Comience configurando la distribución del teclado.

A continuación, seleccione la tarea Instalar (UFS).

Si aparece un mensaje indicando que no se cumplen los requisitos previos (CPU/RAM), confirme haciendo clic en Continuar de todos modos.

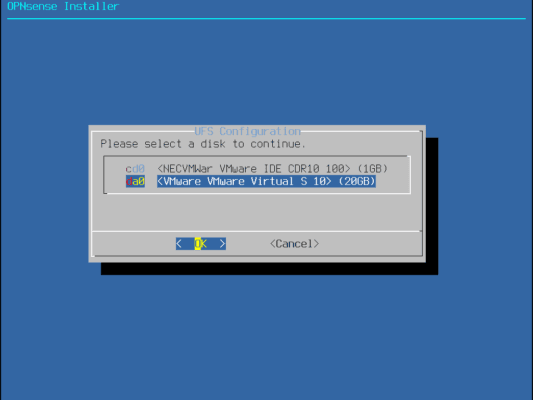

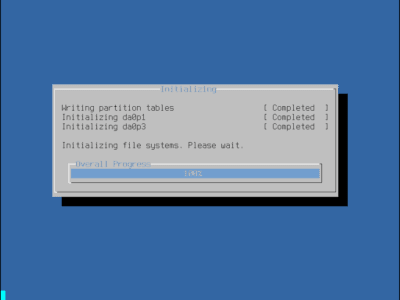

Seleccione el disco duro donde se instalará OPNsense.

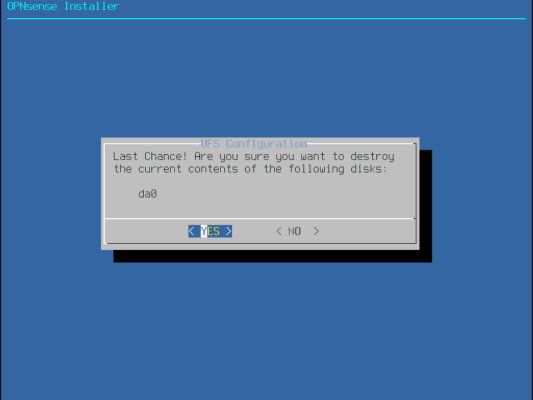

Confirme la selección del disco.

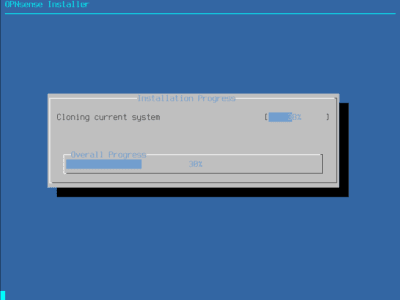

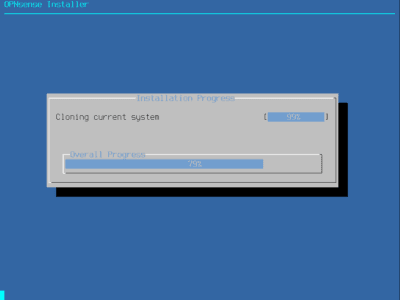

Espere mientras el sistema está clonando desde el disco…

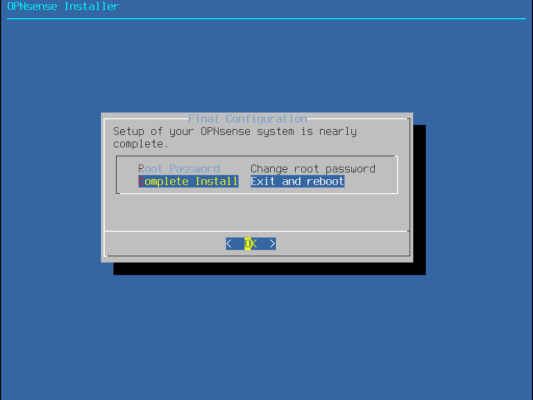

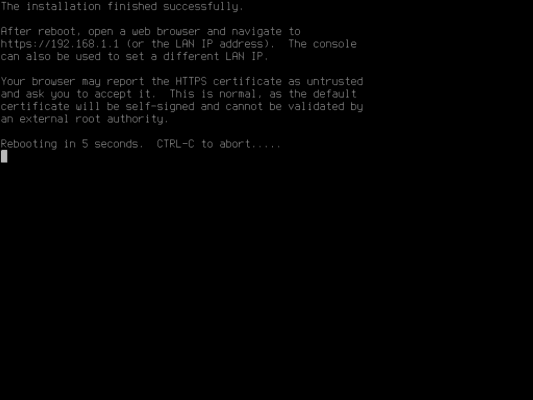

Confirme seleccionando Completar instalación.

El sistema se reinicia…

Recuerde eliminar la ISO

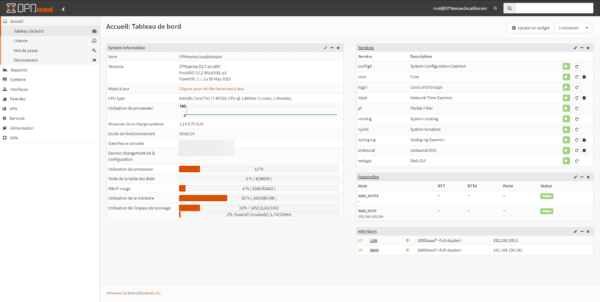

De vuelta a la interfaz web, podemos ver que el mensaje de alerta que indicaba que estamos en modo liveCD ha desaparecido.

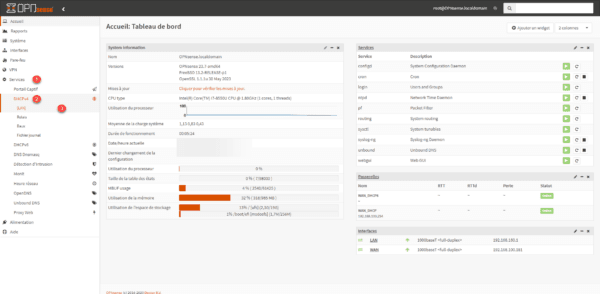

Introducción a OPNsense

En esta sección, no entraré en detalles completos sobre el uso del firewall OPNsense (lo veremos en otros tutoriales).

Aquí haremos un recorrido «rápido» para hacerlo funcional configurando el servicio DHCP e implementando un proxy transparente.

Reglas predeterminadas

De forma predeterminada, el firewall está configurado de la siguiente manera:

- LAN a WAN permite todos

- WAN a LAN bloquea todo.

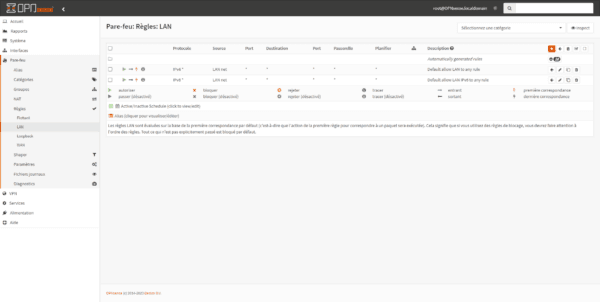

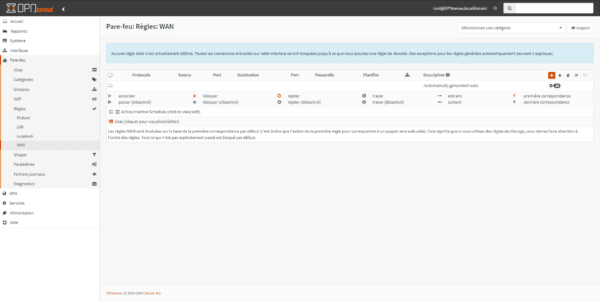

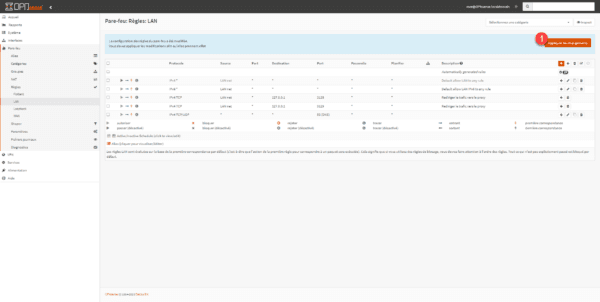

Se puede acceder a las reglas del firewall en el menú: Firewall -> Regla -> (INTERFAZ)

Reglas de la LAN:

Reglas de la WAN:

Como se puede observar, no existe una regla WAN, porque implícitamente, todo el tráfico que viene de Internet a la LAN está bloqueado.

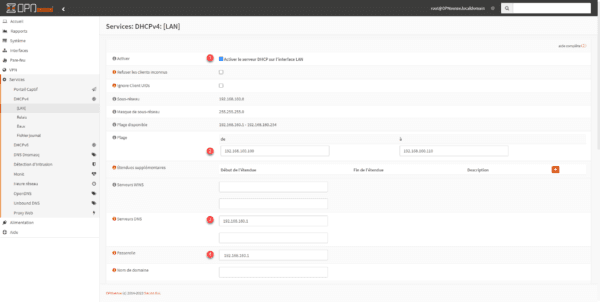

Configuración de un ámbito DHCP

En mi entorno de LAB, no tengo un servidor DHCP, así que vamos a configurar este servicio.

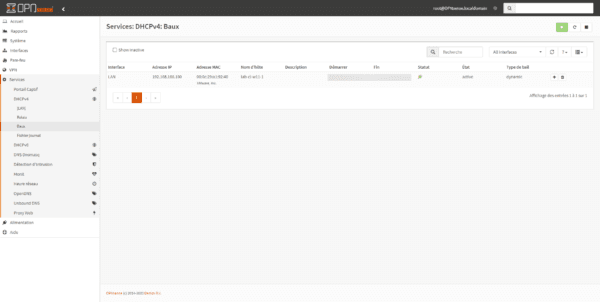

Desde el menú de navegación, vaya a Servicios 1 y expanda DHCPv4 2 y haga clic en LAN 3.

Marque la casilla Habilitar servidor DHCP en la interfaz LAN 1, luego configure el rango DHCP 2 y especifique el servidor(es) DNS 3 y la puerta de enlace 4.

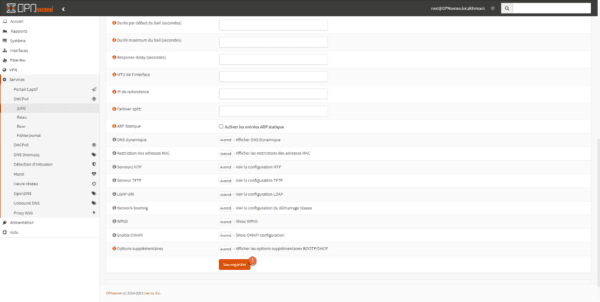

Vaya al final de la página y haga clic en el botón Guardar 1.

El servidor DHCP está configurado en OPNsense.

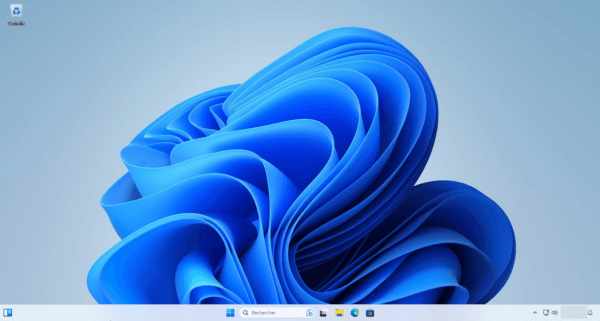

Pruebe el cortafuegos

Ahora podemos probar el firewall, para ello he agregado una máquina virtual en la sección LAN.

Olvidé capturar la configuración de IP.

Para comprobar que DHCP está funcionando, simplemente vaya a: Servicios / DHCPv4 / Arrendamientos

La captura de pantalla muestra la dirección que se le asignó a mi computadora.

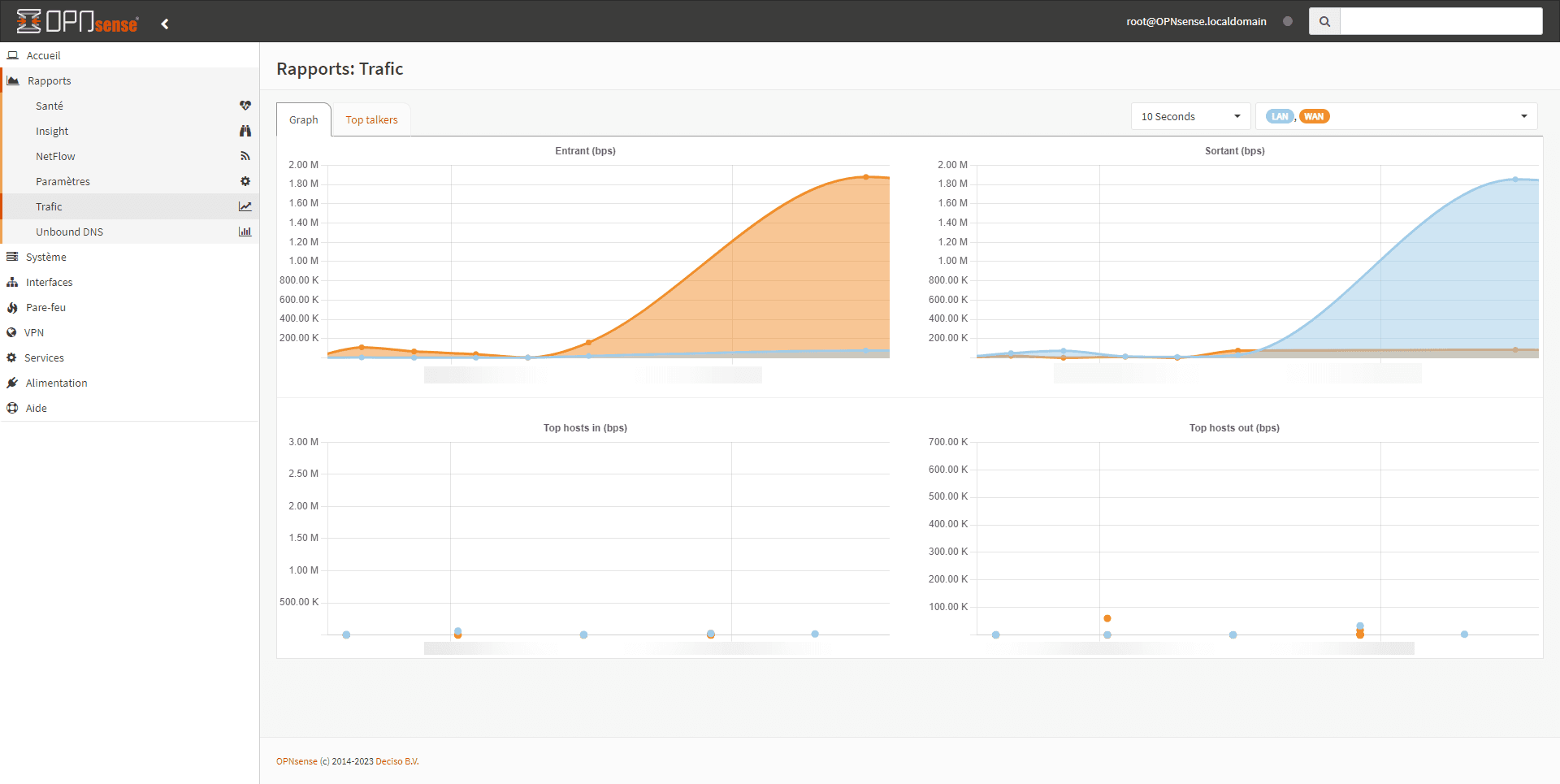

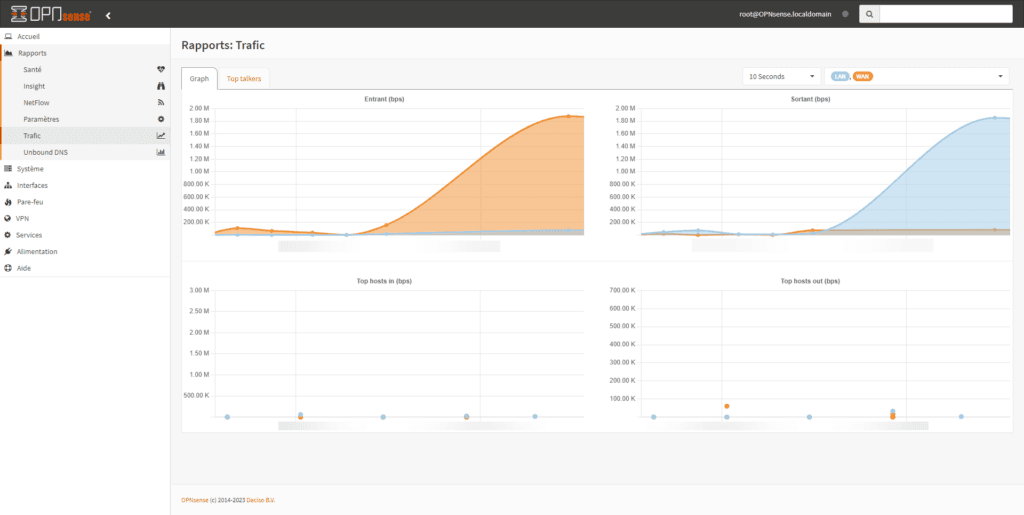

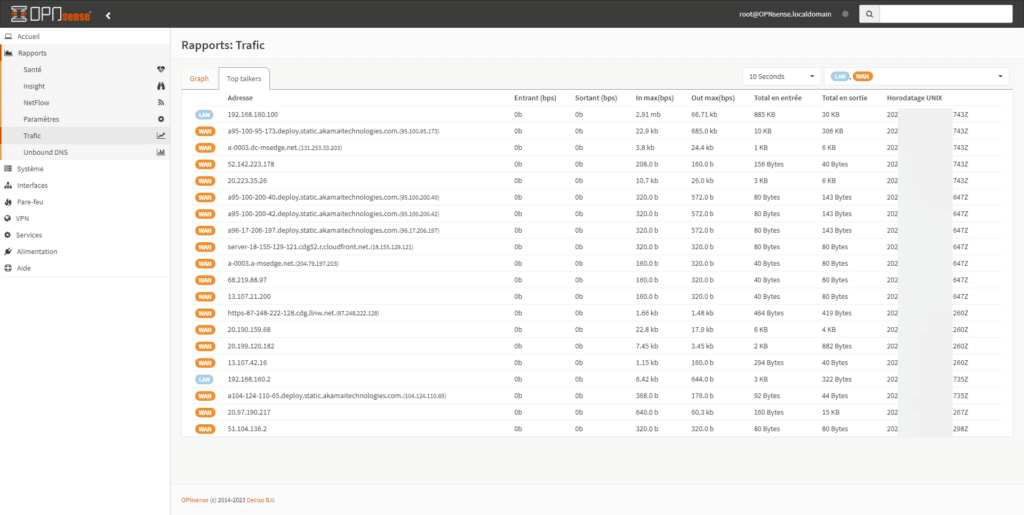

Puedes comprobar el tráfico entre la LAN y la WAN directamente desde el firewall; como Windows es «hablador», puedes ver el tráfico desde el menú: Informes / Tráfico.

La captura de pantalla muestra el tráfico saliente.

Configurar el proxy HTTP(S) en modo transparente

En esta sección explicaré cómo configurar el Proxy en modo transparente HTTP y HTTPS.

A diferencia del modo implícito, el modo transparente no requiere especificar configuraciones de proxy en la computadora cliente.

El firewall interceptará la solicitud HTTP/HTTPS y luego la enviará al servicio Proxy (SQUID).

El modo transparente requiere la implementación de un certificado SSL para el tráfico HTTPS, porque al pasar por el proxy, el tráfico se cifra con el certificado del firewall.

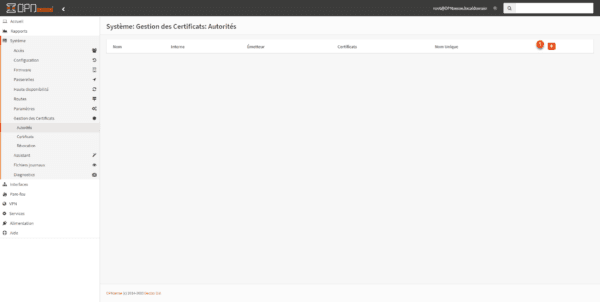

Creación de la autoridad de certificación para el tráfico HTTPS

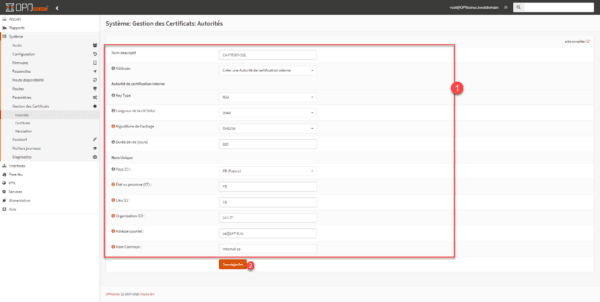

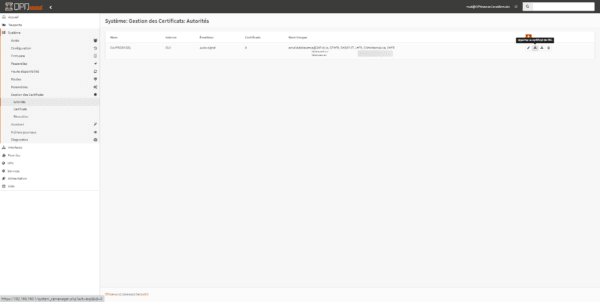

Desde el menú, vaya a: Sistema / Administración de certificados / Autoridades, en la página de administración de CA, haga clic en el botón + 1 para crear una nueva.

Llene todos los campos obligatorios 1 y haga clic en el botón Guardar 2.

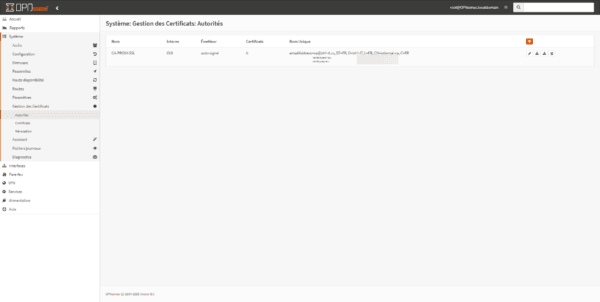

Se establece la autoridad.

Configuración del proxy web

Ahora pasaremos a configurar el Proxy.

Para ser franco, este OPNsense no es exactamente un paseo por el parque comparado con otras soluciones…

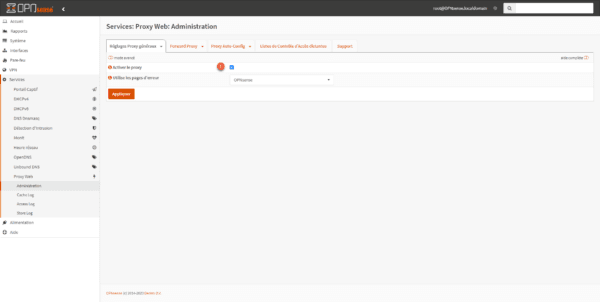

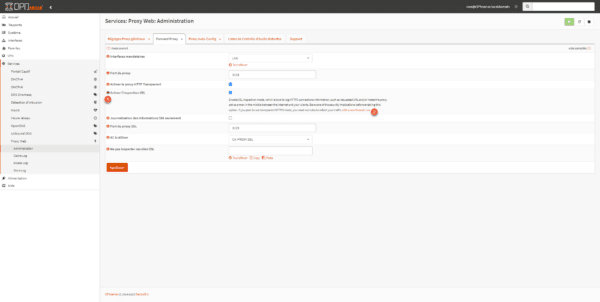

Comenzaremos activando el Proxy Web, desde el menú vamos a Servicios / Proxy Web / Administración.

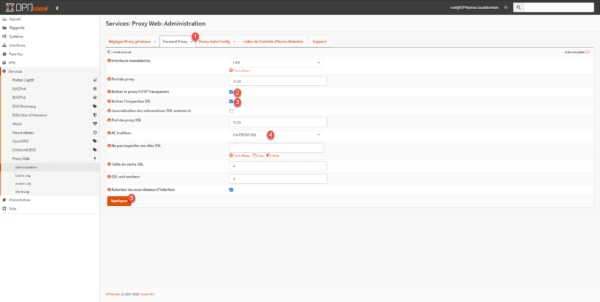

En la pestaña Configuración general de proxy, marque la casilla Habilitar proxy 1.

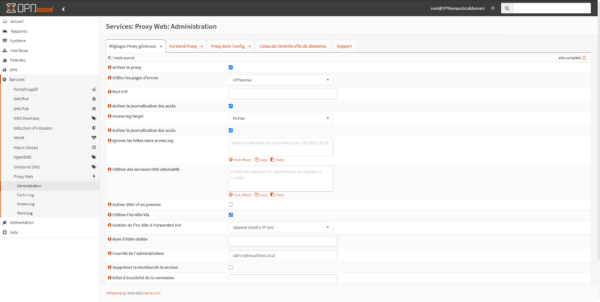

Para acceder a más opciones, activa el modo avanzado 1.

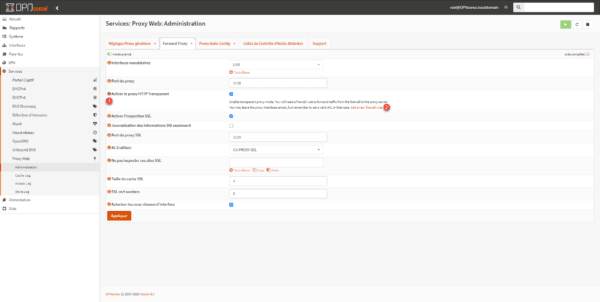

A continuación, vaya a la pestaña Proxy de reenvío 1 y marque las casillas Habilitar proxy transparente HTTP 2 y Habilitar inspección SSL 3. Seleccione la autoridad de certificación 4 que creó anteriormente y valide la configuración haciendo clic en Aplicar 5.

En otros firewalls que suelo manejar normalmente la configuración está terminada pero en OPNsense no, ahora hay que crear dos reglas para pasar el tráfico a través del proxy.

Para la creación de reglas de redirección de tráfico, estamos de suerte, se hará de forma «automática».

Haga clic en el ícono de información 1 en el campo Habilitar proxy transparente HTTP y luego en el enlace Agregar una nueva regla de firewall 2.

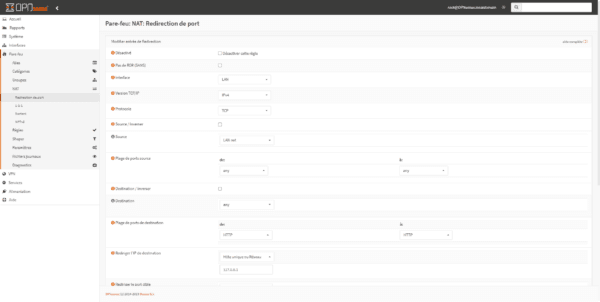

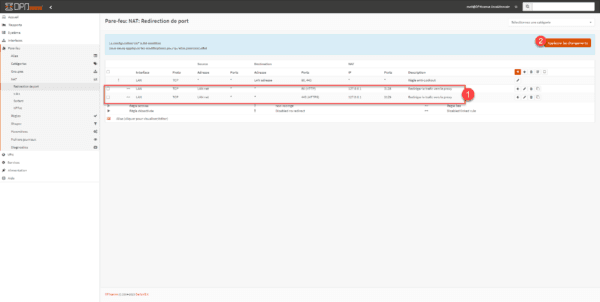

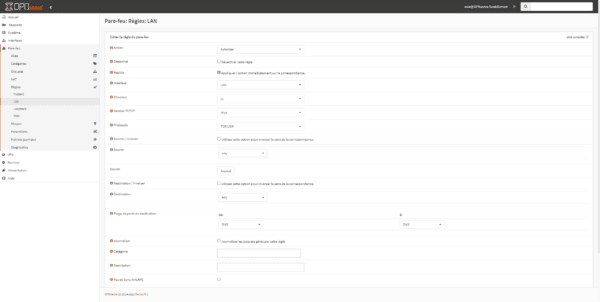

Serás redirigido a una página de creación de reglas NAT, que normalmente ya está configurada, haz clic en el botón Guardar 1 en la parte inferior de la página.

Al crear la regla, se le redirigirá a la página con la lista de reglas. Regrese a la página de configuración del proxy web.

Repetiremos el mismo procedimiento para la inspección SSL, haga clic en el ícono de información 1 luego en el enlace Agregar nueva regla de firewall 2.

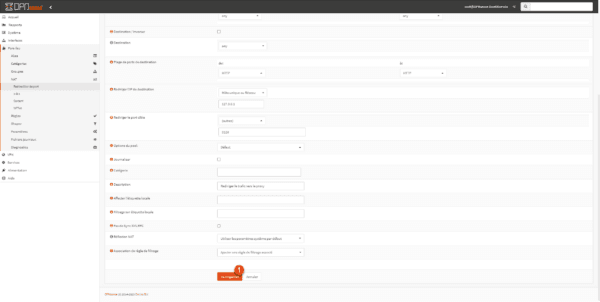

Confirme la creación de la regla haciendo clic en el botón Guardar en la parte inferior de la página.

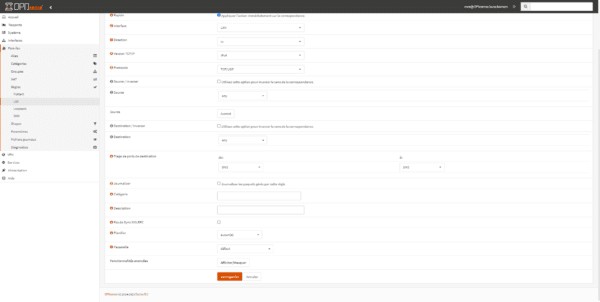

Se crean las dos reglas 1. Haga clic en el botón Aplicar cambios 2.

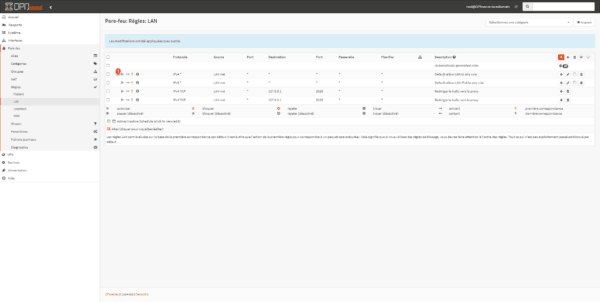

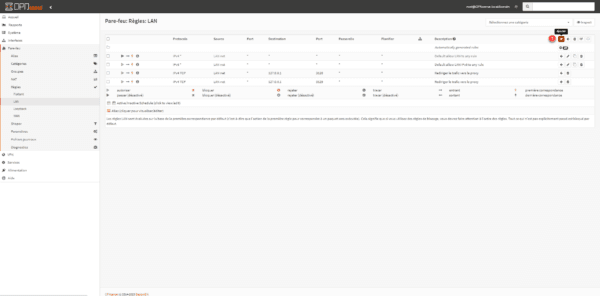

Eso no es todo; aún necesita desactivar la regla predeterminada que permite todo el tráfico de internet. Vaya a Firewall / Reglas / LAN y haga clic en el icono verde «1» para desactivarla.

Ahora crearemos una regla para permitir el tráfico DNS, de lo contrario no habrá resolución de nombres, haga clic en el ícono Agregar 1.

No voy a entrar en detalles sobre la creación de la regla, pero el objetivo es permitir el tráfico desde la LAN a los servidores DNS (53/UDP) que están en Internet.

Aquí está la regla:

Luego haga clic en Aplicar cambios 1.

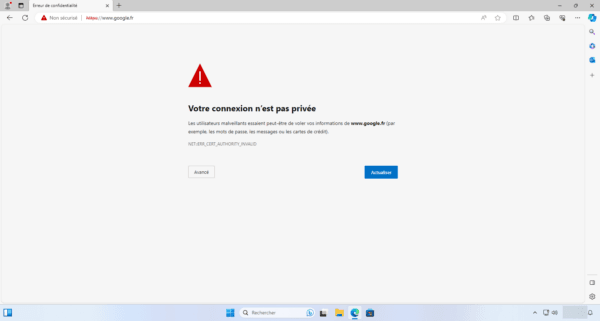

Probar el proxy web desde una computadora

Abra un navegador de Internet e intente navegar; si todo va bien, debería aparecer un error de certificado:

Este error es normal porque no instalamos el certificado que creamos, ya que el tráfico HTTPS fue descifrado por el proxy y vuelto a cifrar con su certificado, pero esto prueba el correcto funcionamiento.

Exportar el certificado desde la interfaz web:

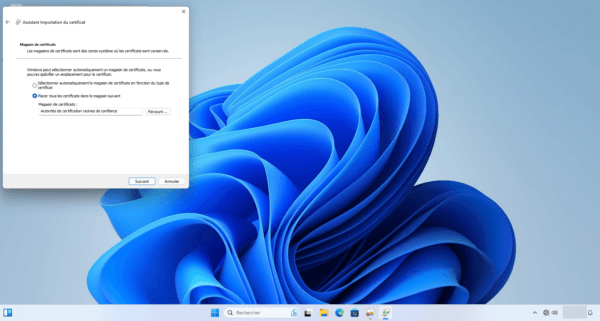

En el equipo cliente, instale el certificado a nivel de equipo en el almacén de autoridades de certificación raíz de confianza.

Para la implementación en toda una infraestructura de TI, la implementación se puede realizar a través de GPO: GPO: Implementar un certificado.

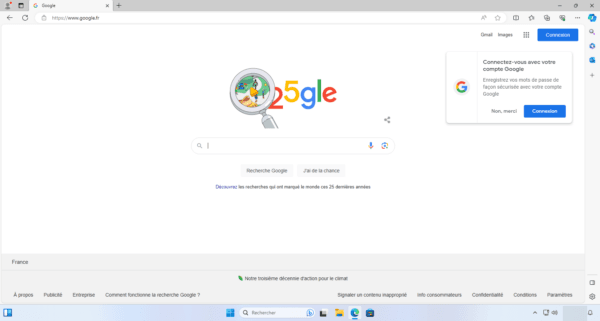

Una vez instalado el certificado, la página debería mostrarse normalmente:

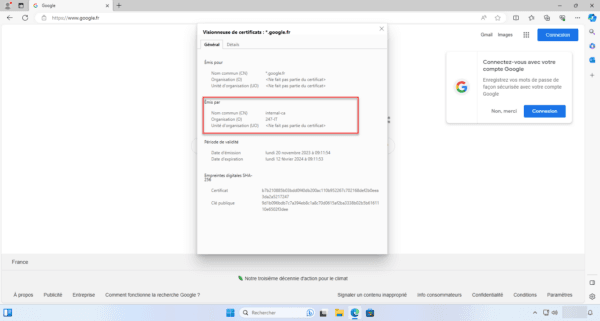

Si mostramos el certificado del sitio web, podemos ver que fue emitido con la autoridad de certificación que creamos en OPNsense y definimos para el proxy.

Conclusión

Este primer tutorial sobre OPNsense termina aquí. Pronto habrá más.

Ahora puedes implementar OPNsense para instalar un firewall gratuito, pero sigue siendo muy limitado en comparación con las soluciones «propietarias».