En este tutorial, explicaré cómo configurar una autoridad de certificación empresarial vinculada a Active Directory a diferencia de la autoridad de certificación independiente.

Este tipo de autoridad de certificación permite automatizar la generación de certificados con envío directo a la CA. Emitir automáticamente certificados de computadora y de usuario para, por ejemplo, proteger el acceso VPN con Windows NPS.

A una autoridad de certificación corporativa también puede solicitar certificados para servidores web, firewalls para descifrado SSL, firma de código, etc.

Tabla de contenido

Requisitos previos

Un servidor Windows:

- Únete al dominio

- Con una dirección IP fija

La función AD CS no debe instalarse en un controlador de dominio. Se recomienda dedicar un servidor a este rol.

Instalación de la función AD CS

Desde el administrador del servidor, inicie el asistente de instalación haciendo clic en Agregar roles de funciones 1.

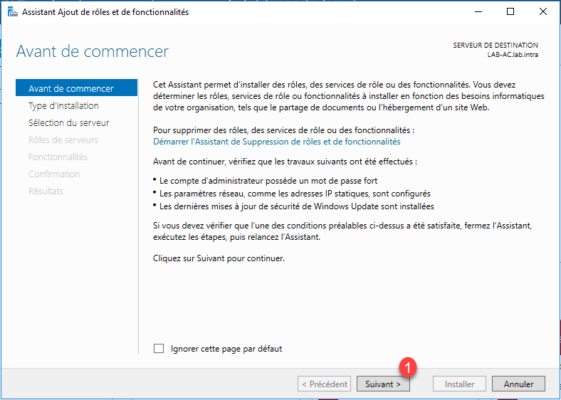

Al iniciar el asistente, haga clic en Siguiente 1.

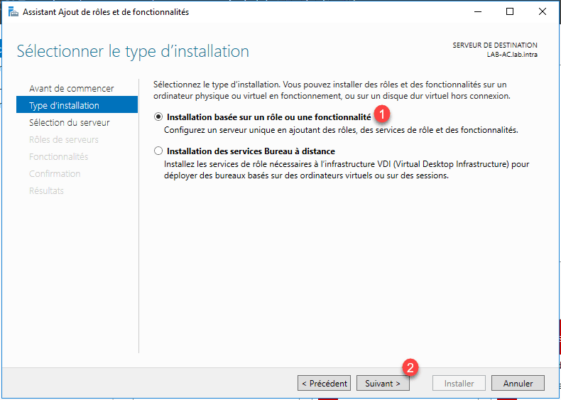

Elija la opción Instalación basada en un rol o funcionalidad 1 y luego haga clic en Siguiente 2.

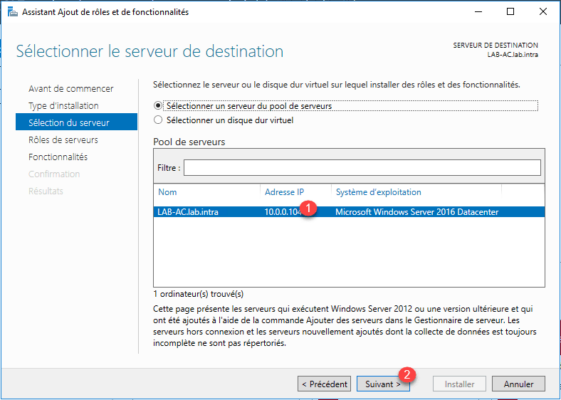

Seleccione el servidor 1 donde se debe realizar la instalación del rol AD CS y haga clic en Siguiente 2.

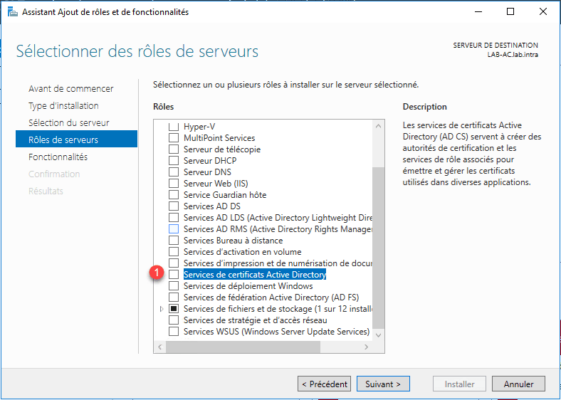

Marque la casilla de la función Servidor de certificados de Active Directory 1.

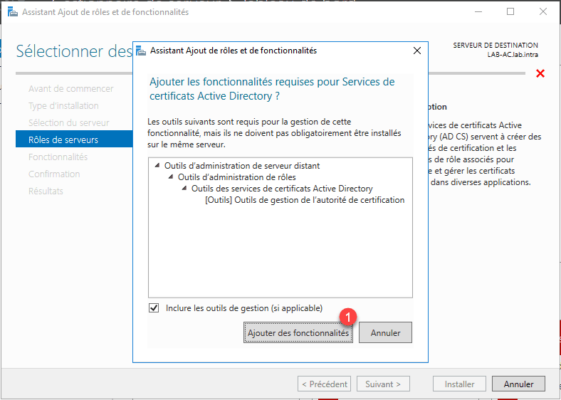

Haga clic en Agregar características 1 para agregar herramientas administrativas.

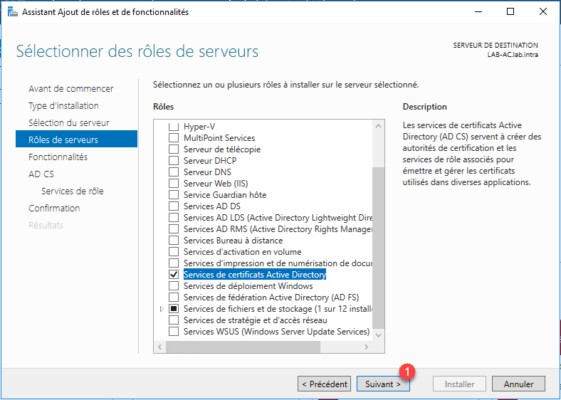

Con la función AD CS seleccionada, haga clic en Siguiente 1.

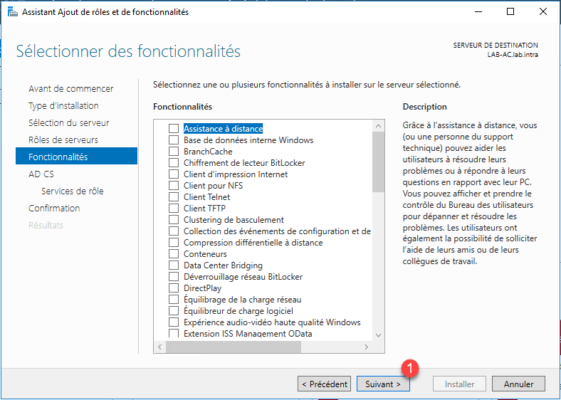

Omita la lista de funciones haciendo clic en Siguiente 1.

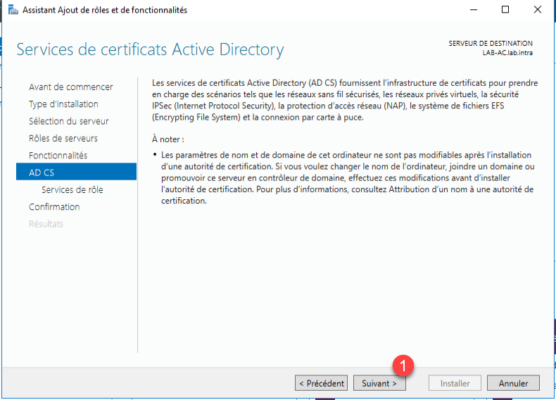

Se muestra un resumen de la función de AD CS, haga clic en Siguiente 1.

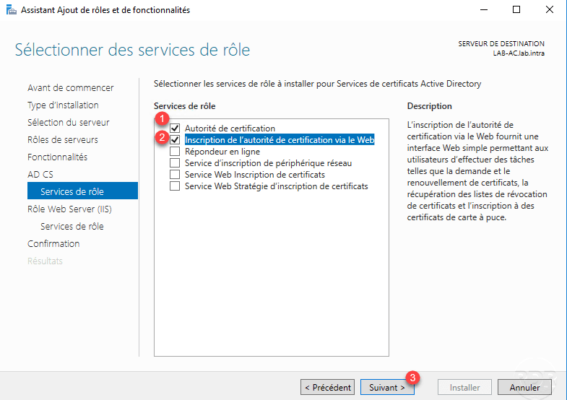

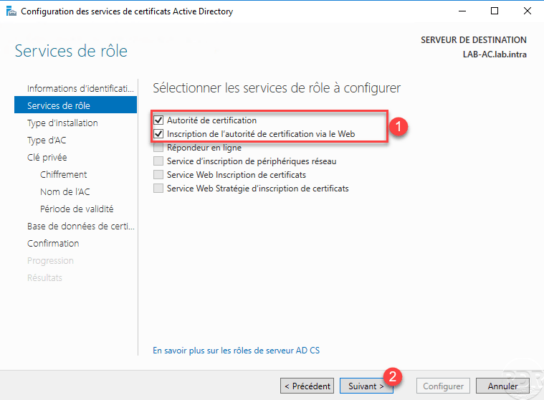

Verifique los servicios de Autoridades de Certificación 1 y Registro de Autoridad de Certificación vía Web 2 y luego haga clic en Siguiente 3.

El servicio de autoridad de certificación nos permitirá generar certificados, el registro vía web permitirá al usuario solicitar certificados mediante una interfaz gráfica en un navegador.

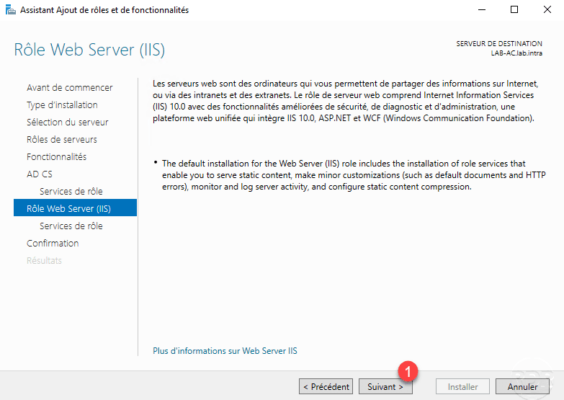

El registro web se basa en la función de IIS; haga clic en Siguiente 1 para omitir el resumen de la función de IIS.

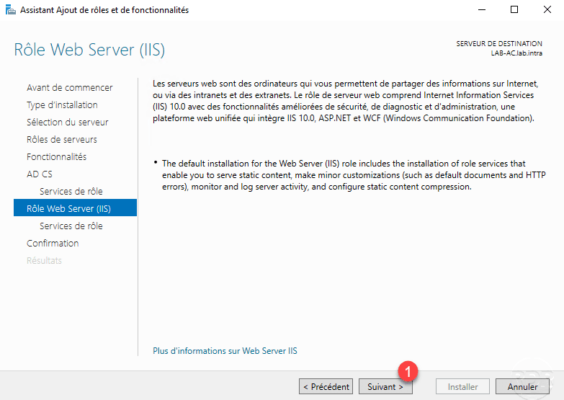

Haga clic en Siguiente 1 para validar los servicios que se instalarán para IIS.

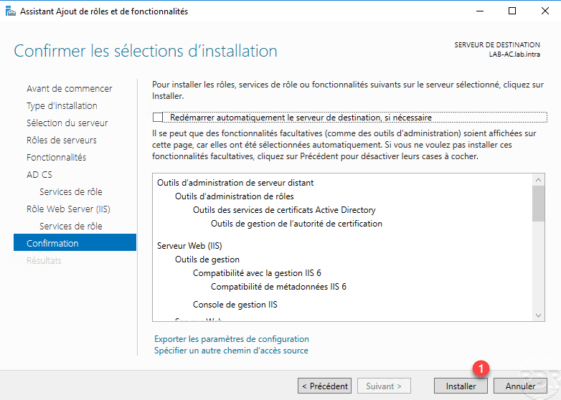

Confirme la instalación haciendo clic en Instalar 1.

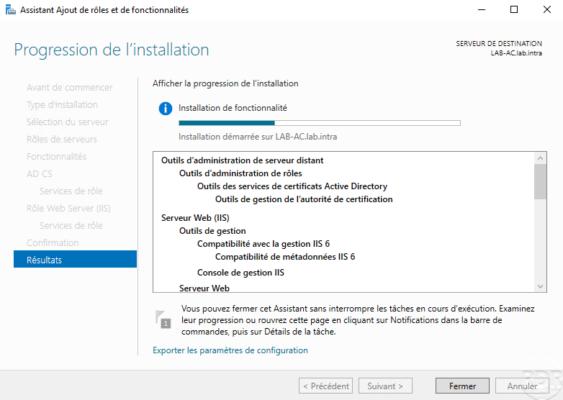

Espere mientras instala…

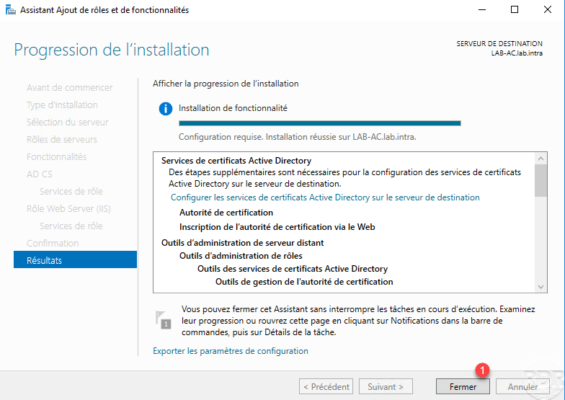

Una vez que se complete la instalación, salga del asistente haciendo clic en Cerrar 1.

Configurar la autoridad de certificación

Ahora que la función AD CS está instalada en el servidor, configuraremos el servicio para que sea una autoridad de certificación empresarial.

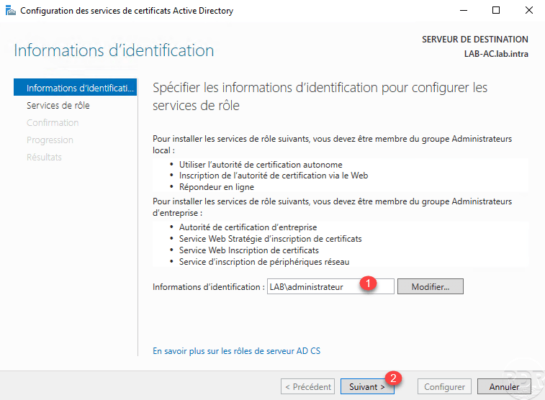

Desde el Administrador del servidor, haga clic en el icono de notificación y luego en Configurar servicios de certificados de Active Directory 1 para abrir el asistente de configuración.

Indique la cuenta de usuario 1 para la configuración y luego haga clic en Siguiente 2.

Para configurar una CA empresarial que esté vinculada a Active Directory, la cuenta debe ser miembro del grupo de administradores empresariales.

Cocher les deux services 1 qui ont été installé puis cliquer sur Suivant 2.

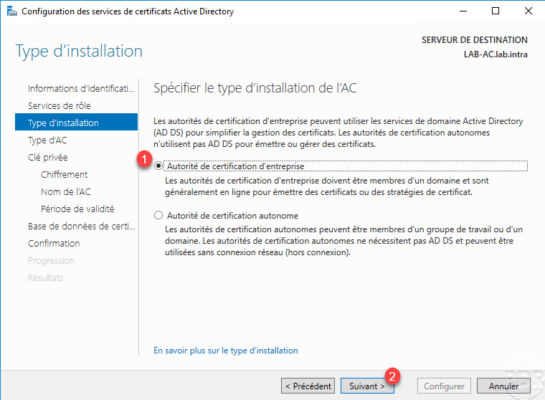

Elija el tipo de Autoridad de certificación empresarial 1 y haga clic en Siguiente 2.

A diferencia de una CA independiente que puede estar fuera de línea, el servidor de CA empresarial debe permanecer encendido.

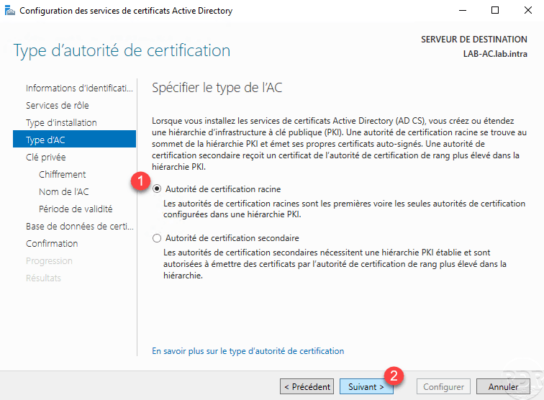

Elija la opción Autoridad de certificación raíz 1 y haga clic en Siguiente 2.

Si tiene una autoridad de certificación independiente y desea configurar una jerarquía PKI, debe elegir la opción Autoridad de certificación secundaria. Después de la configuración, se le pedirá que cree usando la autoridad de root.

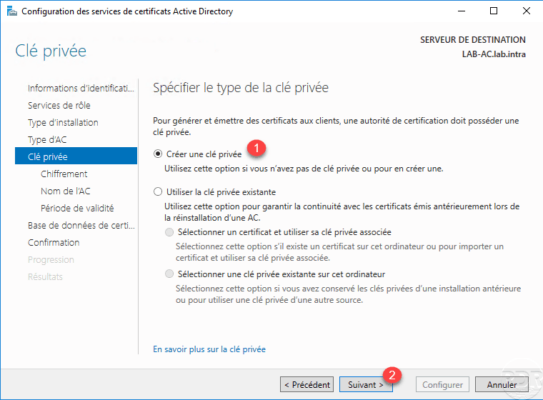

Seleccione Crear clave privada 1 y haga clic en Siguiente 2.

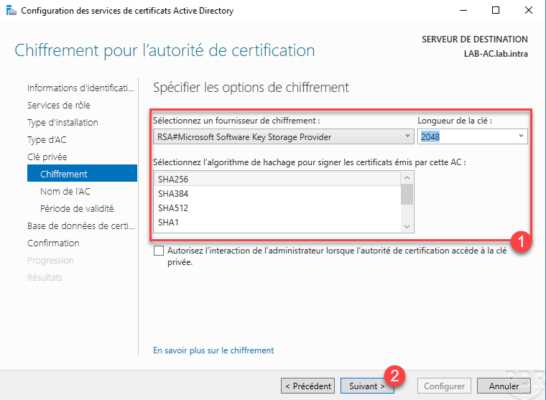

Configure el cifrado de la clave 1 y luego haga clic en Siguiente 2.

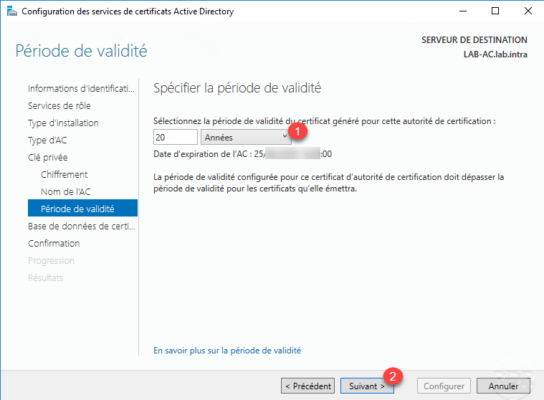

Configure el período de validez 1 y haga clic en Siguiente 2.

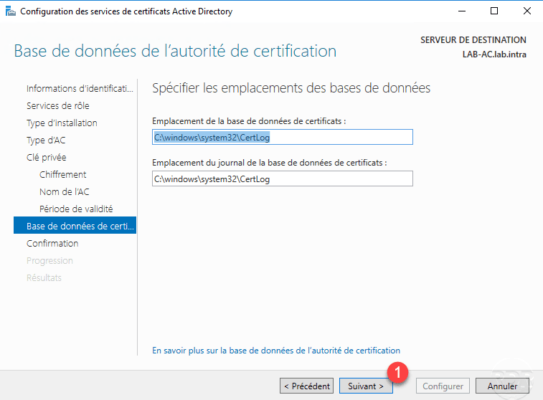

Si es necesario modifique la ubicación de las bases de datos y haga clic en Siguiente 1.

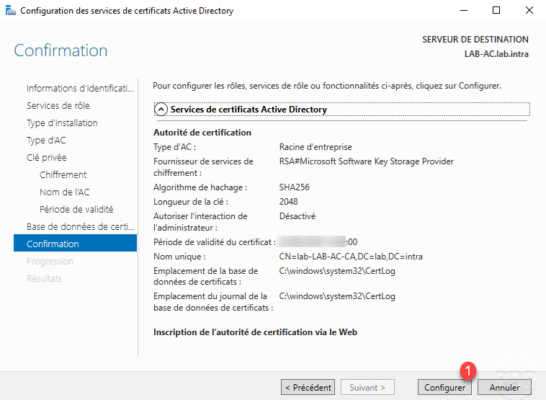

Valide la información y haga clic en Configurar 1.

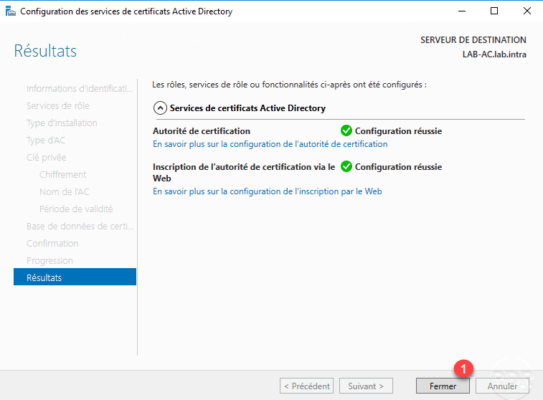

Una vez completada la configuración, haga clic en Cerrar 1 para salir del asistente.

Administración de la autoridad

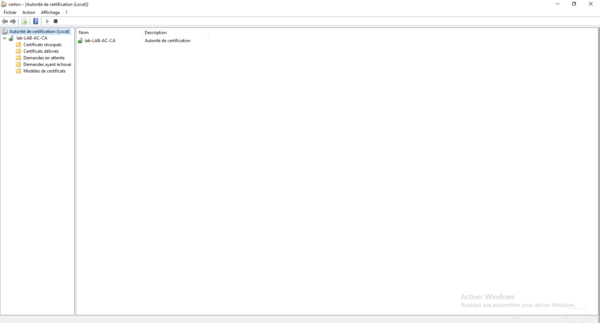

En el servidor donde está instalado el rol, hay disponible una consola de Autoridad de certificación.

La consola de administración de la autoridad de certificación presenta varias carpetas que contendrán tanto los certificados como los modelos.

Volveremos con más detalle sobre los diferentes archivos siguiendo el tutorial durante las diferentes manipulaciones.

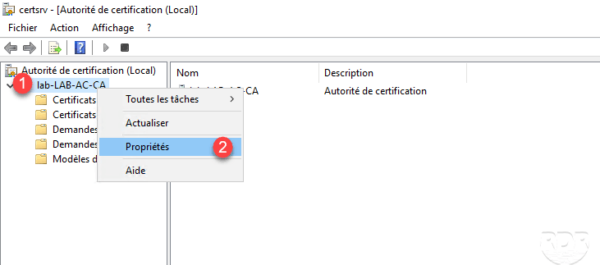

Para acceder a la configuración del servicio, haga clic derecho en el servidor 1 y luego haga clic en Propiedades 2.

Las dos pestañas salvo casos especiales que se modifican periódicamente son:

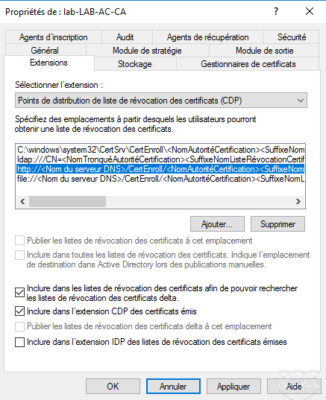

Extensiones: que permite configurar ubicaciones de revocación de certificados.

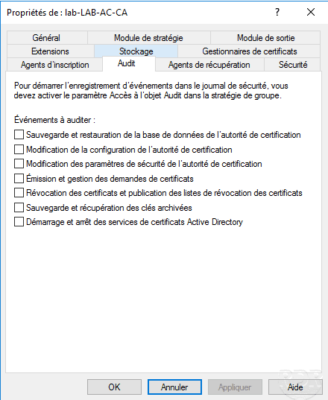

Auditoría: que permite activar el registro de eventos.

Exportar e instalar el certificado de autoridad.

Antes de comenzar a generar certificados con la autoridad certificadora, debes exportar el certificado para instalarlo en los equipos del dominio. Al instalar el certificado en las computadoras se evita tener mensajes de error en los navegadores de Internet y se permite el funcionamiento de servicios como la puerta de enlace RDS, SSTP VPN, etc.

Certificado de autoridad de exportación

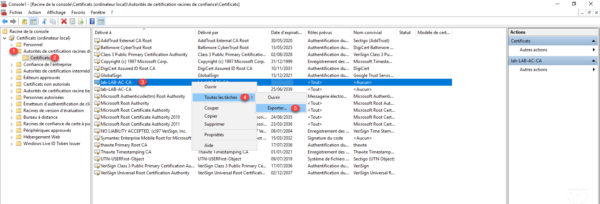

Accéder à la console mmc certlm disponible de plusieurs façons.

En la consola, vaya a Autoridad de certificación raíz de confianza 1, luego a Certificados 2 y busque este de la autoridad. Haga clic derecho sobre él 3 y vaya a Todas las tareas 4 / Exportar 5.

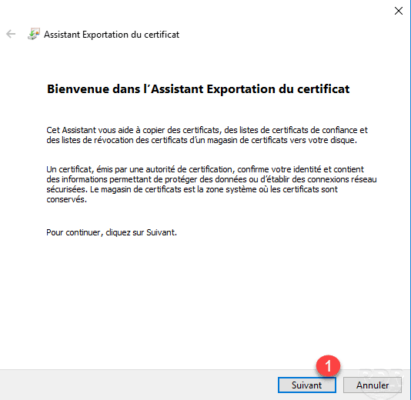

Al iniciar el asistente de exportación, haga clic en Siguiente 1.

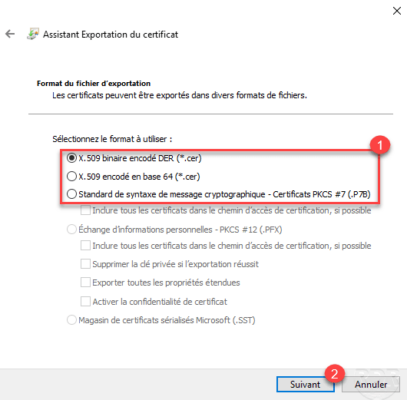

Elija el formato de exportación 1 y haga clic en Siguiente 2.

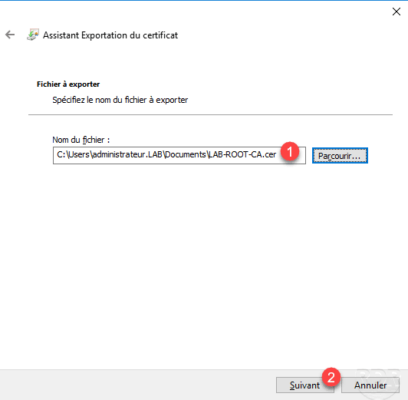

Indique la ubicación y el nombre del archivo de exportación del certificado 1 y haga clic en Siguiente 2.

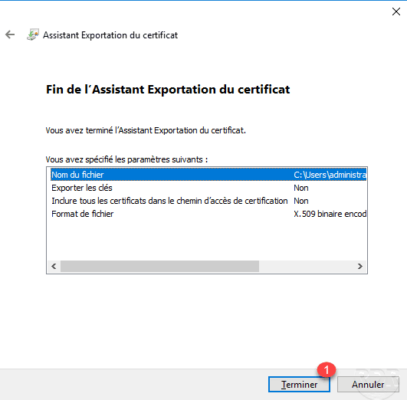

Haga clic en Finalizar 1 para cerrar el asistente.

Aparece un mensaje indicando que la exportación fue exitosa, haga clic en Aceptar 1 para cerrarla.

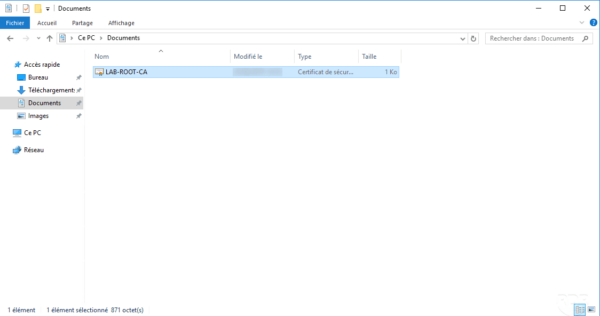

El certificado se exporta.

Instale manualmente el certificado en las computadoras del dominio

Ahora que hemos visto cómo exportar el certificado raíz desde la CA, veremos cómo importarlo manualmente en una computadora que no sea del dominio.

Información

En el caso de una autoridad de certificación empresarial (vinculada a un dominio de Active Directory), el certificado raíz se distribuye automáticamente a las computadoras del dominio, por lo que no hay nada que hacer.

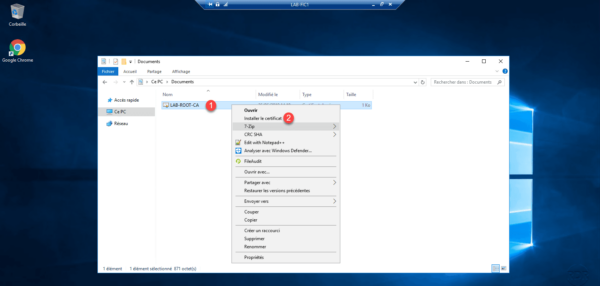

Copie el archivo a una computadora donde debe instalarse, haga clic derecho sobre él 1 y haga clic en Instalar certificado 2.

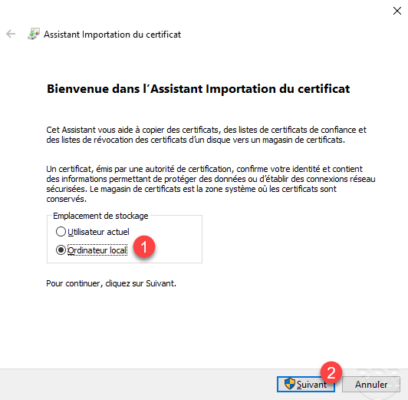

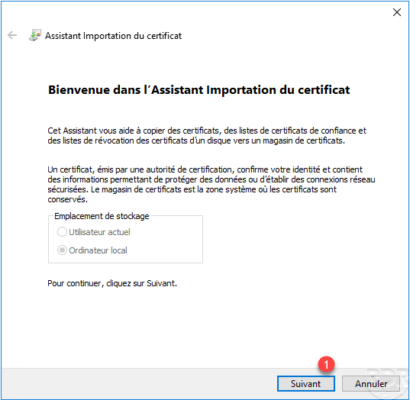

Se inicia un asistente para realizar la importación, elija la ubicación Computadora local 1 y haga clic en Siguiente 2.

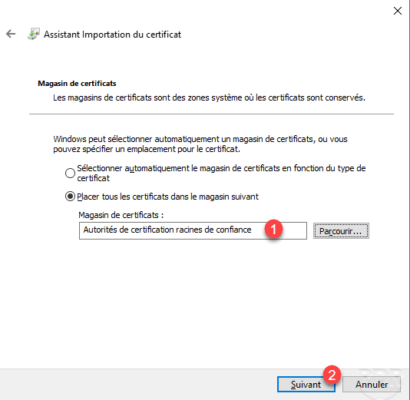

Seleccione la tienda Autoridades de certificación raíz de confianza 1 y haga clic en Siguiente 2.

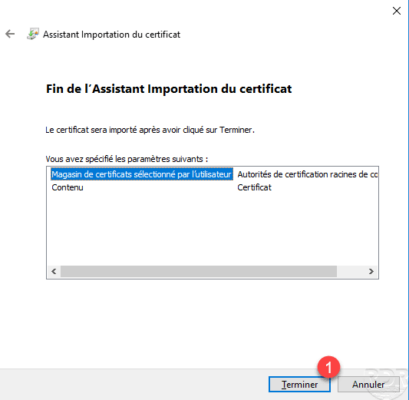

Haga clic en Finalizar 1 para importar el certificado.

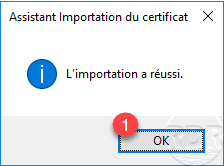

Aparece un mensaje indicando que la importación fue exitosa, haga clic en Aceptar 1.

La computadora ahora puede usar certificados que se originan en la autoridad de certificación empresarial.

Si es necesario, es posible utilizar una Política de grupo (GPO) para implementar un certificado en las computadoras del dominio; esto se puede utilizar para implementar un certificado raíz desde una autoridad independiente, por ejemplo, o desde otro dominio de AD.

Solicitar un certificado a la autoridad certificadora

Générer un certificat depuis la console Certificats

En esta parte veremos cómo solicitar un certificado desde la consola de Certificados MMC de una computadora que sea miembro del dominio de Active Directory. La cuenta utilizada es miembro del grupo Administradores de dominio.

Para ilustrar el tutorial, generaremos un certificado de computadora que se utilizará para las conexiones de Escritorio remoto.

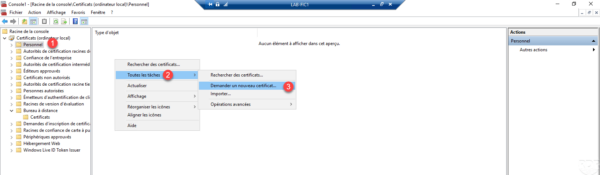

En la consola, vaya a la carpeta Personal 1 y haga clic derecho en el área central y vaya a Todas las tareas 2 y haga clic en Solicitar un nuevo certificado 3.

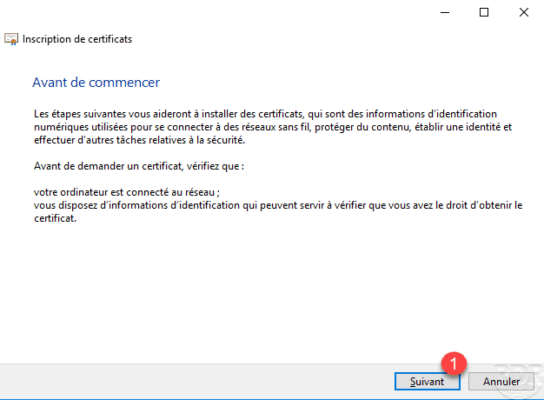

Al iniciar el asistente, haga clic en Siguiente 1.

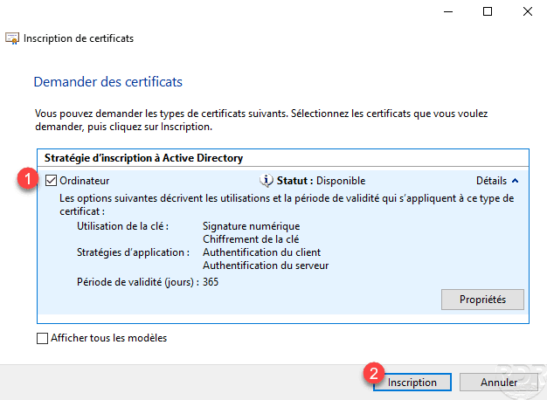

Seleccione el modelo de certificado Computadora 1 y luego haga clic en Registro 2.

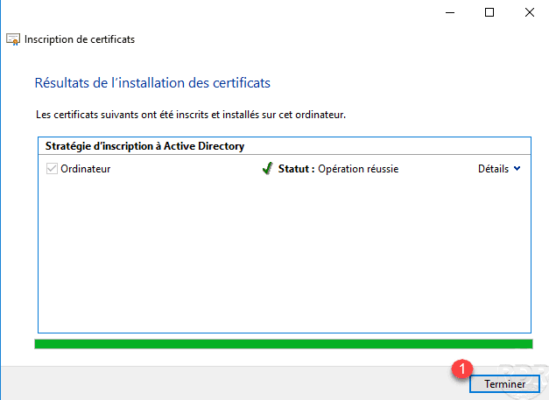

El certificado ha sido generado, haga clic en Finalizar 1.

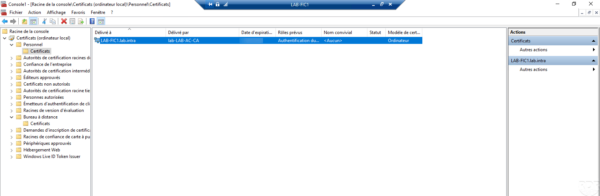

El certificado ya está disponible en la tienda.

Copie y pegue para colocarlo en el almacén del Escritorio remoto 1 y elimine el certificado autofirmado del servidor.

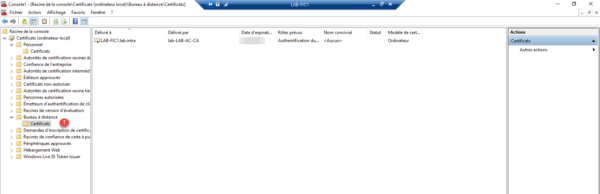

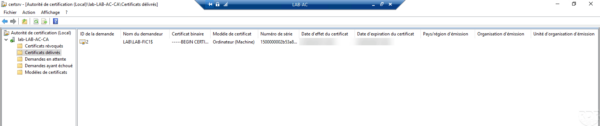

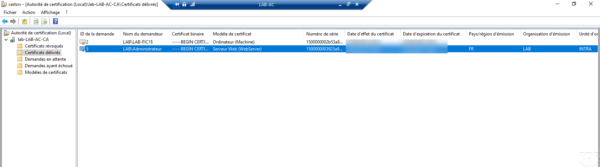

Es posible ver el certificado generado en la autoridad de certificación desde la consola de administración en la carpeta Certificados emitidos.

Para utilizar el certificado, debe realizar este pedido. :wmic /namespace:\rootcimv2TerminalServices PATH Win32_TSGeneralSetting Set SSLCertificateSHA1Hash="<certificate thumbprint>"

Solicitar certificado a IIS

En esta parte veremos cómo solicitar un certificado de dominio usando la consola IIS. Para comunicarse con la autoridad de certificación empresarial, el servidor debe ser miembro del dominio.

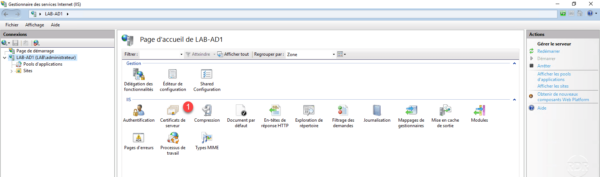

Desde la consola IIS de un servidor, haga clic en Certificados de servidor 1.

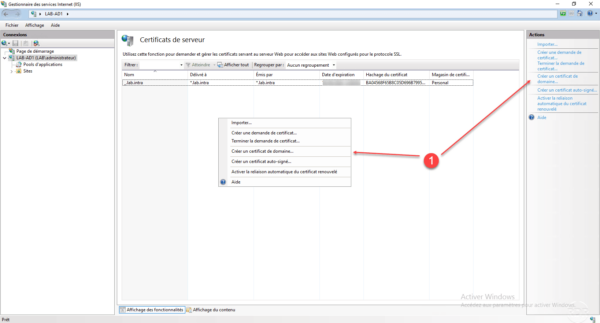

Haga clic derecho en el área de certificados y haga clic en Crear certificado de dominio 1 o vaya al menú Acciones.

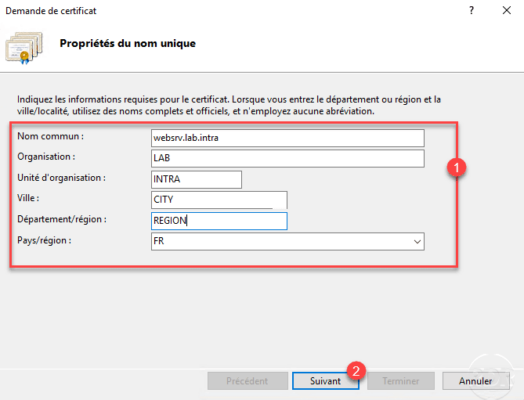

Ingrese la información del certificado 1, el nombre común contiene la dirección que identificará. Es posible crear un certificado para otro dominio. Haga clic en Siguiente 2.

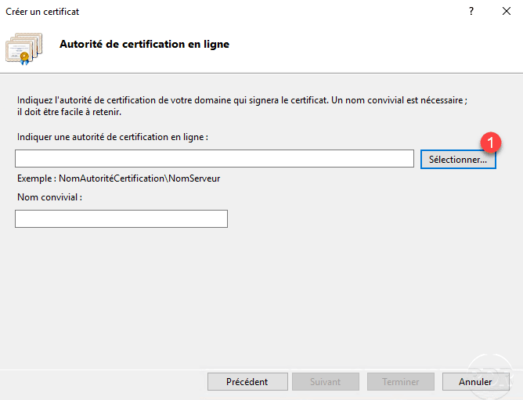

Ahora debe elegir la autoridad de certificación de la empresa, haga clic en Seleccionar 1.

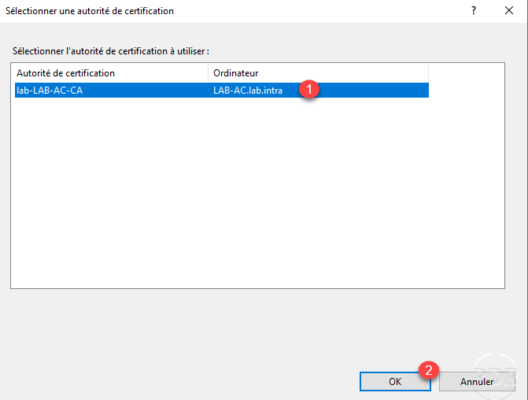

Elija la autoridad 1 y haga clic en Aceptar 2.

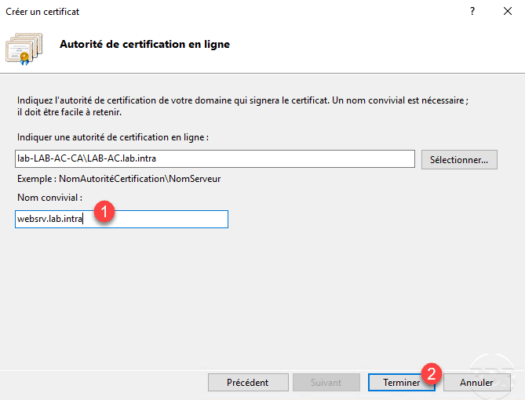

Con la autoridad seleccionada, ingrese el nombre descriptivo del servidor 1 y haga clic en Finalizar 2.

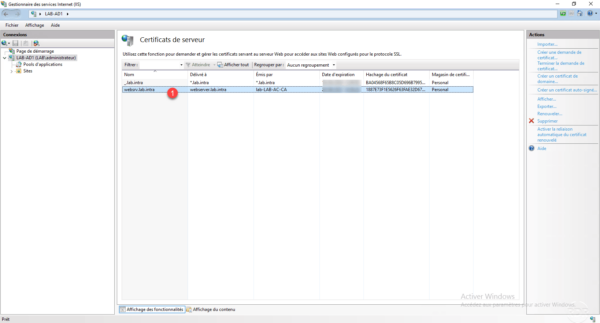

El certificado 1 se genera y está disponible en IIS.

El certificado también está disponible en la tienda de certificados emitidos de la autoridad certificadora.

Realizar una solicitud de certificado personalizado

Ahora que hemos visto cómo realizar solicitudes de certificado para computadoras y sitios web en IIS, veremos cómo realizar una solicitud de certificado personalizado con múltiples nombres DNS y direcciones IP.

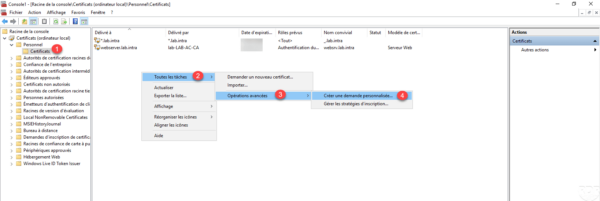

Desde la consola de Certificados de una computadora miembro del dominio, vaya a la carpeta Personal / Certificados 1. Haga clic derecho en el área de visualización y vaya a Todas las tareas 2/Operaciones avanzadas 3 y haga clic en Crear solicitud personalizada 4.

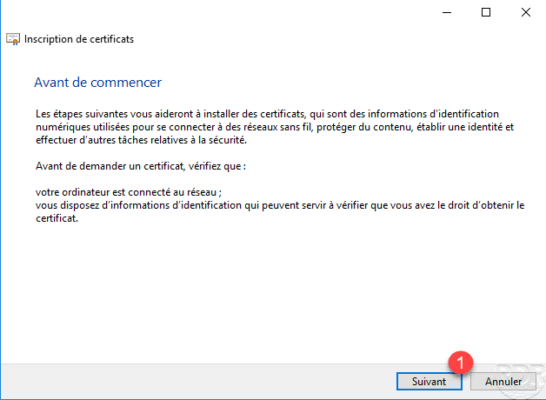

Al iniciar el asistente, haga clic en Siguiente 1.

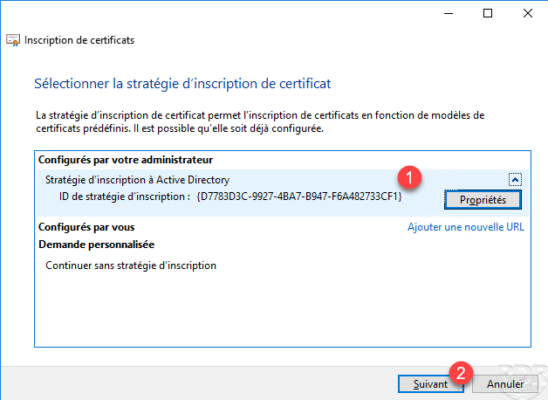

Seleccione la política de registro de Active Directory 1 y luego haga clic en Siguiente 2.

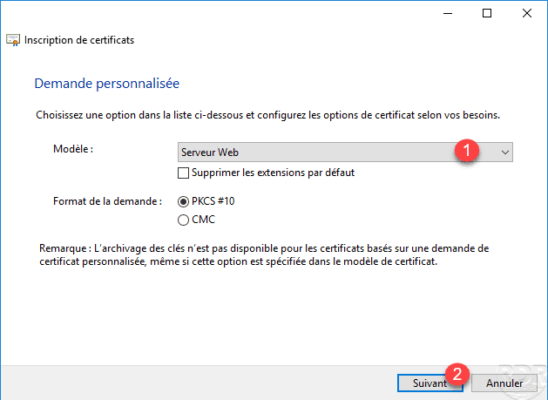

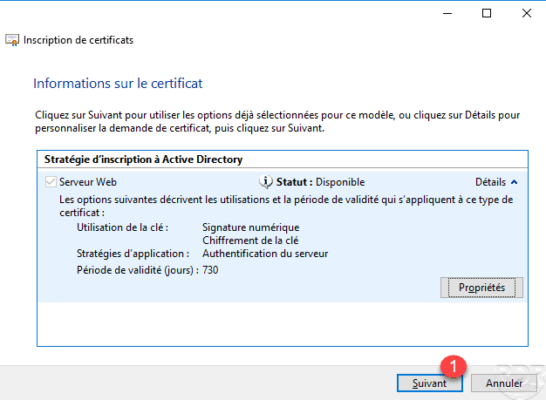

Elija el modelo 1 (Servidor Web) y haga clic en Siguiente 2.

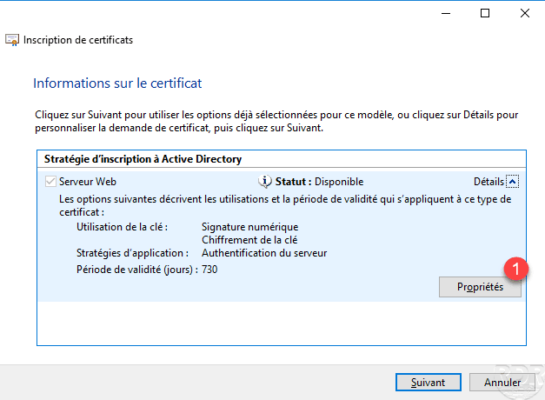

Se muestra un resumen del modelo de certificado, haga clic en Propiedades 1.

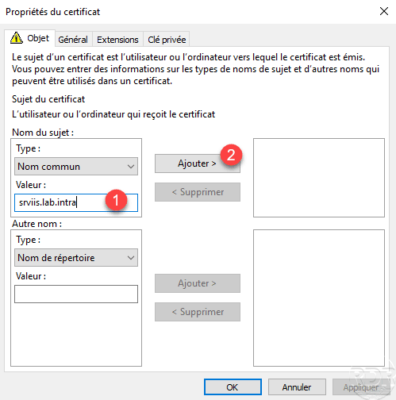

Configure el nombre común del certificado 1 y haga clic en Agregar 2.

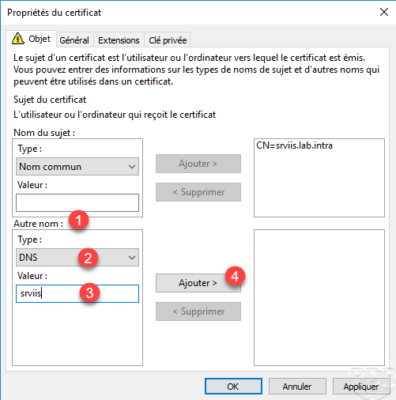

Ahora que se agregó el nombre común, en la sección Nombre alternativo 1, elija el tipo de DNS 2, ingrese el nombre deseado 3 y haga clic en Agregar 4.

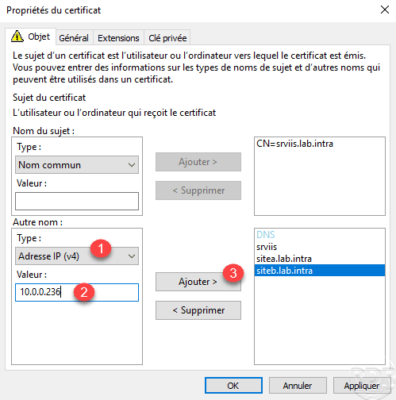

Como puede ver a continuación, es posible agregar varios nombres DNS. Agregaremos ahora una dirección IP, elegiremos el tipo Dirección IP (v4) 1, indicaremos la dirección IP 2 y pulsaremos en Agregar 3.

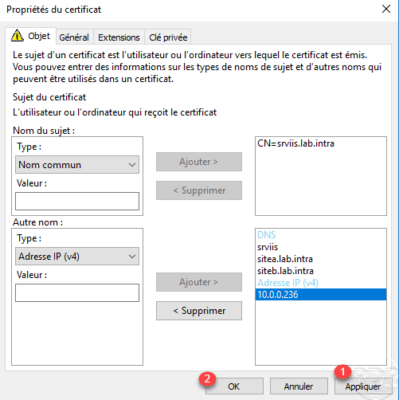

Ahora que se agregó la dirección IP, haga clic en Aplicar 1 y Aceptar 2 para validar la información del certificado.

Haga clic en Siguiente 1 para continuar con la solicitud.

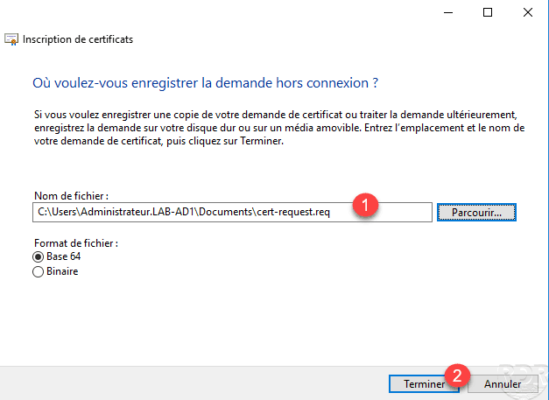

Indique la ubicación y el nombre del archivo 1 (CSR) para guardar la solicitud y haga clic en Finalizar 2.

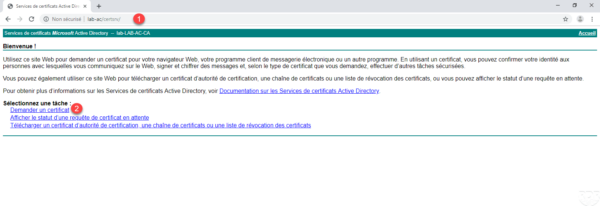

Se generó el archivo de solicitud, ahora debe enviar la solicitud a la autoridad de certificación empresarial. Abra un navegador de Internet e ingrese la URL http://nombre-servidor/certsrv/ 1. Haga clic en el enlace Solicitar un certificado 2.

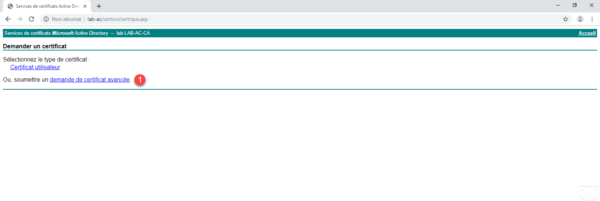

Haga clic en solicitud de certificado avanzada 1.

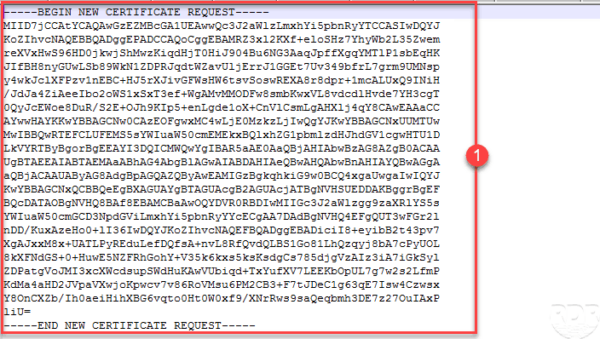

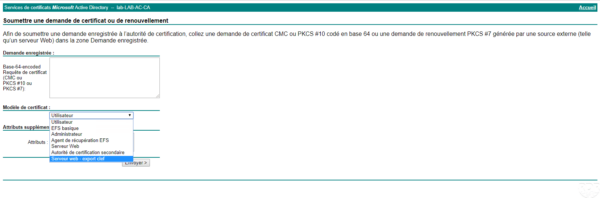

Abra el archivo de consulta con un editor de prueba y copie la cadena 1.

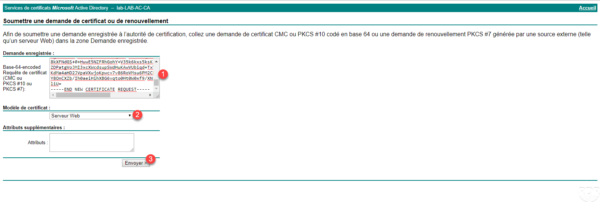

Pegue la solicitud 1 en el campo Solicitud guardada, elija la plantilla 2 y haga clic en Enviar 3.

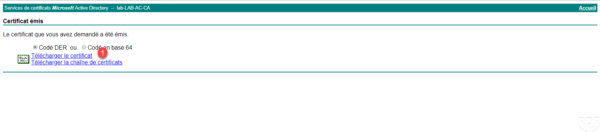

Recupere el certificado haciendo clic en Descargar certificado 1.

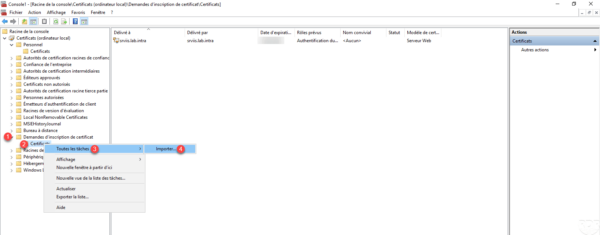

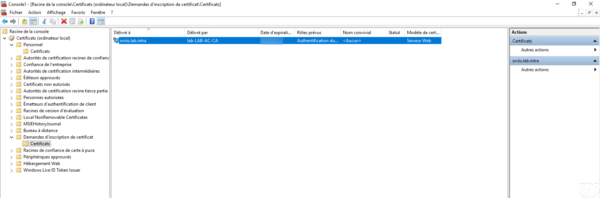

Regrese a la consola de Certificados, vaya a Solicitud de registro de certificado 1 / Certificados 2, haga clic derecho sobre él y luego Todas las tareas 3 / Importar 4.

Al iniciar el asistente, haga clic en Siguiente 1.

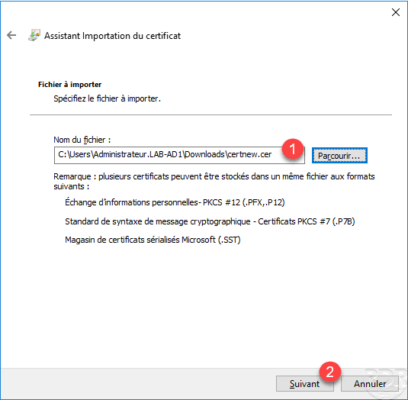

Seleccione el certificado descargado 1 y haga clic en Siguiente 2.

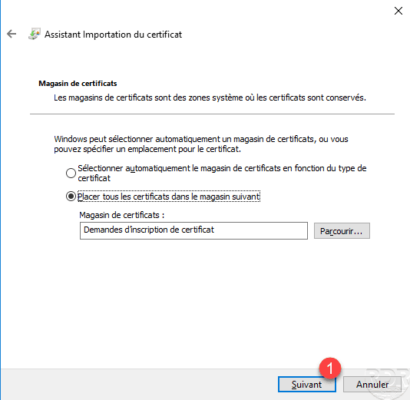

Sal de la tienda, haz clic en Siguiente 1.

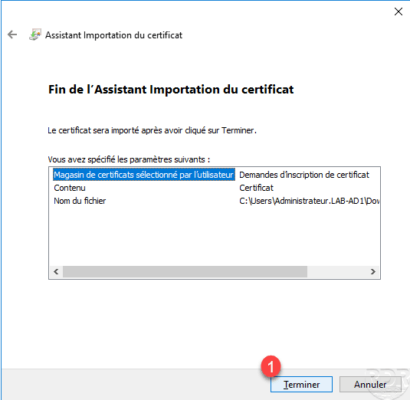

Haga clic en Finalizar 1 para finalizar la importación.

Se genera el certificado y vemos que fue emitido por la autoridad de certificación empresarial.

Ahora puede mover el certificado de la tienda a Personal.

No es posible por defecto exportar el certificado con su clave privada, se debe modificar el modelo.

Crear una plantilla de certificado

En esta parte veremos cómo crear una plantilla de certificado a partir de una plantilla existente, modificaremos la plantilla del servidor para poder exportar la clave privada para instalarla, por ejemplo, en un servidor IIS fuera del dominio.

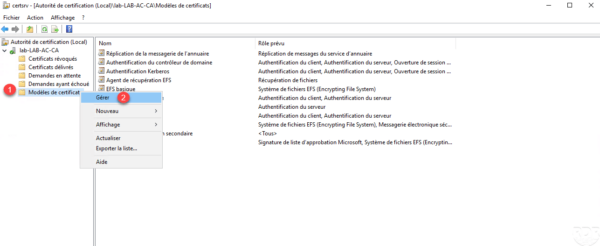

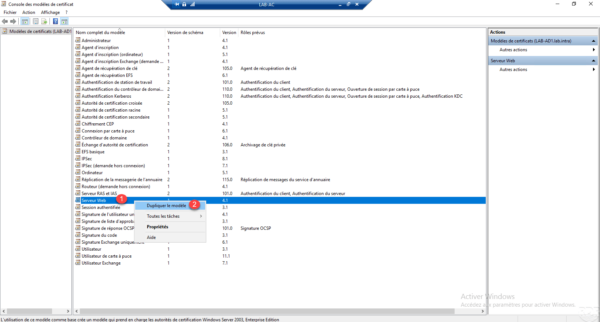

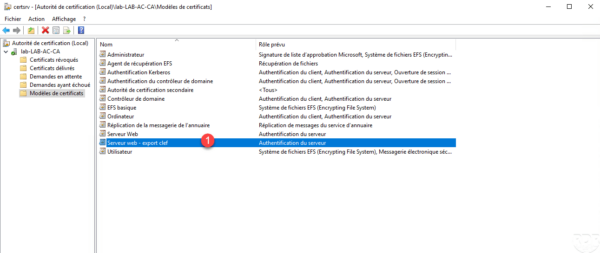

Abra la Consola de administración, haga clic con el botón derecho en el almacén de Plantillas de certificado 1 y haga clic en Administrar 2.

Haga clic derecho en la plantilla 1 y haga clic en Duplicar plantilla 2.

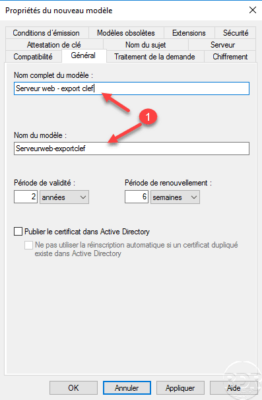

Nombra el modelo 1.

Aller sur l’onglet Traitement de la demande 1 et cocher la case Autoriser l’exportation de la clé privée 2.

Una vez configurada la plantilla, haga clic en Aplicar y Aceptar para guardar los cambios.

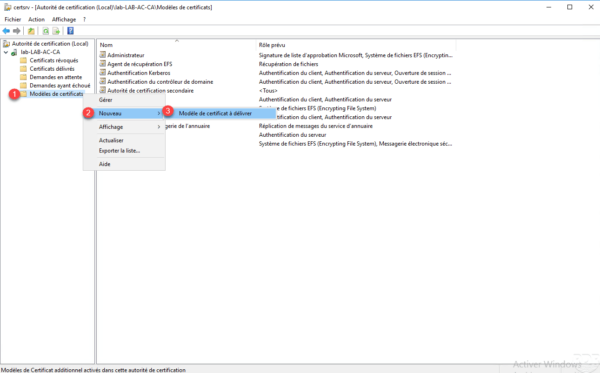

De regreso a la consola de administración de la autoridad de certificación, haga clic derecho en la carpeta Plantilla de certificado 1, luego vaya a Nuevo 2 y haga clic en Plantilla de certificado para emitir 3.

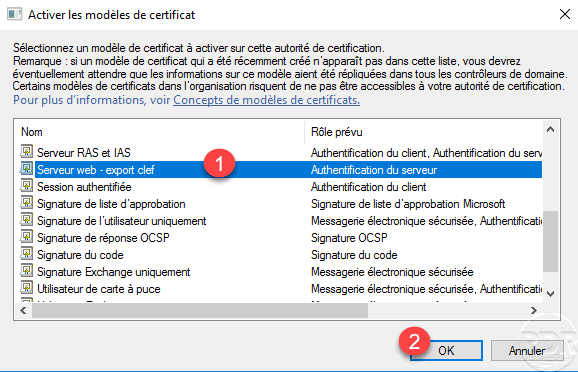

Seleccione el modelo 1 y haga clic en Aceptar 2.

El modelo se agrega a la lista 1.

También está disponible en solicitudes.

Registro automático de certificados de usuario y de computadora – AutoEnroll

En esta parte veremos cómo generar certificados automáticamente para estaciones de trabajo y computadoras del dominio mediante GPO.

Requisitos previos para la inscripción automática

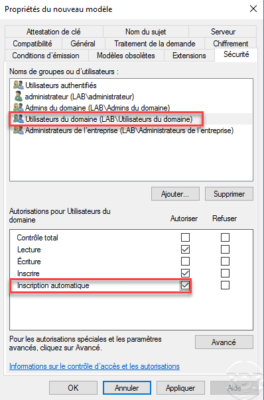

Pour les certificats utilisateurs quelques prérequis sont nécessaires pour que cela fonctionne.

Es necesario que se complete el campo de correo electrónico en Active Directory porque el certificado depende de él.

Cree una plantilla de certificado basada en la plantilla de Usuarios permitiendo la inscripción automática para los usuarios del dominio.

Política de grupo: GPO

Cree un nuevo GPO y colóquelo en la raíz del dominio para que afecte a todas las computadoras y usuarios.

Configuración de la computadora

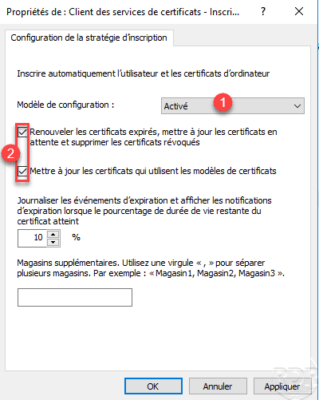

Habilitar el registro automático

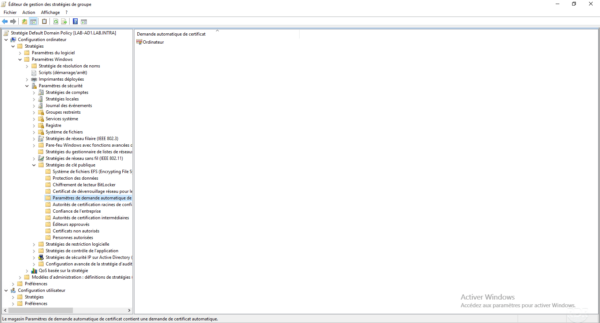

Configuración del Equipo / Políticas / Configuración de Windows / Configuración de Seguridad / Políticas de Clave Pública / Clientes de Servicios de Certificados – Inscripción Automática.

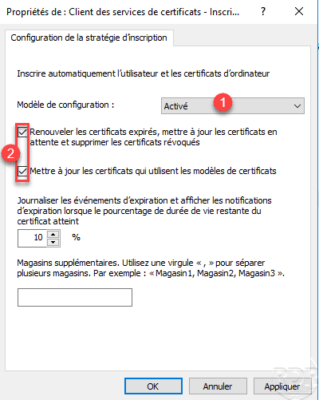

Active 1 el parámetro y marque ambas casillas 2.

Configurar la plantilla de certificado

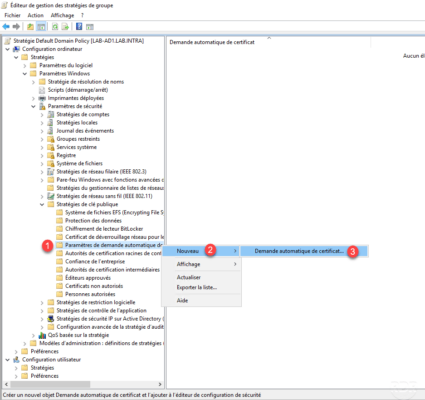

En Configuración del equipo / Políticas / Configuración de Windows / Configuración de seguridad / Políticas de clave pública, haga clic con el botón derecho en Configuración de solicitud automática de certificado 1, luego vaya a Nuevo 2 y haga clic en Solicitud automática de certificado 3.

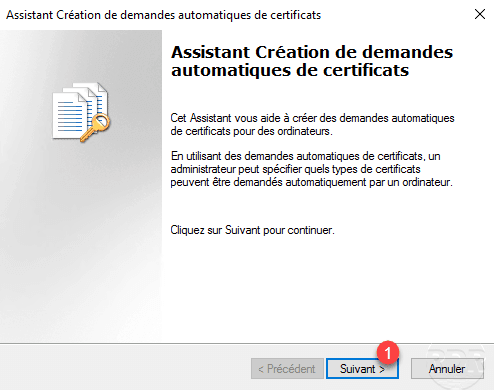

Al iniciar el asistente, haga clic en Siguiente 1.

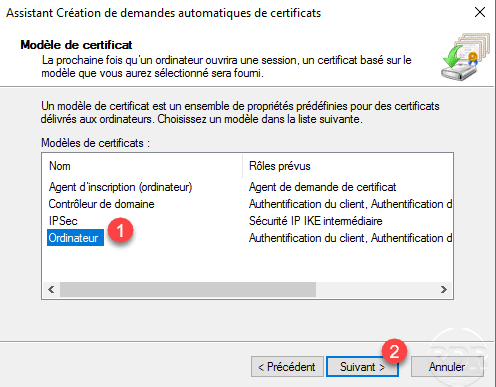

Elija el modelo de Computadora 1 y luego haga clic en Siguiente 2.

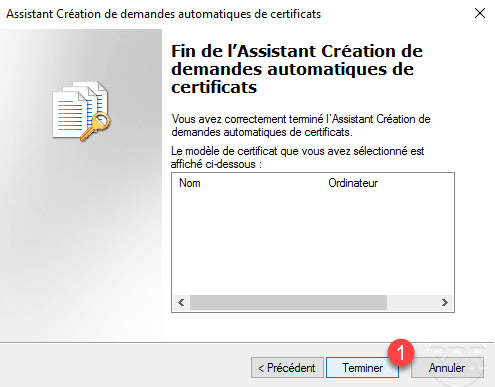

Haga clic en Finalizar 1 para salir del asistente y validar la configuración.

El modelo ha sido agregado a la solicitud automática.

Ajustes de usuario

Habilitar el registro automático

Configuración de Usuario / Políticas / Configuración de Windows / Configuración de Seguridad / Políticas de Clave Pública / Clientes de Servicios de Certificado – Inscripción Automática.

Active 1 el parámetro y marque ambas casillas 2.

Validar registro automático

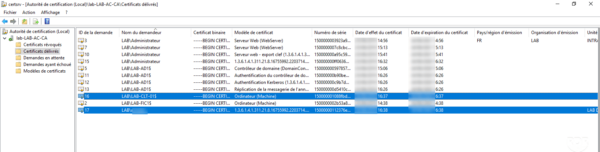

Sur un ordinateur membre du domaine, ouvrir une session et valider dans la console d’administration de l’autorité de certification d’entreprise dans le magasin Certificats délivrés que les certificats soient générés.

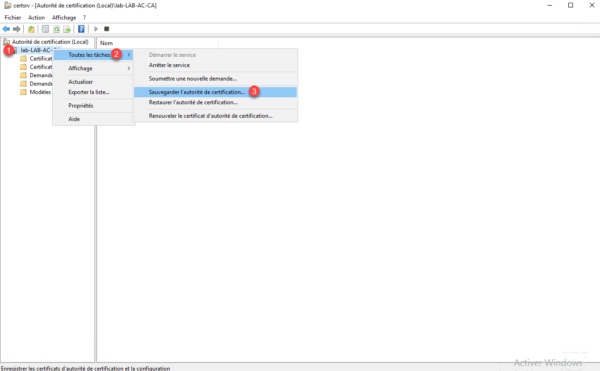

Guarde la autoridad de certificación

Desde la consola de administración, haga clic derecho en el servidor 1, vaya a Todas las tareas 2 y haga clic en Guardar autoridad de certificación 3.

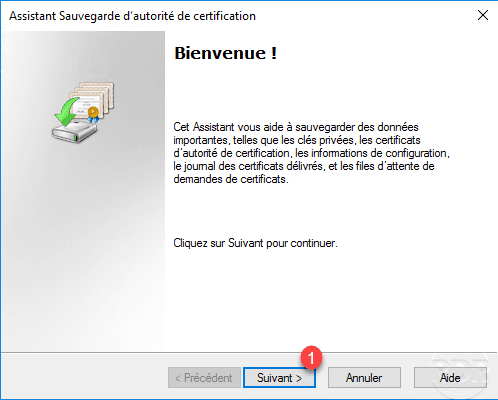

Al iniciar el asistente, haga clic en Siguiente 1.

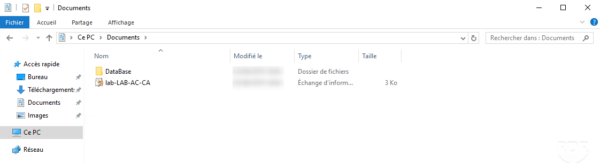

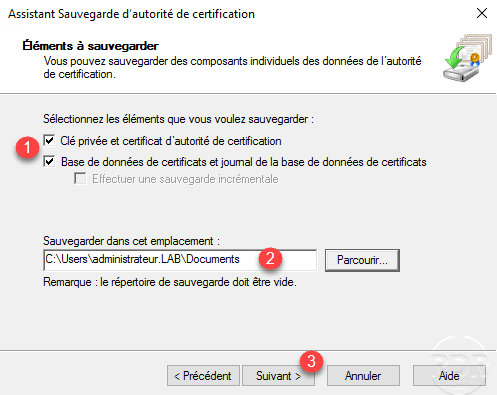

Seleccione los elementos 1 a guardar, indique la ubicación de guardado 2 y haga clic en Siguiente 3.

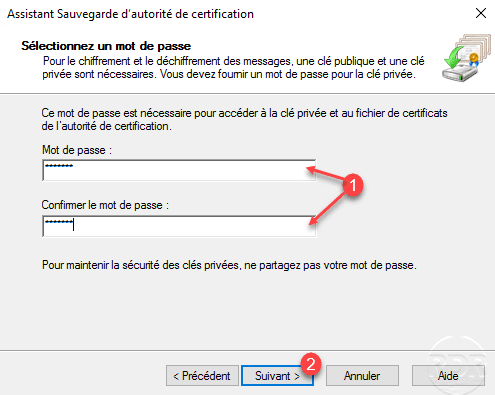

Ingrese una contraseña para acceder a la clave privada 1 y luego haga clic en Siguiente 2.

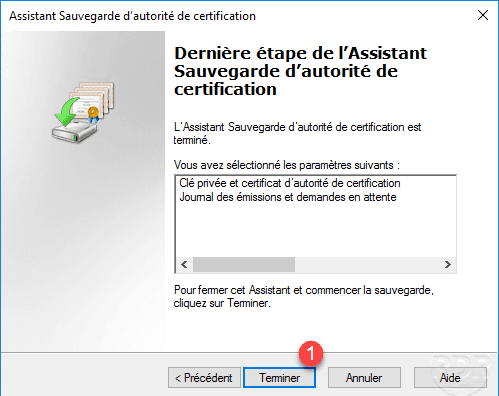

Haga clic en Finalizar 1 para cerrar el asistente y realizar la copia de seguridad.

Verifique que la copia de seguridad se haya realizado correctamente viendo los archivos.