Tabla de contenido

Introducción

En este tutorial veremos cómo definir estrategias de contraseñas en un directorio Directorio activo para cuentas de usuario.

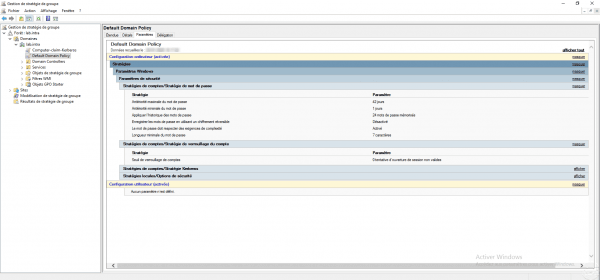

De forma predeterminada, la política de contraseñas se define en la Política de dominio predeterminada de GPO, que se aplica a todas las computadoras del dominio, lo que hace que la política sea idéntica para todos los usuarios.

Dependiendo de los usuarios, por razones de seguridad, puede requerirse una estrategia de contraseñas más compleja, por ejemplo, para los miembros del grupo de administradores del dominio.

Para esto utilizaremos Password Settings Object (PSO), que es un objeto de Active Directory que contiene una política de contraseñas que se puede aplicar a uno o más grupos de usuarios.

Las políticas de contraseña se configuran mediante la consola ADAC.

Cada política de contraseña tiene una prioridad; si un usuario tiene varias políticas de contraseña aplicables, se aplicará la política con la prioridad más baja.

Para ilustrar este tutorial, crearemos dos estrategias, la primera se aplicará al grupo Usuarios del Dominio con una prioridad de 99 y una segunda que se aplicará al grupo Grp_Users_IT el cual tendrá una prioridad de 98.

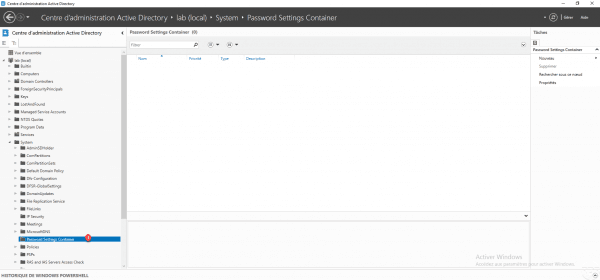

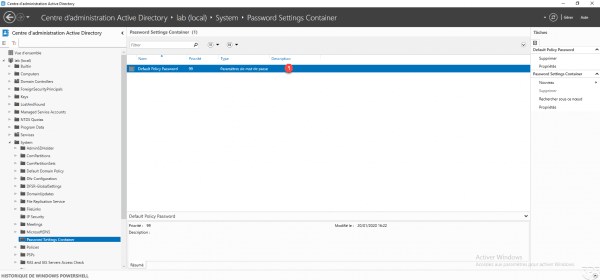

Las políticas (PSO) se almacenan en el Contenedor de configuración de contraseñas 1 (PSC) ubicado en: DOMINIO/Sistema

Las estrategias de contraseña también gestionan el bloqueo de la cuenta en caso de una contraseña incorrecta.

Crear una estrategia de contraseña

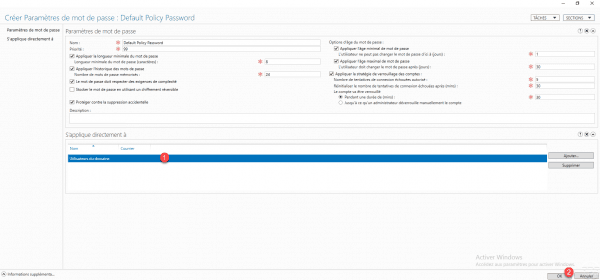

Desde el contenedor PSC, haga clic en Nuevo 1 y luego en Configuración de contraseña 2.

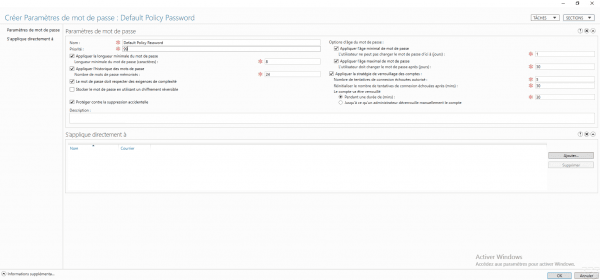

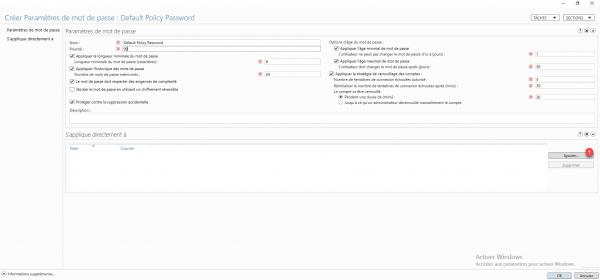

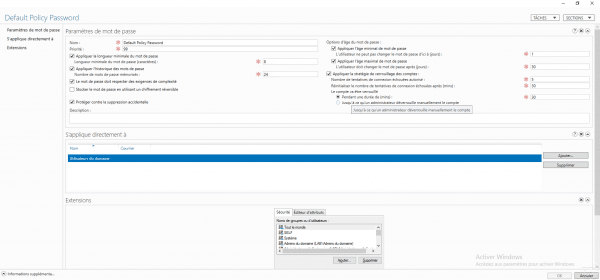

Configure los ajustes de la política de contraseñas rellenando los campos marcados con un asterisco (*). *.

| Campo | Comentario |

|---|---|

| Nombre | Nombre de la estrategia de contraseña |

| Prioridad | Peso para la aplicación de la estrategia, prima el menor. |

| Aplicar la longitud mínima de contraseña | Longitud mínima de caracteres de contraseña |

| Aplicar historial de contraseñas | Número de contraseñas guardadas que no se pueden reutilizar |

| La contraseña debe cumplir requisitos de complejidad | La contraseña debe contener 3 de los 4 tipos de caracteres disponibles. – Diminuto – Mayúscula – Cifra – Caracteres especiales |

| Aplicar la edad mínima de la contraseña | Duración mínima de la contraseña en días antes de que pueda cambiarse nuevamente |

| Aplicar la edad máxima de la contraseña | Vida útil máxima de la contraseña en días antes de su vencimiento y cambio forzado |

| Aplicar la estrategia de bloqueo de cuenta | Configuración del número de intentos fallidos de inicio de sesión y del tiempo de bloqueo. |

Ahora debes configurar a quién se aplicará el script, haz clic en Agregar 1.

Seleccione el(los) grupo(s) de usuarios 1 y haga clic en Aceptar 2.

Se agrega el grupo 1, haga clic en Aceptar 2 para crear la estrategia.

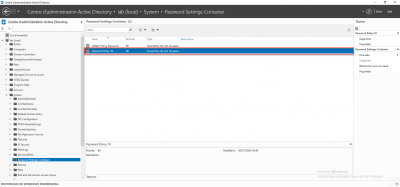

La estrategia 1 se agrega al contenedor.

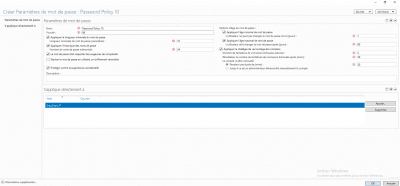

Crea una segunda estrategia

Esta sección es opcional, permite ilustrar el uso de varias estrategias de contraseñas.

Siguiendo el mismo procedimiento que la primera estrategia, la segunda estrategia tendrá una prioridad menor (98), una longitud de 10 y se aplica al grupo Grp_Users_IT.

En esta configuración, si un usuario es parte del grupo Grp_Users_IT, la contraseña debe tener 10 caracteres y, para los demás usuarios, la contraseña debe tener 7 caracteres.

Identificar la estrategia de contraseña que se aplica

Hay varias formas de identificar qué estrategia se está aplicando a un usuario o grupo.

Identificar la estrategia de contraseña de un usuario

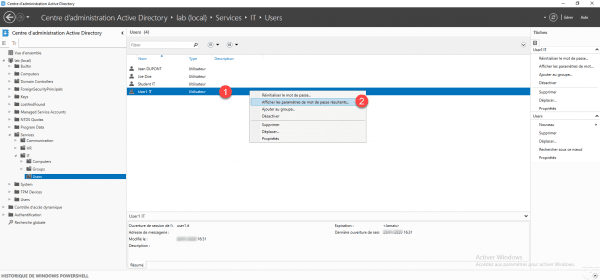

Aún desde la consola ADAC, haga clic derecho en el usuario 1 y haga clic en Mostrar configuración de contraseña resultante 2.

La estrategia de contraseña ahora está abierta:

Identificar la estrategia de contraseñas de un grupo

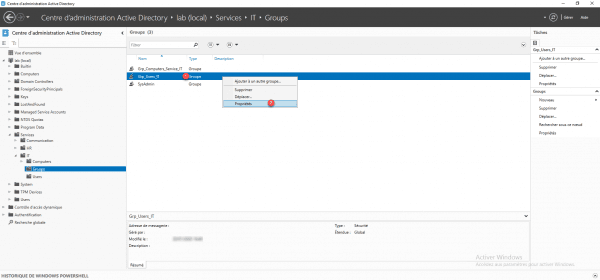

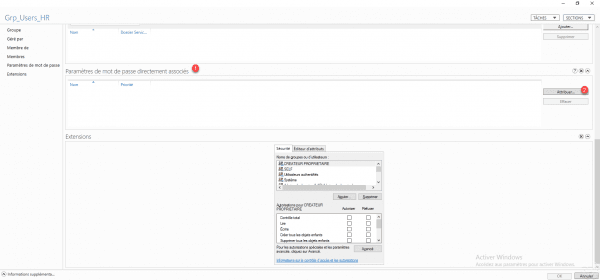

Haga clic derecho en el grupo 1 y haga clic en Propiedades 2.

Si una o más políticas de contraseña se aplican al grupo, se mostrarán en la sección Configuración de contraseña directamente asociada.

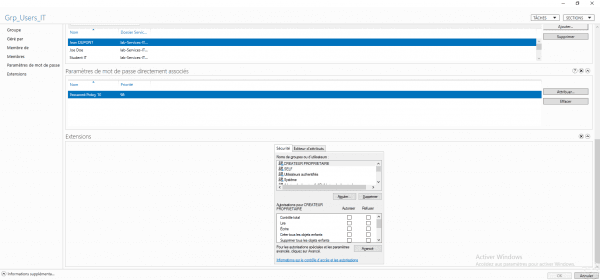

Asignar una política de contraseña existente a un grupo

Desde las propiedades de un grupo, vaya a la sección Configuración de contraseña asociada directamente 1 y haga clic en el botón Asignar 2.

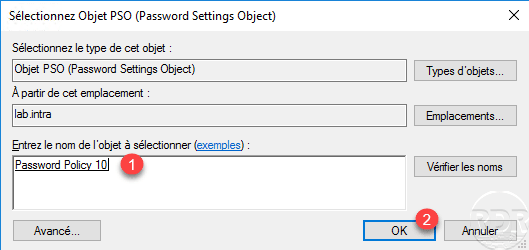

Seleccione el objeto PSO 1 para asignar y haga clic en Aceptar 2.

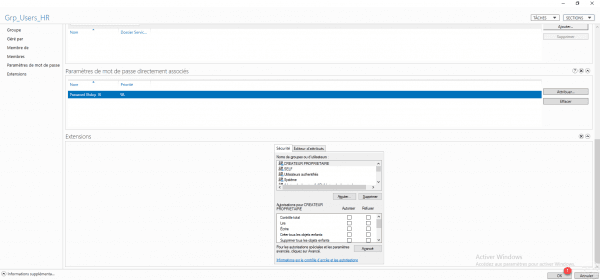

La estrategia se agrega al grupo, haga clic en Aceptar 1 para guardar la configuración.

Probar la aplicación de la política de contraseñas

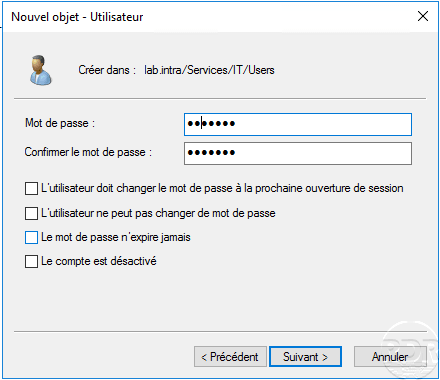

Para probar la aplicación de la política de contraseñas, es posible crear un usuario en Active Directory que no cumpla con las condiciones de PSO.

Como recordatorio, la política predeterminada definida por el GPO es de 7 caracteres y se ha creado una política de PSO que se aplica a todos los usuarios (usuarios del dominio) con un requisito de 8 caracteres.

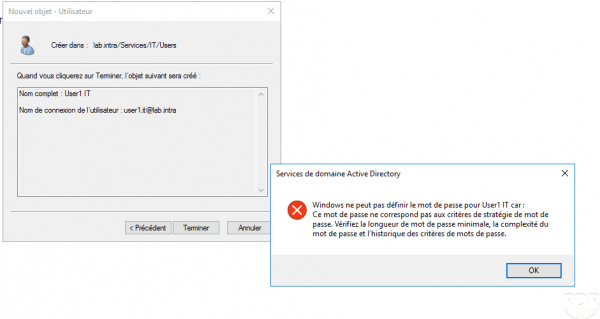

A continuación se muestra un nuevo usuario con una contraseña de 7 caracteres:

Al validar la creación del usuario, se muestra un mensaje de error indicando que la contraseña no cumple con los criterios.

Estrategias de contraseñas de PSO con PowerShell

Los PSO se pueden administrar con cmdlets de PowerShell.

el orden New-ADFineGrainedPasswordPolicy Permite la creación de una estrategia.

New-ADFineGrainedPasswordPolicy AdminsDuDomaine -ComplexityEnabled:$true -LockoutDuration:"00:45:00" -LockoutObservationWindow:"00:45:00" -LockoutThreshold:"0" -MaxPasswordAge:"24.00:00:00" -MinPasswordAge:"1.00:00:00" -MinPasswordLength:"12" -PasswordHistoryCount:"12" -Precedence:"1" -ReversibleEncryptionEnabled:$false -ProtectedFromAccidentalDeletion:$true

el orden Add-ADFineGrainedPasswordPolicySubject permite vincular la estrategia a un grupo o un usuario.

Add-ADFineGrainedPasswordPolicySubject DomainAdmins -Subjects "Group Name"Conclusión

El uso de Objetos de Configuración de Contraseña (PSO) en Active Directory ofrece una flexibilidad que la directiva de grupo tradicional no ofrece. Los Objetos de Directiva de Grupo (GPO) solo se aplican a los Objetos de Directiva de Grupo vinculados a unidades organizativas (OU), lo que limita la granularidad a ese nivel. Por otro lado, los PSO permiten dirigirse a usuarios o grupos específicos, incluso si no pertenecen a la misma OU, lo cual resulta especialmente útil en entornos complejos o segmentados.

Esto permite adaptar los requisitos de seguridad (longitud, complejidad, caducidad, bloqueo, etc.) al nivel de sensibilidad de las cuentas. Por ejemplo, las cuentas de administrador pueden tener restricciones más estrictas que las de usuario estándar. Al centralizar esta gestión en los PSO, se mejora la coherencia y la seguridad de los directorios, a la vez que se evita la proliferación de GPO inapropiadas.

Por lo tanto, los PSO son una herramienta esencial para los entornos de Active Directory modernos que requieren una gestión precisa, flexible y segura de las políticas de contraseñas.