In questo tutorial ti spiegherò come eliminare il server header su Nginx ma non solo…

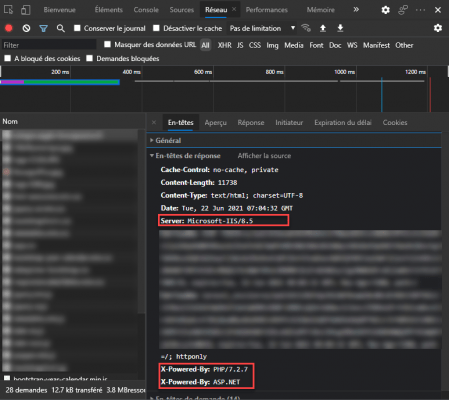

Come puoi vedere nello screenshot qui sotto, nella risposta possiamo vedere il server: Microsoft-IIS/8.5 e la versione di PHP e ASP con le intestazioni X-Powered-By.

Per rimuovere il server di intestazione, utilizzeremo il modulo http-headers-more-filter.

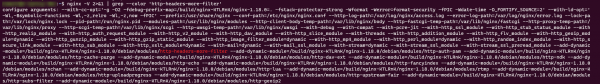

Verificare che il modulo sia presente:

nginx -V 2>&1 | grep --color 'http-headers-more-filter'

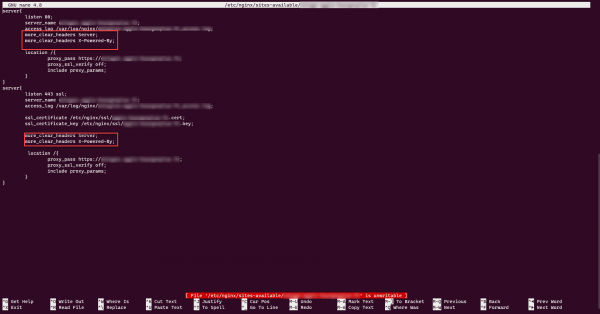

Per rimuovere le intestazioni, aggiungi le seguenti istruzioni alla configurazione dell’host virtuale per rimuovere le informazioni nel blocco server{}.

more_clear_headers Server;

more_clear_headers X-Powered-By;

Salvare la configurazione e ricaricare la configurazione.

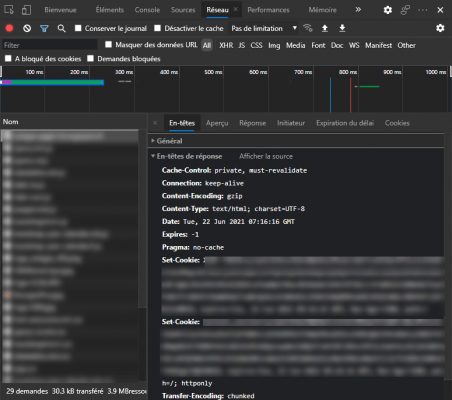

sudo systemctl reload nginxOra le informazioni del server e di X-Powered-By non vengono più inviate al client.

Perché rimuovere il server e le intestazioni X-Powered-By?

La risposta è abbastanza semplice: ridurre le informazioni inviate su Internet in modo da non rivelare agli “hacker” il tipo di server web e sistema operativo, riducendo così il rischio di sfruttamento di un difetto soprattutto se il server e i componenti non sono aggiornati.