In questo tutorial spiegherò come configurare un’autorità di certificazione aziendale collegata a un Active Directory a differenza dell’autorità di certificazione autonoma.

Questo tipo di autorità di certificazione consente di automatizzare la generazione dei certificati con invio diretto alla CA. Per emettere automaticamente certificati di computer e utenti, ad esempio, per proteggere l’accesso VPN con Windows NPS.

Ad un’autorità di certificazione aziendale puoi anche richiedere certificati per server web, firewall per decrittografia SSL, firma del codice, ecc.

Sommario

Prerequisiti

Un server Windows:

- Iscritto al dominio

- Con un indirizzo IP fisso

Il ruolo Servizi certificati Active Directory non deve essere installato in un controller di dominio. Si consiglia di dedicare un server a questo ruolo

Installazione del ruolo Servizi certificati Active Directory

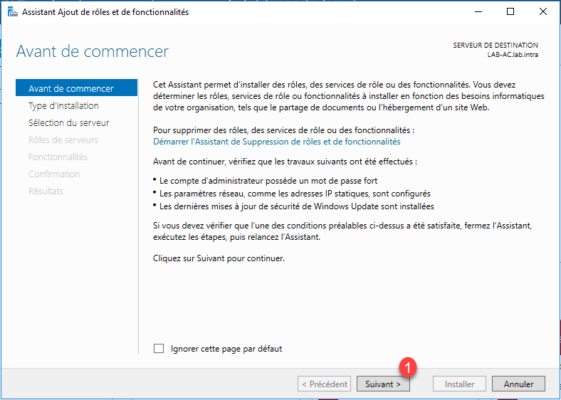

Dal server manager, avviare la procedura guidata di installazione facendo clic su Aggiungi ruoli funzionalità 1.

Quando si avvia la procedura guidata, fare clic su Avanti 1.

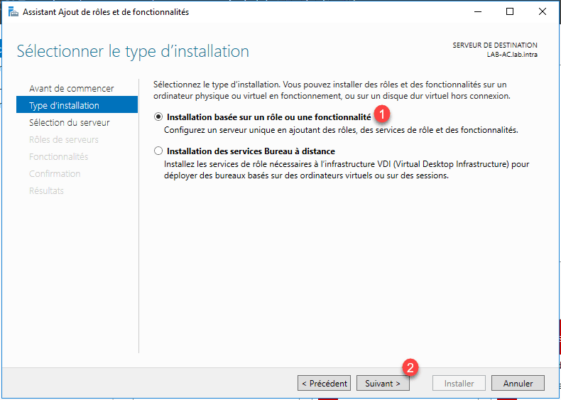

Scegliere l’opzione Installazione in base a un ruolo o funzionalità 1 quindi fare clic su Avanti 2.

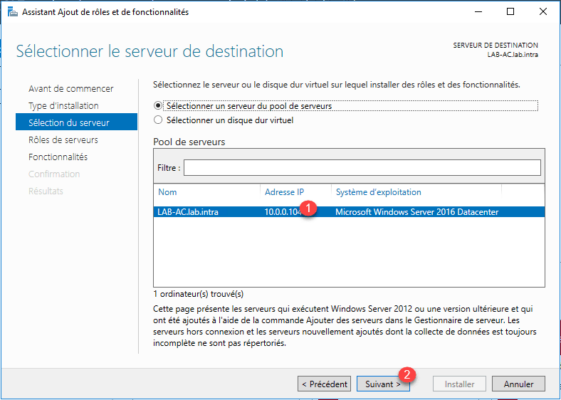

Selezionare il server 1 dove deve essere effettuata l’installazione del ruolo AD CS e fare clic su Avanti 2.

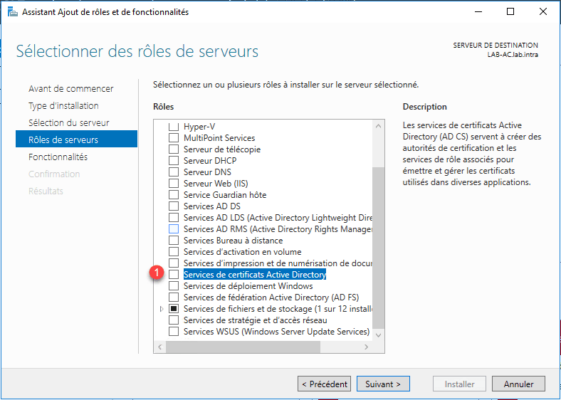

Seleziona la casella per il ruolo Server certificati Active Directory 1.

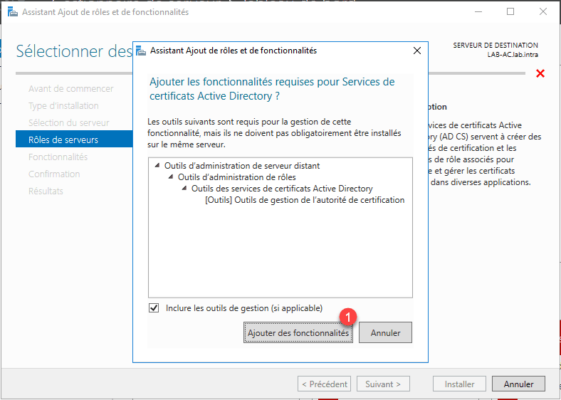

Fare clic su Aggiungi funzionalità 1 per aggiungere strumenti amministrativi.

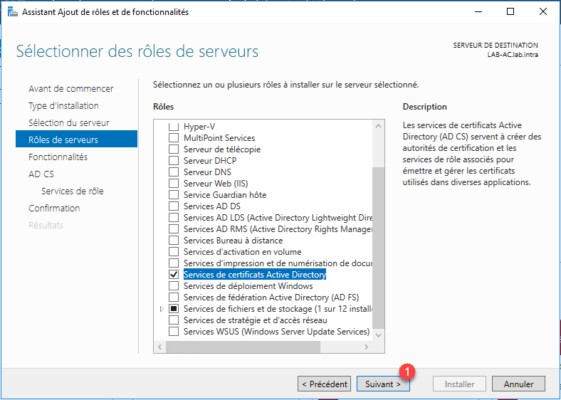

Con il ruolo Servizi certificati Active Directory selezionato, fare clic su Avanti 1.

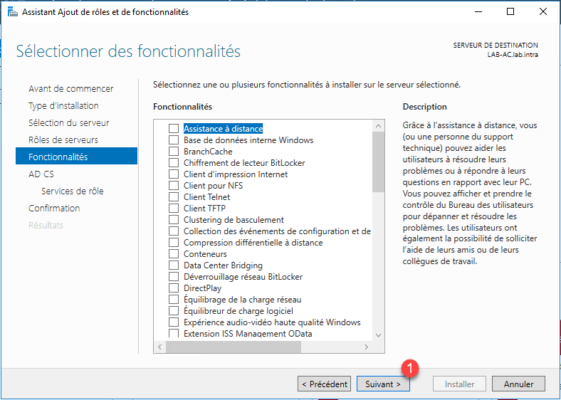

Saltare l’elenco delle funzionalità facendo clic su Avanti 1.

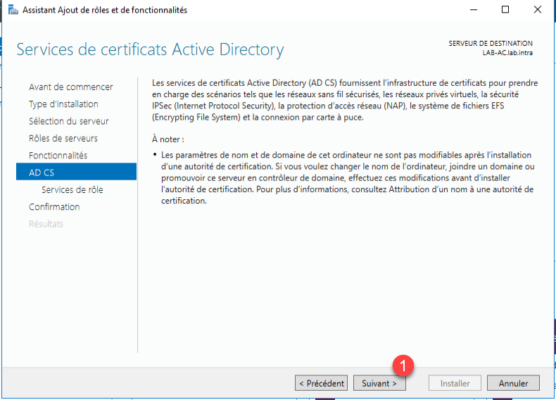

Viene visualizzato un riepilogo del ruolo Servizi certificati Active Directory, fare clic su Avanti 1.

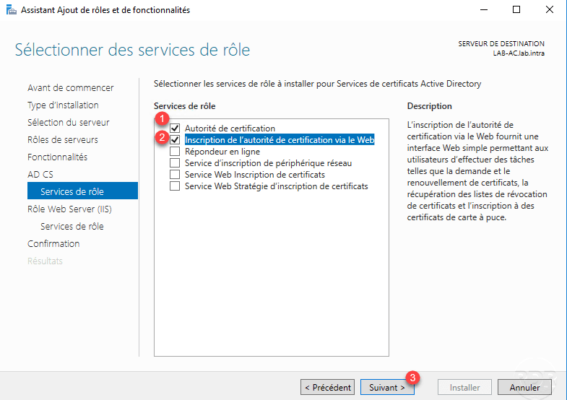

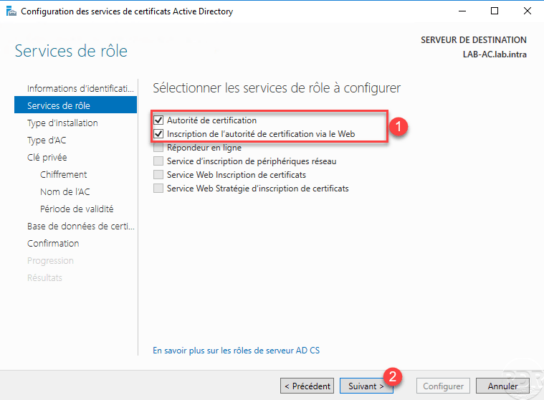

Controllare i servizi Autorità di certificazione 1 e Registrazione Autorità di certificazione tramite Web 2 quindi fare clic su Avanti 3.

Il servizio di Certification Authority ci consentirà di generare certificati, la registrazione via web consentirà all’utente di richiedere certificati utilizzando un’interfaccia grafica in un browser.

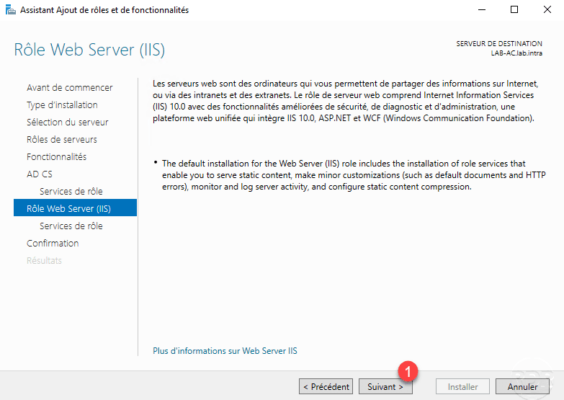

La registrazione Web si basa sul ruolo IIS, fare clic su Avanti 1 per ignorare il riepilogo del ruolo IIS.

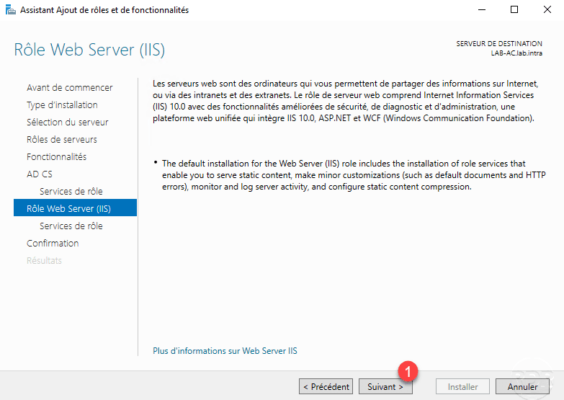

Fare clic su Avanti 1 per convalidare i servizi che verranno installati per IIS.

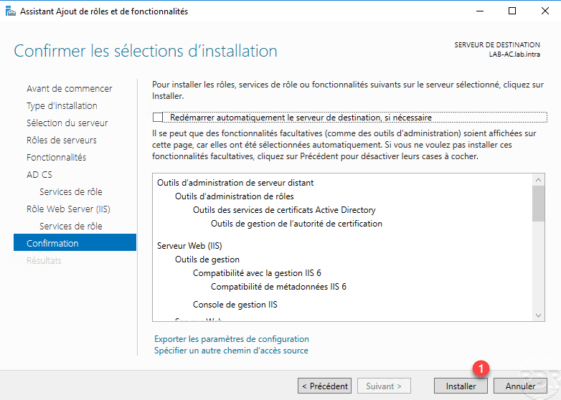

Confermare l’installazione facendo clic su Installa 1.

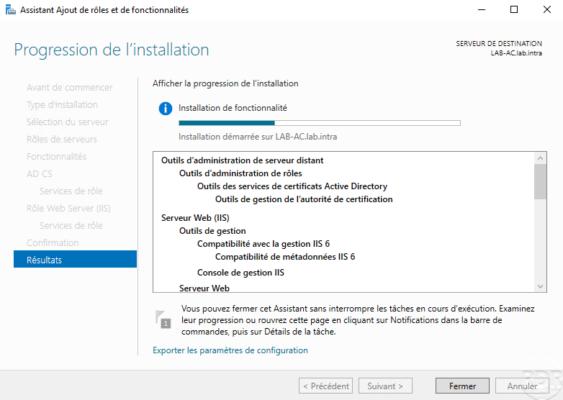

Attendi durante l’installazione…

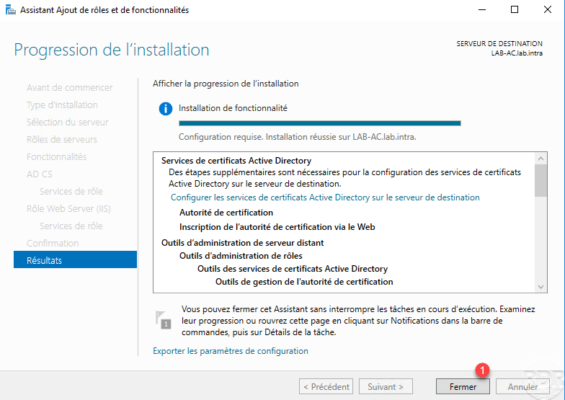

Una volta completata l’installazione, uscire dalla procedura guidata facendo clic su Chiudi 1.

Configurazione dell’autorità di certificazione

Maintenant que le rôle AD CS est installé sur le serveur, nous allons configurer le service pour qu’il soit autorité de certification d’entreprise.

Dal Server Manager, fare clic sull’icona di notifica quindi su Configura servizi certificati Active Directory 1 per aprire la procedura guidata di configurazione.

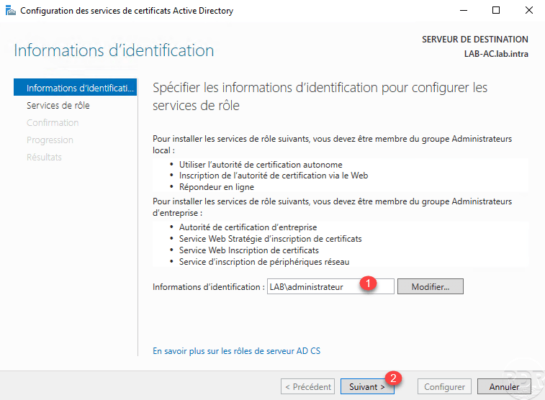

Indiquer le compte utilisateur 1 pour la configuration puis cliquer sur Suivant 2.

Per configurare una CA aziendale collegata ad Active Directory, l’account deve essere membro del gruppo Amministratori aziendali.

Controllare i due servizi 1 che sono stati installati quindi fare clic su Avanti 2.

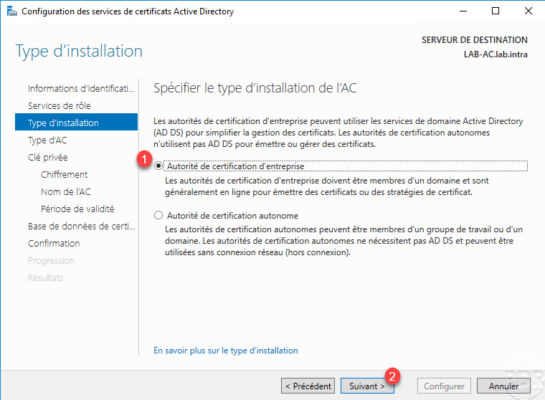

Scegliere il tipo di autorità di certificazione aziendale 1 e fare clic su Avanti 2.

A differenza di una CA autonoma che può essere offline, il server CA aziendale deve rimanere acceso.

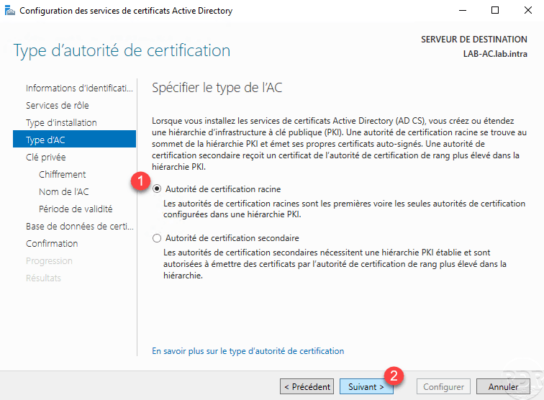

Scegliere l’opzione Autorità di certificazione radice 1 e fare clic su Avanti 2.

Se disponi di un’autorità di certificazione autonoma e desideri impostare una gerarchia PKI, devi scegliere l’opzione Autorità di certificazione secondaria. Dopo la configurazione, ti verrà richiesto di creare utilizzando l’autorità root.

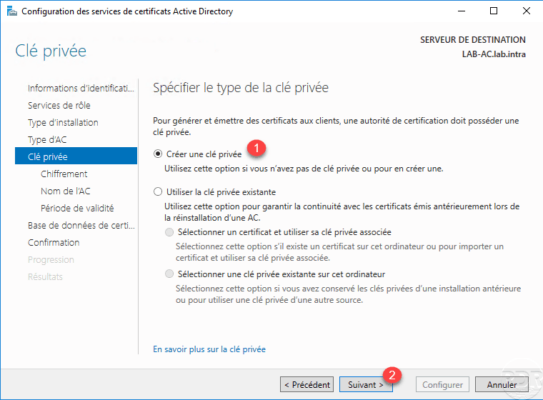

Selezionare Crea chiave privata 1 e fare clic su Avanti 2.

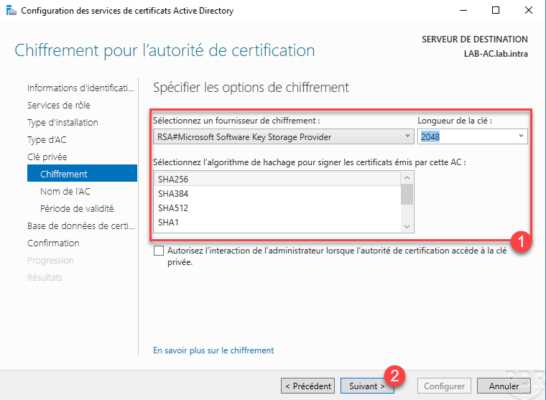

Configurare la crittografia della chiave 1 quindi fare clic su Avanti 2.

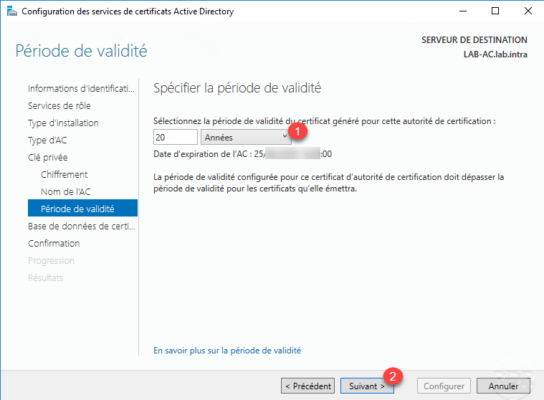

Configurare il periodo di validità 1 e fare clic su Avanti 2.

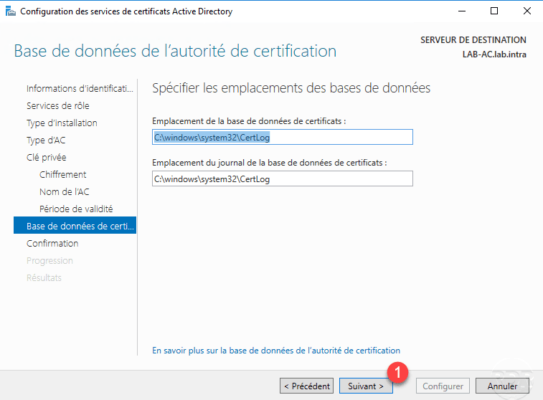

Se necessario, modificare la posizione dei database e fare clic su Avanti 1.

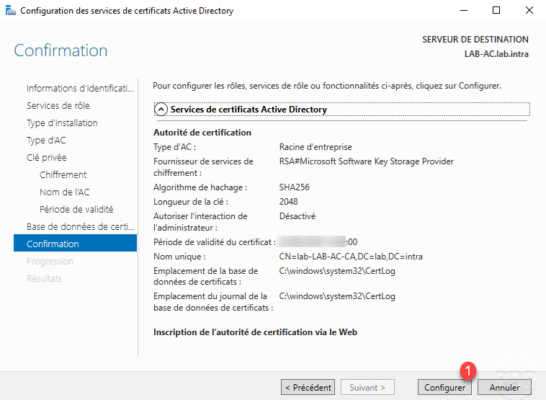

Convalidare le informazioni e fare clic su Configura 1.

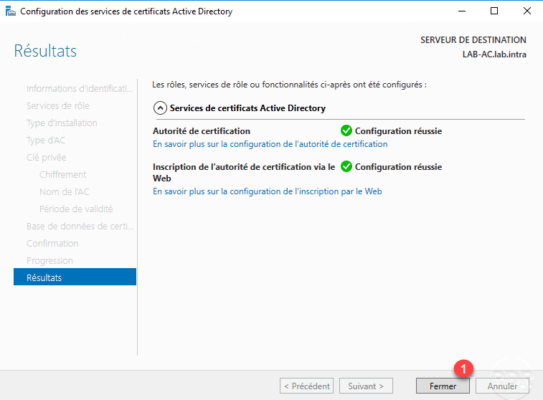

Una volta completata la configurazione, fare clic su Chiudi 1 per uscire dalla procedura guidata.

Amministrazione dell’autorità

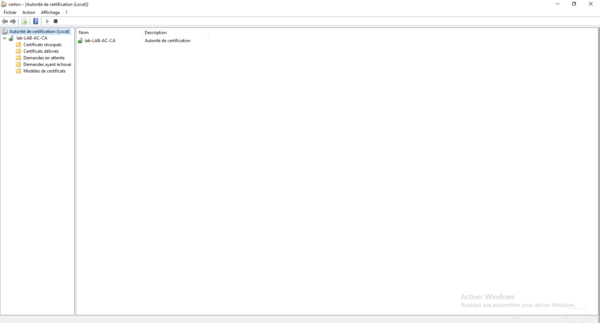

Sul server in cui è installato il ruolo è disponibile una console dell’Autorità di certificazione.

La console di amministrazione dell’autorità di certificazione presenta diverse cartelle che conterranno i certificati e i modelli.

Torneremo più in dettaglio sui diversi file seguendo il tutorial durante le diverse manipolazioni.

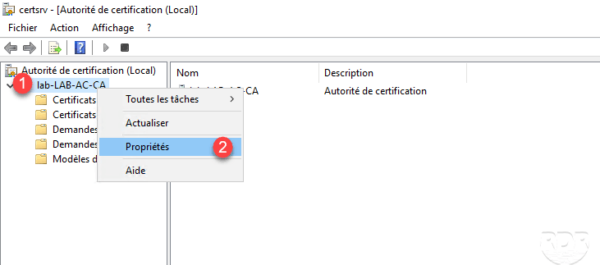

Per accedere alle impostazioni del servizio, fare clic con il tasto destro sul server 1 quindi fare clic su Proprietà 2.

Le due schede, salvo casi particolari che vengono modificate regolarmente, sono:

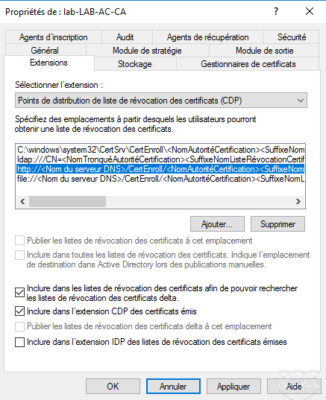

Estensioni: che consente di configurare le posizioni di revoca dei certificati.

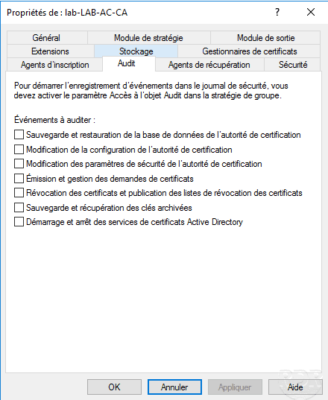

Audit: che permette di attivare la registrazione degli eventi.

Esportare e installare il certificato dell’autorità

Prima di iniziare a generare certificati con l’autorità di certificazione, è necessario esportare il certificato per installarlo sui computer del dominio. Installando il certificato sui computer si evita di visualizzare il messaggio di errore nei browser Internet e si consente il funzionamento di servizi come gateway RDS, VPN SSTP, ecc.

Certificato dell’autorità di esportazione

Accedi alla console mmc certlm disponibile in diversi modi.

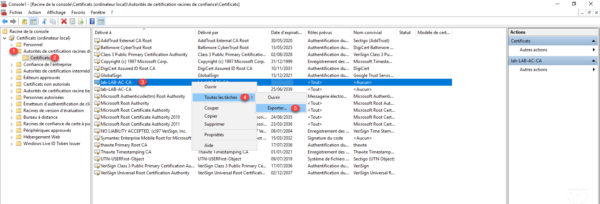

Nella console, vai su Autorità di certificazione radice attendibile 1 quindi su Certificati 2 e cerca questa dell’autorità. Fare clic destro su di esso 3 e andare su Tutte le attività 4 / Esporta 5.

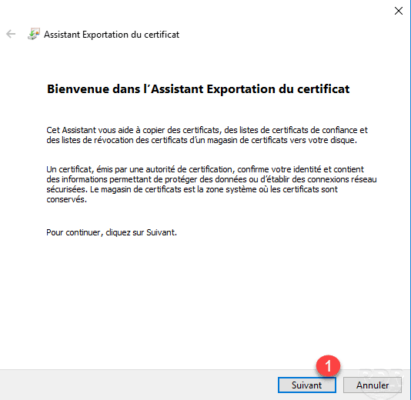

Quando si avvia la procedura guidata di esportazione, fare clic su Avanti 1.

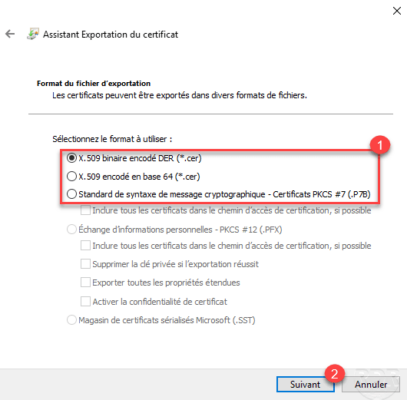

Scegli il formato di esportazione 1 e fai clic su Avanti 2.

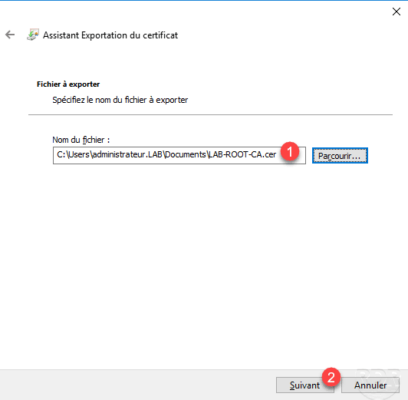

Indicare il percorso e il nome del file di esportazione del certificato 1 e fare clic su Avanti 2.

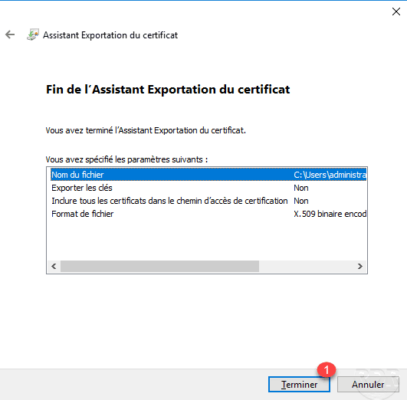

Fare clic su Fine 1 per chiudere la procedura guidata.

Viene visualizzato un messaggio che indica che l’esportazione è andata a buon fine, fare clic su OK 1 per chiuderla.

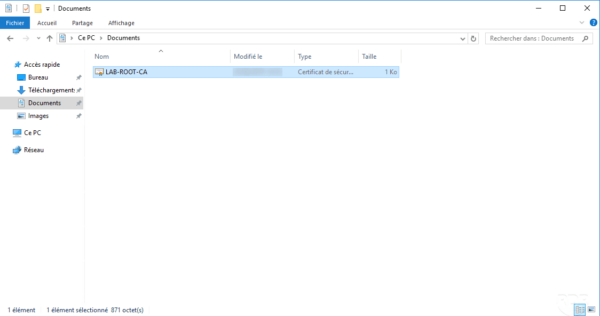

Il certificato viene esportato.

Installare manualmente il certificato sui computer del dominio

Ora che abbiamo visto come esportare il certificato radice dalla CA, vedremo come importarlo manualmente su un computer non di dominio.

Informazioni

Nel caso di un’autorità di certificazione aziendale (collegata a un dominio Active Directory), il certificato radice viene distribuito automaticamente ai computer nel dominio, quindi non c’è nulla da fare.

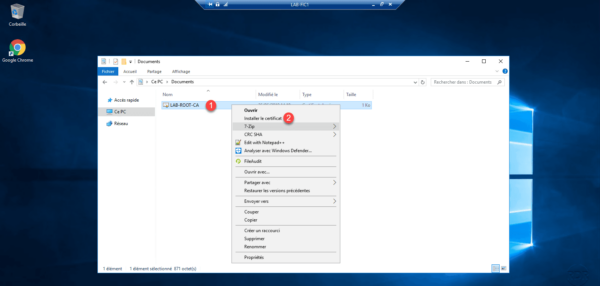

Copiare il file su un computer dove dovrà essere installato, cliccarci sopra con il tasto destro 1 e cliccare su Installa certificato 2.

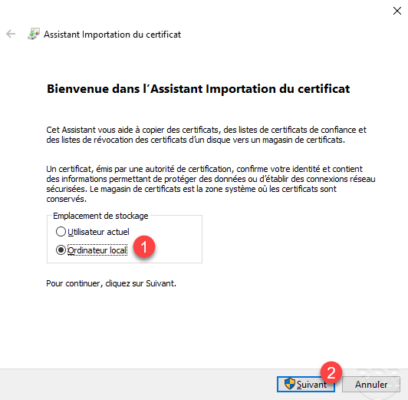

Viene avviata una procedura guidata per eseguire l’importazione, scegliere la posizione del computer locale 1 e fare clic su Avanti 2.

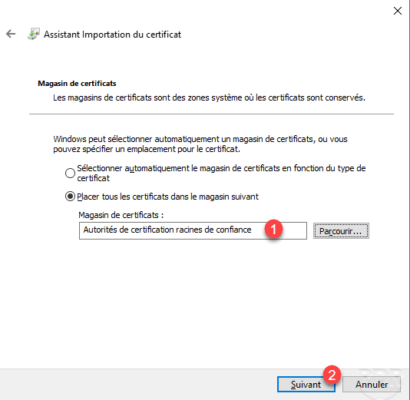

Selezionare l’archivio Autorità di certificazione radice attendibili 1 e fare clic su Avanti 2.

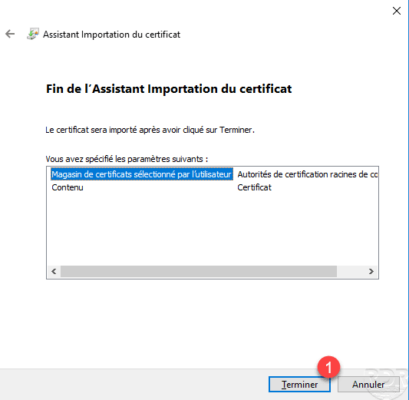

Fare clic su Fine 1 per importare il certificato.

Viene visualizzato un messaggio che indica che l’importazione è riuscita, fare clic su OK 1.

Il computer ora può utilizzare i certificati che provengono dall’autorità di certificazione aziendale.

Se necessario, è possibile utilizzare un Criterio di gruppo (GPO) per distribuire un certificato ai computer del dominio; questo può essere utilizzato per distribuire un certificato radice da un’autorità autonoma, ad esempio, o da un altro dominio AD.

Richiedere un certificato all’autorità di certificazione

Genera un certificato dalla console Certificati

In questa parte vedremo come richiedere un certificato dalla console Certificati MMC di un computer membro del dominio Active Directory. L’account utilizzato è un membro del gruppo Domain Admins.

Per illustrare il tutorial, genereremo un certificato informatico che verrà utilizzato per le connessioni Desktop remoto.

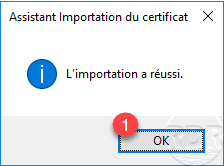

Sulla console, vai alla cartella Personale 1 e fai clic con il tasto destro nell’area centrale e vai su Tutte le attività 2 e fai clic su Richiedi un nuovo certificato 3.

Quando si avvia la procedura guidata, fare clic su Avanti 1.

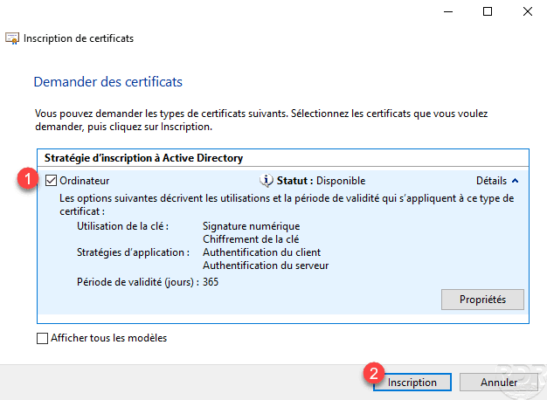

Selezionare il modello di certificato Computer 1 quindi fare clic su Registrazione 2.

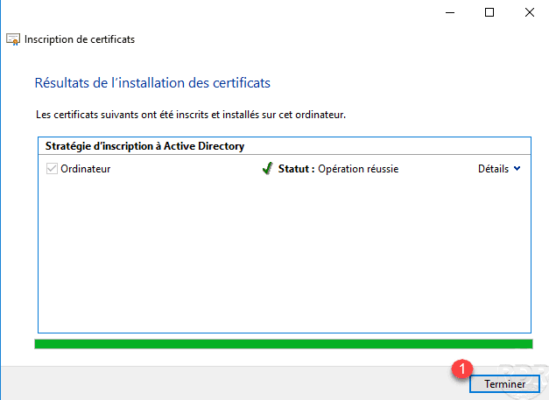

Il certificato è stato generato, fare clic su Fine 1.

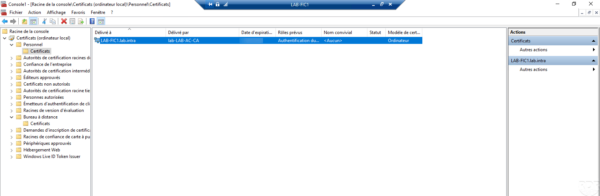

Il certificato è ora disponibile nello store.

Copia/incolla per inserirlo nell’archivio Desktop remoto 1 ed elimina il certificato autofirmato dal server.

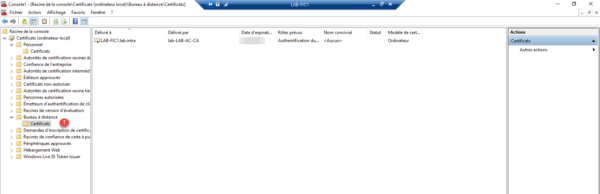

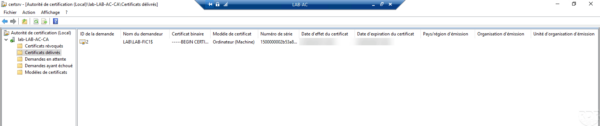

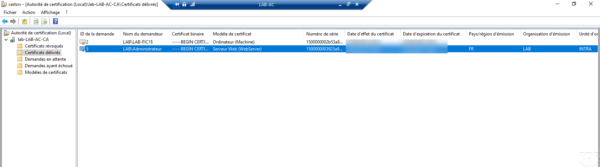

È possibile vedere il certificato generato sull’autorità di certificazione dalla console di amministrazione nella cartella Certificati emessi.

Per utilizzare il certificato, è necessario effettuare questo ordine :wmic /namespace:\rootcimv2TerminalServices PATH Win32_TSGeneralSetting Set SSLCertificateSHA1Hash="<certificate thumbprint>"

Richiedere il certificato da IIS

In questa parte vedremo come richiedere un certificato di dominio utilizzando la console IIS. Per contattare l’autorità di certificazione aziendale, il server deve essere membro del dominio.

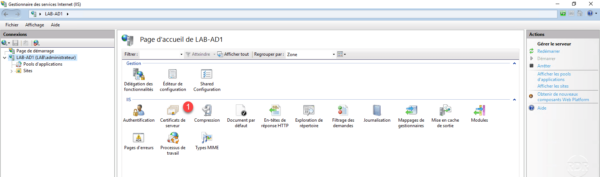

Dalla console IIS di un server, fare clic su Certificati server 1.

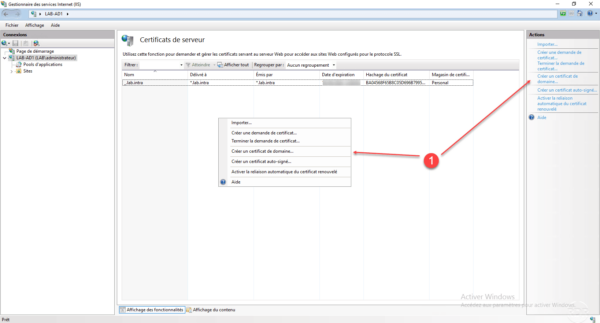

Fare clic con il tasto destro nell’area dei certificati e fare clic su Crea certificato di dominio 1 o accedere al menu Azioni.

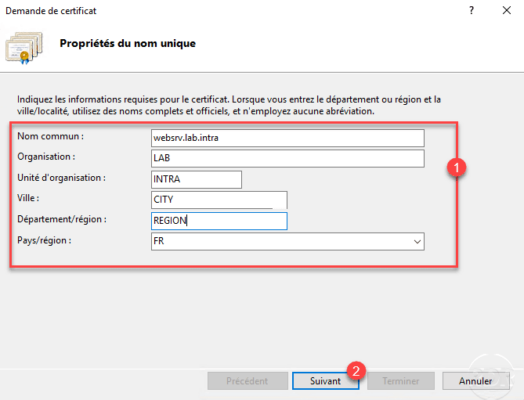

Immettere le informazioni sul certificato 1, il nome comune contiene l’indirizzo che identificherà. È possibile creare un certificato per un altro dominio. Fare clic su Avanti 2.

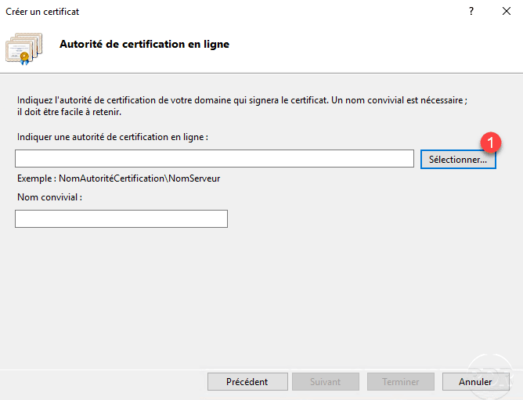

Bisogna ora scegliere l’ente di certificazione aziendale, cliccare su Seleziona 1.

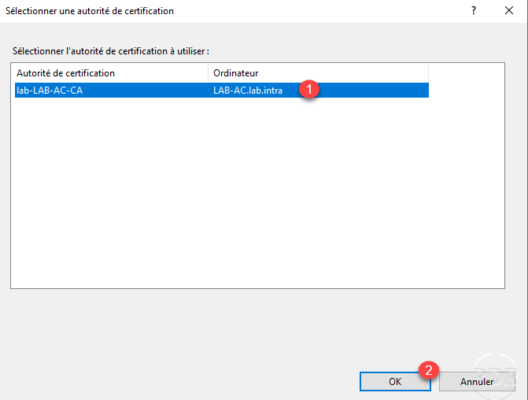

Scegliere l’autorità 1 e fare clic su OK 2.

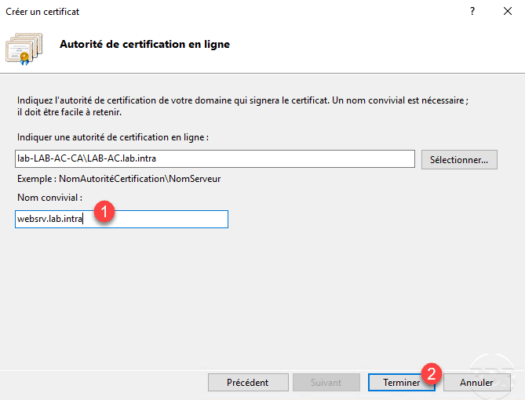

Con l’autorità selezionata, immettere il nome descrittivo del server 1 e fare clic su Fine 2.

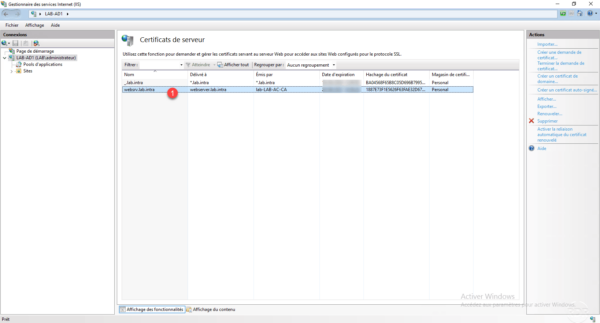

Il certificato 1 viene generato ed è disponibile in IIS.

Il certificato è disponibile anche nell’archivio dei certificati emessi dall’autorità di certificazione.

Effettua una richiesta di certificato personalizzato

Ora che abbiamo visto come effettuare richieste di certificato per computer e siti Web in IIS, vedremo ora come effettuare una richiesta di certificato personalizzato con più nomi DNS e indirizzi IP.

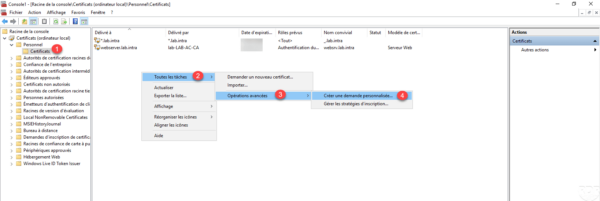

Dalla console Certificati di un computer membro del dominio, vai alla cartella Personale/Certificati 1. Fare clic con il tasto destro nell’area di visualizzazione e andare su Tutte le attività 2 / Operazioni avanzate 3 e fare clic su Crea richiesta personalizzata 4.

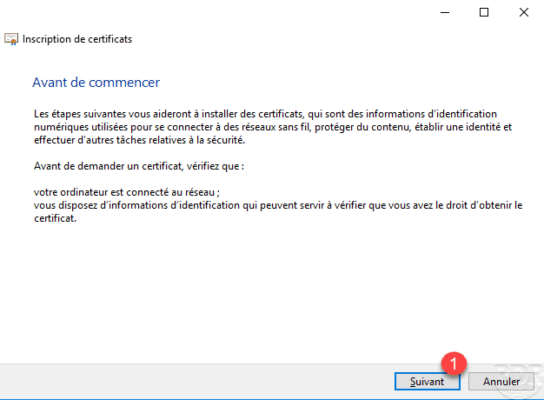

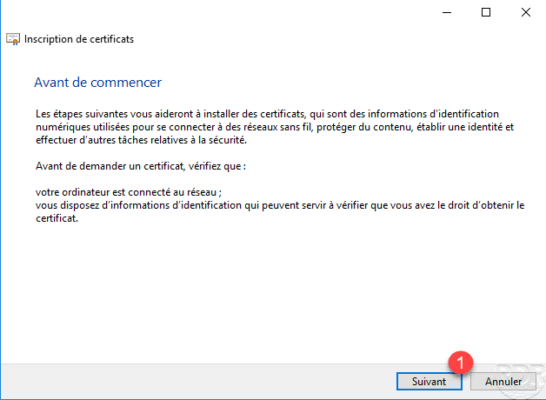

Quando si avvia la procedura guidata, fare clic su Avanti 1.

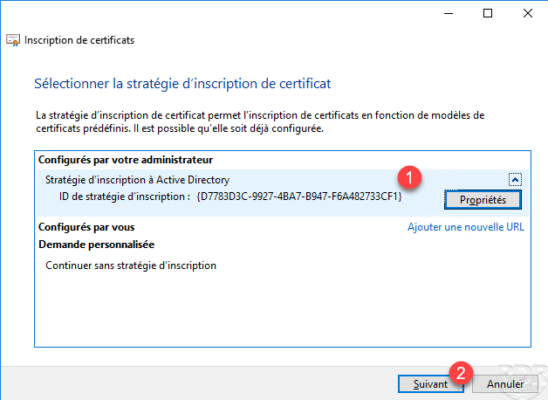

Selezionare il criterio di registrazione di Active Directory 1 quindi fare clic su Avanti 2.

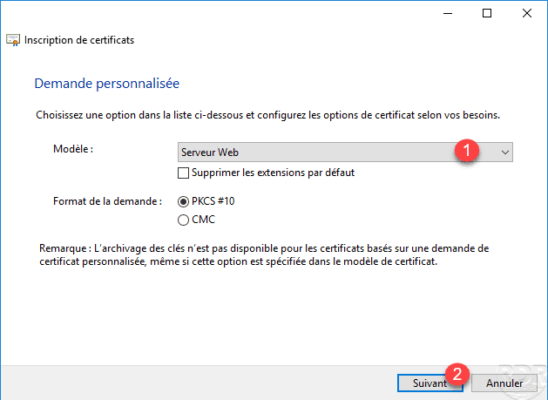

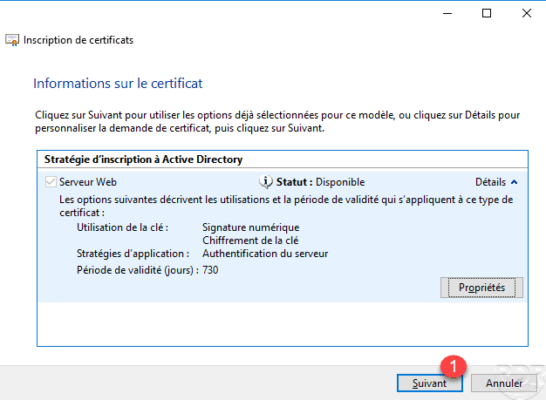

Scegliere il modello 1 (Web Server) e cliccare su Avanti 2.

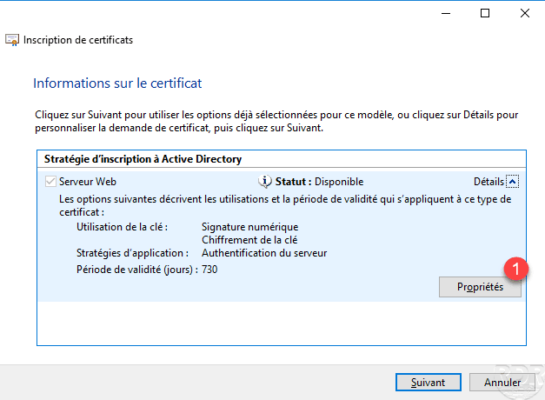

Viene visualizzato un riepilogo del modello di certificato, fare clic su Proprietà 1.

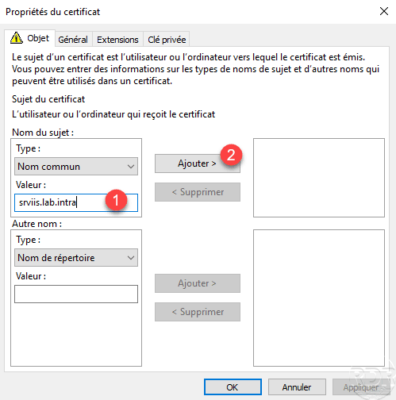

Configurare il nome comune del certificato 1 e fare clic su Aggiungi 2.

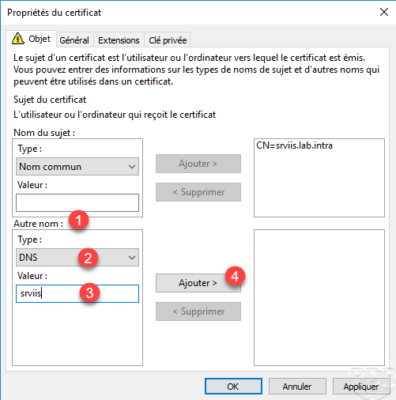

Ora che il nome comune è stato aggiunto, nella sezione Nome alternativo 1, scegli il tipo DNS 2, inserisci il nome desiderato 3 e fai clic su Aggiungi 4.

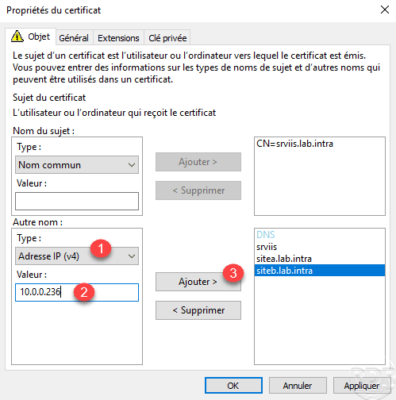

Come puoi vedere di seguito, è possibile aggiungere più nomi DNS. Aggiungeremo ora un indirizzo IP, sceglieremo il tipo Indirizzo IP (v4) 1, indicheremo l’indirizzo IP 2 e faremo clic su Aggiungi 3.

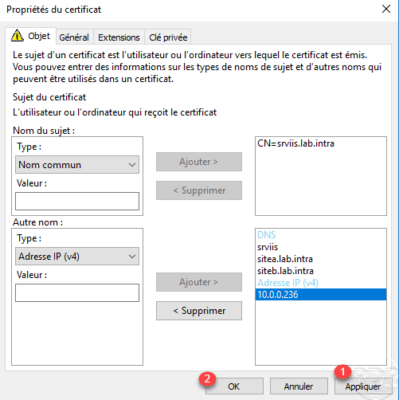

Ora che l’indirizzo IP è stato aggiunto, fare clic su Applica 1 e OK 2 per convalidare le informazioni sul certificato.

Fare clic su Avanti 1 per continuare la richiesta.

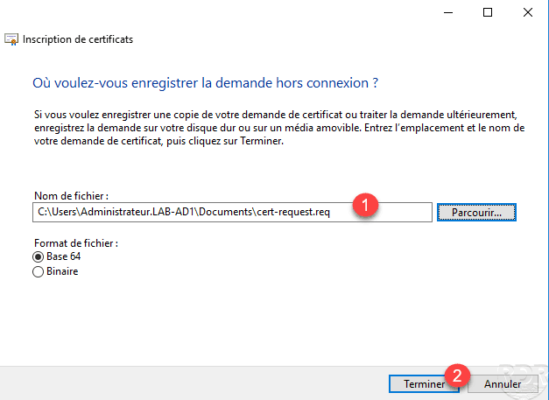

Indicare il percorso e il nome del file 1 (CSR) per salvare la richiesta e fare clic su Fine 2.

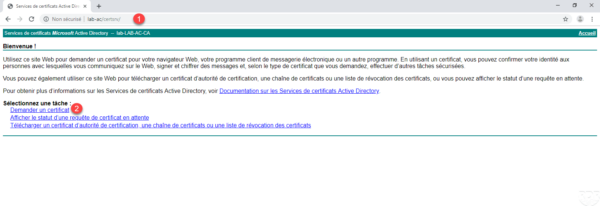

Il file di richiesta è stato generato, ora è necessario inviare la richiesta all’autorità di certificazione aziendale. Aprire un browser Internet e immettere l’URL http://nome-server/certsrv/ 1. Fare clic sul collegamento Richiedi un certificato 2.

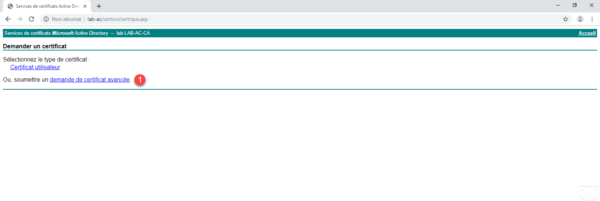

Fare clic sulla richiesta avanzata di certificato 1.

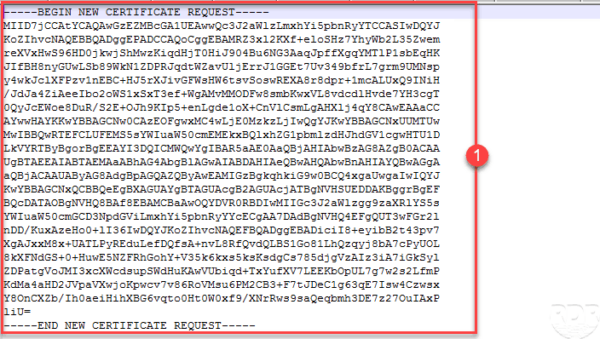

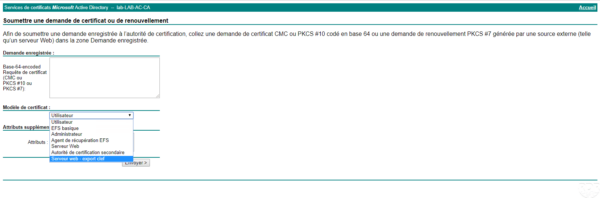

Apri il file di query con un editor di test e copia la stringa 1.

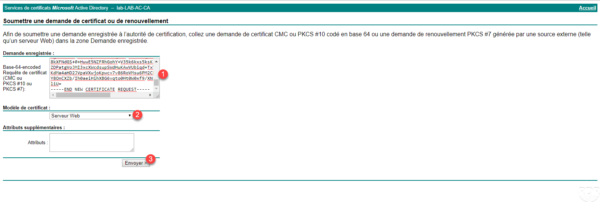

Incolla la richiesta 1 nel campo Richiesta salvata, scegli il modello 2 e clicca su Invia 3.

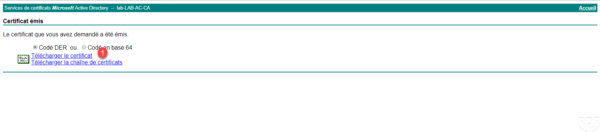

Recuperare il certificato facendo clic su Scarica certificato 1.

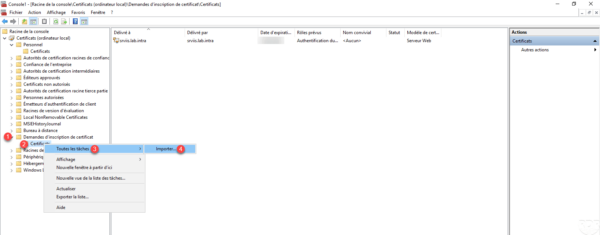

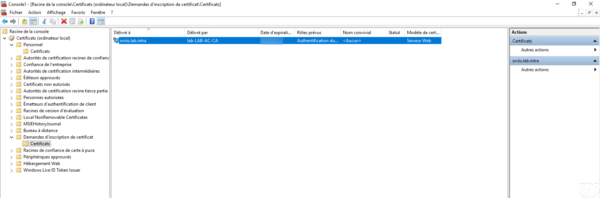

Torna alla console Certificati, vai su Richiesta di registrazione certificato 1 / Certificati 2, fai clic con il pulsante destro del mouse su di esso, quindi Tutte le attività 3 / Importa 4.

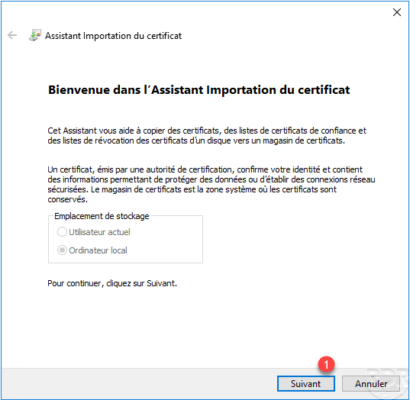

Quando si avvia la procedura guidata, fare clic su Avanti 1.

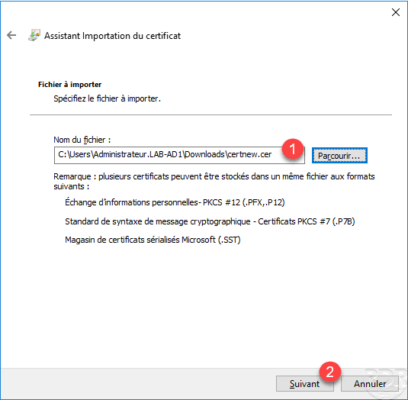

Selezionare il certificato scaricato 1 e fare clic su Avanti 2.

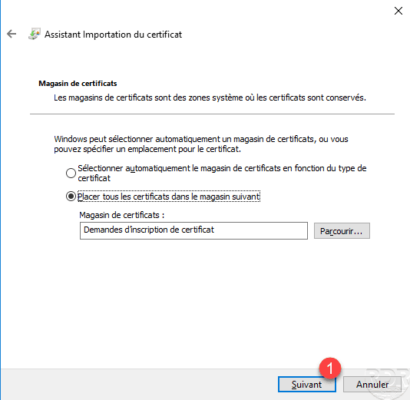

Uscire dal negozio, fare clic su Avanti 1.

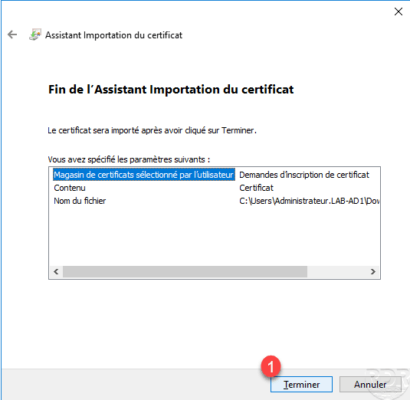

Fare clic su Fine 1 per completare l’importazione.

Il certificato viene generato e vediamo che è stato emesso dall’autorità di certificazione aziendale.

Ora puoi spostare il certificato del negozio su Personale.

Di default non è possibile esportare il certificato con la sua chiave privata, è necessario modificare il modello.

Crea un modello di certificato

In questa parte vedremo come creare un modello di certificato partendo da un modello esistente, modificheremo il modello del server in modo da poter esportare la chiave privata per installarla, ad esempio, su un server IIS esterno al dominio.

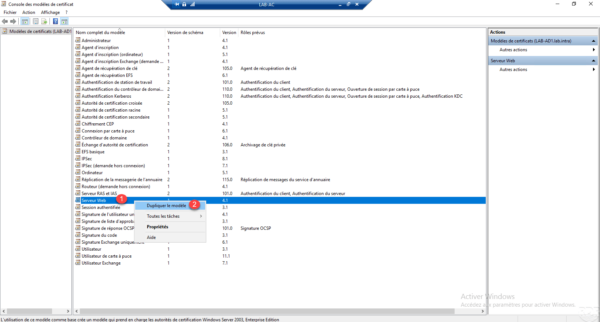

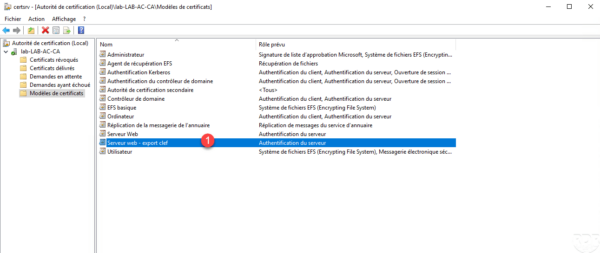

Apri la Console di amministrazione, fai clic con il pulsante destro del mouse sull’archivio Modelli di certificato 1 e fai clic su Gestisci 2.

Fare clic con il tasto destro sul modello 1 e fare clic su Duplica modello 2.

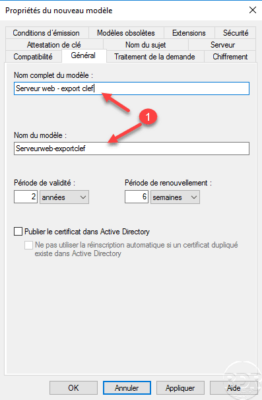

Assegna un nome al modello 1.

Vai alla scheda Elaborazione richiesta 1 e seleziona la casella Consenti esportazione della chiave privata 2.

Una volta configurato il modello, fare clic su Applica e OK per salvare le modifiche.

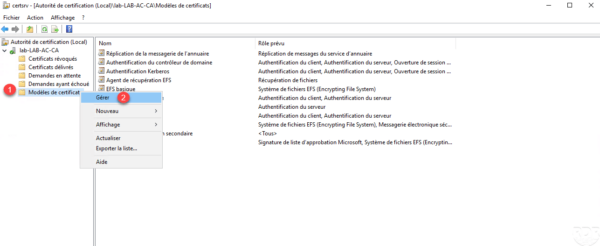

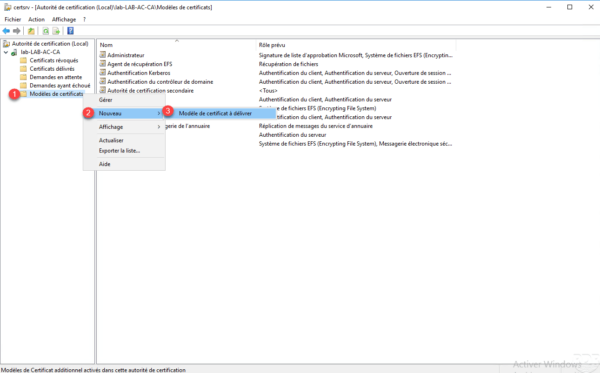

Tornando alla console di amministrazione dell’autorità di certificazione, fare clic con il pulsante destro del mouse sulla cartella Modello di certificato 1, quindi andare su Nuovo 2 e fare clic su Modello di certificato per emettere 3 .

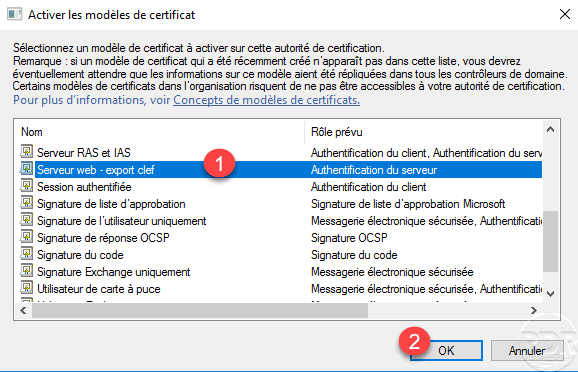

Selezionare il modello 1 e fare clic su OK 2.

Il modello viene aggiunto all’elenco 1.

È disponibile anche nelle richieste.

Registrazione automatica dei certificati utente e computer – AutoEnroll

In questa parte vedremo come generare automaticamente i certificati per postazioni di lavoro e computer del dominio tramite GPO.

Prerequisiti per la registrazione automatica

Per i certificati utente, sono necessari alcuni prerequisiti affinché funzioni.

È necessario che il campo email nell’Active Directory sia compilato perché il certificato si basa su di esso.

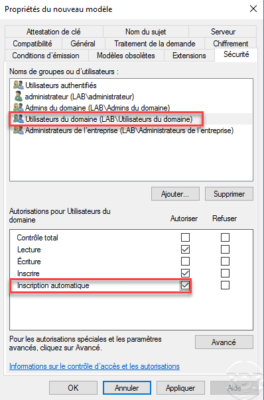

Crea un modello di certificato basato sul modello Utenti consentendo la registrazione automatica per gli utenti del dominio.

Criteri di gruppo: oggetto Criteri di gruppo

Crea un nuovo oggetto Criteri di gruppo e posizionalo nella radice del dominio per influenzare tutti i computer e gli utenti.

Impostazioni del computer

Abilitazione della registrazione automatica

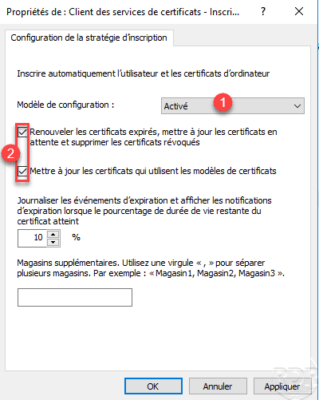

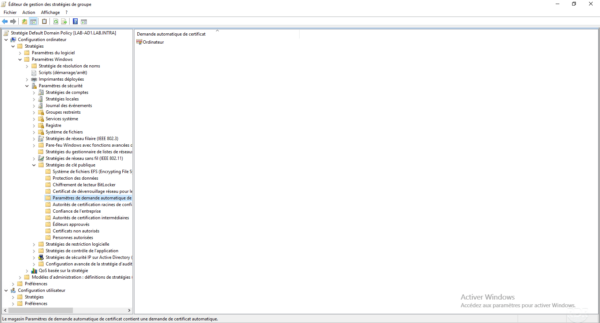

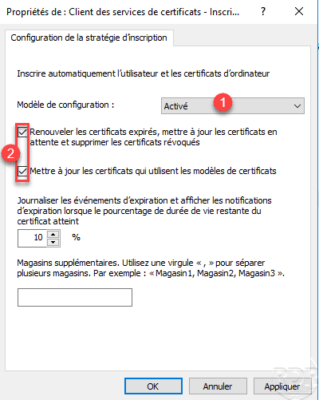

Configurazione computer/Criteri/Impostazioni di Windows/Impostazioni di sicurezza/Criteri chiave pubblica/Client di Servizi certificati – Registrazione automatica.

Attivare 1 il parametro e selezionare entrambe le caselle 2.

Configurazione del modello di certificato

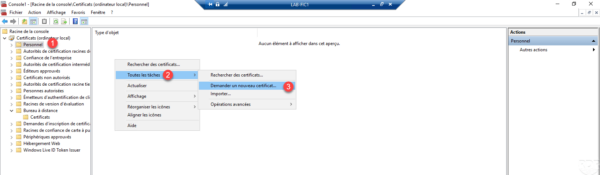

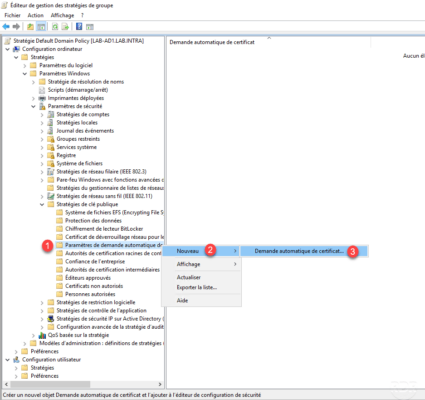

In Configurazione computer/Criteri/Impostazioni di Windows/Impostazioni di sicurezza/Criteri chiave pubblica, fare clic con il pulsante destro del mouse su Impostazioni richiesta automatica certificato 1 quindi andare su Nuovo 2 e fare clic su Richiesta automatica certificato 3.

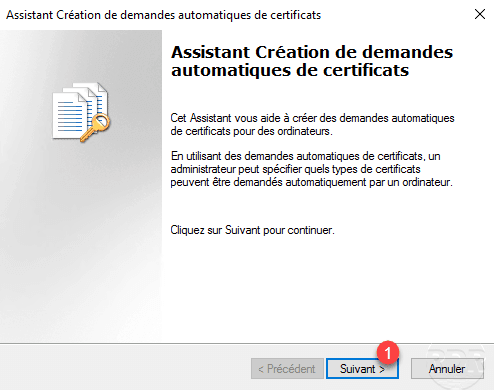

Quando si avvia la procedura guidata, fare clic su Avanti 1.

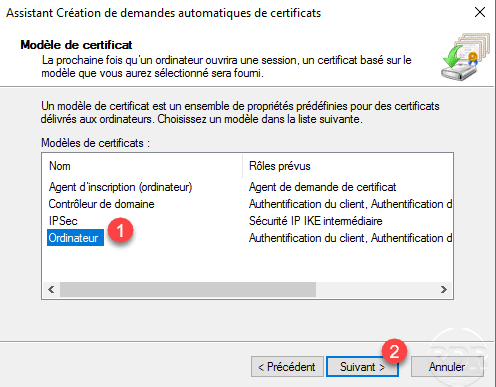

Scegliere il modello Computer 1 quindi fare clic su Avanti 2.

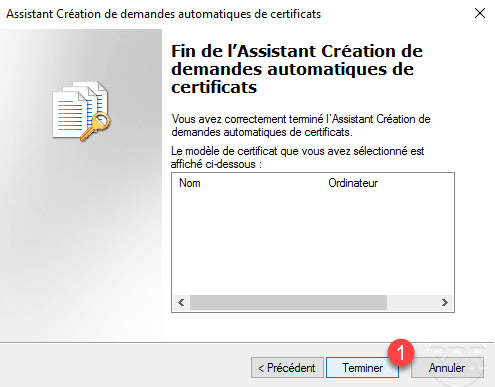

Fare clic su Fine 1 per uscire dalla procedura guidata e convalidare le impostazioni.

Il modello è stato aggiunto alla richiesta automatica.

Impostazioni utente

Abilitazione della registrazione automatica

Configurazione utente/Criteri/Impostazioni di Windows/Impostazioni di sicurezza/Criteri chiave pubblica/Client di Servizi certificati – Registrazione automatica.

Attivare 1 il parametro e selezionare entrambe le caselle 2.

Convalida la registrazione automatica

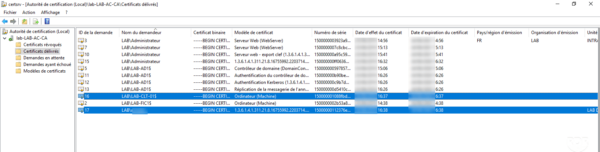

Su un computer membro del dominio, accedi e verifica nella console di amministrazione dell’Autorità di certificazione aziendale nell’archivio Certificati emessi che i certificati siano stati generati.

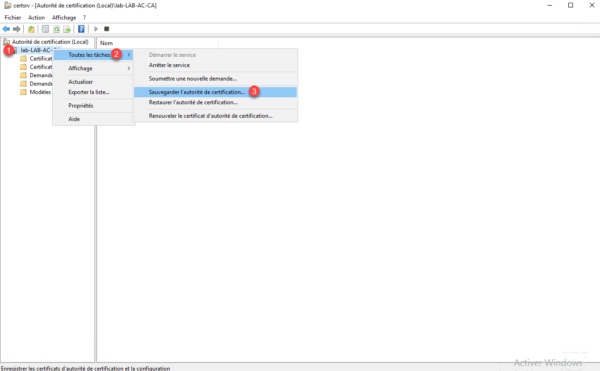

Salvare l’autorità di certificazione

Dalla console di amministrazione, fare clic con il pulsante destro del mouse sul server 1, andare su Tutte le attività 2 e fare clic su Salva autorità di certificazione 3.

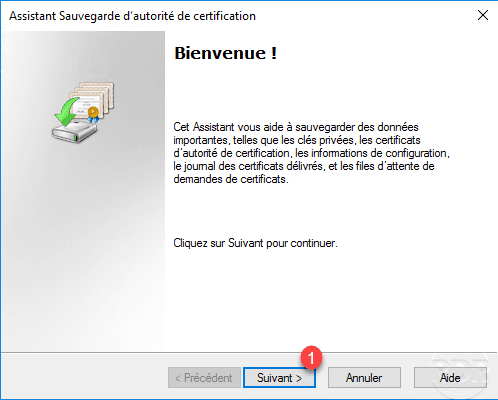

Quando si avvia la procedura guidata, fare clic su Avanti 1.

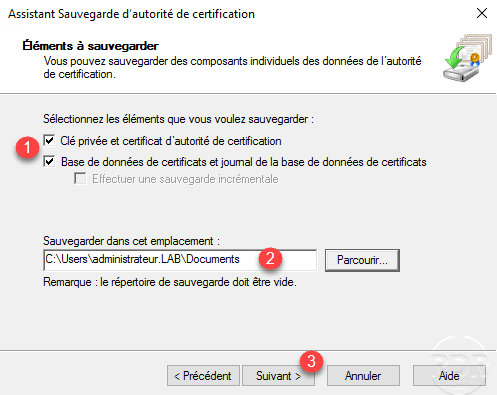

Selezionare gli elementi 1 da salvare, indicare la posizione di salvataggio 2 e fare clic su Avanti 3.

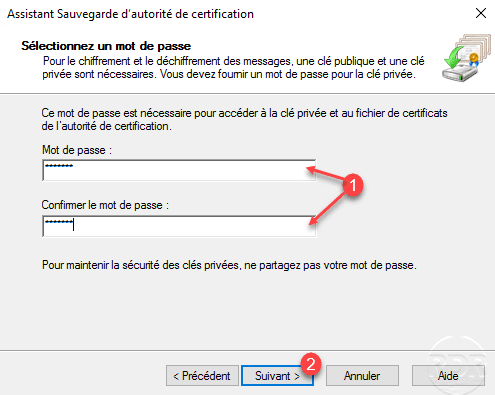

Immettere una password per accedere alla chiave privata 1 quindi fare clic su Avanti 2.

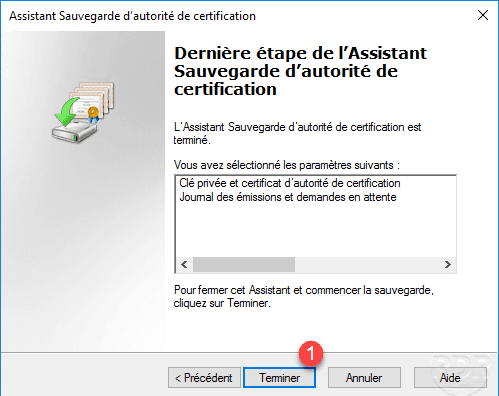

Fare clic su Fine 1 per chiudere la procedura guidata ed eseguire il backup.

Verifica che il backup sia andato a buon fine visualizzando i file.