Tabla de contenido

Introducción

En este artículo te invito a descubrir los roles de AD FS (Active Directory Federation Services) y Proxy (WAP). Como parte de mi preparación para la certificación 70-742, comencé a diseñar una infraestructura.

Qué es ?

ADFS y el proxy que lo acompaña le permiten implementar varias cosas:

- Un sistema SSO (para aplicaciones compatibles que utilizan OpenID y SAML) que permite el inicio de sesión único, basándose en varios estándares como SAML. El uso de ADFS le permite autenticarse con su cuenta de AD sin tener que realizar una conexión directa entre la aplicación y el directorio de AD. Esta solución también es práctica para aplicaciones tipo nube, permite utilizar cuentas locales de Active Directory sin necesidad de un enlace directo entre la aplicación y un controlador de dominio.

- Seguridad gestionando la autenticación antes de la aplicación.

- Confianza entre dominios a través de comunicación proxy ADFS (diferente de la confianza de dominio dentro del directorio activo).

Requisitos previos

Para crear este tutorial, estas son las máquinas utilizadas:

- LAB-AD1 : AD / DHCP / DNS / IIS

- LAB-ADFS : ADFS

- LAB-ADFS-PROXY : Proxy WAP (normalmente se colocará en DMZ)

- Un cliente

- Genere un certificado para el enlace HTTPS con los servicios ADFS (fs.lab.intra) e instálelo en el servidor ADFS en el almacén personal.

- Genere un certificado para el enlace HTTPS para el sitio de prueba (*.lab.intra) e instálelo en el servidor IIS en el almacén personal.

Para evitar errores de SSL, instale el certificado como una autoridad de certificación raíz confiable en los servidores.

Utilicé el servidor AD1 para tener una página web de prueba. Para que el cliente funcione, la URL de federación debe apuntar al proxy.

ADFS: instalación

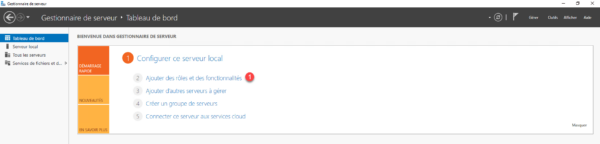

Desde el Administrador del servidor, haga clic en Agregar funciones y características 1 para abrir el asistente.

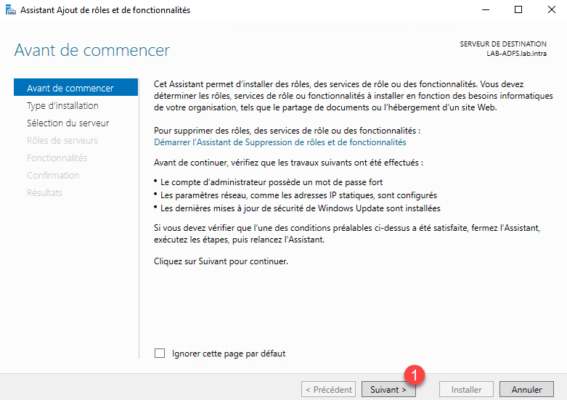

Al iniciar el asistente, haga clic en Siguiente 1.

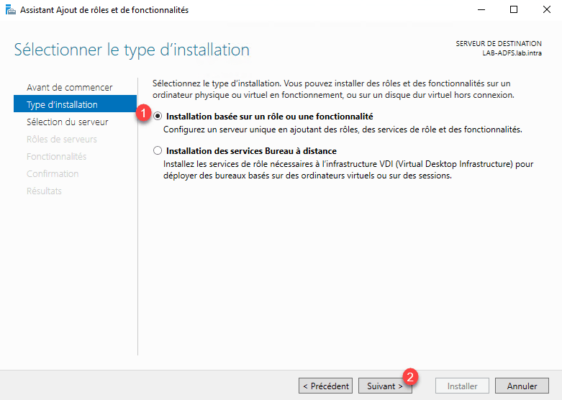

Seleccione la opción Instalación basada en funciones o funciones 1 y haga clic en Siguiente 2.

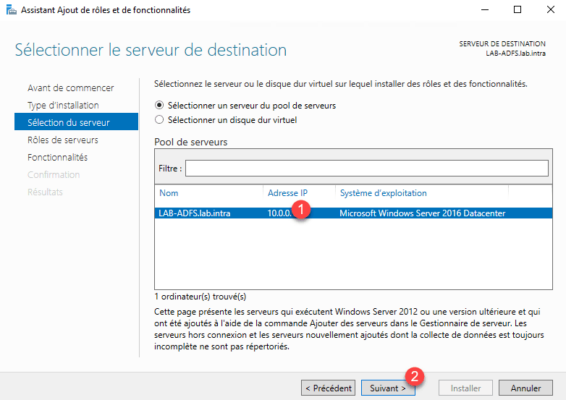

Seleccione el servidor 1 y haga clic en Siguiente 2.

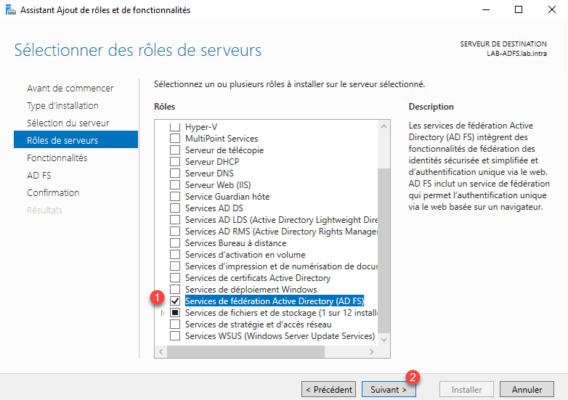

Verifique la función de Servicios de federación de Active Directory (AD FS) 1 y haga clic en Siguiente 2.

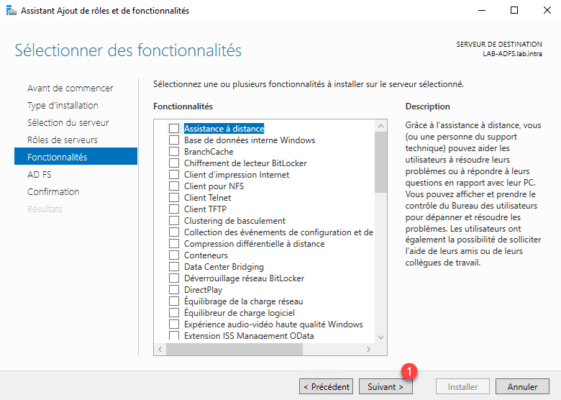

Omita la lista de funciones haciendo clic en Siguiente 1.

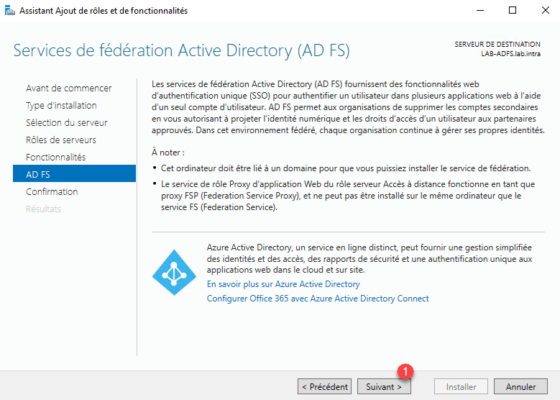

Se muestra un resumen de la función de AD FS, haga clic en Siguiente 1.

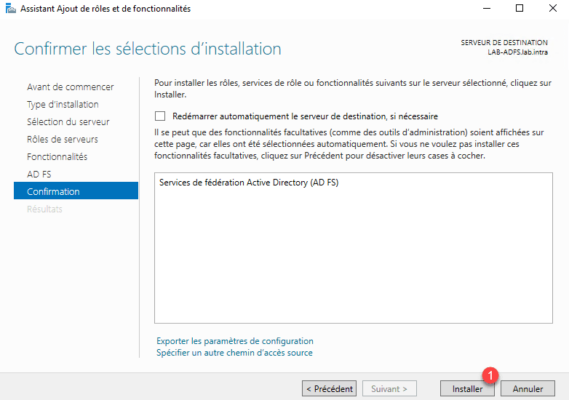

Haga clic en Instalar 1.

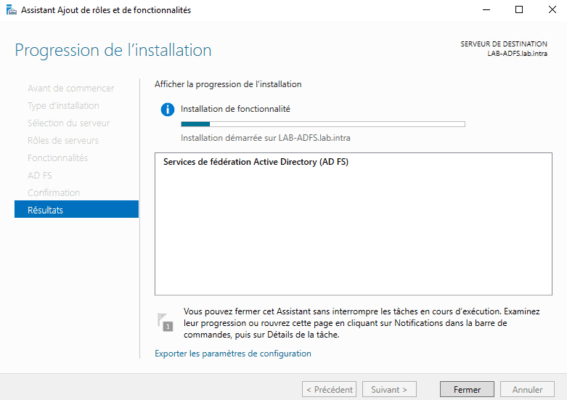

Espere mientras instala…

Una vez que se complete la instalación, cierre el asistente haciendo clic en Finalizar 1.

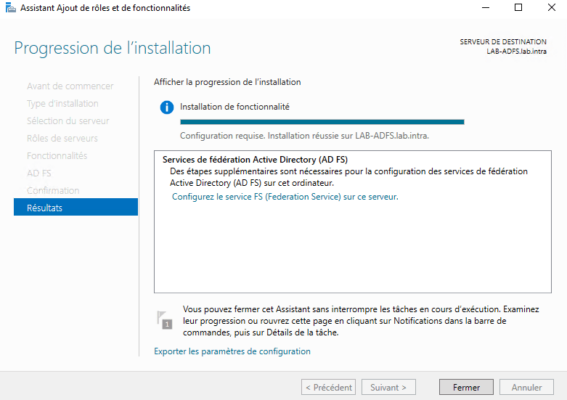

Ahora que AD FS está instalado, pasaremos a la configuración posterior a la instalación.

AD FS: configuración posterior a la instalación

En el Administrador del servidor, haga clic en el ícono de notificación 1 y luego en Configurar el servicio FS 2 para iniciar el asistente.

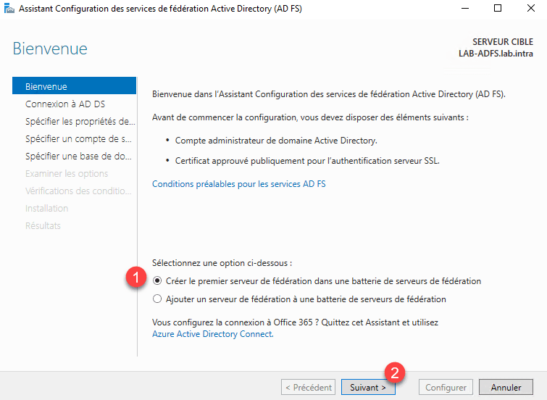

Dado que este es el primer servidor AD FS, seleccione la opción Crear el primer servidor de federación en una granja de servidores de federación 1 y haga clic en Siguiente 2.

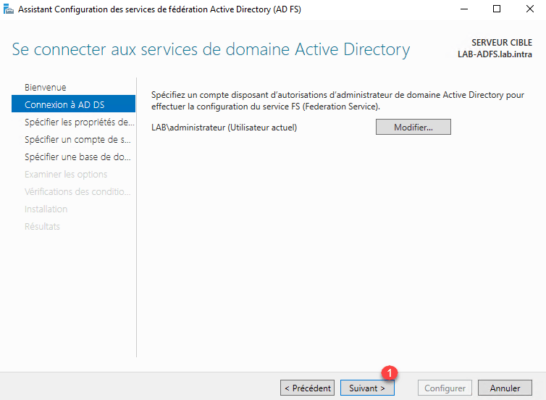

Configure una cuenta para realizar la configuración, utilicé la cuenta de Administrador y hice clic en Siguiente 1.

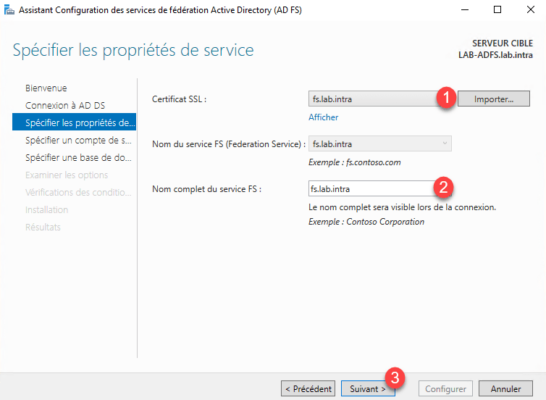

Elige el certificado generado para el servicio de federación 1, configura el nombre 2 (puedes poner el que quieras) y haz clic en Siguiente 3.

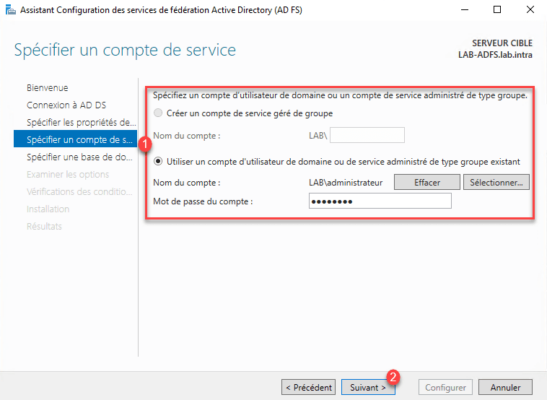

Para operar el servicio AD FS se requiere una cuenta de servicio; en el entorno de prueba, utilicé la cuenta de Administrador. Especifique una cuenta de servicio 1 y haga clic en Siguiente 2.

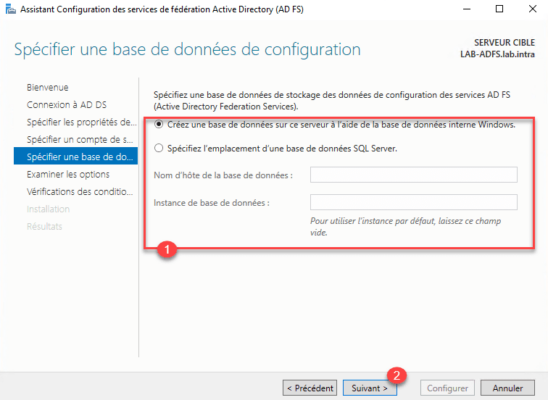

Indique la base de datos 1 y haga clic en Siguiente 2. Al estar en un ambiente LAB utilicé la base de datos Interna de Windows, en un ambiente de producción con batería de varios es recomendable utilizar una base de datos SQL Server en otro servidor.

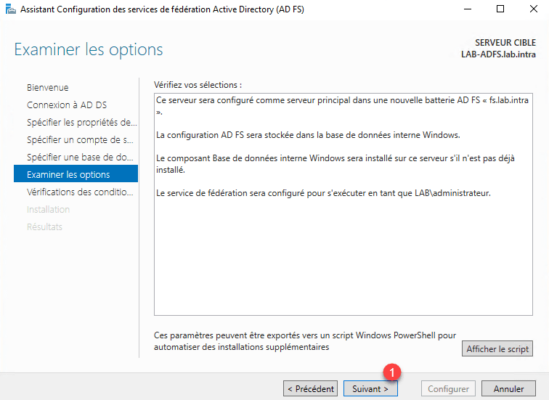

Se muestra un resumen de la configuración, haga clic en Siguiente 1.

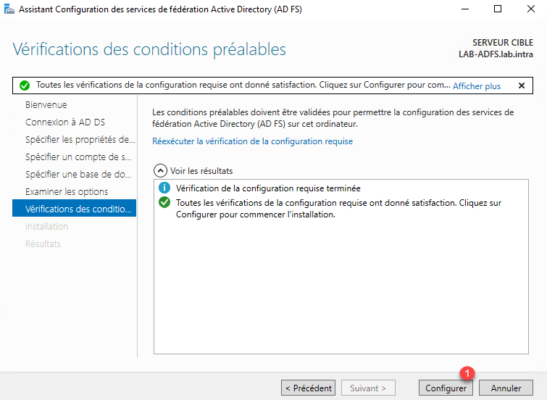

Una vez completadas las pruebas de verificación, haga clic en Configurar 1.

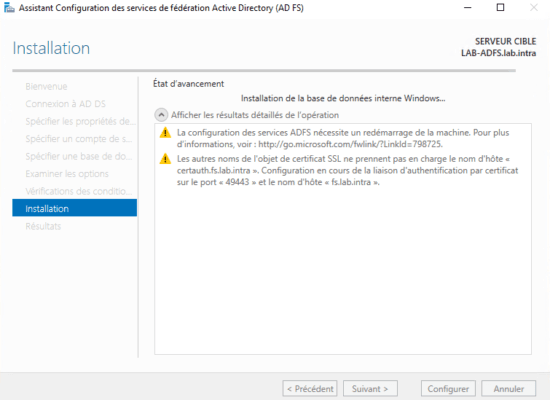

Espere mientras se aplica la configuración…

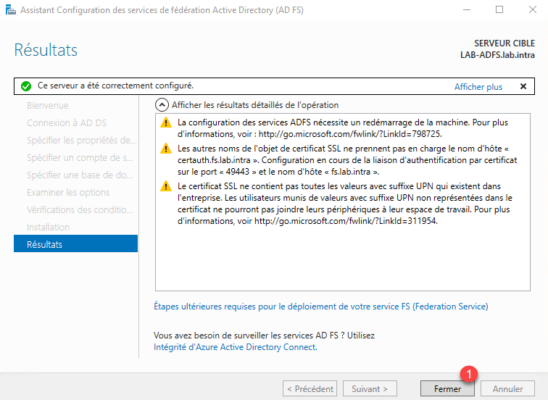

Una vez aplicada la configuración, salga del asistente haciendo clic en Cerrar 1.

Introducción a AD FS: servicios de federación de Active Directory

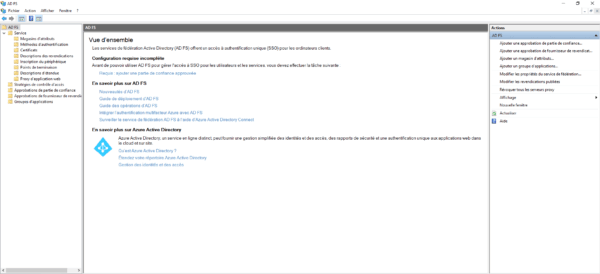

Consola de administración

En el servidor, inicie la consola de administración de AD FS.

Es desde esta consola donde se configuran las diferentes opciones de autenticación y reclamo así como las federaciones.

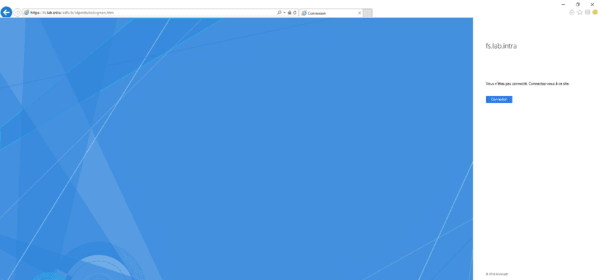

Pruebe el portal de autenticación

Agregue un registro DNS que coincida con el nombre fqdn del certificado y apúntelo al servidor AD FS.![]()

Qué hacer si tiene Windows 2016 o superior:

Abra una ventana de PowerShell e ingrese el siguiente comando:

Get-AdfsProperties | Select-Object EnableIdpInitiatedSignonpageSi el comando devuelve Falso, ingrese el siguiente comando:

Set-AdfsProperties –EnableIdpInitiatedSignonPage $TrueInicie un navegador de Internet e ingrese la siguiente dirección: https:///adfs/ls/idpinitiatedsignon.htm

Haga clic en el botón Iniciar sesión para identificarse.

Instalar y configurar AD FS – proxy WAP

Instalación del proxy de aplicación web

Ahora que el servicio AD FS está instalado y configurado, instalaremos el proxy AD FS que se basa en la funcionalidad WAP (Web Application Proxy) para configurar la autenticación previa.

Es posible utilizar WAP sin autenticación como se haría con ARR.

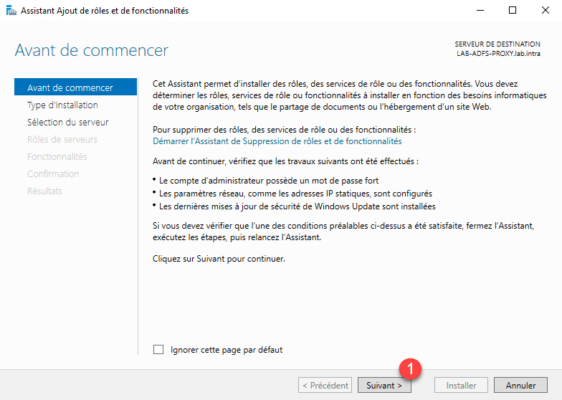

En el servidor LAB-ADFS-PROXY, inicie el Administrador del servidor y haga clic en Agregar funciones y características 1.

Al iniciar el asistente, haga clic en Siguiente 1.

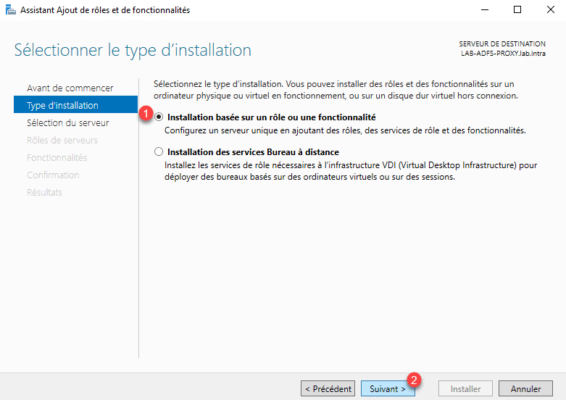

Seleccione Instalación basada en una función o función 1 y luego haga clic en Siguiente 2.

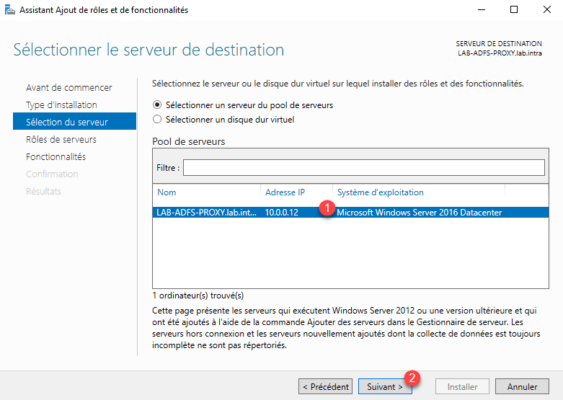

Seleccione el servidor 1 y haga clic en Siguiente 2.

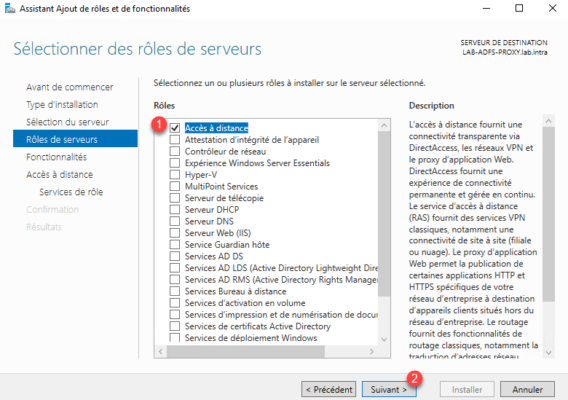

En la lista de roles, marque la casilla Acceso remoto 1 y haga clic en Siguiente 2.

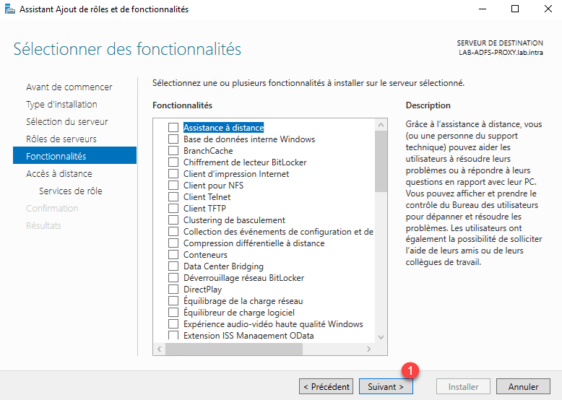

Omita las funciones haciendo clic en Siguiente 1.

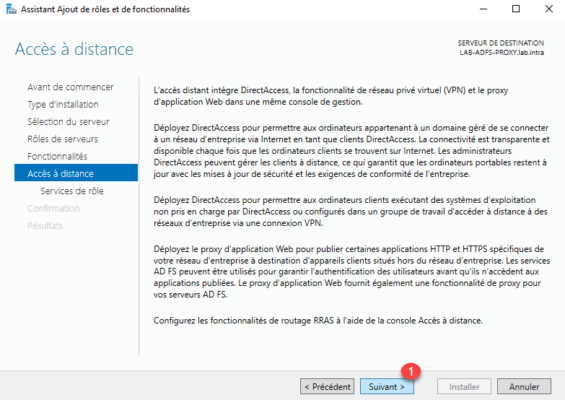

Se muestra un resumen de la función de acceso remoto; haga clic en Siguiente 1.

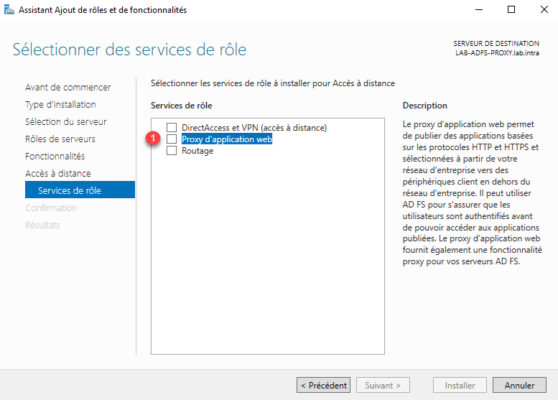

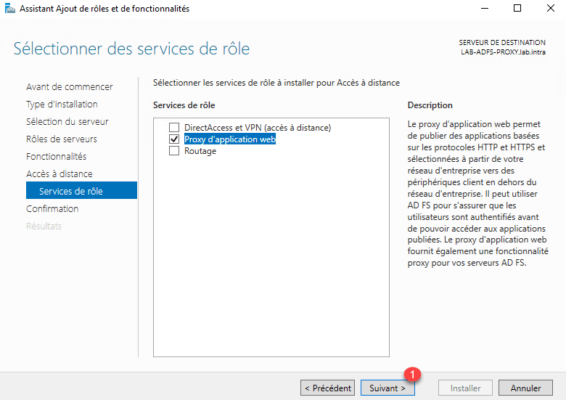

La función de acceso remoto ofrece 3 servicios, consulte el proxy de aplicación web 1.

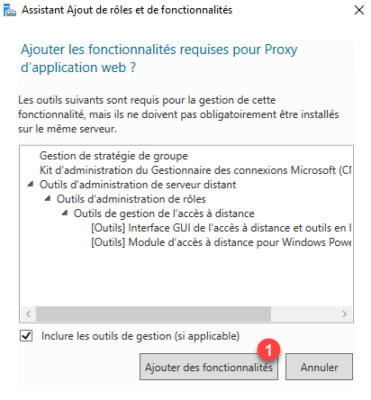

Confirme la adición de dependencias haciendo clic en el botón Agregar funciones 1.

Una vez seleccionado el servicio, haga clic en Siguiente 1.

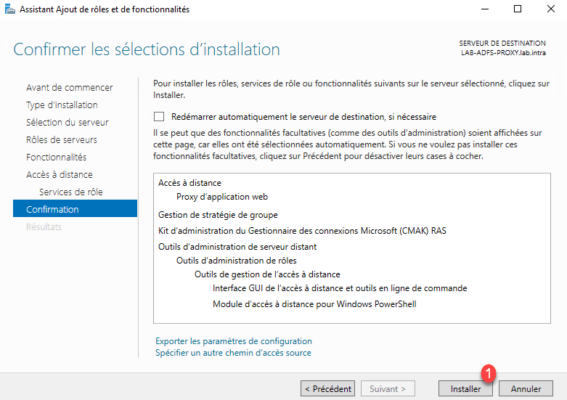

Haga clic en Instalar 1.

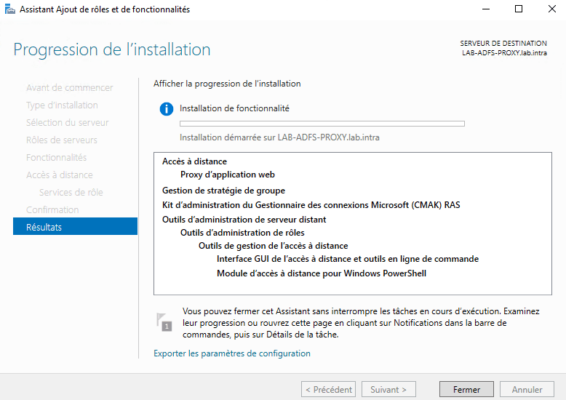

Espere mientras se instalan la función de acceso remoto y el servicio WAP…

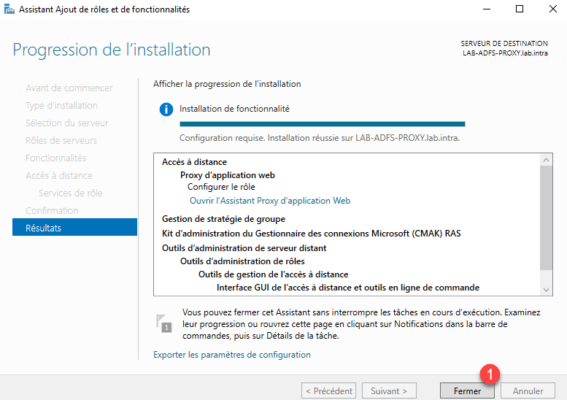

Una vez completada la instalación, salga del asistente haciendo clic en Cerrar 1.

Configuración posterior a la instalación de WAP

Para la función AD FS, la funcionalidad de proxy (WAP) requiere una configuración posterior a la instalación.

Si no se hace esto, instale el certificado utilizado por el Servicio de Federación en el almacén personal y en el almacén de la Autoridad de Certificación Raíz de Confianza del servidor.

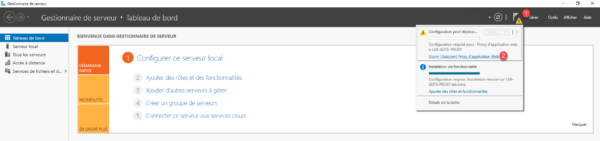

Desde el administrador del servidor, haga clic en el icono de notificación 1 y luego en el asistente Abrir proxy de aplicación web 2.

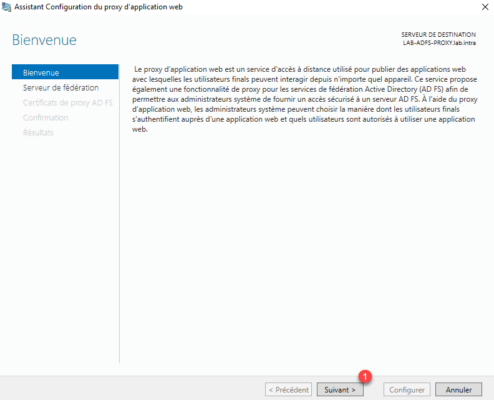

Al iniciar el asistente, haga clic en Siguiente 1.

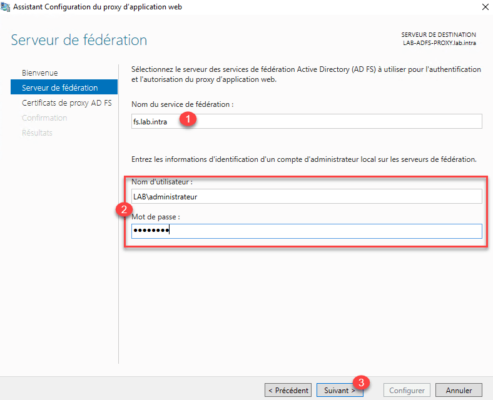

Ingrese el nombre del servicio de federación 1 e indique una cuenta con derechos de Administrador 2 luego haga clic en Siguiente 3.

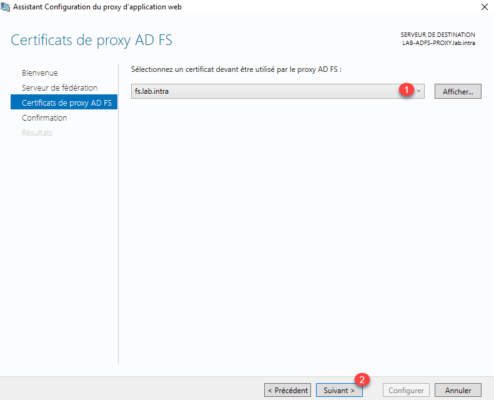

Elija el certificado 1 y haga clic en Siguiente 2.

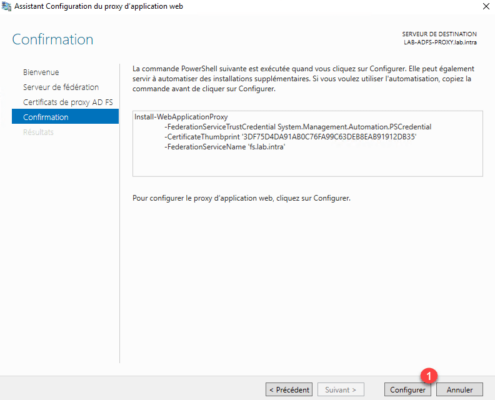

Confirme la configuración haciendo clic en el botón Configurar 1.

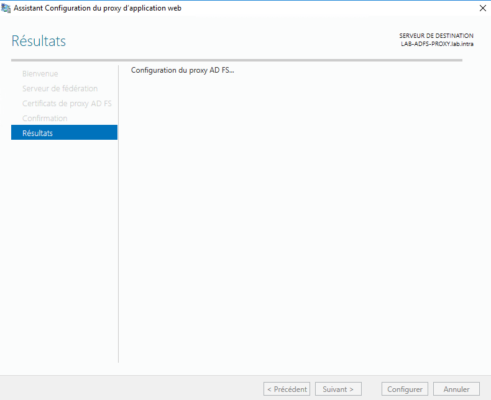

Espere mientras configura el proxy WAP…

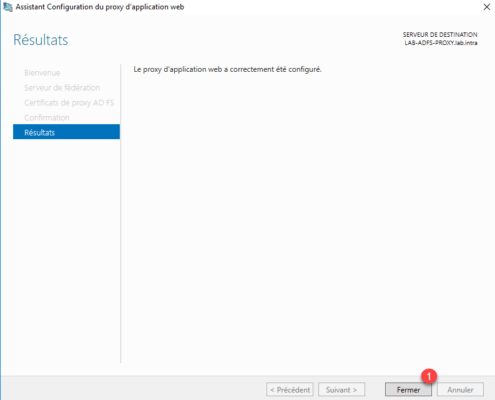

El proxy ahora está configurado, salga del asistente haciendo clic en Cerrar 1.

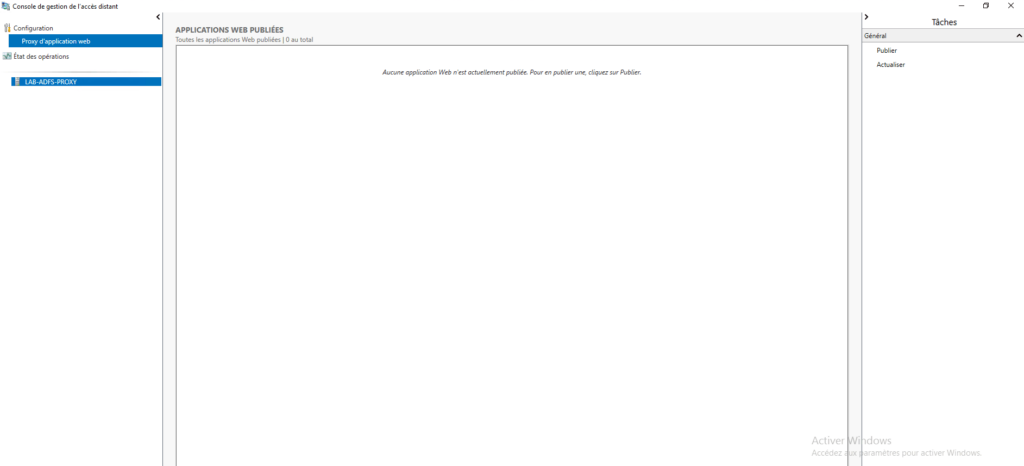

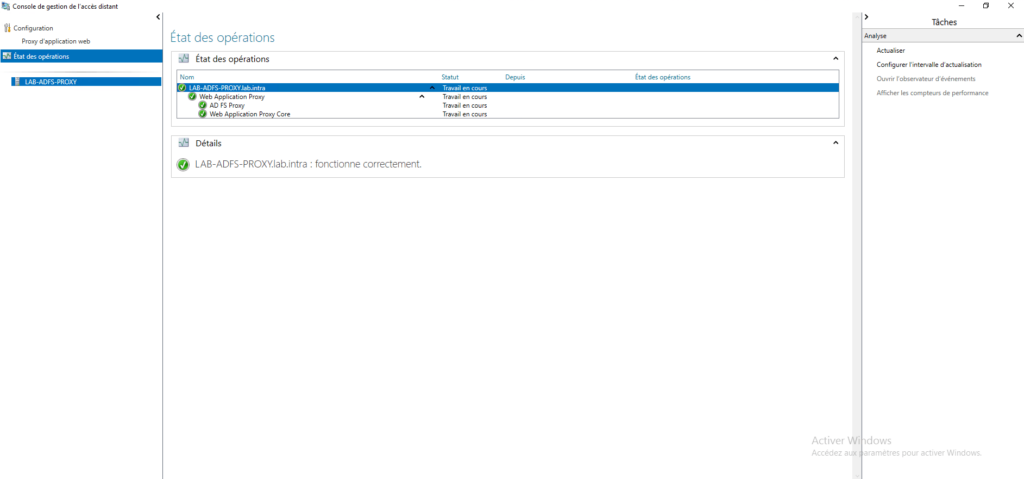

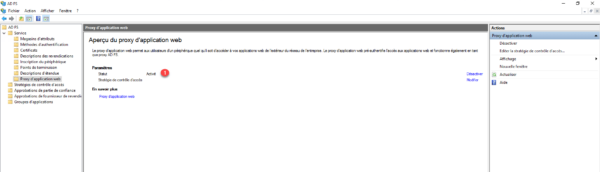

La consola de administración se abre automáticamente:

En el servidor AD FS, abra la consola de administración y verifique que el estado del proxy esté activado 1.

Usar proxy WAP

Usando WAP sin autenticación

En esta parte, configuraremos una regla waP sin autenticación para consultar el sitio IIS en el servidor LAB-AD1.

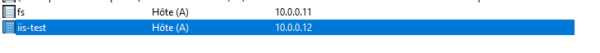

Antes de hacerlo, debe crear un registro DNS que apuntará al servidor proxy; en el ejemplo, el registro iis-test.lab.intra apuntará a la IP del servidor WAP.

Configuración

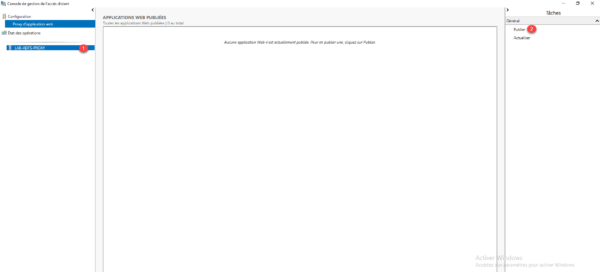

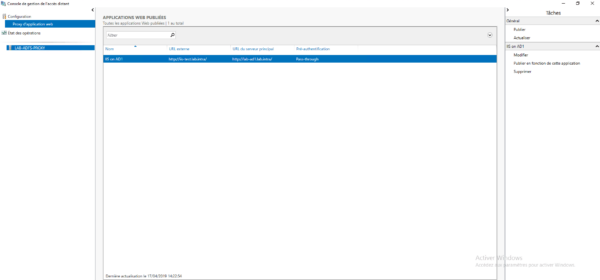

Desde la consola de administración de acceso remoto, seleccione el proxy 1 y haga clic en Publicar 2.

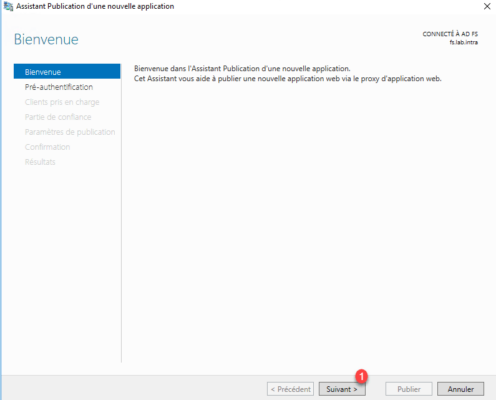

Al iniciar el asistente, haga clic en Siguiente 1.

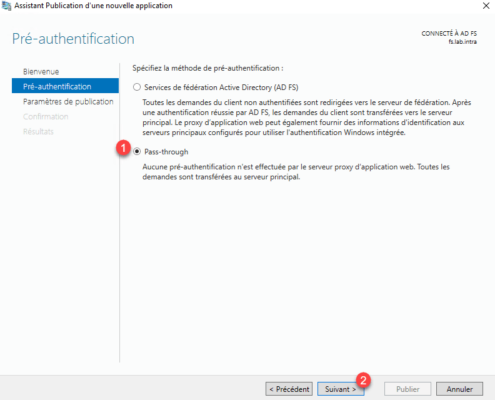

Elija la opción Pass-trough 1 y luego haga clic en Siguiente 2.

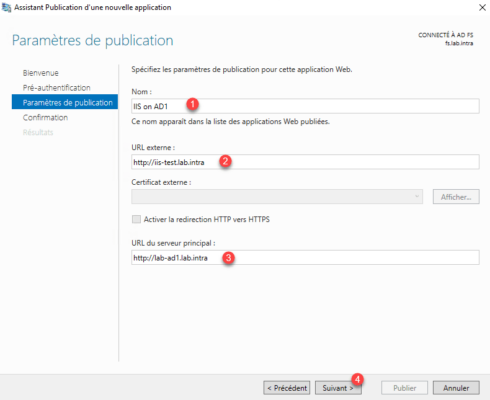

Dé un nombre a la publicación 1, ingrese la URL de acceso externo 2 y la URL del servidor interno 3 y luego haga clic en Siguiente 4.

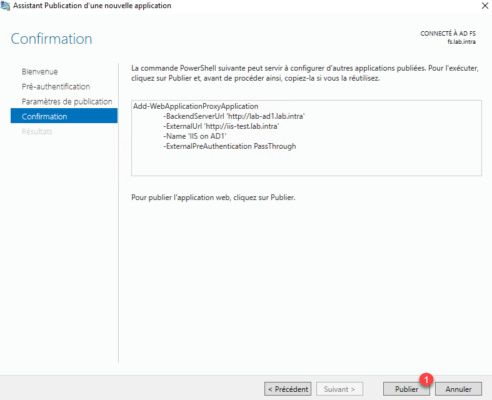

Confirme la publicación haciendo clic en Publicar 1.

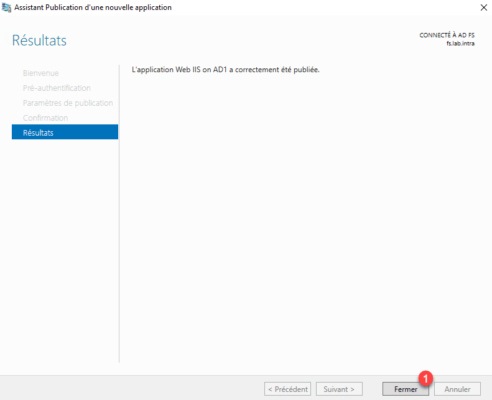

Una vez completada la configuración, haga clic en Cerrar 1 para salir del asistente.

La aplicación está disponible en la consola.

Agregue un registro DNS para resolver el nombre externo internamente.

Prueba

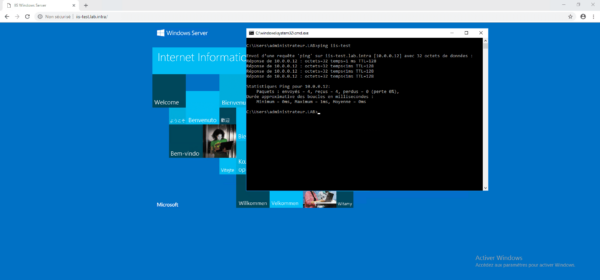

Desde una computadora cliente, inicie un navegador de Internet e ingrese la dirección externa del sitio; se muestra la página IIS predeterminada.

Usando WAP con autenticación

En esta parte, veremos cómo agregar autenticación para acceder a la página del servidor IIS.

En la consola proxy se eliminó la publicación. Para funcionar, el dominio fs.lab.intra también debe apuntar al servidor proxy, por lo que agregué un registro al archivo host del cliente de prueba.

Para esta parte, también activé el enlace HTTPS en el sitio IIS e instalé los certificados para garantizar el correcto funcionamiento.

Configuración

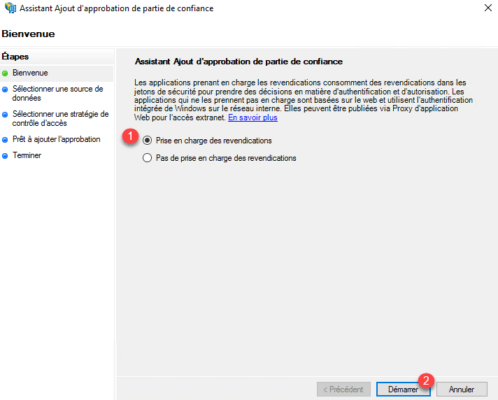

En la consola de AD FS, vaya a la carpeta Confianza de usuario de confianza 1 y haga clic en Agregar confianza de usuario de confianza 2 en el menú Acciones.

Cuando se abra el asistente, elija la opción Soporte de reclamaciones 1 y haga clic en Iniciar 2.

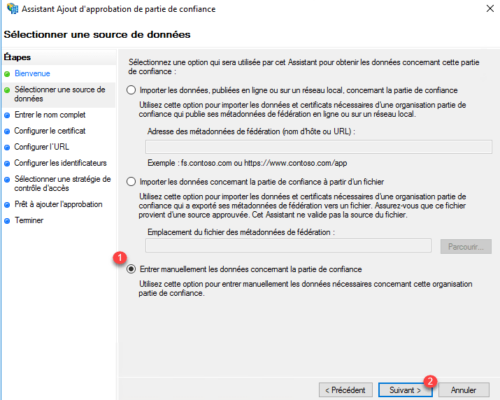

Elija la opción Ingrese manualmente los datos relacionados con la parte que confía 1 y haga clic en Siguiente 2.

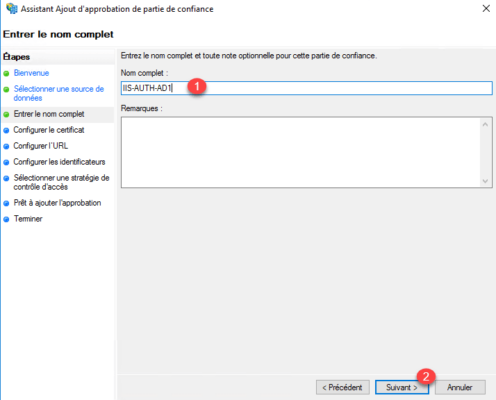

Ingrese el nombre 1 de la parte de confianza y haga clic en Siguiente 2.

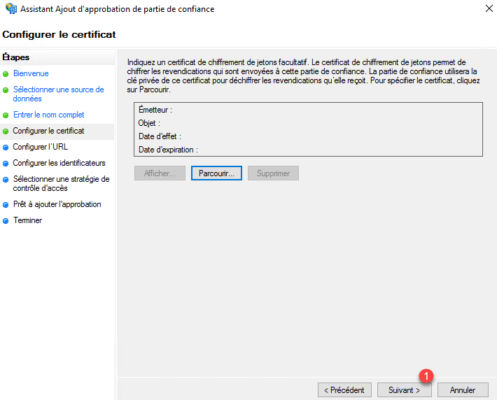

Omita la parte del certificado para el cifrado de token haciendo clic en Siguiente 1.

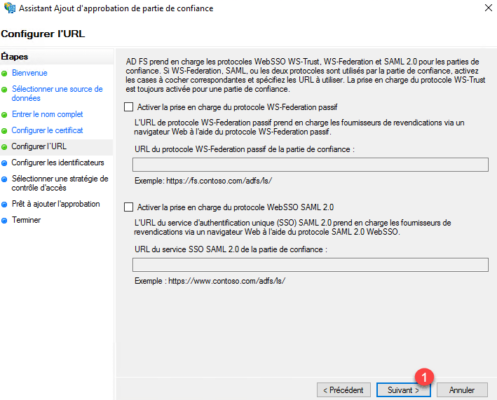

Configuración de URL, haga clic en Siguiente 1.

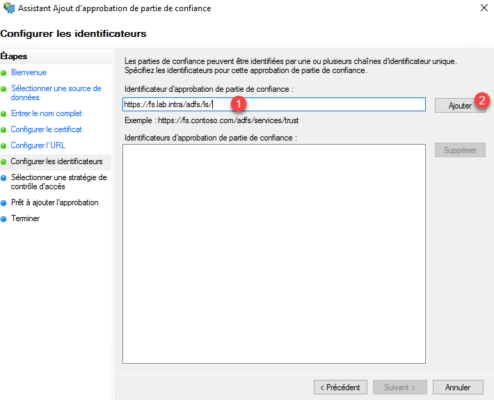

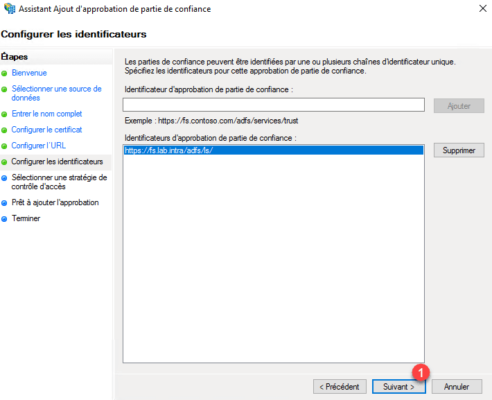

Identificador, configure la URL del portal https://fs.domain.com/adfs/ls/ 1 y haga clic en Agregar 2.

Luego haga clic en Siguiente 1.

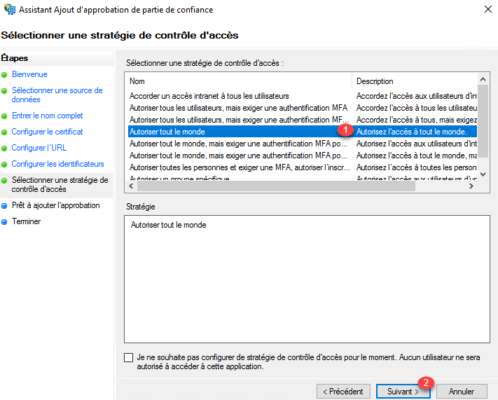

Seleccione Permitir a todos 1 y haga clic en Siguiente 2.

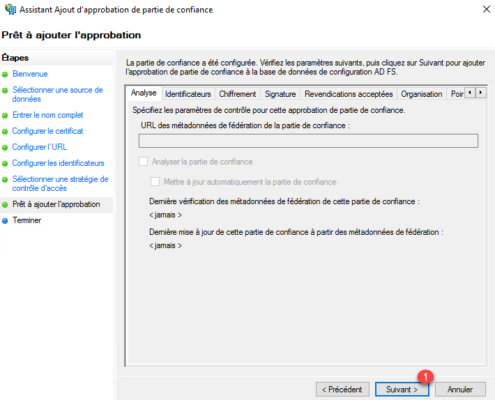

Haga clic en Siguiente 1.

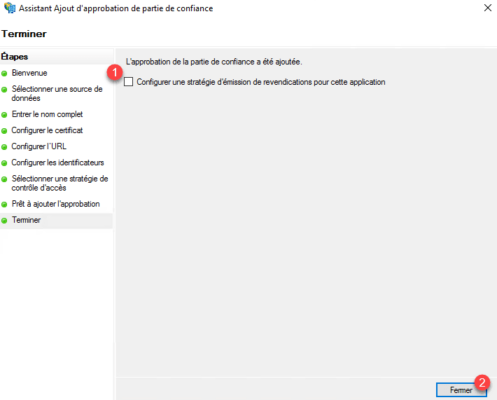

Desmarque la casilla Configurar una política de emisión de reclamos para esta aplicación 1 y haga clic en Cerrar 2.

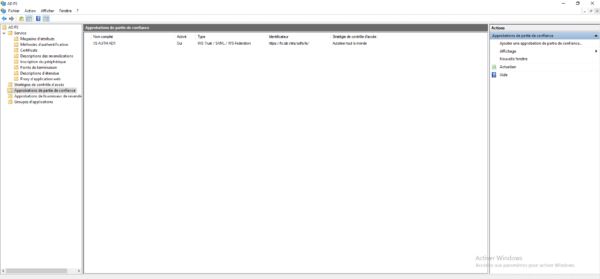

La confianza se agrega en la consola de AD FS.

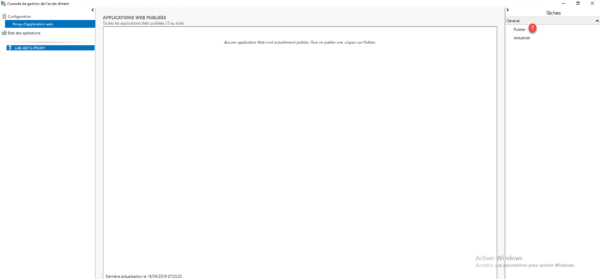

Ahora vaya al servidor proxy, desde la consola de administración, haga clic en Publicar 1.

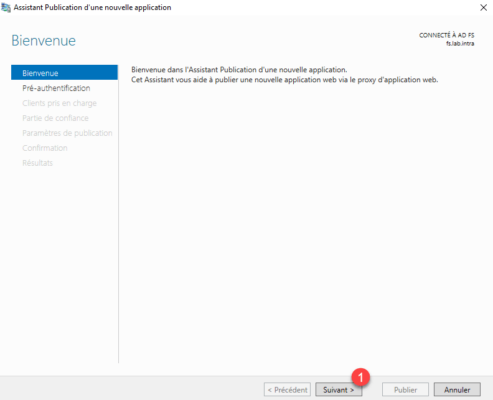

Al iniciar el asistente, haga clic en Siguiente 1.

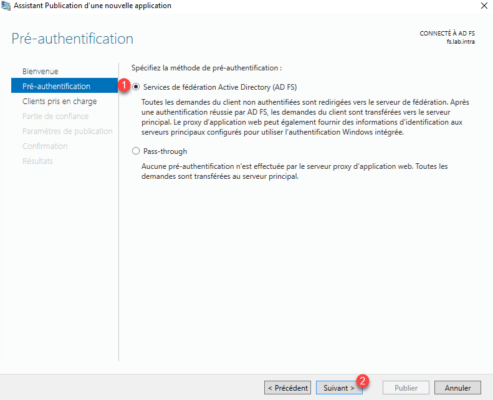

Autenticación previa, seleccione Servicio de federación de Active Directory (AD FS) 1 y luego haga clic en Siguiente 2.

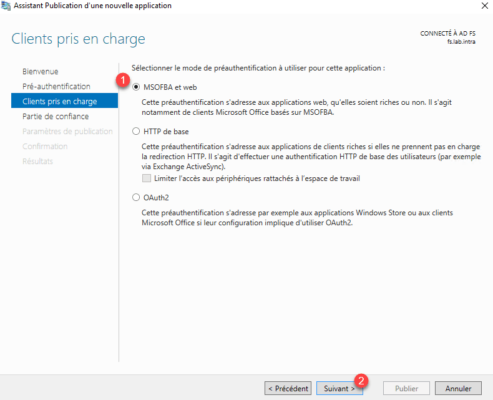

Elija la opción MFSOFBA y Web 1 y haga clic en Siguiente 2.

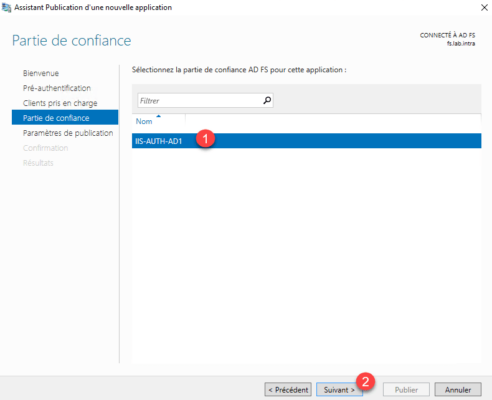

Seleccione la parte de confianza creada en el servidor AD FS 1 y haga clic en Siguiente 2.

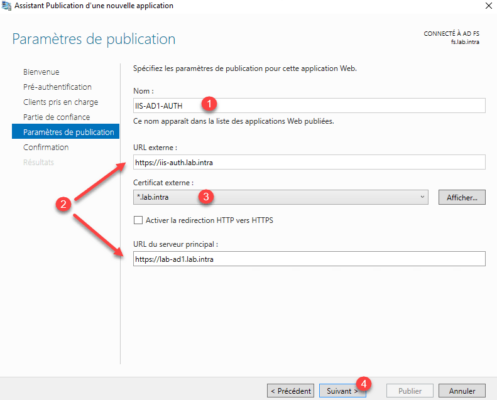

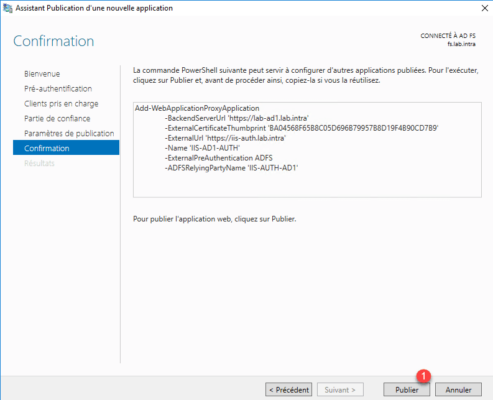

Cómo para la parte sin autenticación, nombre la publicación 1, configure las URL 2, seleccione el certificado HTTPS 3 y haga clic en Siguiente 4.

Confirme la creación haciendo clic en Publicar 1.

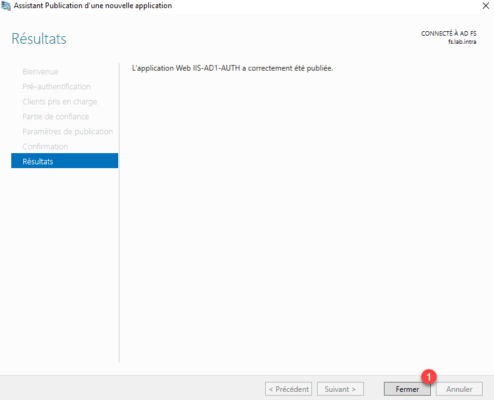

Haga clic en Cerrar 1 para salir del asistente.

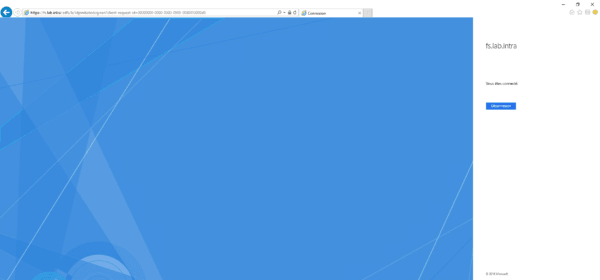

Prueba

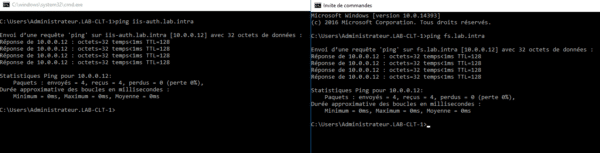

La URL externa de la publicación y el servicio de federación deben apuntar al servidor Proxy.

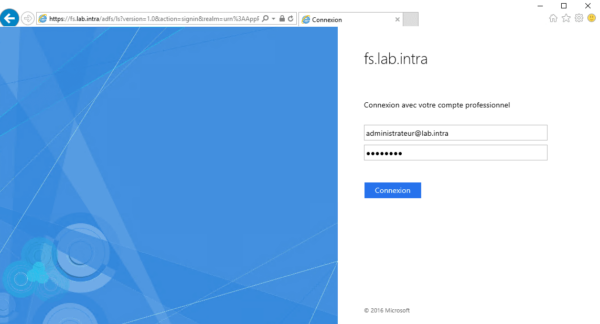

Desde un cliente, inicie el navegador de Internet e ingrese la URL externa configurada en el servicio WAP. Normalmente debería ser redirigido a un formulario de autenticación. Ingresa los datos para identificarte y haz clic en Iniciar sesión.

Una vez que haya iniciado sesión, se muestra la página IIS y podemos ver el parámetro authToken en la URL.

Conclusión

La implementación de servicios AD FS permite asegurar el acceso al recurso de Internet desde el exterior mediante la gestión de la autenticación del usuario antes de acceder a la publicación.

AD FS también permite federar la identificación entre diferentes entornos AD como ocurre con Office 365.

Configurar AD FS del lado del servidor no es complicado, en lo que a configuración de publicaciones se refiere, es otra cosa.

Ejemplo de uso:

- Fédération avec Office 365 (1)

- Fédération avec Office 365 (2)

- Exchange 2016 (1)

- Exchange 2016 (2)

- Exchange 2016 (3)

- RDWEB

También encontrará en el sitio varios tutoriales sobre el uso de servicios AD FS para configurar la autenticación OpenID y SAML en aplicaciones para beneficiarse del SSO.